Web Application Firewall(WAF) に初めてドメイン名を追加する場合は、Web サイト保護について理解しておくことをお勧めします。このトピックでは、さまざまな役割の観点から、WAF の保護モジュールを選択し、さまざまなシナリオのビジネス要件に合わせてモジュールの保護ポリシーを構成する方法について説明します。WAF の保護ロジックを理解することができます。

前提条件

Web サイトが WAF に追加されています。詳細については、「ドメイン名を追加する」をご参照ください。

開始する前に

このトピックのすべての説明は、推奨される Web サイト保護機能を有効にしていることを前提としています。これらの機能を有効にしていない場合は、機能の説明に基づいて有効にして構成してください。

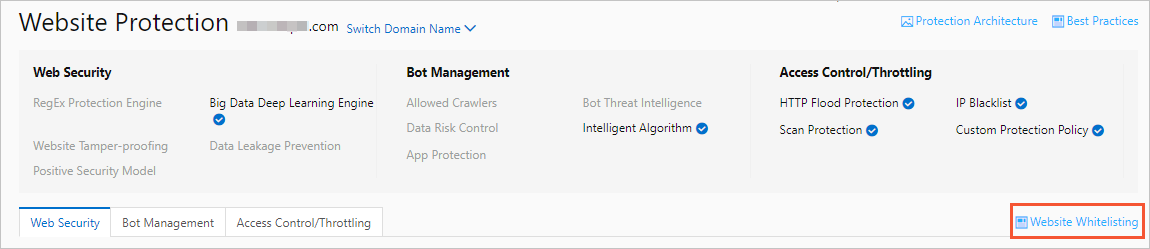

特に指定のない限り、[web サイト保護] ページで推奨される Web サイト保護機能を構成できます。[web サイト保護] ページに移動するには、次の手順を実行します。

WAF コンソール にログインします。上部のナビゲーションバーで、WAF インスタンスがデプロイされているリソースグループとリージョンを選択します。リージョンは、[中国本土] または [中国本土以外] を選択できます。

左側のナビゲーションウィンドウで、 を選択します。

[web サイト保護] ページの上部にある [ドメイン名の切り替え] ドロップダウンリストから、保護を構成するドメイン名を選択します。

概要

このトピックでは、役割とビジネス要件に基づいて推奨される Web サイト保護機能について説明します。ビジネス要件に基づいて、有効にする機能を決定できます。

WAF を初めて使用します。セキュリティニーズがわかりません

等級保護のニーズまたは企業のセキュリティレベルを向上させる意図に基づいて、WAF インスタンスを購入した可能性があります。いずれの場合も、Web サイトを WAF に追加してから、WAF のデフォルトの保護設定を使用できます。デフォルトの保護設定で、Web サイトをほとんどの基本的な Web の脅威から保護できます。

WAF コンソール の [概要] ページと [セキュリティレポート] ページにアクセスして、ビジネスのセキュリティ状況と直面する可能性のある攻撃を理解することをお勧めします。詳細については、以下のトピックをご参照ください。

私は O&M エンジニアです。信頼性の高いサービスと便利なトラブルシューティングが必要です

Web サイトを WAF に追加した後、次の Web サイト保護機能を有効にすることをお勧めします。

Web サイトホワイトリスト:ホワイトリストを構成して、チェックを実行することなく、指定された条件を満たすリクエストを許可できます。

手順: [web サイト保護] ページで、右上隅にある [web サイトホワイトリスト] をクリックします。Web サイトホワイトリスト ページで、ホワイトリストを作成します。詳細については、「Web サイトホワイトリストを設定する」をご参照ください。

より精密な保護を実装するために、特定の保護モジュールのホワイトリストを構成することもできます。詳細については、以下のトピックをご参照ください。

Web 侵入防御のホワイトリスト:信頼できるアクセスリクエストは、正規表現保護エンジンによって検出されません。

データセキュリティのホワイトリスト:信頼できるアクセスリクエストは、データ漏洩防御、Web サイト改ざん防止、またはアカウントセキュリティによって検出されません。

ボット管理のホワイトリスト:信頼できるアクセスリクエストは、ボット脅威インテリジェンス、データリスク管理、インテリジェントアルゴリズム、またはアプリ保護によって検出されません。

アクセス制御/スロットリングのホワイトリスト:信頼できるアクセスリクエストは、HTTP フラッド防御、IP ブラックリスト、スキャン防御、またはカスタム保護ポリシーによって検出されません。

ブラックリスト:IP アドレスブラックリストを構成して、ビジネスとは無関係の IP アドレスおよび CIDR ブロックからのリクエストをブロックできます。また、リージョンブラックリストを構成して、特定のリージョンの IP アドレスからのリクエストをブロックすることもできます。たとえば、地方自治体のフォーラムでローカル IP アドレスからのアクセスのみを許可する場合は、他のリージョンをリージョンブラックリストに追加できます。Web サイトに 中国本土以外 のユーザーがいない場合は、中国本土以外 のすべてのリージョンをリージョンブラックリストに追加できます。

手順:[web サイト保護] ページで、[アクセス制御/スロットリング] タブをクリックします。[ブラックリスト] カードで、必要なパラメーターを構成します。詳細については、「ブラックリストを構成する」をご参照ください。

カスタム保護ポリシー:カスタムアクセス制御リスト(ACL)またはスロットリングポリシーを構成できます。たとえば、この機能を使用して、特定の IP アドレスまたはユーザーエージェントからのみ API 操作へのアクセスを許可し、特定の種類のリクエストの上限を構成できます。また、この機能を使用して、HTTP フラッド攻撃、クローラー攻撃、および一部の特殊な Web 攻撃を防ぐこともできます。

手順:[web サイト保護] ページで、[アクセス制御/スロットリング] タブをクリックします。[カスタム保護ポリシー] カードで、必要なパラメーターを構成します。詳細については、「カスタム保護ポリシーを構成する」をご参照ください。

アカウントセキュリティ:この機能を使用して、登録やログインに使用される操作など、ユーザー認証関連の API 操作を監視し、ユーザー資格情報に脅威を与える可能性のあるイベントを検出できます。脅威には、辞書攻撃、ブルートフォース攻撃、スパムユーザー登録、弱いパスワードの盗聴、ショートメッセージサービス(SMS)フラッド攻撃などがあります。

手順:[web サイト保護] ページで、[web セキュリティ] タブをクリックします。次に、 カードを見つけて、[今すぐ構成] をクリックします。詳細については、「アカウントセキュリティを構成する」をご参照ください。

私はセキュリティエンジニアです。Web 侵入を包括的に防止する必要があります

Web サイトを WAF に追加した後、次の Web サイト保護機能を有効にすることをお勧めします。

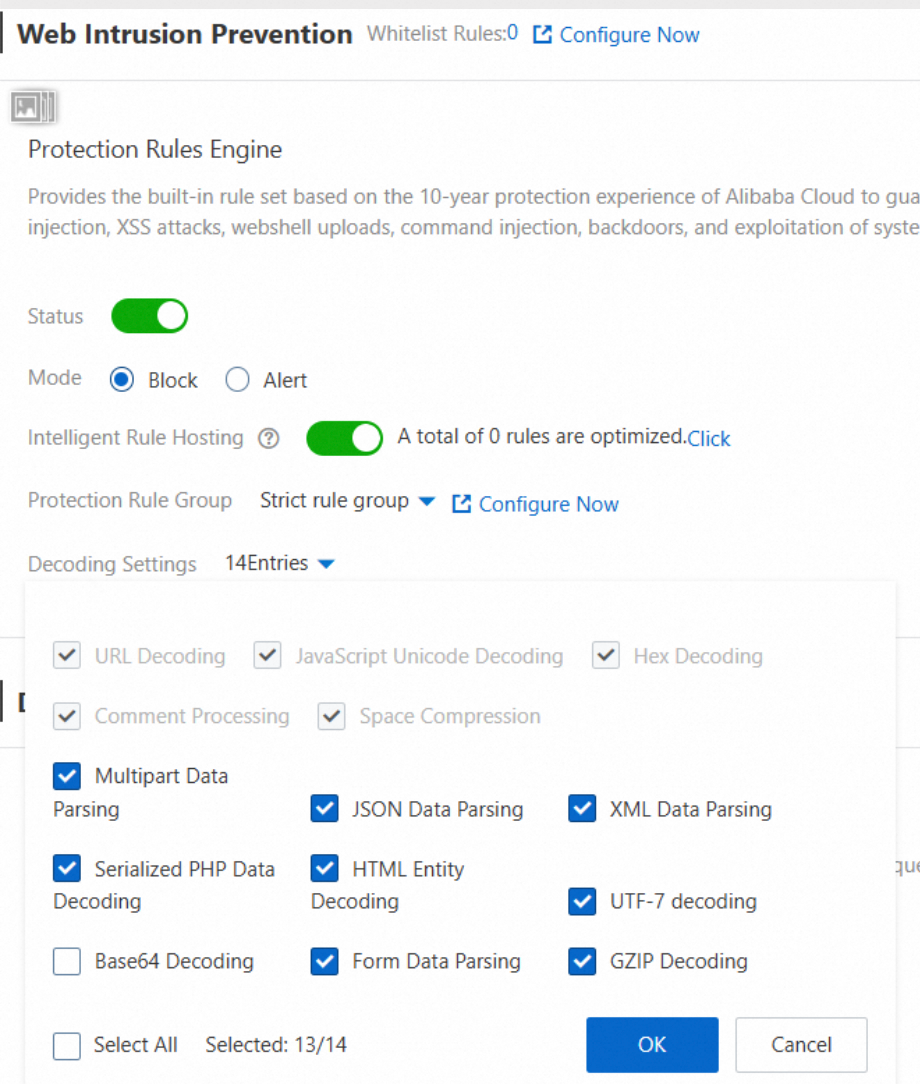

デコード設定:ビジネスのコーディングスキームに基づいて WAF エンジンでサポートされるデコード方法を指定し、Web サイトの保護を最大化できます。WAF は、サポートされているデコード方法に基づいてトラフィックを識別します。デフォルトでは、WAF は 13 のデコード方法をサポートしています。不要な解析と誤ったブロッキングを避けるために、デコード方法の選択を解除できます。

手順:[web サイト保護] ページで、[web セキュリティ] タブをクリックします。次に、 カードを見つけて、[デコード設定] を構成します。詳細については、「保護ルールエンジン機能を構成する」をご参照ください。

保護ルールグループ:ビジネスシステムのフォーム、フレームワーク、ミドルウェアに基づいて、組み込みの保護ルールセットから保護ルールを選択できます。ルールを使用して、Web 攻撃を防ぐためのルールグループをカスタマイズし、そのルールグループを Web サイトに適用できます。この機能を使用して、Web サイトへの Web 侵入を防ぐポリシーを構成することをお勧めします。単一の URL の防止ポリシーを構成する場合は、カスタム保護ポリシー機能を使用することをお勧めします。

手順:WAF コンソール にログインし、左側のナビゲーションウィンドウで を選択します。表示されるページで、Web 攻撃防御のカスタムルールグループを構成し、そのルールグループを Web サイトに適用します。詳細については、「保護ルールグループをカスタマイズする」をご参照ください。

カスタム保護ポリシー:カスタムアクセス制御リスト(ACL)またはスロットリングポリシーを構成できます。たとえば、この機能を使用して、特定の IP アドレスまたはユーザーエージェントからのみ API 操作へのアクセスを許可し、特定の種類のリクエストの上限を構成できます。また、この機能を使用して、HTTP フラッド攻撃、クローラー攻撃、および一部の特殊な Web 攻撃を防ぐこともできます。

手順:[web サイト保護] ページで、[アクセス制御/スロットリング] タブをクリックします。[カスタム保護ポリシー] カードで、必要なパラメーターを構成します。詳細については、「カスタム保護ポリシーを構成する」をご参照ください。

ポジティブセキュリティモデル([警告] モード):ポジティブセキュリティモデルは、現在のドメイン名のトラフィックの学習に基づいて構築されます。モデルは、リクエストパラメーターのタイプと長さ、およびパラメーターが必須かどうかを指定します。モデルの構築後、リクエストがモデルに記述されている特性と一致しない場合は、アラートが生成されます。[警告] モードでは、ポジティブセキュリティモデルを使用して、ビジネスに対する異常や脅威を効果的に検出できます。検出されたリクエストがビジネスに役に立たない場合は、[ブロック] モードを有効にできます。

手順:[web サイト保護] ページで、[web セキュリティ] タブをクリックします。次に、 カードを見つけて、[ステータス] をオンにし、[モード] を [警告] に設定します。詳細については、「ポジティブセキュリティモデルを構成する」をご参照ください。

スキャン防御([高頻度 Web 攻撃ブロッキング]、[ディレクトリトラバーサル防御]、[スキャナーブロッキング]、[協調防御]):この機能を使用して、インテリジェンス、スキャナーの特性、スキャン動作など、複数の側面からスキャナーによってもたらされる脅威を軽減できます。

手順:[web サイト保護] ページで、[アクセス制御/スロットリング] タブをクリックします。[スキャン防御] カードですべてのスイッチをオンにし、適切なしきい値を指定します。詳細については、「スキャン防御を構成する」をご参照ください。

最強の保護を実現し、攻撃を根本的にブロックしたい

Web サイトを WAF に追加した後、次の Web サイト保護機能を有効にすることをお勧めします。

保護ルールエンジン([厳格なルールグループ])

手順:[web サイト保護] ページで、[web セキュリティ] タブをクリックします。次に、 カードを見つけて、[保護ルールグループ] を [厳格なルールグループ] に設定します。詳細については、「カスタム保護ポリシーを構成する」をご参照ください。

ポジティブセキュリティモデル([ブロック] モード):ポジティブセキュリティモデルは、現在のドメイン名のトラフィックの学習に基づいて構築されます。モデルは、リクエストパラメーターのタイプと長さ、およびパラメーターが必須かどうかを指定します。モデルの構築後、リクエストがモデルに記述されている特性と一致しない場合は、アラートが生成されます。最強の保護を実現するには、[ブロック] モードを有効にすることをお勧めします。

手順:[web サイト保護] ページで、[web セキュリティ] タブをクリックします。次に、 カードを見つけて、[ステータス] をオンにし、[モード] を [ブロック] に設定します。詳細については、「ポジティブセキュリティモデルを構成する」をご参照ください。

スキャン防御([高頻度 Web 攻撃ブロッキング]、[ディレクトリトラバーサル防御]、[スキャナーブロッキング]、[協調防御]):この機能を使用して、インテリジェンス、スキャナーの特性、スキャン動作など、複数の側面からスキャナーによってもたらされる脅威を軽減できます。

手順:[web サイト保護] ページで、[アクセス制御/スロットリング] タブをクリックします。[スキャン防御] カードですべてのスイッチをオンにし、適切なしきい値を指定します。詳細については、「スキャン防御を構成する」をご参照ください。

ブラックリスト:IP アドレスブラックリストを構成して、ビジネスとは無関係の IP アドレスおよび CIDR ブロックからのリクエストをブロックできます。また、リージョンブラックリストを構成して、特定のリージョンの IP アドレスからのリクエストをブロックすることもできます。たとえば、地方自治体のフォーラムでローカル IP アドレスからのアクセスのみを許可する場合は、他のリージョンをリージョンブラックリストに追加できます。Web サイトに 中国本土以外 のユーザーがいない場合は、中国本土以外 のすべてのリージョンをリージョンブラックリストに追加できます。

手順:[web サイト保護] ページで、[アクセス制御/スロットリング] タブをクリックします。[ブラックリスト] カードで、必要なパラメーターを構成します。詳細については、「ブラックリストを構成する」をご参照ください。

私の Web サイトは頻繁にクロールされ、データ侵害や改ざんの危険にさらされています

Web サイトを WAF に追加した後、次の Web サイト保護機能を有効にすることをお勧めします。

データリスク管理:この機能は、スクリプトまたは自動ツールによって生成され、ログイン、登録、注文などの特定の API 操作を対象とするボットトラフィックに対する防御に最適です。

説明データリスク管理は JavaScript プラグインに依存しており、Web ページにのみ適用されます。アプリケーションではこの機能を使用しないでください。

手順:[web サイト保護] ページで、[ボット管理] タブをクリックします。[データリスク管理] カードで、必要なパラメーターを構成します。詳細については、「データリスク管理を構成する」をご参照ください。

データ漏洩防御:この機能を使用して、異常なページやキーワードなど、サーバーから返されたコンテンツの機密情報をフィルタリングできます。機密情報には、ID 番号、銀行カード番号、電話番号、機密用語などが含まれ、マスキング後に表示されます。

手順:[web サイト保護] ページで、[web セキュリティ] タブをクリックします。次に、 カードを見つけて、必要なパラメーターを構成します。詳細については、「データ漏洩防御を構成する」をご参照ください。

Web サイト改ざん防止:この機能を使用して、特定の Web ページをロックし、コンテンツの改ざんを防ぐことができます。ロックされた Web ページがリクエストを受信すると、事前に構成されたキャッシュページが返されます。

手順:[web サイト保護] ページで、[web セキュリティ] タブをクリックします。次に、 カードを見つけて、必要なパラメーターを構成します。詳細については、「Web サイト改ざん防止機能を構成する」をご参照ください。

カスタム保護ポリシー:頻繁にクロールされる静的 Web ページに対して JavaScript 検証を有効にして、ほとんどの悪意のあるスクリプトと自動プログラムをブロックできます。また、アクセスリクエストが異常に高い頻度で開始されるセッションに対してスライダー検証を有効にして、きめ細かいアクセス制御を実装することもできます。

手順:[web サイト保護] ページで、[アクセス制御/スロットリング] タブをクリックします。[カスタム保護ポリシー] カードで、必要なパラメーターを構成します。詳細については、「カスタム保護ポリシーを構成する」をご参照ください。

アカウントセキュリティ:この機能を使用して、登録やログインに使用される操作など、ユーザー認証関連の API 操作を監視し、ユーザー資格情報に脅威を与える可能性のあるイベントを検出できます。脅威には、辞書攻撃、ブルートフォース攻撃、スパムユーザー登録、弱いパスワードの盗聴、ショートメッセージサービス(SMS)フラッド攻撃などがあります。

手順:[web サイト保護] ページで、[web セキュリティ] タブをクリックします。次に、 カードを見つけて、[今すぐ構成] をクリックします。詳細については、「アカウントセキュリティを構成する」をご参照ください。

承認済みクローラー:この機能を使用して、Google、Bing、Baidu、Sogou、Yandex などの承認済み検索エンジンのホワイトリストを管理できます。これらの検索エンジンのクローラーは、ドメイン名へのアクセスを許可されます。

手順:[web サイト保護] ページで、[ボット管理] タブをクリックします。[承認済みクローラー] カードで、必要なパラメーターを構成します。詳細については、「承認済みクローラー機能を構成する」をご参照ください。

ボット脅威インテリジェンス:この機能は、ダイヤラー、データセンター、悪意のあるスキャナーで使用される疑わしい IP アドレスに関する情報を提供します。また、この機能は、悪意のあるクローラーの IP アドレスライブラリも管理します。この機能を使用して、クローラーが Web サイトまたは特定のディレクトリにアクセスするのを防ぐことができます。

手順:[web サイト保護] ページで、[ボット管理] タブをクリックします。[ボット脅威インテリジェンス] カードで、必要なパラメーターを構成します。詳細については、「ボット脅威インテリジェンスルールを構成する」をご参照ください。

アプリ保護:この機能は、ネイティブアプリの信頼できる通信とボット対策保護を提供し、プロキシ、エミュレーター、無効な署名を持つリクエストを識別できます。

手順:[web サイト保護] ページで、[ボット管理] タブをクリックします。[アプリ保護] カードで、必要なパラメーターを構成します。詳細については、「アプリケーション保護を構成する」をご参照ください。