Azure のログを Security Center (Agentic SOC) にインポートすることで、ログの取り込みを一元化し、統合された解析と脅威検出を可能にします。これにより、マルチクラウド環境におけるセキュリティ運用の効率が向上します。このソリューションは、Azure Event Hubs の Kafka との互換性を利用し、エンドポイント、Topic、および認証用のプライマリ接続文字列を使用してログを消費します。その後、Security Center でインポートタスク、宛先 Logstore、解析および検出ルールを設定できます。

仕組み

このソリューションは、Azure Event Hubs と Apache Kafka プロトコル間の互換性を利用します。これにより、Event Hub は Kafka サービスとして機能できます。Security Center は Kafka クライアントとして機能し、指定されたエンドポイント、Topic、および認証情報を使用して Event Hub からログデータを取得します。取得されたデータは、統合された正規化、解析、および脅威検出に使用されます。設定プロセスは以下の通りです。

Azure での Event Hub の準備

詳細については、Azure の公式ドキュメント「Azure portal を使用してイベント ハブを作成する」をご参照ください。

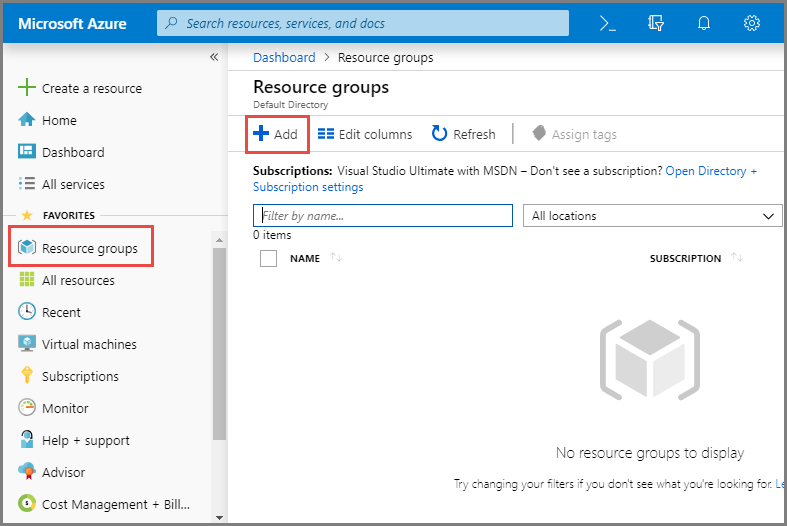

ステップ 1:リソースグループの作成

Azure portal にログインします。

左側のナビゲーションウィンドウで [Resource groups] を選択し、[Create] をクリックします。

[Create a resource group] ページで、以下のパラメーターを設定し、[Review + create] をクリックします。

Subscription:リソースグループの Azure サブスクリプションを選択します。

Resource group:リソースグループの一意の名前を入力します。

Region:リソースグループのリージョンを選択します。

情報を確認した後、[Create] をクリックします。

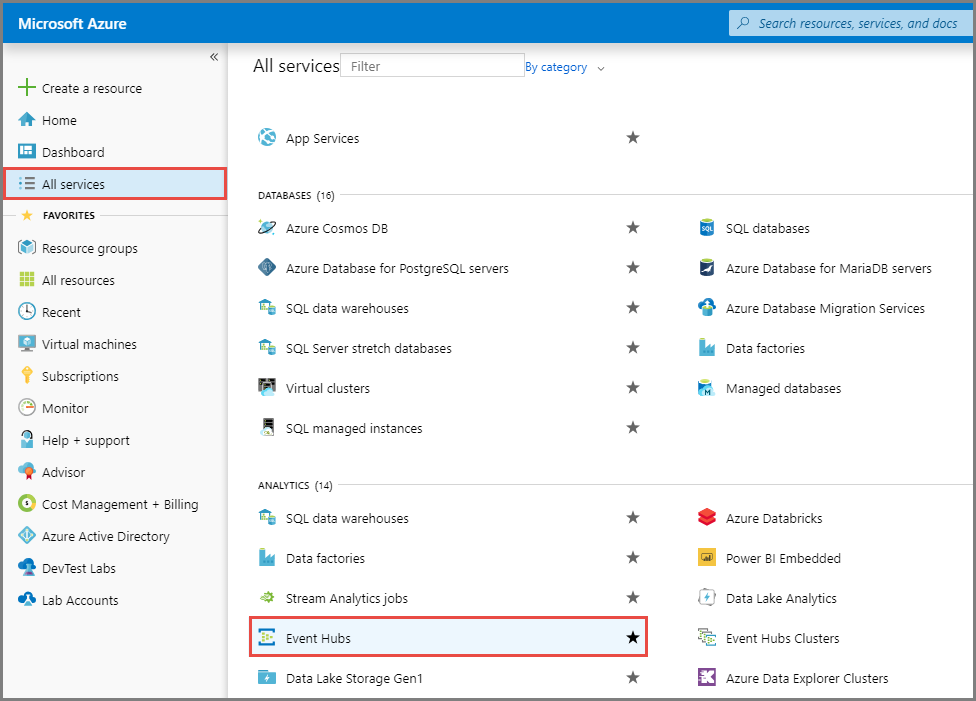

ステップ 2:Event Hubs 名前空間の作成

左側のナビゲーションウィンドウで、[All services] をクリックします。[Analytics] サービスエリアで、[Event Hubs] をクリックします。

[Event Hubs] ページで、[Create] をクリックし、以下のパラメーターを設定します。

Subscription:ステップ 1 で指定したサブスクリプションを選択します。

Resource group:ステップ 1 で作成したリソースグループを選択します。

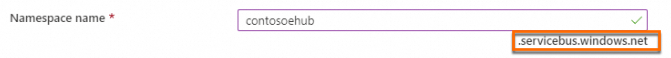

Namespace name:名前空間の名前を入力します。対応するエンドポイント (Kafka ブローカーアドレス) がテキストボックスの下に表示されます。

Region:ステップ 1 で作成したリソースグループと同じリージョンを選択します。

Pricing tier:必要に応じて価格レベルを選択します。デフォルト値は [Basic] です。Event Hubs 名前空間へのアクセスを Agentic SOC のみに制限するには、[Standard]、[Premium]、または [Dedicated] を選択します。詳細については、「Event Hubs ホワイトリストの設定 (オプション)」をご参照ください。

説明各レベルの違いに関する詳細については、「クォータと制限」、「Event Hubs Premium」、および「Event Hubs Dedicated」をご参照ください。

Throughput units / Processing units (Premium レベル):デフォルト設定のままにします。

説明スループットユニットまたは処理ユニットの詳細については、「Event Hubs のスケーラビリティ」をご参照ください。

Auto-inflate:必要に応じてこの機能を有効にします。

[Networking] タブで、[Network connectivity] を [Public access] に設定し、ページ下部の [Review + create] をクリックします。

重要脅威の分析と応答 から Event Hubs 名前空間への排他的アクセスを許可するには、Azure でネットワークホワイトリストを設定する必要があります。詳細については、「Event Hubs ホワイトリストの設定 (オプション)」をご参照ください。

設定を確認した後、[Create] をクリックし、デプロイメントが完了するのを待ちます。

[Your deployment is complete] ページで、[Go to resource] をクリックして名前空間の詳細ページを表示します。

説明または、[Event Hubs] ホームページで、リスト内の名前空間名をクリックして詳細ページを開くこともできます。

ステップ 3:イベントハブの作成

ステップ 2 で作成した名前空間の詳細ページで、[+ Event Hub] をクリックします。

作成ページで、必要な情報を入力し、[Review + create] をクリックします。

Name:Event Hub の名前を入力します。

重要Event Hub 名は、Kafka 設定の Topic に対応します。説明的で分かりやすい名前を使用することを推奨します。

その他の設定:デフォルト設定のままにします。

確認ページで、[Create] をクリックし、タスクが完了するのを待ちます。

名前空間のホームページに戻り、[Event Center] セクションで新しく作成されたデータを確認します。

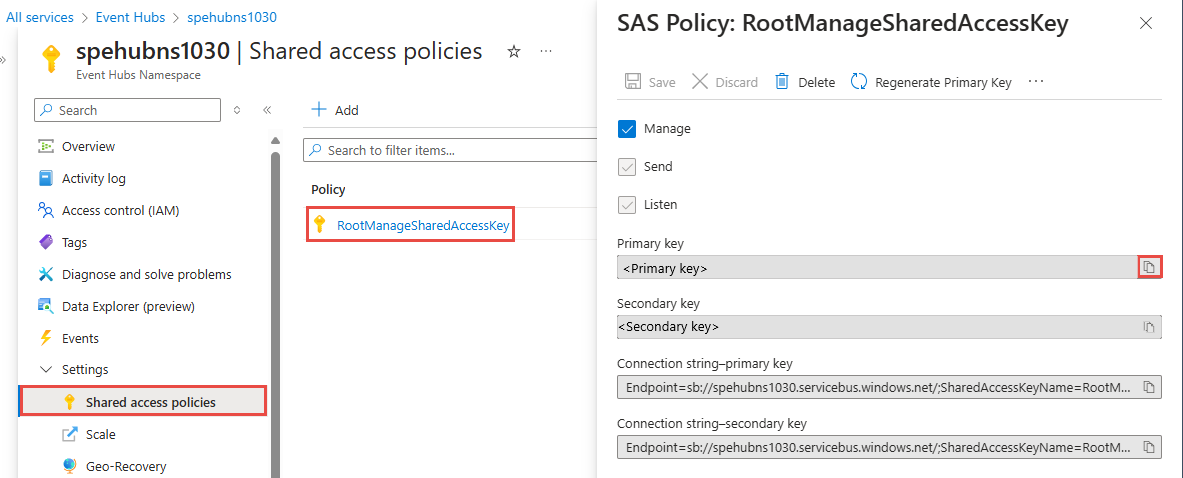

ステップ 4:プライマリ接続文字列の取得

名前空間ページの左側のナビゲーションウィンドウで、[Settings] の下にある [Shared access policies] をクリックします。

プライマリポリシーである

RootManageSharedAccessKeyをクリックします。ポリシー詳細ペインで、プライマリ接続文字列をコピーします。重要プライマリ接続文字列は、Kafka インポートの認証情報 (パスワード) です。

手順 5: データを イベントハブ に書き込む

Azure の公式ドキュメントの指示に従って、分析したいデータをステップ 3 で作成したイベントハブに書き込みます。詳細については、以下のドキュメントをご参照ください。

Security Center でのデータインポートの設定

ステップ 1:Security Center の Event Hub へのアクセス承認

「Security Center コンソール > システム設定 > 機能設定」に移動します。ページの左上隅で、アセットが配置されているリージョンを選択します: Chinese Mainland または Outside Chinese Mainland。

[マルチクラウドの設定と管理] タブで、[マルチクラウドアセット] をクリックします。次に、[権限の新規付与] をクリックし、ドロップダウンリストから [IDC] を選択します。表示されるパネルで、次のパラメーターを設定します:

Service Provider:[Apache] を選択します。

Connection Type:[Kafka] を選択します。

Endpoint:

<YOUR-NAMESPACE>.servicebus.windows.net:9093。説明<YOUR-NAMESPACE>を Event Hubs の名前空間名に置き換えます。Username:値は

$ConnectionStringに固定されており、変更できません。Password:Event Hubs 名前空間のプライマリ接続文字列。

Communication Protocol:

sasl_ssl。SASL Authentication Mechanism:

plain。

同期ポリシーの設定

AK サービスのステータスチェック: このパラメーターは該当しません。このステップをスキップします。

ステップ 2:データインポートタスクの作成

データソースの作成

Azure ログデータ用のデータソースを作成します。すでに作成済みの場合は、このステップをスキップしてください。

Security Center コンソールにログインし、Agentic SOC > Integration Center に移動します。 ページの左上隅で、アセットが配置されているリージョンとしてChinese Mainland または Outside Chinese Mainland を選択します。

Data Source タブで、ログを受信するためのデータソースを作成します。詳細については、「Simple Log Service (SLS) 用のデータソースを作成する」をご参照ください。

Source Data Source Type: Agentic SOC Dedicated Collection Channel(推奨)または User Log Service を選択します。

インスタンス接続: データを分離するために、新しい Logstore を作成することを推奨します。

「Data Import」タブで、「Add Data」をクリックします。表示されるペインで、以下のパラメーターを設定します:

Data Source Type: Kafka。

Endpoint:

<YOUR-NAMESPACE>.servicebus.windows.net:9093。ここで、<YOUR-NAMESPACE>は Event Hubs 名前空間名 です。Topics:イベントハブを作成したときに設定した Event Hub の名前。

Value Type:json。

宛先データソースの設定

Data Source Name:このセクションの「データソースの作成」ステップで作成したデータソースを選択します。

送信先 Logstore: このセクションの「Logstore」を、このセクションの「データソースの作成」ステップで設定したものを選択します。

[OK] をクリックして設定を保存します。データインポートタスクが設定されると、Security Center は Azure Event Hubs から自動的にログを取得します。

Event Hubs ホワイトリストの設定 (オプション)

Basic レベルでは、ネットワークホワイトリストの設定はサポートされていません。

詳細については、Azure の公式ドキュメント「既存の名前空間の IP ファイアウォール規則を構成する」をご参照ください。

Event Hubs 名前空間ページで、左側のナビゲーションウィンドウの [Settings] の下にある [Networking] をクリックします。

[Network] ページの [Public Access] タブに移動し、[Public network access] エリアの [Manage] ボタンをクリックします。

パブリックネットワークアクセス構成ページの[デフォルトアクション]セクションで、[選択したネットワークから有効にする]を選択します。

[IP Addresses] セクションで、ホワイトリストに追加する IP アドレスを入力し、[Save] をクリックします。以下の例は、この操作の実行方法とホワイトリストに登録された IP アドレスを示しています。

ご利用の SLS プロジェクトが配置されているリージョンの IP アドレス:

リージョン

VPC IP アドレスホワイトリスト

パブリック IP アドレスホワイトリスト

中国 (杭州)

100.104.0.0/16

114.55.8.190

47.99.57.53

114.55.85.98

47.99.212.49

120.26.169.131

118.178.236.24

47.98.173.126

中国 (上海)

100.104.0.0/16

101.133.151.144

47.102.141.56

106.15.248.175

47.102.99.12

中国 (青島)

100.104.0.0/16

47.104.146.34

120.27.20.55

中国 (北京)

100.104.0.0/16

59.110.6.146

39.105.19.110

47.93.61.189

182.92.187.76

中国 (張家口)

100.104.0.0/16

8.142.80.93

47.92.90.166

8.142.152.234

39.100.37.56

中国 (フフホト)

100.104.0.0/16

39.104.61.213

中国 (ウランチャブ)

100.104.0.0/16

8.130.10.99

39.101.66.131

中国 (深セン)

100.104.0.0/16

120.76.47.88

119.23.150.175

中国 (河源)

100.104.0.0/16

47.113.195.162

47.113.192.163

中国 (広州)

100.104.0.0/16

8.134.56.134

中国 (成都)

100.104.0.0/16

47.108.26.166

中国 (香港)

100.104.0.0/16

8.210.69.249

47.52.240.106

シンガポール

100.104.0.0/16

47.241.44.82

47.88.153.120

韓国 (ソウル)

100.104.0.0/16

8.213.130.255

日本 (東京)

100.104.0.0/16

47.74.56.187

マレーシア (クアラルンプール)

100.104.0.0/16

47.254.195.145

インドネシア (ジャカルタ)

100.104.0.0/16

149.129.233.70

フィリピン (マニラ)

100.104.0.0/16

8.212.131.139

タイ (バンコク)

100.104.0.0/16

8.213.194.187

ドイツ (フランクフルト)

100.104.0.0/16

47.91.76.65

47.91.89.173

イギリス (ロンドン)

100.104.0.0/16

8.208.86.103

8.208.3.16

米国 (バージニア)

100.104.0.0/16

47.253.208.218

47.90.252.237

米国 (シリコンバレー)

100.104.0.0/16

47.88.8.7

47.88.7.168

脅威の分析と応答 リージョン IP:

リージョン

パブリック IP ホワイトリスト

Chinese Mainland

106.14.241.32

Outside Chinese Mainland

8.222.217.173

インポートされたデータの分析

データが取り込まれた後、Security Center がログを分析できるように、解析ルールと検出ルールを設定する必要があります。

新しいアクセスポリシーの作成

詳細については、「プロダクト統合」をご参照ください。新しい統合ポリシーを作成し、以下のパラメーターを設定します。

Data Source: データインポートタスクで設定したターゲットデータソースを選択します。

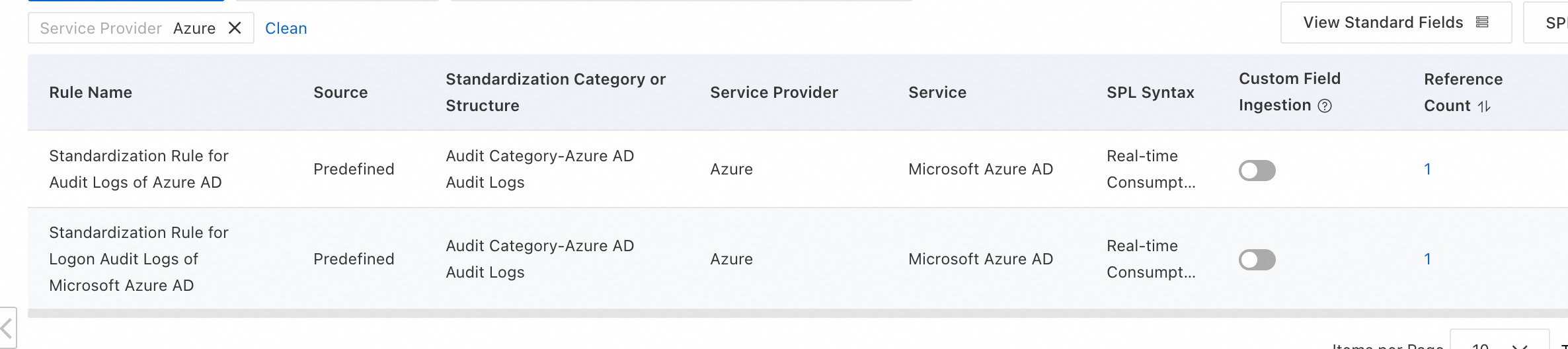

Standardized Rule: Agentic SOC は、一部のクラウド製品向けに組み込みの標準化されたルールを提供しており、直接使用できます。

Standardization Method: アクセスログをアラートログに変換する場合、Real-time Consumption 方式のみがサポートされています。

脅威検出ルールの設定

セキュリティ要件に基づき、ルール管理でログ検出ルールを有効化または作成して、ログを分析し、アラートを生成し、セキュリティイベントを作成する必要があります。詳細については、「検出ルール」をご参照ください。

経費とコスト

このソリューションでは、以下のサービスから費用が発生します。続行する前に、各プロダクトの課金ドキュメントを確認して費用を見積もってください。

Azure:Event Hubs の価格。

Alibaba Cloud 側:費用は、選択したデータストレージ方法によって異なります。

説明Agentic SOC の課金に関する情報については、「課金の詳細」および「脅威分析とレスポンスの従量課金」をご参照ください。

Simple Log Service (SLS) の課金に関する情報については、「SLS 課金の概要」をご参照ください。

データソースタイプ

Agentic SOC の課金項目

SLS の課金項目

注

Agentic SOC Dedicated Collection Channel

ログ取り込み料金。

ログストレージおよび書き込み料金。

説明どちらの項目もログアクセストラフィックを消費します。

ログストレージと書き込み以外の項目 (パブリックネットワークトラフィックなど) の料金。

Agentic SOC は SLS リソースを作成および管理します。そのため、Logstore のストレージおよび書き込み料金は Agentic SOC を通じて課金されます。

User Log Service

ログ取り込み料金は、ログアクセストラフィック を消費します。

すべてのログ関連料金 (ストレージ、書き込み、パブリックネットワークトラフィックなどを含む)。

すべてのログリソースは Simple Log Service (SLS) によって管理されます。そのため、すべてのログ関連料金は SLS を通じて課金されます。