Agentic SOC は、Agentic AI をコアエンジンとして使用し、階層型マルチエージェント協調アーキテクチャを採用しています。チームリーダーは、複数の専門エージェントチームを一元的にスケジューリングし、脅威検知、インシデント調査から応答調整、セキュリティレポート作成まで、セキュリティ運用チェーン全体をカバーします。各エージェントは ReAct 推論フレームワークを使用して自律的推論と意思決定を行います。エージェントは環境変化をリアルタイムで感知し、攻撃チェーンを動的に分析し、エンドツーエンドの応答アクションを自動的に実行します。これにより、従来のインシデント調査と応答時間 (数時間から数日) が数分に短縮されます。

概要

Agentic SOCエージェントアーキテクチャは、Alibaba Cloudのクラウドネイティブセキュリティデータドメインインフラストラクチャと深く統合されています。大規模セキュリティ言語モデルに基づいて構築されており、脅威を自動的に感知し、深層推論を実行し、協調調査を実施し、迅速にループを閉じるエンドツーエンドのAI Agentセキュリティ専門家チームを提供します。このアーキテクチャは、下から上へ3つのレイヤーで構成されています。

レイヤー

コンポーネント

役割

クラウドネイティブエンジンレイヤー

Simple Log Service (SLS)、Flink/時限SQL検知エンジン、Igraphグラフコンピューティング、大規模言語モデル (LLM) Qwen、SOARオーケストレーションエンジン

基盤となるデータストレージ、コンピューティング、AI機能を提供します

エージェント管理プラットフォーム

AgentRun上に構築

エージェントのライフサイクル、タスクスケジューリング、メモリ、ツール呼び出しオーケストレーションを管理します

エージェントインテリジェンスレイヤー

チームリーダーと複数の専門エージェントチーム

セキュリティ運用タスクを実行するために自律的推論と意思決定を行います

各エージェントは ReAct 推論フレームワークを使用して動作します。環境を感知 → 推論と分析 → アクションを計画 → 実行 → 結果を観察。このサイクルはタスクが完了するまで繰り返されます。

エージェント機能は、ご利用の Agentic SOC エディションによって異なります。「Agentic SOC Basic EditionとSecurity Operations Agentの違い」については、こちらをご参照ください。

チーム構成とエージェント概要

Agentic SOC は、階層型マルチエージェント協調アーキテクチャを使用しています。1つのチームリーダーと複数の専門エージェントチームで構成されています。チームリーダーは、グローバルスケジューリング、複雑な意思決定、タスク分解を処理します。各専門エージェントチームは、それぞれのドメイン内で独立して動作し、必要に応じて他のチームと連携します。

チームリーダー

チームリーダーは、Qwenシリーズの大規模言語モデルに基づいて構築されています。エージェントアーキテクチャ全体の中心的なスケジューリングノードとして機能し、以下の役割を果たします。

グローバルスケジューリング:ユーザー入力の意図またはシステムトリガーイベントを受信および解釈します。タスクを計画し、複雑なセキュリティ運用タスクをサブタスクに分解します。

タスク分解:高レベルのセキュリティ運用目標を特定の実行可能なサブタスクに分解し、適切な専門エージェントチームに割り当てます。

複雑な意思決定:複数のエージェントチーム間で意思決定を調整し、タスクの実行順序と優先度を決定します。

専門エージェントチーム

リードエージェント | ドメインエキスパートエージェント |

Security AI Assistant | 製品に関する質問に回答し、アラートを説明し、インシデントを要約します。 |

脅威検知エージェント | 悪意のあるウェブトラフィックの追跡を実行します。 |

インシデント調査エージェント | インシデントを生成し、深層調査を実行し、攻撃元を追跡し、影響を評価します。 |

応答調整エージェント | インシデント応答とエンティティ分析を処理します。 |

セキュリティレポート作成エージェント | アラート分析、セキュリティ運用、イベント調査レポート。 |

コアエージェントの説明

ログ標準化エージェント

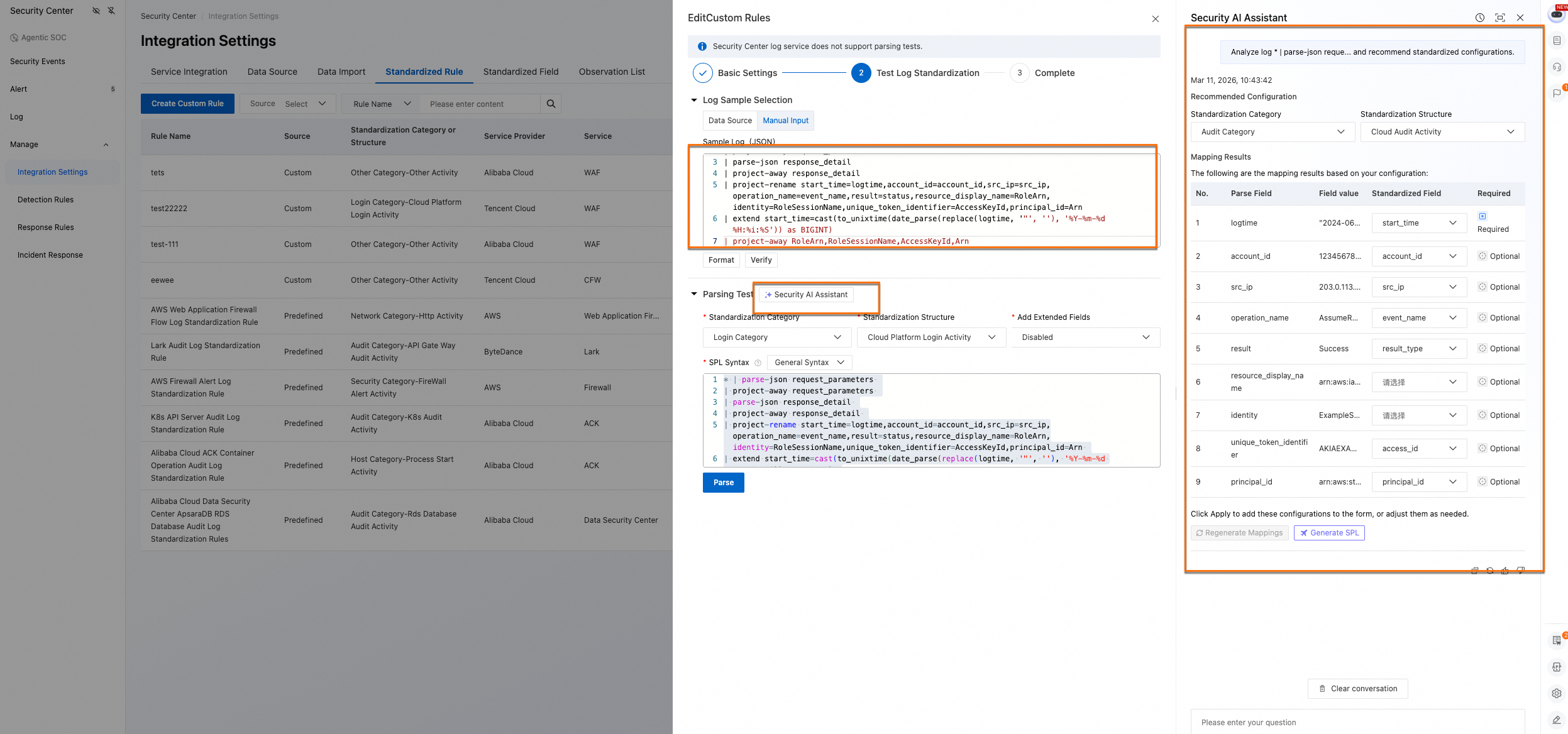

ログ標準化エージェントは、セマンティクス認識を使用して、異種データソースからのログを自動的に理解し、高品質なSPL (Search Processing Language) クエリ文を生成します。ログセマンティクスを統一し、手動クエリ作成を排除し、わずかなチューニングのみを必要とします。これにより、学習と使用の障壁が大幅に低減され、ログ標準化とオンボーディングが加速されます。

コア機能:

異なるフォーマットの生ログ構造とフィールドの意味を自動的に理解します。

ワンクリックでSPL構文を生成し、生ログフィールドを標準化されたセキュリティデータモデルにマッピングします。

複雑な解析文を手動で記述する必要がなく、標準化ルールのシンプルなポイントアンドクリックチューニングをサポートします。

使用例:

次の手順に従って、Security Center コンソール → Agentic SOC → 管理 → アクセス設定 に移動します。左側のナビゲーションウィンドウの上部で、保護対象のリソースが配置されているリージョンを選択します。Chinese Mainland または Outside Chinese Mainland。

「Integration Settings」ページで、Standardized Rule タブに移動します。カスタムアクセスルールの編集または作成時に、Sample Log を入力します。その後、Security AI Assistant を呼び出して、最適化の提案を取得します。

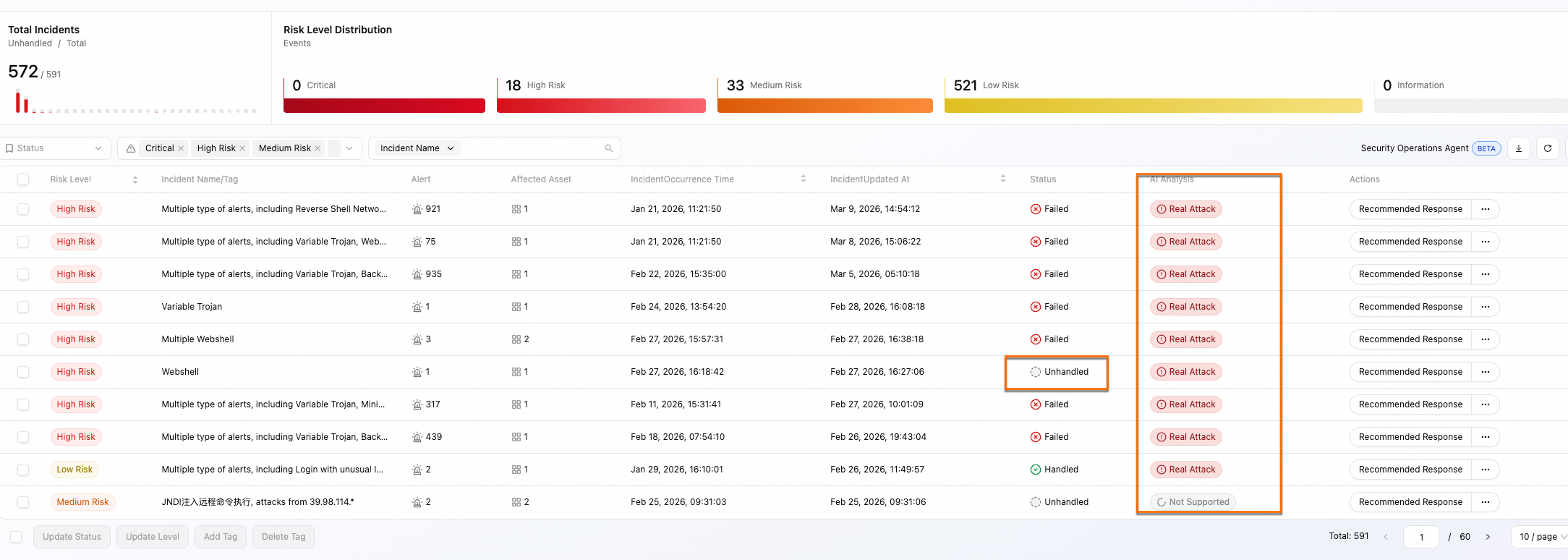

インシデント調査エージェント

インシデント調査エージェントは、ReAct/CoT (Chain of Thought) 推論フレームワークを使用します。環境変化を継続的に監視し、新しいホストまたはネットワークアラートがインシデントに関連付けられ、インシデントステータスが「未処理」の場合、自律的に調査と分析を開始します。これにより、伝統的に数時間または数日かかっていた長時間の調査が数分に短縮されます。

コア機能:

インシデント調査エージェントは、確認された攻撃、疑わしい誤検知、または情報不足といった明確な分析結果を提供します。

そのコア調査機能はQwenシリーズのモデルに基づいて構築されています。インシデント分類、固有表現認識、攻撃パス推論をサポートします。調査結果に基づいて、影響範囲を分析し、攻撃パスを再構築し、タイムラインをマッピングします。

使用例:

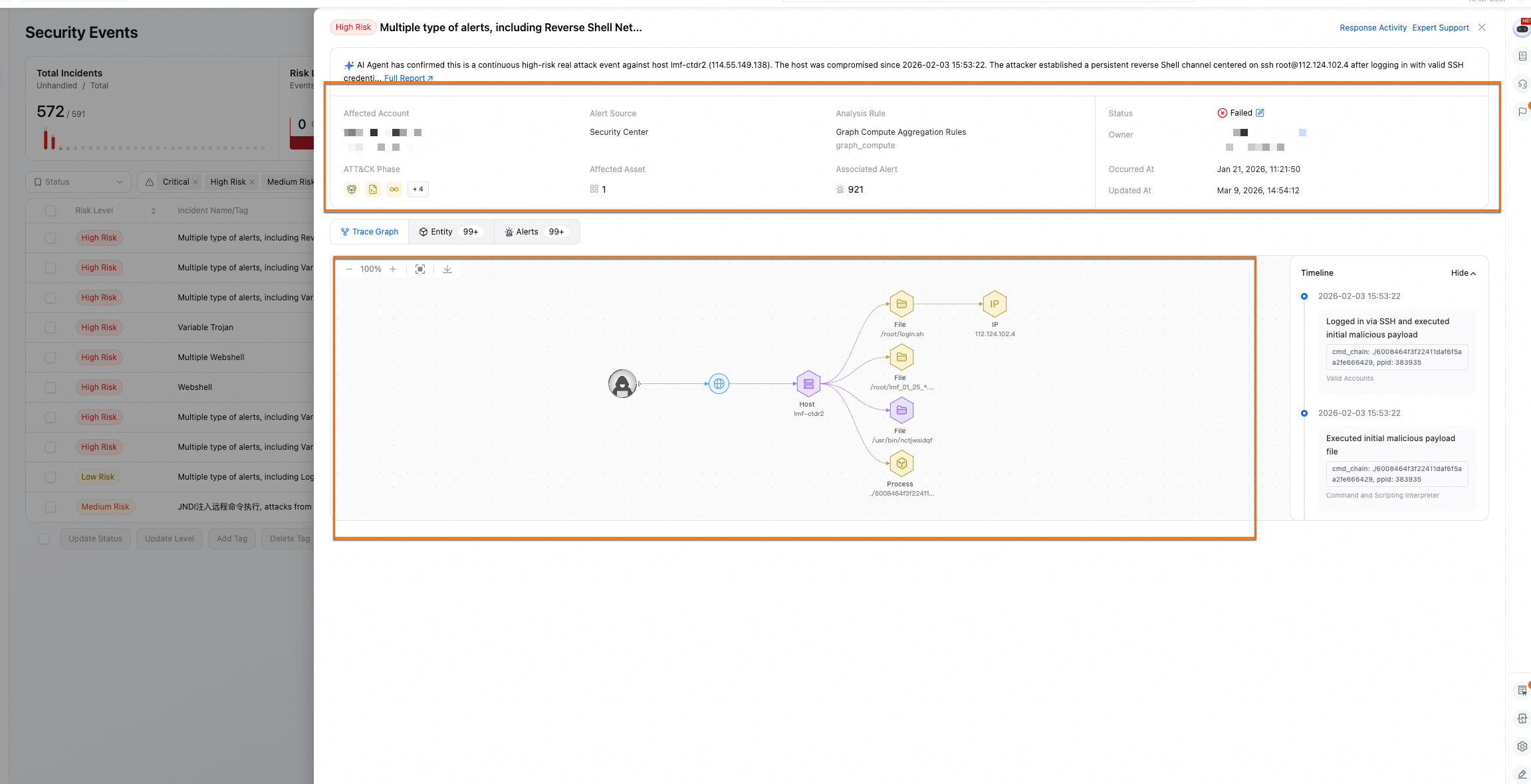

AI分析結果は、 ページで確認できます。

インシデント詳細ページで、インシデント概要、影響範囲の説明、影響を受けた攻撃チェーンの段階、検知ルール、アラートソースを表示します。リンクをクリックして、完全な攻撃チェーンとタイムラインを含む追跡可能性グラフを表示します。

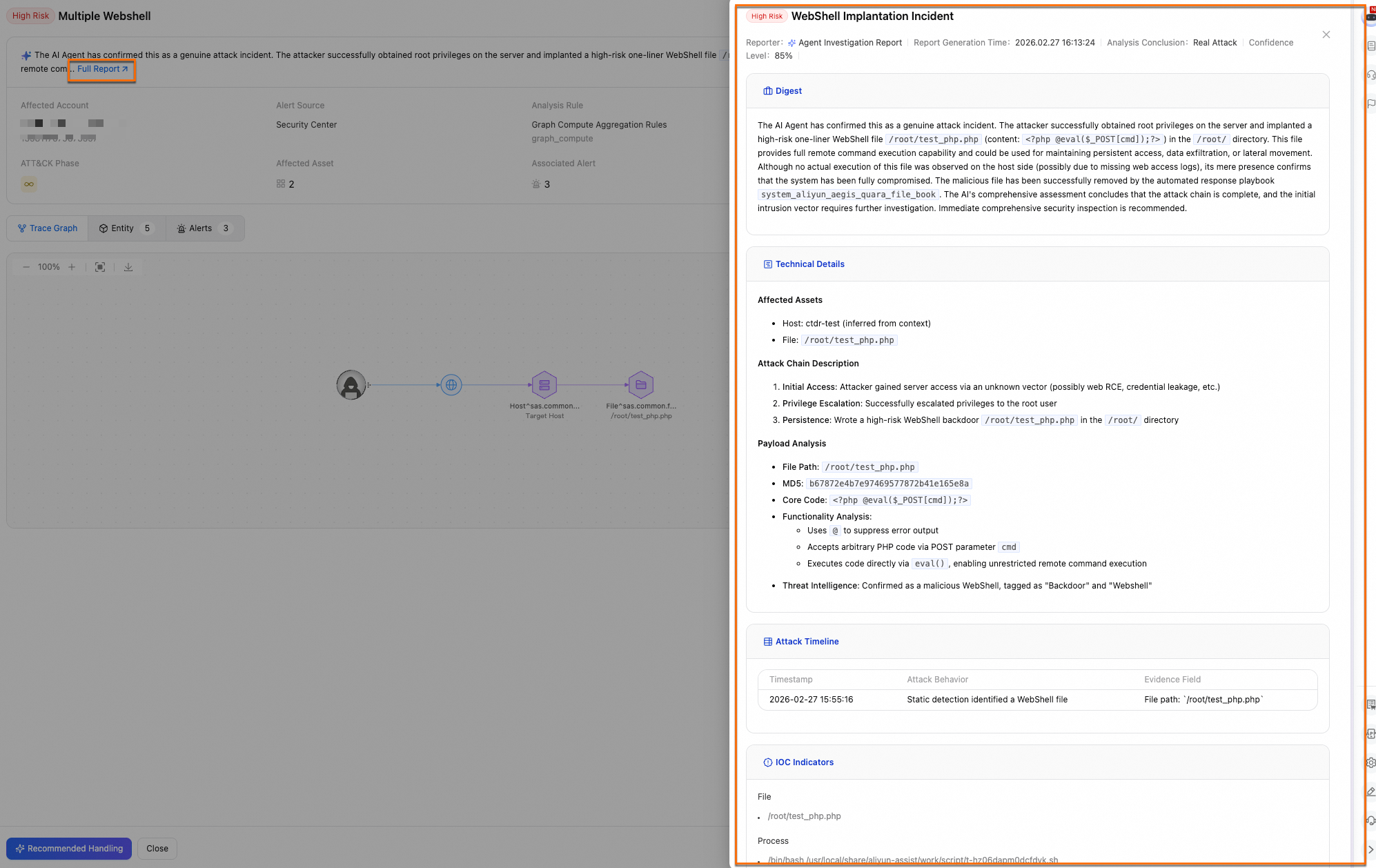

インシデント調査レポートエージェント

コア機能:インシデント応答の専門家の視点から、インシデント調査レポートエージェントは完全な技術インシデントレポートを生成します。完全なセキュリティインシデントをレビューし、証拠と応答ステップを収集し、体系的な改善推奨事項を提供します。レポートには、インシデント分類と概要、攻撃チェーンとタイムライン、影響範囲評価、根本原因分析、侵害の痕跡 (IOCs)、体系的な強化推奨事項が含まれます。

使用例: 対象のインシデントの詳細ページに移動します。Full Report を上部でクリックして、レポートの詳細ページを開きます。

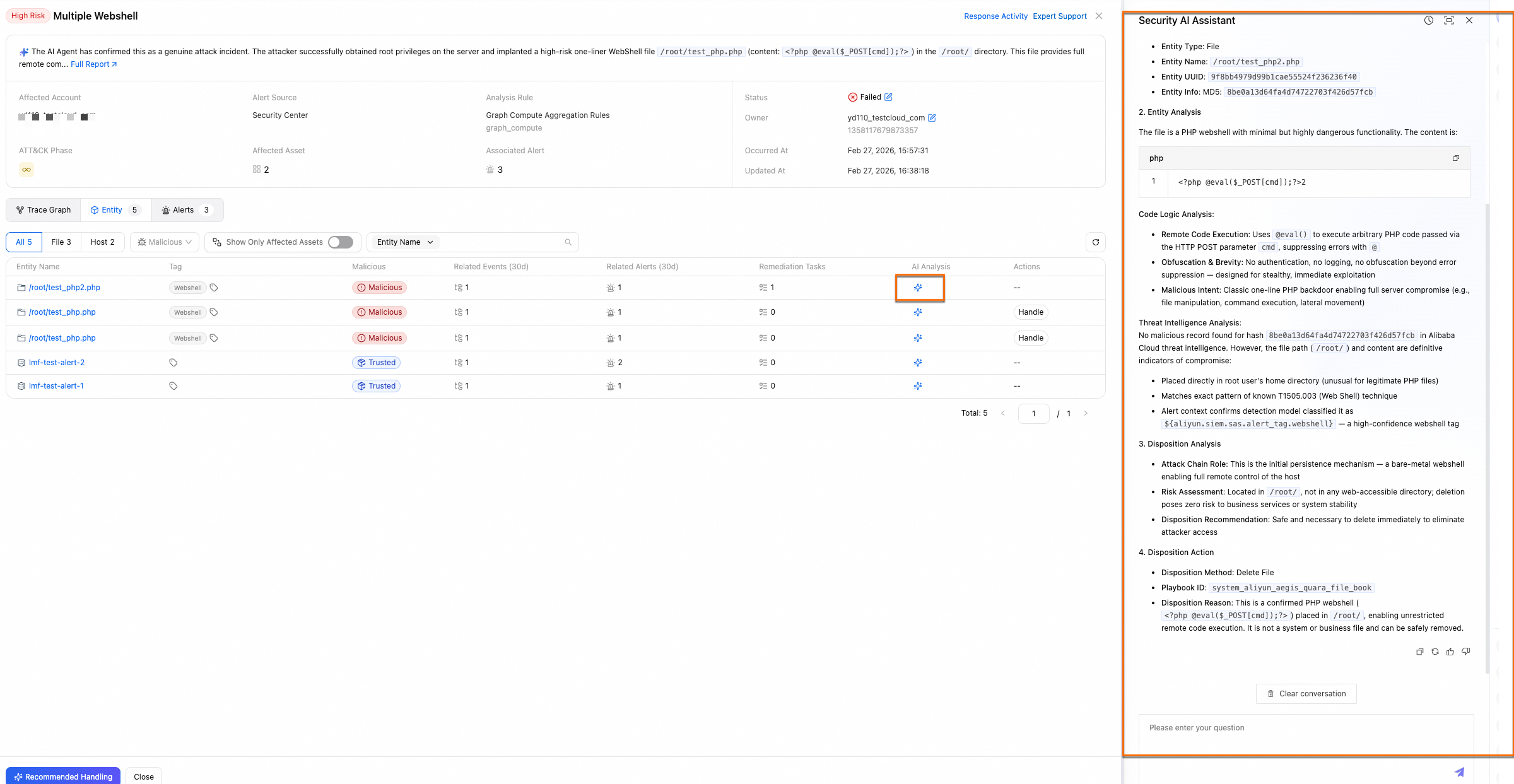

エンティティ分析エージェント

エンティティ分析エージェントは、AI Agent を使用して悪意のあるエンティティのリスクレベルを包括的に評価し、応答のためにどのプレイブックまたはツールを呼び出すかを自律的に決定します。

コア機能:

基本情報、分析ステップ、結論、応答推奨事項を含む、各エンティティの分析プロセスを表示します。

IP、ファイル、プロセス、ドメイン名、ホスト、コンテナについて、Security AI Assistant を介したエンティティ分析の呼び出しをサポートします。

エンティティが悪意のあるものとして分類された場合、応答アクションを推奨し、ワンクリックで実行できます。

使用例: インシデント詳細ページに移動します。Entity タブで、処理するエンティティを特定します。AI Analysis をクリックします。

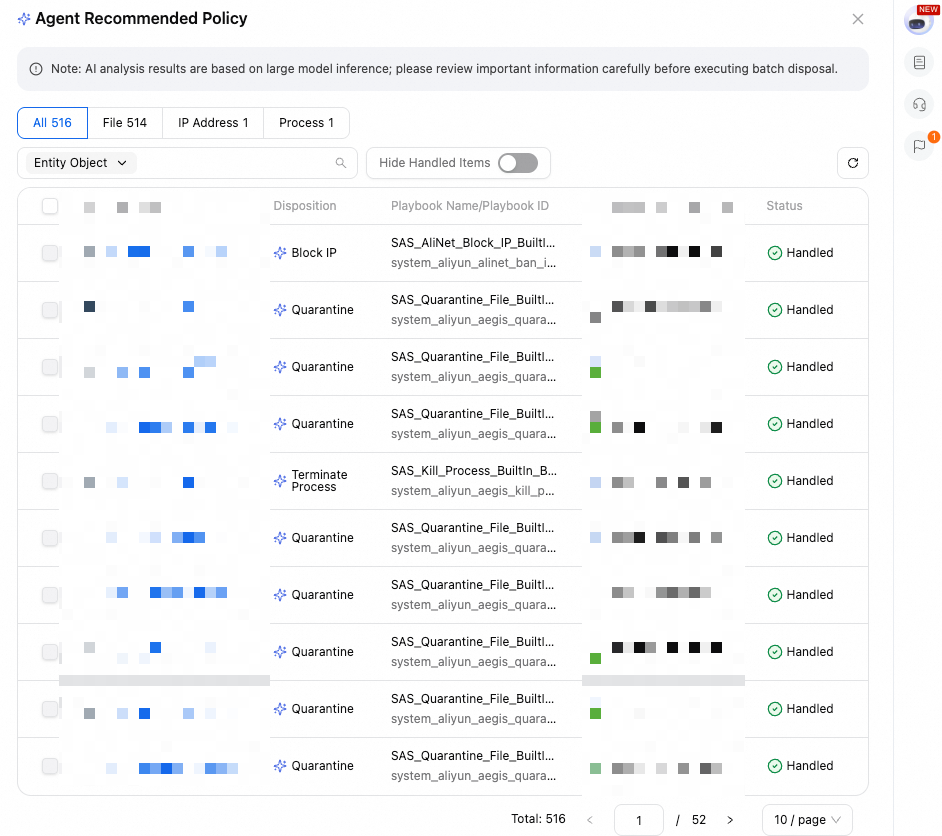

インシデント応答エージェント

インシデント応答の専門家の視点から、インシデント応答エージェントは調査結果に基づいて影響範囲を分析し、段階的で慎重な応答推奨事項を提供します。これらは自動実行の前に手動でレビューされます。

コア機能:

インテリジェントな応答推奨事項:ログ、脆弱性、脅威インテリジェンス、ビジネスコンテキストを使用して応答計画を正確に検証します。

第二レベルの対応: プレイブック、脅威インテリジェンス、サンドボックス、OpenAPI などのツールを自動的に呼び出し、ブロック、隔離、検証を実行します。

手動レビューメカニズム:重要な意思決定ポイントでの人間の確認をサポートし、速度とセキュリティのバランスをとります。

使用例:

「セキュリティイベントの処理」ホームページで、対象のインシデントを見つけます。「操作する」列で、「Recommended Response」をクリックします。

Agent Recommended Policy パネルで、対応する悪意のあるエンティティを選択します。

説明エージェントは適切なプレイブックを自動的に選択し、関連パラメーターを設定します。手動編集は不要です。

手動確認後、Resolve をクリックします。

脅威検知エージェント

コア機能:複数のドメイン固有のエージェントが、大量の異種データソースに対して深層セマンティクス理解、相関推論、攻撃元の追跡を実行します。これらが連携して包括的なデジタルセキュリティハブを形成し、既知および未知のセキュリティ脅威を24時間体制で自動的かつ正確に検出します。

使用例:悪意のあるウェブトラフィック追跡エージェントは、異常なホスト側アラートを使用して悪意のあるウェブトラフィックを追跡します。ホストアラートをWAFフローログと相関させ、アラートから帰属の手がかりまで、および新しいアラートからクロスドメイン相関イベントまでの完全な分析チェーンを構築します。その後、対応するセキュリティアラートを生成します。

AI Agent主導のインシデント調査と応答ワークフロー

典型的なセキュリティインシデント処理では、複数のエージェントが連携して、検出から応答までの完全なループを閉じます。このワークフローには5つの段階があります。

段階 | 目標 | 出力 |

インシデント概要 | 何が起こったかを判断する | インシデント概要、攻撃タイムライン、攻撃者ベクターリスト、関与したATT&CK攻撃段階、攻撃手法タイプ。 |

追跡可能性調査 | 影響範囲を評価する | アラートコンテキスト推論、影響を受けたアセットのリスト、悪意のあるエンティティのリスト (IP、ファイル、プロセス、ホストなど)、悪意のあるエンティティ分析。 |

根本原因分析 | 初期侵入ポイントを特定する | 調査ログ証拠、疑わしい侵入ポイント分析、疑わしい行動分析、脆弱性悪用分析 (脆弱性、ベースライン、アクセスキー)、分析結論。 |

応答推奨事項 | 即時修正と強化計画を策定する | 緊急応答推奨事項、脆弱性パッチ適用推奨事項、システム強化推奨事項、誤検知ホワイトリスト登録推奨事項、ログソース補完推奨事項。 |

インシデント応答 | 操作を実行し、ツールを呼び出す | フォーマットされた応答計画 — 人間のレビュー済み — その後、実行のためにツール (プレイブック、脅威インテリジェンス、サンドボックス、OpenAPIなど) を自動的に呼び出します。 |

パフォーマンスメトリック

主要メトリック | 説明 |

自律調査および分析率:81% | AI Agent は、人間の介入なしで完全なアラートデータに対して検証されたレベル1およびレベル2のインシデント分析を独立して完了します。 |

アラート相関および集約イベント収束率:99.94% | 毎週数万から数百万のアラートを処理し、それらを数百のセキュリティイベントに収束させます。 |

インシデント追跡可能性レポート生成効率:100倍高速 | 追跡可能性レポートを100倍高速に生成します。完全な攻撃チェーンレポートは数分で生成され、手動分析では数時間かかるのに対し。 |

ログオンボーディングおよび標準化効率:90% | セマンティクス認識を使用して、異種データソースからのログを自動的に解析し、統一されたセキュリティデータモデルにマッピングし、ワンクリックでSPLを生成します。 |