ご利用の業務リソースが、Cloud Enterprise Network (CEN) インスタンスにアタッチされた Alibaba Cloud の仮想プライベートクラウド (VPC) にデプロイされている場合、Secure Access Service Edge (SASE) ゲートウェイを使用して、オンプレミスネットワークをこれらのリソースに接続できます。接続が確立されると、SASE クライアントを持つユーザーは内部ネットワーク経由でリソースにアクセスできます。

前提条件

開始する前に、以下を確認してください。

アクティブ化された SASE Private Access サブスクリプション

1 つ以上の VPC がアタッチされた CEN インスタンス

すべての業務リソースの CIDR ブロックは、ネットワーク全体で一意である必要があります。CIDR ブロックが競合すると、SASE は宛先アドレスを特定できません。一般的な競合シナリオは次のとおりです。

同じ CIDR ブロックを使用するクロスリージョン VPC

同じ CIDR ブロックを使用する VPC とデータセンター ネットワーク接続を有効にする前に、CIDR ブロックの競合がないことを確認してください。

ネットワークアーキテクチャ

次の図は、SASE が CEN インスタンスにアタッチされた VPC 内の業務リソースに接続する方法を示しています。

ネットワーク接続の有効化

SASE コンソールにログインします。

左側のナビゲーションウィンドウで、プライベートアクセス > ネットワーク設定 を選択します。

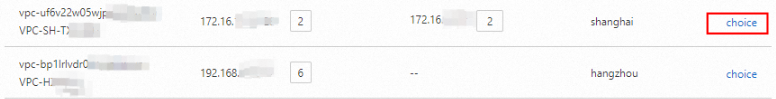

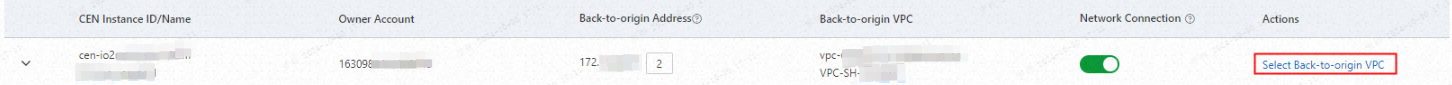

「[Alibaba Cloud のサービス] > [CEN インスタンス]」タブで、同期済みのビジネスリソースを確認します。

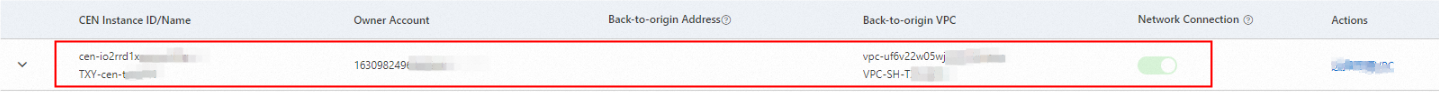

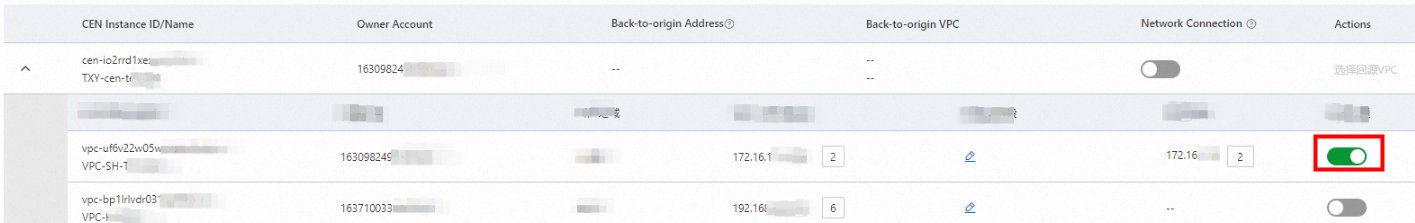

パラメータ 説明 CEN Instance ID/Name CEN インスタンスの ID と名前。ご利用の管理アカウントと追加されたメンバーアカウント内のインスタンスが表示されます。 Owner Account CEN インスタンスを所有するアカウント。管理アカウントまたはメンバーアカウントのいずれかです。 Back-to-origin Address SASE ゲートウェイが CEN インスタンスを介してリソースに到達するために使用するアドレス。CEN インスタンスに接続された VPC 内の Elastic Compute Service (ECS) インスタンスの場合、システムはこのアドレスを許可するセキュリティグループルールを自動的に追加します。仮想ボーダールータ (VBR) または Smart Access Gateway (SAG) インスタンスを CEN インスタンスに接続し、VBR または SAG インスタンスがアクセス制御リスト (ACL) で構成されている場合、back-to-origin アドレスを許可するように ACL を構成する必要があります。 CEN インスタンスまたは VPC を見つけ、[ネットワーク接続] トグルをオンにします。[ネットワーク接続] は、CEN レベルまたは VPC レベルのいずれかで有効にできます:

CEN レベルの接続 SASE ゲートウェイと、CEN インスタンスに接続されたすべてのネットワークリソースとの間に back-to-origin リンクが確立されます。SASE ゲートウェイは、ゼロトラストポリシーに基づいてアクセストラフィックを検証し、その後、トラフィックを宛先アドレスに転送します。CEN に接続されたすべての VPC は、SASE クライアントユーザーのネットワークに接続されます。「[ネットワーク接続]」を有効化すると、back-to-origin トラフィック用の VPC を選択します。

VPC を選択すると、コンソールに back-to-origin 用 VPC および自動的に割り当てられた back-to-origin アドレスが表示されます。

VPC を選択すると、コンソールに back-to-origin 用 VPC および自動的に割り当てられた back-to-origin アドレスが表示されます。  > 注: CEN インスタンスに対して back-to-origin 用 VPC を選択すると、お客様の VPC、VBR、および SAG インスタンスに対して設定された back-to-origin アドレスが自動的にリリースされます。また、システムは、CEN インスタンスに接続された VPC 内の ECS インスタンスに対して back-to-origin アドレスを許可するセキュリティグループルールを追加します。

> 注: CEN インスタンスに対して back-to-origin 用 VPC を選択すると、お客様の VPC、VBR、および SAG インスタンスに対して設定された back-to-origin アドレスが自動的にリリースされます。また、システムは、CEN インスタンスに接続された VPC 内の ECS インスタンスに対して back-to-origin アドレスを許可するセキュリティグループルールを追加します。VPC レベルの接続 指定された VPC のみが SASE クライアントユーザーのネットワークに接続されます。同じ CEN インスタンスにアタッチされている他の VPC は、ユーザーのネットワークには接続されません。

「[ネットワーク接続]」を有効化すると、コンソールにその VPC に割り当てられたデフォルトの back-to-origin アドレスが表示されます。

「[ネットワーク接続]」を有効化すると、コンソールにその VPC に割り当てられたデフォルトの back-to-origin アドレスが表示されます。

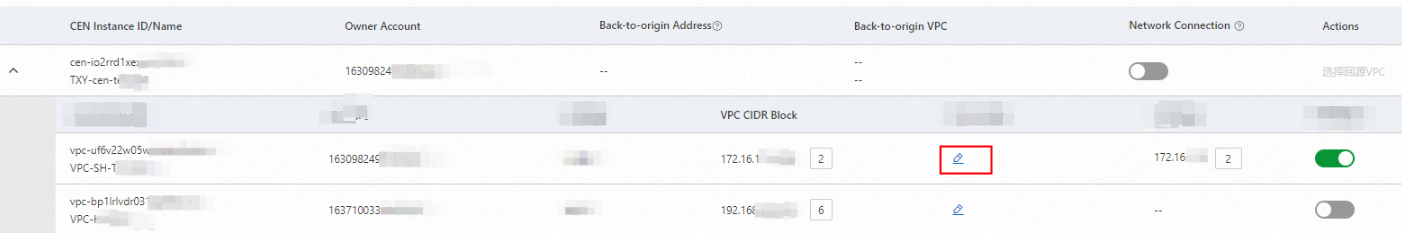

カスタム CIDR ブロックの追加

ビジネスアプリケーションが VPC にデプロイされており、使用している接続リソースの CIDR ブロックが SASE に自動的に同期されず ([Alibaba Cloud 上のサービス] または [Alibaba Cloud 外部のサービス] タブに表示されない場合)、SASE をそれらのリソースに接続するには、CIDR ブロックを手動で追加します。

VPC のカスタム CIDR ブロックを追加すると、VPC の back-to-origin アドレスもカスタム CIDR ブロックの back-to-origin アドレスとして使用されます。VPC からカスタム CIDR ブロックを使用するアプリケーションへのアクセスが利用可能であることを確認してください。

back-to-origin アドレスの許可

SASE はプロキシモードでオリジンサーバーにアクセスします。オリジンサーバーでアクセス制御ポリシーが構成されている場合、サーバーは back-to-origin アドレスを疑わしいと識別し、転送されたトラフィックをブロックする可能性があります。これを防ぐには、オリジンサーバーのアクセス制御ポリシーで back-to-origin アドレスをホワイトリストに追加します。

back-to-origin VPC の変更

CEN インスタンスの back-to-origin VPC を変更するには、[Select Back-to-origin VPC] を [Actions] 列でクリックします。

マルチアカウント VPC 管理

リソースディレクトリ内のメンバーで VPC を管理する場合は、まずそのメンバーを追加する必要があります。メンバーを追加すると、[プライベートアクセス] > [ネットワーク設定] > [Alibaba Cloud 上のサービス] ページで、管理アカウントおよび追加したメンバー内の VPC を表示できます。メンバーが追加されていない場合、ページ上では管理アカウント内の VPC のみを表示できます。

詳細については、「マルチアカウント管理機能の使用」をご参照ください。

ネットワーク接続の無効化

VPC または CEN インスタンスの [ネットワーク接続] をオフにすると、SASE ゲートウェイと関連付けられたリソース間の back-to-origin リンクが切断されます。接続が無効になると、ユーザーは SASE クライアントからこれらのリソースにアクセスできなくなります。

ネットワーク接続を無効にすると、SASE クライアントを介したオフィスアプリケーションへの内部ネットワークアクセスが直ちに遮断されます。注意して進めてください。

次のステップ

ネットワーク接続を有効にした後、次のタスクを完了します。

オフィスアプリケーションの設定: ユーザーがアクセスできるアプリケーションを定義します。

ゼロトラストポリシーの設定: ID とコンテキストに基づいてアクセスを制御します。

参考文献

オフィスアプリケーションのホワイトリストの設定: 特定の IP アドレスからのトラフィックを許可します。

Alibaba Cloud 以外のサービスに対するネットワーク接続の有効化: SASE を Alibaba Cloud 以外の業務アプリケーションに接続します。

グローバルオフィスシナリオにおけるアプリケーションのネットワーク接続の有効化: SASE をグローバルオフィス内のアプリケーションに接続します。