SASE は ID 中心のセキュリティポリシーを発行します。会社で Lightweight Directory Access Protocol (LDAP) ID ソースを使用して組織構造を管理している場合、LDAP ID ソースを SASE に接続できます。これにより、従業員の ID 情報を再作成する必要がなくなります。LDAP ID ソースを接続すると、従業員は既存のアカウントを使用して業務用の SASE アプリにログインできます。このトピックでは、LDAP ID ソースに接続する方法について説明します。

制限事項

同時に最大 5 つの ID ソースを有効にできます。一度に有効にできるカスタム ID ソースは 1 つだけです。有効な ID ソースのクォータに達した場合は、新しい ID ソースを有効にする前に、既存の ID ソースを無効にする必要があります。

Windows AD または OpenLDAP ID ソースの構成と有効化

SASE コンソールにログインします。

左側のナビゲーションウィンドウで、 を選択します。

Identity synchronization タブで、Create IdP をクリックします。

Create IdP パネルで LDAP を選択し、Configure をクリックします。ウィザードに従って構成を完了します。

Basic Configurations ステップで、次の表の説明に従ってパラメーターを構成し、Next をクリックします。

構成項目

説明

IdP Name

ID ソースの名前を構成します。

名前は 2~100 文字で、漢字、文字、数字、ハイフン (-)、アンダースコア (_) を使用できます。

Description

構成の説明。

説明は、SASE クライアントのログインタイトルとして表示されます。これにより、ログイン時に ID ソースを識別できます。

IdP Status

ID ソースのステータスを構成します。有効な値は次のとおりです。

Enabled: ID ソースは作成後に有効になります。

Closed: ID ソースは作成後に無効になります。

重要ID ソースを無効にすると、エンドユーザーは SASE アプリを使用して内部アプリケーションにアクセスできなくなります。注意して進めてください。

Type

サポートされているディレクトリタイプ。有効な値:

Windows AD: Windows のディレクトリサービス。

OpenLDAP: Lightweight Directory Access Protocol。

Server Address

Active Directory (AD) または LDAP サーバーのアドレス。最大 5 つのサーバーアドレスを構成できます。

Server Port Number

AD または LDAP サーバーのポート。

Access Authentication Server from Connector

LDAP 認証サービスが内部ネットワークにデプロイされている場合は、コネクタを使用してサービスにアクセスできます。正常に接続されたコネクタインスタンスを選択します。コネクタを構成してネットワーク接続を確立する方法の詳細については、「SASE コネクタを使用する」をご参照ください。

SSL Connection

AD または LDAP サーバーで SSL 接続を有効にするかどうかを指定します。有効な値:

Yes: SSL 接続を有効にすると、AD または LDAP サーバー上のデータが暗号化されて送信され、データのセキュリティが確保されます。

No: SSL 接続は有効になっていません。

ベース DN

認証されるユーザーのベース識別名 (DN)。このパラメーターを設定すると、SASE はこのノード以下のすべてのアカウントを認証します。認証されたアカウントは、SASE クライアントへのログインに使用できます。ベース DN は 2~100 文字である必要があります。

説明認証するユーザーとグループが LDAP の同じノードにない場合は、Advanced Settings で User Base DN と Group Base DN を設定します。

Organizational Structure Synchronization

管理者 DN とパスワードを入力して、ID ソースからエンタープライズディレクトリ構造のリストを取得します。

説明構成後、エンタープライズディレクトリ構造リストに基づいてセキュリティポリシーをバッチで発行できます。セキュリティポリシーを発行するとき、システムは従業員情報を読み取りません。

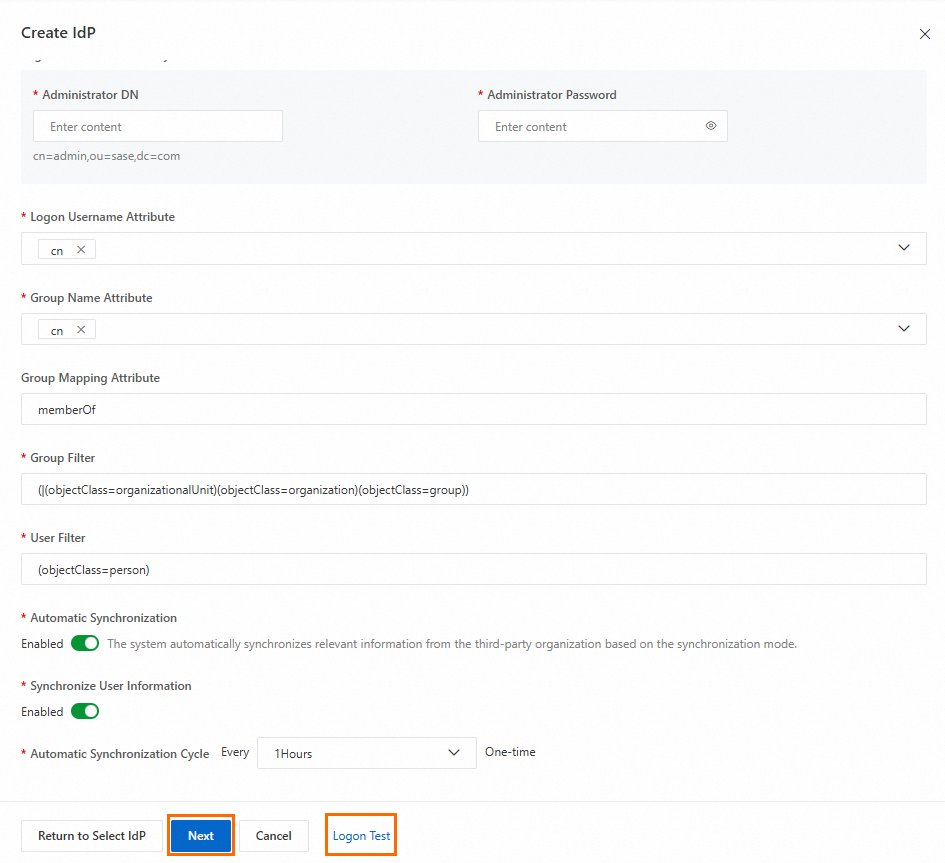

Logon Username Attribute

ログインユーザー名属性を設定して、会社のユーザーのログインユーザー名の形式を標準化します。この属性は会社内で定義する必要があります。

ユーザー名のデフォルトの LDAP 属性 ( [cn]、[name]、[givenName]、[displayName]、[userPrincipalName]、[sAMAccountName] など) を選択できます。また、別の LDAP 定義属性を入力して [ログインユーザー名属性] として使用することもできます。

説明[userPrincipalName] 属性にはドメインサフィックスが含まれます。[userPrincipalName] を [ログインユーザー名属性] として選択した場合、ログイン時に対応するドメインサフィックスを入力する必要があります。例: user***@aliyundoc.com。

Group Name Attribute

グループ名属性を設定して、会社のグループ名の形式を標準化します。この属性は会社内で定義する必要があります。

グループ名のデフォルトの LDAP 属性 ( [cn]、[name]、[sAMAccountName] など) を選択できます。また、別の LDAP 定義属性を入力して Group Name Attribute として使用することもできます。

Group Mapping Attribute

グループマッピング属性を設定して、会社のユーザーのグループ関係を定義します。デフォルト値: [memberOf]。

説明このパラメーターはオプションです。このパラメーターを構成する場合、その値は LDAP で設定した Group Mapping Attribute の値と同じである必要があります。

Group Filter

グループフィルター式を追加して、さまざまなグループの会社のユーザーをフィルターします。これにより、さまざまなグループのユーザーのアクセス権限を管理できます。

一般的な LDAP フィルターの例:

(&(objectClass=organizationalUnit)(objectClass=organization)): objectClass 属性が organizationalUnit と organization の両方に一致するグループを検索します。

(|(objectClass=organizationalUnit)(objectClass=organization)): objectClass 属性が organizationalUnit または organization のいずれかに一致するグループを検索します。

(!(objectClass=organizationalUnit)): objectClass 属性が organizationalUnit と一致しないグループを検索します。

LDAP の特定の照合ルールに関する詳細については、公式 LDAP ドキュメント「LDAP フィルター」をご参照ください。

User Filter

フィルター式を追加して、特定のユーザーまたはユーザーのタイプをフィルターできます。

一般的な LDAP フィルターの例:

(&(objectClass=person)(objectClass=user)): objectClass 属性が person と user の両方に一致するユーザーを検索します。

(|(objectClass=person)(objectClass=user)): objectClass 属性が person または user のいずれかに一致するユーザーを検索します。

(!(objectClass=person)): objectClass 属性が person と一致しないユーザーを検索します。

LDAP の特定の照合ルールに関する詳細については、公式 LDAP ドキュメント「LDAP フィルター」をご参照ください。

Automatic Synchronization

Automatic Synchronization を有効にすると、システムは同期モードに基づいて LDAP から情報を自動的に同期します。

Automatic Synchronization を有効にしない場合は、組織構造を手動で同期する必要があります。詳細については、「同期レコードの表示」をご参照ください。

Synchronize User Information

Synchronize User Information を有効にすると、システムは Automatic Synchronization Cycle に基づいて LDAP から従業員情報を自動的に同期します。

説明Automatic Synchronization 機能が無効になっている場合、Synchronize User Information 機能は実行されません。

Automatic Synchronization Cycle

Automatic Synchronization Cycle を設定します。間隔は 1 時間から 24 時間までの値に設定できます。

Synchronization Settings ステップで、組織構造の同期範囲とフィールドマッピングを構成します。次に、Next をクリックします。

構成項目

説明

Organizational Structure Synchronization

組織構造を同期する範囲を構成します。

Synchronize All: LDAP 組織構造全体を SASE システムに同期します。

Partially Synchronize: 同期する組織構造を選択します。

Field Synchronization Mapping

LDAP 組織構造フィールドと SASE 同期フィールド間のマッピングを構成します。

説明SASE システムの組み込みの Local Field After Mapping がビジネス要件を満たさない場合は、リストの右上隅にある View Extended Fields をクリックします。View Extended Fields パネルで、拡張フィールドを追加、編集、または削除できます。

Logon Settings ステップで、次の表の説明に従ってデバイスのログイン方法を構成します。

構成項目

説明

PC Logon Method

Logon with Account and Password と Password-free Logon がサポートされています。

ユーザー名とパスワードによるログインを使用する場合、Two-factor Authentication を有効にできます。有効な値:

OTP-based Authentication: これを有効にした後、OTP Mode を選択する必要があります。次の 3 つのモードがサポートされています:

SASE モバイルクライアントにトークンの表示を許可する: SASE は組み込みの OTP を提供します。これには、従業員が SASE モバイルアプリをインストールする必要があります。

サードパーティアプリからのトークンを許可する: OTP クライアントの時計が同期されていることを確認してください。Alibaba Cloud アプリなどの標準的で一般的な OTP 認証ソフトウェアがサポートされています。

会社所有のトークンを許可する: 会社が自社開発した OTP を使用するには、テクニカルサポートに連絡して構成を依頼してください。

Verification Code-based Authentication: ショートメッセージ検証コードとメール検証コードをサポートします。構成された ID ソースの各ユーザーにモバイル番号またはメールアドレスが入力されていることを確認してください。

パスワードなしのログインを使用する場合は、まず SASE モバイルアプリをダウンロードしてログインし、次に QR コードをスキャンして認証する必要があります。

Mobile Device Logon Method

Logon with Account and Password と Fingerprint or Face Recognition がサポートされています。

ユーザー名とパスワードによるログインを使用する場合、Two-factor Authentication を有効にできます。有効な値:

OTP-based Authentication: OTP-based Authentication を有効にする前に、PC の OTP 認証を有効にし、Allow Tokens on Third-party Applications または Allow Enterprise-owned Tokens を選択する必要があります。モバイルデバイスのトークン構成は PC と同じです。

Verification Code-based Authentication: Verification Code-based Authentication を有効にする前に、構成された ID ソースの各ユーザーにモバイル番号またはメールアドレスが入力されていることを確認してください。

指紋または顔認識認証を使用する場合でも、初めて SASE アプリにログインするときはユーザー名とパスワードを入力する必要があります。

構成が完了したら、パネルの下部にある Logon Test をクリックできます。ログインテストが成功したら、[OK] をクリックして構成を完了します。

説明

説明構成データが正しくない場合、SASE は対応するエラーをプロンプト表示します。接続をテストした後に [LDAP サーバーへの接続に失敗しました。管理者に連絡してください。] というメッセージが表示された場合は、サーバーアドレスとポートが正しいか、サーバーネットワークが正常に機能しているかを確認してください。

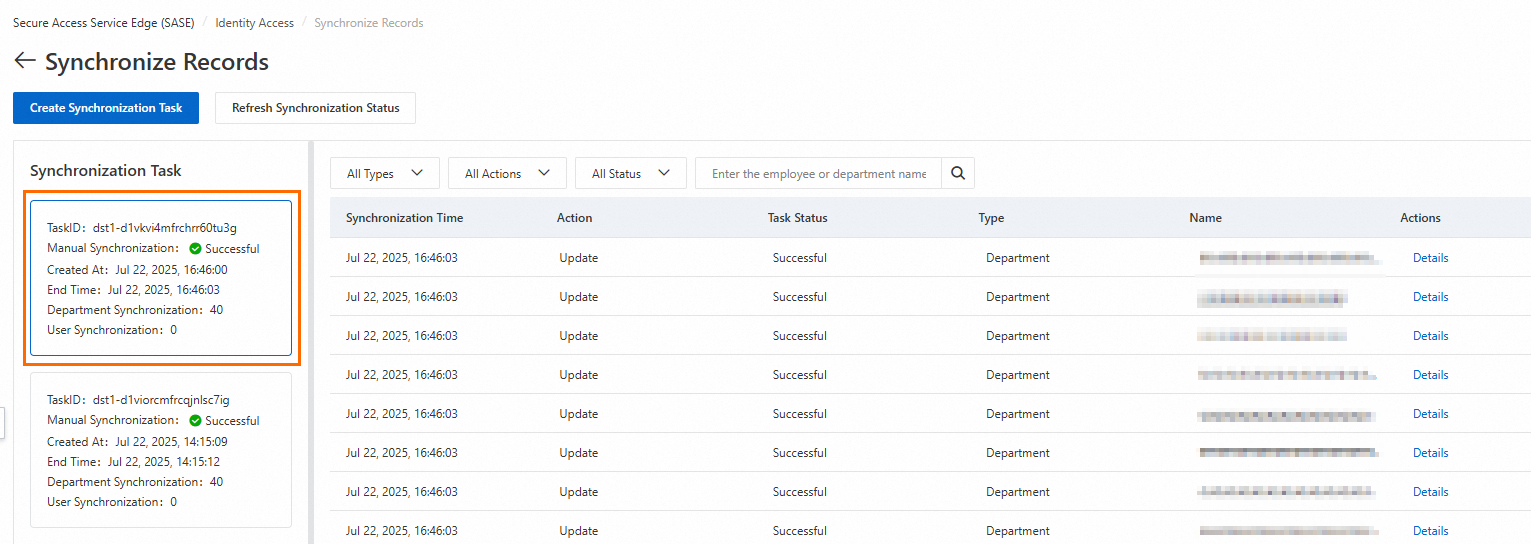

同期レコードの表示

Identity synchronization タブで、目的の ID ソースを見つけ、Actions 列の Synchronize Records をクリックします。

Synchronize Records ページで、ID ソースの同期レコードを表示できます。

ページの左側にある Synchronization Task エリアで、特定の同期タスクをクリックして、右側のリストでその同期情報を表示します。

特定のタスクの Actions 列にある Details をクリックして、その同期の Third-party Data Source と SASE Data Source のフィールド情報を表示します。

手動同期

ID ソースを構成したときに Automatic Synchronization を有効にしなかった場合、または ID ソースの構造が変更された場合は、情報を手動で同期する必要があります。これを行うには、Create Synchronization Task をクリックしてから OK をクリックします。同期タスクが正常に完了するのを待ってから、同期レコードを表示します。

同期が成功すると、 タブで同期された組織構造と従業員情報を表示できます。詳細については、「従業員センター」をご参照ください。

自動同期の無効化

Identity synchronization ページで、目的の ID ソースを見つけ、Automatic Synchronization 列のスイッチをオフにします。

Edit IdP パネルで、自動同期スイッチをオフにします。

LDAP ID ソースの編集

Identity synchronization ページで、目的の LDAP ID ソースを見つけ、Actions 列の Edit をクリックして情報を変更します。

LDAP ID ソースの無効化

Identity synchronization タブで、目的の LDAP ID ソースを見つけ、IdP Status 列のスイッチをオフにします。

LDAP ID ソースの削除

Identity synchronization ページで、目的の LDAP ID ソースを見つけ、Actions 列の Delete をクリックします。

参考資料

SASE ID ソースの構成

会社で ID ソースを使用していない場合は、SASE が提供するカスタム ID ソースを使用して組織構造を確立できます。詳細については、「SASE ID ソースの構成」をご参照ください。

サードパーティ ID ソースへの接続

会社で LDAP、DingTalk、WeCom、Lark、IDaaS などの ID ソースを使用して組織構造を管理している場合は、その ID ソースを SASE に接続できます。

ユーザー グループの構成

会社の組織構造外にユーザーグループを作成するには、「ユーザーグループ管理」をご参照ください。