Secure Access Service Edge (SASE) は、ご利用のクラウドネイティブアプリケーションリソースに接続し、そのパブリックエンドポイントの表示と管理を可能にします。セキュリティを向上させるため、従業員がプライベートネットワーク経由でアプリケーションにアクセスできるようになったら、パブリックネットワークアクセスを無効にしてください。このトピックでは、ID 設定からゼロトラストポリシーまでの完全な構成について説明し、設定完了後にパブリックエンドポイントを無効にする方法を示します。

前提条件

開始する前に、以下を確認してください。

クラウドネイティブアプリケーションが存在する VPC に接続する Cloud Enterprise Network (CEN) インスタンスがあること

仕組み

SASE は、Software-Defined Perimeter (SDP) テクノロジーを使用して、ゼロトラストネットワークアクセスを SaaS ソリューションとして提供します。従業員が SASE アプリを介して接続すると、トラフィックは SDP トンネルを介してご利用の VPC にルーティングされます。パブリックアドレスは公開されず、ネットワークアーキテクチャの変更も不要です。アクセスは、どのユーザーがどのアプリケーションにアクセスできるかを正確に指定するゼロトラストポリシーによって制御されます。

クラウドネイティブアプリケーションのプライベートネットワークアクセス設定

プライベートネットワークアクセスを設定するには、次の 6 つのステップに従ってください。ID ソースとユーザーグループの設定、ネットワーク接続の有効化、アプリケーションの追加、ゼロトラストポリシーの作成、そしてアクセスが機能することの確認です。

ステップ 1: ID ソースの設定

ID ソースは、従業員の認証を提供します。SASE は、LDAP、DingTalk、WeCom、Lark、IDaaS、およびカスタム ID ソースをサポートしています。複数の ID プロバイダーを使用している場合は、すべてを設定してください。

この手順では、カスタム ID ソースを例として使用します。

セキュアアクセスサービスエッジコンソールにログインします。

左側のナビゲーションウィンドウで、[ID認証] > [IDアクセス] を選択します。

[ID 同期] タブで、「カスタム IdP」を見つけ、[編集] をクリックします。[操作] 列で、設定ウィザードに従って、設定を完了します。詳細については、「SASE ID ソースの設定」をご参照ください。

ステップ 2: ユーザーグループの設定

ゼロトラストポリシーは、どの従業員がどのアプリケーションにアクセスできるかを制御するためにユーザーグループを参照します。ポリシーを作成する前に、少なくとも 1 つのユーザーグループを作成してください。

左側のナビゲーションウィンドウで、[ID認証] > [IDアクセス] を選択します。

「[ユーザー グループ管理]」タブで、「[ユーザー グループの作成]」をクリックします。

「[ユーザー グループの作成]」パネルで、組織構造、アカウント名、メールアドレス、および携帯電話番号を入力し、[OK] をクリックします。詳細については、「ユーザー グループの管理」をご参照ください。

ステップ 3: ネットワーク接続の有効化

SASE と、ご利用のクラウドネイティブアプリケーションを含む CEN インスタンスとの間のネットワーク接続を有効にします。

左側のナビゲーションウィンドウで、プライベートアクセス > ネットワーク設定 を選択します。

[ネットワーク設定] ページで、[Alibaba Cloud 上のサービス] > [CEN インスタンス] タブに移動して、SASE によって同期されたネットワークリソースを表示します。

対象の CEN インスタンス、またはそれに関連付けられている VPC タイプのインスタンスを見つけ、[ネットワーク接続] スイッチをオンにします。

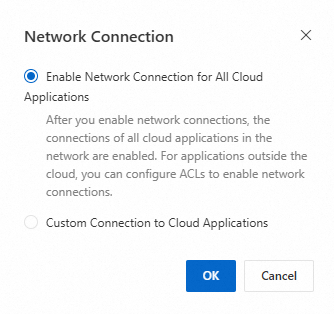

[ネットワーク接続]ダイアログボックスで、接続範囲を選択します。

オプション 動作 すべてのクラウドアプリケーションに対してネットワーク接続を有効化 すべてのクラウドアプリケーションが自動的に接続されます。クラウド以外のアプリケーションは ACL ルールによる制御が必要です。VPC 内で後から作成されるクラウドアプリケーションも、デフォルトで接続されます。 クラウドアプリケーションへのカスタム接続 このオプションを選択し、[OK] をクリックします。その後、[クラウドアプリケーションへのカスタム接続] パネルで、接続対象の特定のクラウドデータベースインスタンスを選択し、[OK] をクリックします。

ステップ 4: プライベートアプリケーションの作成

各ビジネスアプリケーションの IP アドレスまたはドメイン名を SASE に追加します。従業員は、追加したアプリケーションにのみアクセスできます。

Secure Access Service Edge コンソールにログインします。Secure Access Service Edge コンソール。

左側のナビゲーションウィンドウで、[プライベートアクセス] > [アプリケーション管理] を選択します。

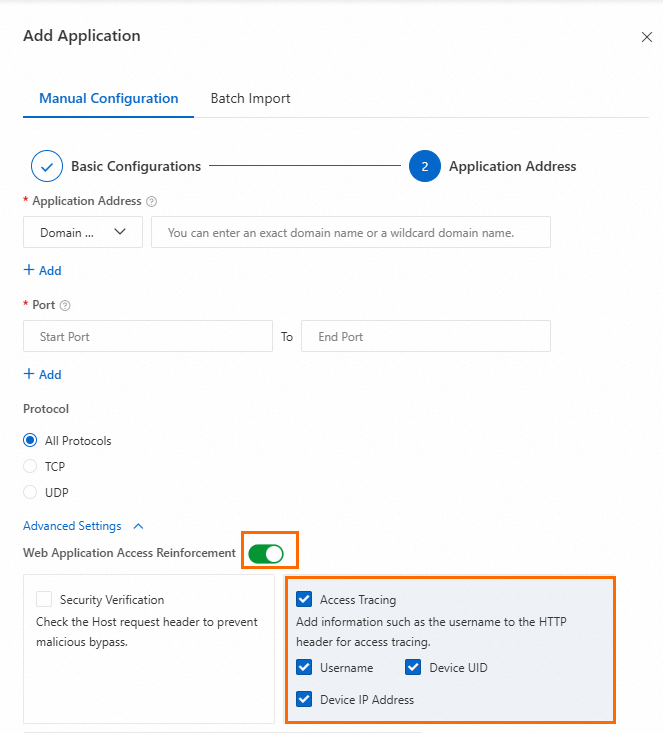

「アプリケーションの追加」をクリックします。[アプリケーションの追加] パネルの [手動設定] タブで、以下のパラメーターを設定します:

パラメーター 説明 例 Application name 2~100 文字。英字、数字、ハイフン (-)、アンダースコア (_)、ピリオド (.) が使用できます。 Cloud-native Application Status アプリケーションがアクティブかどうか。有効な値: Enabled、Disabled Enabled Access mode Client-based Access: SASE アプリが必要です。レイヤー 4 およびレイヤー 7 アプリケーションとエンドポイントセキュリティポリシーをサポートします。Browser-based Access: ブラウザのみで、アプリは不要です。エンドポイントセキュリティポリシーはサポートされていません。 Client-based Access [次へ] をクリックします。[アプリケーションアドレス]、[ポート]、および[プロトコル] を設定し、[OK] をクリックします。

アプリケーションアクセスのトレースを行うには、[Web Application Access Reinforcement] を有効にし、[Access Tracing] を選択し、HTTP ヘッダー フィールド名を選択して、ビジネスサービスからフェッチします。

ステップ 5: ゼロトラストポリシーの作成

ゼロトラストポリシーは、特定のユーザーグループに特定のアプリケーションへのアクセスを許可します。デフォルトでは、ポリシーが設定されるまでアクセスは許可されません。

左側のナビゲーションウィンドウで、[プライベートアクセス] > [アクセス制御]を選択します。

「Zero Trust Policies」タブで、「Create Policy」をクリックします。

「ポリシーの作成」パネルで、指定されたユーザーグループがクラウドネイティブアプリケーションにアクセスできるようにポリシーを設定し、[OK] をクリックします。

ステップ 6: 設定の確認

従業員アカウントが SASE アプリを介してプライベートアプリケーションにアクセスできることをテストします。

SASE アプリを開きます。

企業検証IDを入力し、[OK] をクリックします。企業検証IDを確認するには、Secure Access Service Edge コンソール にログインし、[設定項目] > [企業認証識別子] に移動します。

メールまたは SMS で受け取った初期アカウント名とパスワードでログインします。

[イントラネットに接続] をクリックします。

プライベートアプリケーションにアクセスします。アプリケーションが正常にロードされた場合、設定は完了です。

クラウドネイティブアプリケーションのパブリックネットワークアクセス無効化

プライベートアクセスが機能していることを確認した後、パブリックエンドポイントを無効にして、攻撃対象領域を排除します。

左側のナビゲーションウィンドウで、プライベートアクセス > ネットワーク設定 を選択します。

「Alibaba Cloud のサービス」>「クラウドネイティブアプリケーション」タブで、パブリックネットワークアクセスの無効化をサポートするアプリケーションタイプと、ネットワーク接続が有効になっているインスタンスのリストを確認します。

インターネットに公開されたインスタンスの場合、[無効化されていません] を [操作] 列でクリックします。

[無効化] ダイアログボックスで、無効化するパブリックエンドポイントを選択し、[OK] をクリックします。

重要この操作は元に戻せません。パブリックネットワークアクセスを無効にすると、インスタンスへのすべてのパブリック接続が拒否されます。SASE を介したアクセスは引き続き利用可能です。続行する前に、すべてのクラウドアプリケーションに対してゼロトラストポリシーが設定され、有効になっていることを確認してください。

パブリックアドレスを使用してクラウドアプリケーションにアクセスを試みます。試行が失敗した場合、設定は成功です。

次のステップ

アクセス範囲の厳格化: デフォルトでは、ゼロトラストポリシーはアプリケーション全体へのアクセスを許可します。最小権限アクセスを強制するために、ポリシー条件を絞り込んでください。

アクセスログの監視: SASE コンソールでアクセスログを確認し、どのユーザーがどのアプリケーションにアクセスしたかを監査し、異常な動作を検出します。

他のアプリケーションへの拡張: このトピックの手順を他のクラウドネイティブアプリケーションインスタンスに対して繰り返し、すべてのパブリックアクセスポイントを段階的に収束させます。