本ガイドでは、Alibaba Cloud 上にデプロイされた SAP MaxDB システムの運用におけるベストプラクティスについて説明します。標準の SAP ドキュメントを代替するものではありません。

バージョン管理

| バージョン | 改訂日 | 変更内容 | 適用開始日 |

|---|---|---|---|

| 1.0 | 2018/5/25 |

SAP MaxDB インスタンスの管理

Alibaba Cloud ECS 上で、SAP MaxDB システムの起動、停止、カスタムイメージ作成、およびクローン作成などの日常的なタスクを実行します。

ECS インスタンスの起動と停止

一貫した状態を確保するため、ECS インスタンスを停止する前に SAP MaxDB を停止してください。

インスタンスが再開されると、ECS は同一の IP アドレス、ネットワーク構成、およびストレージ構成でインスタンスを起動します。

カスタムイメージの作成

カスタムイメージを使用すると、OS および環境データが同一の複数の ECS インスタンスをスケーリング目的で迅速に作成できます。

既存のインスタンスから Alibaba Cloud 管理コンソールを通じてカスタムイメージを作成します。詳細については、「Alibaba Cloud ドキュメント」の「スナップショットを使用したカスタムイメージの作成」セクションをご参照ください。

SAP MaxDB インスタンスを一貫した状態で保存するため、イメージ作成前に SAP MaxDB を停止してください。

カスタムイメージの利用シーン:

完全オフラインバックアップ — MaxDB システム全体(OS、/usr/sap、データ、ログ、およびバックアップファイル)をバックアップします。

インスタンスの作成 — 新規 ECS インスタンスを作成する場合、または既存の ECS インスタンスのシステムディスクを変更する場合に使用します。

リージョン間移行 — 一貫した環境およびアプリケーションデプロイメントを複数のリージョンで維持するために、カスタムイメージを別のリージョンにコピーします。

システムのクローン作成 — 既存の SAP MaxDB システムからイメージを作成し、完全に同一のクローンを生成します。詳細については、次のセクションをご参照ください。

SAP MaxDB システムのクローン作成

同一ゾーン内の Alibaba Cloud ECS 上で SAP MaxDB システムのイメージを作成することでクローンを作成します。このイメージには、オペレーティングシステム、事前インストール済みの SAP MaxDB ソフトウェア、および同一のストレージ構成レイアウトが含まれます。

アカウントの管理

Alibaba Cloud 上での SAP MaxDB の管理には、以下の 3 種類の管理者アカウントが関与します。

| アカウント種別 | 対象範囲 | 詳細 |

|---|---|---|

| Alibaba Cloud アカウント | クラウドリソースの管理 | Alibaba Cloud ウェブサイトを通じて ECS の管理、VPC の構成、および SAP MaxDB システム向けのイメージやスナップショットの管理を行います。任意の製品またはサービスを利用する前に、Alibaba Cloud ウェブサイトで本アカウントを作成してください。 |

| ECS インスタンス管理者(通常は root) | オペレーティングシステム | ECS インスタンス作成時に OS レベルで自動的に作成されます。Alibaba Cloud はオペレーティングシステム内に追加のアカウントを作成しません。デフォルトの Linux システムユーザーは root のみです。必要に応じて、オペレーティングシステムからユーザーの作成または削除を行ってください。 |

| SAP MaxDB データベースシステム管理者 | データベース | SAP MaxDB のインストール時に SID を指定します。SAP MaxDB では [sid]adm をシステムアカウントとして使用し、デフォルトでこのアカウントを作成します。 |

ネットワーキングの構成

SAP MaxDB のデフォルトネットワークタイプとして、Virtual Private Cloud(VPC)を使用します。Alibaba Cloud VPC は、Alibaba Cloud 内の他の仮想ネットワークから論理的に分離されたプライベートネットワークです。ご自身の VPC 内で Alibaba Cloud リソースを起動および利用できます。

VPC では、以下の項目を完全に制御できます:

IP アドレス範囲の選択

サブネットのセグメンテーション

ルートテーブルおよびネットワークゲートウェイの構成

詳細については、「Alibaba Cloud ドキュメント」の「Virtual Private Cloud ユーザーガイド」をご参照ください。

物理接続または VPN を使用して VPC をオンプレミスネットワークに接続することで、オンデマンドのネットワーク環境を構築できます。これにより、アプリケーションを Alibaba Cloud へスムーズな移行が可能になります。

VPC によるネットワークの隔離

VPC は、複数のレイヤーでネットワークを隔離します:

| 隔離レイヤー | 説明 |

|---|---|

| ユーザー隔離 | 異なるユーザーのクラウドサーバーは、デフォルトで異なる VPC 内に配置されます。 |

| トンネル ID 隔離 | 異なる VPC はトンネル ID によって隔離されます。同一サブネット内での通信には vSwitch を使用し、VPC 内の異なるサブネット間通信には VRouter を使用します。 |

| VPC 間隔離 | 異なる VPC 間のイントラネットは完全に隔離されており、外部 IP マッピング(Elastic IP および NAT IP)を介した場合のみ相互接続可能です。 |

| レイヤー 2 隔離 | クラウドサーバーの IP パケットはトンネリング ID でカプセル化されます。クラウドサーバーのデータリンク層(レイヤー 2 MAC アドレス)は物理ネットワークに転送されません。そのため、異なる VPC 間のレイヤー 2 ネットワークは隔離されます。 |

| セキュリティグループ隔離 | VPC 内の ECS インスタンスは、ネットワークアクセスを制御するセキュリティグループファイアウォールを使用します。これは第 3 の隔離レイヤーです。 |

NAT ゲートウェイへのアクセス設定

セキュリティポリシーにより、VM を完全に内部ネットワークに配置する必要がある場合は、ネットワーク上で手動で NAT プロキシを設定し、VM がインターネットに到達できるよう対応するルートを構成してください。

完全に内部ネットワークに配置された VM インスタンスには、SSH による直接アクセスができません。外部 IP アドレスを持つバスタイオンインスタンスを設定し、これを経由してトンネリング接続を行ってください。バスタイオンインスタンスの設定方法については、「Alibaba Cloud 上の SAP MaxDB デプロイメントガイド」をご参照ください。

VM が外部 IP アドレスを持たない場合、他のネットワーク上の VM からのみアクセス可能、またはマネージド VPN ゲートウェイを介してのみアクセス可能です。ネットワーク内で信頼されたリレーとして機能するよう VM をプロビジョニングし、受信接続(バスタイオンホスト)またはネットワーク出口(NAT ゲートウェイ)に対応させます。このような接続を構成せずに透過的な接続性を実現するには、マネージド VPN ゲートウェイリソースをご利用ください。

セキュリティグループによるアクセス制御

セキュリティグループとは、同一リージョン内で同じセキュリティ要件および相互信頼関係を持つインスタンスの論理的なグループです。各インスタンスは、少なくとも 1 つのセキュリティグループに所属しており、作成時に必ず指定する必要があります。

通信に関するルール:

同一セキュリティグループ内のインスタンスは、ネットワークを介して相互に通信できます。

異なるセキュリティグループに属するインスタンスは、デフォルトでイントラネットを介した通信ができません。必要に応じて、2 つのセキュリティグループ間の相互アクセスを許可する設定を行ってください。

セキュリティグループは、ステートフルパケット検査(SPI)を提供する仮想ファイアウォールとして機能します。セキュリティグループは、1 台以上の ECS インスタンスに対するネットワークアクセス制御を設定し、クラウド上でのセキュリティドメインを分割します。詳細については、「Alibaba Cloud ドキュメント」の「セキュリティグループユーザーガイド」をご参照ください。

SAProuter を使用した SAP サポートアクセスの有効化

SAProuter は、顧客ネットワークと SAP ネットワーク間のリモート接続を提供するソフトウェアアプリケーションです。Alibaba Cloud 上の SAP MaxDB システムに SAP サポートエンジニアがアクセスする必要がある場合があります。

前提条件

顧客ネットワークから SAP ネットワークへのネットワーク接続が必要です。

設定手順

SAProuter ソフトウェアをインストールする ECS インスタンスを起動します。Elastic IP(EIP)リソースを購入し、ECS インスタンスを再起動することなく、VPC ECS インスタンスに動的にバインドします。

SAProuter インスタンス専用のセキュリティグループを作成・設定します。SAP サポートネットワークへの必要な着信および発信アクセス、および TCP ポート 3299 のみを許可します。

SAP Note 1628296 に従って SAProuter ソフトウェアをインストールします。SAP から Alibaba Cloud 上の SAP MaxDB システムへのアクセスを許可する saprouttab ファイルを作成します。

SAP との接続を設定します。インターネット接続には Secure Network Communication(SNC)を使用します。詳細については、「SAP Remote Support ドキュメント」をご参照ください。

SAP MaxDB 環境のセキュリティ確保

SAP MaxDB システムの IaaS デプロイメントにおいて、Alibaba Cloud はクラウドを支えるインフラストラクチャのセキュリティを維持します。クラウドリソースおよびアプリケーションのセキュリティ確保は、お客様の責任となります。

以下に示す Alibaba Cloud サービスを活用することで、SAP MaxDB 環境に必要なセキュリティレベルを実現できます。

RAM を使用したリソースアクセス制御

Alibaba Cloud Resource Access Management(RAM)は、ID およびアクセス制御サービスです。ユーザー(従業員、システム、アプリケーションなど)の集中管理および権限レベルに基づく安全なリソースアクセス制御を可能にします。

RAM は、Alibaba Cloud リソースへのアクセス権限を、選定された特権ユーザー、企業担当者、およびパートナーに付与します。これにより、クラウドリソースの安全かつ適切な利用が保証され、不正アクセスから保護されます。詳細については、「Alibaba Cloud ドキュメント」の「Resource Access Management ユーザーガイド」をご参照ください。

ログイン通知の受信

Alibaba Cloud メッセージセンターでは、ユーザーが通知をサブスクライブし、メールおよび SMS などの通知チャネルを設定できます。サーバーへの SSH ログインが発生した際に、ユーザーに通知されます。

Server Guard による監視

Alibaba Cloud Server Guard は、サーバーおよびデータベースのリアルタイム監視を提供します。公開脆弱性の 24 時間監視により、サービスおよびアプリケーションの可用性を最適化します。詳細については、「Alibaba Cloud ドキュメント」の「Server Guard ユーザーガイド」をご参照ください。

Server Guard の機能:

ネットワーク全体の汎用 Web ソフトウェア脆弱性をリアルタイムで監視します。

Alibaba Cloud セキュリティ緊急脆弱性対応機能へのアクセスを提供し、公式パッチのリリース前に利用可能な脆弱性パッチを含みます。

脆弱性の公開から公式パッチのリリースまでの間に、ワンクリックで脆弱性を修復し、攻撃を遮断します。

SAP MaxDB のバックアップおよび復旧

SAP MaxDB のワークロードが低い時間帯に定期的なバックアップを実行します。バックアップは予期せぬシステム障害から保護し、復旧を可能にします。

Alibaba Cloud 上のバックアップ先の理解

オンプレミス環境との主な違いはバックアップ先です。オンプレミス環境では通常テープが使用されますが、Alibaba Cloud 上では OSS がバックアップ先として使用されます。

OSS へのバックアップ格納のメリット:

OSS バケット内では、オブジェクトの読み取り、書き込み、削除、および無制限のストレージが可能です。

99.999999999 % のデータ信頼性を確保するため、複数の場所に 3 つのコピーを保存します。

マルチレベルのセキュリティ、不正ログイン試行の監視、DDoS 攻撃対策、およびデータアクセスポリシーを含む組み込みセキュリティ機構を備えています。

デフォルトでは、SAP MaxDB ECS インスタンスは、初期ローカルバックアップ先としてクラウドディスクが構成されています。SAP MaxDB のバックアップはまずこれらのローカルクラウドディスクボリュームに保存され、その後長期保存のために OSS にコピーされます。

バックアップ戦略の比較

| 項目 | 非本番システム | 本番システム |

|---|---|---|

| システム例 | デモ、トレーニング、サンドボックス、概念実証(PoC)、トライアル | 本番ワークロード |

| バックアップ頻度 | 不定期 | 定期的、スケジュールベース |

| ポイントインタイムリカバリ | 不要 | 必須 |

| バックアップ方法 | クラウドディスクスナップショット | SAP MaxDB 組み込みバックアップをクラウドディスクへ、その後 OSS へ |

| 復旧方法 | スナップショットから ECS インスタンス全体を手動で復元 | OSS からバックアップファイルをクラウドディスクへコピー後、データベースを復元 |

| 長期保存 | スナップショット保持ポリシー | OSS(オプション:クロスリージョンレプリケーションあり) |

バックアップの ID およびアクセス管理

OSS バケット内のバックアップへのアクセスを許可するには、RAM コンソールでユーザーにアクセスルールを設定します。

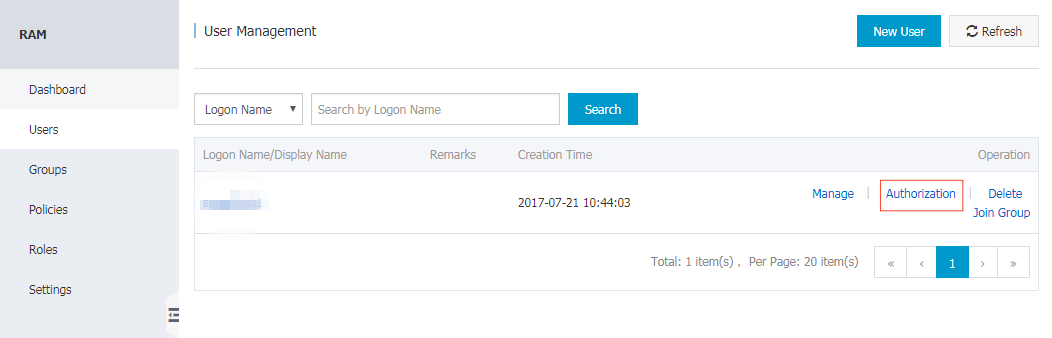

OSS アクセスを許可するユーザーを選択し、[権限付与] をクリックします。

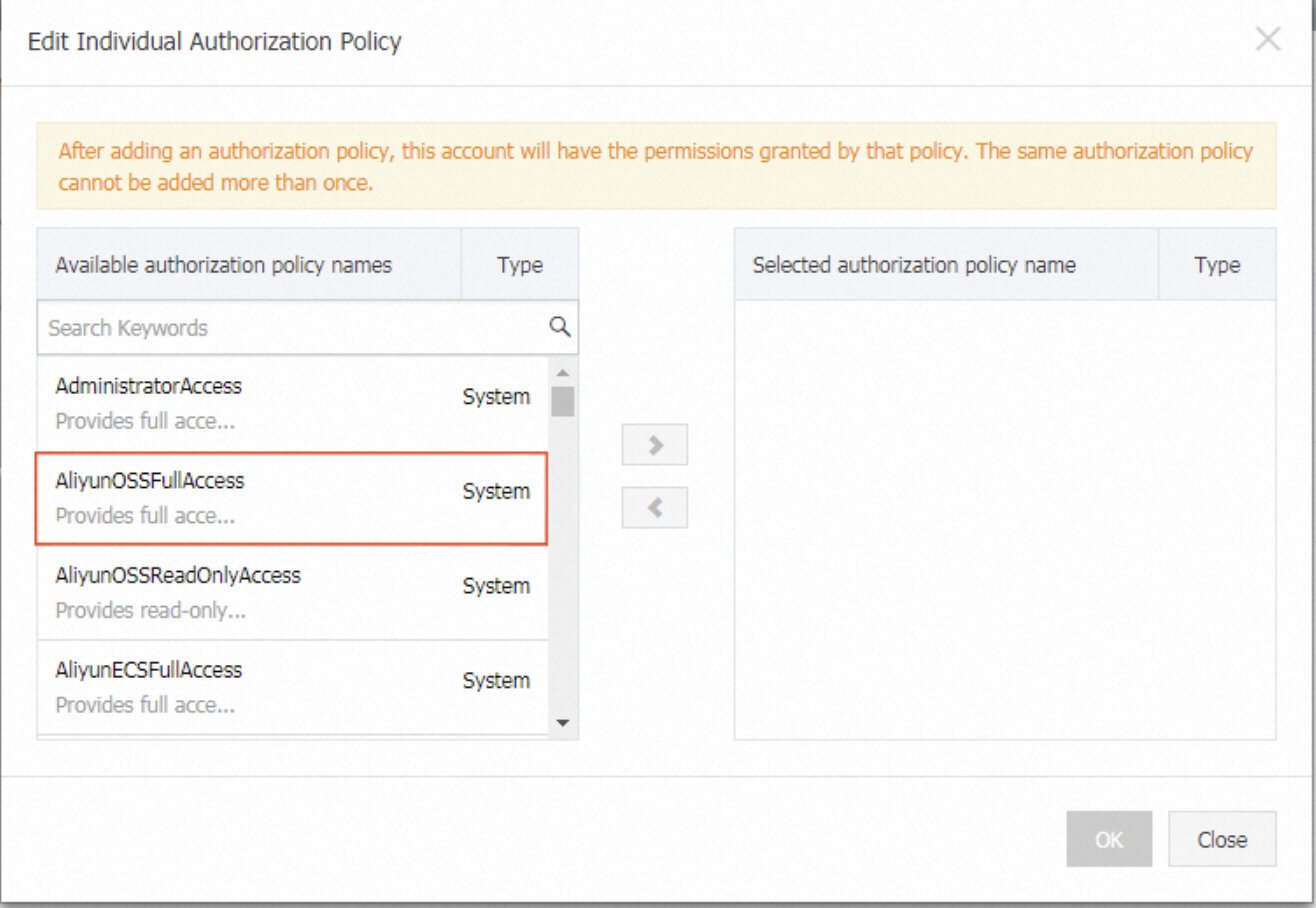

権限付与ポリシー [AliyunOSSFullAccess] を選択します。

アカウント所有者として、電話認証による確認コードを入力します。

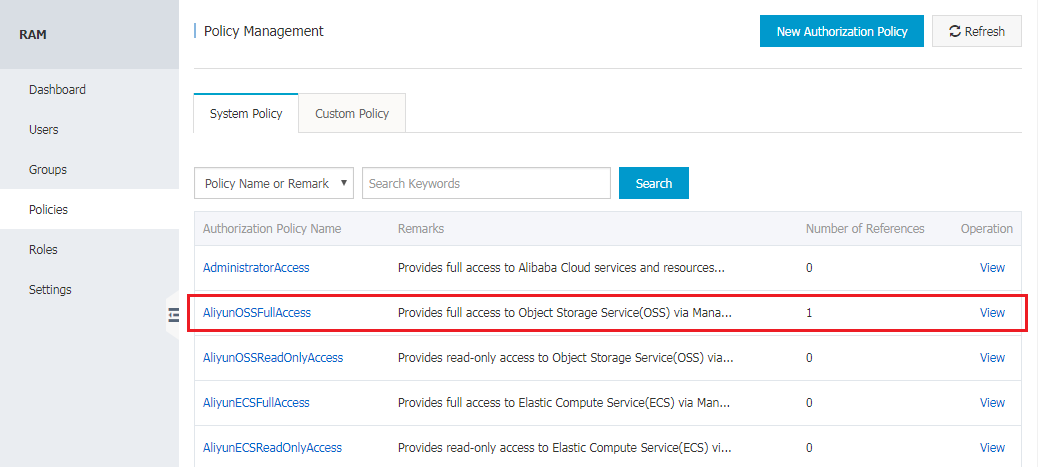

電話認証後に、ポリシー管理パネルでアクセス権限を確認します。

カスタマイズポリシーを作成するには、ポリシー管理パネルを使用します。詳細については、「RAM ポリシー管理」をご参照ください。

非本番システムのバックアップ

非本番システムには、デモ、トレーニング、サンドボックス、概念実証(PoC)、トライアルシステムが含まれます。これらは通常、不定期なバックアップ、ポイントインタイムリカバリ不要、シンプルかつ低コストなソリューションを必要とします。

クラウドディスクスナップショットは、これらの要件を満たすバックアップサービスです。スナップショットポリシーのオプションには以下が含まれます:

1 時間ごとのスナップショット(1 日に複数回)

週次スナップショットの繰り返し日として任意の曜日を指定可能

保持期間を設定可能、または永続保存も可能

自動スナップショットの最大数に達した場合、最も古い自動スナップショットが削除されます。詳細については、「スナップショットの概要」をご参照ください。クラウドディスクスナップショットをバックアップに使用する前に、SAP Note 1928060 「ファイルシステムバックアップによるデータバックアップおよび復旧」を確認してください。ディスクスナップショットを取得する前に、特定の前提条件を満たす必要があります。

バックアップ手法

SAP MaxDB ECS インスタンスにアタッチされたクラウドディスクボリュームに対して、定期的に自動スナップショットを設定します。これには以下が含まれます:

システムディスク(/usr/sap)

データファイルシステム用のデータディスク

ログファイルシステム

復旧手法

スナップショットを使用して、非本番システムの SAP MaxDB ECS インスタンス全体を手動で復元します。

本番システムのバックアップ

本番システムでは、定期的かつスケジュールベースのバックアップおよびポイントインタイムデータベースリカバリが求められます。

バックアップ手法

デフォルトでは、SAP MaxDB データベースの初期ローカルバックアップ先は、SAP MaxDB ECS インスタンスにアタッチされたクラウドディスクボリュームに構成されています。

SQL コマンドまたは SAP DBA コックピットを使用して、SAP MaxDB データバックアップを開始またはスケジュールします。ログバックアップは、無効化しない限り自動的に書き込まれます。

SAP MaxDB データベースのバックアップファイルをローカルクラウドディスクから Alibaba Cloud OSS へコピーし、長期保存を行います。

(オプション)リージョン間冗長性が必要な場合、OSS 上のバックアップファイルを異なるリージョンへレプリケーションするよう構成します。

復旧手法

OSS から SAP MaxDB ECS インスタンスのクラウドディスクバックアップディレクトリへバックアップファイルをコピーします。

バックアップクラウドディスク上のバックアップファイルに基づき、SAP MaxDB データベースを復元および回復します。

関連ドキュメント

Alibaba Cloud 上の SAP MaxDB デプロイメントガイド

Virtual Private Cloud ユーザーガイド

セキュリティグループユーザーガイド

Resource Access Management ユーザーガイド

Server Guard ユーザーガイド