SLR とは

サービスリンクロール (SLR) とは、Alibaba Cloud サービスに直接リンクされている、特殊な Resource Access Management (RAM) ロールです。サービスはこのロールを引き受けることで、お客様に代わって他のサービスでアクションを実行できます。

SLR の信頼ポリシーは事前定義されており、リンクされた Alibaba Cloud サービスのみがそのロールを引き受けることを許可します。RAM ユーザーや他のロールなど、他のプリンシパルは SLR を引き受けることはできません。

SLR のアクセスポリシーも Alibaba Cloud サービスによって事前定義されています。ポリシーを変更したり、追加のポリシーをアタッチしたりすることはできません。これにより、サービスがその機能に必要な権限のみを持つことが保証されます (最小権限の原則)。

SLR を使用する理由

SLR を使用すると、Alibaba Cloud サービスへの権限付与のプロセスが簡素化されます。サービスのために RAM ロールを手動で作成および管理する必要がなくなります。SLR には、いくつかの利点があります。

セットアップの簡素化:SLR を使用するサービスは、RAM ロールの作成と権限設定を自動的に処理します。例えば、Cloud Config を有効にすると、Elastic Compute Service (ECS) インスタンスや ApsaraDB RDS データベースなどのリソースへの必要な読み取りアクセス権を付与する SLR が自動的に作成されます。RAM ロールを手動で作成したり、ポリシーを作成したりする必要はありません。

セキュリティの向上:SLR のアクセスポリシーは事前定義されており変更できないため、Alibaba Cloud サービスは意図された目的を超えるアクションを実行できません。また、ロックされた信頼ポリシーにより、他のプリンシパルによる SLR の不正使用も防止されます。

仕組み

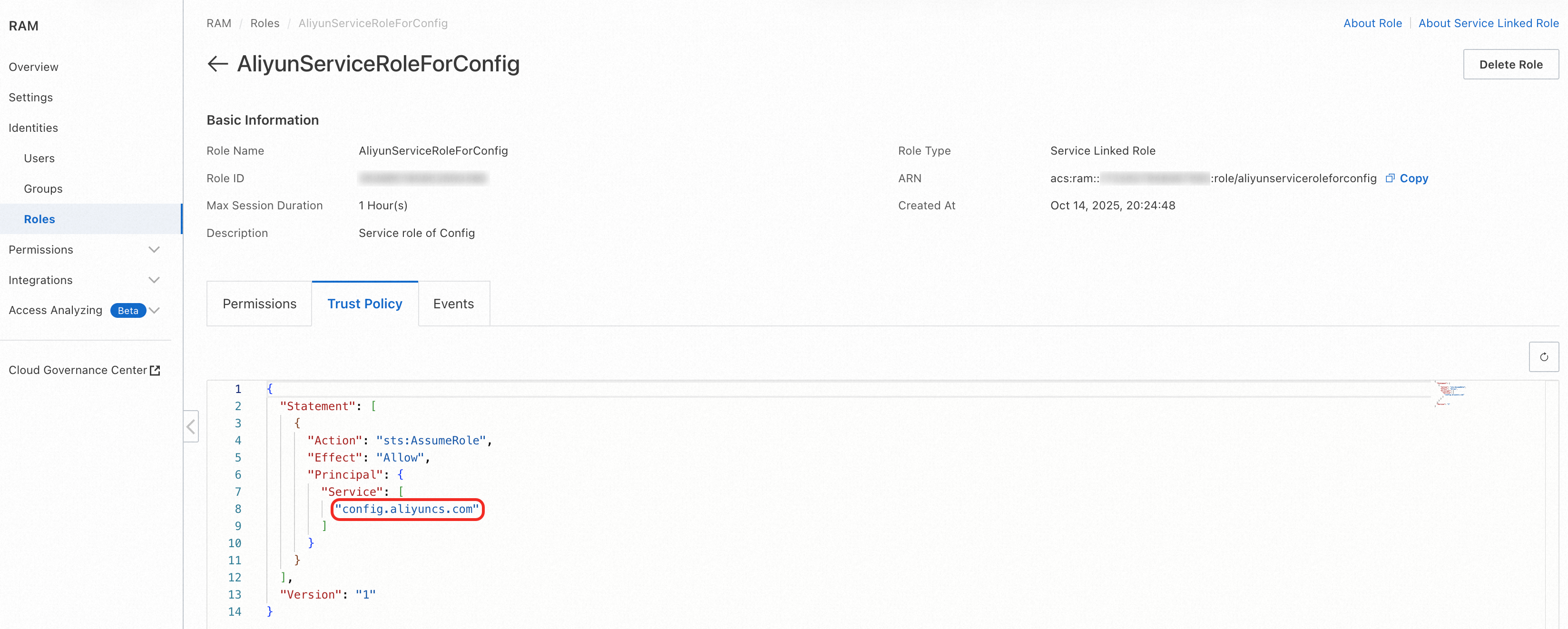

次の例は、Cloud Config が SLR を使用する方法を示しています。

Cloud Config を有効化すると、サービスはお客様のアカウントにその SLR である

AliyunServiceRoleForConfigを作成します。信頼ポリシー:

config.aliyuncs.comのみがロールを引き受けることを許可し、Cloud Config のみがそれを使用できるようにします。アクセスポリシー:ECS や ApsaraDB RDS などの Alibaba Cloud サービスのリソースにアクセスするための権限を付与します。

サービスが SLR を引き受けます。Cloud Config (サービスプリンシパル

config.aliyuncs.comとして動作) は、この SLR を引き受けて一時的な認証情報を取得します。サービスがアクションを実行します。Cloud Config は、SLR の認証情報を使用して、ECS や ApsaraDB RDS などのサービスに対して読み取り専用の API 呼び出しを行い、構成データを取得してコンプライアンスレポートを生成します。

これにより、Cloud Config は、お客様が複雑なアクセスポリシーを手動で設定しなくても、他のサービスに安全かつ簡単にアクセスできるようになります。

サービスロールとの比較

SLR とサービスロールはどちらも Alibaba Cloud サービスによって引き受けられますが、作成、管理、カスタマイズの方法が異なります。

項目 | SLR | サービスロール |

作成 | ほとんどの場合、リンクされたサービスによって自動的に作成されます。 | 通常、管理者によって手動で作成されます。 |

メンテナンス | リンクされたサービスによって管理されます。ロールやそのポリシーを変更することはできません。 | 管理者によって管理されます。ロールとそのポリシーを変更できます。 |

削除 | リンクされたサービス内のすべての依存リソースが削除された後にのみ削除できます。 | 管理者によっていつでも削除できます。 |

アクセスポリシー | サービスによって事前定義されており、変更することはできません。 | ユーザー定義です。必要に応じてポリシーをアタッチおよびデタッチできます。 |

信頼ポリシー | リンクされたサービスのみを信頼するように事前定義されており、変更することはできません。 | ユーザー定義です。どのプリンシパル (サービスを含む) がロールを引き受けることができるかを指定できます。 |

多くの Alibaba Cloud サービスは、SLR を使用してお客様に代わって他のサービスと連携します。SLR と連携するサービスの完全なリストについては、「サービスリンクロールと連携するサービス」をご参照ください。

SLR の管理

このセクションでは、SLR の管理に必要な権限と、SLR の作成および削除の手順について説明します。

SLR の作成または削除のみが可能です。SLR の名前、アクセスポリシー、または信頼ポリシーを変更することはできません。

RAM ユーザーが SLR を作成および削除するには、それぞれ ram:CreateServiceLinkedRole と ram:DeleteServiceLinkedRole の権限が必要です。これらの権限は通常、対応するサービスのフルアクセスシステムポリシー (例:AliyunResourceDirectoryFullAccess) に含まれています。

または、カスタムポリシーを作成して、特定のサービスの SLR を管理する権限を付与することもできます。次のポリシーは、RAM ユーザーが Resource Management サービス専用の SLR を作成および削除することを許可します。ram:ServiceName の値については、「サービスリンクロールと連携するサービス」の「サービス識別子」列をご参照ください。

{

"Version": "1",

"Statement": [

{

"Effect": "Allow",

"Action": [

"ram:CreateServiceLinkedRole",

"ram:DeleteServiceLinkedRole"

],

"Resource": "*",

"Condition": {

"StringEquals": {

"ram:ServiceName": "resourcemanager.aliyuncs.com"

}

}

}

]

}SLR の作成

自動作成:ほとんどの場合、SLR を必要とする機能を初めて使用するときに、リンクされたサービスが自動的に SLR を作成します。これは、サービスを有効にしたり、リソースを作成したり、サービスのコンソールで別のアクションを実行したりするときに発生する可能性があります。

手動作成:SLR が自動的に作成されなかった場合は、RAM コンソール、API、または CLI を使用して手動で作成できます。手順については、「SLR の作成」をご参照ください。

SLR はご利用のアカウントのロールクォータにカウントされますが、クォータに達してもその作成はブロックされません。ただし、既存のロールが削除されるまで、他のすべてのロールタイプの作成はブロックされます。詳細については、「制限事項」をご参照ください。

SLR の削除

自動削除:一部のサービスでは、サービスを無効にしたり、関連するすべてのリソースを削除したりすると、SLR が自動的に削除される場合があります。

手動削除: RAM コンソール、API、または CLI を使用してSLR を手動で削除することができます。 SLR を削除しようとすると、RAM は SLR がまだ使用中かどうかを確認します。

ロールが使用中でない場合、削除は成功します。

ロールが使用中の場合、削除は失敗し、どのリソースがまだロールを使用しているかを示すエラーメッセージが表示されます。SLR を削除する前に、これらの依存リソースを削除する必要があります。各サービスの具体的なクリーンアップ手順については、各サービスのドキュメントをご参照ください。

SLR を削除すると、リンクされたサービスが正しく機能しなくなる可能性があります。SLR を削除する前に、サービスが提供する機能が不要であることを確認してください。

SLR の引き受け

リンクされた Alibaba Cloud サービスのみがその SLR を引き受けることができます。コンソールから、またはユーザーや別のロールとして AssumeRole を呼び出すことによって、SLR を直接引き受けることはできません。

信頼できるサービスの表示

SLR の信頼ポリシーを調べることで、SLR の信頼できるサービスプリンシパルを表示できます。RAM コンソールで、ロールの詳細ページに移動し、[信頼ポリシー] タブを選択します。Principal 要素の Service フィールドは、SLR を引き受けることが許可されているサービスを識別します。

ActionTrail を使用した SLR の監視

ActionTrail ログを確認することで、SLR の作成、削除、および使用状況を追跡できます。

SLR のライフサイクルと引き受けの監査

SLR がいつ作成、削除、または引き受けられたかを追跡するには、ActionTrail コンソールで次のイベント名を検索します:

CreateServiceLinkedRole:SLR の作成を記録します。DeleteServiceLinkedRole:SLR の削除を記録します。AssumeRole:サービスが SLR を引き受けた時点を記録します。イベント詳細では、userIdentity.principalIdフィールドにサービスプリンシパル (例:tag.aliyuncs.com) が表示され、requestParameters.RoleArnフィールドに引き受けられた SLR の ARN が表示されます。{ ... "requestParameters": { ... "RoleArn": "acs:ram::ACCOUNT_ID:role/aliyunservicerolefortag", "RoleSessionName": "tag_operate", }, ... "userIdentity": { ... "principalId": "tag.aliyuncs.com", "userName": "tag.aliyuncs.com" }, "eventName": "AssumeRole" }

SLR アクティビティの監査

SLR が引き受けられた後に実行されたアクションを確認するには、[オペレーター] フィルターで SLR 名を検索します。

よくある質問

SLR のアクセスポリシーの範囲が広すぎると感じます。これはセキュリティリスクですか?

いいえ。SLR はセキュリティを考慮して設計されています:

アクセスポリシーは、サービスが機能するために必要な権限のみを含むようにサービスチームによって作成されています。

信頼ポリシーはロックされており、特定のリンクされたサービスのみがロールを引き受けることを許可します。

特定の SLR の権限について懸念がある場合は、そのサービスのドキュメントを参照するか、サポートにご連絡ください。

SLR を削除できないのはなぜですか?

SLR がリンクされたサービス内のリソースにまだ関連付けられている場合、SLR を削除することはできません。削除は失敗し、依存リソースをリストアップしたエラーメッセージが表示されます。ロールを削除する前に、まずそれらのリソースを削除する必要があります。詳細については、このトピックの「SLR の削除」セクションをご参照ください。