Alibaba Cloud アカウント内のすべての RAM ユーザーのサインインセキュリティを強化し、企業のセキュリティおよびコンプライアンス要件を満たすために、統一されたパスワードポリシーを設定できます。このポリシーには、パスワード長、パスワード有効期間、パスワード履歴などのルールを含めることができます。本トピックでは、パスワードポリシーの設定方法とベストプラクティスについて説明します。

パスワードポリシーはアカウントレベルのグローバル設定です。変更すると、現在の Alibaba Cloud アカウントに属するすべての RAM ユーザーに影響します。RAM では、ユーザーグループや個人ユーザーごとに異なるパスワードポリシーを設定することはサポートされていません。

注意事項

パスワードポリシーを設定する前に、以下の点にご注意ください。

ポリシーの適用範囲:パスワードポリシーは、ユーザー名とパスワードを使用してコンソールにサインインする RAM ユーザーにのみ適用されます。AccessKey を使用したプログラムによるアクセスには影響しません。

ポリシー変更の適用タイミング:パスワードポリシーを変更した場合(例:パスワード長の最小値を増加させる、有効期間を設定するなど)、既存のユーザーに対して即座にパスワード変更が強制されることはありません。新しいポリシーは、ユーザーがサインイン時に次回パスワード変更を促されるとき、または手動でパスワードをリセットするときに適用されます。

特殊なサインインシナリオ:

SSO 統合:企業が ID プロバイダー (IdP) を使用して Alibaba Cloud と SSO 統合を行っている場合、RAM ユーザーのサインインパスワードを設定する必要はありません。ただし、万一サインインパスワードを設定した場合でも、そのパスワードはパスワードポリシーの対象となり、SSO が無効化された後にコンソールへのサインインに使用できます。

Alibaba Cloud では、パスワードをプレーンテキストで保存していません。代わりに、一方向暗号化によって生成されたソルト付きハッシュ値のみを保存しています。この値は元のパスワードを復元できないため、パスワードの安全性が確保されます。

操作手順

ルートアカウント、または RAM 管理者権限 (AliyunRAMFullAccess) を持つ RAM ユーザーとして、すべての RAM ユーザーに適用される統一パスワードポリシーを設定または変更できます。

コンソール

RAM コンソールにログインします。

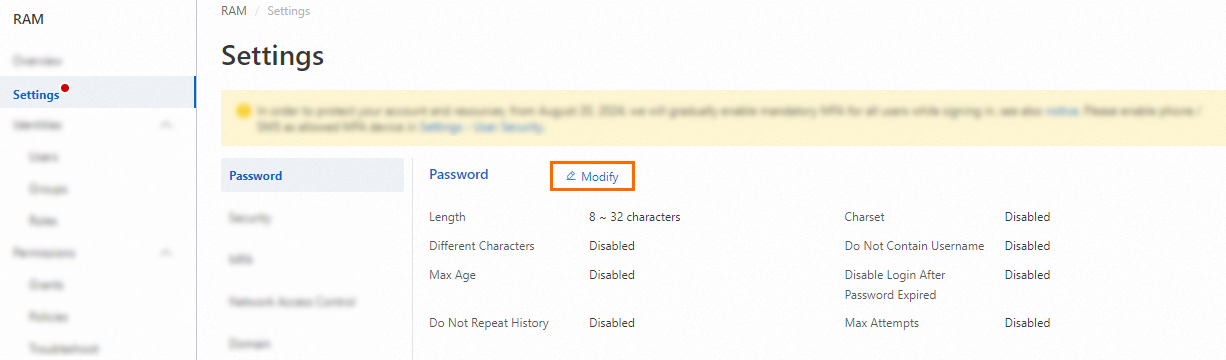

設定項目 ページの パスワードポリシー セクションで、変更 をクリックしてパスワードルールを設定します。

OK をクリックします。

API

現在のパスワードポリシーを確認するには、GetPasswordPolicy 操作を呼び出します。

パスワードポリシーを変更するには、SetPasswordPolicy 操作を呼び出します。

パスワードポリシーのパラメーター

パラメーター | 説明 | デフォルト | 推奨設定 |

パスワード長 | パスワードに必要な最小文字数です。有効な値:8~32 文字。 | 8 | |

必須文字種類 | パスワードに含める必要がある文字種類です。選択肢:大文字、小文字、数字、記号。 | 無効 | 少なくとも 3 種類の文字を指定することを推奨します。 |

最小固有文字数 | パスワードに必要な最小固有文字数です。最大値:8 文字。たとえば、この値を 3 に設定した場合、 | 無効 | 繰り返し文字で構成される弱いパスワードを防止するため、4 以上に設定することを推奨します。 |

ユーザー名を含まない | パスワードにユーザー名を含めないようにします。 | 無効 | この設定を有効化することを推奨します。 |

パスワード有効期限切れ後のログイン無効化 | パスワードの有効期限が切れたユーザーが、コンソールにサインインしてパスワードを変更できるかどうかを決定します。有効化した場合、ユーザーは再度サインインする前に、管理者にパスワードのリセットを依頼する必要があります。 | 無効 | パスワード有効期間 または 初期パスワード有効期間 を設定すると、一部のパスワードが即座に有効期限切れになる可能性があります。サインイン障害を回避するため、これらの有効期間を調整する際は、この設定を有効化しないことを推奨します。 |

パスワード有効期間 | パスワードが有効である最大日数です。単位:日。最大値:1095 日。 説明 パスワードをリセットすると、有効期間がリセットされます。 | 無効 | 90 日以内 を推奨します。 |

Initial Password Max Age | 初期パスワード の有効期間を制御します。ユーザーがこの期間内に少なくとも 1 回は正常にサインインしなかった場合、初期パスワードは自動的に有効期限切れになります。 設定可能な期間は 0~90 日 です。0 を指定すると、このポリシーは無効化されます。 | 14 日 | デフォルトの 14 日を維持することを推奨します。初期パスワードの有効期間は、パスワード有効期間 を超えてはなりません。 |

パスワード履歴 | ユーザーが直近のパスワードを再利用することを防止するかどうかを指定します。最大で直近 24 個のパスワードの再利用を防止できます。 | 無効 | |

パスワード再試行回数 | 1 時間以内に許容される連続した失敗したサインイン試行回数の上限です。アカウントは、この上限に達すると 1 時間ロックされます。最大値:32 回。 説明 パスワードをリセットすると、失敗したサインイン試行回数のカウンターはクリアされます。 | 無効 | 最大 5 回を推奨します。 |

BlockRiskPasswordFromAPI | 有効化すると、CreateLoginProfile、UpdateLoginProfile、または ChangePassword API 呼び出しにおいて、 | Disabled | この設定を有効化する前に、既存の自動化スクリプトおよびプログラムを確認し、それらが設定するパスワードがリスクアセスメントを通過できることを確認してください。この機能を有効化すると、弱いパスワードを設定しようとする API 呼び出しが失敗し、ユーザー作成またはパスワードリセットのワークフローが中断される可能性があります。 |