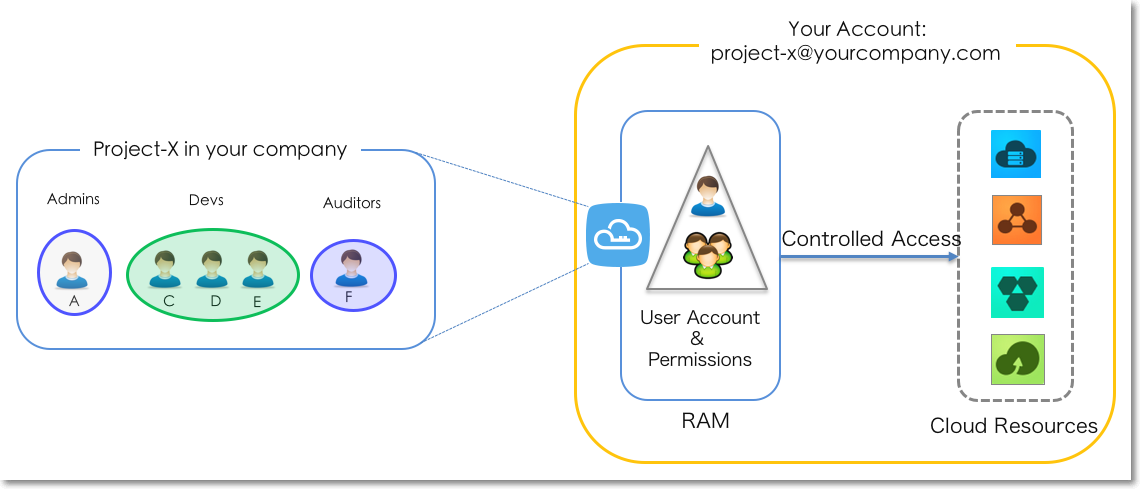

企業が複数のクラウドリソースを利用する場合、RAM を使用して権限をデリゲートし、リソースを一元管理します。

前提条件

開始する前に、Alibaba Cloud アカウント (root ユーザー) をご用意ください。まだお持ちでない場合は、アカウントを作成してください。

背景情報

会社 A は Project-X をクラウドへ移行しており、ECS インスタンス、RDS インスタンス、SLB インスタンス、OSS バケットなど、複数の Alibaba Cloud リソースを利用しています。

会社 A の要件は以下のとおりです:

会社 A では、複数の従業員が単一の Alibaba Cloud アカウントを共有することによるパスワードや AccessKey ペアの漏洩リスクを回避したいと考えています。

会社 A では、各従業員に個別のユーザーアカウントを作成し、それぞれに独立した権限を付与することで、責任の明確化を図りたいと考えています。

会社 A では、ユーザーが許可されたリソースのみで操作を行い、すべての操作が監査可能であることを保証したいと考えています。

会社 A では、必要に応じて任意のタイミングでユーザーアカウントの権限を取り消したり、アカウント自体を削除したりできるようにしたいと考えています。

会社 A では、個別のユーザーアカウントごとの課金は不要であり、すべての利用料金はメインの Alibaba Cloud アカウントで一括請求されます。

ソリューション

パスワードの漏洩リスクを回避するため、Alibaba Cloud アカウントに多要素認証 (MFA) を有効化します。詳細については、「」および「U2F セキュリティキーのバインドまたはアンバインド」をご参照ください。

従業員やアプリケーションごとに RAM ユーザーを作成し、必要に応じてログインパスワードを設定するか、AccessKey ペアを作成します。詳細については、「RAM ユーザーの作成」をご参照ください。

複数の従業員が同じ職務を担う場合、ユーザーグループを作成し、当該ユーザーをグループに追加することを推奨します。詳細については、「RAM ユーザーグループの作成」をご参照ください。

RAM ユーザーまたはユーザーグループに、1 つ以上のシステムポリシーをアタッチします。より細かい粒度での権限付与が必要な場合は、カスタム権限ポリシーを作成し、RAM ユーザーまたはユーザーグループにアタッチします。詳細については、「RAM ユーザーへの権限付与」または「RAM ユーザーグループへの権限付与」、および「カスタム権限ポリシーの作成」をご参照ください。

不要となった RAM ユーザーまたはユーザーグループから権限を取り消します。詳細については、「RAM ユーザーからの権限取り消し」または「RAM ユーザーグループからの権限取り消し」をご参照ください。