Access Analyzer は権限管理機能を提供します。アナライザが過剰な権限を持つ ID を特定すると、管理提案が生成されます。これにより、未使用の権限を迅速に削減し、セキュリティリスクを低減できます。

この機能はベータ版であり、すべてのプロダクトをサポートしているわけではありません。詳細については、「権限監査をサポートする Alibaba Cloud サービス」をご参照ください。権限管理を実行する前に、ビジネスニーズに基づいて操作を検証および評価する必要があります。

概要

過剰な権限アクセスは、ユーザーやロールなどの RAM ID が、ビジネスニーズに必要な権限よりも多くの権限を付与された場合に発生します。これは、誤操作や認証情報漏洩によるセキュリティリスクを高めるだけでなく、コンプライアンス監査にも課題をもたらします。手動での監査と権限の削減は、時間がかかり、労力を要し、維持することが困難です。

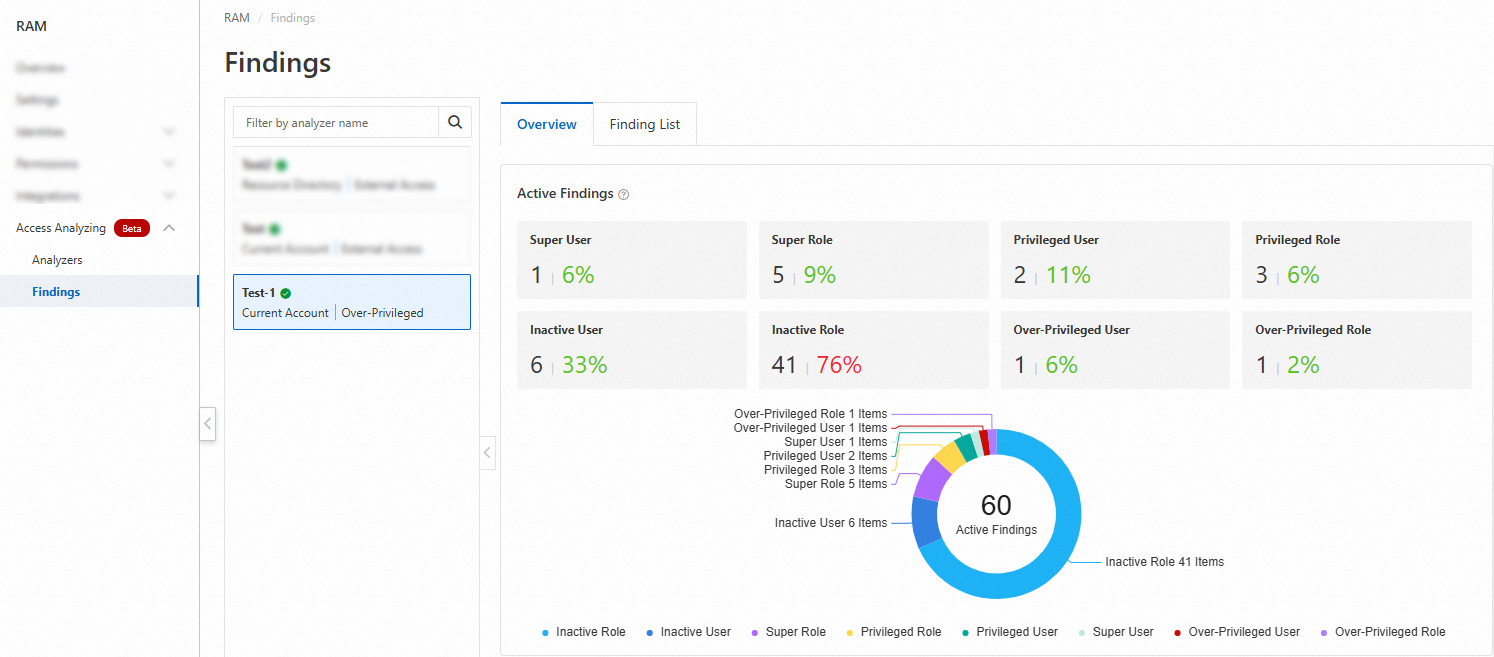

過剰な権限アクセスアナライザは、Access Analyzer の 2 つのタイプの 1 つです。もう 1 つのタイプは、外部アクセスを識別するために使用されます。RAM ユーザーや RAM ロールなどの過剰な権限を持つ RAM ID から生じるセキュリティリスクを自動的に検出し、管理します。現在のアカウントまたはリソースディレクトリ内のアクセス動作を継続的に分析します。スーパー管理者、特権 ID、非アクティブな ID、および権限が十分に活用されていない ID を自動的に識別します。その後、明確で実行可能な管理提案を提供します。これらの提案に基づいて、ワンクリックまたは簡単な操作で安全かつ効率的に権限を削減できます。これにより、セキュリティリスクが最小限に抑えられ、権限管理が簡素化されます。

コアコンセプト

分析結果

分析結果は、Access Analyzer が生成するデータオブジェクトです。これには、次の主要な情報が含まれています。

結果タイプ: 分析結果のカテゴリ。例:

スーパー管理者ユーザー/ロール

特権ユーザー/ロール

非アクティブなユーザー/ロール

過剰な権限を持つユーザー/ロール

結果ステータス: 処理ステータス。例: 保留中、解決済み、またはアーカイブ済み。

リソース情報: ターゲットリソースの名前、タイプ、およびオーナー。

時間情報: 作成時間、分析時間、および更新時間。

結果 ID: 分析結果の一意の識別子。

管理提案

管理提案は、Access Analyzer が分析結果に対して生成するソリューションです。これには以下が含まれます。

権限の置き換え: 広範な権限を持つポリシーを、より小さな権限範囲を持つポリシーに置き換えます。たとえば、スーパー管理者権限 (

AdministratorAccess) を システム管理者権限 (PowerUserAccess) に置き換えます。権限の削除: 未使用のアクセスポリシーを削除します。

ID の管理: 非アクティブな ID を無効化または削除します。

結果のアーカイブ: 期待どおりの権限付与動作をアーカイブします。

検出ロジック

Access Analyzer は、次のロジックを使用して過剰な権限アクセスのタイプを決定します。ID が複数の条件を満たす場合、優先度の高いものから低いものへと、単一の結果タイプに分類されます。

優先度 | 結果タイプ | ロジックの説明 |

1 | スーパー管理者ユーザー/ロール | RAM ID は、アカウント内のすべてのリソースに対する管理権限を持っています。たとえば、ID には |

2 | 特権ユーザー/ロール | RAM ID には、 |

3 | 非アクティブなユーザー/ロール | RAM ID は、指定された [アイドルアクセス期間] (デフォルトでは 90 日) 内にリソースやデータにアクセスしておらず、優先度 1 または 2 の条件を満たしていません。注: 権限が付与されていないユーザーまたはロールは、非アクティブであっても非アクティブとして分類されません。 |

4 | 過剰な権限を持つユーザー/ロール | RAM ID は、指定された [アイドルアクセス期間] 内に未使用のサービスレベルまたはアクションレベルの権限を持ち、先行するどの条件も満たしていません。注: サポートされる粒度はサービスによって異なります。詳細については、「制限」の「サポートされる粒度」セクションをご参照ください。 |

クイックスタート: 権限の削減

Access Analyzer を使用して、基本的な権限管理操作である非アクティブな RAM ユーザーの無効化を迅速に実行できます。

前提条件

開始する前に、次の条件が満たされていることを確認してください。

アナライザの作成: Access Analyzer コンソールで、[過剰な権限アクセス] アナライザを作成します。

必要な権限を持つ: 管理操作を実行するには、対応する RAM 権限が必要です。オペレーターに

AliyunRAMAccessAnalyzerFullAccessおよびAliyunRAMFullAccess権限を付与する必要があります。

プロシージャ

プロファイリング結果

RAM コンソールにログインします。

左側のナビゲーションウィンドウで、 をクリックします。

上部のナビゲーションバーで、アナライザインスタンスが配置されているリージョンを選択します。

タブで、[非アクティブなユーザー] タイプの保留中の結果を見つけてクリックします。

管理提案の表示と適用

[結果リスト] で、不要になったことを確認したターゲット RAM ユーザーを選択します。対応する [結果 ID] をクリックします。

[分析結果] 詳細ページで、[ガバナンス提案] タブをクリックします。しばらく待つと、システムに [未使用の ID を削除] という提案が表示されます。[ガバナンスへ移動] をクリックします。

ページは RAM コンソールのユーザー詳細ページにリダイレクトされます。その後、必要に応じて、コンソールログインの無効化、AccessKey の無効化、またはユーザーの削除ができます。

結果を検証します。Access Analyzer コンソールに戻ります。結果をアーカイブするか、次の分析サイクル後に自動的に [解決済み] としてマークされるのを待ちます。

管理提案のガイドライン

結果タイプに精通している場合は、これらのガイドラインに従って、さまざまなタイプの結果に適切な管理措置を適用できます。

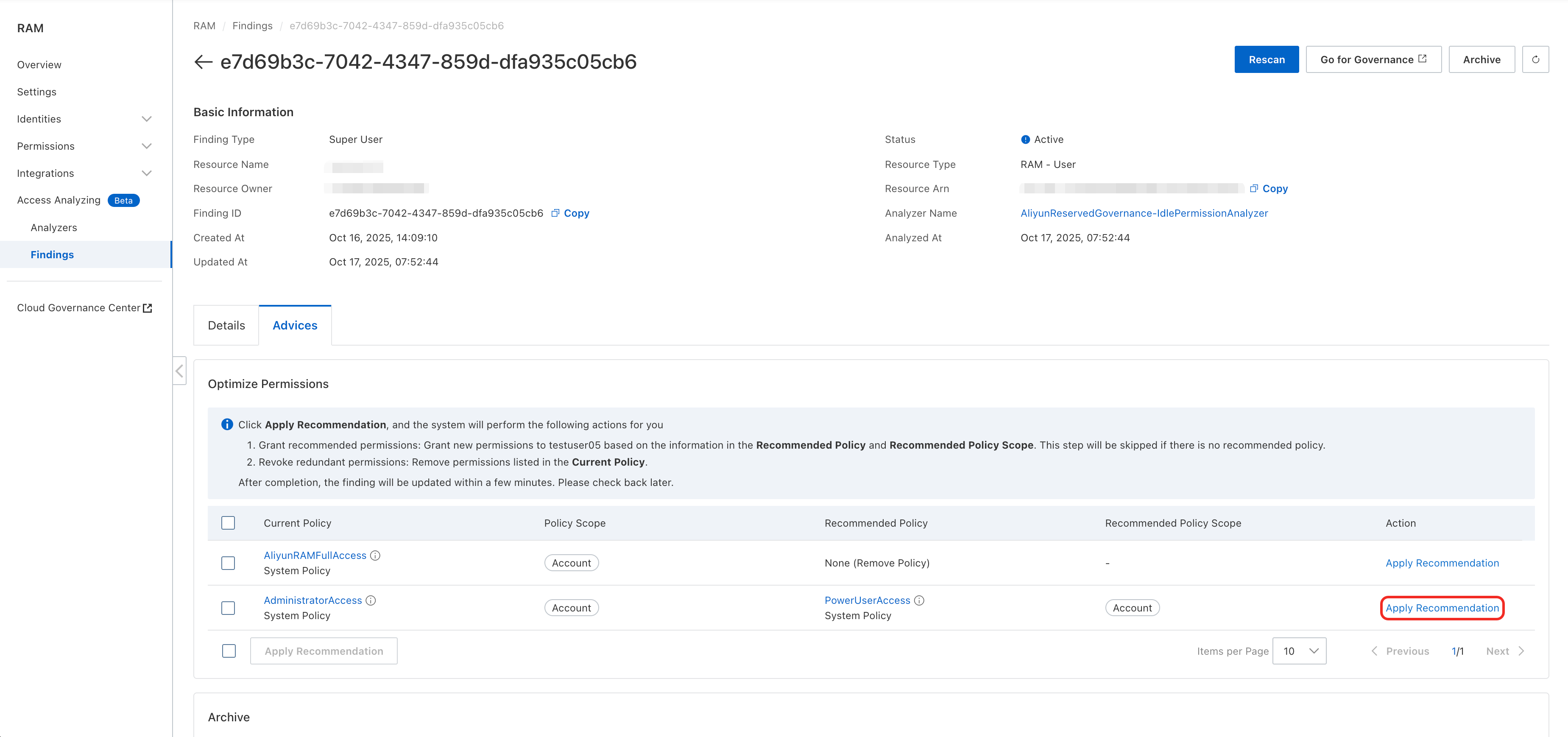

スーパー管理者ユーザー/ロールの管理 - 権限をシステム管理者権限に置き換える

この操作により、不要なスーパー管理者権限が、より安全なシステム管理者 (PowerUserAccess) 権限に削減されます。

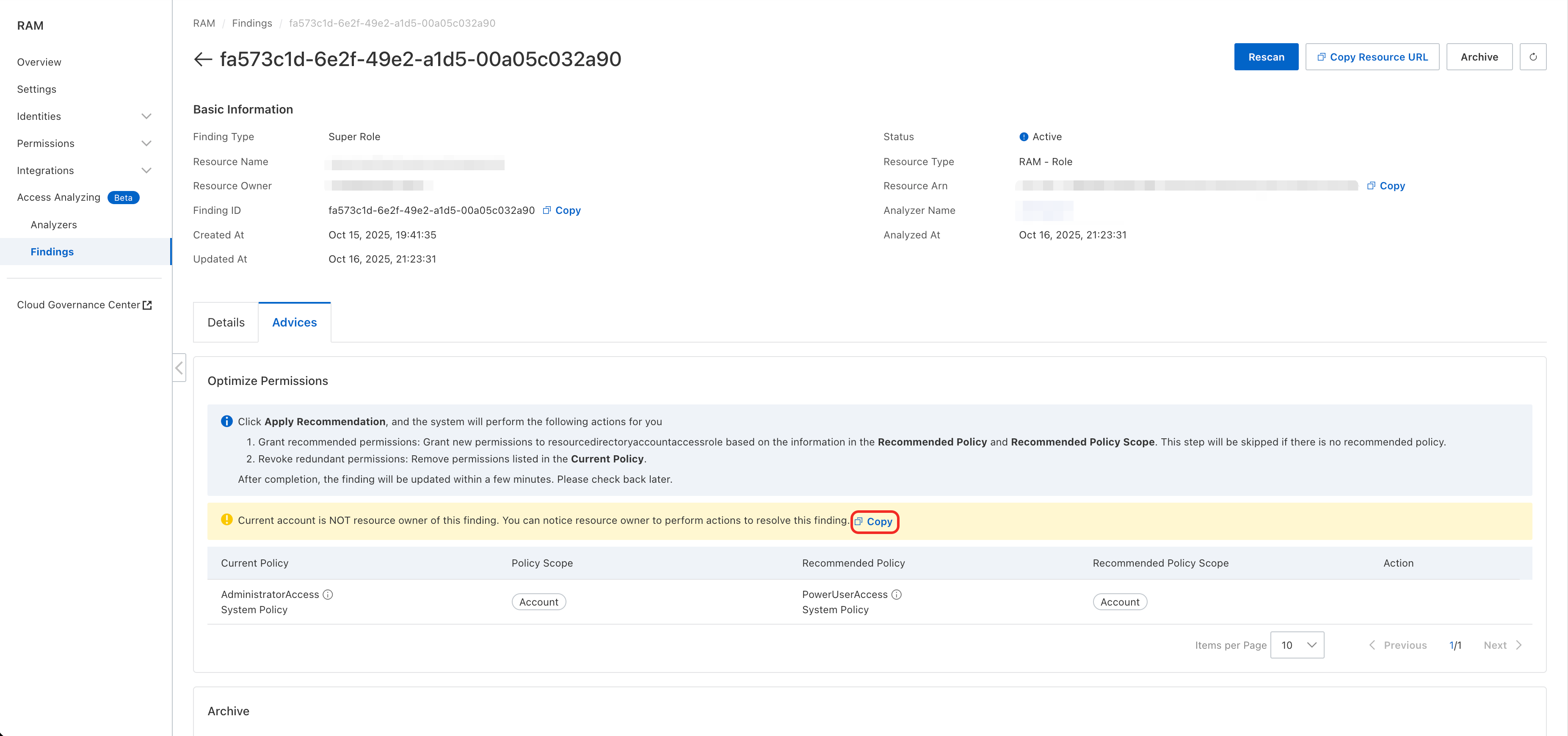

または タブで、[結果タイプ] がスーパー管理者ユーザー/ロールであるエントリを見つけます。特定の [結果 ID] をクリックします。

[分析結果] 詳細ページで、[操作] 列の [管理提案] タブをクリックします。

[管理提案] パネルで、権限をシステム管理者 (

PowerUserAccess) 権限に置き換える提案を見つけます。リソース所有者に基づいて適切な操作を実行します。

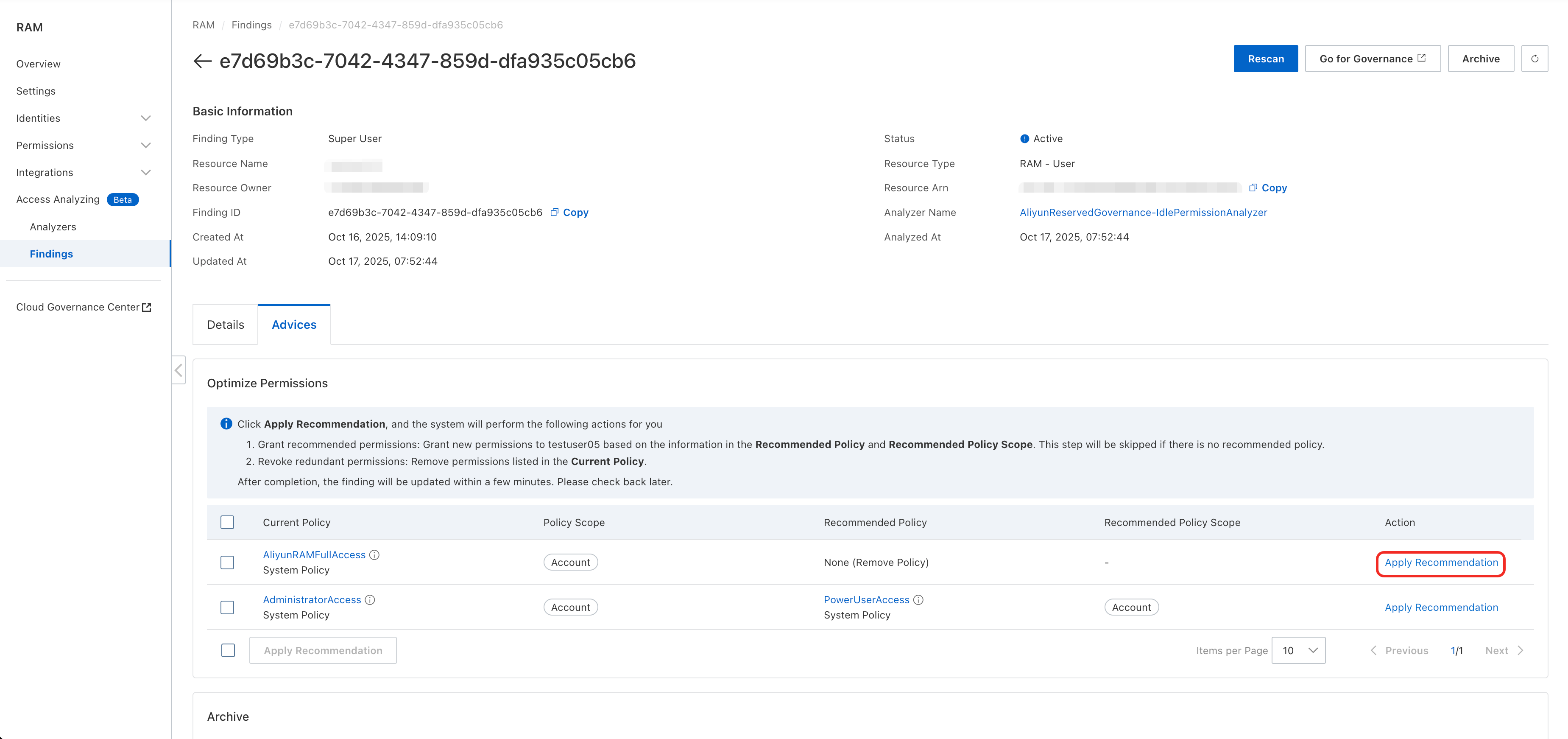

現在のアカウント: [提案を適用] をクリックします。システムは自動的に

PowerUserAccessポリシーをターゲット ID にアタッチし、その後AdministratorAccessポリシーをデタッチします。

クロスアカウント: システムは自動適用をサポートしていません。[URL をコピー] をクリックします。次に、ターゲットリソースが存在するアカウントにログインし、URL にアクセスして、手動で権限を置き換えます。

(オプション) アナライザが管理提案を提供しない場合は、「管理提案が空なのはなぜですか?」をご参照ください。

リスクとロールバック: この操作はコア権限を変更します。続行する前に、PowerUserAccess が ID の日常的な運用ニーズを満たしていることを確認してください。操作後に問題が発生した場合は、すぐに RAM コンソールに移動し、ID に AdministratorAccess 権限を再付与してください。

スーパー管理者ユーザー/ロールの管理 - 未使用のアクセスポリシーの削除

スーパー管理者 ID に他の未使用のシステムポリシーまたはカスタムポリシーがアタッチされている場合、システムはそれらの削除も提案します。複数のアクセスポリシーが管理提案に一致する場合、ポリシーごとに個別の提案が生成されます。

または タブで、[結果タイプ] がスーパー管理者ユーザー/ロールであるエントリを見つけます。特定の [結果 ID] をクリックします。

[分析結果] 詳細ページで、[操作] 列の [管理提案] タブをクリックします。

[管理提案] パネルで、ポリシーを削除する提案を見つけます。

リソース所有者に基づいて適切な操作を実行します。

現在のアカウント: [提案を適用] をクリックします。システムは自動的にポリシーをデタッチします。

クロスアカウント: [URL をコピー] をクリックします。ターゲットアカウントにログインし、URL にアクセスして、手動でポリシーをデタッチします。

(オプション) アナライザが管理提案を提供しない場合は、「管理提案が空なのはなぜですか?」をご参照ください。

リスクとロールバック: ポリシーが不要になったことを確認してください。誤って削除した場合は、RAM コンソールに移動し、削除されたアクセスポリシーを ID に再付与してください。

特権ユーザー/ロールの管理 - 未使用の重要なアクセスポリシーの削除

特権ユーザー/ロールの場合、管理提案は未使用の重要なアクセスポリシーを削除することです。手順は、「スーパー管理者ユーザー/ロールの管理 - 未使用のアクセスポリシーの削除」と同じです。

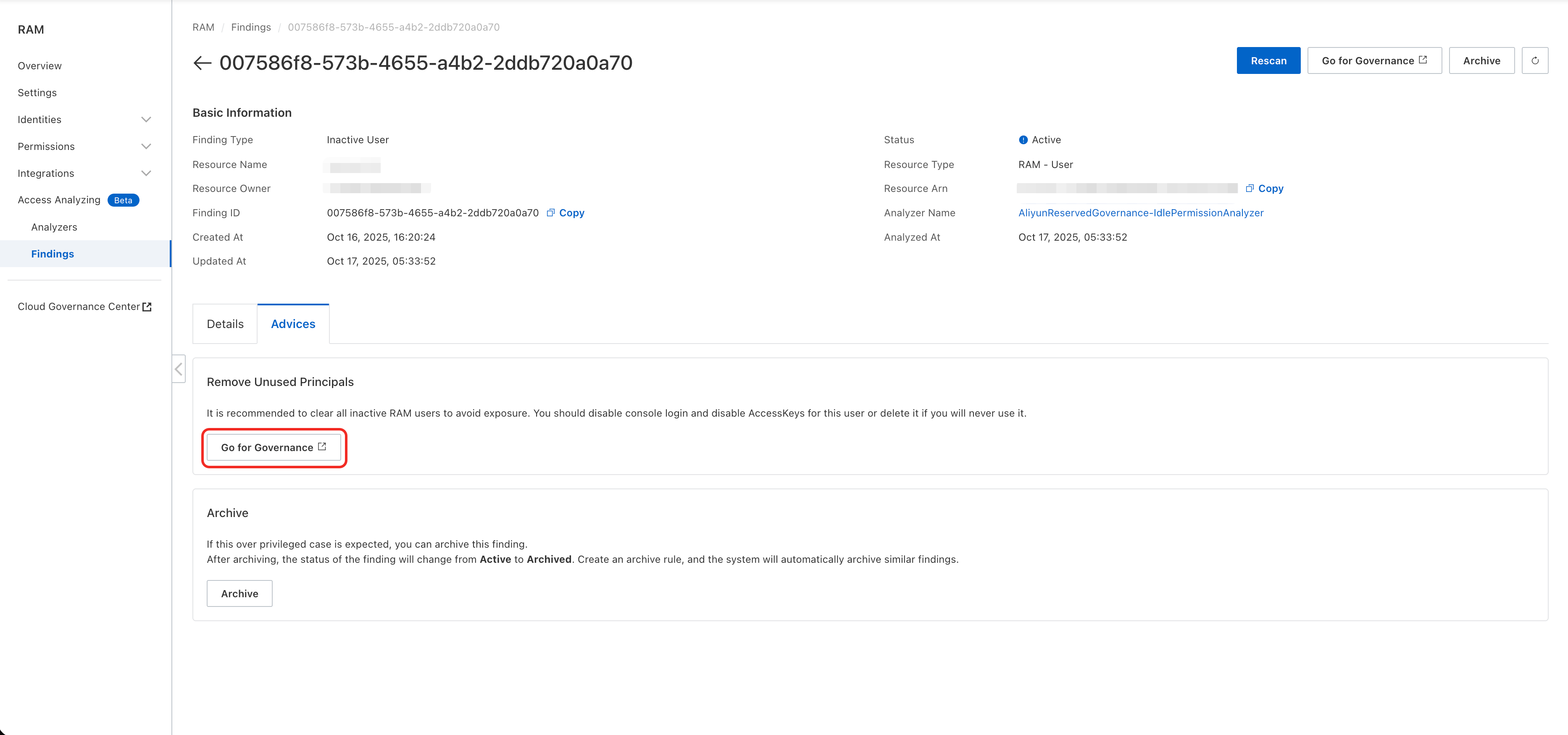

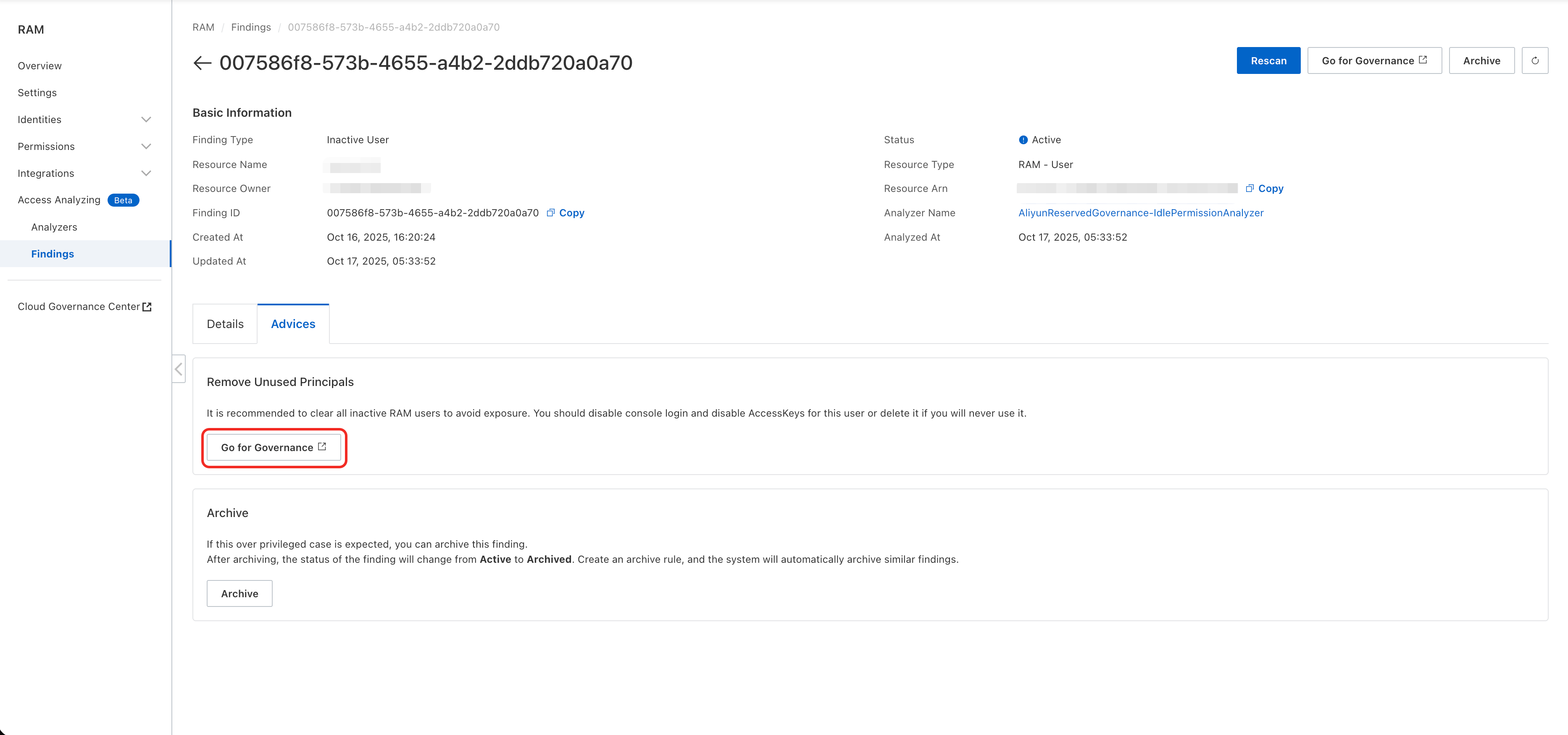

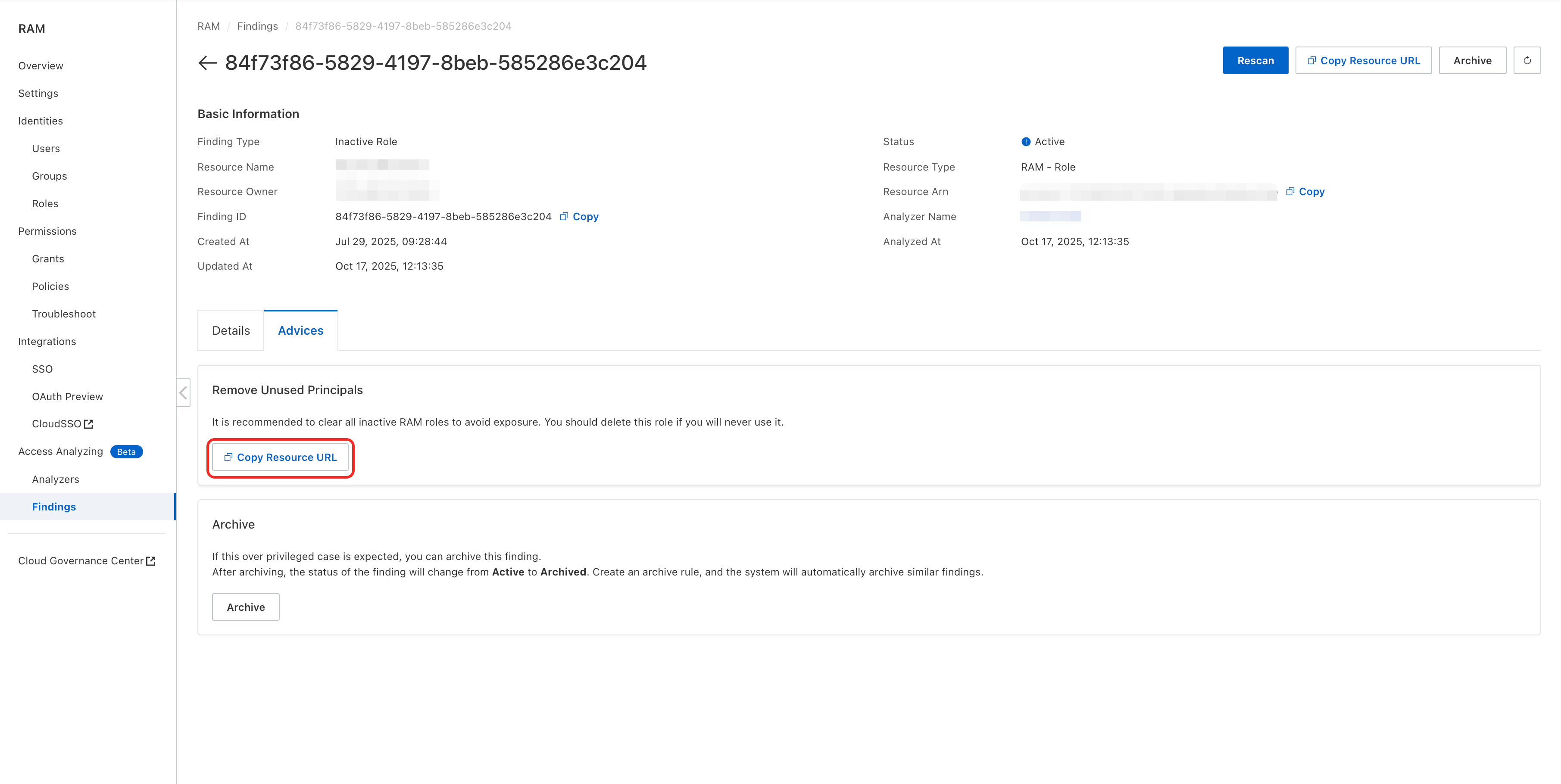

非アクティブなユーザー/ロールの管理 - ID の無効化または削除

長期間使用されていない ID については、セキュリティリスクを完全に排除するために、無効化または削除することがベストプラクティスです。

または タブで、[非アクティブなユーザー/ロール] タイプのエントリを見つけます。特定の [結果 ID] をクリックします。

[分析結果] 詳細ページで、[操作] 列の [管理提案] タブをクリックします。

[管理提案] パネルで、[未使用の ID を削除] という提案を見つけます。

リソース所有者に基づいて適切な操作を実行します。

現在のアカウント: [管理へ移動] をクリックします。ページは RAM コンソールの対応するユーザーまたはロールの詳細ページにリダイレクトされます。必要に応じて、ログオン設定をクリアしてログオンを無効にする、AccessKey を無効化または削除する、または ID を削除することができます。

クロスアカウント: [リソース URL をコピー] をクリックします。ターゲットアカウントにログインし、URL にアクセスしてリクエストを処理します。

(オプション) アナライザが管理提案を提供しない場合は、「管理提案が空なのはなぜですか?」をご参照ください。

過剰な権限を持つユーザー/ロールの管理 - 未使用のアクセスポリシーの削除

過剰な権限を持つユーザー/ロールの場合、管理提案は未使用のアクセスポリシーを削除することです。手順は、「スーパー管理者ユーザー/ロールの管理 - 未使用のアクセスポリシーの削除」と同じです。

分析結果のアーカイブ

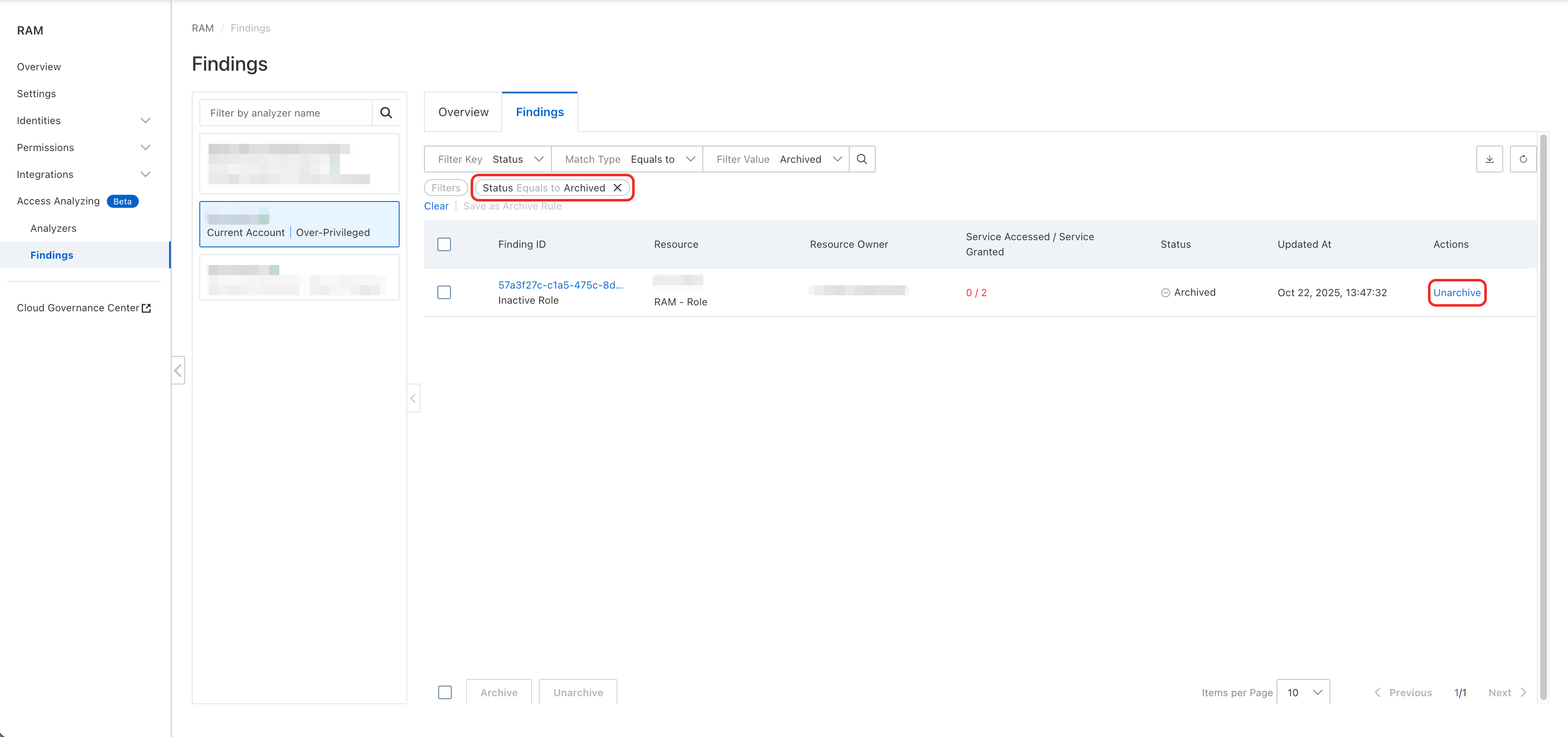

分析結果がビジネス上の期待を満たし、それ以上のアクションを必要としない場合は、その結果をアーカイブできます。結果をアーカイブすると、その [結果] [ステータス] が [保留中] から [アーカイブ済み] に変わります。

単一の結果をアーカイブする: [分析結果] リストの [操作] 列または [管理提案] パネルで、[結果をアーカイブ] をクリックします。

結果をバッチで自動的にアーカイブする: 特定のロールの非アクティブステータスを無視するなど、特定のタイプの分析結果をシステムに自動的に無視させたい場合は、[アーカイブ ルールとして保存] をクリックします。ルール条件を設定することで、ルールに一致する将来のすべての分析結果が自動的にアーカイブされます。詳細については、「分析結果を自動的にアーカイブする」をご参照ください。

結果の表示と復元: デフォルトでは、システムは保留中の分析結果のみを表示します。アーカイブされた分析結果を表示または復元するには、[結果リスト] ページで、[結果ステータス] フィルターを [アーカイブ済み] に設定して、すべてのアーカイブ済み結果を表示します。再処理が必要な項目については、[アーカイブ解除] をクリックします。項目のステータスは [保留中] に戻ります。

制限

アナライザタイプ: この機能は、過剰な権限アクセスタイプのアナライザインスタンスのみをサポートします。外部アクセスタイプはサポートしていません。

サポートされる粒度: 過剰な権限アクセスアナライザは、権限監査情報に基づいて、リソースディレクトリまたは現在のアカウント内のすべての RAM ID (サービスリンクロールを除く) の権限を分析します。サポートされるポリシータイプ、Alibaba Cloud サービス、および粒度は、権限監査のものと同じです。詳細については、「権限監査をサポートする Alibaba Cloud サービス」をご参照ください。ポリシーにサポートリストにないサービスが含まれている場合、アナライザは権限を削除する提案を提供できません。

ポリシータイプ (スーパー管理者置換のみ): スーパー管理者権限を置き換える管理提案は、システムポリシー

AdministratorAccessのみをサポートします。カスタム管理者ポリシーはサポートしていません。ポリシーコンテンツ: ポリシーコンテンツに

DenyまたはNotActionステートメントが含まれている場合、アナライザは権限を削除する提案を提供できません。権限付与の範囲:管理者権限の権限付与の範囲が [アカウント] ではなく [リソースグループ] である場合、その ID はスーパー管理者として識別されません。

権限付与メソッド: 権限は、ユーザーまたはロールに直接付与することも、ユーザーグループを介して継承することもできます。アナライザは両方のメソッドを識別できますが、ユーザーグループから継承された権限に対する自動管理提案は提供しません。管理者はこれらのケースを手動で処理する必要があります。

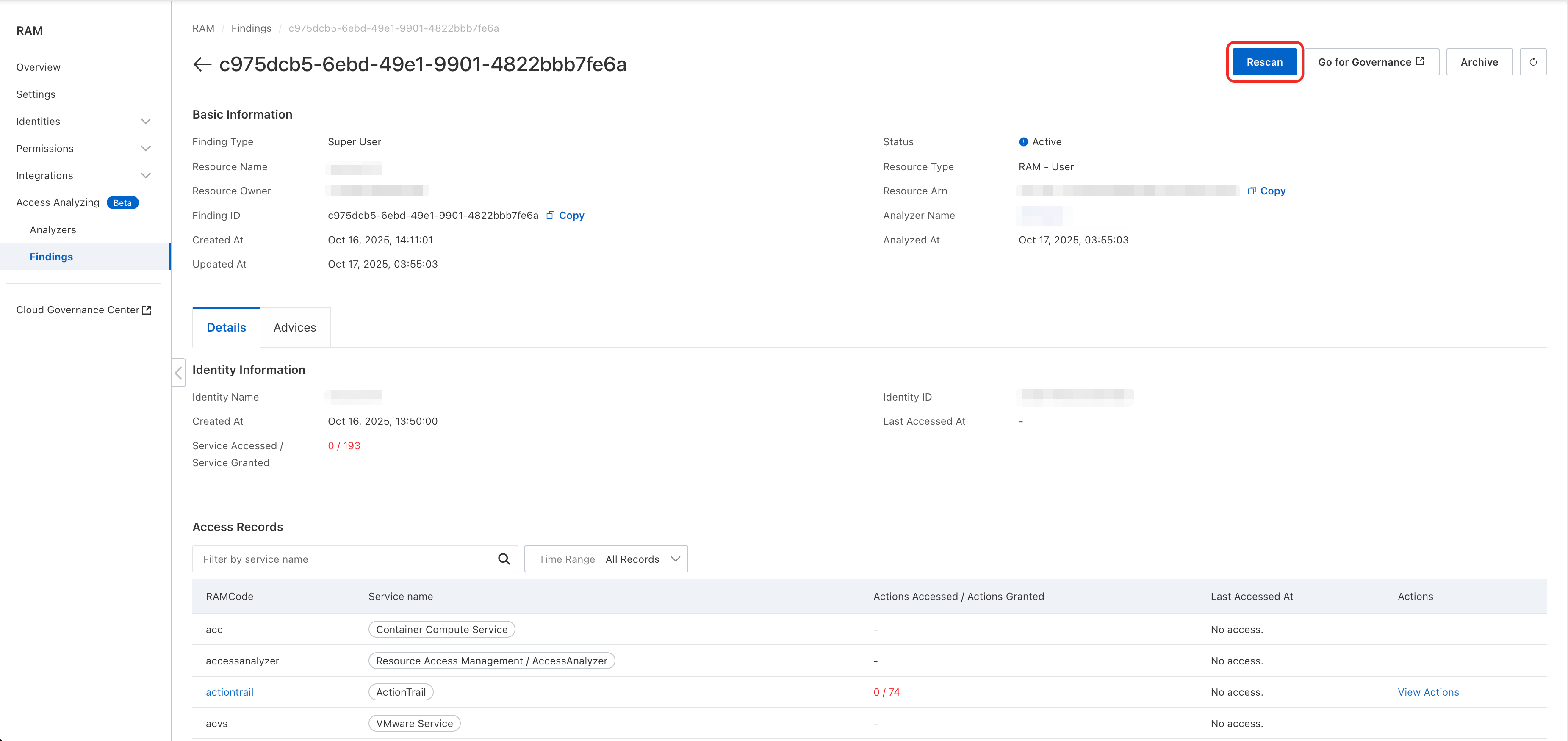

データレイテンシ: 管理提案は分析結果に基づいて生成され、これらの結果の生成には最大 24 時間のレイテンシがあります。管理提案の適時性が懸念される場合は、手動で再スキャンをトリガーできます。分析結果詳細ページで、[再スキャン] をクリックし、再度管理提案を表示します。

よくある質問

管理提案をバッチ処理できますか?

[提案を適用] 操作はバッチ処理をサポートしていません。ただし、特定のタイプの管理提案については、アーカイブ ルールを作成して自動的にアーカイブすることができ、これはバッチで無視するのと同じ効果があります。

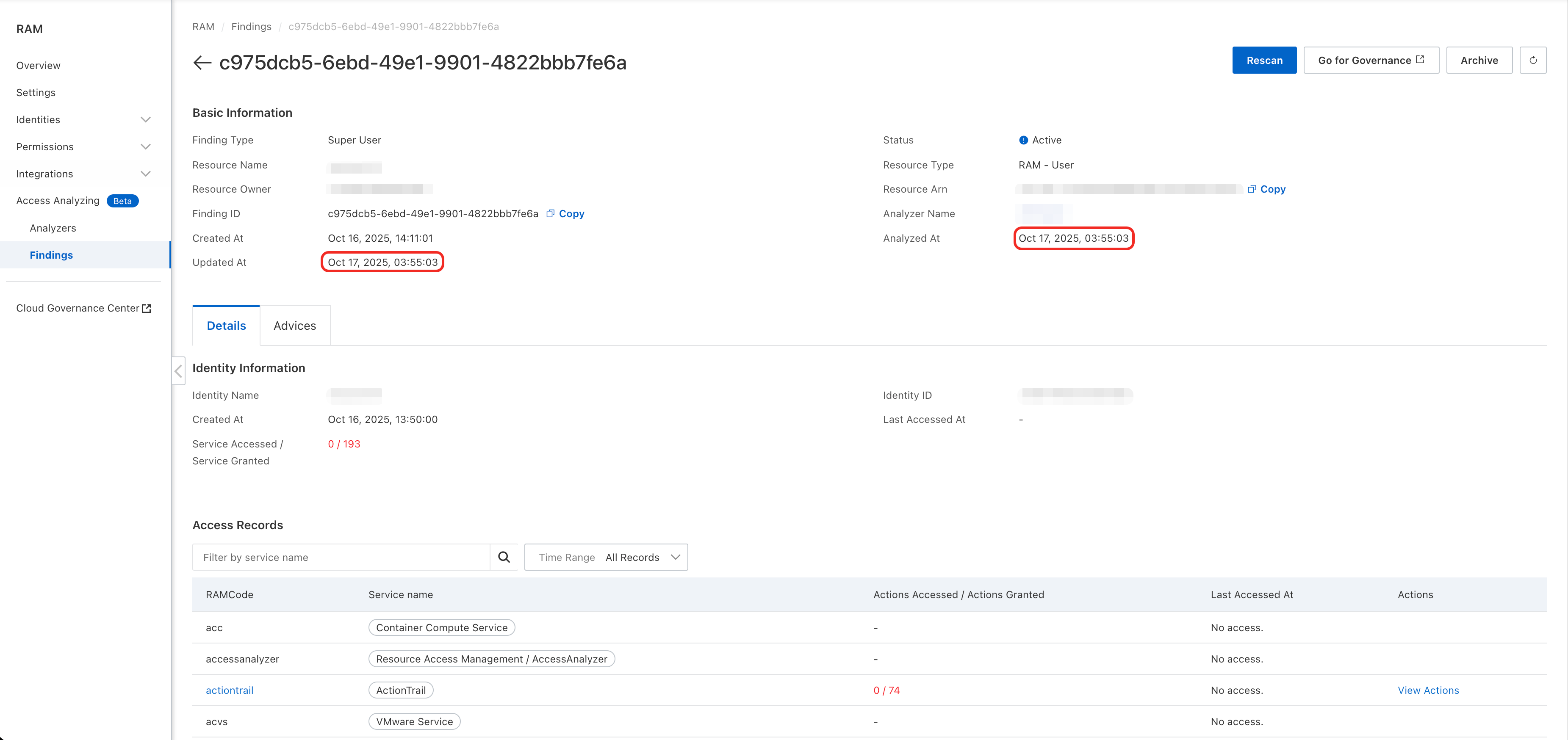

分析結果データの鮮度を確認するにはどうすればよいですか?

[分析結果] リストページで、各結果の [更新時間] フィールドを表示できます。また、結果詳細ページで [分析時間] と [更新時間] を表示して、データの適時性を確認することもできます。すべての時間はローカルタイムゾーンで表示されます。

管理提案が空なのはなぜですか?

分析結果詳細ページで、[管理提案] をクリックしても提案が表示されない場合は、結果を手動で処理する必要があることを意味します。たとえば、手動で権限を削除したり、結果をアーカイブしたりできます。

管理提案が空になる一般的な理由には、次のものがあります。

スーパー管理者権限の置き換え: RAM ID が アイドルアクセス期間 内に

AdministratorAccessとPowerUserAccessの差分である権限を使用した場合、アナライザは権限のスペックダウンを推奨できません。未使用の権限の削除: RAM ID がアイドルアクセス期間内にアクセスポリシー内の一部のサービスを使用した場合、アナライザはそのポリシーの削除を提案しません。

権限がユーザーグループを介して継承されている場合、またはポリシー内の一部のサービスがサポート範囲内にない場合、システムは管理提案を生成しません。詳細については、「制限」をご参照ください。

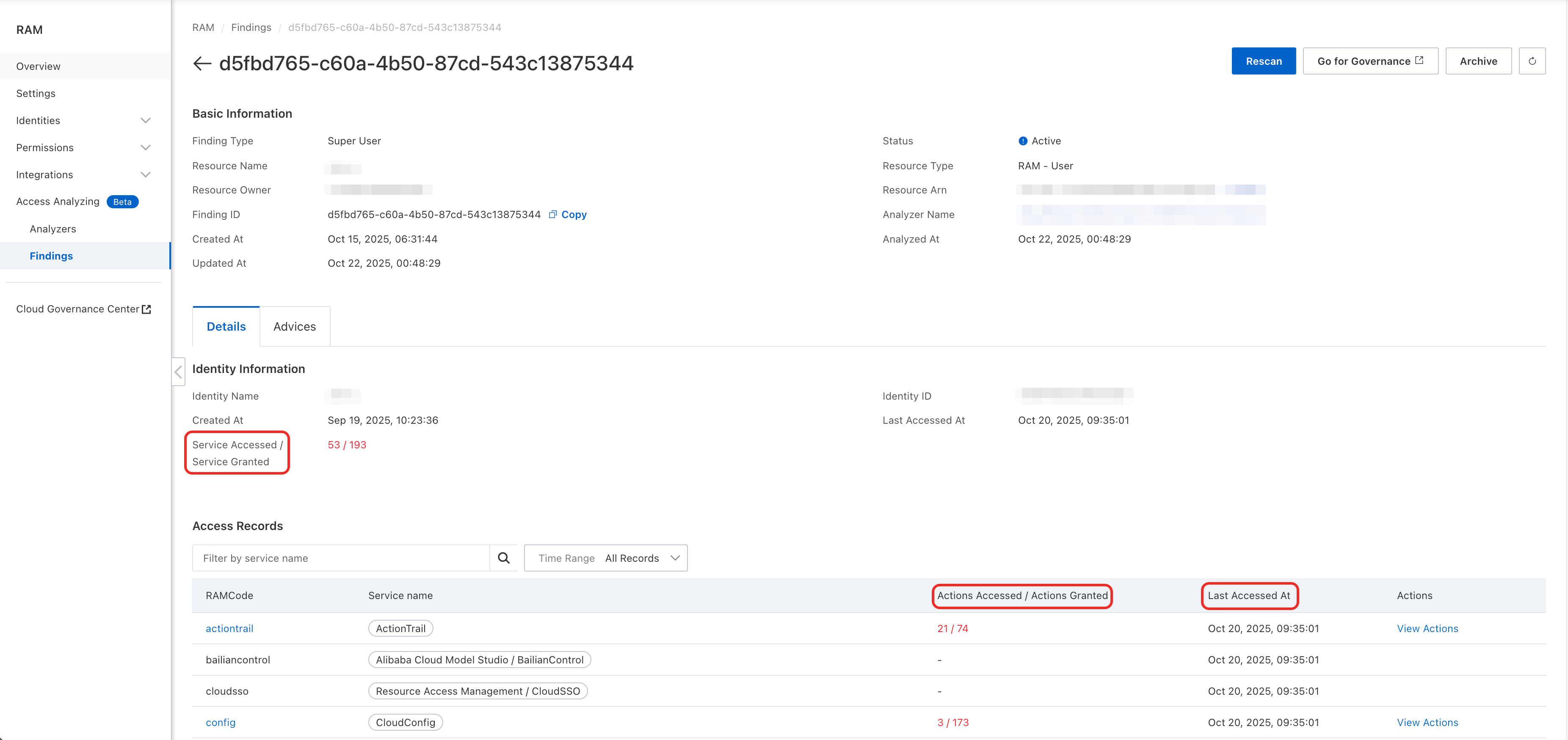

権限が自分のニーズを満たしているかどうかを判断するにはどうすればよいですか?

特定の分析結果を表示する際、詳細ページで次の主要なプロパティを確認して、現在の権限がビジネスニーズを満たしているかどうかを判断できます。権限が必要な範囲を超えている場合は、管理提案に基づいて調整するか、手動で権限構成を最適化できます。

アクセスしたサービス/付与されたサービス:

付与されたサービス は、ID に割り当てられたアクセスポリシーに含まれる、サポートされている Alibaba Cloud サービスの総数を示します。これらのサービスの詳細については、[アクセス記録] リストで確認できます。

アクセスしたサービス は、アナライザがアイドル期間中に ID が使用したことを検出した Alibaba Cloud サービスの数を示します。アクセスしたサービスは [アクセス記録] リストで優先的に表示され、最終アクセス時刻が表示されます。期間中にアクセスされたすべてのサービスをフィルターすることもできます。

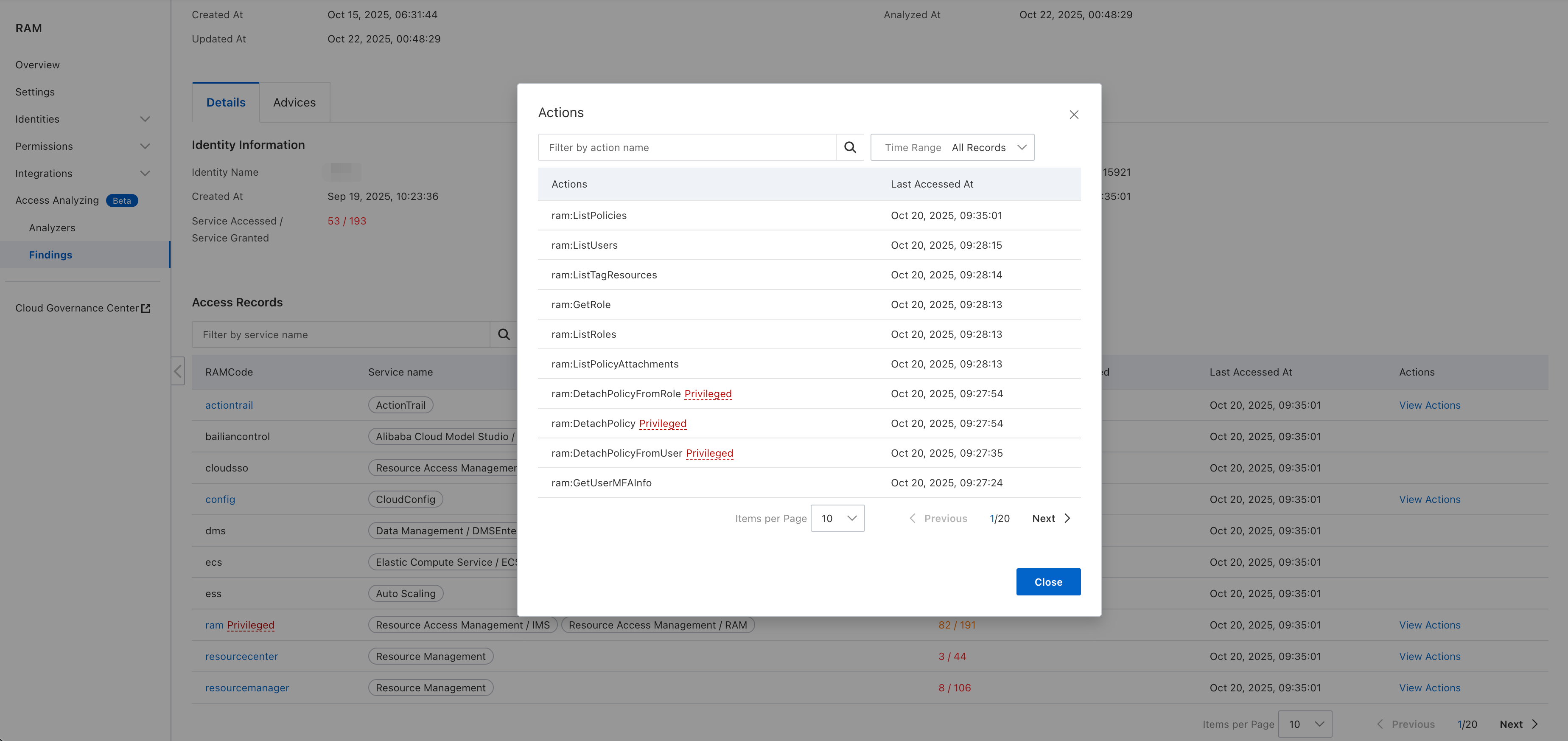

アクセスした操作/付与された操作:

付与された操作 は、付与された各サービスに含まれるすべての操作権限の総数を指します。

アクセスした操作 は、アナライザがアイドル期間中に ID が使用したことを検出した権限操作の数を指します。

説明注: 権限監査でサポートされる粒度は、Alibaba Cloud サービスによって異なります。一部のサービスは現在、操作レベルの粒度でのアクセス統計をサポートしていません。これらのサービスでは、[アクセスした操作/付与された操作] 列は空になります。サポートされているサービスのリストについては、「権限監査をサポートする Alibaba Cloud サービス」をご参照ください。

最終アクセス時刻: アクセスした各サービスが最後にアクセスされた特定の時刻を表示します。

操作レベルの権限監査をサポートする Alibaba Cloud サービスの場合、[操作] 列の [認証済み操作の表示] をクリックして、ID が実際にアクセスした特定の操作とその最終アクセス時刻を確認できます。[特権] タグが付いた操作は重要な操作であり、特別な注意が必要です。