このトピックでは、ロールベースのシングルサインオン (SSO) を実装して Machine Learning Platform for AI (PAI) コンソールにログインする方法について説明します。ロールベース SSO は、ログインプロセスを簡素化し、アカウントのセキュリティと管理の柔軟性を向上させる、便利で安全なアクセス方法です。

背景情報

Alibaba Cloud は、ユーザー名とパスワードを入力する代わりに、より厳しいセキュリティ要件を持つ企業向けに、クラウドリソースへのアクセス方法であるロールベース SSO を提供しています。詳細については、「SAML を使用したロールベース SSO の概要」をご参照ください。

PAI がサポートするログイン方法

PAI は、次のログイン方法をサポートしています。

アカウントベースのログイン

Alibaba Cloud アカウントまたは RAM ユーザーアカウントのユーザー名とパスワードを入力して、Alibaba Cloud 管理コンソールにログインできます。この場合、アカウントは PAI ワークスペースのメンバーになり、PAI を使用する権限が付与されます。

CloudSSO は Alibaba Cloud リソースディレクトリと統合されており、統一されたマルチアカウントの ID 管理とアクセスの制御を提供します。CloudSSO を使用して、Alibaba Cloud リソースにアクセスする必要があるエンタープライズユーザーを管理し、リソースディレクトリ内のアカウントのアクセス権限をユーザーに一元的に割り当てることができます。また、設定を一度だけ構成して、ID プロバイダー (IdP) から Alibaba Cloud リソースへのシングルサインオン (SSO) アクセスを実装することもできます。

ロールベース SSO ログイン

ロールベース SSO を実装して、Alibaba Cloud 管理コンソールにログインし、PAI を使用できます。この場合、RAM ロールは PAI ワークスペースのメンバーになります。このロールを偽装するユーザーは、ロールを作成した Alibaba Cloud アカウントのリソースにアクセスできます。RAM ロールの詳細については、「RAM ロールの概要」をご参照ください。

ロールベース SSO を実装して PAI コンソールにログインする

RAM ロールを作成し、ロールの信頼ポリシーを指定します。

RAM ユーザーが偽装できる RAM ロールを作成する

Alibaba Cloud 管理コンソールで ID を切り替えることによって他の RAM ユーザーが偽装できる RAM ロールを作成するには、ロールの信頼できるエンティティとして [Alibaba Cloud アカウント] を選択します。次のステップを実行します。

プリンシパルタイプが [クラウド アカウント] に設定されている RAM ロールを作成します。詳細については、「信頼できる Alibaba Cloud アカウントの RAM ロールを作成する」をご参照ください。

[プリンシパル名] を [現在のアカウント] に設定する必要があります。

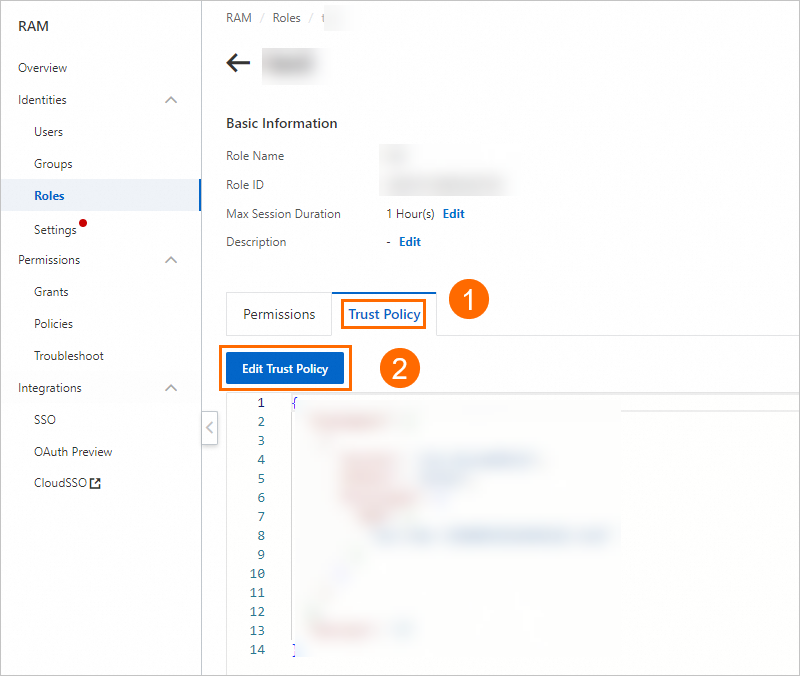

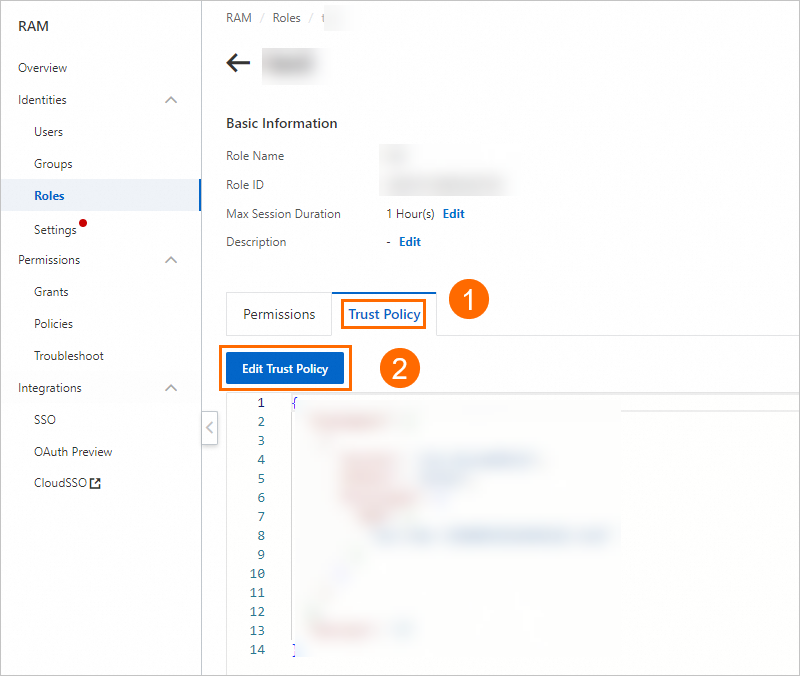

作成したロールの詳細ページに移動し、次の図に示す手順を実行して信頼ポリシーを編集します。

ポリシーの内容を次のスクリプトに変更します。

ポリシーの内容を次のスクリプトに変更します。{ "Statement": [ { "Action": "sts:AssumeRole", "Effect": "Allow", "Principal": { "RAM": [ "acs:ram::{Alibaba Cloud account ID}:root" ] } }, { "Action": "sts:AssumeRole", "Effect": "Allow", "Principal": { "Service": [ "dataworks.aliyuncs.com" ] } } ], "Version": "1" }acs:ram::Alibaba Cloud account ID:root の Alibaba Cloud アカウント ID を、権限を付与する実際のアカウント ID に置き換える必要があります。Alibaba Cloud アカウント ID は、セキュリティ設定ページで取得できます。

RAM ユーザーを作成します。一度に複数の RAM ユーザーを作成できます。詳細については、「RAM ユーザーの作成」をご参照ください。

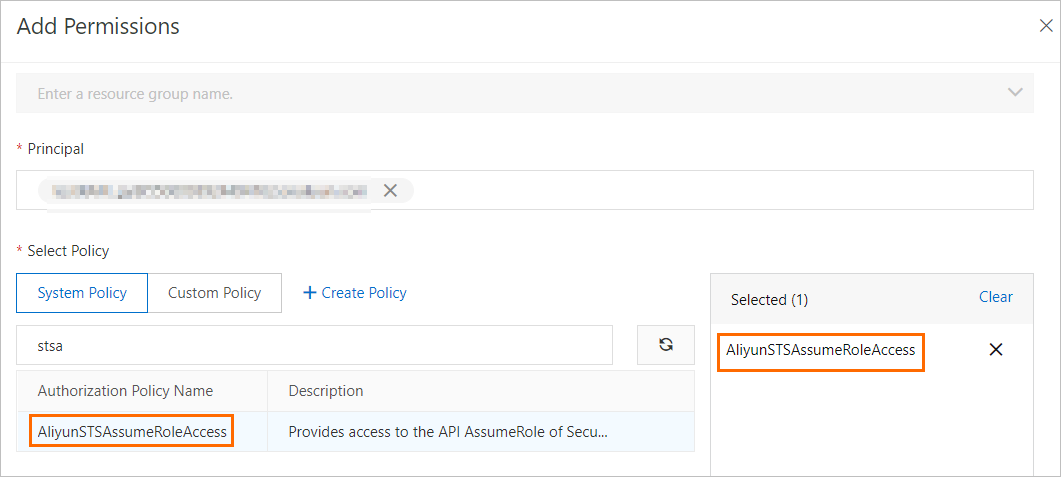

作成した RAM ユーザーを見つけ、[操作] 列の [権限の追加] をクリックします。[権限の追加] パネルで、[AliyunSTSAssumeRoleAccess] ポリシーを RAM ユーザーにアタッチします。これにより、RAM ユーザーはセキュリティトークンサービス (STS) の AssumeRole 操作を呼び出す権限を持ちます。

IdP が偽装できる RAM ロールを作成する

ID プロバイダー (IdP) が偽装できる RAM ロールを作成するには、ロールの信頼できるエンティティとして [IdP] を選択します。次のセクションで詳細な手順を説明します。

信頼できるエンティティが [IdP] に設定されている RAM ロールを作成します。詳細については、「信頼できる IdP の RAM ロールを作成する」をご参照ください。

作成したロールの詳細ページに移動し、次の図に示す手順を実行して信頼ポリシーを編集します。

ポリシーの内容を次のスクリプトに変更します。

ポリシーの内容を次のスクリプトに変更します。{ "Statement": [ { "Action": "sts:AssumeRole", "Effect": "Allow", "Principal": { "Federated": [ "acs:ram::Alibaba Cloud account ID:saml-provider/IDP" ] }, "Condition": { "StringEquals": { "saml:recipient": "https://signin.aliyun.com/saml-role/sso" } } }, { "Action": "sts:AssumeRole", "Effect": "Allow", "Principal": { "Service": [ "dataworks.aliyuncs.com" ] } } ], "Version": "1" }acs:ram::Alibaba Cloud account ID:saml-provider/IDP の Alibaba Cloud アカウント ID を、権限を付与する実際のアカウント ID に置き換えます。Alibaba Cloud アカウント ID は、セキュリティ設定ページで取得できます。

RAM ロールに権限を付与します。

RAM ロールを作成した後、ロールにポリシーを割り当てることによって、ロールに権限を付与する必要があります。ポリシーが割り当てられていない RAM ロールは、期待どおりに PAI を使用できない場合があります。たとえば、RAM ロールがワークスペース内のリソースを管理できない場合があります。次の手順を実行して、RAM ロールにポリシーを割り当てます。

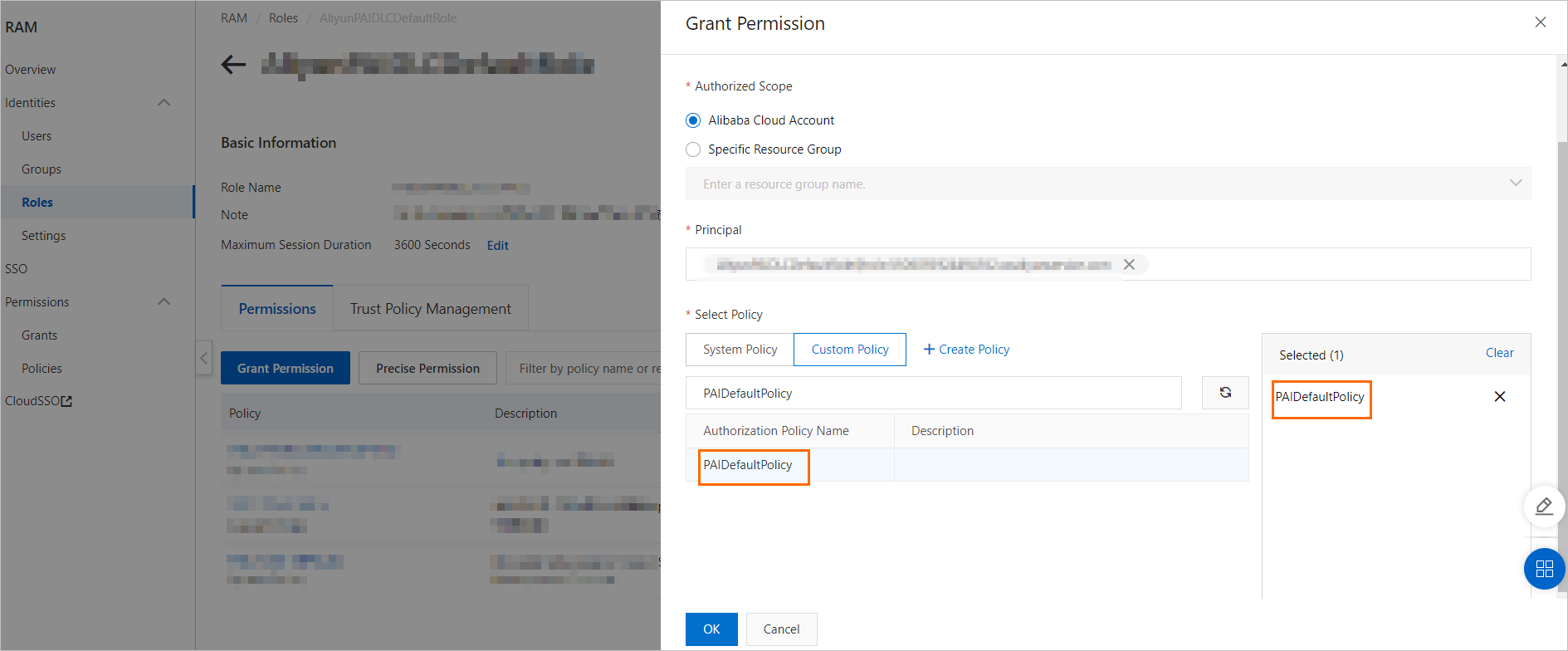

ポリシーを作成します。たとえば、PAIDefaultPolicy という名前のポリシーを作成できます。詳細については、「Machine Learning Designer の使用に必要な権限を付与する」の例をご参照ください。

[JSON] タブで次のスクリプトを指定します。

{ "Version": "1", "Statement": [ { "Action": [ "cs:GetClusterById", "cs:GetClusters", "cs:GetUserConfig", "cs:DescribeClusterNodes", "cs:DescribeClusterInnerServiceKubeconfig", "cs:RevokeClusterInnerServiceKubeconfig" ], "Resource": "*", "Effect": "Allow" }, { "Action": [ "vpc:DescribeVSwitchAttributes", "vpc:DescribeVpcs", "vpc:DescribeVSwitches", "vpc:DescribeVpcAttribute" ], "Resource": "*", "Effect": "Allow" }, { "Action": [ "ecs:DescribeSecurityGroupAttribute", "ecs:DescribeSecurityGroups", "ecs:CreateNetworkInterface", "ecs:DeleteNetworkInterface", "ecs:DescribeNetworkInterfaces", "ecs:CreateNetworkInterfacePermission", "ecs:DescribeNetworkInterfacePermissions", "ecs:DeleteNetworkInterfacePermission" ], "Resource": "*", "Effect": "Allow" }, { "Action": [ "nas:DescribeFileSystems", "nas:CreateMountTarget", "nas:DescribeMountTargets", "nas:ModifyMountTarget", "nas:DescribeProtocolMountTarget" ], "Resource": "*", "Effect": "Allow" }, { "Action": [ "cr:ListNamespace", "cr:ListRepository", "cr:GetAuthorizationToken", "cr:ListInstanceEndpoint", "cr:PullRepository", "cr:PushRepository", "cr:GetInstance", "cr:GetInstanceVpcEndpoint", "cr:ListInstance", "cr:ListInstanceDomain" ], "Resource": "*", "Effect": "Allow" }, { "Action": [ "oss:ListBuckets", "oss:GetObjectMetadata", "oss:GetObject", "oss:ListObjects", "oss:PutObject", "oss:CopyObject", "oss:CompleteMultipartUpload", "oss:AbortMultipartUpload", "oss:InitiateMultipartUpload", "oss:UploadPartCopy", "oss:UploadPart", "oss:DeleteObject" ], "Resource": "acs:oss:*:*:*", "Effect": "Allow" }, { "Action": [ "datasetacc:DescribeInstance", "datasetacc:DescribeSlot", "datasetacc:DescribeEndpoint" ], "Resource": "*", "Effect": "Allow" } ] }項目

説明

cs:***

Container Service for Kubernetes (ACK) リソースを管理するために使用される権限。

vpc:***

Virtual Private Cloud (VPC) リソースを管理するために使用される権限。

ecs:***

Elastic Compute Service (ECS) リソースを管理するために使用される権限。

nas:***

File Storage NAS リソースを管理するために使用される権限。

cr:***

Container Registry リソースを管理するために使用される権限。

oss:***

Object Storage Service (OSS) リソースを管理するために使用される権限。

datasetacc:***

データセットの高速化に必要な権限。

[RAM] コンソールの左側のナビゲーションウィンドウで、 を選択します。

ステップ 1 で作成したロールを検索し、ロールの名前をクリックして詳細ページに移動します。

[権限] タブで、[権限の付与] をクリックして、作成したポリシーをロールに割り当てます (次の図を参照)。

ロールを PAI ワークスペースのメンバーとして追加し、権限を付与します。

RAM ロールが PAI モジュールにアクセスできるようにするには、ロールを PAI ワークスペースのメンバーとして追加し、必要な権限をロールに付与する必要があります。

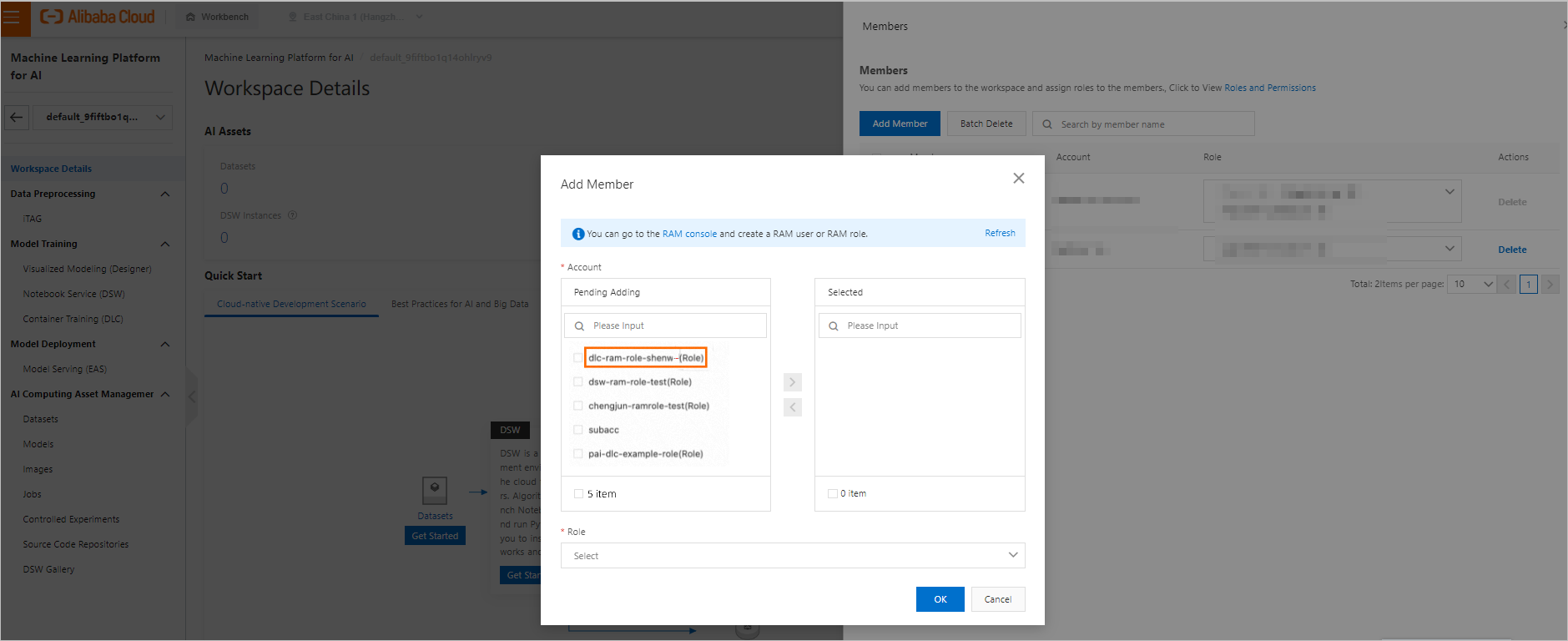

ロールをワークスペースメンバーとして追加するには、次の手順を実行します。ワークスペースの詳細ページに移動し、[メンバー] セクションの右上隅にある [管理] をクリックします。[メンバー] パネルで、[メンバーの追加] をクリックしてロールをメンバーとして追加します。詳細については、「ワークスペースのメンバーを管理する」をご参照ください。

説明

説明[追加待ち] リストでロールが見つからない場合は、次の操作を実行できます。

[メンバーの追加] ダイアログボックスで、[更新] をクリックしてアカウントリストを更新します。

ロールを使用して PAI コンソールにログインし、ロールを検索します。詳細については、「RAM ロールの偽装」をご参照ください。

RAM ロールを使用して PAI コンソールにログインします。

ロールに必要な権限を付与すると、ロールを偽装するユーザーは PAI コンソールにログインして PAI を使用できます。 詳細については、「RAM ロールの偽装」をご参照ください。