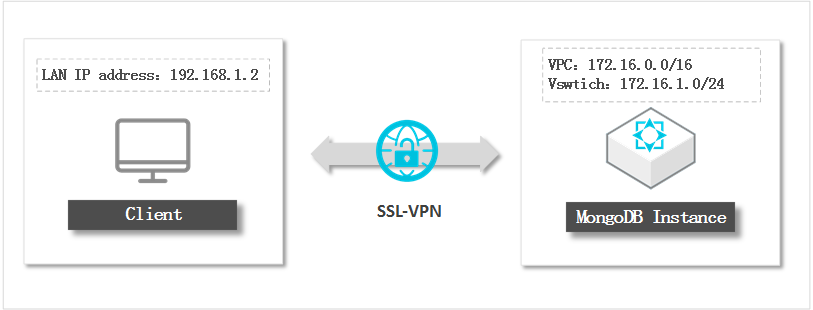

SSL-VPN トンネルは、ご利用のローカルクライアントと ApsaraDB for MongoDB インスタンス間のトラフィックを Alibaba Cloud のプライベートネットワーク内のみでルーティングします。データベースポートがインターネットに公開されないため、セキュリティリスクを低減できます。以下のいずれかに該当する場合に、この方法をご利用ください。

ご利用のローカルクライアントが動的パブリック IP アドレスを使用しており、正確な IP アドレスホワイトリストの維持が困難である。

インターネット経由で高セキュリティな接続が必要である。

Elastic Compute Service (ECS) インスタンスからインターネット経由でインスタンスにアクセスする必要があり、かつ ECS の管理権限とデータベース権限を分離したい。

上記のいずれにも該当しない場合(例:クライアントがすでにインスタンスと同じ VPC 内で動作している場合)は、インスタンスの内部エンドポイントを使用して直接接続してください。

課金

VPN ゲートウェイの作成には課金されます。料金の詳細については、「課金」をご参照ください。

前提条件

作業を開始する前に、以下の条件を満たしていることを確認してください。

ApsaraDB for MongoDB インスタンスのネットワークタイプが VPC であること。クラシックネットワークを使用している場合は、まずVPC に切り替えてください。

ご利用のローカルクライアントの CIDR ブロックが、インスタンスの CIDR ブロックと重複していないこと。

ご利用のローカルクライアントがインターネットに接続できること。

ネットワークアーキテクチャ

インスタンスへの接続

接続設定は、以下の 5 つのステップで順次実施します。

VPN ゲートウェイの作成

SSL サーバーの作成

SSL クライアント証明書の作成

ローカルクライアントでの SSL-VPN 接続の確立

ApsaraDB for MongoDB インスタンスへのログイン

ステップ 1:VPN ゲートウェイの作成

「VPN ゲートウェイの作成と管理」の手順に従ってください。ゲートウェイを構成する際は、以下のパラメーターを設定します。

| パラメーター | 説明 |

|---|---|

| リージョン | VPN ゲートウェイが配置されるリージョン。ApsaraDB for MongoDB インスタンスのリージョンと一致させる必要があります。 |

| VPC | VPN ゲートウェイが属する VPC。ApsaraDB for MongoDB インスタンスの VPC と一致させる必要があります。 |

| IPsec-VPN | 無効 に設定します。IPsec-VPN はデータセンター間または VPC 間のサイト間接続を提供しますが、本シナリオでは不要です。 |

| SSL-VPN | 有効 に設定します。SSL-VPN は、クライアント側にゲートウェイを設置せずに、ローカルクライアントと VPN ゲートウェイ間の接続を確立します。 |

ステップ 2:SSL サーバーの作成

「SSL サーバーの作成と管理」の手順に従ってください。SSL サーバーを構成する際は、以下のパラメーターを設定します。

クライアント CIDR ブロック が ローカルネットワーク と重複しないようにしてください。重複があると、VPN ゲートウェイがクライアントに IP アドレスを割り当てられなくなります。

| パラメーター | 説明 | 例 |

|---|---|---|

| VPN ゲートウェイ | インスタンスに関連付けられた VPN ゲートウェイ。ステップ 1 で作成したゲートウェイを選択します。 | — |

| ローカルネットワーク | インスタンスが配置されている VPC 内の vSwitch の CIDR ブロック。サブネットマスクは 16~29 ビットである必要があります。 | 172.16.1.0/24 |

| クライアント CIDR ブロック | VPN ゲートウェイが接続時にローカルクライアントに割り当てる IP アドレス範囲。ローカルクライアント自身が属する CIDR ブロックを入力しないでください。 | 192.168.100.0/24 |

ステップ 3:SSL クライアント証明書の作成

「SSL クライアント証明書の作成と管理」の手順に従ってください。

証明書が作成された後:

「クライアントを VPC に接続」ガイドに従って、証明書をローカルクライアントにインストールします。

ステップ 4:SSL-VPN 接続の確立

オペレーティングシステムごとに手順が異なります。

Linux

OpenVPN をインストールし、構成ディレクトリを作成します。

CentOS

yum install -y openvpn mkdir -p /etc/openvpn/confUbuntu

apt-get update apt-get install -y openvpn mkdir -p /etc/openvpn/confSSL クライアント証明書パッケージを展開し、証明書ファイルを

/etc/openvpn/conf/にコピーします。VPN 接続を開始します。

openvpn --config /etc/openvpn/conf/config.ovpn --daemon

Windows

OpenVPN クライアントをダウンロードしてインストールします。ダウンロードリンクが利用できない場合は、アカウントマネージャーまたは Alibaba Cloud エンジニアにお問い合わせください。

SSL クライアント証明書パッケージを展開し、証明書ファイルを

OpenVPN\configディレクトリ(例:C:\Program Files\OpenVPN\config)にコピーします。デスクトップの OpenVPN GUI アイコンをダブルクリックしてクライアントを起動します。

システムトレイの VPN アイコンを右クリックし、[接続] をクリックします。

State に Connected と表示され、IP アドレスが割り当てられていることを確認します。

ステップ 5:ApsaraDB for MongoDB インスタンスへのログイン

ステップ 2 で指定したローカルクライアントの CIDR ブロックを、インスタンスのすべての IP アドレスホワイトリストに追加します。この例では、

172.16.1.0/24を追加します。ApsaraDB for MongoDB コンソール にログインします。

インスタンスの内部エンドポイントを取得します。詳細については、「レプリカセットインスタンスへの接続」をご参照ください。

mongo shell または他のデータベースクライアントを使用してインスタンスに接続します。mongo shell の使用方法については、「mongo shell を使用した ApsaraDB for MongoDB レプリカセットインスタンスへの接続」をご参照ください。

必ず内部エンドポイントを使用して接続し、パブリックエンドポイントは使用しないでください。