法的免責条項

Alibaba Cloud は、本免責条項の条件を慎重に読み、十分にご理解いただいた上で、本書を読み、ご利用いただくことをお願い申し上げます。 本書のご一読またはご使用をもって、本免責条項をご了承いただいたものといたします。

このドキュメントは、Alibaba Cloud WebサイトまたはAlibaba Cloudによって承認された他のチャネルからダウンロードして入手し、お客様自身の法務業務にのみ使用するものとします。 本書の内容は、Alibaba Cloud の機密情報とみなされます。 利用者は、機密保持義務を誠実に遵守するものとします。 本書のいかなる部分も、Alibaba Cloud の書面による事前の承諾なく、第三者に開示または提供してはなりません。

本書のいかなる部分も、Alibaba Cloud の書面による事前の承諾なく、いかなる形態、手段によっても、いかなる組織、企業、個人によっても、抜粋、翻訳、複製、送信、または配布することはできません。

本書の内容は、プロダクトのバージョンのアップグレード、修正、またはその他の理由により変更される可能性があります。 Alibaba Cloudは、本文書の内容を予告なしに変更する権利を有します。 このドキュメントの更新版は、Alibaba Cloudによって承認されたチャネルを通じてリリースされることがあります。 このドキュメントのバージョン変更が発生した場合に注意を払い、Alibaba Cloudによって承認されたチャネルからこのドキュメントの最新バージョンをダウンロードして入手する必要があります。

本書は、Alibaba Cloud のプロダクトとサービスを使用するためのリファレンスガイドとしてのみ提供されています。 アリババクラウドは、アリババクラウドの製品およびサービスがそのままで、すべての障害があり、利用可能であるという文脈でドキュメントを提供する。 Alibaba Cloud は、既存の技術に基づいた適切な運用ガイダンスを提供するためにあらゆる努力をしています。 ただし、Alibaba Cloud は、明示的または暗示的にかかわらず、本書の内容の正確性、完全性、適用性、および信頼性を保証するものではないことをここに明確に宣言します。 Alibaba Cloud は、本文書のダウンロード、使用、または信頼から生じる組織、企業、または個人が被ったエラーまたは金銭的損失に対して一切の責任を負いません。 Alibaba Cloud は、いかなる状況においても、Alibaba Cloud にその可能性が通知されている場合でも、本文書の使用または信頼から生じる利益の損失を含む、間接的、結果的、警告的、偶発的、特別な、または懲罰的損害について責任を負いません。

法律により、作品、製品、画像、アーカイブ、情報、資料、Webサイトアーキテクチャ、Webサイトアーキテクチャ、Webサイトのグラフィックレイアウト、Webページデザインなど、Alibaba Cloud Webサイトのすべてのコンテンツは、Alibaba Cloudおよび /またはその関連会社の知的財産です。 この知的財産には、商標権、特許権、著作権、企業秘密が含まれますが、これらに限定されません。 Alibaba Cloud および/またはその関連会社の書面による事前の承諾なく、Alibaba Cloud の Web サイト、プロダクトプログラム、またはコンテンツのいかなる部分も、使用、改変、複製、公衆送信、変更、発信、配布、または公開することはできません。 Alibaba Cloudが所有する名前には、Alibaba Cloud、Aliyun、HiChina、およびAlibaba Cloudの他のブランドおよび /またはその関連会社が含まれますが、これらに限定されません。第三者がAlibaba Cloudおよび /またはその関連会社として識別するパターン、ロゴ、マーク、記号、または特別な説明。

本書に誤りがある場合は、Alibaba Cloud に直接お問い合わせください。

データセキュリティとコンプライアンスの概要

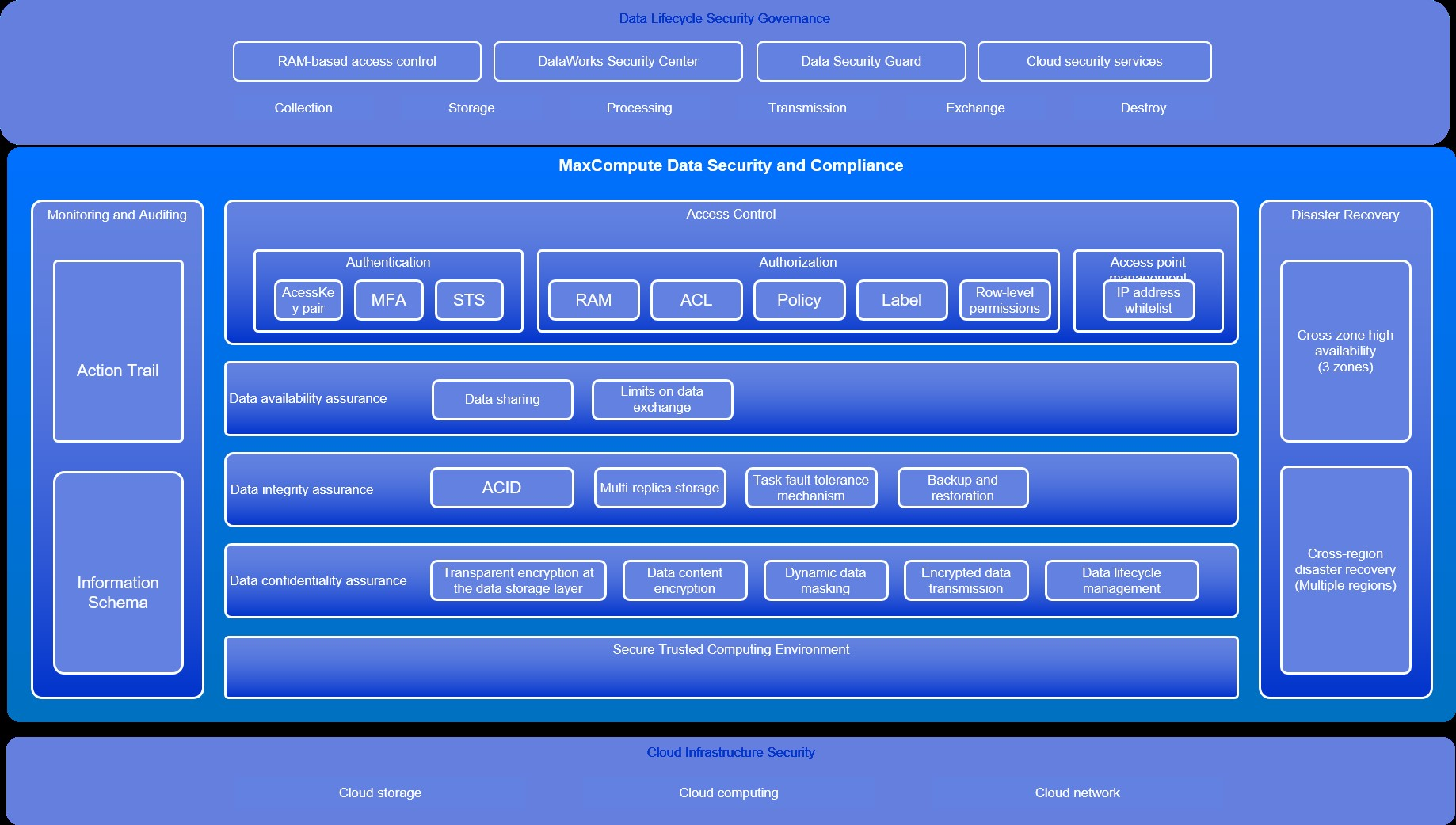

MaxComputeは、機密性、整合性、可用性に基づいて包括的なデータセキュリティシステムを構築し、包括的なデータアクセス制御機能と安全で信頼できるコンピューティング環境を提供します。 クラスターの高可用性とディザスタリカバリソリューションは、ビジネスの継続性を確保するために提供されます。 MaxComputeは、インプロセスO&Mモニタリングおよびイベント後のセキュリティ監査用の詳細なユーザー操作ログとタスクランタイムログを記録します。 MaxComputeは、Alibaba Cloud Infrastructure as a service (IaaS) の上に構築されており、クラウドインフラストラクチャのセキュリティ機能を活用しています。 MaxComputeは、RAM (Resource Access Management) 、DataWorksのセキュリティセンター、DataWorksのData security Guardなど、クラウドプラットフォームのセキュリティ製品と連携して、より多くのセキュリティ制御シナリオを実装しています。

MaxComputeは、米国公認会計士協会 (AICPA) の関連標準に従って、信頼できるAlibaba Cloudサービスのセキュリティ、可用性、および機密性に関する原則的なコンプライアンスの説明の監査レポートを提供します。 この監査レポートは、独立した第三者監査会社によって発行されます。 監査レポートの詳細については、「SOC 3レポート」をご参照ください。

アクセス制御

認証

MaxComputeは、Alibaba Cloudアカウント、RAMユーザー、RAMロールのユーザーIDをサポートしています。 MaxComputeは、AccessKeyペア、多要素認証 (MFA) 、およびセキュリティトークンサービス (STS) 権限付与に基づく認証もサポートしています。

RAMコンソールでAccessKeyペアを作成できます。 AccessKey ペアは、AccessKey ID と AccessKey Secret で構成されます。 AccessKey ID はパブリックであり、ユーザーを一意に識別しますが、AccessKey secret はプライベートであり、ユーザーの認証に使用されます。 クライアントがMaxComputeにリクエストを送信する前に、クライアントはMaxComputeが必要とする形式で署名する文字列を生成し、AccessKeyシークレットを使用してリクエストの署名を生成します。 MaxComputeがリクエストを受信すると、MaxComputeはAccessKey IDに基づいてAccessKeyシークレットを見つけ、署名を生成します。 署名がクライアントによって送信された署名と同じである場合、要求は有効です。 それ以外の場合、MaxCompute はリクエストを拒否し、HTTP 403 エラーを返します。

詳細は、「ユーザー認証」をご参照ください。

権限付与を行います。

MaxComputeは、アクセス制御リスト (ACL) ベースのアクセス制御、ポリシーベースのアクセス制御、ダウンロード制御、LabelSecurity、行レベルのアクセス制御を実行するためのアクセス制御メカニズムを提供します。 承認オブジェクトには、プロジェクト、クォータ、ネットワーク接続、テーブル、関数、リソース、インスタンス、外部テーブル、および外部ボリュームが含まれます。

RAMベースの認証

MaxComputeは、RAMベースの権限付与をサポートしており、Alibaba CloudアカウントのMaxComputeリソースに対するアクセス権限と管理権限をRAMユーザーとRAMロールに付与します。 これにより、ビジネス要件に基づいてユーザーに最小限の権限を割り当てることができます。 これにより、企業の情報セキュリティリスクが軽減されます。 詳細は、「RAM権限」をご参照ください。

ACLベースのアクセス制御

ACLは、オブジェクトベースの認証を実装するために使用されます。 ACLは、オブジェクトに対する権限を指定し、オブジェクトのサブリソースと見なされます。 ACLは、オブジェクトが存在する場合にのみ有効です。 オブジェクトが削除されると、オブジェクトのACLも削除されます。 ACLベースのアクセス制御は、SQL-92で定義されたGRANTおよびREVOKEステートメントを使用して実装される許可メカニズムに似ています。 これらのステートメントを実行して、オブジェクトに対する権限を付与または取り消すことができます。 権限を管理するには、エフェクト (付与または取り消し) 、オブジェクト (テーブルやリソースなど) 、サブジェクト (ユーザーまたはロール) 、およびアクション (読み取り、書き込み、削除など) を指定する必要があります。 詳細については、「ACLベースのアクセス制御」をご参照ください。

ポリシーベースのアクセス制御

ポリシーは、ロールの権限を定義するために使用されます。 ユーザーにロールを割り当てると、そのロールの権限がユーザーに対して有効になります。 ACLベースのアクセス制御と比較して、ポリシーベースのアクセス制御は、ホワイトリストメカニズムだけでなくブラックリストメカニズムもサポートします。 ポリシーベースのアクセス制御を実行する場合、ポリシーを指定して、ロールが指定されたオブジェクトに対して指定された操作を実行できるようにしたり、ロールが指定されたオブジェクトに対して指定された操作を実行できないようにしたりできます。 ホワイトリストとブラックリストの両方のメカニズムが同じオブジェクトに使用されている場合、ブラックリストのメカニズムが優先されます。 詳細については、「ポリシーベースのアクセス制御」をご参照ください。

LabelSecurity

LabelSecurityでは、データ機密レベルラベルを使用して、列レベルの機密データへのユーザーアクセスを柔軟に制御できます。 テーブルまたは列のデータは、データ機密レベルに基づいて分類する必要があり、ユーザーはデータアクセスレベルに基づいて分類する必要があります。 感度レベルを0〜9に設定して、さまざまなデータ分類基準に適応できます。 次のセキュリティポリシーがサポートされています。

No-ReadUp: ユーザーに権限が明示的に付与されていない限り、ユーザーはデータアクセスレベルよりも高いデータ機密レベルを持つデータを読み取ることができません。

Trusted-User:ユーザーはすべての機密度レベルのデータを書き込むことが許可されます。 新しく書き込まれたデータのデフォルトの機密度レベルは 0 です。

詳細については、「ラベルベースのアクセス制御」をご参照ください。

アクセスモード

MaxComputeは、インターネット、仮想プライベートクラウド (VPC) 、PrivateLinkなど、複数のエンドポイントベースのアクセスモードを提供します。 ビジネス要件に基づいて、ネットワーク分離のエンドポイントを有効にできます。 各エンドポイントにIPアドレスホワイトリストを設定して、クライアントからの接続を制限できます。

セキュアで信頼できるコンピューティング環境

MaxComputeは、タスクプロセスを分離し、悪意のあるコードがクラスターコンピューティングタスクに影響を与えるのを防ぐために、安全なコンピューティングコンテナとJavaおよびPythonサンドボックスを提供します。

MaxComputeは、コンピューティングの柔軟性と拡張性を考慮したハイブリッドコンピューティングモードを提供します。 MaxComputeは、SQLエンジンのユーザー定義関数 (UDF) と、SparkやPythonなどのサードパーティのコンピューティングフレームワークをコンピューティングエンジンでサポートしています。 ただし、これらの機能は信頼できないコードを引き起こし、意図しないシステム損傷や悪意のあるコード攻撃を引き起こす可能性があります。 MaxComputeは、軽量のセキュアなコンピューティングコンテナと言語レベルのサンドボックスを使用して、セキュアなコンピューティングコンテナで信頼できないコードを実行し、プロセスレベルのセキュリティ分離を実現します。

MaxComputeは、コンピューティングタスクにおける内部データ同期および外部データアクセスのネットワーク通信要件を満たすためのセキュリティ保証を提供します。 MaxComputeは、実行中のセキュリティコンテナ間でコンピューティングタスクごとにオーバーレイ仮想ネットワークを構築し、ホストネットワークからのセキュリティ分離を実現します。 これにより、タスク内のすべてのノードはプライベートIPアドレスを使用して通信できますが、ホストネットワークにはアクセスできません。 コンピューティングタスクがインターネットまたはVPC経由でデータサービスAPIにアクセスする必要がある場合、MaxComputeはネットワーク接続を使用してタスクレベルのネットワーキングをサポートします。 ジョブを開始するときに、アクセスする宛先ネットワークを宣言し、権限チェック要件を満たす必要があります。 詳細については、「ネットワーク接続プロセス」をご参照ください。

MaxComputeが提供するコードランタイム環境はユーザーに属します。 コード実行から生じる法的責任は、ユーザーが負担するものとします。

機密性

MaxComputeは、データのストレージ、コンピューティング、および送信ステータスに関するデータセキュリティ対策を提供します。

データストレージ層での透過的な暗号化

MaxComputeは、Key Management Service (KMS) とBring Your Own Key (BYOK) を統合して、ストレージメディア内のデータファイルを自動的に暗号化および復号化します。 アプリケーションは、変更なしでデータ暗号文ストレージ要件を満たすことができ、キーを使用してテーブルおよびパーティションの永続データファイルを暗号化または復号化できます。 AES256などの暗号化アルゴリズムがサポートされています。 自動キー回転がサポートされています。 顧客が鍵サービスを無効にすると、暗号化されたデータを復号してアクセスすることはできません。 これにより、データの機密性と規制コンプライアンスの要件が満たされます。 詳細については、「ストレージの暗号化」をご参照ください。

データコンテンツの暗号化

MaxComputeは、個人を特定できる情報 (PII) 、財務情報、アカウント、パスワードなどの機密データの列レベルのコンテンツ暗号化をサポートしています。 アプリケーションは、暗号化関数を呼び出して、データを書き込む前に機密データを暗号化し、データの読み取り中にデータを復号できます。 これにより、SQLインジェクションやデータ侵害などの攻撃による機密データの漏洩を防ぎます。 MaxComputeはKMSに接続して、複数のキーを含むキーセットを使用してデータを暗号化できます。 MaxComputeは、AES-GCM-256、AES-SIV-CMAC-128、AES-SIV-CMAC-256の暗号化アルゴリズムをサポートしています。 これらの暗号化アルゴリズムは、暗号化の信頼性を高め、データクラッキングを防ぎます。 詳細については、「暗号化と復号化関数」をご参照ください。

動的データマスキング

MaxComputeは、動的データマスキング機能をサポートしており、ビジネス開発およびテスト中のPII、データ共有、O&Mなどの機密データを保護します。データマスキングポリシーには、マスキング、ハッシュ、文字置換、数値の丸め、および日付の丸めが含まれます。 データマスキングポリシーは、Data Security Guardのデータ分類機能と一緒に使用して、ID情報、銀行カード番号、住所、電話番号などの機密データのマスキング要件を満たすことができます。 MaxComputeのデータマスキングは、ストレージからのデータ読み取りに最も近いリンクに実装されています。 これにより、クエリ、ダウンロード、アソシエーション、およびUDFコンピューティング中にデータの機密性が低下し、機密性の高いデータ侵害が回避されます。 詳細については、「動的データマスキング」をご参照ください。

暗号化送信

MaxComputeクライアント、SDK、またはAPIを使用してMaxComputeに接続する場合、HTTPS TLS v1.2暗号化プロトコルが使用されます。 これにより、送信中にデータが傍受または改ざんされるのを防ぎます。

データ ライフサイクル管理

MaxComputeでは、データ保持期間を指定できます。 データ保持期間を指定すると、MaxComputeは期限切れのデータを自動的にクリーンアップし、データリークのリスクとストレージコストを削減します。 ビジネス要件とデータ使用頻度に基づいて、テーブルのライフサイクルを指定できます。 MaxComputeは、各テーブルまたはパーティションの最新の更新時間 (LastModifiedTime) と現在の時間の間隔がライフサイクルを超えているかどうかを判断します。 間隔がライフサイクルを超える場合、MaxComputeは再利用操作を実行します。 詳細については、「ライフサイクル管理操作」をご参照ください。

MaxComputeは、コールドデータとホットデータの階層ストレージもサポートしています。 低頻度アクセス (IA) ストレージと長期ストレージは、履歴データのアクセス頻度を制限し、ストレージコストを削減するのに役立ちます。 詳細については、「ストレージリソースのストレージ層の構成」をご参照ください。

整合性

MaxComputeは、データ処理中のデータ整合性保護対策を提供します。

酸

MaxComputeは、大規模なデータ処理ジョブの原子性、一貫性、分離、耐久性 (ACID) をサポートしています。 Deltaテーブルは、マルチバージョン同時実行制御 (MVCC) モデルを使用して、読み取り /書き込みスナップショットの分離を保証し、楽観的同時実行制御 (OCC) を使用してトランザクション同時実行を制御します。 行レベルまたはファイルレベルのトランザクション同時実行制御はサポートされていません。 代わりに、各バッチデータ処理操作は、別個のトランザクションとして管理される。 一部の頻繁に実行される操作のトランザクション競合ロジックは、操作のセマンティクスに基づいて最適化され、正確性を保証しながら同時実行制御をよりよくサポートします。 MaxComputeは、巡回冗長検査 (CRC) コードを使用して、データの保存および送信中にデータの整合性を検証します。 詳細については、「ACIDセマンティクス」をご参照ください。

マルチレプリカのデータストレージ

MaxComputeは、分散ファイルシステムを使用して、保存データの複数のレプリカを自動的に作成します。 デフォルトでは、3つのレプリカが作成されます。 レプリカは、異なる物理マシンとラックに分散され、単一障害点 (SPOF) によるデータ損失を防ぎ、データの耐久性と整合性を確保します。

MaxComputeは、Apsara分散ファイルシステムにデータを保存します。 システムは、平坦な線形記憶空間を提供し、線形アドレスをスライスする。 各シャードはチャンクと呼ばれます。 各チャンクには3つのレプリカがあり、特定のポリシーに基づいてクラスター内の異なるノードにレプリカを格納します。 これにより、1つのチャンクサーバーまたは1つのラックの障害によるデータの利用不能を防ぎます。 データの追加、変更、削除の操作は3つのレプリカに同期され、データの整合性と一貫性が確保されます。 ファイルシステムは、データが削除された後に解放されたストレージスペースを再要求し、他のユーザーによるストレージスペースへのアクセスを禁止し、削除されたデータを復元できないようにデータを消去します。

タスクのフォールトトレランス

MaxComputeのタスクスケジューリングシステムは耐障害性が高く、タスクの再試行メカニズムを提供します。 SQLジョブが実行されると、システムは有向非巡回グラフ (DAG) を構築して、ジョブに適切なコンピューティングリソースノードを割り当て、実行プロセスを最適化します。 これにより、不要なシャッフルやネットワークジッタがなくなり、ジョブ全体が部分的なノード障害の影響を受けないようになります。 これにより、実行結果の精度と実行効率が保証されます。

MaxCompute Tunnelは、バッチデータのアップロードとダウンロードの再開可能な送信をサポートします。 MaxCompute Tunnelでは、エラーを含む可能性のあるデータ行の数を指定したり、バッファサイズを調整したりすることもできます。 これにより、データ処理のデータ整合性が保証されます。

バックアップと復元

デフォルトでは、MaxComputeテーブルでバックアップおよび復元機能が有効になっています。 この機能は、誤操作によるデータ損失を効果的に防ぎます。 MaxComputeは、データが変更または削除されるたびに、またはテーブルが削除されるたびに、データの履歴バージョンを自動的にバックアップします。 データの履歴バージョンは最大30日間保持されます。 データバージョン番号に基づいてデータをすばやく復元できます。

デルタテーブルは、タイムトラベルのクエリをサポートします。 過去7日間のいつでも、デルタテーブルのデータスナップショットをクエリできます。 指定した時間範囲またはバージョン範囲内の増分データを照会することもできます。

詳細については、「バックアップと復元」をご参照ください。

Availability

MaxComputeは、データの可用性を確保するためのセキュリティ対策を提供します。

データ共有

MaxComputeは、プロジェクト間のデータ共有シナリオに対応するパッケージベースのアクセス制御メカニズムを提供します。 このメカニズムは、プロジェクトのデータリソースと関連する権限をパッケージ化できます。 パッケージがサードパーティプロジェクトにインストールされた後、サードパーティプロジェクトはプロジェクトの許可されたデータリソースにアクセスできます。 パッケージベースのアクセス制御メカニズムを使用した後、プロジェクトAの管理者はパッケージを作成し、プロジェクトBにパッケージのインストールを許可できます。 プロジェクトBの管理者がパッケージをインストールした後、パッケージを自分のプロジェクトのユーザーにさらに承認する必要があるかどうかを管理できます。 詳細については、「パッケージに基づくクロスプロジェクトリソースアクセス」をご参照ください。

データ交換の制限

MaxComputeは、データがインポートのみされ、エクスポートされないシナリオのプロジェクト保護メカニズムを提供します。 たとえば、複数のプロジェクトに対するアクセス権限を持つユーザーは、異なるプロジェクト間でデータを転送できます。 プロジェクト内のデータが機密性が高く、他のプロジェクトにエクスポートできない場合、管理者はプロジェクト保護メカニズムを使用してデータを保護できます。 このメカニズムでは、データをプロジェクトに書き込む必要がありますが、プロジェクトからは読み取らない必要があります。 詳細については、「プロジェクトデータ保護」をご参照ください。

ディザスタリカバリ

MaxComputeは、ゾーンディザスタリカバリとクロスリージョンディザスタリカバリをサポートし、お客様にディザスタリカバリ機能を提供します。

クロスゾーン高可用性

MaxComputeのゾーンディザスタリカバリは、データストレージとコンピューティングサービスを同じ都市の3つのゾーンに拡張し、ビジネスの回復力を向上させます。 ゾーンディザスタリカバリは、金融や重要なインフラストラクチャなどの業界に適しています。 この機能により、単一のデータセンターの障害によってビジネスシステムのサービスが停止することはありません。 この機能は、データ冗長バックアップを提供して、ビジネスダウンタイムを短縮し、上位層アプリケーションでのカスタマーエクスペリエンスを向上させるための業界コンプライアンス要件を満たします。

この機能により、プロジェクトレベルのデータの可用性を、1つのゾーンから同じ都市の3つのゾーンに拡張できます。 3つのゾーンは物理的に分離されていますが、ネットワーク接続のレイテンシは低くなります。 これにより、障害が発生した場合にデータの整合性と可用性を確保するために、データセンター間で障害の分離とリアルタイムのデータ同期が実装されます。

クロスリージョンディザスタリカバリ

MaxComputeのクロスリージョンディザスタリカバリを使用すると、現在のリージョンから1,000 km以上離れたリージョンをデータ災害バックアップクラスターとして選択し、顧客のプロジェクトレベルのデータに完全な地理的冗長性を確立し、地域の自然災害からデータを保護できます。

モニタリングと監査

MaxComputeは、データの承認とデータ使用のためのインプロセスモニタリングとポスト監査機能を提供します。

監査ロギング

MaxComputeは、ジョブ (インスタンス) 、テーブル、ユーザー、ロール、および権限に関連する操作に関する情報を記録する詳細なActionTrailログを提供します。 ActionTrailログは、リアルタイムモニタリングやバックトラック分析などのログ保持およびセキュリティ管理要件のコンプライアンス要件を満たすことができます。

MaxComputeは、ユーザーによってトリガーされたすべての操作を記録します。 ActionTrailログでユーザーの行動ログを表示および取得し、そのログをSimple Log Serviceプロジェクトまたは指定されたOSSバケットに長期間保存できます。 詳細については、「監査ログ」をご参照ください。

情報スキーマ

MaxComputeでは、プロジェクトのメタデータとジョブの実行履歴を照会できます。 また、MaxComputeでは、データをリアルタイムで分析し、ユーザー情報、ロール情報、テーブルパーティション認証情報、14日前の過去のジョブ記録を定期的にエクスポートし、ANSI SQL-92情報スキーマに基づいてセキュリティ監査のためにタスク記録を一括アップロードおよびダウンロードすることもできます。 詳細については、「情報スキーマ」をご参照ください。