このドキュメントでは、エージェント ID セキュリティの概念と原則について説明します。セキュリティリスク、ID および認証情報管理、およびコアアーキテクチャコンポーネントを網羅しています。Alibaba Cloud IDaaS が AI エージェントの ID を保護し、信頼できるアクセスを確保する方法について学びます。

背景情報と課題

エージェント ID セキュリティが必要な理由

AI エージェントが概念実証から大規模な実装へと移行するにつれて、企業内の内部および外部エージェントの数は指数関数的に増加しています。Gartner は、2025 年までにエンタープライズアプリケーションの 30% が AI エージェントを介して連携すると予測しています。しかし、エージェントの広範な導入は、新たなセキュリティリスクももたらします。

外部エージェントのシナリオにおけるリスク。企業がカスタマーサービスエージェントやデータ分析エージェントなどのサードパーティ AI サービスと統合する場合、厳格な身分認証の欠如は次の事態につながる可能性があります。

不正アクセス。サードパーティエージェントは、API 呼び出しを使用して、顧客情報などの機密性の高い企業データを不正に取得する可能性があります。

責任の割り当ての困難さ。動作追跡メカニズムがないと、データ侵害が発生した場合に責任者を特定できません。

内部の自社開発エージェントのシナリオにおけるリスク。RPA ボットやインテリジェントな承認フローなど、自社開発されたエージェントは、次の潜在的な問題に直面します。

過剰な権限。権限は恣意的に割り当てられることがよくあります。エージェントは、そのビジネスニーズが必要とするよりも高い権限を持つ可能性があります。攻撃または悪用された場合、損害は重大になる可能性があります。

間接的な権限昇格。従業員とエージェントの権限が混在しています。一般従業員は、経費精算エージェントを介して財務データにアクセスするなど、エージェントを介して制限されたリソースに間接的にアクセスする可能性があります。

管理のブラックボックス。統合管理の欠如とエージェント数の急増は、高い O&M コストにつながり、セキュリティの盲点を作り出します。

環境の複雑性のリスク:クラウドネイティブアーキテクチャとマイクロサービスモデルは、複雑な呼び出しチェーンを作成します。リモートワークはアクセス境界を曖昧にします。データセキュリティ法などのコンプライアンス要件は、ますます厳格になっています。

コア課題

AI エージェントはビジネスワークフローに深く組み込まれています。アイデンティティ管理の欠如は、主に次の 3 つのシステム上のリスクを引き起こします。

資産のブラックボックス

症状。資産インベントリは不明瞭です。エージェントの数、呼び出しチェーン、および作成者は不明です。権限割り当ては明確な根拠を欠いており、セキュリティ脆弱性は隠れたままです。

例。開発部門は、未登録の「データクエリエージェント」を密かにデプロイしました。コードの脆弱性により、トラフィックアラートがトリガーされるまで、継続的にデータを外部に漏洩させました。セキュリティチームは、「現在、エージェントはいくつありますか?」、「誰が作成しましたか?」、または「どのコアライブラリにアクセスしましたか?」などの質問に答えることができませんでした。

ソリューション。エージェント登録を CI/CD プロセスに統合します。作成者、目的、権限スコープ、および有効期間の登録を強制し、ソースで管理メカニズムを確立します。

権限昇格

症状:従業員がエージェントを使用して間接的な権限昇格を実行したり、退職した従業員のアカウントに残存権限が残り、機密性の高い操作をトリガーしたりします。

例:

一般営業担当者が「経費アシスタント」を使用して、エージェントが「承認フロークエリ権限」を持っていたため、CEO の出張詳細を間接的に閲覧しました。

元従業員によって作成された「テストデータクレンジングエージェント」は、その権限が取り消されなかったため、夜間に実行され続け、機密データを漏洩させました。

ソリューション。最小権限の原則を実装します。従業員の退職とエージェント権限の取り消しをリンクするメカニズムを確立します。

認証情報の管理ミス

症状。効率を向上させるために、管理者はエージェントに「ユニバーサル権限」、たとえばすべての会社ドキュメントを読み取る機能などを付与することがよくあります。キーのハードコーディングは、認証情報が漏洩しやすくなります。

ソリューション。動的認証情報管理を使用して、エージェントコードが長期認証情報に直接アクセスするのを防ぎます。

製品定義

エージェント ID セキュリティは、AI エージェント専用に構築された統合 ID およびアクセス管理システムです。インテリジェントエージェントのライフサイクル全体にわたるセキュリティ管理を提供することを目指しています。エンタープライズクラウド環境内でエージェントの「デジタル ID」および「権限ハブ」として機能し、ユーザーからエージェント、そしてダウンストリームサービスへのエンドツーエンドのアクセスパスを保護します。

コア機能

統合アイデンティティ管理ポータル

コンソールで専用の管理スペースを設定し、作成または登録されたすべてのエージェントを一元的に管理できます。

各エージェントに、従業員 ID と同様に、グローバルに一意なエージェント ID を割り当てることができます。これにより、エージェントの ID は識別可能、追跡可能、監査可能になります。

エンタープライズ ID ソース統合

DingTalk、WeCom、Lark、LDAP、Azure AD などの既存の ID システムと深く統合できます。

エンドツーエンドの信頼できるアクセスチェーンを構築できます。

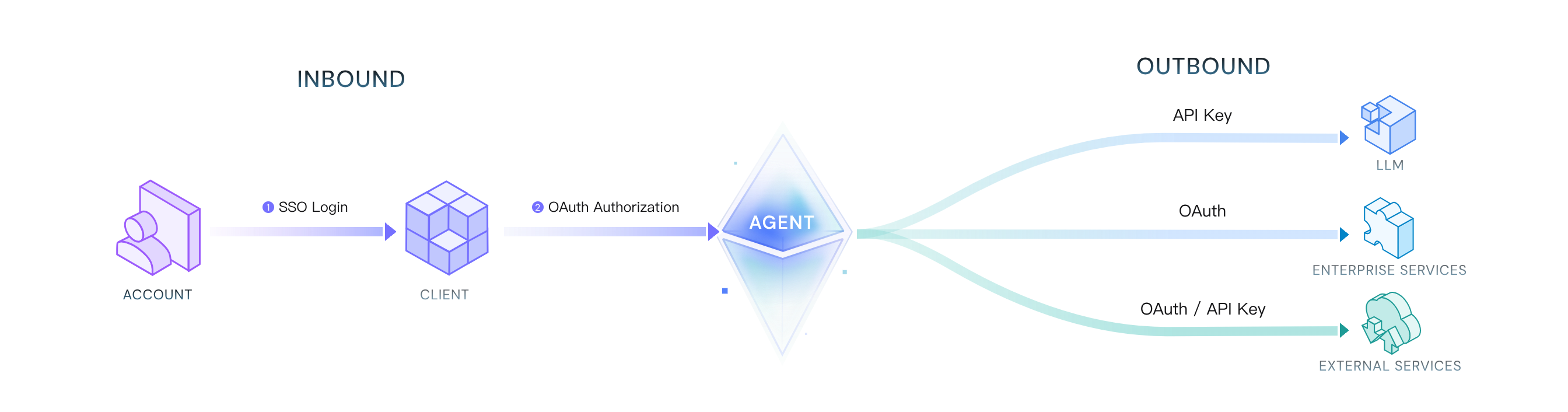

User → Client → Agent → Resource。ID 伝播。ユーザーは SSO を介してログインします。ID 情報は ID プロバイダー (IdP) によって安全に送信されます。

アクセス制御。クライアントがエージェントを呼び出す前に、事前設定されたポリシーがユーザーの権限を検証する必要があります。たとえば、「人事部門のみがオンボーディングプロセスエージェントを呼び出すことができます。」

最小権限。エージェントがタスクを実行するとき、大規模言語モデル (LLM)、エンタープライズサービス、または Software as a Service (SaaS) などのダウンストリームリソースに、付与された最小権限ポリシーに基づいてアクセスします。操作は監査可能な ID コンテキストを伴います。

プロトコルセキュリティ。チェーン全体は、OIDC / OAuth 2.0 プロトコルを使用してトークンの送信と検証を行います。これにより、ID の偽造と不正アクセスが防止されます。

動的認証情報管理

エージェントが LLM、サードパーティ SaaS、および内部システムにアクセスするために必要な API キーや OAuth キーなどの機密性の高い認証情報を一元的に管理できます。

暗号化ストレージ。すべての認証情報は、Alibaba Cloud Key Management Service (KMS) を使用して暗号化され、静的漏洩を防ぐために保存されます。

動的配信:

エージェントは、明示的な権限付与がある場合にのみ、対応する認証情報を動的に取得できます。

エージェントのコードは長期の元の認証情報にアクセスできません。ランタイム時、セキュアチャネルを介してのみ、ローテーションされたトークンなどの短期間の限定的な一時認証情報を取得します。

認証情報配布プロセス全体は、制御され、監査可能であり、エージェント ID に強力にバインドされています。

エンドツーエンドのモニタリングとアラート

Simple Log Service (SLS) と深く統合して、エンドツーエンドの動作監査システムを構築できます。

インバウンドレコード。エージェントをトリガーしたユーザーまたはシステム、および時間とソースを記録します。

アウトバウンドレコード。エージェントによって呼び出されたダウンストリームサービス、使用された認証情報、および実行された操作を記録します。

認証情報監査。すべての認証情報の取得と使用は、特定の Agent ID と呼び出しコンテキストに関連付けられています。

構造化ログ。イベントは、標準化された JSON 形式で SLS に書き込まれます。これにより、エージェント ID、ユーザー ID、時間、リソースタイプなどによる多次元の取得と分析がサポートされます。

アーキテクチャとコアコンポーネント

ビジネスフロー

エージェントの種類

エージェントは、そのインタラクションモデルに基づいて 2 つのタイプに分類されます。そのコンポーネントのユースケースは異なります。

自律型エージェント。特定の人物に依存することなく、事前設定されたタスクに基づいて自動的に実行されます。たとえば、サービスを定期的に再起動する運用保守アシスタントなどです。このタイプのエージェントには、「インバウンドアクセス」ステージがありません。

インタラクティブエージェント。ユーザーのために電子メールの送受信や会議のスケジューリングなど、特定の人物に代わってタスクを完了します。このタイプのエージェントには、完全なインバウンドおよびアウトバウンドアクセスフローが含まれます。

コアコンポーネント

コンポーネント名 | コンポーネントの説明 |

エージェント ID | AI エージェント向けに設計された特殊なアプリケーション ID です。各エージェント ID には、一意の識別子と保護されたアクセス権限の定義があります。クライアントがエージェントサービスにアクセスする前に、エージェント ID から権限付与を取得する必要があります。 |

大規模言語モデルノード | エージェントのランタイムは LLM に依存します。エージェント ID は、身分認証を介して権限付与された LLM API キーを取得します。エージェント ID セキュリティサービスは API キーを管理し、開発者が元の認証情報に直接アクセスできないようにします。 |

エンタープライズサービスノード | 既存のエンタープライズ業務システムをモデルコンテキストプロトコル (MCP) を介して LLM に公開します。各エンタープライズサービスは M2M アプリケーションにマッピングされます。ビジネスインターフェイスは、カスタムリソースサーバーと権限を介して安全に公開されます。 |

クライアント | UI プログラムなど、インタラクティブエージェントの外部サービスへのアクセスポータルです。ユーザーはクライアントを介して身分認証を完了し、エージェントサービスへのアクセストークンを取得します。後続のリクエストはこのトークンを携帯する必要があります。 |

認証情報管理サービス | 高度にセキュアで高可用性の認証情報ストレージシステムです。LLM およびサードパーティサービス用の API キー、OAuth キー、およびその他の認証情報の暗号化と保存を担当します。

|