このトピックでは、カスタムドメイン名の構成方法と使用方法について説明します。

概要

カスタムドメイン名機能を使用すると、ログインページやユーザーポータルなどの IDaaS EIAM ページに独自のドメイン名を使用できます。これにより、ブランドの一貫性を維持できます。

ドメインプロキシサービスを設定することで、IDaaS EIAM へのユーザーアクセス権限も管理できます。たとえば、特定の IP アドレスを持つユーザーのみがアプリケーションポータルにログインできるように許可できます。

用語

用語 | 説明 |

初期化ドメイン名 | IDaaS EIAM インスタンスを作成する際にシステムによって生成されるドメイン名 (例: xxxx.aliyunidaas.com) です。 |

カスタムドメイン名 | 所有しており、IDaaS EIAM インスタンスに追加するドメイン名 (例: xxxx.example.com) です。 |

デフォルトドメイン名 | IDaaS EIAM インスタンスがデフォルトで使用するドメイン名です。初期化ドメイン名またはカスタムドメイン名のいずれかを選択する必要があります。自動リダイレクトを有効にすると、初期化ドメイン名にアクセスするとデフォルトドメイン名にリダイレクトされます。 |

影響を受ける機能

カスタムドメイン名は、以下の機能に影響します。カスタムドメイン名を設定する前または後に、これらの構成を調整する必要があります。

影響を受けるオブジェクト | 機能 | 説明 |

ユーザーポータル | ログインページ | ログインページのアドレスにはドメイン名が含まれます。 |

アプリケーションポータル | アプリケーションポータルのアドレスにはドメイン名が含まれます。 | |

DingTalk ID プロバイダー - アウトバウンド | QR コードログイン/Workbench SSO | DingTalk のコールバックドメインにはドメイン名が含まれます。常に初期化ドメイン名を使用してください。 |

IDaaS アプリケーションポータルまたはアプリケーションへの SSO | アプリケーションのホームページアドレスにはドメイン名が含まれます。 | |

WeCom ID プロバイダー - インバウンド | QR コードログイン | ユーザーがアクセスするドメイン (ユーザーポータルまたはカスタム/OIDC/SAML アプリケーションへの直接アクセス用のアドレス) は、WeCom の権限付与コールバックドメインと同じである必要があります。そうでない場合、ユーザーは WeCom の QR コードを使用してログインできません。 |

Web ページ権限付与ログイン (Workbench SSO) と機密データ同期 | ユーザーがアクセスするドメイン (ユーザーポータルまたはカスタム/OIDC/SAML アプリケーションへの直接アクセス用のアドレス) は、WeCom の信頼できるドメインと同じである必要があります。そうでない場合、WeCom の Web ページ権限付与ログインと機密データ同期は機能しません。 | |

OIDC アプリケーション/カスタムアプリケーション | 認証エンドポイント | インスタンスに必要なカスタムドメイン名が 1 つだけの場合は、初期化ドメイン名を使用します。カスタムドメイン名をデフォルトドメイン名として設定し、自動リダイレクトを有効にします。リダイレクトを有効にしない場合、シングルサインオン中にユーザーが再度ログインする必要がある場合があります。 インスタンスに複数のカスタムドメイン名が必要な場合は、ユーザーのログインページのドメインと一致している必要があります。そうでない場合、シングルサインオン中にユーザーが再度ログインする必要がある場合があります。 |

ログアウトエンドポイント | ||

SAML アプリケーション | IdP メタデータアドレス | インスタンスに必要なカスタムドメイン名が 1 つだけの場合は、初期化ドメイン名を使用します。カスタムドメイン名をデフォルトドメイン名として設定し、自動リダイレクトを有効にします。リダイレクトを有効にしない場合、シングルサインオン中にユーザーが再度ログインする必要がある場合があります。 インスタンスに複数のカスタムドメイン名が必要な場合は、ユーザーのログインページのドメインと一致している必要があります。そうでない場合、シングルサインオン中にユーザーが再度ログインする必要がある場合があります。 |

SSO アドレス | ||

WebAuthn | 認証システムの登録 | WebAuthn は、認証システムが登録されたドメインでのみ機能します。 たとえば、ユーザーがドメイン A で認証システム A1 を登録した場合、そのユーザーは認証システム A1 を使用してドメイン B にログインすることはできません。ドメイン B で新しい認証システムを登録する必要があります。ユーザーは、異なるドメインに対して複数の認証システムを持つことができます。 |

前提条件

カスタムドメイン名の構成プロセスをスムーズに進めるために、事前に以下の項目を準備してください:

前提条件 | 説明 |

ドメイン名 | IDaaS EIAM 専用のドメイン名を準備します。トップレベルドメインまたは第 2 レベルドメインを推奨します。 |

ドメインの DNS を管理する権限 | ドメインの所有権を検証するために、Alibaba Cloud DNS などの DNS プロバイダーに 1 つまたは 2 つの DNS レコードを追加する必要があります。 |

ICP 登録番号 | Web サイトが中国本土でホストされている場合は、ドメインの ICP 登録番号を提供する必要があります。 |

ドメインのプロキシサービスを管理する権限 | ドメインのプロキシサービス (例: Alibaba Cloud DCDN) で、ドメインの HTTPS 証明書、back-to-origin HOST、およびその他の情報を構成する必要があります。 |

トライアルまたはスペックアップされたインスタンス | トライアルインスタンスと Enterprise インスタンスのみがカスタムドメイン名機能をサポートしています。インスタンスを試すか、インスタンスをスペックアップしてください。 |

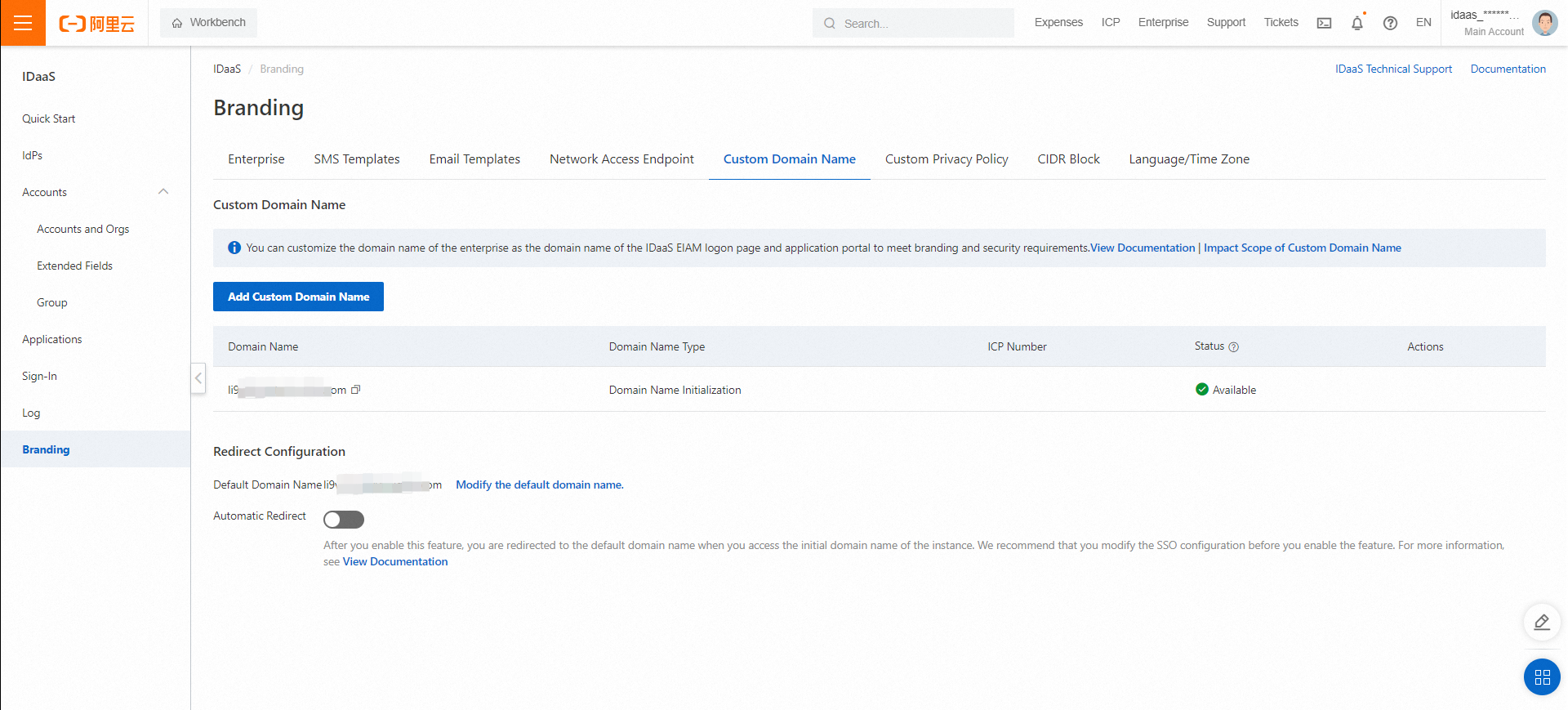

カスタムドメイン名の追加 - ドメイン構成

をクリックして開始します。

カスタムドメイン名は、ログイン、シングルサインオン (SSO)、データ同期などの機能に影響を与える可能性があります。ビジネスの中断を避けるため、続行する前に影響を受ける機能を理解してください。

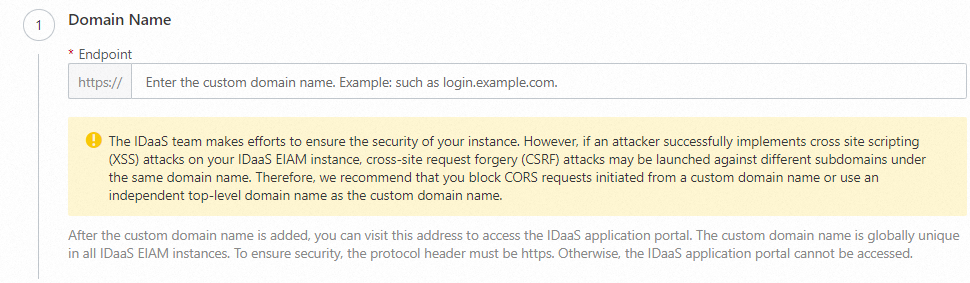

ステップ 1: ドメイン名を入力する

login.example.com などのカスタムドメイン名を入力します。このドメイン名は、すべての IDaaS EIAM インスタンスでグローバルに一意である必要があります。パスやパラメーターを含めず、ドメイン名自体のみを入力してください。ドメイン名には、小文字、数字、ハイフン (-)、およびピリオド (.) を使用できます。最大長は 128 文字です。

IDaaS チームは、インスタンスのセキュリティ確保に取り組んでいます。ただし、攻撃者が IDaaS EIAM インスタンスに対してクロスサイトスクリプティング (XSS) 攻撃を成功させた場合、同じドメイン下の他のサブドメインに対してクロスサイトリクエストフォージェリ (CSRF) 攻撃につながる可能性があります。したがって、カスタムドメイン名からのクロスオリジンリソース共有 (CORS) リクエストをブロックするか、別のトップレベルドメインをカスタムドメイン名として使用してください。

ステップ 2: DNS レコードを追加する

Alibaba Cloud DNS などのドメインの DNS プロバイダーに移動して、レコードを追加します。このステップでドメインの所有権を検証します。同じ IDaaS EIAM インスタンスとカスタムドメイン名の場合、レコードタイプ、名前、値は固定されています。DNS を管理する権限がない場合は、権限を持つユーザーに DNS レコードの追加を依頼できます。レコードが作成された後、カスタムドメイン名を追加できます。

以下のトピックでは、さまざまな DNS プロバイダーで DNS レコードを追加する方法について説明します:

ステップ 3: ICP 登録番号を入力する

インターネット情報サービスに関する管理措置によると、Web サイトが中国本土でホストされている場合は、エンティティまたは Web サイトの ICP 登録番号を提供する必要があります。コンプライアンス要件を満たすために、中国本土の Alibaba Cloud リージョンにあるすべての IDaaS EIAM インスタンスは、カスタムドメイン名機能を使用するためにこの番号を持っている必要があります。ICP 登録番号は、インスタンスのログインページに表示されます。

ステップ 4: プロセスを完了する

情報が正しいことを確認したら、[完了] をクリックします。カスタムドメイン名を有効にするには、プロキシ構成も完了する必要があります。

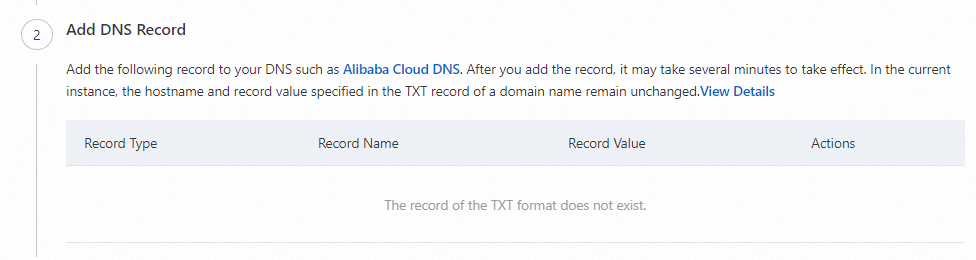

カスタムドメイン名の追加 - プロキシ構成

ユーザーまたはアプリケーションがカスタムドメイン名を通じて IDaaS EIAM にアクセスすると、ドメインプロキシサービスがリクエストを転送します。プロキシの可用性を確保する必要があります。以下のセクションでは、プロキシサービスを構成する方法について説明します。

Alibaba Cloud DCDN

ステップ 1: ドメイン名を追加する

Alibaba Cloud DCDN コンソールの [ドメイン] ページでドメイン名を追加します。

アクセラレーションドメイン名: カスタムドメイン名。

オリジン情報:

オリジンタイプを [オリジンドメイン名] に設定します。

プロキシ構成ページのオリジン情報からドメイン名を入力します。これは、IDaaS EIAM インスタンスの初期化ドメイン名です。https:// プロトコルヘッダーは含めないでください。

ポートを 443 に設定します。

ドメイン名を追加した後、DCDN によって提供される CNAME レコードをコピーします。次に、この CNAME レコードをドメインの DNS 設定に追加します。詳細については、「CNAME レコードを構成する」をご参照ください。

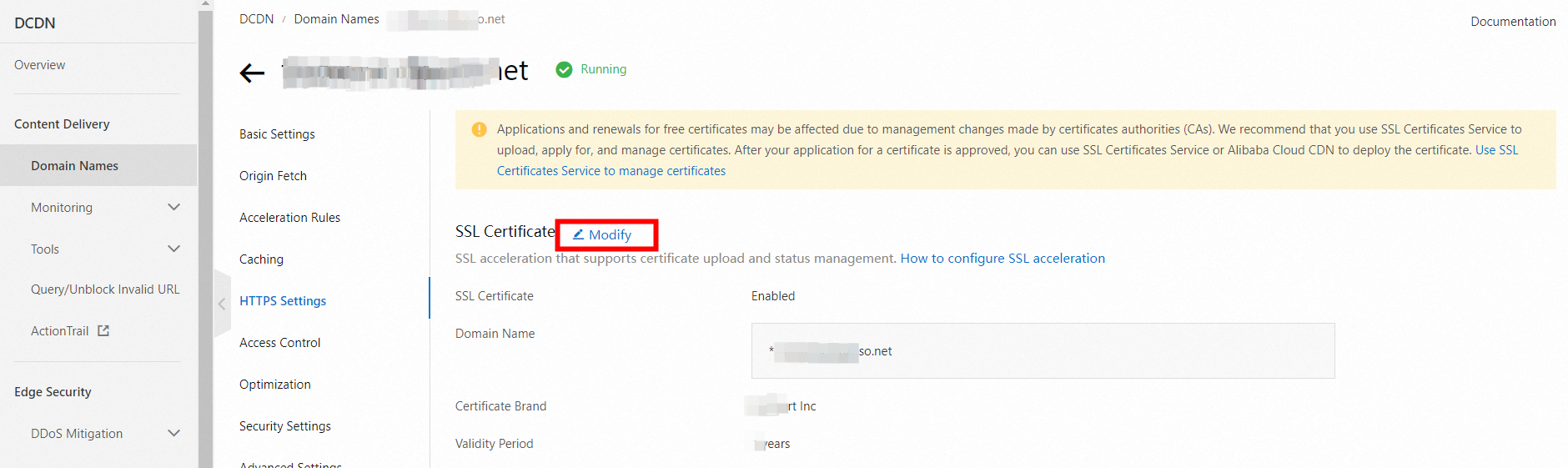

ステップ 2: HTTPS 証明書を構成する

Alibaba Cloud DCDN コンソールで、[ドメイン] ページから [ドメイン詳細ページ] に移動します。[HTTPS の構成] タブで、HTTPS 証明書を構成します。詳細については、「HTTPS 証明書を構成する」をご参照ください。

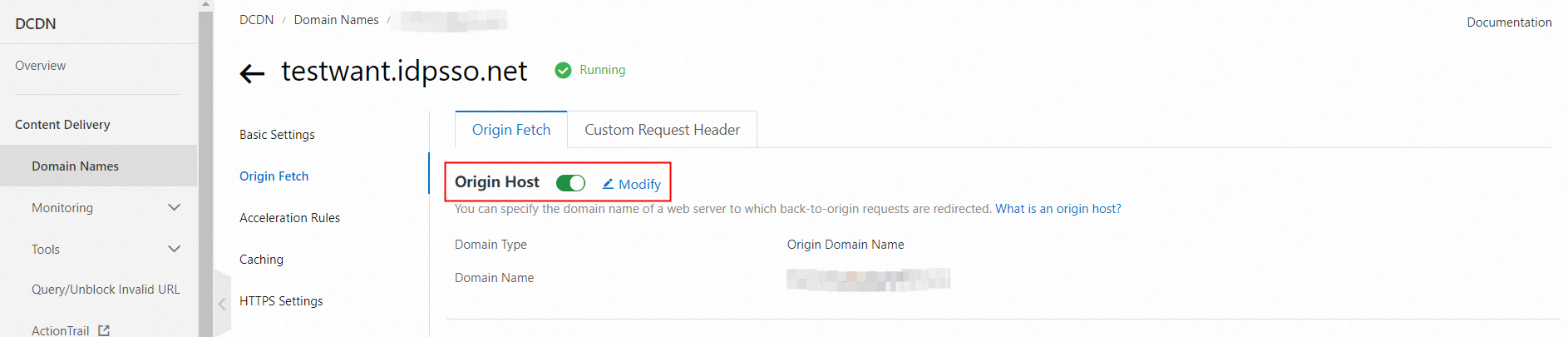

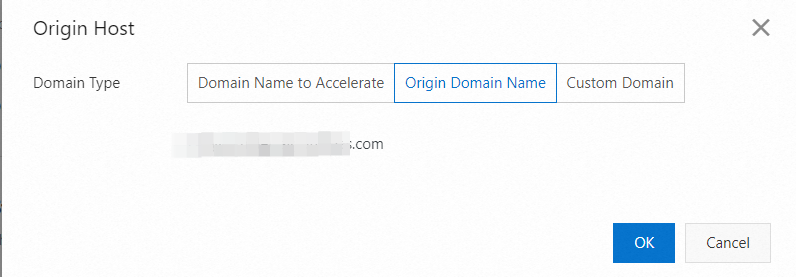

ステップ 3: back-to-origin HOST を有効にする

ドメイン詳細ページの [back-to-origin] タブで、[back-to-origin HOST] を有効にします。

ドメイン名タイプを [オリジンドメイン名] に設定します。IDaaS EIAM インスタンスの初期化ドメイン名が自動的に選択されます。

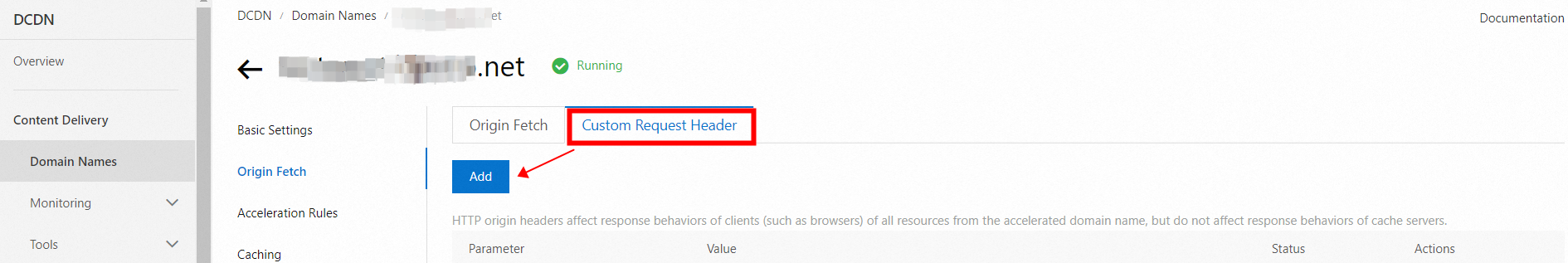

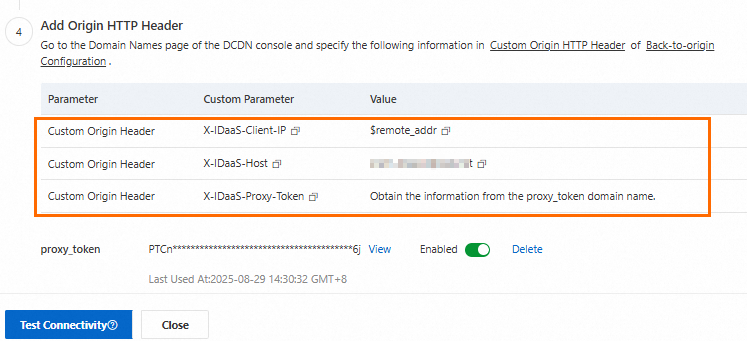

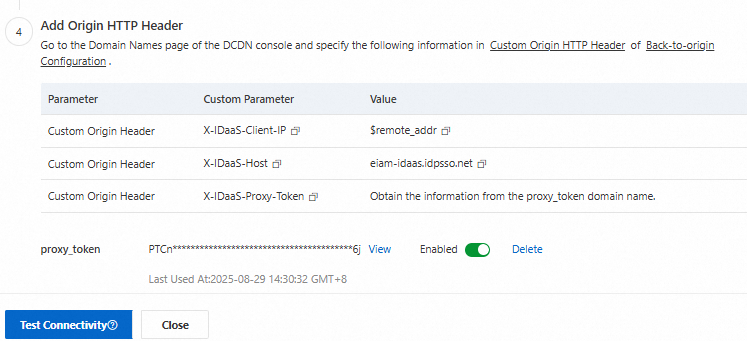

ステップ 4: back-to-origin HTTP ヘッダーを追加する

ドメイン詳細ページの [back-to-origin] タブで、[カスタム Back-to-origin HTTPS ヘッダー] をクリックします。IDaaS EIAM によって提供される IP、ホスト、トークン、およびその他の情報を追加します。この情報は、IP 偽装を防ぎ、アクセスセキュリティを向上させるのに役立ちます。

構成が完了したら、IDaaS EIAM コンソールの [接続テスト] 機能を使用して、カスタムドメイン名へのアクセスをシミュレートできます。ドメイン自体にアクセスポリシー (特定の IP アドレスからのアクセスのみを許可するなど) を設定できることに注意してください。したがって、IDaaS EIAM からのテスト結果は参考用です。シミュレートされたユーザー環境で設定をテストする必要があります。

テストが成功したら、影響を受ける機能に基づいて関連する構成を確認および調整します。次に、カスタムドメイン名をユーザーに展開します。ユーザーが引き続き初期化ドメイン名にアクセスすることが予想される場合は、自動リダイレクトを有効にします。

Nginx 構成ガイド

ステップ 1: 自己管理型の Nginx サービスをインストールする

ソースコードからインストールする

# インストールパッケージをダウンロード

wget http://nginx.org/download/nginx-1.18.0.tar.gz

# パッケージを解凍

tar -zxvf nginx-1.18.0.tar.gz

cd nginx-1.18.0

# 構成: Nginx のインストールディレクトリを指定

./configure --prefix=/usr/local/nginx

# コンパイルとインストール

make && make install

# インストール後、成功したことを確認

cd /usr/local/nginx/sbin

./nginx -t インストールが完了すると、次の出力は成功を示します:

nginx: the configuration file /usr/local/nginx//conf/nginx.conf syntax is ok

nginx: configuration file /usr/local/nginx//conf/nginx.conf test is successful

CentOS/AlmaLinux/RHEL へのインストール

# EPEL リポジトリをインストール (一部のシステムで必要)

sudo yum install epel-release -y

# Nginx をインストール

sudo yum install nginx -y

# Nginx サービスを開始

sudo systemctl start nginx

# 起動時に Nginx が開始するように有効化

sudo systemctl enable nginx

# サービスステータスを確認

sudo systemctl status nginxUbuntu/Debian へのインストール

# パッケージリストを更新

sudo apt update

# Nginx をインストール

sudo apt install nginx -y

# Nginx サービスを開始

sudo systemctl start nginx

# 起動時に Nginx が開始するように有効化

sudo systemctl enable nginx

# サービスステータスを確認

sudo systemctl status nginxステップ 2: Nginx 構成ファイルを変更する

Nginx 構成ファイルのパスを表示します。

nginx -tドメインプロキシを構成します。

nginx.conf構成ファイルの http ノードの下にある server ノードを変更します。リバースプロキシ構成を変更して、

www.example.comなどのカスタムドメイン名からのリクエストを IDaaS EIAM の初期化ドメイン名*****.aliyunidaas.comに転送します。server { # HTTPS ポートでリッスンし、SSL を有効にする listen 443 ssl; # ドメイン構成 (転送するドメイン、つまりユーザーのカスタムドメイン名) server_name www.example.com; location / { # リバースプロキシのターゲットアドレス (構成済みの IDaaS ユーザーポータルのドメインアドレス) proxy_pass https://*****.aliyunidaas.com; } }

HTTP から HTTPS へのリダイレクトを構成します。

これにより、カスタムドメイン名への HTTP アクセスが自動的に HTTPS にリダイレクトされ、セキュリティと検索エンジン最適化 (SEO) が向上します。

# HTTP サーバーブロック (ポート 80 でリッスン) server { listen 80; server_name www.example.com; # HTTP リクエストの HTTPS へのリダイレクトを構成 location / { return 301 https://$host$request_uri; } }SSL 証明書を構成します。

証明書ファイルを準備し、Nginx サーバーにアップロードします。

Nginx 構成ファイルを変更します。

server { # HTTPS サーバーブロック (ポート 443 でリッスン) listen 443 ssl; server_name www.example.com; # SSL 証明書パス (実際のパスに置き換えてください) ssl_certificate /usr/local/nginx/ssl/www.example.com.crt; ssl_certificate_key /usr/local/nginx/ssl/www.example.com.key; # SSL 構成 (オプションの最適化) ssl_protocols TLSv1.2 TLSv1.3; ssl_ciphers HIGH:!aNULL:!MD5; }

IDaaS EIAM の back-to-origin リクエストヘッダーを構成します。

nginx.conf 構成ファイルの http ノードの下にある server ノードを変更します。

proxy_set_header を使用して、back-to-origin リクエストヘッダーを設定します。

# IDaaS の back-to-origin リクエストヘッダーを構成 location / { proxy_pass http://***.aliyunidaas.com; # クライアントの実際の IP アドレスを渡す proxy_set_header X-IDaas-Client-IP $remote_addr; # ホストヘッダーを渡す (ターゲットサービスが期待するホストの値を確認) proxy_set_header X-IDaas-Host eiam-idaas.idpsso.net; # プロキシ認証トークン (IDaaS サーバー側の構成と一致している必要があります) proxy_set_header X-IDaas-Proxy-Token PTC*****************************6j; # 元のホストヘッダーを保持 (オプション) proxy_set_header Host $host; }

ステップ 3: Nginx サービスを再起動する

ソースコードからのインストールの場合の再起動

sudo /usr/local/nginx/sbin/nginx -s reloadCentOS/AlmaLinux/RHEL インストールの場合の再起動

sudo service nginx restartUbuntu/Debian インストールの場合の再起動

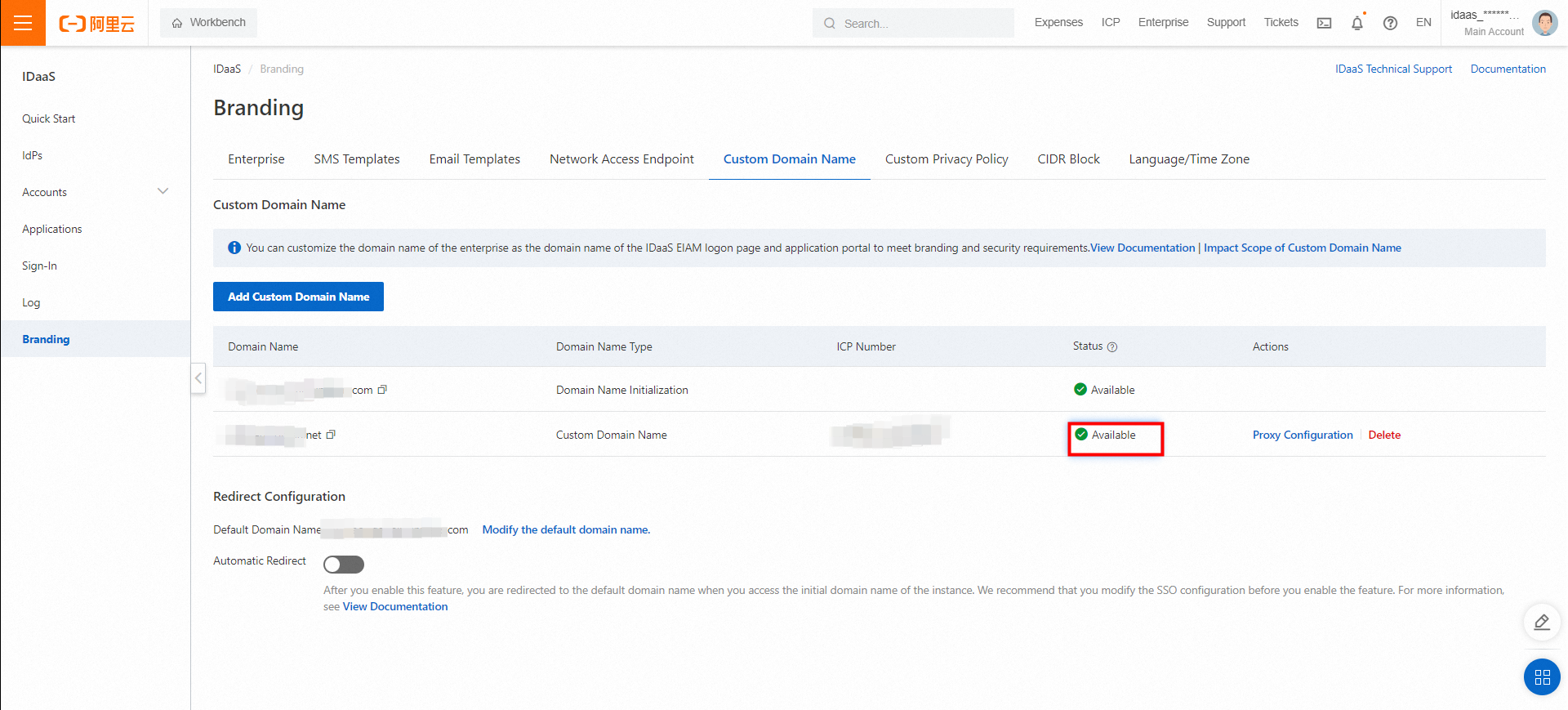

sudo systemctl restart nginxドメインステータス

ドメイン自体にアクセスポリシー (オフィスのネットワーク IP アドレスからのアクセスのみを許可するなど) を設定できるため、IDaaS EIAM はカスタムドメイン名が正常に実行されているかどうかを確認できません。したがって、IDaaS EIAM コンソールの可用性ステータスは、インスタンスでカスタムドメイン名機能が有効になっていることを示すだけであり、ドメインにアクセスできることを保証するものではありません。カスタムドメイン名が正常に実行されていることを確認する必要があります。

デフォルトドメイン名を変更する

デフォルトドメイン名は、インスタンスがデフォルトで使用するドメインです。これには 2 つの目的があります:

ユーザーまたはアプリケーションが初期化ドメイン名にアクセスしたときに、[自動リダイレクト] 機能を有効にすると、自動的にデフォルトドメイン名にリダイレクトされます。

ユーザーポータルアドレスやログインアドレスなど、コンソールの複数の場所に表示されます。

カスタムドメイン名をデフォルトドメイン名として選択し、自動リダイレクトを有効にした場合、インスタンスの有効期限が切れたときなど、カスタムドメイン名が利用できなくなった場合は、手動でデフォルトドメイン名を変更する必要があります。そうしないと、ユーザーやアプリケーションがインスタンスにアクセスできなくなる可能性があります。

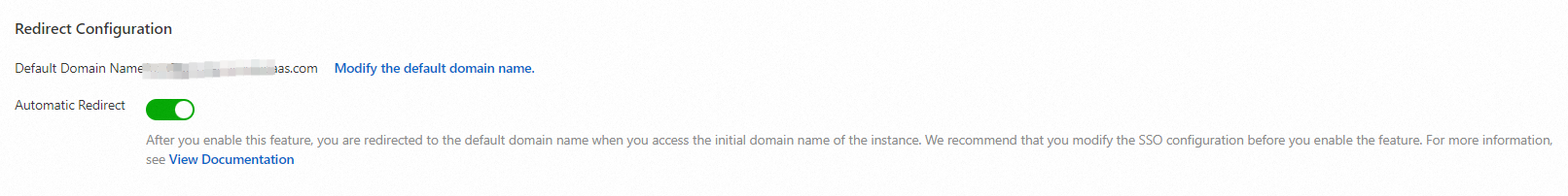

自動リダイレクトを有効にする

自動リダイレクトとは、ユーザーまたはアプリケーションがインスタンスの初期化ドメイン名にアクセスすると、自動的にデフォルトドメイン名にリダイレクトされることを意味します。カスタムドメイン名にアクセスしても、デフォルトドメイン名へのリダイレクトはトリガーされません。カスタムドメイン名を 1 つだけ使用する必要がある場合は、それをデフォルトドメイン名として設定し、自動リダイレクトを有効にします。これにより、ユーザーは、アプリケーションのシングルサインオン (SSO) 構成を変更することなく、初期化ドメイン名またはカスタムドメイン名のどちらにアクセスしても、アプリケーションのシングルサインオン (SSO) をシームレスに使用できます。

この機能を有効にしない場合、または複数のカスタムドメイン名を使用する必要がある場合は、カスタムドメイン名で動作するように、アプリケーションのシングルサインオン (SSO) やその他の構成を調整する必要があります (「影響を受ける機能」をご参照ください)。そうしないと、ユーザーに問題が発生する可能性があります。たとえば、シングルサインオン (SSO) 中にユーザーが再度ログインする必要がある場合や、WeCom の QR コードを使用してログインできない場合があります。

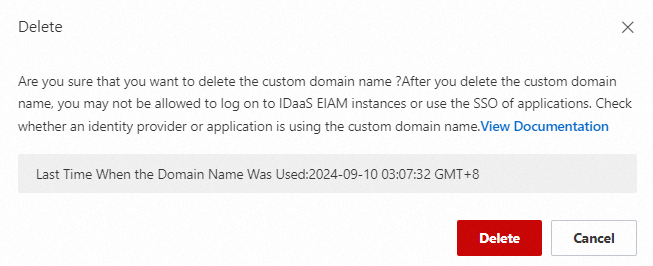

カスタムドメイン名を削除する

カスタムドメイン名を削除する前に、ID プロバイダーやアプリケーションのシングルサインオン (SSO) 構成などで使用されていないか確認してください。ポップアップウィンドウに表示されるドメインの最終使用時刻を参考にすることができます。この時刻は、プロキシ構成で直接表示できる proxy_token の最終使用時刻に対応します。

カスタムドメイン名を削除すると、IDaaS EIAM インスタンスへのアクセスには使用できなくなります。誤ったドメイン転送を防ぐために、DNS プロバイダーとプロキシサービスから関連する構成も削除する必要があります。