このトピックでは、アウトバウンドの企業 OpenLDAP を ID プロバイダーに接続する方法について説明します。この接続により、IDaaS の組織とアカウントを OpenLDAP に同期できます。また、OpenLDAP ID を使用して IDaaS またはアプリケーションにログインすることもできます。

OpenLDAP について

OpenLDAP は、Lightweight Directory Access Protocol (LDAP) のオープンソース実装です。企業内のユーザー、コンピューター、ネットワークなどのリソースを管理するためによく使用されます。OpenLDAP は広く使用されているため、単に LDAP と呼ばれることもよくあります。

ネットワークエンドポイント 機能を使用すると、パブリックポートを開かずに LDAP からデータを同期し、LDAP に認証をデリゲートできます。

OpenLDAP への接続

ステップ 1: OpenLDAP に接続する

IDaaS コンソールにログインします。IDaaS インスタンスを選択し、[操作] 列の Manage をクリックします。

をクリックします。リストで [OpenLDAP] を見つけ、[追加] をクリックします。

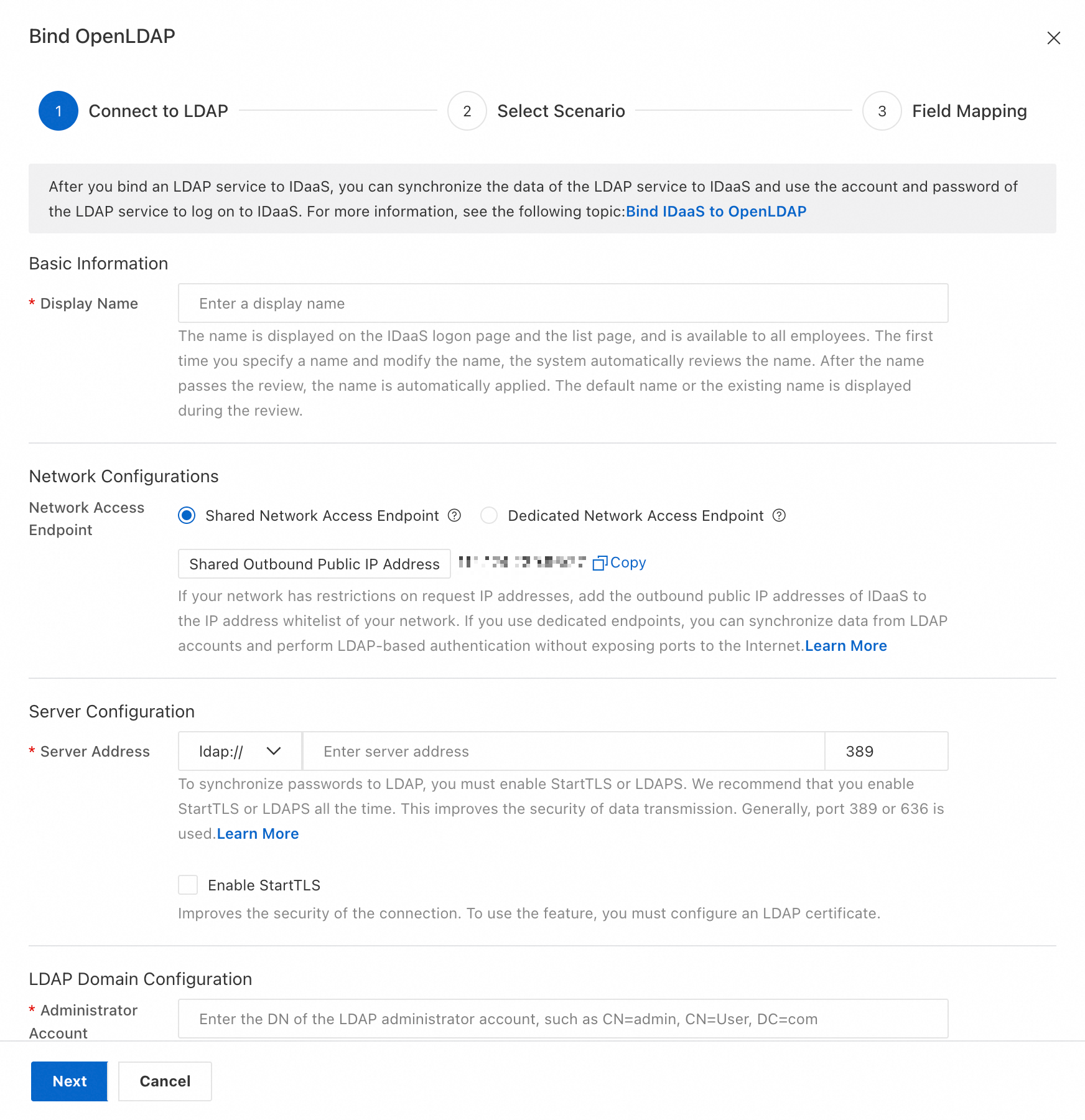

[OpenLDAP に接続] パネルで、次の情報を入力します。

Display Name: ユーザーが IDaaS にログインまたは使用するときに表示される名前です。

Network Access Endpoint: IDaaS のみがこの LDAP サーバーにリクエストを送信するようにする場合は、サーバーのホワイトリストに IDaaS の IP アドレスを追加します。共有エンドポイントは、共有の固定パブリックアウトバウンド IP アドレスを使用します。専用エンドポイントは、専用のカスタムプライベートおよびパブリックアウトバウンド IP アドレスを使用します。専用エンドポイントを使用すると、IDaaS はプライベートネットワーク経由で Alibaba Cloud VPC にアクセスできます。これにより、LDAP サーバーにアクセスするためにパブリックポートを開く必要がなくなります。詳細については、「ネットワークエンドポイント」をご参照ください。

Server address: LDAP サーバーのアドレス。LDAP のデフォルトポートは 389 です。例: 127.0.0.1:389。LDAPS または StartTLS を有効にすると、通常はポート 636 が使用されます。

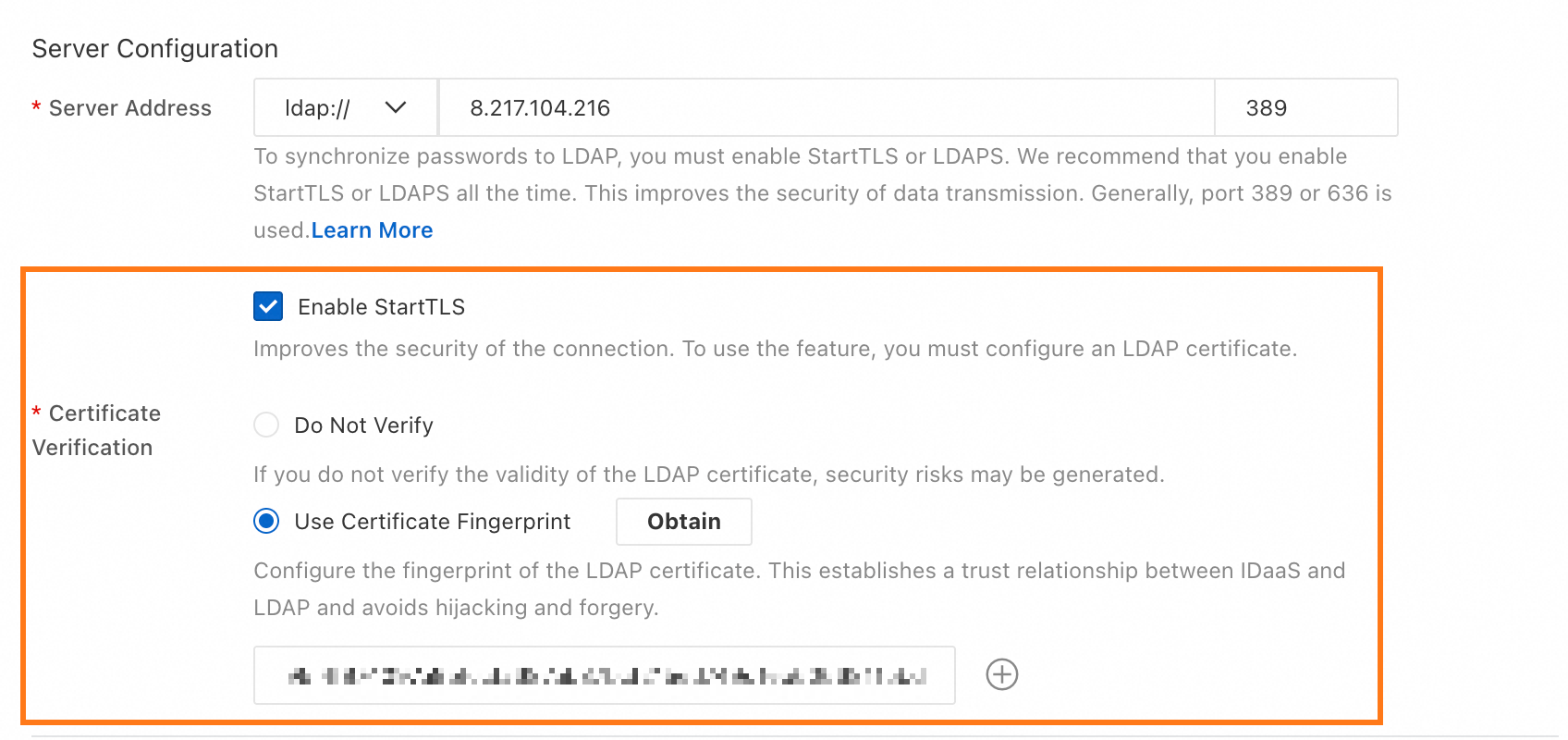

StartTLS を有効にする: この機能を有効にすると、接続のセキュリティが大幅に向上します。この機能を有効にする方法の詳細については、「LDAP セキュリティ構成」をご参照ください。

Administrator Account: IDaaS は、この LDAP 管理者アカウントを使用して、データ同期またはデリゲート認証のために LDAP 情報を読み取ります。アカウントには、少なくとも読み取り権限が必要です。アカウントは、cn=admin,ou=Technical Department,dc=example,dc=com などの識別名 (DN) 形式である必要があります。

Administrator Password: 管理者アカウントのログインパスワードです。

情報を確認し、Next をクリックします。

ステップ 2: Select Scenario

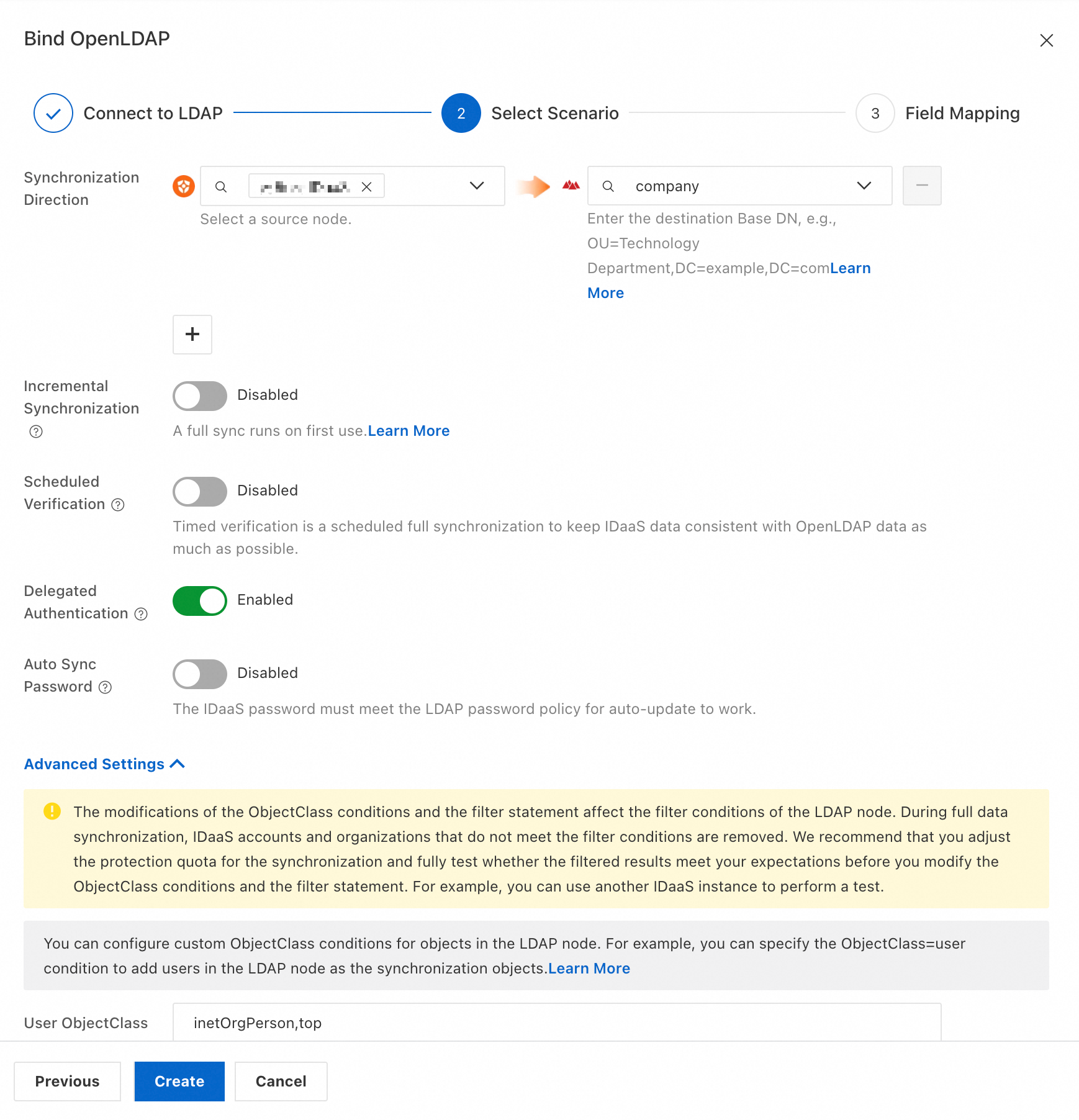

Select Scenario ページで、LDAP でサポートするシナリオを構成します。

基本構成

Synchronization Direction:

選択したソース IDaaS ノードのデータが LDAP ユーザーまたは組織にインポートされます。[ソースノード] には IDaaS ノードを入力します。[ターゲットノード] には、LDAP ノードの DN を入力します。LDAP ルートノードの DN は、通常、ドメインである dc=example,dc=com です。

Incremental Provisioning:

IDaaS で変更されたデータをリアルタイムでエクスポートします。

Scheduled Verification:

スケジュールされた完全同期を実行して、IDaaS と LDAP のデータの一貫性を保ちます。

Delegated Authentication:

ユーザーが LDAP アカウントを使用して IDaaS にログインできるようにします。

Automatic Password Update:

ユーザーが同期されるときに、IDaaS アカウントのパスワードを LDAP に同期します。これには SSL 接続が必要です。IDaaS アカウントのパスワードも LDAP のパスワード要件を満たす必要があります。

高度な構成

User ObjectClass、Organization ObjectClass:

ObjectClassは、ユーザーや組織などのオブジェクトタイプを定義します。たとえば、ObjectClass=userのクエリ結果のオブジェクトはユーザーと見なされます。通常、この設定を変更する必要はありません。ユーザー RDN、組織 RDN:

LDAP 内のオブジェクトにカスタムの相対識別名 (RDN) がある場合は、ここで書き込み識別子を構成できます。たとえば、IDaaS がアカウントを LDAP に同期する場合、組織の RDN として 'ou' を使用します。

User Sign-in ID:

ユーザーが LDAP デリゲート認証を使用して IDaaS にログインすると、IDaaS はこれらのプロパティを使用して LDAP でユーザーをクエリし、パスワードを照合します。パスワードが正しければ、ユーザーは IDaaS にログインできます。コンマ (,) を使用して複数のプロパティを区切ることができます。これにより OR 関係が作成され、ユーザーは指定されたプロパティのいずれかを使用してログインできます。プロパティが同じ LDAP ユーザーに対応していることを確認してください。そうしないと、ユーザーはログインできません。

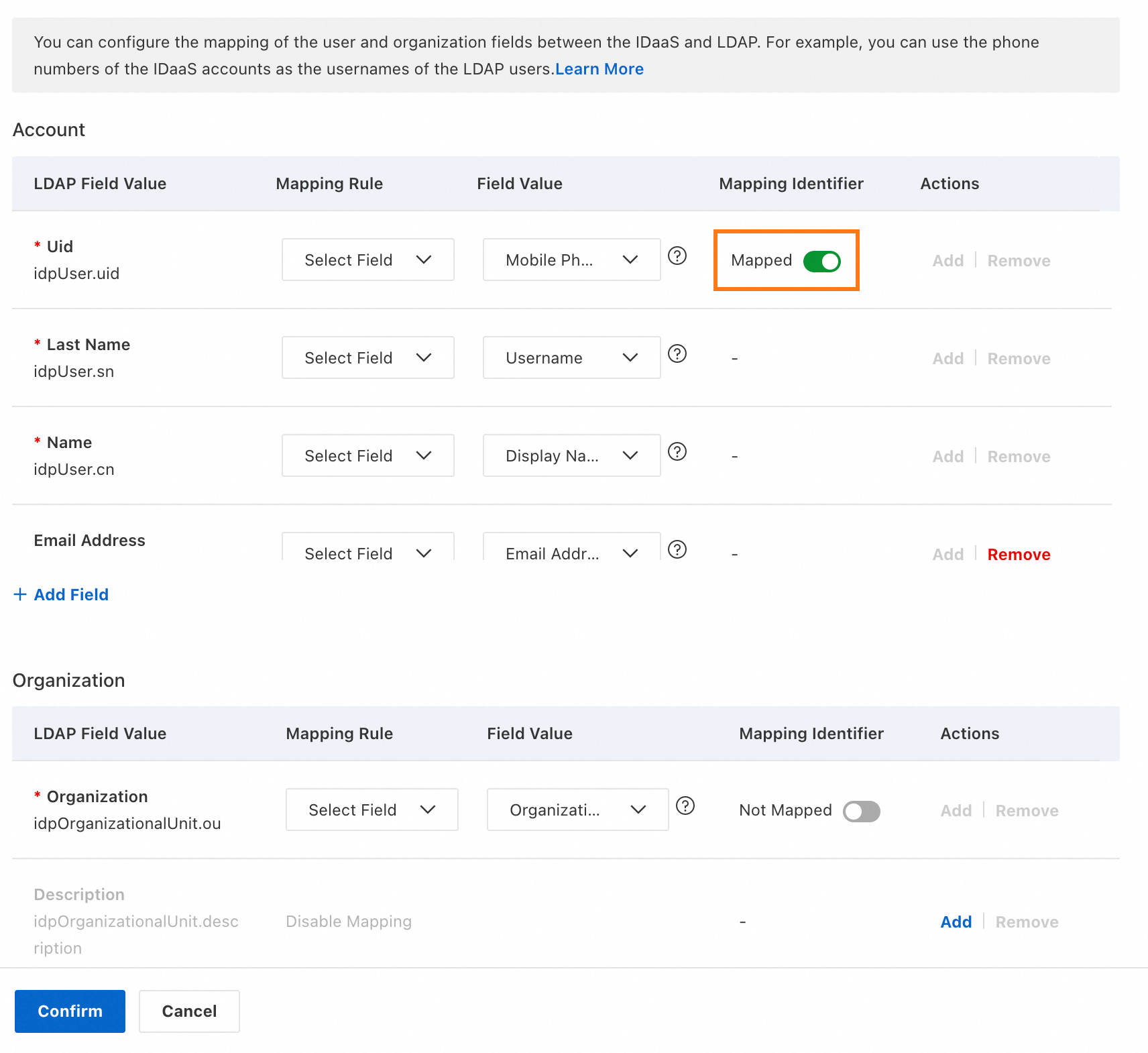

ステップ 3: Field Mapping

LDAP にユーザーまたは組織の既存データがある場合は、LDAP アカウントを IDaaS アカウントにアタッチする必要があります。また、IDaaS アカウントの特定のフィールドのデータを LDAP アカウントのデータとして使用することもできます。たとえば、IDaaS アカウントのモバイル番号を LDAP ユーザーのユーザー名として使用できます。このような場合は、Field Mapping を構成する必要があります。Mapping Identifier 機能を使用するには、次の図に示す [モバイル] フィールドなど、フィールドに対して手動で有効にする必要があります。

構成が完了したら、Save and Push をクリックしてデータ同期をトリガーします。この操作により、ソース IDaaS ノードからターゲット LDAP ノードにすべてのデータがインポートされます。構成のみを保存するには、Save Only をクリックします。

詳細については、「フィールドマッピング」をご参照ください。

LDAP セキュリティ構成

デフォルトでは、LDAP はデータをプレーンテキストで送信します。このデータは暗号化も保護もされていないため、データ盗難の脅威が生じます。データ送信のセキュリティを向上させるには、LDAPS または StartTLS を使用します。LDAP で証明書を構成した後、IDaaS で LDAPS または StartTLS を使用できます。最適なセキュリティを確保するために、これらのオプションのいずれかを有効にしてください。

証明書を構成した後、IDaaS でワンクリックで証明書の指紋を取得できます。これにより、IDaaS と LDAP 証明書間の信頼関係が確立され、証明書偽造の脅威が軽減されます。

LDAP のパーソナライズ

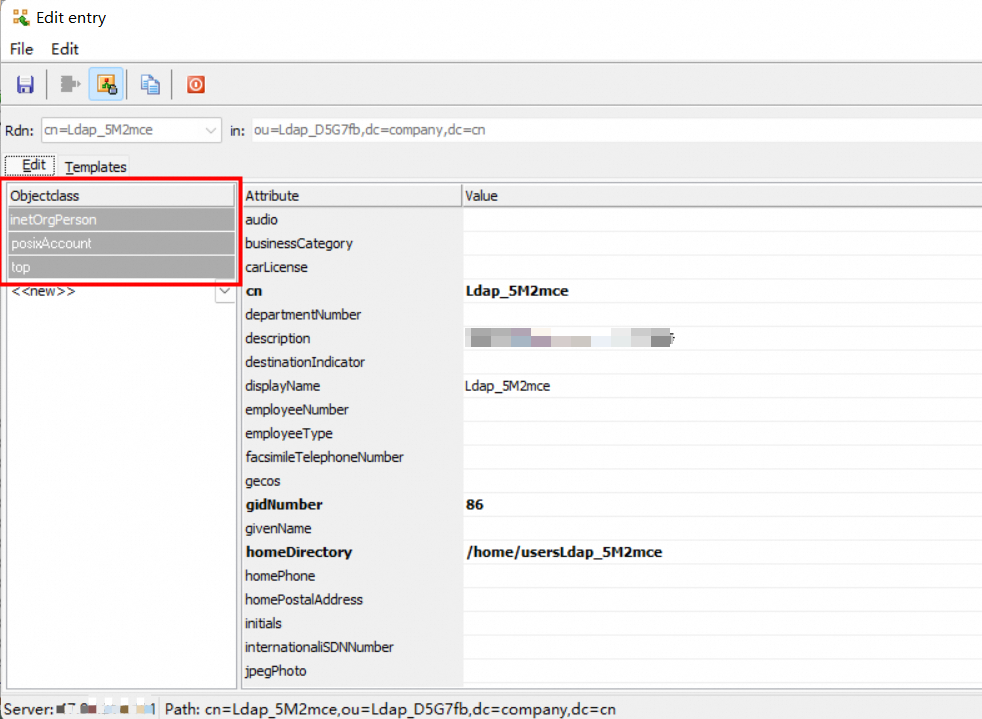

ObjectClass

LDAP では、ObjectClass は属性のコレクションです。すべてのオブジェクトには ObjectClass が必要です。ObjectClass を使用して、オブジェクトをユーザー、組織、またはコンピューターとして定義できます。たとえば、次の図のオブジェクトの場合、IDaaS で [ユーザー] ObjectClass を "inetOrgPerson,posixAccount,top" に設定すると、IDaaS はそのオブジェクトをユーザーとして扱います。LDAP でオブジェクトを編集するときに ObjectClass を表示できます。

LDAP には柔軟なカスタマイズ機能があります。ユーザーまたは組織の ObjectClass をカスタマイズする場合は、ObjectClass が一貫していることを確認する必要があります。これにより、IDaaS に同期されるデータが期待どおりであることが保証されます。

ログイン ID

ユーザーが LDAP デリゲート認証を使用して IDaaS にログインすると、IDaaS はこれらの属性を使用して LDAP でユーザーを検索し、パスワードを検証します。パスワードが正しければ、ユーザーは IDaaS にログインできます。

通常、ログインには uid、携帯電話番号、メールボックス、従業員 ID などの属性を使用できます。これらの属性は、作成時または [デリゲート認証] 設定で定義できます。複数の属性を使用する場合は、各属性が一意であり、同じ LDAP ユーザーに対応していることを確認する必要があります。そうしないと、ユーザーはデリゲート認証を使用できません。

LDAP 同期構成

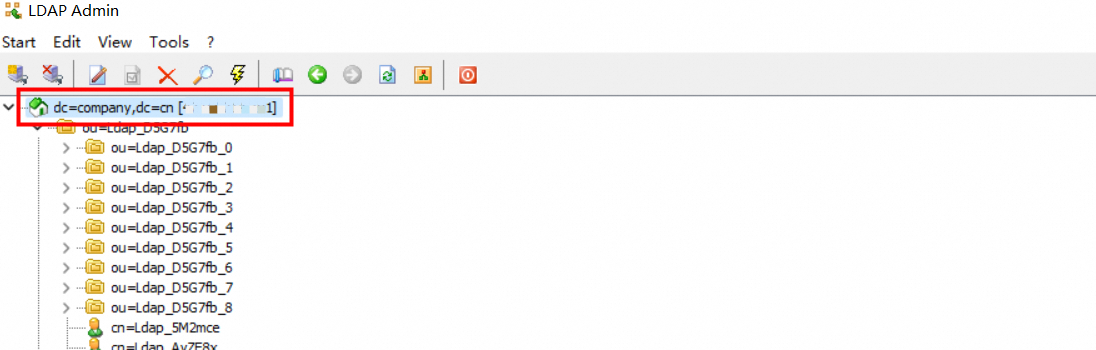

Base DN の取得

Base DN は、LDAP 内のノードのパス ID です。IDaaS は、クエリやデータ同期などの操作をこのノードでのみ実行します。ターゲットノードの Base DN は、[同期方向] 設定で設定できます。

DN 形式は ou=AnOrganization,dc=example,dc=com です。ルートノードの DN は、通常、ドメインである dc=example,dc=com です。次の図に示すように、LDAP でノードの DN を直接表示することもできます。

さらに、ノードのパスが変更されると、その Base DN も変更されます。ノードパスの調整によって引き起こされる LDAP データ同期エラーを防ぐために、IDaaS は、IDaaS でターゲット同期ノードの Base DN を構成するときに、ノードの entryUUID をノードフィンガープリントとして使用します。Base DN が変更され、ノードフィンガープリントと一致しなくなった場合、データ同期はブロックされます。ターゲットノードを再構成すると、同期は正常に続行できます。

スケジュールされたチェック

IDaaS は、スケジュールされたチェック時間に基づいて、ソース IDaaS ノード配下のすべてのデータの完全同期を自動的に実行します。データをすぐに同期するには、手動で完全同期をトリガーできます。