オリジンサーバーを保護するには、動的 IP アドレスの管理が不可欠です。Alibaba Cloud は、Cloud Firewall と Edge Security Acceleration (ESA) を統合することで、このプロセスを簡素化します。このソリューションは、動的なアドレス帳を使用して保護を自動化します。

前提条件

ご利用のオリジンサーバーに対して、Cloud Firewall でアクセス制御ポリシーを設定済みであること。

オリジンサーバーが Alibaba Cloud サービスにデプロイされていること。

オリジンサーバー保護を有効にし、最新の IP リストを自動適用済みであること。

仕組み

オリジンサーバーに対して Cloud Firewall を有効にした後、ファイアウォールポリシーで ESA Back-to-origin Address アドレス帳を参照してサーバーを保護します。このアドレス帳には、ESA の POP の IP アドレスが含まれています。このアドレス帳を Cloud Firewall の境界ポリシーに追加すると、Cloud Firewall は ESA の POP から発信されていないすべてのトラフィックをフィルターします。ESA のオリジンフェッチ IP アドレスが変更されると、アドレス帳は自動的に更新されます。これにより、オリジンサーバー上で ESA の POP の IP アドレスの IP ホワイトリストを手動でメンテナンスする必要がなくなります。

Cloud Firewall での ESA アドレス帳の参照

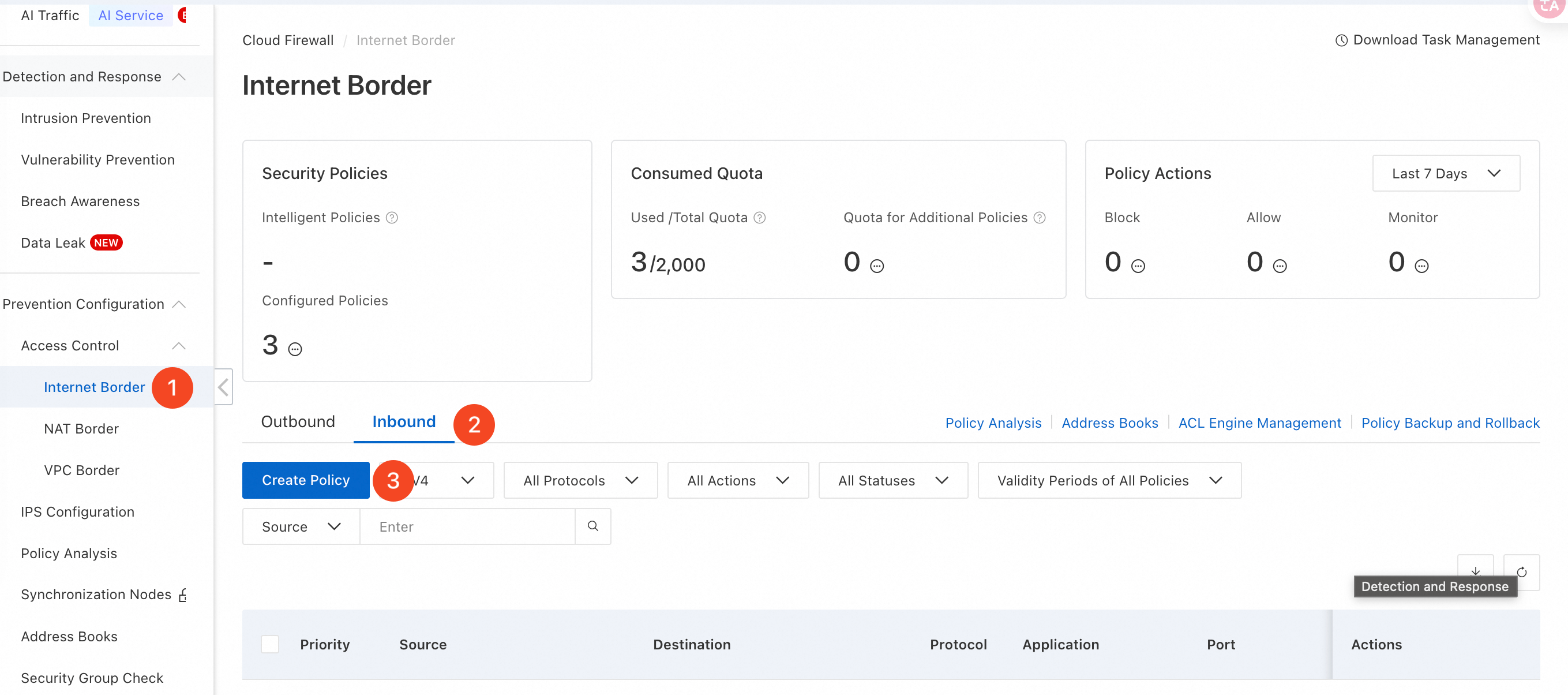

Cloud Firewall コンソールにログインします。

左側のナビゲーションウィンドウで、[防御設定] > [アクセス制御] > [インターネット境界] を選択します。

[内向き] タブで、ポリシーの IP バージョンを選択します。デフォルトでは IPv4 が選択されています。次に、[ポリシーの作成] をクリックします。

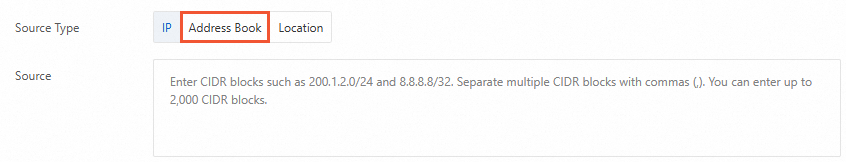

[内向きポリシの作成] パネルで、[ポリシーの作成] タブを選択します。[ソースタイプ] で [アドレス帳] を選択します。

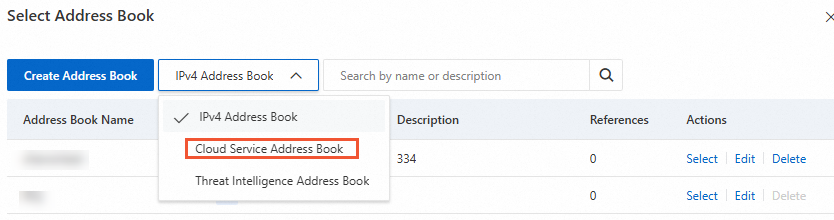

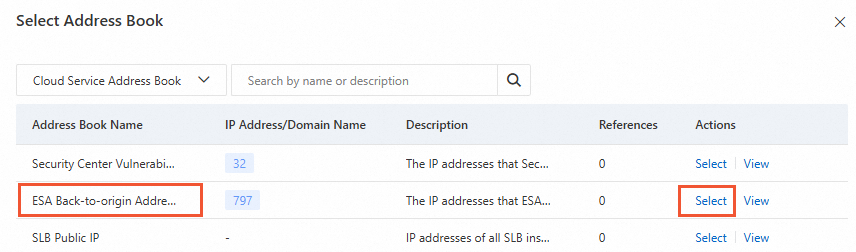

をクリックし、[クラウドサービスアドレス帳] を選択します。

をクリックし、[クラウドサービスアドレス帳] を選択します。

ESAを検索し、結果から [ESA Back-to-origin Address] を選択し、[アクション] 列の [選択] をクリックします。

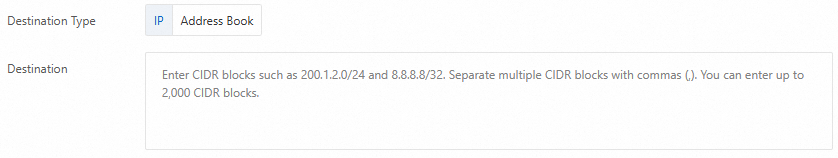

[宛先] に、オリジンサーバーの IP アドレスまたは CIDR ブロック (例:

1.2.3.4/32) を入力します。

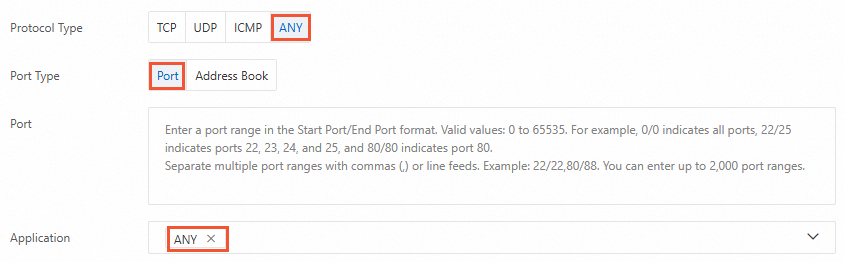

ニーズに基づいて [プロトコルタイプ] を選択します。使用するプロトコルが不明な場合は、[ANY] を選択します。[ポート] には、ご利用のサービスポートを入力します。[アプリケーション] では、[ANY] を選択します。

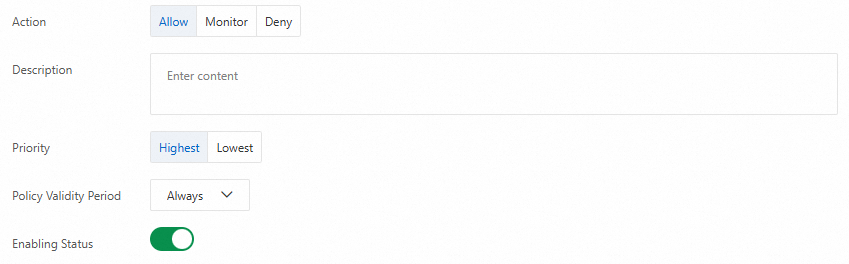

[アクション] を [許可] に、[優先度] を [最高] に、[ポリシーの有効期間] を [常時] に設定します。[ステータス]

を有効にします。次に、[OK] をクリックします。

を有効にします。次に、[OK] をクリックします。