このトピックでは、インターネット ネットワーク アドレス変換(NAT)ゲートウェイを構成して、セルフマネージドのインターネット接続データベースを Alibaba Cloud に接続し、仮想プライベートクラウド(VPC)を介して Data Transmission Service(DTS)インスタンスを構成する方法について説明します。

背景情報

ソースデータベースまたはターゲットデータベースがインターネット経由でアクセス可能な DTS インスタンスを作成し、アクセス方法 パラメーターを パブリック IP アドレス に設定する場合、ファイアウォールポリシー、IP アドレスホワイトリスト、セキュリティグループルールなど、データベースのセキュリティ設定に DTS サーバーの CIDR ブロックを追加する必要があります。 DTS サーバーは多数の IP アドレスを使用する場合があり、ビジネスの進展に伴って IP アドレスが変更される可能性があります。 一部の IP アドレスが見落とされたり、無効な IP アドレスが原因でデータベースに接続できなかったりする可能性があります。 この場合、インスタンスでエラーが発生します。

前提条件

データベースはインターネットにアクセスできます。

手順

VPC を作成します。

トランジット VPC と vSwitch を作成します。

インターネット NAT ゲートウェイを購入します。

トランジット VPC でインターネット NAT ゲートウェイを購入します。

Elastic IP Address(EIP)を購入します。

EIP をインターネット NAT ゲートウェイに関連付けます。

インターネット NAT ゲートウェイに SNAT エントリを構成します。

Cloud Monitor コンソールでアラートルールを構成します。

インターネット NAT ゲートウェイに関連付けられた EIP のアラートルールを構成して、メトリックを監視し、できるだけ早く例外を処理します。

データベースのホワイトリストを構成します。

データベースのセキュリティ設定に EIP を追加します。

DTS インスタンスを作成します。

使用上の注意

購入したインターネット NAT ゲートウェイと EIP には課金されます。 詳細については、「インターネット NAT ゲートウェイの課金」および「課金方法」をご参照ください。

このソリューションのインスタンスは、インターネット接続の品質が悪いなど、さまざまな要因により不安定になる可能性があります。 このような状況で発生する問題は、DTS のサービスレベルアグリーメント(SLA)の対象外です。

このソリューションの DTS インスタンスの実行中は、トランジット VPC、インターネット NAT ゲートウェイ、または関連付けられた EIP を変更または削除しないでください。 そうしないと、DTS インスタンスが遅延または中断されます。

インターネット経由で接続されたデータベースの IP アドレスホワイトリストには、インターネット NAT ゲートウェイに関連付けられたすべての EIP が含まれています。 これにより、インターネット NAT ゲートウェイを使用してデータベースにアクセスできます。

EIP 以外の IP アドレスをデータベースの IP アドレスホワイトリストに追加しないでください。 そうしないと、他のパブリック IP アドレスからの不正アクセスなど、データベースのセキュリティリスクが発生します。

EIP の購入時に、ビジネス要件に基づいて [最大帯域幅] パラメーターを指定できます。

説明各 DTS スレッドには、EIP を使用してデータベースにアクセスする接続が 1 つだけあります。

DTS が関連付けられたすべての EIP を使用できるように、インターネット NAT ゲートウェイの [EIP アフィニティ] を無効にする必要があります。 そうしないと、関連付けられている一部の EIP が使用されなくなり、複数のスレッドのトラフィックを複数の EIP に分散できなくなります。 トラフィックのボトルネックが発生します。

インターネット NAT ゲートウェイに関連付けられた各 EIP の [OutboundRatelimitDropSpeed] と [InboundRatelimitDropSpeed] の値は 0 である必要があります。 値が 0 より大きい場合、DTS インスタンスが遅延または中断される可能性があります。 この問題に対処するには、EIP のトラフィック([最大帯域幅])をスケールアウトするか、インターネット NAT ゲートウェイに関連付けられた EIP の数を増やすことができます。 詳細については、「アップグレードとスペックダウン」をご参照ください。

説明インターネット NAT ゲートウェイに関連付けられた EIP の数を増やす場合は、インターネット経由で接続されたデータベースの IP アドレスホワイトリストに新しい EIP を追加する必要があります。

必要な操作を実行した後もパケット損失が発生する場合は、テクニカルサポートにお問い合わせください。

データベースで SSL 暗号化が有効になっている場合、この方法を使用してデータベースを DTS に接続できない場合があります。

手順

手順 1:VPC を作成する

VPC コンソール にログオンします。

上部のナビゲーションバーで、VPC と vSwitch を作成するリージョンを選択します。

説明VPC とデプロイするクラウドリソースは、同じリージョンに属している必要があります。

VPC ページで、[VPC の作成] をクリックし、次の情報に基づいて VPC と vSwitch を構成します。

パラメーター

説明

[リージョン]

VPC を作成するリージョンが表示されます。

IPv4 CIDR ブロック

VPC に IPv4 CIDR ブロックを割り当てる方法を選択します。

[IPv4 CIDR ブロックを手動で入力する]: IPv4 CIDR ブロックを手動で入力します。

[IPAM によって割り当てられた IPv4 CIDR ブロック]: IP Address Manager(IPAM)プールから IPv4 CIDR ブロックが割り当てられます。

説明次のリージョンでは、IPAM プールから IPv4 CIDR ブロックを割り当てることができます : 中国 (杭州)、中国 (上海)、中国 (青島)、中国 (北京)、中国 (張家口)、中国 (フフホト)、中国 (ウランチャブ)、中国 (深圳)、中国 (香港)、シンガポール、マレーシア (クアラルンプール)、フィリピン (マニラ)、米国 (シリコンバレー)、米国 (バージニア).

IPv4 CIDR ブロック

VPC のプライマリ IPv4 CIDR ブロックを入力します。

プライマリ IPv4 CIDR ブロックとして、RFC 1918 で指定されているプライベート IPv4 アドレスを /16 から /28 のサブネットマスクで使用することをお勧めします。 たとえば、10.0.0.0/16、172.16.0.0/16、192.168.0.0/16 などです。

100.64.0.0/10、224.0.0.0/4、127.0.0.0/8、169.254.0.0/16、およびそれらのサブネット以外のカスタム CIDR ブロックをプライマリ IPv4 CIDR ブロックとして使用することもできます。

複数の VPC を使用するシナリオまたはハイブリッドクラウドでは、CIDR ブロックが異なる VPC 間、および VPC とデータセンター間で重複しないようにしてください。

説明このパラメーターは、[IPv4 CIDR ブロック] を [IPv4 CIDR ブロックを手動で入力する] に設定した場合にのみ必須です。

VPC の作成後、VPC にセカンダリ IPv4 CIDR ブロックを追加できます。 詳細については、「VPC の作成と管理」をご参照ください。

[プールを選択]

IPAM プールを選択します。

説明このパラメーターは、[IPv4 CIDR ブロック] を [IPAM によって割り当てられた IPv4 CIDR ブロック] に設定した場合にのみ必須です。

選択した IPAM プールに有効なリージョンが指定されており、CIDR ブロックが IPAM プールにプロビジョニングされていることを確認してください。 詳細については、「IPAM プールの作成」および「CIDR ブロックのプロビジョニング」をご参照ください。

[ネットワークマスク]

[IPv4 CIDR ブロック] を [IPAM によって割り当てられた IPv4 CIDR ブロック] に設定し、[プールを選択] フィールドで IPAM プールが指定されている場合にのみ、このパラメーターが必要です。

選択したプールに複数の CIDR ブロックがある場合、[ネットワークマスク] を指定すると、システムは割り当てルールを満たす CIDR ブロックを 1 つ選択します。

重要ネットワークマスクは、次の範囲内である必要があります。

VPC の CIDR ブロック

IPAM プールの割り当てルール

IPAM プールのプロビジョニングされた CIDR ブロック

例:

VPC のネットワークマスクは /16 から /28 です。

IPAM プールの最小マスクは /4、最大マスクは /27 です。

IPAM プールのプロビジョニングされた CIDR ブロックには、10.0.0.0/16、10.16.0.0/17、10.20.0.0/18 が含まれます。

その場合、IPAM プールから割り当てられた IPv4 CIDR ブロックのマスク長は /16 から /27 です。

[IPv6 CIDR ブロック]

VPC に IPv6 CIDR ブロックを割り当てるかどうかを指定します。 この例では、[BGP (マルチ ISP) を割り当てる] が選択されています。

IPv6 CIDR ブロックを割り当てることを選択した場合、システムはこの VPC の Free Edition の IPv6 ゲートウェイを自動的に作成し、2408:4005:3c5:6e00::/56 などの /56 のサブネットマスクを持つ IPv6 ゲートウェイを割り当てます。 デフォルトでは、IPv6 アドレスはプライベートネットワーク内での通信にのみ使用されます。 IPv6 アドレスを使用してインターネットにアクセスしたり、インターネット経由で IPv6 クライアントにサービスを提供したりする場合は、IPv6 パブリック帯域幅 を購入する必要があります。

説明IPv6 CIDR ブロックをサポートするリージョンについては、「IPv4/IPv6 デュアルスタックをサポートするリージョン」をご参照ください。

VPC の作成後、その IPv6 CIDR ブロックを変更することはできませんが、セカンダリ IPv6 CIDR ブロックを追加 することはできます。

[vSwitch]

[ゾーン]

ドロップダウンリストから vSwitch のゾーンを選択します。 同じ VPC 内では、異なるゾーンの vSwitch が相互に通信できます。

ドロップダウンリストには、Elastic Compute Service (ECS)、ApsaraDB RDS、内部向け Classic Load Balancer (CLB)、内部向け Application Load Balancer (ALB) などのインスタンスタイプが各ゾーンでサポートされているかどうかが表示されます。 サポートされているクラウドリソースは、ゾーンとクラウドリソースの作成時間によって異なります。 このトピックで提供されているインスタンスは参考用です。 購入ページの実際のインスタンスが優先されます。

[IPv4 CIDR ブロック]

vSwitch の IPv4 CIDR ブロックを入力します。 vSwitch の CIDR ブロックを指定する場合は、次の制限事項に注意してください。

vSwitch の CIDR ブロックは、vSwitch が属する VPC の CIDR ブロックの適切なサブセットである必要があります。

たとえば、VPC の CIDR ブロックが 192.168.0.0/16 の場合、VPC 内の vSwitch の CIDR ブロックは 192.168.0.0/17 から 192.168.0.0/29 の範囲になります。

vSwitch CIDR ブロックの最初の 3 つの IP アドレスと最後の 3 つの IP アドレスは予約されています。

たとえば、vSwitch CIDR ブロックが 192.168.1.0/24 の場合、予約されている IP アドレスには 192.168.1.0、192.168.1.253、192.168.1.254、192.168.1.255 が含まれます。

vSwitch が他の VPC 内の vSwitch またはデータセンターと通信する必要がある場合は、その CIDR ブロックが宛先の CIDR ブロックと重複しないようにしてください。

説明vSwitch の作成後、その CIDR ブロックを変更することはできません。

[IPv6 CIDR ブロック]

IPv6 を有効にし、vSwitch の IPv6 CIDR ブロックを構成します。

説明VPC に IPv6 CIDR ブロックが割り当てられている場合にのみ、vSwitch の IPv6 CIDR ブロックを構成する必要があります。

デフォルトでは、vSwitch の IPv6 CIDR ブロックのサブネットマスクは /64 です。 0 から 255 までの 10 進数を入力して、IPv6 CIDR ブロックの最後の 8 ビットを定義します。

例えば、VPC の IPv6 CIDR ブロックが 2408:XXXX:XXXX:6e00::/56 の場合、vSwitch の IPv6 CIDR ブロックに 255 (16 進数形式で ff ) を入力します。この場合、vSwitch の IPv6 CIDR ブロックは2408:XXXX:XXXX:6eff::/64 となります。

最初の IPv6 アドレスと最後の 9 個の IPv6 アドレスはシステムによって予約されています。

注: このチュートリアルは、WordPress バージョン 5.0 以上を対象としています。

次のパラメーターを設定します。

VPC を構成します。

VPC の [リージョン] を選択します。

VPC の [名前] を指定します。

オプション: [IPv4 CIDR ブロックを手動で入力する] を選択して、[IPv4 CIDR ブロック] パラメーターを設定します。

[10.0.0.0/8] を [IPv4 CIDR ブロック] として選択します。

vSwitch を構成します。

vSwitch の [名前] を指定します。

vSwitch の [ゾーン] を選択します。

重要vSwitch が属するゾーンで NAT ゲートウェイがサポートされていることを確認して選択します。

その他のパラメーターにはデフォルト設定を使用します。

詳細については、「VPC を作成および管理する」をご参照ください。

[OK] をクリックします。

ステップ 2: インターネット NAT ゲートウェイを購入する

NAT ゲートウェイコンソール にログオンします。

[インターネット NAT ゲートウェイ] ページで、[インターネット NAT ゲートウェイの作成] をクリックします。

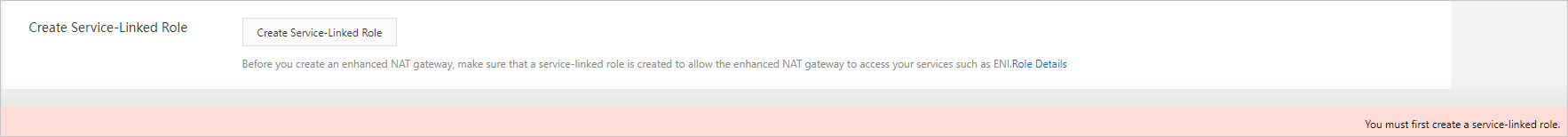

初めてインターネット NAT ゲートウェイを作成する場合は、購入ページの に関する注意事項セクションで [作成]サービスリンクロールの作成 をクリックして、サービスロールを作成します。サービスロールが作成された後、インターネット NAT ゲートウェイを作成できます。

詳細については、「サービスロール」をご参照ください。

詳細については、「サービスロール」をご参照ください。以下のパラメーターを設定します。

詳細については、「インターネット NAT ゲートウェイの SNAT 機能を使用してインターネットにアクセスする」をご参照ください。

[今すぐ購入] をクリックし、支払いを完了します。

ステップ 3:EIP の購入

EIP コンソール にログインします。

EIP アドレス ページで、[EIP の作成] をクリックします。

EIP のパラメーターを設定します。

EIP の[リージョンとゾーン] を選択します。その他のパラメーターについては、デフォルト設定を使用します。詳細については、「EIP を申請する」をご参照ください。

重要この Topic のステップ 1 で作成した EIP と VPC は、同じ[リージョンとゾーン]にデプロイする必要があります。

[今すぐ購入] をクリックし、支払いを完了します。

EIP の IP アドレスを記録します。

購入に成功したら、Elastic IP アドレス ページに戻ります。

上部のナビゲーションバーで、EIP が作成されたリージョンを選択します。

[IP アドレス] 列のアドレスを記録します。

ステップ 4: EIP をインターネット NAT ゲートウェイに関連付ける

NAT ゲートウェイコンソール にログインします。

上部のナビゲーションバーで、インターネット NAT ゲートウェイを作成するリージョンを選択します。

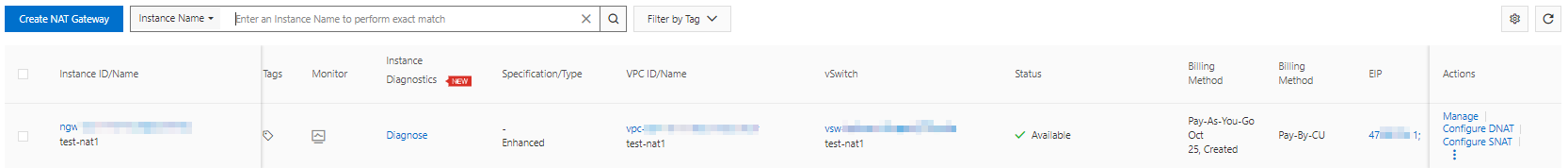

[インターネット NAT ゲートウェイ] ページで、管理するインターネット NAT ゲートウェイを見つけ、 列の [今すぐ関連付ける]EIP をクリックします。

説明インスタンスの [アクション] 列で アクション を選択することもできます。

ダイアログボックスで、[既存の EIP を選択] を選択し、このトピックのステップ 3で購入した EIP を選択します。

説明複数の EIP インスタンスを購入した場合は、この手順を繰り返します。

[OK] をクリックします。

上記の手順を完了すると、EIP が [EIP] 列に表示されます。

ステップ 5:インターネット NAT ゲートウェイへの SNAT エントリの構成

NAT ゲートウェイコンソール にログオンします。

上部のナビゲーションバーで、インターネット NAT ゲートウェイを作成するリージョンを選択します。

[インターネット NAT ゲートウェイ] ページで、管理する NAT ゲートウェイを見つけ、 列の [SNAT の構成]アクション をクリックします。

[SNAT 管理] タブで、[SNAT エントリの作成] をクリックします。

以下のパラメーターを構成します。

説明VPC の SNAT エントリが存在する場合は、[アクション] 列の [編集] をクリックしてパラメーターを変更できます。

[SNAT エントリ] パラメーターで [VPC の指定] を選択します。

[EIP] パラメーターには、この Topic のステップ 4 で指定した EIP を選択します。

説明インターネット NAT ゲートウェイに関連付けられている、購入済みのすべての EIP インスタンスを選択します。

[EIP アフィニティ] を無効にします。

[今すぐ作成] をクリックします。

SNAT エントリの [ステータス] が [利用可能] になるまで待ちます。

ステップ 6:インターネット NAT ゲートウェイに関連付けられた EIP のアラートルールを設定する

Cloud Monitor コンソール にログオンします。

左側のナビゲーションウィンドウで、 を選択します。

[アラートルール] ページで、[アラートルールの作成] をクリックします。

以下のパラメーターを設定します。

パラメーター

説明

製品

EIP を選択します。

リソース範囲

インスタンス を選択します。

関連リソース

[インスタンスの追加] をクリックします。

表示されるダイアログボックスで、リージョンとインスタンスを選択して、このトピックのステップ 4 で関連付けられた EIP を見つけます。

EIP を選択します。

説明インターネット NAT ゲートウェイに関連付けられている、購入したすべての EIP インスタンスを選択します。

[OK] をクリックします。

ルールの説明

[ルールの追加] をクリックし、[複合メトリック] を選択します。

[ルールの説明の設定] パネルで、[アラートルール] を入力します。

[複数メトリックのアラート条件] セクションで、OutboundRatelimitDropSpeed と InboundRatelimitDropSpeed のアラートルールを設定します。

説明メトリックを 0 pps より大きい (>) 平均値に設定します。

[メトリックの追加] をクリックして、複数メトリックのアラートルールを追加できます。

メトリック間の関係 パラメーターで、[いずれかの条件が満たされた場合にアラートを生成する (II)] を選択します。

ビジネス要件に基づいて、[アラートしきい値トリガー] を選択します。

[OK] をクリックします。

アラート連絡グループ

アラート通知の送信先となるアラート連絡グループを選択します。

説明詳細については、「アラート連絡先またはアラート連絡グループを作成する」をご参照ください。

その他のパラメーター

ビジネス要件に基づいて、その他のパラメーターを設定します。詳細については、「アラートルールを作成する」をご参照ください。

[OK] をクリックします。

手順 7: データベースのセキュリティ設定に EIP を追加する

この Topic の手順 4で関連付けた EIP を、ファイアウォールポリシー、IP アドレス ホワイトリスト、セキュリティグループルールなどのデータベースのセキュリティ設定に追加します。

ステップ 8: DTS インスタンスを作成する

DTS インスタンスの 移行元データベース パラメーターと 移行先データベース パラメーターに次のパラメーターを構成し、ビジネス要件に基づいて後続の構成を完了します。

詳細については、「データ同期シナリオの概要」、「データ移行シナリオの概要」、「変更追跡シナリオの概要」、または「データ検証タスクを構成する」をご参照ください。

> [EIP の関連付け]

> [EIP の関連付け]