Microsoft Azure にデプロイされたデータベースを Data Transmission Service (DTS) インスタンスのソースデータベースまたはターゲットデータベースとして使用する場合、DTS サーバーからのアクセスを許可するようにデータベースを設定する必要があります。Azure データベースは、パブリック IP アドレスまたは VPC を使用して Alibaba Cloud に接続できます。このトピックでは、Azure データベースを Alibaba Cloud に接続する方法について説明します。

パブリック IP アドレス経由の接続

Azure プラットフォームでデータベースのパブリックアクセスを有効にします。次に、対応するリージョンの DTS サーバーの IP アドレスを、データベースのセキュリティ設定に追加します。これらの設定には、セキュリティグループルール、ファイアウォール、ホワイトリストが含まれます。追加する必要がある IP アドレスは、データ同期、データ移行、データ検証などのタスクタイプによって異なります。

ソースデータベースが Azure SQL Managed Instance の場合、この方法を使用してソースデータベースを Alibaba Cloud に接続する必要があります。

VPC 経由の接続

シナリオ

このトピックでは、前の図のシナリオを例として使用します。ある企業が、

Azure プラットフォームのドイツ西部中央リージョンに VNet があり、そこに VM インスタンスがデプロイされています。

Alibaba Cloud のドイツ (フランクフルト) リージョンに VPC があり、そこに Elastic Compute Service (ECS) インスタンスがデプロイされています。

VPN Gateway に関連付けられた Alibaba Cloud の IPsec-VPN 接続を使用して、Azure VNet と Alibaba Cloud VPC 間のネットワーク接続を確立し、VNet と VPC 間の通信を可能にしたいと考えています。

前提条件

開始する前に、次のリソースと情報があることを確認してください:

Azure プラットフォームのドイツ西部中央リージョンに仮想ネットワークがあり、その中に Azure VM インスタンスがデプロイされていること。具体的な手順については、Azure プラットフォームのドキュメントをご参照ください。

Alibaba Cloud プラットフォームのドイツ (フランクフルト) リージョンに VPC があること。ECS インスタンスが VPC 内に作成されていること。

Azure VNet と Alibaba Cloud VPC 間の通信に使用する CIDR ブロックがあること。

重要CIDR ブロックを計画する必要があります。Azure VNet と Alibaba Cloud VPC の CIDR ブロックが重複しないようにしてください。

リソース

CIDR ブロック

リソース IP アドレス

Alibaba Cloud VPC

10.0.0.0/16

ECS インスタンスアドレス:

10.0.0.1

Azure 仮想ネットワーク

192.168.0.0/16

VM インスタンスアドレス:

192.168.0.1

ステップ 1:Alibaba Cloud での VPN Gateway インスタンスの作成

まず、Alibaba Cloud で VPN Gateway インスタンスを作成します。VPN Gateway インスタンスが作成されると、システムはインスタンスに 2 つの IP アドレスを割り当てます。これらの IP アドレスは、Azure VNet との IPsec-VPN 接続を確立するために使用されます。

またはVPN Gateway コンソールに移動し、次のパラメーターを設定します:

このトピックでは、必須パラメーターのみを説明します。他のパラメーターについては、デフォルト値を使用するか、空のままにすることができます。各パラメーターの詳細については、「VPN Gateway インスタンスの作成と管理」をご参照ください。

パラメーター

説明

例

インスタンス名

VPN Gateway インスタンスの名前を入力します。

例:VPN Gateway と入力します。

リージョン

VPN Gateway インスタンスを作成するリージョンを選択します。

ドイツ (フランクフルト) を選択します。

ゲートウェイタイプ

VPN Gateway インスタンスのゲートウェイタイプを選択します。

標準を選択します。

ネットワークタイプ

VPN Gateway インスタンスのネットワークタイプを選択します。

パブリックを選択します。

トンネル

システムは、選択したリージョンで IPsec-VPN 接続がサポートするトンネルモードを表示します。

デュアルトンネル

シングルトンネル

シングルトンネルモードとデュアルトンネルモードの詳細については、「VPN ゲートウェイとの関連付け」をご参照ください。

この例では、デフォルト値の デュアルトンネル が使用されます。

VPC

VPN Gateway インスタンスに関連付ける VPC を選択します。

ドイツ (フランクフルト) リージョンの VPC を選択します。

vSwitch

VPC から vSwitch を選択します。

IPsec-VPN 接続にシングルトンネルモードを使用する場合、1 つの vSwitch のみを指定する必要があります。

IPsec-VPN 接続にデュアルトンネルモードを使用する場合、2 つの vSwitch を指定する必要があります。

IPsec-VPN 機能を有効にすると、システムは 2 つの vSwitch のそれぞれに Elastic Network Interface (ENI) を作成します。ENI は、VPC と IPsec-VPN 接続間のトラフィック交換のインターフェイスとして機能します。各 ENI は、その vSwitch から IP アドレスを使用します。

説明デフォルトでは、システムは最初の vSwitch を選択します。選択を変更するか、デフォルトの vSwitch を使用できます。

VPN Gateway インスタンスが作成された後、関連付けられた vSwitch を変更することはできません。関連付けられた vSwitch、vSwitch が存在するゾーン、および vSwitch 内の ENI に関する情報は、VPN Gateway インスタンスの詳細ページで確認できます。

VPC 内の vSwitch を選択します。

vSwitch 2

VPC から 2 番目の vSwitch を選択します。

IPsec-VPN 接続のゾーンディザスタリカバリを実装するには、関連付けられた VPC の異なるゾーンにデプロイされた 2 つの vSwitch を指定する必要があります。

1 つのゾーンのみをサポートするリージョンでは、ゾーンディザスタリカバリはサポートされていません。IPsec-VPN 接続の高可用性を確保するために、ゾーン内に 2 つの異なる vSwitch を指定することを推奨します。最初の vSwitch と同じ vSwitch を選択することもできます。

説明VPC に 2 番目の vSwitch がない場合は、作成してください。詳細については、「vSwitch の作成と管理」をご参照ください。

VPC 内の 2 番目の vSwitch を選択します。

IPsec-VPN

IPsec-VPN 機能を有効にするかどうかを指定します。デフォルト値は 有効 です。

IPsec-VPN 機能を有効にします。

SSL-VPN

SSL-VPN 機能を有効にするかどうかを指定します。デフォルト値は 無効 です。

SSL-VPN 機能を無効にします。

VPN Gateway ページに戻り、作成した VPN Gateway インスタンスを表示します。

VPN Gateway インスタンスの初期状態は 準備中 です。約 1〜5 分後、状態は 正常 に変わります。正常 状態は、VPN Gateway インスタンスが初期化され、使用準備が整ったことを示します。

次の表に、VPN Gateway インスタンスに割り当てられた 2 つの IP アドレスを示します。

VPN Gateway インスタンス名

VPN Gateway インスタンス ID

IP アドレス

VPN Gateway

vpn-gw8dickm386d2qi2g****

IPsec アドレス 1 (デフォルトでアクティブトンネルアドレス):8.XX.XX.130

IPsec アドレス 2 (デフォルトでスタンバイトンネルアドレス):8.XX.XX.75

ステップ 2:Azure での VPN リソースのデプロイ

Azure VNet と Alibaba Cloud VPC 間の IPsec-VPN 接続を確立するには、次の情報に基づいて Azure に VPN リソースをデプロイします。具体的な手順については、Azure サポートにお問い合わせください。

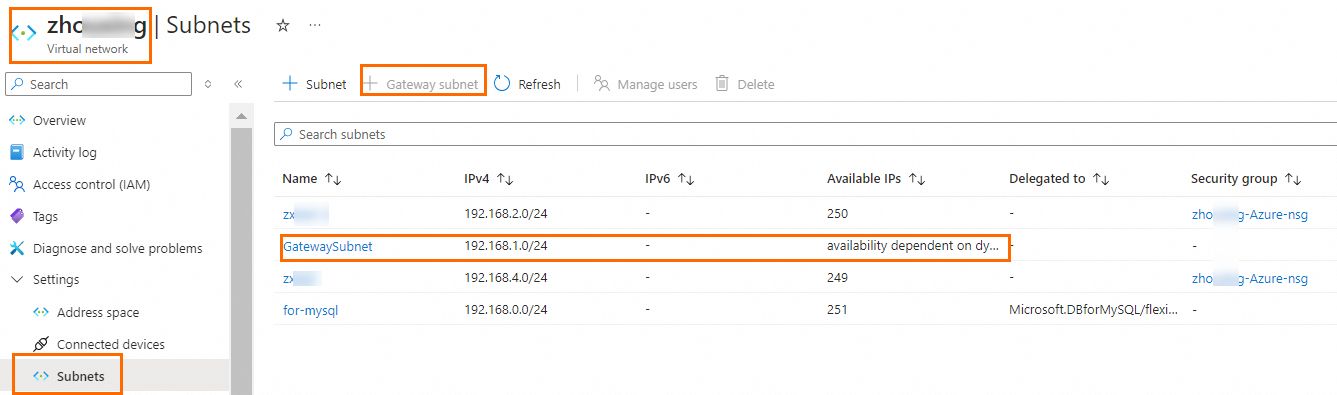

仮想ネットワークにゲートウェイサブネットを作成します。このサブネットは、仮想ネットワークゲートウェイを作成するために必要です。

仮想ネットワークゲートウェイを作成します。

仮想ネットワークゲートウェイを、Alibaba Cloud と通信する必要がある仮想ネットワークに関連付けます。この例では、仮想ネットワークゲートウェイのアクティブ/アクティブモードを有効にし、2 つのパブリック IP アドレスを作成します。他のパラメーターにはデフォルト値を使用できます。

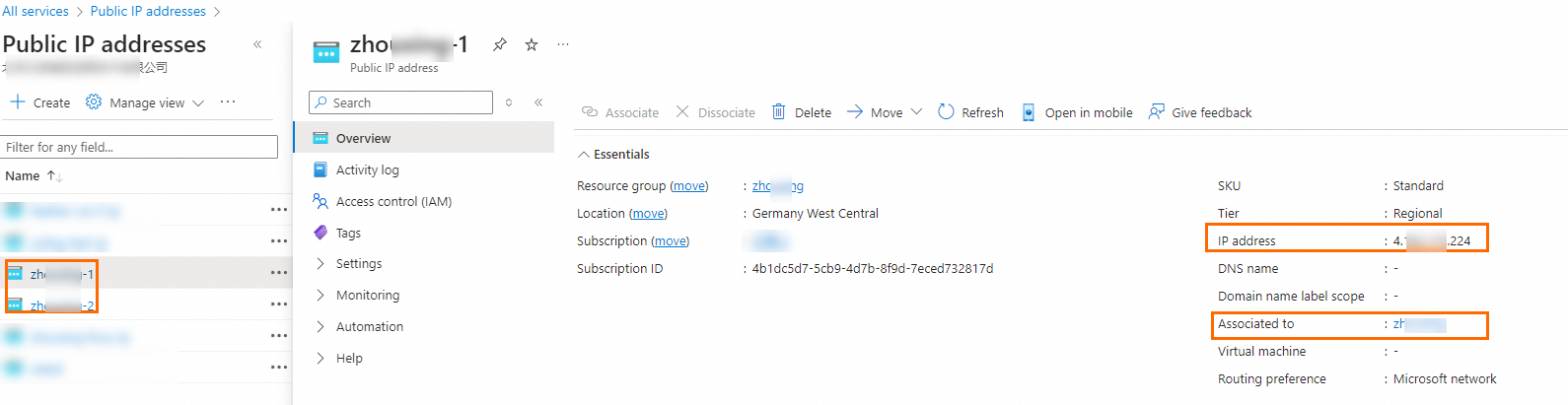

仮想ネットワークゲートウェイが作成された後、システムによって仮想ネットワークゲートウェイに割り当てられたパブリック IP アドレスを [パブリック IP アドレス] ページで確認できます。この例では、パブリック IP アドレスは 4.XX.XX.224 と 4.XX.XX.166 です。

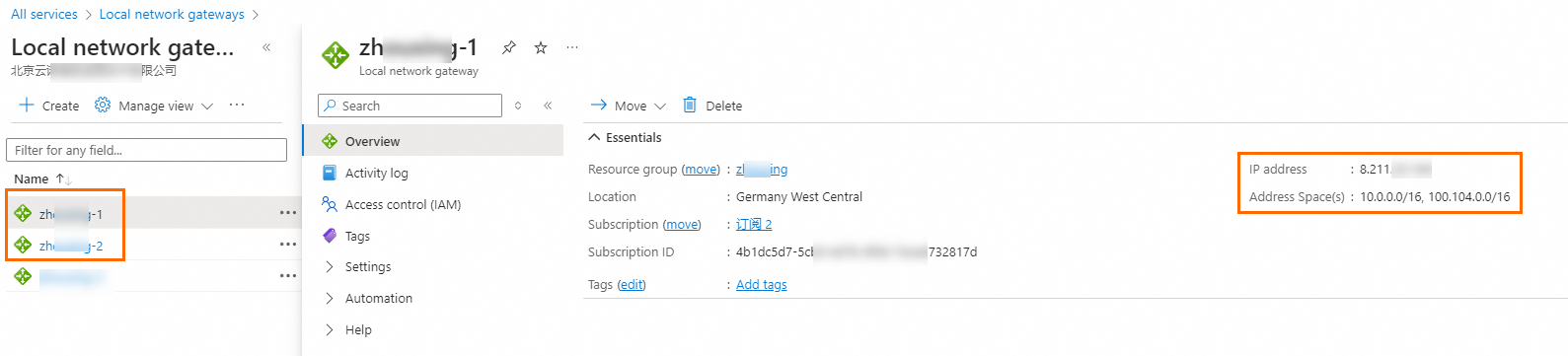

ローカルネットワークゲートウェイを作成します。

Azure に 2 つのローカルネットワークゲートウェイを作成します。各ローカルネットワークゲートウェイに Alibaba Cloud VPN Gateway インスタンスの 1 つの IP アドレスを設定します。各ローカルネットワークゲートウェイに Alibaba Cloud VPC の CIDR ブロックを追加します。

重要DTS を使用して Azure から Alibaba Cloud にデータを同期する場合、DTS はこの CIDR ブロックの IP アドレスを使用してデータを移行するため、100.104.0.0/16 CIDR ブロックも追加する必要があります。

DTS が使用する CIDR ブロックの詳細については、「DTS サーバーの CIDR ブロックをホワイトリストに追加する」をご参照ください。

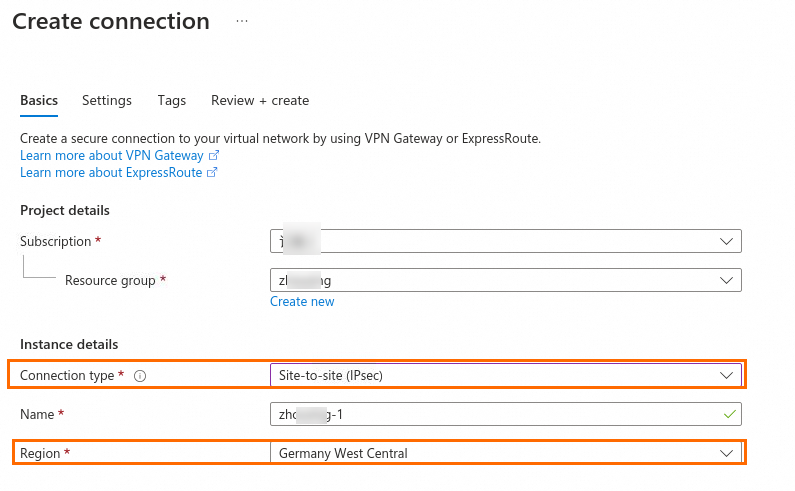

サイト間 VPN 接続を作成します。

重要Alibaba Cloud と Azure の両方の IPsec-VPN 接続はデュアルトンネルモードをサポートしています。ただし、Azure IPsec-VPN 接続の 2 つのトンネルはデフォルトで同じローカルネットワークゲートウェイに関連付けられていますが、Alibaba Cloud IPsec-VPN 接続の 2 つのトンネルは異なる IP アドレスを持っています。これにより、トンネル接続の 1 対 1 のマッピングが妨げられます。Alibaba Cloud IPsec-VPN 接続の両方のトンネルが有効になっていることを確認するには、Azure で 2 つのサイト間 VPN 接続を作成し、各サイト間 VPN 接続を異なるローカルネットワークゲートウェイに関連付ける必要があります。

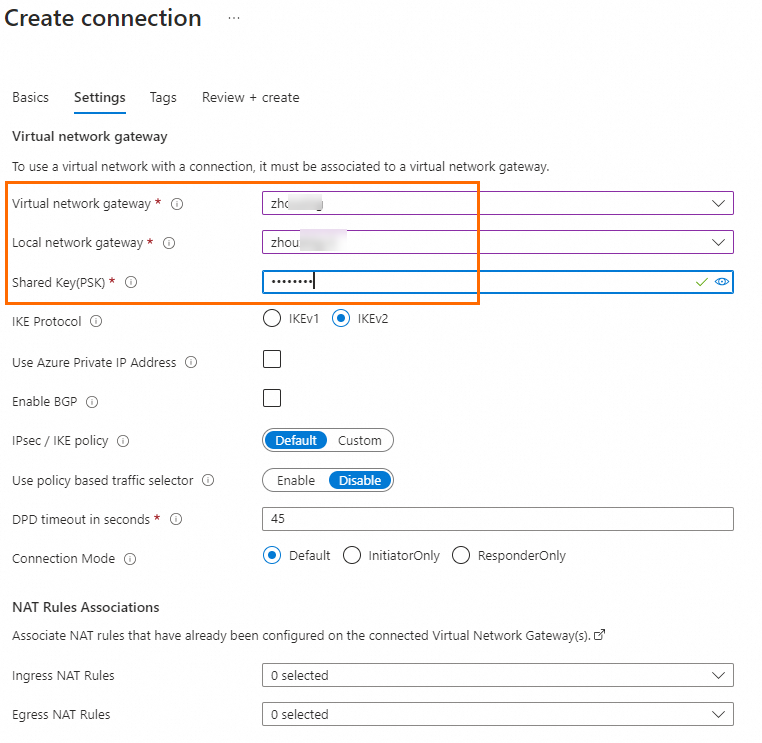

次の図は、サイト間 VPN 接続の 1 つの構成を示しています。VPN 接続を作成するときは、[接続の種類] を サイト間 (IPsec) に設定し、VPN 接続を Alibaba Cloud に接続する必要がある仮想ネットワークゲートウェイに関連付けます。次に、ローカルネットワークゲートウェイを選択し、共有キーを設定します。他のパラメーターにはデフォルト値を使用できます。もう一方のサイト間 VPN 接続については、それを別のローカルネットワークゲートウェイに関連付けますが、他のパラメーターには同じ値を使用します。

ステップ 3:Alibaba Cloud での VPN Gateway のデプロイ

Azure での VPN 設定が完了したら、次の情報に基づいて Alibaba Cloud で VPN Gateway をデプロイし、Azure VNet と Alibaba Cloud VPC 間の IPsec-VPN 接続を確立します。

カスタマーゲートウェイを作成します。

VPN Gateway コンソールの または カスタマーゲートウェイ ページに移動します。上部のナビゲーションバーで、リージョンとして ドイツ (フランクフルト) を選択します。

カスタマーゲートウェイの作成 パネルで、次のパラメーターを設定し、OK をクリックします。

2 つのカスタマーゲートウェイを作成します。Azure 仮想ネットワークゲートウェイの 2 つのパブリック IP アドレスをカスタマーゲートウェイの IP アドレスとして使用して、2 つの暗号化されたトンネルを確立します。このトピックでは、必須パラメーターのみを説明します。他のパラメーターについては、デフォルト値を使用するか、空のままにすることができます。詳細については、「カスタマーゲートウェイ」をご参照ください。

パラメーター

説明

カスタマーゲートウェイ 1

カスタマーゲートウェイ 2

名前

カスタマーゲートウェイの名前を入力します。

カスタマーゲートウェイ 1 と入力します。

カスタマーゲートウェイ 2 と入力します。

IP アドレス

Azure 仮想ネットワークゲートウェイのパブリック IP アドレスを入力します。

4.XX.XX.224 と入力します。

4.XX.XX.166 と入力します。

IPsec-VPN 接続を作成します。

左側のナビゲーションウィンドウで、 を選択します。

IPsec 接続 ページで、VPN Gateway のバインド をクリックします。

IPsec-VPN 接続の作成 (VPN Gateway) ページで、次の情報に基づいて IPsec-VPN 接続を設定し、OK をクリックします。

パラメーター

説明

例

IPsec-VPN 接続名

IPsec-VPN 接続の名前を入力します。

例:IPsec-VPN 接続 と入力します。

リージョン

IPsec-VPN 接続に関連付ける VPN ゲートウェイがデプロイされているリージョンを選択します。

IPsec-VPN 接続は、VPN ゲートウェイと同じリージョンに作成されます。

ドイツ (フランクフルト) を選択します。

リソースグループでフィルタリング

VPN Gateway インスタンスが属するリソースグループを選択します。

デフォルトのリソースグループを選択します。

VPN Gateway との関連付け

IPsec-VPN 接続に関連付ける VPN Gateway インスタンスを選択します。

作成した VPN Gateway を選択します。

ルーティングモード

ルーティングモードを選択します。

宛先ベースのルーティング:トラフィックは宛先 IP アドレスに基づいてルーティングおよび転送されます。

トラフィックオブインタレストパターン:特定の送信元および宛先 IP アドレスに基づいてトラフィックをルーティングおよび転送します。

インタレストストリームパターン を選択します。

ローカルネットワーク

VPN Gateway インスタンスに関連付けられている VPC の CIDR ブロックを入力します。

VPC CIDR ブロックを入力します:10.0.0.0/16

重要DTS を使用して Azure から Alibaba Cloud にデータを同期する場合、DTS はこの CIDR ブロックの IP アドレスを使用してデータを移行するため、100.104.0.0/16 CIDR ブロックも追加する必要があります。

リモートネットワーク

VPC がアクセスしたいリモートネットワークの CIDR ブロックを入力します。

192.168.0.0/16 と入力します。

今すぐ有効化

接続のネゴシエーションをすぐに開始するかどうかを指定します。有効な値:

はい:設定完了後すぐにネゴシエーションが開始されます。

いいえ:インバウンドトラフィックが検出されたときにネゴシエーションが開始されます。

はい を選択します。

BGP の有効化

IPsec-VPN 接続に Border Gateway Protocol (BGP) を使用する場合は、このスイッチをオンにします。デフォルトでは、この機能は無効になっています。

この例では、デフォルト値が使用されます。BGP 機能は有効になっていません。

トンネル 1

トンネル 1 (アクティブトンネル) の VPN パラメーターを設定します。

デフォルトでは、トンネル 1 はアクティブトンネル、トンネル 2 はスタンバイトンネルです。この設定は変更できません。

カスタマーゲートウェイ

アクティブトンネルに関連付けるカスタマーゲートウェイを選択します。

カスタマーゲートウェイ 1 を選択します。

事前共有鍵

アクティブトンネルの認証キーを入力します。このキーは身分認証に使用されます。

キーは 1〜100 文字の長さで、数字、文字、および次の特殊文字を含めることができます:

~`!@#$%^&*()_-+={}[]\|;:',.<>/?。事前共有鍵を指定しない場合、システムはランダムに 16 文字の文字列を生成します。

重要トンネルとそのピアゲートウェイデバイスは、同じ事前共有鍵を使用する必要があります。そうでない場合、IPsec-VPN 接続を確立できません。

トンネルの認証キーは、対応する Azure VPN 接続のキーと同じである必要があります。

暗号化設定

IKE、IPsec、DPD、および NAT 越えを設定します。

この例では、デフォルト設定が使用されます。デフォルト値の詳細については、「IPsec-VPN 接続 (VPN Gateway)」をご参照ください。

トンネル 2

トンネル 2 (スタンバイトンネル) の VPN パラメーターを設定します。

カスタマーゲートウェイ

スタンバイトンネルに関連付けるカスタマーゲートウェイを選択します。

カスタマーゲートウェイ 2 を選択します。

事前共有鍵

スタンバイトンネルの認証キーを入力します。このキーは身分認証に使用されます。

トンネルの認証キーは、対応する Azure VPN 接続のキーと同じである必要があります。

暗号化設定

IKE、IPsec、DPD、および NAT 越えを設定します。

この例では、デフォルト設定が使用されます。デフォルト値の詳細については、「IPsec-VPN 接続 (VPN Gateway)」をご参照ください。

作成済み メッセージで、キャンセル をクリックします。

VPN Gateway のルートを設定します。

IPsec-VPN 接続を作成した後、VPN Gateway インスタンスのルートを設定する必要があります。IPsec-VPN 接続を作成する際に ルーティングモード に ポリシーベースのルーティング を選択した場合、システムは自動的に VPN Gateway インスタンスのポリシーベースのルートを作成します。ルートは 未公開 状態です。このステップを実行して、ポリシーベースのルートを VPC に公開する必要があります。

左側のナビゲーションウィンドウで、 を選択します。

上部のナビゲーションバーで、VPN ゲートウェイインスタンスが存在するリージョンを選択します。

VPN Gateway ページで、対象の VPN ゲートウェイの ID をクリックします。

VPN ゲートウェイの詳細ページで、ポリシーベースルーティング タブをクリックし、管理したいルートを見つけて、操作 列の 公開 をクリックします。

ルートエントリの公開 ダイアログボックスで、OK をクリックします。

ステップ 4:ネットワーク接続のテスト

上記の設定が完了すると、Alibaba Cloud VPC と Azure VNet のリソースが相互に通信できるようになります。次の手順でネットワーク接続をテストできます。

Azure VNet 内に Azure VM インスタンスを作成し、ログインします。具体的な手順については、Azure サポートにお問い合わせください。

重要接続をテストする前に、Alibaba Cloud VPC と Azure VNet に適用されるセキュリティグループルールを理解し、それらのルールが VPC と VNet のリソース間の通信を許可していることを確認してください。

Alibaba Cloud のセキュリティグループルールの詳細については、セキュリティグループルールの照会 および セキュリティグループルールの追加 をご参照ください。

Azure のセキュリティグループルールの詳細については、Azure サポートにお問い合わせください。

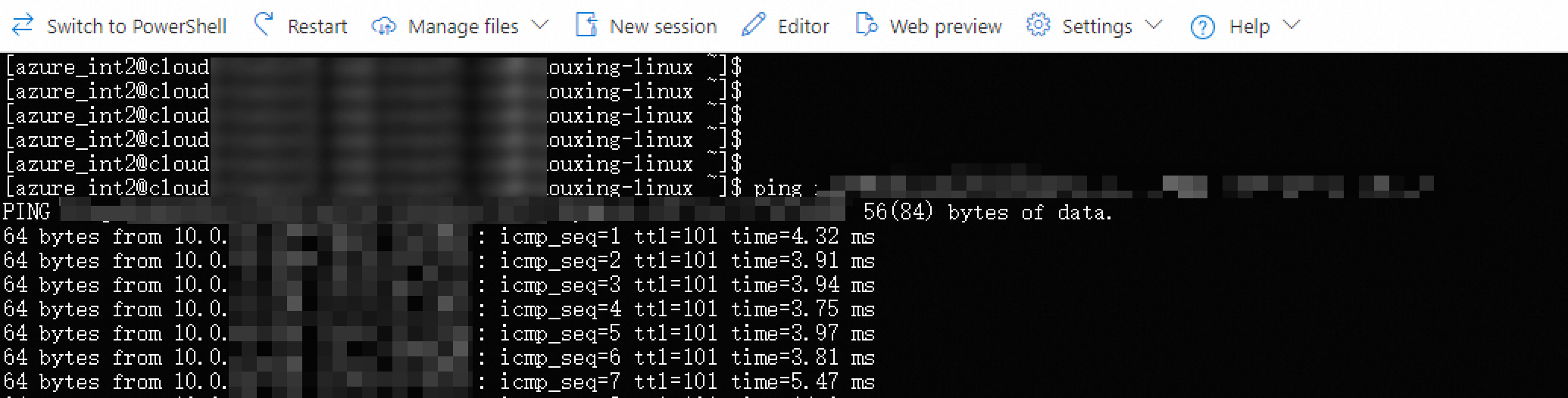

VM インスタンスで、

pingコマンドを実行して Alibaba Cloud ECS インスタンスのプライベート IP アドレスにアクセスします。ping 10.0.0.1次の図のような応答メッセージを受信した場合、Alibaba Cloud VPC と Azure VNet のリソースは相互に通信できます。

次のステップ

データ同期、データ移行、データ検証などのタスクタイプに基づいて、対応するリージョンの DTS サーバーの IP アドレスをデータベースのセキュリティ設定に追加します。これらの設定には、セキュリティグループルール、ファイアウォールポリシー、ホワイトリストが含まれます。