Data Security Center (DSC) は、検出と対応のための付加価値サービス (VAS) としてデータリーク検出を提供します。このドキュメントでは、リスクイベントの詳細と対処方法を表示する方法について説明します。

前提条件

Data Security Center を購入済み で、検出と対応のクォータが十分にあること (付加価値サービスの別途購入または Enterprise Edition のデフォルトクォータで利用可能)。検出と対応サービスがアクティブ化されていないか、クォータが不足している場合は、インスタンスをスペックアップ できます。

アセットの権限付与 を完了していること。

リスクイベントと対処方法の概要

各リスクレベルのリスクイベント数とイベント操作統計を表示します。

Data Security Center コンソール にログインします。

左側のナビゲーションウィンドウで、 を選択します。

Security Event タブで、最近の Event Impact Statistics と Event Operation Statistics、および検出された Risk Details を表示します。

Event Impact Statistics:過去 1 年間に検出された Total Events、High-risk Items、Medium-risk Items、Low-risk Items のリスクイベントが表示されます。各リスクレベルの下にある数字をクリックすると、下の Risk Details リストをリスクイベントレベルでフィルタリングできます。

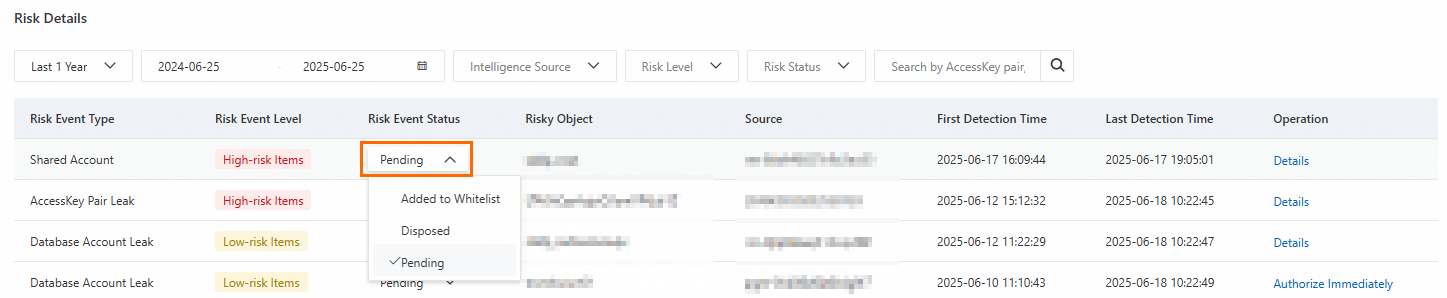

Event Operation Statistics:過去 1 年間に検出されたリスクイベントの対処状況が表示されます。Added to Whitelist、Disposed、Pending のイベントが含まれます。

Risk Details:リスクタイプ (All Types、AccessKey Pair Leak、Database Account Leak、Shared Account、Public Storage of Sensitive Information など) 別にリスクイベントが表示されます。

説明統計数値または対応する Risk Type をクリックすると、Risk Details リストを条件別にフィルタリングできます。

リスクイベントの詳細と対処方法の表示

DSC は、検出されたリスクイベントを 4 つの基本タイプに分類します。対応するリスクタイプの検出を有効にしている場合、リスクイベント発生後にリスク詳細エリアで詳細なイベント情報を確認し、適切な操作を実行できます。

AccessKey ペアのリーク

GitHub、公開プレーンテキストストレージ、非公開プレーンテキストストレージ、脅威インテリジェンス、カスタムインテリジェンスなどのインテリジェンスソースを通じて、アクティブな AccessKey ペアのリークを検出します。バケットへの AccessKey アクセスの詳細を表示し、AccessKey のローテーションのために KMS と統合したり、ホワイトリストに登録したりするなどの推奨操作を実行できます。記憶媒体の場合は、対応するファイルを削除するか、ホワイトリストに登録できます。

Risk Type エリアで、AccessKey Pair Leak をクリックします。

対象のリスクイベントの Actions 列で、Details をクリックします。

重要リスクイベントの詳細情報を表示するには、まずアセットの権限付与を完了する必要があります。

Details ページで、リスクイベントの詳細情報を表示し、対処操作を実行します。

AccessKey 情報

AccessKey ID、Account of AccessKey Pair、AccessKey Pair Status、First Detection Time、Latest Detection Time、Intelligence Source などの情報を表示します。

Handle をクリックします。

Manage AccessKey Pair パネルで、Disable または Rotate 操作を実行します。

Disable:Resource Access Management (RAM) コンソール にリダイレクトされ、現在のプライマリアカウントとその RAM ユーザーの AccessKey を無効化します。詳細については、「RAM ユーザーの AccessKey ペアを無効にする」をご参照ください。

Rotate:

[KMS 統合済み]:[確認] をクリックすると、KMS がローテーションを実行し、既存の AccessKey ペアを削除して、新しいペアを作成します。

警告この操作は、一度実行すると元に戻すことができません。慎重に行ってください。

[KMS 未統合]:Key Management Service コンソール にリダイレクトされ、AccessKey クレデンシャルを KMS でホスト します。KMS をアクティブ化していない場合は、最初に KMS インスタンスを購入して有効化 する必要があります。

AccessKey リークの詳細

以下のインテリジェンスソースから AccessKey リーク情報を表示します。異なるインテリジェンスソースに基づいて、リスクイベントを処理またはホワイトリストに登録できます。

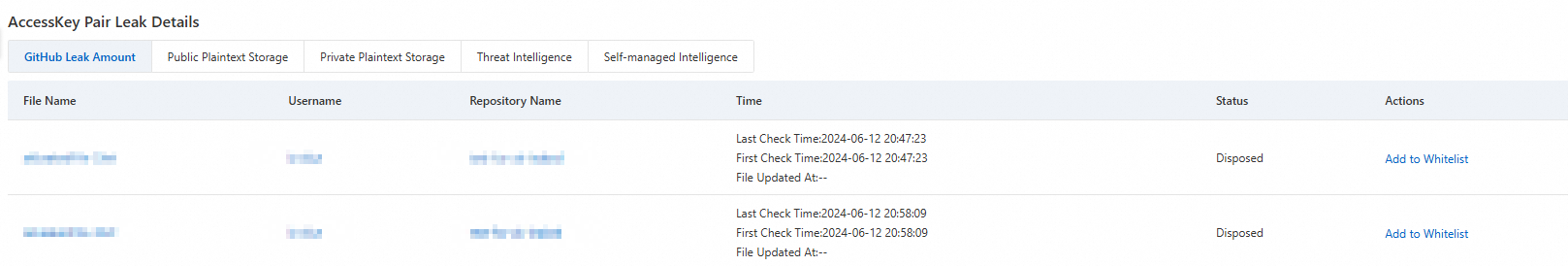

GitHub Leak Amount:GitHub プラットフォーム上の公開ソースコードに含まれる AccessKey 情報。

File Name、Username、または Repository Name をクリックして GitHub プラットフォームにジャンプし、関連情報を表示します。

Actions 列の Add to Whitelist をクリックして、対象のファイルをホワイトリストに登録します。このファイルは、今後 AccessKey リークのリスクイベントを生成しません。

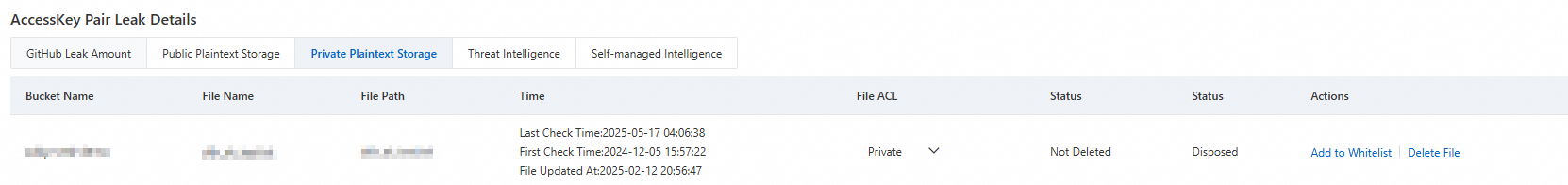

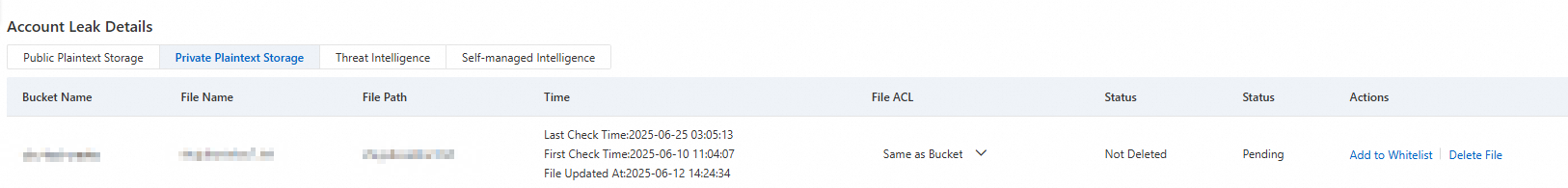

Public Plaintext Storage/Private Plaintext Storage:承認された OSS バケット内の公開/非公開ファイルにプレーンテキストで保存されている AccessKey 情報を検出します。

[ACL の変更]:File ACL 列のドロップダウンボタンをクリックして、対応するファイルの ACL を変更します。

[削除]:Actions 列の Delete File をクリックして、対応するバケットからファイルを削除します。

[ホワイトリストに追加]:Actions 列で、Add to Whitelist をクリックして、対象のファイルをホワイトリストに追加します。ファイルは AccessKey ペアのリークの脅威イベントを生成しなくなります。

[脅威インテリジェンス]/Self-managed Intelligence:脅威インテリジェンスまたはカスタムインテリジェンスからの AccessKey リークイベントの場合、関連する脅威ソースまたはインテリジェンス入力ユーザーをホワイトリストに登録できます。

説明ファイルが削除されると、Status は T+1 日で自動的に Deleted に更新され、Status は Disposed に更新されます。

ファイルがホワイトリストに登録されると、Status は T+1 日で自動的に Added to Whitelist に更新されます。

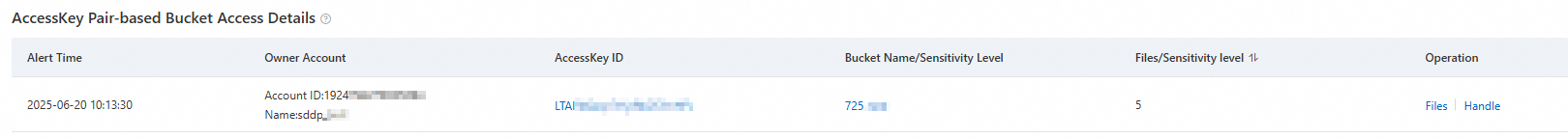

AccessKey バケットアクセス詳細

リークされた AccessKey がバケットにアクセスする場合、特定のファイルアクセスリストを表示できるだけでなく、バケットアクセス権限を構成し、POP ゲートウェイ遮断ポリシーを設定して、データセキュリティを効果的に保護できます。

[脅威追跡]:対象の [AccessKey ID] または Bucket Name/Sensitivity Level をクリックして、AccessKey とバケットアクセス動作の可視化パスを表示します。

[表示] Files:Actions 列の Files をクリックして、アクセスされたファイルに関する情報を表示します。ファイル ACL を直接変更することもできます。

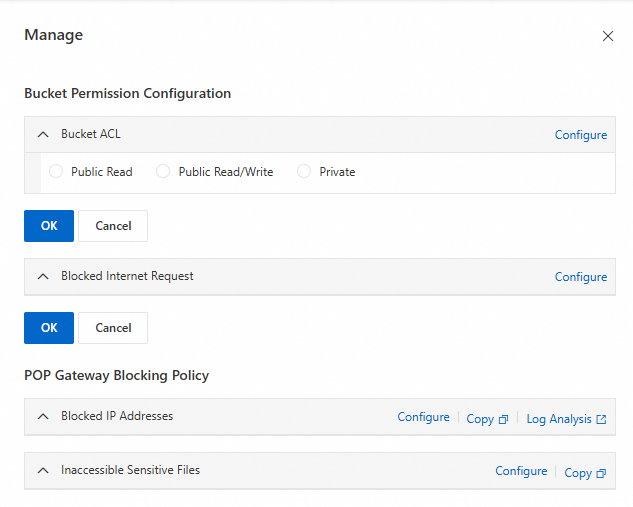

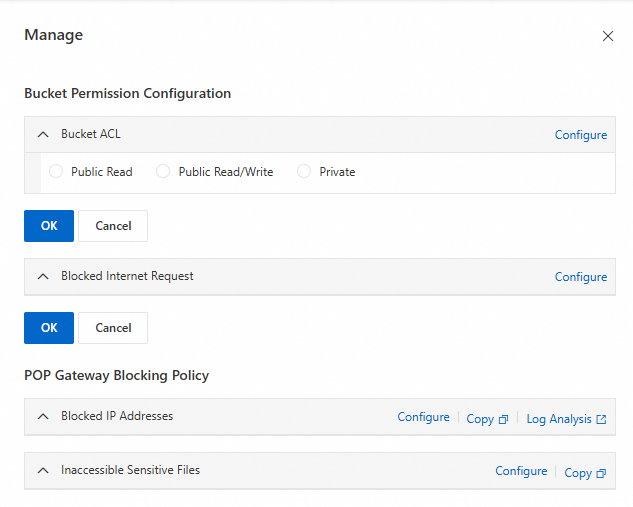

Handle:Actions 列の Handle をクリックして、バケットアクセス権限を構成し、POP ゲートウェイ遮断ポリシーを設定します。

Bucket Permission Configuration:Configure をクリックして、バケット ACL とパブリックネットワークリクエストの遮断を設定し、OK をクリックします。

POP Gateway Blocking Policy:Configure をクリックして Resource Access Management (RAM) コンソール にジャンプし、IP アクセスと機密ファイルアクセス権限を制限するポリシーを作成します。詳細については、「カスタムポリシーを作成する」をご参照ください。

データベースクレデンシャルのリーク

承認された OSS バケット内の ApsaraDB RDS または PolarDB のクレデンシャル情報 (エンドポイント、ポート番号、アカウント、パスワードを含む) を検出することにより、この機能は、セルフマネージドインスタンスと脅威インテリジェンスからのインスタンスを含むデータベースインスタンスの統計を識別および収集します。また、これらのアカウントを使用して対応するデータベースインスタンスにアクセスするリスクの高い動作を追跡し、リスクイベントを生成します。影響を受けるアカウントの場合、KMS と統合して、クレデンシャルのローテーションやアカウントのホワイトリストへの追加などの操作を実行できます。記憶媒体の場合は、対応するファイルを削除するか、ホワイトリストに追加できます。

バケットファイルにデータベースのクレデンシャル、エンドポイント、ポート番号の情報が同時に含まれている場合にのみ、リスクイベントが検出され、データベースクレデンシャルリークとして識別されます。

Risk Type エリアで、Database Account Leak をクリックします。

Actions 列の対象リスクイベントで、Details をクリックします。

重要リスクイベントの詳細情報を表示するには、まずアセットの権限付与を完了する必要があります。

Details ページで、リスクイベントの詳細情報を表示し、対処操作を実行します。

データベース情報

Database Account、Database Instance、First Detection Time、Latest Detection Time、Intelligence Source などの情報を表示します。

Handle をクリックします。

Manage Account パネルで、Delete または Rotate 操作を実行します。

Delete:現在のデータベースインスタンスのアカウントとパスワードを削除します。

警告この操作は、一度実行すると元に戻すことができません。慎重に行ってください。

Rotate:

[KMS 統合済み]:[確認] をクリックすると、データベースクレデンシャルがローテーションされ、データベースクレデンシャルが削除され、新しいクレデンシャルが再作成されます。

警告この操作は、一度実行すると元に戻すことができません。慎重に行ってください。

[KMS 未統合]:Key Management Service コンソール にリダイレクトされ、データベースクレデンシャルを KMS でホスト します。KMS をアクティブ化していない場合は、最初に KMS インスタンスを購入して有効化 する必要があります。

クレデンシャルリークの詳細

以下のインテリジェンスソースからクレデンシャルリーク情報を表示します。異なるインテリジェンスソースに基づいて、リスクイベントを処理またはホワイトリストに登録できます。

Public Plaintext Storage/Private Plaintext Storage:承認された OSS バケット内の公開/非公開ファイルにプレーンテキストで保存されているデータベース関連情報を検出します。

[ACL の変更]:File ACL 列のドロップダウンボタンをクリックして、対応するファイルの ACL を変更します。

[削除]:Actions 列の Delete File をクリックして、対応するバケットからファイルを削除します。

[ホワイトリスト]:Actions 列の Add to Whitelist をクリックして、対象のファイルをホワイトリストに登録します。このファイルは、今後データベースクレデンシャルリークのリスクイベントを生成しません。

[脅威インテリジェンス]/Self-managed Intelligence:脅威インテリジェンスまたはカスタムインテリジェンスからのデータベースリークイベントの場合、関連する脅威ソースまたはインテリジェンス入力ユーザーをホワイトリストに登録できます。

説明ファイルが削除されると、Status は T+1 日で自動的に Deleted に更新され、Status は Disposed に更新されます。

ファイルがホワイトリストに登録されると、Status は T+1 日で自動的に Added to Whitelist に更新されます。

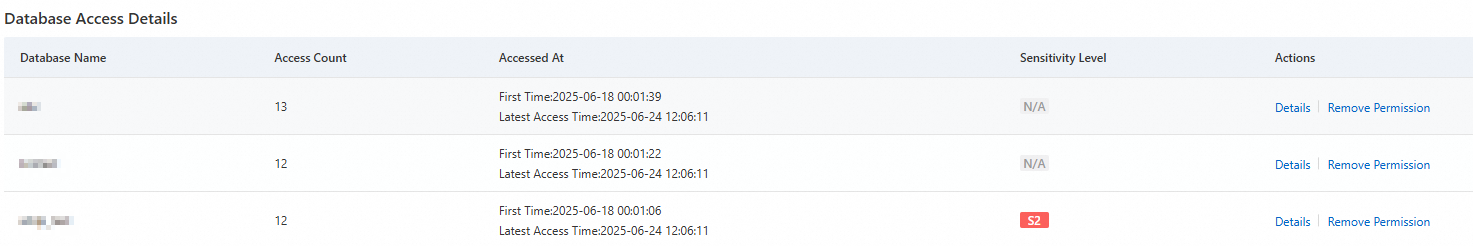

データベースアクセス詳細

アカウントがアクセスしたデータベース名、アクセス頻度、アクセス時間、機密データの分類と等級結果を表示できるだけでなく、データベースの詳細情報 (データベーステーブルと機密情報を含む) を表示し、データベースへのアカウントのアクセス権限と変更権限を取り消すこともできます。

Details:対象データベースの Actions 列で Details をクリックして、データベーステーブルの詳細情報を表示します。

機密カラムの識別結果が正しくない場合は、Column details をクリックして、機密データの識別結果を修正します。

Remove Permission:対象データベースの Actions 列で Remove Permission をクリックします。次に、OK をクリックします。

これにより、データベースに対する現在のアカウントのすべてのアクセス/変更権限が削除されます。

人間と機械アカウントの混在使用

履歴ログを通じてアカウントの操作動作を分析し、機械アカウントの人間による使用があるかどうかを判断し、人間と機械アカウントの混在使用のリスクイベントを生成します。

機械アカウントは、主にソフトウェア、プログラム、スクリプト、またはサービス間の通信ニーズに使用されます。通常、人間ユーザーが直接操作するためではなく、プログラムの実行時に使用されます。次に例を示します。

アカウントが履歴に表示されていないオブジェクト/ツール (データベース、SQL 文、クライアント IP、クライアントツールなど) にアクセス/使用しました。

データベースアカウントの現在の操作頻度は低く、人間が実行できます。この動作によってデータリークが発生したとは限りませんが、アカウント管理の脆弱性が露呈しています。今後、「人間と機械の分離」の原則を明確に定義し、人間と機械のアカウントを個別に管理および使用する必要があります。

Risk Type エリアで、Shared Account をクリックします。

Actions 列の対象リスクイベントで、Details をクリックします。

重要リスクイベントの詳細情報を表示するには、まずアセットの権限付与を完了する必要があります。

Details ページで、リスクイベントの詳細情報を表示し、対処操作を実行します。

アカウント情報

Access Account、Instance、First Detection Time、Latest Detection Time、Intelligence Source などの情報を表示します。

Handle をクリックします。

Manage Account パネルで、Delete または Rotate 操作を実行します。

Delete:現在のデータベースインスタンスのアカウントとパスワードを削除します。

警告この操作は、一度実行すると元に戻すことができません。慎重に行ってください。

Rotate:

[KMS 統合済み]:[確認] をクリックすると、データベースクレデンシャルがローテーションされ、データベースクレデンシャルが削除され、新しいクレデンシャルが再作成されます。

警告この操作は、一度実行すると元に戻すことができません。慎重に行ってください。

[KMS 未統合]:Key Management Service コンソール にリダイレクトされ、データベースクレデンシャルを KMS でホスト します。KMS をアクティブ化していない場合は、最初に KMS インスタンスを購入して有効化 する必要があります。

異常な文の詳細

実行された操作文の詳細情報 (データベース名、テーブル名、アクセス時間、アクセス IP、アクセスクライアント、操作タイプ、操作文、返された行など) を表示します。

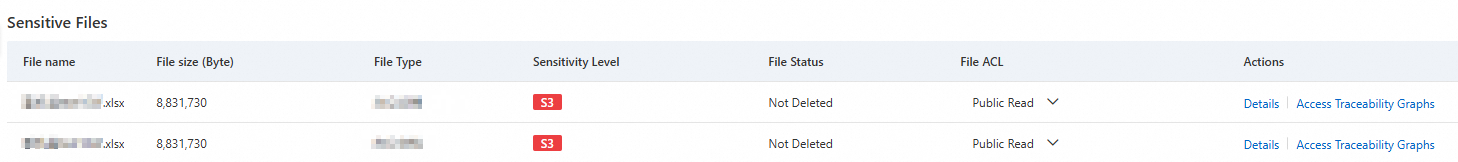

機密情報の公開ストレージ

権限が付与された公開 OSS バケットで感度レベル S3 以上のファイルが 1,000 個以上検出されると、アラートが生成されます。バケットステータスを変更するか、機密ファイルの ACL (アクセス制御リスト) を削除/変更することをお勧めします。

Risk Type エリアで、Public Storage of Sensitive Information をクリックします。

Actions 列の対象リスクイベントで、Details をクリックします。

重要リスクイベントの詳細情報を表示するには、まずアセットの権限付与を完了する必要があります。

Details ページで、リスクイベントの詳細情報を表示し、対処操作を実行します。

バケット情報

[バケット名]、Owner Account、First Detection Time、Latest Detection Time などの情報を表示します。

Handle をクリックします。

バケットアクセス権限を構成し、POP ゲートウェイ遮断ポリシーを設定します。

Bucket Permission Configuration:Configure をクリックして、バケット ACL とパブリックネットワークリクエストの遮断を設定し、OK をクリックします。

POP Gateway Blocking Policy:Configure をクリックして Resource Access Management (RAM) コンソール にジャンプし、IP アクセスと機密ファイルアクセス権限を制限するポリシーを作成します。詳細については、「カスタムポリシーを作成する」をご参照ください。

機密ファイルリスト

検出された機密ファイルの詳細 (機密データ情報とファイルアクセス パスの追跡情報を含む) を表示し、ファイル ACL を変更します。

Details:Details をクリックして、ファイルに含まれる機密情報の詳細を表示します。

Threat Source Tracing:Threat Source Tracing をクリックして、ファイルアクセス動作の可視化パスを表示します。

その他の操作

リスクイベントポリシーの構成

DSC は、検出されたリスクイベントを 4 つの基本タイプに分類します。各タイプのステータスを有効にし、対応するリスクレベルを構成する必要があります。

左側のナビゲーションウィンドウで、 を選択します。

Policy Management タブで、対応するリスクイベントタイプのリスクイベントステータスを有効にし、要件に従ってリスクイベントレベルを構成します。

重要リスクイベントステータスはデフォルトで有効になっており、Shared Account イベントタイプのデフォルトのリスクレベルは Medium-risk Items で、他のタイプのデフォルトのリスクレベルは High-risk Items です。

リスクイベントが無効になっていると、新しいアラートイベントは生成されませんが、既存のイベントは影響を受けません。

リスクイベントレベルを調整した後、既存のイベントのリスクレベルは同期的に更新されます。

構成が完了したら、Save をクリックします。

イベント対処ステータスの変更

リスクイベントステータス (ホワイトリストに追加済み、処理済み、保留中など) を変更できます。

Security Event タブの Risk Details リストでイベントステータスを変更できます。

または、対象リスクイベントの Details ページでイベントステータスを変更します。