DAS Agent は、大規模言語モデル(LLM)技術を活用した、データベース運用・保守(O&M)のためのインテリジェントアシスタントです。Alibaba Cloud のサポートチケット約 10 万件および専門家の知見を基に、クラウドデータベースにおける一般的な O&M 問題および安定性課題を解決します。IT 運用向け AI(AIOps)を活用することで、問題検出、診断、最適化までを含むエンドツーエンドの自律的機能を提供し、データベースの安定性を効率的かつ正確に確保します。

前提条件

DAS がターゲット データベースに正常に接続しました。

以下の主要なデータベースがサポートされています:

MySQL:RDS MySQL、PolarDB for MySQL、他社クラウドベンダー提供の MySQL、およびセルフマネージド MySQL。

PostgreSQL:RDS PostgreSQL、PolarDB for PostgreSQL、他社クラウドプロバイダー提供の PostgreSQL、およびセルフマネージド PostgreSQL。

Redis:Tair (compatible with Redis)、他社クラウドベンダー提供の Redis、およびセルフマネージド Redis。

MongoDB:ApsaraDB for MongoDB、他社クラウドベンダー提供の MongoDB、およびセルフマネージド MongoDB。

SQL Server:RDS SQL Server。

分散型データベース:PolarDB-X。

注意事項

RAM ユーザーとして DAS Agent を使用する場合は、当該 RAM ユーザーに DAS の管理権限およびデータベースインスタンスに対する権限が付与されていることを確認してください。

DAS Agent の AIOps 機能を、DAS コンソール以外の業務システムや非 DAS 環境に統合したい場合は、チケットを送信してご相談ください。

各国・各地域のデータセキュリティ規制により、異なるリージョンに配置されたデータベースインスタンスは、単一の LLM サービスで一括管理できません。複数のリージョンにインスタンスが展開されている場合、各リージョンまたは各国ごとに DAS Agent を個別に有効化する必要があります。たとえば、中国本土(北京、上海、杭州、広州など)のインスタンスは「中国向け DAS Agent」を共用できますが、米国、シンガポール、インドネシアのインスタンスについては、それぞれの国またはリージョンで個別に有効化が必要です。

中国以外で利用可能な DAS Agent は、現在シンガポールおよび米国に展開されている Alibaba Cloud Model Studio に依存しています。そのため、モデル呼び出しはこの 2 つのリージョンのうち最も近い方へルーティングされます。Model Studio の追加リージョンへの展開が完了次第、DAS Agent は自動的に現地の Model Studio サービスへ移行します。

注:これは、Model Studio モデルへのクロスボーダー呼び出しにのみ適用されます。データベース監査ログなどのデータは、インスタンスが配置されたリージョン内に常に留まります。

課金

詳細については、「DAS Agent の料金詳細」をご参照ください。

2026 年 3 月 17 日より、DAS Agent では日次無料トライアルプランが提供されます。

基本クォータ:各ユーザーには 1 日あたり 5,000 文字の無料クォータが付与されます。クォータを消費した後は、商用エディションへのアップグレードが必要となります。

チェックインボーナス:コンソール上で O&M 日次レポートを表示またはクエリすることで、毎日のチェックインを完了できます。1 回の成功したチェックインにつき、追加で 700 文字が付与されます。連続 7 日間のチェックインにより、合計 4,900 文字の追加クォータが獲得できます。

クォータ照会:コンソールページから、残りの日次クォータおよび使用状況をいつでも確認できます。

注:無料クォータポリシーは、運用上の必要に応じて変更される場合があります(増額、減額、または中止を含む)。現在の特典を最大限に活用するために、お早めにお試しいただくことを推奨します。

特徴

特徴 | ステータス | 説明 |

データベース Q&A | サポート対象 | ナレッジベースは、汎用的なデータベース知識から、Alibaba Cloud 専門家が長年にわたり蓄積・整理した内部文書までを網羅しています。主なオンライントランザクション処理(OLTP)および NoSQL エンジンの種類をカバーしており、異常対応の推奨事項、設定の変更に関する推奨、変更影響分析など、多様な知識タイプを含みます。 |

データベース異常診断 | サポート対象 | OLTP および NoSQL のさまざまなシナリオに対応しています。メトリクスおよび異常クエリ、リアルタイム診断(CPU、メモリ、セッション)、ロック分析、レイテンシーインサイト(Tair)、large key 分析(Tair)、スロークエリ分析(OLTP および MongoDB)、SQL 最適化(実行済みおよび未実行の SQL ステートメントの事前チェックを含む)、データベースセキュリティリスク検出を含みます。DAS Agent は、根本原因を特定し、最適化および 即時修復の推奨事項を提供するためのインテリジェント分析を実行します。 説明 現時点では、推奨事項の実行には手動による承認が必要です。LLM による自動実行機能は、まだ提供されていません。 |

インテリジェント O&M レポート | サポート対象 | お客様のアカウント下にある複数のインスタンス(マルチエンジン対応)を対象とした統一的な O&M レポートを提供します。レポートには、メトリクスのトレンド比較分析、最適化の提案、モニタリングの推奨事項が含まれます。 説明 現時点では、日次レポートのみがサポートされています。週次および月次レポート、およびユーザー定義のレポートテンプレートは、今後のリリースで提供予定です。 |

異常検知およびアラート機能 | 非サポート | パフォーマンストレンドモニタリングメトリクスに基づく、能動的な異常検知を実装する予定です。 |

サポート対象の機能

シナリオ/機能 | 説明 | サポート対象のクラウドデータベースインスタンス | サポート対象のセルフマネージド/他社クラウドインスタンス | 必須診断パラメーター | サンプル API 呼び出しクエリ |

リアルタイム CPU 診断(MySQL) | 関連データをリアルタイムで取得し、異常な CPU 使用率の原因を診断します。 |

| 非サポート | • インスタンス ID |

|

リアルタイム CPU 診断(Tair/Redis) | Tair (compatible with Redis) インスタンスの異常な CPU 使用率をリアルタイムで診断します。リアルタイムセッションデータ、large key、hot key を基に、根本原因を分析します。 |

| 非サポート | • インスタンス ID |

|

CPU 使用率診断(MySQL) | 指定された期間におけるセッション、スロークエリログ、SQL Explorer データなどの関連情報を取得し、異常な CPU 使用率の原因を診断します。 |

| 非サポート | • インスタンス ID |

|

SQL 診断および最適化 | 指定されたデータベースで実行された SQL ステートメントを分析します。データベースエンジンバージョン、テーブルスキーマ、インデックス、実行計画、SQL スクリプトを分析し、潜在的なパフォーマンスの問題を特定し、最適化の提案を提供します。また、未リリースの SQL ステートメントについても事前チェックをサポートします。 |

| MySQL および PostgreSQL エンジンをサポート | • インスタンス ID |

|

スローログ分析(TP) | スロークエリログ統計に基づき、さまざまな問題のある SQL ステートメントを特定し、対応する最適化の提案を提供します。 |

| 非サポート | • インスタンス ID |

|

スローログ分析(MongoDB) | MongoDB のスロークエリログ統計に基づき、さまざまな問題のあるクエリテンプレートを特定します。注目すべき QueryId のリストを推奨し、対応策を提供します。 |

| 非サポート | • インスタンス ID |

|

モニタリングメトリクスクエリ | データベースインスタンスの CPU 使用率、メモリ使用量、ストレージ領域使用量などのメトリクスをクエリします。 |

| 非サポート | • インスタンス ID |

|

重要パフォーマンスメトリクスのまとめ | 指定された時間範囲内でインスタンスの重要パフォーマンスメトリクスをクエリおよびまとめます。大量のデータによるクエリ失敗を回避するため、時間範囲は小さめに設定することを推奨します。 |

| 非サポート | • インスタンス ID |

|

最近のデッドロック分析 | SHOW ENGINE INNODB STATUS コマンドの戻り値に含まれる最新のデッドロックログを分析します。 |

| MySQL をサポート | • インスタンス ID |

|

メタデータロックおよびトランザクションブロッキング分析 | 現在のセッションにおけるメタデータロックおよびトランザクションブロッキングを分析します。トランザクションブロッキング分析を行うには、RDS MySQL 8.0 および PolarDB for MySQL 8.0 インスタンスで Performance Schema を有効化する必要があります。 |

| 非サポート | • インスタンス ID |

|

ストレージ分析 | インスタンス、データベース、テーブルの情報をクエリします。データベースおよびテーブルのストレージ領域の概要を表示し、最適化対象の項目一覧と、詳細なデータベースおよびテーブル情報を提供します。 |

| MySQL および PostgreSQL エンジンをサポート | • インスタンス ID |

|

SQL Server ストレージ分析 | SQL Server のストレージ領域使用量をクエリし、ストレージ領域の異常を分析します。 |

| 非サポート | インスタンス ID |

|

レイテンシーインサイト分析(Tair/Redis) | Tair (compatible with Redis) インスタンスのレイテンシーインサイトデータに基づき、プロキシノードまたはデータノードのレイテンシーデータを分析します。また、レイテンシーが高いコマンドまたはノードを特定します。 |

| 非サポート | • インスタンス ID |

|

large key のクエリおよび分析 | Tair (compatible with Redis) インスタンスの履歴 large key を分析し、対応する hot key の情報を返します。 |

| 非サポート | • インスタンス ID |

|

異常セッションの識別 | MySQL データベースインスタンスに対して information_schema.processlist および information_schema.innodb_trx をリアルタイムでクエリし、異常セッションを分析します。 |

| MySQL をサポート | • インスタンス ID |

|

メモリ異常診断(MySQL) | データベースインスタンスのメモリ使用量が異常かどうかを分析します。異常が検出された場合は、その原因をさらに分析します。異常が検出されなかった場合は、潜在的なメモリ異常リスクについて警告を提供します。 |

| 非サポート | • インスタンス ID |

|

メモリ異常の識別(MySQL) | データベースインスタンスのメモリ使用量が異常かどうかを分析します。異常が検出された場合、または長期間にわたって使用率が高水準である場合、異常または高使用率の一般的な原因を提示します。 |

| 非サポート | • インスタンス ID |

|

HA クエリおよび分析 | RDS MySQL インスタンスのプライマリ/セカンダリ スイッチオーバー記録をクエリおよび分析し、簡潔なレポートを出力します。 |

| 非サポート | • インスタンス ID |

|

Auto-increment ID オーバーフローのリスク | テーブルの auto-increment ID 使用データをクエリし、auto-increment ID オーバーフローのリスクを特定します。 |

| 非サポート | • インスタンス ID(任意) |

|

エラーログ分析 | データベースインスタンスのエラーログ内のデッドロック、Warning、Error レベルのログを分析します。詳細なデッドロック情報およびエラーログの原因を返します。 重要

|

| 非サポート | • インスタンス ID |

|

最適化対象インスタンスの概要 | 現在の Alibaba Cloud アカウント下で、注目が必要なデータベースインスタンスの一覧をクエリします。これには、データベースペイロードの変化、CPU の急激なピーク、I/O の急激なピーク、高い IOPS、インスタンスメモリの急激なピーク、スロー SQL ステートメントの異常な件数などが含まれます。 |

| 非サポート | 時間範囲(start_time および end_time) |

|

インスタンス情報クエリ | 現在の Alibaba Cloud アカウント下のデータベースインスタンスに関する情報をクエリします。これには、データベースエンジンタイプ、データベースエンジンバージョン、インスタンス ID、インスタンスエイリアス、インスタンスリージョン、インスタンスステータスなどが含まれます。データベースエンジンタイプまたはキーワードによるフィルターが可能です。 |

| MySQL、PostgreSQL、Redis、MongoDB エンジンをサポート | • エンジンタイプ |

|

インスタンストポロジークエリ | データベースインスタンスのトポロジー情報および各ノードの詳細情報をクエリします。 |

| 非サポート | インスタンス ID |

|

インスタンス構成クエリ | データベースインスタンスの構成およびステータス情報をクエリします。これには、ログ設定、ストレージポリシー(ホット/コールドストレージ)、監査機能、Performance Insight の有効/無効、移行およびバージョン対応などのメタデータが含まれます。 |

| 非サポート | インスタンス ID |

|

テーブル作成ステートメントの表示 | 指定されたテーブルのテーブル作成ステートメントを表示します。 |

| MySQL および PostgreSQL エンジンをサポート | • インスタンス ID |

|

セキュリティ異常イベント | Alibaba Cloud アカウント下のデータベースインスタンスに関連する異常活動に関するセキュリティイベントをクエリします。これには、アカウントクラッキングの試行、機密データのダウンロード、異常なログオン、短時間での大量データ削除、辞書攻撃などが含まれます。これにより、潜在的なセキュリティ脅威を迅速に特定し、異常活動の文脈を分析し、標的を絞った保護措置を講じることで、データベースのセキュリティおよびコンプライアンスを向上させることができます。 |

| 非サポート | なし |

|

セキュリティベースラインの変更 | 指定された時間範囲内でデータベースインスタンスのセキュリティベースライン変更傾向をクエリします。これにより、インスタンスの安全な構成の進化を把握し、リスク改善、悪化、または長期未修復項目の状況を特定し、実行可能な修復ガイドラインを提供することで、データベースのセキュリティおよびコンプライアンスを強化できます。 |

| 非サポート | • インスタンス ID |

|

最新のセキュリティベースライン | Alibaba Cloud アカウント下の各データベースインスタンスの最新セキュリティベースライン検査結果をクエリします。これにより、データベースのセキュリティ構成状況を包括的に把握し、潜在的なリスクを特定し、実践的な修復ガイドラインを提供することで、データベースのセキュリティおよびコンプライアンスを強化できます。 |

| 非サポート | なし |

|

機密データの発見 | Alibaba Cloud アカウント下の各データベースインスタンスの機密データスキャン結果をクエリし、データ分類および分類に関する詳細情報を提供します。これにより、データベースインスタンスに機密データが存在するか、その分布およびリスクレベルを把握でき、データセキュリティ管理およびコンプライアンスチェックを支援します。 |

| 非サポート | なし |

|

グローバルセキュリティリスク傾向 | この機能では、グローバルなデータベースセキュリティリスクの時間的傾向をクエリおよび分析できます。ヒストグラムデータを使用してリスクの変動パターンを特定し、異常なピークを検出することで、リスクの進化を視覚的に分析できます。 |

| 非サポート | なし |

|

インスタンスセキュリティリスク傾向 | この機能では、単一のデータベースインスタンスのセキュリティリスクの時間的傾向をクエリおよび分析できます。ヒストグラムデータを使用して、異常な SQL 操作、SQL インジェクション、データ侵害など、複数のリスクディメンションにおける変動パターンおよび異常なピークを特定します。これにより、DBA がインスタンスのセキュリティ課題の進化を迅速に特定できます。 |

| 非サポート | インスタンス ID |

|

インスタンスセキュリティアラート統計 | この機能では、指定された時間範囲内で単一のデータベースインスタンスの SQL セキュリティアラート統計をクエリできます。これには、アラートレベル(重大、警告、情報)およびアラートタイプ(SQL インジェクション、データ侵害、異常操作など)別の分布が含まれます。これにより、インスタンスの全体的なセキュリティ状況およびリスク分布特性を迅速に把握できます。 |

| 非サポート | インスタンス ID |

|

「サポート対象のセルフマネージド/他社クラウドインスタンス」について:MySQL、PostgreSQL、Redis、MongoDB エンジンを搭載する他社クラウドベンダー提供のデータベースまたはセルフマネージドデータベースについては、標準プロトコルに基づいて有効な診断および最適化の提案を提供できます。ただし、ベンダー固有のカスタム機能や非標準の変更はサポート対象外です。

「サンプル API 呼び出しクエリ形式」について:これは、API を直接呼び出す際に、特定の機能を正確にトリガーするために構造化されたリクエストボディを使用する方法を指します。自然言語による質問と比較して、このモードでは対象診断タスクの安定かつ確実な実行が保証されます。

操作手順

DAS Agent ページにアクセスします。

PC からのアクセス

モバイル Web

[DAS Agent ページ] にアクセスしてログインします。

説明モバイル Web 版では、Web ブラウザーを通じた DAS Agent のアクセスのみがサポートされています。アプリケーション内からのアクセスは、現時点ではサポートされていません。

DAS Agent の構成を行います。

支払い完了後、DAS Agent を構成して、異なるインスタンスグループを管理します。DAS は、エディションに応じて異なる管理機能を提供します:

Basic Edition(旧 Personal Edition):1 つのエージェントで最大 10 インスタンスを管理可能。

Enterprise Edition:複数のエージェントを構成し、異なるインスタンスグループを個別に管理できます。また、1 つのインスタンスを複数のエージェントが同時に管理することも可能です。これは、複数の DBA が同じインスタンスグループを交代で管理するようなシナリオに相当します。

構成手順:

「エージェント管理ページ」にログインします。

(任意)リストページの [追加] ボタンをクリックします。Enterprise Edition では複数のエージェントを作成でき、各エージェントが管理するインスタンス一覧を指定できます。

エージェントの構成を編集します。

対象エージェントの [操作] 列で、[編集] ボタンをクリックし、[構成の編集] ページに移動します。

[関連付けられたインスタンス] セクションで、このエージェントが管理するインスタンス ID を選択し、[OK] をクリックして構成を完了します。

機能制限事項:

構成完了後、各エージェントは、管理対象のインスタンスに対してのみ、質問の実行、診断の実行、インスタンスとのインタラクションなどの操作を実行できます。

ユースケース:

API を通じて自社システムに統合

API を通じて DAS Agent を自社システムに統合する場合、異なるエージェント ID を使用して接続できます。これにより、DBA や開発者など異なる担当者が、自身の権限範囲内のインスタンスのみにアクセスおよび操作できるようになります。

コンソール上で会話形式で使用

コンソール上で直接操作する場合、ユーザーは、管理対象のインスタンスが配置された国またはリージョンに対応するエージェントに切り替える必要があります。これにより、当該エージェントが管理するインスタンスに対する O&M 操作が可能になります。

権限の構成を行います。

システムのセキュリティおよび運用コンプライアンスを確保するため、DAS Agent を使用する前に、対応するアカウントに適切なアクセス権限を構成する必要があります。DAS では、異なる役割およびシナリオに応じた 2 つの組み込みシステムポリシーが提供されています:

ポリシー名

権限レベル

主な機能

AliyunHDMReadOnlyAccess読み取り専用権限

DAS コンソール上で、アカウントの権限範囲内のすべてのインスタンスを表示できます。

再起動やパラメーター変更など、変更操作は一切実行できません。

許可されたインスタンスに対して、DAS Agent のインテリジェント診断、パフォーマンス分析、自然言語インタラクション機能を利用できます。

AliyunHDMFullAccess完全アクセス権限

DAS のすべての機能を完全に制御できます。

現在の UID 下のすべてのデータベースインスタンスに対して、診断、最適化、変更、エクスポートなどの操作を実行できます。

AliyunHDMReadOnlyAccessのすべての機能を含みます。

構成方法:

[]RAM コンソール にログインします。

左側のナビゲーションウィンドウで、[] を選択します。

対象ユーザーを見つけ、[権限の追加] を [操作] 列でクリックします。

[アクセスポリシー] リストで、

AliyunHDMReadOnlyAccessまたはAliyunHDMFullAccessを検索して選択します。[OK] をクリックして権限付与を完了します。

DAS Agent を使用して AI 診断を開始します。

診断カードから診断を開始

目的のシナリオに対応するカードをクリックします。

表示されたダイアログボックスで、診断対象(インスタンス ID)、時間範囲、その他の必要なパラメーターを選択します。

説明必要なパラメーターはシナリオによって異なります。詳細については、該当ページをご参照ください。たとえば、[SQL 診断および最適化] を実行する場合、分析対象のデータベースおよび SQL ステートメントを指定する必要があります。

[OK] をクリックします。

会話形式で診断を開始

ダイアログボックスに質問を入力すると、DAS Agent が自動的にユーザーの意図を特定し、最も関連性の高いナレッジをマッチングして、インテリジェント診断を開始します。Agentic 診断機能により、エージェントはユーザーの質問に基づいて診断パスを自律的に計画し、実行フィードバックに基づいてその後のステップを動的に調整します。たとえば、「インスタンスの健全性を評価してください」という質問に対しては、CPU 使用率、セッション数、メモリ使用量、TPS、QPS、デッドロック、スロー SQL ステートメントなど、複数のディメンションにわたる包括的な分析を実行します。顕著なスロー SQL 問題を検出した場合には、SQL 最適化診断を継続し、インデックスの提案やステートメントの書き換えソリューションを提供します。

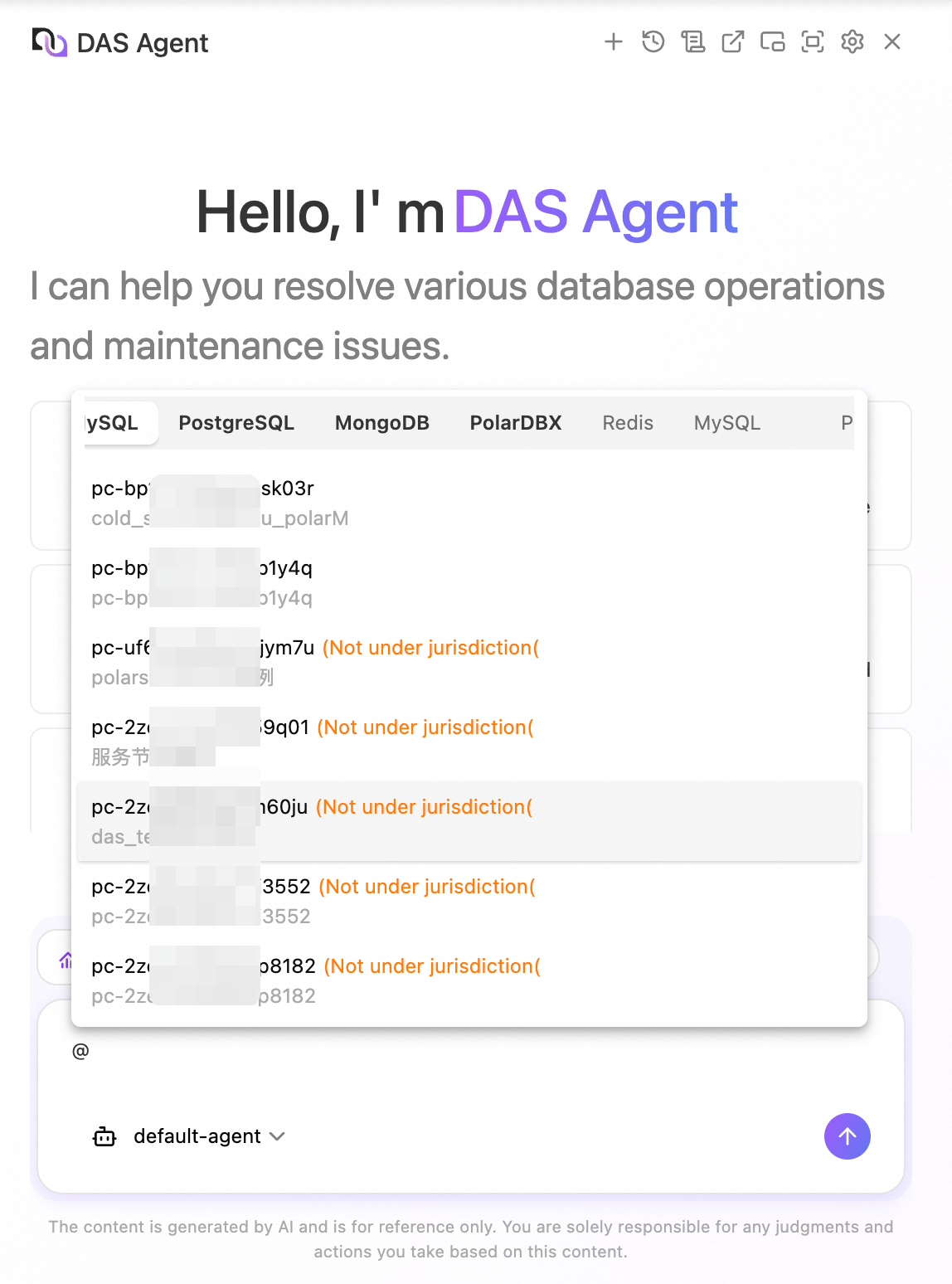

また、キーボードショートカット /、@、# を使用して、診断シナリオをすばやく呼び出したり、インスタンス一覧を表示したり、時間範囲を選択したりできます。

インテリジェント O&M 日次レポート機能は、Enterprise Edition で管理されるすべてのデータベースインスタンスに対して DAS Agent が提供します。毎日、主要な O&M メトリクスを分析し、深い洞察と構造化されたサマリーを提供します。これらのメトリクスには、異常アラートの詳細、高価値スロー SQL の特定といった重要な最適化の提案、ディスク領域使用量のトレンド、無効インデックスの検出結果、CPU、メモリ、I/O といった主要リソースの使用量が含まれます。これにより、統一的でプロフェッショナルかつ実行可能な O&M 概要が生成されます。チームがデータベースの健全性を把握し、能動的なリスク警告を受け取り、正確な最適化を実施することで、システムの安定性を確保し、パフォーマンスを向上させることができます。

DAS コンソールの左側ナビゲーションウィンドウで、[] を選択します。

対象の診断レポートを見つけます。

対象レポートの [操作] 列で、[詳細を表示] をクリックします。

また、DAS Agent ページの上部にある

アイコンをクリックしても、レポートを表示できます。

アイコンをクリックしても、レポートを表示できます。