このドキュメントでは、Digital Employee の権限を構成する方法について説明します。

このドキュメントは RAM ユーザー のみに適用されます。Alibaba Cloud アカウント を使用している場合、デフォルトで Digital Employee に対する完全な管理権限が付与されています。そのため、追加の構成は不要です。すぐにDigital Employee の利用を開始できます。

権限の種類

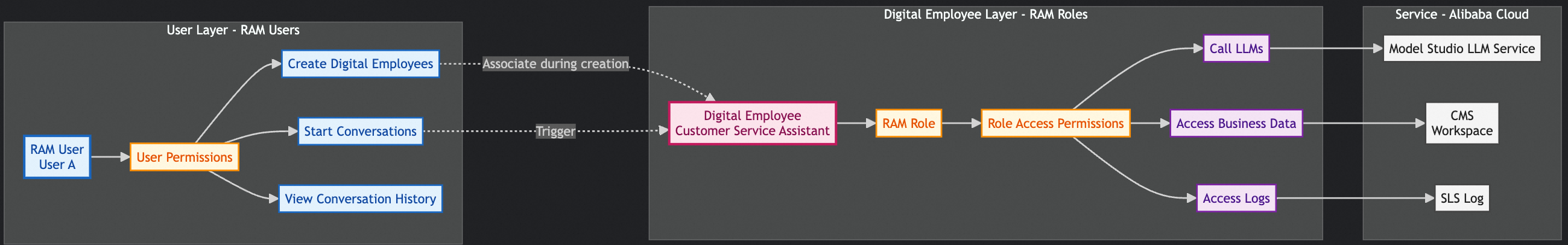

Digital Employee の権限は、以下の 2 種類に分類されます。両者の違いを理解することが重大です。

Digital Employee 操作のユーザー権限(RAM ユーザー権限)

定義:これらの権限により、実際の Digital Employee 利用者である RAM ユーザーが、Digital Employee に対して操作を実行できるようになります。

範囲:

Digital Employee の作成、表示、変更、削除

Digital Employee とのチャット

チャット履歴の表示

Digital Employee 構成の管理

シナリオ:

管理者による Digital Employee の作成および管理

一般ユーザーによる Digital Employee とのチャット

開発者による Digital Employee のデバッグおよびテスト

認可対象:RAM ユーザー

Digital Employee アクセス権限(RAM ロール権限)

定義:これらの権限は、Digital Employee がアクセス可能なリソースおよびデータを制御します。

範囲:

ワークスペースおよびエンティティストレージデータへのアクセス

Log Service へのアクセス

クラウドリソースデータへのアクセス

シナリオ:

Digital Employee が業務データにアクセスする必要がある場合

Digital Employee がログを記録する必要がある場合

認可対象:RAM ロール(Digital Employee が偽装)

Digital Employee 操作のユーザー権限の構成

Alibaba Cloud アカウントまたは RAM 管理者として、Resource Access Management (RAM) コンソール にログインします。

スクリプトエディターを使用してカスタムポリシーを作成します(例:digitalemployee-manager-policy)。スクリプトエディタータブで、以下のシナリオに応じたポリシーのいずれかを使用します。

管理権限

ユーザーが Digital Employee およびチャットの作成、変更、削除、表示を実行できるようにします。

{ "Version": "1", "Statement": [ { "Effect": "Allow", "Action": [ "cms:CreateChat", "cms:GetDigitalEmployee", "cms:ListDigitalEmployees", "cms:GetThread", "cms:GetThreadData", "cms:ListThreads", "cms:CreateDigitalEmployee", "cms:UpdateDigitalEmployee", "cms:DeleteDigitalEmployee", "cms:CreateThread", "cms:UpdateThread", "cms:DeleteThread" ], "Resource": [ "acs:cms:*:*:digitalemployee/*", "acs:cms:*:*:digitalemployee/*/thread/*" ] }, { "Effect": "Allow", "Action": "ram:PassRole", "Resource": "*", "Condition": { "StringEquals": { "acs:Service": "cloudmonitor.aliyuncs.com" } } } ] }読み取り専用権限

ユーザーが Digital Employee 情報の表示、チャットの開始、チャット履歴の表示を実行できるようにします。ただし、Digital Employee やチャットの変更・削除はできません。

{ "Version": "1", "Statement": [ { "Effect": "Allow", "Action": [ "cms:CreateChat", "cms:GetDigitalEmployee", "cms:ListDigitalEmployees", "cms:CreateThread", "cms:GetThread", "cms:GetThreadData", "cms:ListThreads" ], "Resource": [ "acs:cms:*:*:digitalemployee/*", "acs:cms:*:*:digitalemployee/*/thread/*" ] }, { "Effect": "Allow", "Action": "ram:PassRole", "Resource": "*", "Condition": { "StringEquals": { "acs:Service": "cloudmonitor.aliyuncs.com" } } } ] }表示専用の Digital Employee 権限

ユーザーが Digital Employee 情報の表示のみを行う必要がある場合に使用します。チャットの開始はできません。

{ "Version": "1", "Statement": [ { "Effect": "Allow", "Action": [ "cms:GetDigitalEmployee", "cms:ListDigitalEmployees" ], "Resource": "acs:cms:*:*:digitalEmployee/*" } ] }チャット専用権限

ユーザーがチャットのみを行う必要があり、Digital Employee の管理が不要な場合に使用します。

{ "Version": "1", "Statement": [ { "Effect": "Allow", "Action": [ "cms:CreateChat", "cms:GetThread", "cms:GetThreadData", "cms:ListThreads", "cms:CreateThread" ], "Resource": [ "acs:cms:*:*:digitalemployee/*", "acs:cms:*:*:digitalemployee/*/thread/*" ] }, { "Effect": "Allow", "Action": "ram:PassRole", "Resource": "*", "Condition": { "StringEquals": { "acs:Service": "cloudmonitor.aliyuncs.com" } } } ] }特定の Digital Employee の指定

ユーザーが特定の 1 つの Digital Employee にのみアクセスする必要がある場合に使用します。

{ "Version": "1", "Statement": [ { "Effect": "Allow", "Action": [ "cms:CreateChat", "cms:GetDigitalEmployee", "cms:ListDigitalEmployees", "cms:GetThread", "cms:GetThreadData", "cms:ListThreads", "cms:CreateThread" ], "Resource": [ "acs:cms:*:*:digitalemployee/<specified-digital-employee-id>", "acs:cms:*:*:digitalemployee/<specified-digital-employee-id>/thread/*" ] }, { "Effect": "Allow", "Action": "ram:PassRole", "Resource": "*", "Condition": { "StringEquals": { "acs:Service": "cloudmonitor.aliyuncs.com" } } } ] }

Digital Employee アクセス権限の構成

信頼できるエンティティとして Alibaba Cloud サービスを指定して RAM ロールを作成します。

信頼できるエンティティのタイプ:クラウドサービス

信頼できるエンティティの名前:CloudMonitor/Cms

説明作成後、ロールの信頼ポリシーの Service フィールドに少なくとも

cloudmonitor.aliyuncs.comが含まれていることを確認してください。CloudMonitor および Simple Log Service へのアクセスを許可するカスタムポリシー(例:digitalemployee-chat)を作成します。ポリシーの例を以下に示します。

必要なすべてのリソースおよびサービスへの Digital Employee のアクセスを許可

{ "Version": "1", "Statement": [ { "Effect": "Allow", "Action": [ "log:Get*", "log:List*" ], "Resource": "acs:log:*:*:*" }, { "Effect": "Allow", "Action": [ "cms:Get*", "cms:List*" ], "Resource": [ "acs:cms:*:*:workspace/*", "acs:cms:*:*:cloudresource" ] } ] }特定のワークスペースのみへのアクセス

シナリオ:

異なる事業部門の Digital Employee がそれぞれ自身のワークスペースにのみアクセスする必要がある場合

Digital Employee のデータアクセスを厳密に制御する必要がある場合

マルチテナント環境におけるデータ隔離

{ "Version": "1", "Statement": [ { "Effect": "Allow", "Action": [ "log:Get*", "log:List*" ], "Resource": "acs:log:*:*:*" }, { "Effect": "Allow", "Action": [ "cms:Get*", "cms:List*" ], "Resource": [ "acs:cms:*:*:workspace/<specified-workspace-id>/*", "acs:cms:*:*:workspace/<specified-workspace-id>", "acs:cms:*:*:cloudresource" ] } ] }