このトピックでは、Active Directory Federation Service (AD FS) から CloudSSO へのシングルサインオン (SSO) ログインを設定する方法について説明します。

背景情報

ある企業が Active Directory (AD) を使用してローカルユーザーを管理し、リソースディレクトリにマルチアカウント構造を構築していると仮定します。この企業は、SSO ログインを実装するための設定を行いたいと考えています。これにより、AD ユーザーはリソースディレクトリ内の指定されたメンバー内の特定のリソースに直接アクセスできるようになります。

次の例では、AD FS は Windows Server 2012 R2 を実行する Elastic Compute Service (ECS) インスタンスにデプロイされています。AD FS は ID プロバイダー (IdP) であり、CloudSSO はサービスプロバイダー (SP) です。

事前準備

SSO ログインを設定する前に、次の操作を実行します。

Windows Server 2012 R2 を実行する ECS インスタンスに次のサービスをデプロイします。

Active Directory Domain Service (AD DS):ドメインユーザーやドメインデバイスなどのオブジェクトを作成、クエリ、変更できます。

AD FS:SSO 依拠当事者を設定し、設定された依拠当事者に対して SSO 認証を実行できます。

重要このトピックで説明する Microsoft AD の設定は参考用であり、Alibaba Cloud への SSO ログインの設定手順を理解するのに役立ちます。Alibaba Cloud は Microsoft AD の設定に関するコンサルティングサービスを提供していません。

CloudSSO コンソールでユーザーを作成し、アクセス権限を割り当てます。

CloudSSO コンソールで、AD FS のユーザーと同じユーザー名を持つユーザーを作成します。

詳細については、「ユーザーの作成」をご参照ください。

説明ユーザー名はユーザーのログインに使用されます。SSO ログインを設定する場合、CloudSSO ユーザーのユーザー名は、AD FS で SSO ログインに使用されるフィールドの値と同じである必要があります。詳細については、「ステップ 3: AD FS での SAML アサーションの属性の設定」をご参照ください。

CloudSSO コンソールでアクセス設定を作成し、ポリシーを指定します。

詳細については、「アクセス設定の作成」をご参照ください。

リソースディレクトリ内のアカウントに対するアクセス権限をユーザーに割り当てます。

詳細については、「リソースディレクトリ内のアカウントに対するアクセス権限の割り当て」をご参照ください。

ステップ 1: CloudSSO コンソールでの SP メタデータファイルの取得

CloudSSO コンソールにログインします。

左側のナビゲーションウィンドウで、[設定] をクリックします。

[SSO ログイン] セクションで、サービスプロバイダー (SP) のメタデータファイルをダウンロードします。

ステップ 2: AD FS での Alibaba Cloud の依拠当事者としての指定

AD FS がデプロイされている ECS インスタンスにログインします。

[サーバー マネージャー] を起動します。

左側のナビゲーションウィンドウで、[AD FS] をクリックします。

右上隅で、 を選択します。

[AD FS] 管理ツールで、Alibaba Cloud を依拠当事者として追加します。

左側のナビゲーションウィンドウで、[依拠当事者信頼] を右クリックし、[依拠当事者信頼の追加] を選択します。

[依拠当事者信頼の追加ウィザード] で、[要求に対応する] を選択し、[開始] をクリックします。

[ファイルから依拠当事者についてのデータをインポートする] を選択し、[参照] をクリックして「ステップ 1: CloudSSO コンソールでの SP メタデータファイルの取得」で取得したメタデータファイルをインポートします。次に、[次へ] をクリックします。

依拠当事者の表示名を入力し、[次へ] をクリックします。

この例では、CloudSSODemo と入力します。

必要なアクセスの制御ポリシーを選択し、[次へ] をクリックします。

この例では、[すべてのユーザーを許可] を選択します。

設定を確認し、[次へ] をクリックします。

[閉じる] をクリックします。

ステップ 3: AD FS での SAML アサーションの属性の設定

この例では、SAML アサーションの NameID 属性の値は、AD ユーザーのユーザープリンシパル名 (UPN) に設定されます。これにより、Alibaba Cloud は SAML 応答を使用して、必要な CloudSSO ユーザーを識別できます。

CloudSSODemo を右クリックし、[要求発行ポリシーの編集] を選択します。

[規則の追加] をクリックします。

説明発行変換ルールは、既知のユーザー属性を変換し、SAML アサーションの属性として発行する方法を示します。AD FS のユーザーの UPN を

NameIDとして発行する必要があるため、新しいルールが必要です。[要求変換規則の追加ウィザード] で、[要求ルールテンプレート] を [入力方向の要求を変換] に設定し、[次へ] をクリックします。

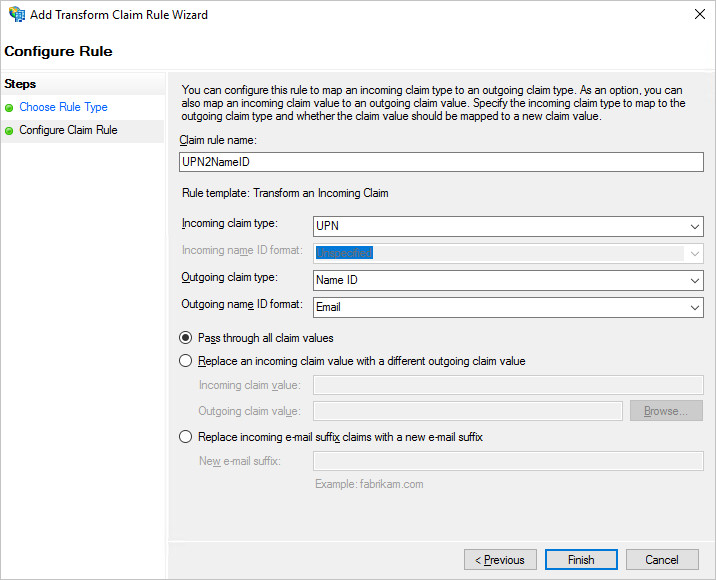

要求情報を設定します。

カスタムルール名を入力します。

[入力方向の要求の種類] ドロップダウンリストで、[UPN] を選択します。

[出力方向の要求の種類] ドロップダウンリストで、[名前 ID] を選択します。

[出力方向の名前 ID のフォーマット] ドロップダウンリストで、[電子メール] を選択します。

[すべての要求の値をパススルーする] を選択します。

[完了] をクリックします。

[OK] をクリックします。

ステップ 4: AD FS での IdP メタデータファイルの取得

AD FS がデプロイされている ECS インスタンスから https://<ADFS-server>/federationmetadata/2007-06/federationmetadata.xml にアクセスして、IdP メタデータファイルを取得します。

<ADFS-server> は、ご利用の AD FS サーバーのドメイン名または IP アドレスを示します。

ステップ 5: CloudSSO コンソールでの SSO ログインの有効化

CloudSSO コンソールの左側のナビゲーションウィンドウで、[設定] をクリックします。

[設定] ページの [SSO ログイン] セクションで、[IdP の設定] をクリックします。

[IdP の設定] ダイアログボックスで、[メタデータファイルのアップロード] を選択します。

[アップロード] をクリックして、「ステップ 4: AD FS での IdP メタデータファイルの取得」で取得した IdP メタデータファイルをアップロードします。

説明IdP メタデータファイルのサイズが上限を超える場合は、

<fed:ClaimTypesRequested>および<fed:ClaimTypesOffered>セクションの内容を削除できます。SSO ログインのスイッチをオンにして、SSO ログインを有効にします。

説明SSO を有効にすると、ユーザー名とパスワードによるログインは自動的に無効になります。SSO はすべてのユーザーに適用されます。SSO を有効にした後、すべてのユーザーは SSO ログイン方法を使用する必要があります。

設定結果の確認

上記の手順を完了した後、Alibaba Cloud または AD FS から SSO ログインを開始できます。

Alibaba Cloud からの SSO ログインの開始

CloudSSO コンソールにログインします。[概要] ページに移動し、ユーザーポータルへのログインに使用する URL をコピーします。

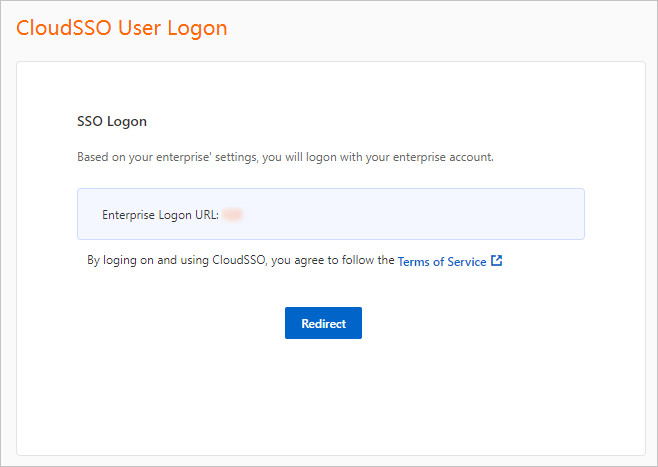

ブラウザを開き、コピーした URL を貼り付けて Enter キーを押します。

[リダイレクト] をクリックします。AD FS のログインページにリダイレクトされます。

表示されたページで、目的の AD ユーザーのユーザー名とパスワードを入力します。

ログインに成功すると、次の図に示すユーザーポータルにリダイレクトされます。

[RAM ロールとしてログイン] タブで、リソースディレクトリ内の目的のアカウントを見つけ、[権限] 列の [詳細の表示] をクリックします。

表示されたパネルで、目的のアクセス設定を見つけ、[アクション] 列の [ログイン] をクリックします。

アカウントが権限を持つ Alibaba Cloud リソースにアクセスします。

AD FS からの SSO ログインの開始

SSO ログイン用の AD FS ポータルにログインします。

ポータルの URL は

https://<ADFS-server>/adfs/ls/IdpInitiatedSignOn.aspxです。説明<ADFS-server> は、ご利用の AD FS サーバーのドメイン名または IP アドレスを示します。

ポータルの URL が利用できない場合は、PowerShell で

Set-AdfsProperties -EnableIdpInitiatedSignonPage $Trueコマンドを実行してページを開くことができます。

「ステップ 2: AD FS での Alibaba Cloud の依拠当事者としての指定」で作成した CloudSSODemo アプリケーションを選択し、[サインイン] をクリックします。

AD ユーザーのユーザー名とパスワードを入力します。次に、[サインイン] をクリックします。

ログインに成功すると、次の図に示すユーザーポータルにリダイレクトされます。

[RAM ロールとしてログイン] タブで、リソースディレクトリ内の目的のアカウントを見つけ、[権限] 列の [詳細の表示] をクリックします。

表示されるパネルで、必要なアクセス構成を見つけ、[アクション] 列の [ログオン] をクリックします。

アカウントが権限を持つ Alibaba Cloud リソースにアクセスします。