大企業では、従業員の権限管理は子会社や業務部門にデリゲートされることがよくあります。このアプローチにより、中央の運用チームのワークロードが削減されます。特定の部門の権限管理者として CloudSSO ユーザーを指定し、その部門内のユーザーにのみアクセスを許可するように制限できます。この設定により、デリゲート管理が可能になります。

前提条件

リソースディレクトリを作成し、企業の組織構造を設定していること。

詳細については、「リソースディレクトリを有効にする」、「フォルダを作成する」、「メンバーを作成する」、および「Alibaba Cloud アカウントをリソースディレクトリに招待する」をご参照ください。

CloudSSO を有効化し、ディレクトリを作成していること。

詳細については、「CloudSSO を有効にする」および「CloudSSO ディレクトリを作成する」をご参照ください。

この Topic の操作は、CloudSSO 管理者として実行する必要があります。

CloudSSO 管理者は、CloudSSO を有効化するために使用される管理アカウント、または AliyunCloudSSOFullAccess ポリシーがアタッチされたそのアカウントのリソースアクセス管理 (RAM) ユーザーです。

手順

この Topic では、Dept-1-Admin という名前の CloudSSO ユーザーを作成し、Dept-1 という名前のフォルダの権限管理者として指定する例を示します。管理者は、Dept-1 フォルダ内のメンバーアカウントの権限のみを管理できます。

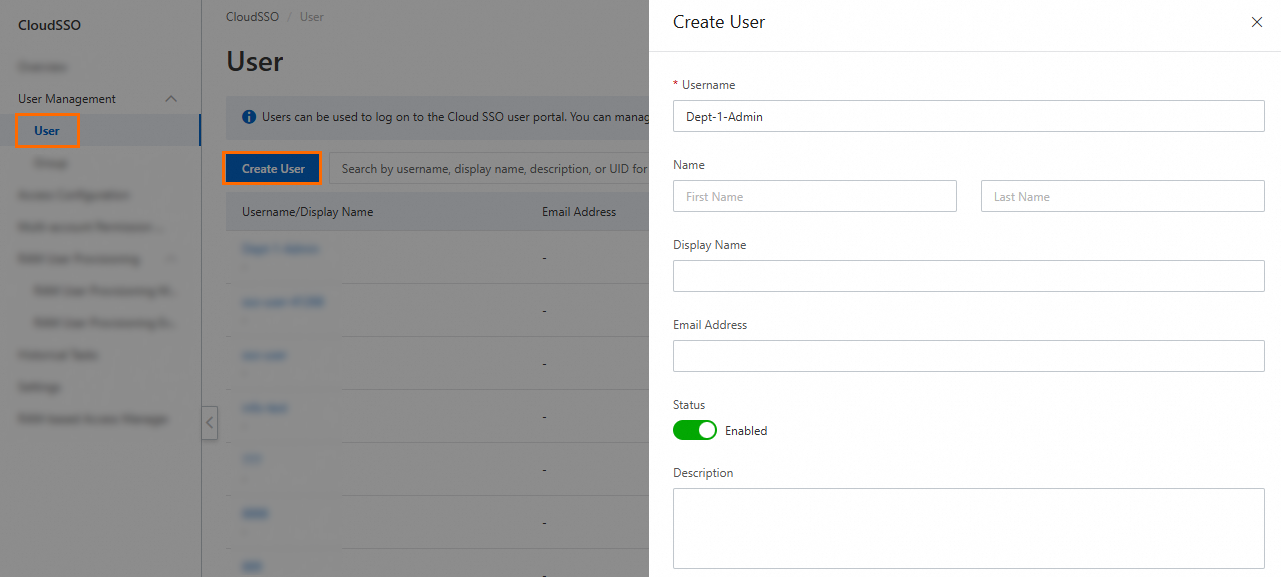

Dept-1-Admin という名前の CloudSSO ユーザーを作成し、そのユーザーのログインパスワードを設定します。

詳細については、「基本操作を実行する」Topic の「ユーザーの作成」セクションをご参照ください。

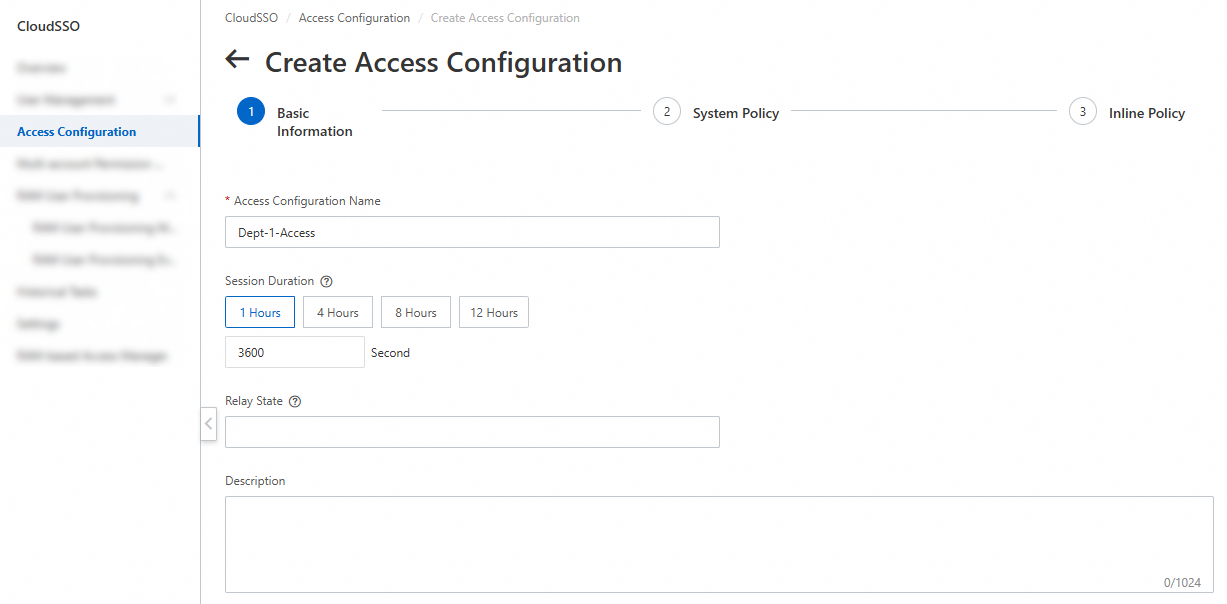

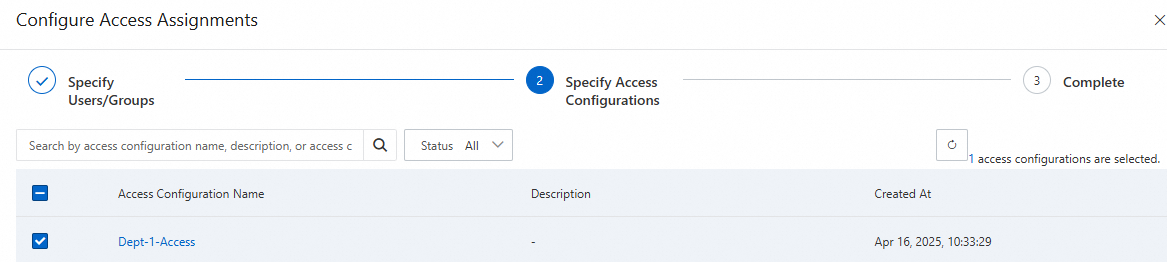

Dept-1-Access という名前のアクセス構成を作成します。

詳細については、「アクセス構成を作成する」をご参照ください。

このシナリオでは、インラインポリシーのみを設定します。次の 2 つの例は、異なるレベルのデリゲートされた権限を示しています。要件に最も適したものを選択できます。

例 1

CloudSSO ユーザー Dept-1-Admin は、他の CloudSSO ユーザーを管理 (作成、変更、または削除) できません。指定されたメンバーアカウントへのアクセス権を他の CloudSSO ユーザーに付与することのみができます。

このポリシーは、メンバーアカウント、CloudSSO ユーザー、およびアクセス構成に関する情報を表示するために必要な読み取り権限と、特定の RDPath にスコープ指定されたアクセスを許可する権限を付与します。

{ "Version": "1", "Statement": [ { "Effect": "Allow", "Action": [ "resourcemanager:GetResourceDirectory", "resourcemanager:ListParents", "resourcemanager:ListChildrenForParent", "resourcemanager:ListAncestors", "resourcemanager:ListAccountRecordsForParent", "resourcemanager:GetFolder", "resourcemanager:GetAccount", "resourcemanager:ListAuthorizedFolders", "resourcemanager:ListAccounts", "resourcemanager:ListAccountsForParent", "resourcemanager:ListFoldersForParent" ], "Resource": "*" }, { "Effect": "Allow", "Action": [ "ram:ListPolicies", "ram:GetPolicyVersion", "ram:ListPolicyVersions", "ram:GetPolicy" ], "Resource": "acs:ram:*:system:policy/*" }, { "Effect": "Allow", "Action": [ "cloudsso:Get*", "cloudsso:List*", "cloudsso:CheckRDFeaturePrerequisite" ], "Resource": "*" }, { "Effect": "Allow", "Action": [ "cloudsso:CreateAccessAssignment", "cloudsso:DeleteAccessAssignments", "cloudsso:DeprovisionAccessConfiguration", "cloudsso:ProvisionAccessConfiguration", "cloudsso:CreateUserProvisioning", "cloudsso:DeleteUserProvisioning", "cloudsso:GetUserProvisioningRdAccountStatistics", "cloudsso:GetUserProvisioning", "cloudsso:UpdateUserProvisioning", "cloudsso:GetUserProvisioningStatistics", "cloudsso:PreCheckForCreateUserProvisioning", "cloudsso:DeleteUserProvisioningEvent", "cloudsso:GetUserProvisioningEvent", "cloudsso:RetryUserProvisioningEvent", "cloudsso:GetTask", "cloudsso:GetTaskStatus" ], "Resource": "*", "Condition": { "StringLike": { "acs:RDManageScope": [ "rd-3G****/r-Wm****/fd-Ca2****Q3Y/*" ] } } } ] }例 2

CloudSSO ユーザー Dept-1-Admin は、他の CloudSSO ユーザーを管理 (作成、変更、または削除) し、指定されたメンバーアカウントへのアクセスを許可できます。

このポリシーは、メンバーアカウント、CloudSSO ユーザー、およびアクセス構成に関する情報を表示するために必要な読み取り権限、CloudSSO ユーザーを管理するための書き込み権限、および特定の RDPath にスコープ指定されたアクセスを許可する権限を付与します。このポリシーには、CloudSSO ユーザーグループを管理する権限は含まれていません。

{ "Version": "1", "Statement": [ { "Effect": "Allow", "Action": [ "resourcemanager:GetResourceDirectory", "resourcemanager:ListParents", "resourcemanager:ListChildrenForParent", "resourcemanager:ListAncestors", "resourcemanager:ListAccountRecordsForParent", "resourcemanager:GetFolder", "resourcemanager:GetAccount", "resourcemanager:ListAuthorizedFolders", "resourcemanager:ListAccounts", "resourcemanager:ListAccountsForParent", "resourcemanager:ListFoldersForParent" ], "Resource": "*" }, { "Effect": "Allow", "Action": [ "ram:ListPolicies", "ram:GetPolicyVersion", "ram:ListPolicyVersions", "ram:GetPolicy" ], "Resource": "acs:ram:*:system:policy/*" }, { "Effect": "Allow", "Action": [ "cloudsso:Get*", "cloudsso:List*", "cloudsso:CheckRDFeaturePrerequisite", "cloudsso:CreateUser", "cloudsso:UpdateUser", "cloudsso:UpdateUserStatus", "cloudsso:DeleteUser", "cloudsso:ResetUserPassword", "cloudsso:DeleteMFADeviceForUser", "cloudsso:UpdateUserMFAAuthenticationSettings" ], "Resource": "*" }, { "Effect": "Allow", "Action": [ "cloudsso:CreateAccessAssignment", "cloudsso:DeleteAccessAssignments", "cloudsso:DeprovisionAccessConfiguration", "cloudsso:ProvisionAccessConfiguration", "cloudsso:CreateUserProvisioning", "cloudsso:DeleteUserProvisioning", "cloudsso:GetUserProvisioningRdAccountStatistics", "cloudsso:GetUserProvisioning", "cloudsso:UpdateUserProvisioning", "cloudsso:GetUserProvisioningStatistics", "cloudsso:PreCheckForCreateUserProvisioning", "cloudsso:DeleteUserProvisioningEvent", "cloudsso:GetUserProvisioningEvent", "cloudsso:RetryUserProvisioningEvent", "cloudsso:GetTask", "cloudsso:GetTaskStatus" ], "Resource": "*", "Condition": { "StringLike": { "acs:RDManageScope": [ "rd-3G****/r-Wm****/fd-Ca2****Q3Y/*" ] } } } ] }重要インラインポリシーの

acs:RDManageScope条件キーは、デリゲートされた管理者が管理できるフォルダまたはメンバーアカウントの RDPath を指定します。rd-******/r-*****/fd-***** /*: 指定されたフォルダ内のすべてのメンバーアカウントを指定します。rd-******/r-*****/fd-*****/123******: 特定のメンバーアカウントを指定します。

上記のポリシー例では、

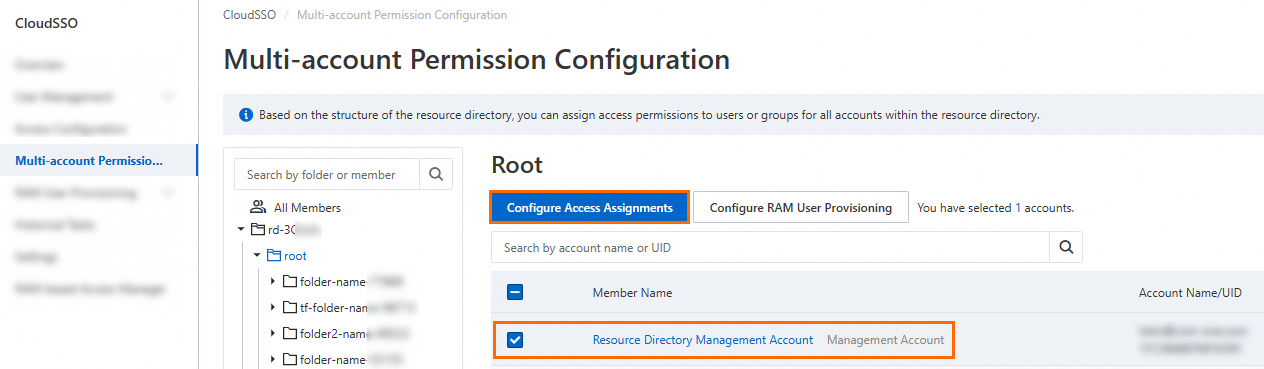

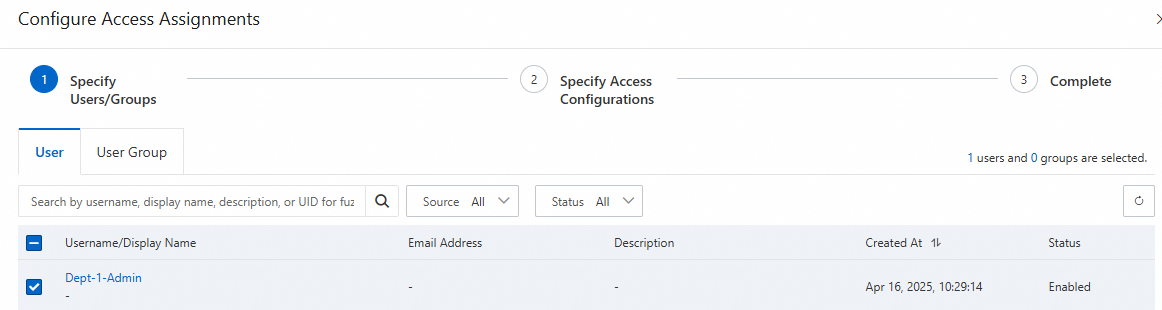

rd-3G****/r-Wm****/fd-Ca2****Q3Yは Dept-1 フォルダの RDPath です。これをターゲットフォルダの実際の RDPath に置き換えてください。RDPath の表示方法の詳細については、「フォルダに関する情報の表示」および「メンバーの情報の表示」をご参照ください。Dept-1-Admin ユーザーにアクセス権限を付与します。

詳細については、「リソースディレクトリ内のアカウントへのアクセス権限を割り当てる」をご参照ください。

結果の確認

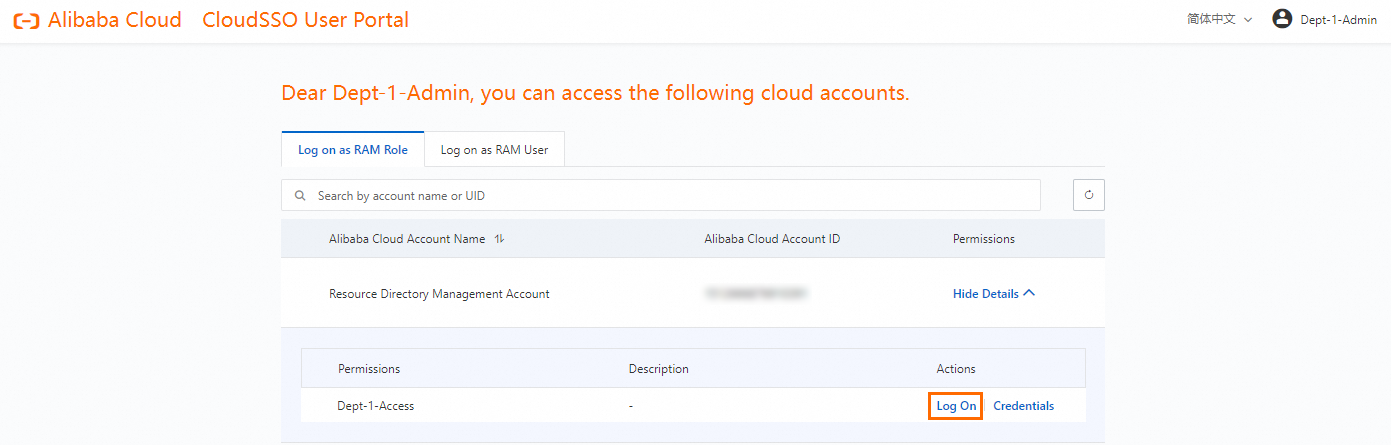

Dept-1-Admin ユーザーとして CloudSSO ユーザーポータルにログインします。

詳細については、「CloudSSO ユーザーポータルにログインして Alibaba Cloud リソースにアクセスする」をご参照ください。

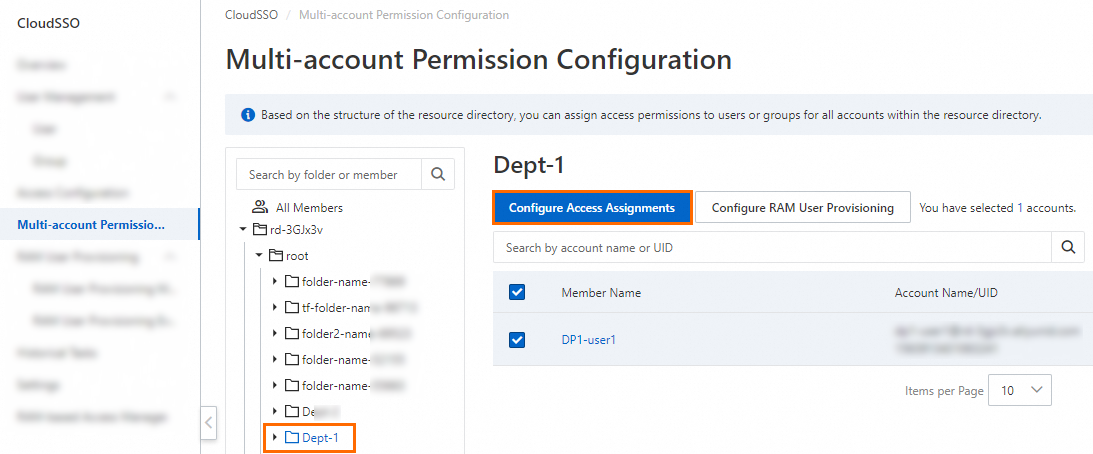

Dept-1 フォルダ内のメンバーアカウントにアクセス権限を付与します。

Dept-1 フォルダ内のメンバーアカウントに権限を正常に割り当てることができ、他のフォルダのアカウントに権限を割り当てることができない場合、デリゲーションは正しく設定されています。

説明デリゲートされた管理者は、リソースディレクトリツリー全体を表示できます。ただし、管理を承認されているフォルダ内のメンバーアカウントにのみ権限を割り当てることができます。