本トピックでは、Cloud Firewall ログに関するよくある質問(FAQ)について説明します。内容は、ログの保存、エクスポート、トラブルシューティングなどです。

ログストレージ使用量の削減

ログの保持期間を短縮する、配信するログタイプを減らす、OSS バケットへ定期的にログを転送する、またはログストレージをクリアすることで、ストレージ使用量を削減できます。

ログの保持期間を短縮する

ログ分析を有効化すると、デフォルトのログ保持期間は 180 日です。業務上、過去のログを長期保存する必要がない場合は、この期間を手動で短縮できます。詳細については、「ログ保持期間の変更」をご参照ください。

配信するログタイプを減らす

Cloud Firewall では、デフォルトですべてのログタイプの配信が有効になっています。特定のログタイプのみを監視する場合、そのタイプのみの配信を有効化することを推奨します。詳細については、「ログ収集タイプの設定」をご参照ください。

OSS バケットへ定期的にログを転送する

大量のログを生成し、かつそれらを保存する必要がある場合は、ログを OSS バケットへ転送することを推奨します。詳細については、「OSS 転送タスクの作成(新バージョン)」をご参照ください。

ログストレージをクリアする

テスト中に大量のログを生成し、それらを保存する必要がない場合は、保存済みのログをクリアすることを推奨します。詳細については、「ログストレージ容量の管理」をご参照ください。

トラフィックログのサードパーティシステムへのエクスポート

はい。Cloud Firewall のログ分析機能を活用してログをエクスポートし、セキュリティオペレーションセンター(SOC)などのサードパーティシステムに取り込むことができます。

ご要件に応じて、以下のいずれかのエクスポート方法を選択してください。

小規模なデータ量の場合

ログ分析のダウンロード機能を使用して、ログをローカルコンピューターにダウンロードし、その後サードパーティシステムにアップロードできます。詳細については、「ログのエクスポート」をご参照ください。

大規模なデータ量の場合

Simple Log Service(SLS)コンソールおよびコンシューマーグループを活用して、プログラムによるログデータのエクスポートを実行できます。詳細については、「コンシューマーグループによるログの取得」をご参照ください。

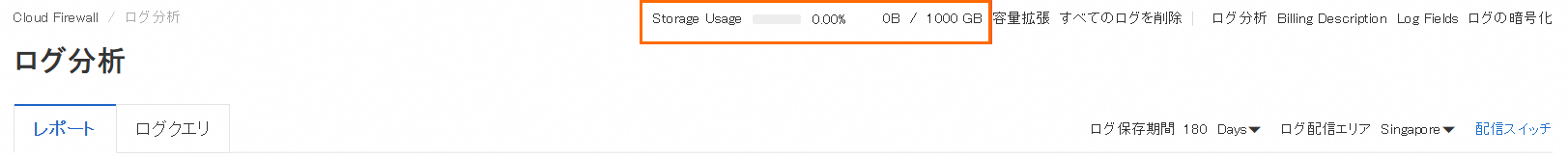

残りのログストレージ容量の確認

ログ分析機能が無効になっている場合、ログストレージ容量を確認することはできません。機能が有効になっている場合は、Cloud Firewall コンソールでストレージ使用量および残り容量を確認できます。詳細については、「ログストレージ容量の管理」をご参照ください。

Alibaba Cloud の ICMP プローブからのトラフィックログ

サービス品質を確保するため、Cloud Firewall はネットワーク接続テストのために定期的にインターネット制御通知プロトコル(ICMP)パケットを送信します。これらのプローブはスキャン攻撃ではなく、お客様のサービスに影響を及ぼしません。

Cloud Firewall コンソールにログインし、アドレス帳内の SLA モニタリングの送信元アドレス を確認することで、Cloud Firewall のサービスレベル合意(SLA)モニタリングに使用されるプローブアドレスを確認できます。詳細については、「アドレス帳」をご参照ください。

アプリケーション名が「Unknown」のトラフィックログ

Cloud Firewall は、トラフィックを生成したアプリケーションを特定できない場合、そのアプリケーションを「Unknown」とラベル付けします。この状況は、以下のような理由で発生することがあります:

トラフィックが 3 パケット未満であり、セッションが確立されていない場合。これは、スキャントラフィックである可能性が高いことを示しています。

トラフィックがレイヤー 4 のアクセス制御ポリシーによってブロックされた場合。この場合、セッションは確立されません。

侵入防止機能やその他の要因により TCP リセットがトリガーされ、トラフィックが中断された場合。これにより、既知の署名とのマッチングが行われません。

トラフィックが暗号化されている場合、または非標準アプリケーション、社内アプリケーション、ディープパケットインスペクション(DPI)でサポートされていないアプリケーションに属している場合。

サービス障害を回避するため、Cloud Firewall では、識別できないアプリケーションまたはドメインからのトラフィックはデフォルトで許可されます。このトラフィックをブロックしたい場合は、関連するファイアウォールで厳格モードを有効化できます。詳細については、「アクセス制御エンジンモードの概要」または「ACL エンジンモードの設定」をご参照ください。

インスタンスリリース後のログデータ保持

データの保持期間は課金方法によって異なります:従量課金インスタンスではデータが保持されますが、サブスクリプションインスタンスでは保持されません。

Cloud Firewall インスタンスをリリースした後、アクセス制御ポリシー、攻撃保護ポリシー、トラフィック分析ポリシーなどの構成データは、15 日間保持されます。サブスクリプションインスタンスをご利用でログ分析データを保持したい場合は、インスタンスをリリースする前に、ログをローカルコンピューターにエクスポートするか、サードパーティシステムへ転送してください。詳細については、「ログのエクスポート」をご参照ください。

ログ監査レコードのエクスポート

ログ監査レコードは直接エクスポートできません。ただし、Log Analysisページでクエリ文を実行し、生ログを検索・エクスポートできます。

たとえば、インターネットファイアウォールのインバウンドトラフィック(過去 24 時間)でアプリケーション名が HTTPS のログをエクスポートするには、以下の手順を実行します。

まず、Cloud Firewall コンソールにログインします。

左側ナビゲーションウィンドウで、 を選択します。

Log Analysis タブで、検索ボックスにクエリ文を入力し、時間範囲を 1 日間 に設定します。詳細については、「ログの検索と分析」をご参照ください。

以下にクエリ文の例を示します:

log_type:internet_log and direction:"in" and app_name:"HTTPS"クエリ結果をエクスポートします。詳細については、「ログのエクスポート」をご参照ください。

ブロックされた攻撃件数の確認

クエリ文 rule_result:drop を入力し、時間範囲を指定してください。クエリ結果に表示される ログ件数 が、Cloud Firewall により遮断された攻撃の総数を示します。詳細については、「ログの検索と分析」をご参照ください。

クエリ時間などの要因により、ログクエリから取得された防御済み攻撃の総数は、概要 ページの 保護回数合計 の値と一致しない場合があります。 概要 ページの 保護回数合計 の値を正式な値としてご参照ください。

サービス間でのログ件数の差異

Cloud Firewall はレイヤー 4 でインバウンドおよびアウトバウンドのトラフィックログを記録しますが、Anti-DDoS Proxy や WAF はレイヤー 7 で HTTP リクエストのログを記録します。

レイヤー 4 のログは個別の TCP または UDP 接続およびパケットに焦点を当てていますが、レイヤー 7 のログは完全な HTTP リクエストおよび応答に焦点を当てています。ネットワーク状況により、単一の HTTP リクエストまたは応答が複数の TCP パケットとして送信されることがあります。つまり、単一のレイヤー 7 ログエントリは、複数のレイヤー 4 ログエントリに対応する可能性があります。

さらに、再送、ネットワーク遅延、断片化、HTTP Keep-Alive などのアプリケーション層プロトコルといった要因により、レイヤー 4 のログはレイヤー 7 のログよりも複雑で、より多くのログを生成します。異なるレイヤーのログを比較・分析する際には、こうした本質的な違いを十分に考慮する必要があります。

したがって、Cloud Firewall のログ総数と Anti-DDoS Proxy や WAF のログ総数が異なることは、正常な現象です。

アップグレード後の長時間接続ログの欠落

Cloud Firewall エンジンのアップグレードは、ユーザーのサービスに影響を及ぼしません。ただし、エンジンのアップグレードやスケーリングなどのメンテナンスシナリオでは、一部の長時間接続のトラフィックログが報告されなくなる場合があり、部分的なデータ損失が発生することがあります。

ログ分析機能を有効化し、ログ分析 ページに移動します。時間範囲を 1 分間に設定し、クエリ new_conn=0 を使用して既存接続からのトラフィック(データ損失の可能性があるデータ)をフィルター処理できます。このシナリオでは、サービスが接続を再確立した後にログ記録が再開されます。

ログ分析機能の有効化方法については、「ログ分析機能の有効化」をご参照ください。

サービスリンクロールからのイベントのクエリ

ActionTrailコンソール にログインします。

左側ナビゲーションウィンドウで、 を選択します。

上部ナビゲーションバーで、イベントをクエリするリージョンを選択します。

フィルター オプションから オペレーター を選択し、その値を

aliyunserviceroleforcloudfwに設定して、期間を指定した後、 [検索アイコン] をクリックして関連イベントを検索します。

[検索アイコン] をクリックして関連イベントを検索します。クエリ対象のイベントを見つけ、[操作] 列の 詳細の表示 をクリックして、イベントの詳細およびレコードを確認します。詳細については、「イベントクエリ」をご参照ください。