Cloud Firewall のセキュリティグループチェック機能は、セキュリティグループルールに含まれる潜在的なリスクを特定・修正することで、より安全かつ効率的にセキュリティグループを管理するのに役立ちます。この機能は、基本セキュリティグループとエンタープライズセキュリティグループの両方をサポートしています。

セキュリティグループチェック項目

以下の表にセキュリティグループチェック項目を示します。ビジネス要件に応じて、各チェック項目を有効または無効にできます。ただし、チェック項目自体を変更することはできません。

確認項目 | セキュリティリスク | 対処方法 |

Linux のリモート運用管理ポートの公開 | ポート 22 が任意の IP アドレスからのアクセスを許可しているため、関連付けられた Linux サーバーがブルートフォース攻撃にさらされる可能性があります。 | ECS コンソールの Security Group ページで、ポート 22 へのパブリックアクセスを拒否することをお勧めします。 ビジネスでポート 22 へのアクセスが必要な場合は、このポートにアクセスできるパブリック IP アドレスを制限するか、リモート O&M に Bastionhost を使用することをお勧めします。 詳細については、「Bastionhost とは」をご参照ください。 さらに、Cloud Firewall コンソールの Prevention Configuration ページで、脅威インテリジェンスと基本保護を有効にします。 |

Windows のリモート運用管理ポートの公開 | ポート 3389 が任意の IP アドレスからのアクセスを許可しているため、関連付けられた Windows サーバーがブルートフォース攻撃にさらされる可能性があります。 | ポート 3389 へのパブリックアクセスを拒否することを推奨します。これは、Security Group ページの [ECS コンソール] 上で実行します。ビジネス要件によりポート 3389 へのアクセスが必要な場合は、このポートへのアクセスを許可するパブリック IP アドレスを制限するか、Bastionhost を使用してリモート運用・保守を行うことを推奨します。詳細については、「Bastionhost とは」をご参照ください。また、Prevention Configuration ページの [Cloud Firewall コンソール] で、脅威インテリジェンスおよび基本保護を有効化します。 |

DB2 のリモート運用管理ポートの公開 | ポート 50000 が任意の IP アドレスからのアクセスを許可しているため、関連付けられた DB2 データベースがブルートフォース攻撃にさらされる可能性があります。 | ポート 50000 へのパブリックアクセスを拒否することを推奨します。これは、Security GroupページのECS コンソールで行います。さらに、Prevention ConfigurationページのCloud Firewall コンソールで、脅威インテリジェンスおよび基本保護を有効化します。 |

ECS インスタンスに割り当てられたセキュリティグループ数の過剰 | ECS インスタンスに 3 つ以上のセキュリティグループを関連付けると、メンテナンスが複雑化し、誤った構成のリスクが高まります。 | ECS インスタンスは、2 つ以下のセキュリティグループに関連付けることを推奨します。詳細については、「セキュリティグループの概要」をご参照ください。また、Prevention Configuration ページで Cloud Firewall コンソール を使用し、脅威インテリジェンスと基本保護を有効化します。 |

Elasticsearch のリモート運用管理ポートの公開 | ポート 9200 および 9300 が任意の IP アドレスからのアクセスを許可しているため、関連付けられた Elasticsearch クラスターがブルートフォース攻撃にさらされる可能性があります。 | ポート 9200 および 9300 へのパブリックアクセスを拒否することを推奨します。これは、Security Group ページ(ECS コンソール 内)で行います。また、Prevention Configuration ページ(Cloud Firewall コンソール 内)で、脅威インテリジェンスおよび基本保護を有効化します。 |

Hadoop YARN のリモート運用管理ポートの公開 | ポート 8088 が任意の IP アドレスからのアクセスを許可しているため、関連付けられた Hadoop YARN クラスターがブルートフォース攻撃にさらされる可能性があります。 | [ECS コンソール]のSecurity Group ページでポート 8088 へのパブリックアクセスを拒否することをお勧めします。 さらに、[Cloud Firewall コンソール]のPrevention Configuration ページで、脅威インテリジェンスと基本保護を有効にします。 |

Hadoop のリモート運用管理ポートの公開 | ポート 50070 および 50030 が任意の IP アドレスからのアクセスを許可しているため、関連付けられた Hadoop クラスターがブルートフォース攻撃にさらされる可能性があります。 | ポート 50070 および 50030 へのパブリックアクセスを拒否することを推奨します。これは、セキュリティグループページ(ECS コンソール)で行います。また、Prevention Configurationページ(Cloud Firewall コンソール)で、脅威インテリジェンスおよび基本保護を有効化します。 |

MongoDB のリモート運用管理ポートの公開 | ポート 27017 が任意の IP アドレスからのアクセスを許可しているため、関連付けられた MongoDB データベースがブルートフォース攻撃にさらされる可能性があります。 | ポート 27017 へのパブリックアクセスを拒否することを推奨します。これは、ECS コンソール の Security Group ページで行います。また、Cloud Firewall コンソール の Prevention Configuration ページで、脅威インテリジェンスおよび基本保護を有効化します。 |

MySQL のリモート運用管理ポートの公開 | ポート 3306 が任意の IP アドレスからのアクセスを許可しているため、関連付けられた MySQL データベースがブルートフォース攻撃にさらされる可能性があります。 | ECS コンソールのSecurity Group ページで、ポート 3306 へのパブリックアクセスを拒否することを推奨します。さらに、Cloud Firewall コンソールのPrevention Configuration ページで、脅威インテリジェンスと基本保護を有効にします。 |

Oracle のリモート運用管理ポートの公開 | ポート 1521 が任意の IP アドレスからのアクセスを許可しているため、関連付けられた Oracle データベースがブルートフォース攻撃にさらされる可能性があります。 | ポート 1521 へのパブリックアクセスを拒否することを推奨します。これは、ECS コンソールのSecurity Groupページで行います。また、Cloud Firewall コンソールのPrevention Configurationページで、脅威インテリジェンスおよび基本保護を有効化します。 |

PostgreSQL のリモート運用管理ポートの公開 | ポート 5432 が任意の IP アドレスからのアクセスを許可しているため、関連付けられた PostgreSQL データベースがブルートフォース攻撃にさらされる可能性があります。 | ポート 5432 へのパブリックアクセスを拒否することを推奨します。これは、[セキュリティグループ] ページの ECS コンソール で行います。また、Prevention Configuration ページの Cloud Firewall コンソール で、脅威インテリジェンスおよび基本保護を有効化します。 |

Redis のリモート運用管理ポートの公開 | ポート 6379 が任意の IP アドレスからのアクセスを許可しているため、関連付けられた Redis データベースがブルートフォース攻撃にさらされる可能性があります。 | パブリックアクセスをポート 6379 に対して拒否することを推奨します。これは、Security Group ページの ECS コンソール で行います。また、[保護設定] ページの Cloud Firewall コンソール で、脅威インテリジェンスおよび基本保護を有効化します。 |

SQL Server のリモート運用管理ポートの公開 | ポート 1433 が任意の IP アドレスからのアクセスを許可しているため、関連付けられた SQL Server データベースがブルートフォース攻撃にさらされる可能性があります。 | ポート 1433 へのパブリックアクセスを拒否することを推奨します。これは、ECS コンソールのSecurity Groupページで行います。また、Cloud Firewall コンソールのPrevention Configurationページで、脅威インテリジェンスおよび基本保護を有効化してください。 |

Spark のリモート運用管理ポートの公開 | ポート 6066 が任意の IP アドレスからのアクセスを許可しているため、関連付けられた Spark クラスターがブルートフォース攻撃にさらされる可能性があります。 | ポート 6066 へのパブリックアクセスを拒否することを推奨します。これは、Security Group ページの ECS コンソール で行います。また、Prevention Configuration ページの Cloud Firewall コンソール で、脅威インテリジェンスおよび基本保護を有効化します。 |

Splunk のリモート運用管理ポートの公開 | ポート 8089 および 8090 が任意の IP アドレスからのアクセスを許可しているため、関連付けられた Splunk インスタンスがブルートフォース攻撃にさらされる可能性があります。 | ECS コンソールのSecurity Group ページでポート 8089 および 8090 へのパブリックアクセスを拒否し、Cloud Firewall コンソールのPrevention Configuration ページで脅威インテリジェンスと基本保護を有効にすることをお勧めします。 |

ソース IP アドレス範囲の過剰な許可 | 任意の IP アドレスから任意のポートへのインバウンドトラフィックを許可するセキュリティグループルールは、関連付けられたサーバーに対して高い侵入リスクをもたらします。 | ビジネスに必要なポートのみを開き、ソース IP アドレス範囲を制限することを推奨します。また、Cloud Firewall コンソール の Prevention Configuration ページで、脅威インテリジェンスと基本保護を有効化します。 |

セキュリティグループリスクの確認

Cloud Firewall コンソールにログインします。

左側のナビゲーションウィンドウで、 を選択します。

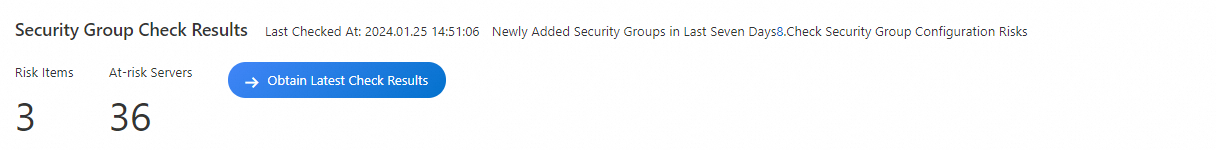

セキュリティグループチェック ページで、Obtain Latest Check Results をクリックします。

チェックの完了には 1~5 分程度かかる場合があります。

説明セキュリティグループチェックは、セキュリティグループルールの静的解析を実行します。その結果は、すべての潜在的なポート関連リスクを網羅していない可能性があります。完全なレポートを表示し、実際のポート公開状況を把握するには、「インターネットへの露出」ページをご確認ください。

チェック結果の確認

Check Result Details セクションで、検出されたセキュリティグループリスクを確認します。詳細には、Risk Level、Check Item、At-risk Security Groups/Servers、および Check Item Status が含まれます。リスクレベルが高い場合、セキュリティグループが任意の IP アドレスから任意のポートへのインバウンドトラフィックを許可していることを示しており、この構成は関連付けられたサーバーに対して重大な侵入リスクをもたらします。

Check Item Status を変更することで、確認項目を有効または無効にできます。無効にした項目はチェック対象外となります。

高リスク項目の修正

対処したい確認項目を見つけ、[操作] 列の Fixing Details をクリックします。

または、At-risk Security Groups/Servers 列の数値をクリックします。0 より大きい値は、即時対応が必要な高リスクの検出結果であることを示します。この操作により、セキュリティグループ修正詳細 ページに移動します。

セキュリティグループ修正詳細 ページで、修正対象のセキュリティグループを見つけ、[操作] 列の Fix in Security Group をクリックします。

また、At-risk Security Group ID/Name 列のセキュリティグループ ID のリンクをクリックして、ECS コンソール の Security Group ページを開き、リスクのあるセキュリティグループルールを変更できます。

警告不適切に構成されたセキュリティグループルールは、重大なセキュリティインシデントを引き起こす可能性があります。セキュリティグループ修正詳細 ページでは、リスクのあるセキュリティグループに対する Fixing Suggestions が提供されています。これらの Fixing Suggestions に従い、リスクのあるセキュリティグループルールを速やかに変更することを推奨します。