Service Mesh(ASM)では、証明書管理機能を使用して、ASM インスタンス内の複数のクラスターに証明書を同期できます。証明書管理機能は、証明書情報の表示や有効期限のアラートなどの機能を提供することで、証明書の管理に役立ちます。このトピックでは、ASM の証明書管理機能の使用方法について説明します。

前提条件

バージョン 1.17 以降の ASM インスタンスにクラスターが追加されていること。詳細については、「ASM インスタンスへのクラスターの追加」をご参照ください。

手順 1:サーバー証明書と秘密鍵を作成する

次のコマンドを実行して、ルート証明書と秘密鍵を作成します。

openssl req -x509 -sha256 -nodes -days 365 -newkey rsa:2048 -subj '/O=myexample Inc./CN=aliyun.com' -keyout aliyun.root.key -out aliyun.root.crt次のコマンドを実行して、aliyun.com サーバーの有効期間が 365 日のサーバー証明書と秘密鍵を生成します。

openssl req -out aliyun.com.csr -newkey rsa:2048 -nodes -keyout aliyun.com.key -subj "/CN=aliyun.com/O=myexample organization" openssl x509 -req -days 365 -CA aliyun.root.crt -CAkey aliyun.root.key -set_serial 0 -in aliyun.com.csr -out aliyun.com.crt次のコマンドを実行して、aliyun.com サーバーの有効期間が 1 日のサーバー証明書と秘密鍵を生成します。

これは、証明書の有効期限アラート機能をテストするためのものです。

openssl req -out expiring.aliyun.com.csr -newkey rsa:2048 -nodes -keyout expiring.aliyun.com.key -subj "/CN=aliyun.com/O=myexample organization" openssl x509 -req -days 1 -CA aliyun.root.crt -CAkey aliyun.root.key -set_serial 0 -in expiring.aliyun.com.csr -out expiring.aliyun.com.crt

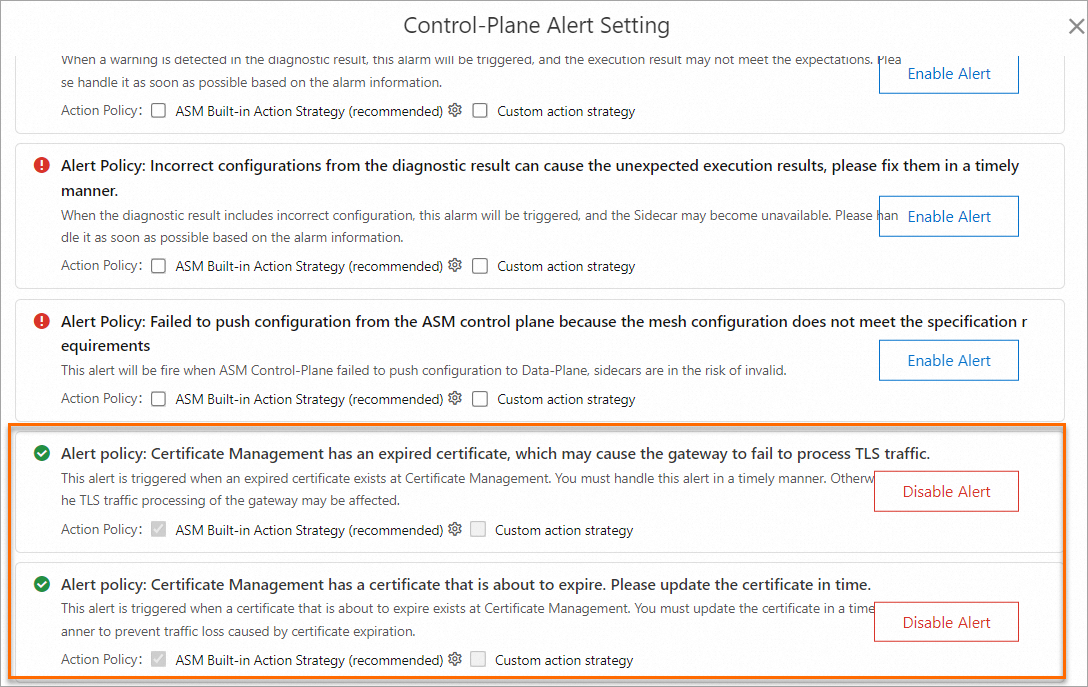

(オプション)手順 2:コントロールプレーンのログ収集と証明書アラートを有効にする

ビジネス要件に基づいて、コントロールプレーンのログ収集、証明書の有効期限アラート、および証明書のもうすぐ有効期限切れアラートを有効にすることができます。証明書の有効期間が 30 日未満の場合、ASM は証明書がもうすぐ有効期限切れになると見なします。

ASM インスタンスが 1.17.2.35 より前の場合、「1.17.2.35 より前のバージョンの ASM インスタンスでコントロールプレーンのログ収集とログベースのアラートを有効にする」をご参照ください。

ASM インスタンスが 1.17.2.35 以降の場合、「バージョン 1.17.2.35 以降の ASM インスタンスでコントロールプレーンのログ収集とログベースのアラートを有効にする」をご参照ください。

手順 3:[証明書管理] ページで証明書を作成する

通常の証明書を作成します。

ASM コンソール にログインします。左側のナビゲーションペインで、 を選択します。

[メッシュ管理] ページで、ASM インスタンスの名前をクリックします。左側のナビゲーションペインで、 を選択します。

[証明書管理] ページで、[作成] をクリックします。[証明書情報] パネルで、必要なパラメーターを設定し、[OK] をクリックします。

パラメーター

説明

名前

証明書の名前。

名前空間

デフォルト値は istio-system です。

公開鍵証明書

この例では、手順 1 のサブステップ 2 で生成された

aliyun.com.crtファイルの内容を入力します。秘密鍵

この例では、手順 1 のサブステップ 2 で生成された

aliyun.com.keyファイルの内容を入力します。Mtls を有効にする

mTLS 通信用の証明書を作成する必要がある場合は、このスイッチをオンにして、CA 証明書の内容を CA 証明書 フィールドにコピーします。

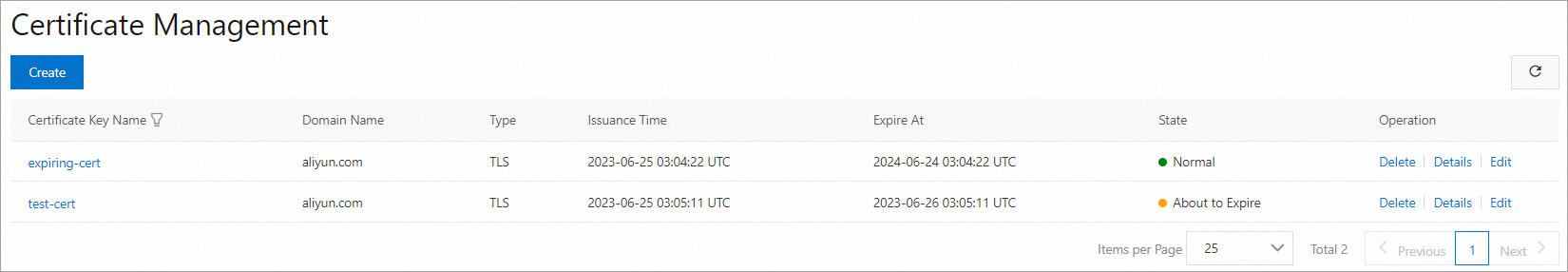

手順 1 を参照して、もうすぐ有効期限が切れる証明書を作成します。

[公開鍵証明書] パラメーターと [秘密鍵] パラメーターには、手順 1 のステップ 3 で生成された

expiring.aliyun.com.crtファイルとexpiring.aliyun.com.keyファイルの内容をそれぞれ入力します。証明書が作成されると、[証明書管理] ページで 2 つの証明書を表示できます。証明書の詳細を表示するには、[操作] 列の [詳細] をクリックします。証明書の内容を変更するには、[編集] をクリックします。

(オプション)証明書のアラートログを表示します。

バージョンが 1.17.2.35 より前の ASM インスタンスの場合

ASM コンソール にログインします。左側のナビゲーションペインで、 を選択します。

[メッシュ管理] ページで、ASM インスタンスの名前をクリックします。左側のナビゲーションペインで、 を選択します。

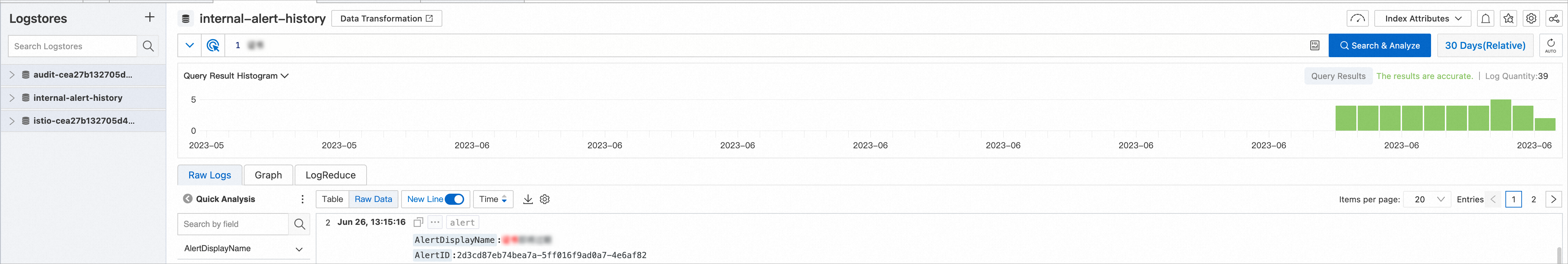

[ログの表示] を [コントロールプレーンログ収集] の右側でクリックします。左側の [ログストア] セクションで、[internal-alert-history] をクリックします。[internal-alert-history] ページで、certificate を検索し、アラートログを表示します.

バージョンが 1.17.2.35 以降の ASM インスタンスの場合

ASM コンソール にログインします。左側のナビゲーションペインで、 を選択します。

[メッシュ管理] ページで、ASM インスタンスの名前をクリックします。左側のナビゲーションペインで、 を選択します。

[ログセンター] ページで、[コントロールプレーンログ] タブをクリックし、フィールドに 証明書 と入力して、[クエリと分析] をクリックして証明書アラートログを表示します。

説明システムは 6 時間ごとに証明書の有効期限アラートを確認します。アラートログが見つからない場合は、6 時間後にアラートログを確認してください。

[証明書管理] ページに表示されている証明書を使用します。

[証明書管理] ページで証明書を作成した後、以下のシナリオで証明書を使用できます。

YAML テンプレートを使用して Istio ゲートウェイを作成または変更するときに Transport Layer Security(TLS)証明書を設定する場合、[証明書管理] ページに表示されている証明書名を

credentialNameフィールドに入力します。詳細については、「Istio ゲートウェイの管理」をご参照ください。ASM が提供するグラフィカルユーザーインターフェース(GUI)で Istio ゲートウェイを作成する場合、[証明書管理] ページに表示されている証明書を直接選択できます。詳細については、「Istio ゲートウェイの管理」をご参照ください。

[ゲートウェイの概要] > [ドメイン/証明書] ページでドメインを作成するときにプロトコルを TLS に設定する場合、[証明書管理] ページに表示されている証明書をクレデンシャルパラメーターとして選択できます。詳細については、「ドメイン名への証明書の紐づけ」をご参照ください。

手順 4:証明書を移行する

バージョン 1.17 以降の ASM インスタンスでは、[証明書管理] ページで証明書を管理できます。このページに移動するには、[ASM ゲートウェイ] > [証明書管理] を選択します。[ゲートウェイの概要] > [ドメイン/証明書] ページで証明書を作成した場合は、証明書を [証明書管理] ページに移行します。

[証明書管理] ページで、[ドメイン/証明書] ページで作成した証明書と同じ名前の証明書を作成し、[ドメイン/証明書] ページの証明書の内容を [証明書管理] ページで作成している証明書にコピーします。これにより、[ドメイン/証明書] ページの証明書が [証明書管理] ページに移行されます。