Kubernetes コミュニティは、セキュリティの脆弱性 CVE-2025-5187 を公開しました。ノード変更権限を持つ攻撃者は、特定のリソースを指す ownerReference メタデータを追加することにより、NodeRestriction アドミッションコントローラーの欠陥を悪用する可能性があります。ownerReference で定義されたターゲットリソースが存在しないか、まもなく削除される場合、関連付けられたノードオブジェクトはガベージコレクションによって削除されます。

概要

デフォルトでは、O&M 権限を持つユーザーはノードオブジェクトを作成または更新できますが、削除することはできません。ただし、NodeRestriction アドミッションコントローラーは、ノードメタデータの ownerReference フィールドの更新を妨げません。ノードが侵害された攻撃者は、NodeRestriction アドミッションコントローラーによる独自の taint と label の変更に対する制限を回避して、ノードを削除して再作成することにより、この欠陥を悪用する可能性があります。その後、攻撃者は変更された構成でノードを再構築し、スケジュールされたポッドの制御を取得できます。

重大度: 中

CVSS スコア: 6.7

コミュニティ リファレンス: #133471。

影響を受けるバージョン

この脆弱性は、kube-apiserver の次のコミュニティバージョンに影響します。

≤ 1.31.11

≤ 1.32.7

≤ 1.33.3

修正状況

Container Service for Kubernetes (ACK) は、Kubernetes 1.32.7 および 1.33.3 を実行しているクラスターでこの脆弱性にパッチを適用しました。

検出方法

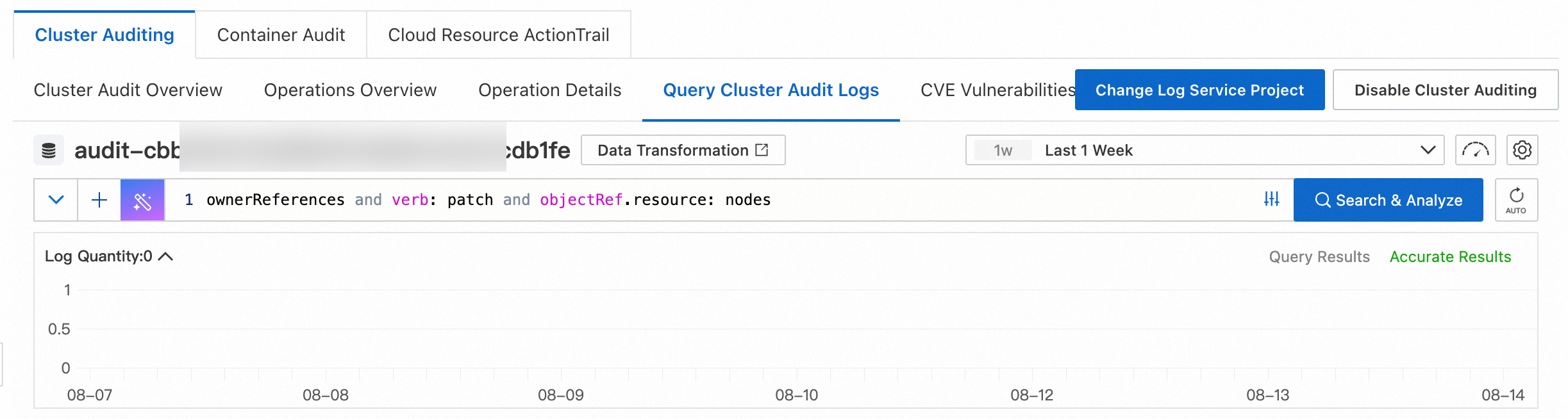

通常の操作では、kubelet はノードオブジェクトの ownerReferences を変更しません。したがって、そのような更新は非常に疑わしいです。悪用の試みを検出するために API サーバーの監査機能を使用する ことができます。監査ログで次のクエリを実行します:

ownerReferences and verb: patch and objectRef.resource: nodes結果が返された場合: これらのエントリは、潜在的な悪用の試みを示しています。

結果が見つからない場合: クラスターにこの特定の攻撃パターンの兆候は見られません。

緩和策

クラスターを保護するには、次の操作を実行します。

1. クラスターをスペックアップする

パッチが適用されたバージョンにすぐにアップグレードします: 1.32.7、1.33.3 以降。

アップグレードプロセスの潜在的な影響と重要な注意事項については、「クラスターをアップグレードする」をご参照ください。手順については、「クラスターを手動でアップグレードする」をご参照ください。

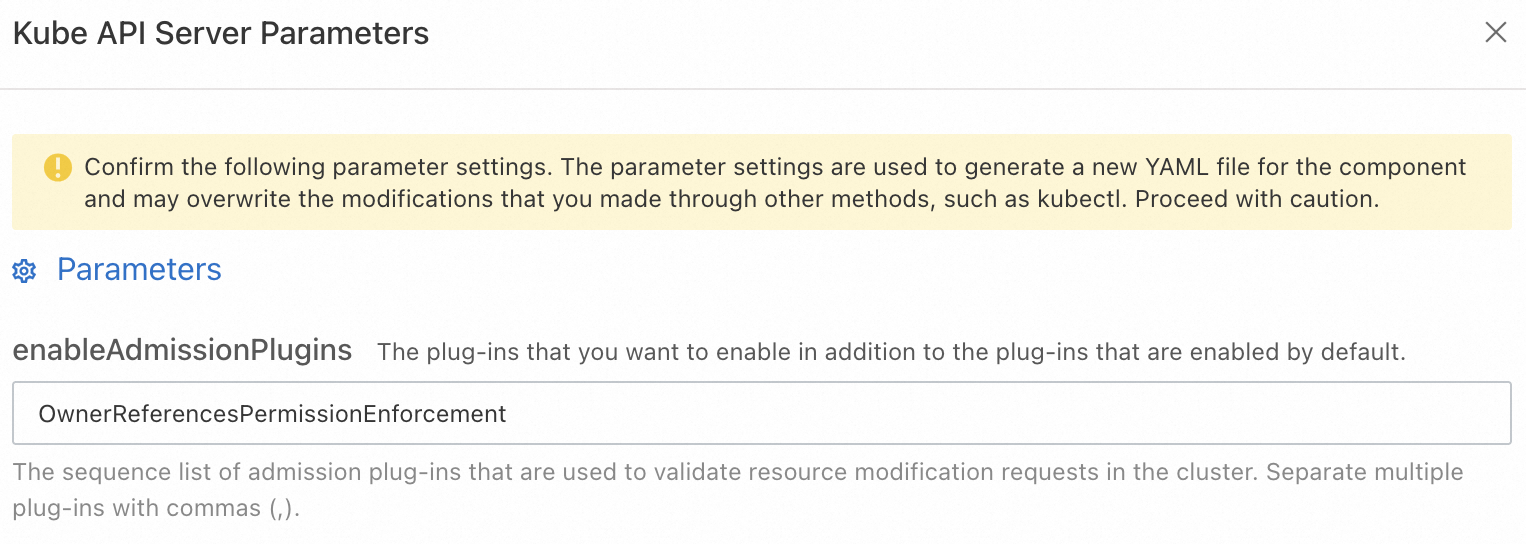

2. OwnerReferencesPermissionEnforcement を有効にする

kube-apiserver で OwnerReferencesPermissionEnforcement アドミッションコントローラーを有効にします。これにより、ターゲットオブジェクトに対する削除権限がない限り、権限のないユーザーが ownerReferences フィールドを変更することを防ぎます。

ACK Pro マネージドクラスターでこの機能を有効にするには、「ACK Pro マネージドクラスターのコントロールプレーンコンポーネントのパラメーターをカスタマイズする」をご参照ください。