デフォルトの containerd 構成がビジネス要件を満たさない場合、ノードプールレベルで containerd パラメーターをカスタマイズし、クラスターノードの動作を調整できます。たとえば、特定のイメージリポジトリに対して複数のミラーリポジトリを設定したり、特定のイメージリポジトリに対して TLS 証明書の検証をスキップしたりできます。

制限事項

ご利用のノードプールはランタイムとして containerd を使用している必要があります。また、containerd のバージョンは 1.6.20 以降である必要があります。containerd のバージョンが 1.6.20 より古い場合は、ノードプールをスペックアップしてください。

重要事項

カスタム containerd 構成は、ノードに対してバッチ処理で適用されます。変更はノードプール内の既存ノードに即座に反映されます。新規ノードは自動的に更新後の構成を使用します。

サポート対象の containerd パラメーターをコマンドラインから直接変更しないでください。ACK はそのような変更をブロックし、反映されません。これらのパラメーターを元の値に復元してください。

カスタム containerd 構成が適用されると、システムにより自動的にフォーマットが正規化され、無効な構文が修正されます。

サポート対象の containerd パラメーター

コンテナランタイム構成のカスタマイズ

パラメーター | 説明 | タイプ | 有効値 |

| 同時イメージレイヤーダウンロードの最大数です。この値を増やすと、複数レイヤーを持つイメージのプルが高速化されますが、ネットワークおよび I/O 負荷が増加します。 | Int |

|

| イメージ内で | Bool | デフォルト:true |

| コンテナ内のプロセスがクラッシュした際に生成されるコアダンプファイルの最大サイズ(バイト単位)です。 主な値:

| Int |

|

| コンテナ内のプロセスがオープンできるファイルディスクリプタの最大数です。 | Int |

|

| コンテナ内のプロセスがロックできるメモリの最大量(バイト単位)です。 | Int |

|

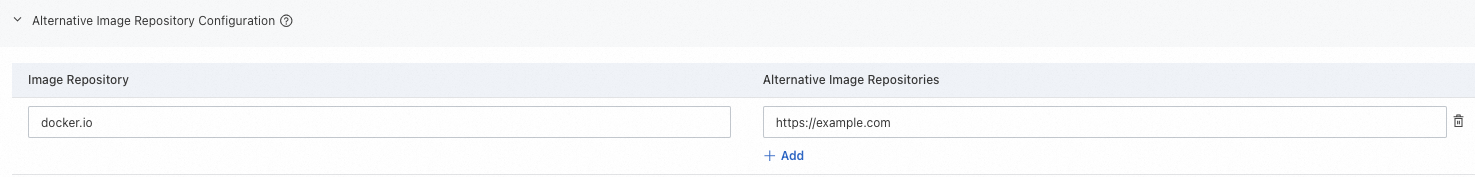

コンテナーイメージリポジトリのミラーサイト設定 (Registry Mirrors)

説明 | 推奨事項 |

イメージをプルする際にコンテナランタイムが代替イメージリポジトリを使用できるように、レジストリミラーを構成します。これにより、イメージプルが高速化されます。 各ミラーは、 この変更により、コンテナは再起動されません。 |

|

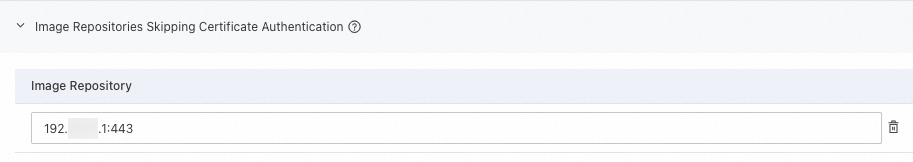

証明書認証がスキップされたコンテナイメージリポジトリ (Insecure Registries)

説明 | 推奨事項 |

イメージをプルする際に、指定されたイメージリポジトリに対してコンテナランタイムが TLS 証明書の検証をスキップできるようにします。自己署名証明書を使用するリポジトリからステージング環境でイメージをプルする場合に使用します。 この変更により、コンテナは再起動されません。 |

|

コンソールを使用したノードプールの containerd パラメーターのカスタマイズ

containerd 構成の変更は、既存のコンテナには影響しません。クラスターの安定性を確保するため、この操作はオフピーク時間帯に実施してください。

ACK コンソールにログインします。左側のナビゲーションウィンドウで、クラスターリストをクリックします。

クラスターリストページで、ご利用のクラスター名をクリックします。左側のナビゲーションウィンドウで、をクリックします。

ノードプール一覧ページで、

> Containerd 設定 を対象のノードプールの アクション 列でクリックします。

> Containerd 設定 を対象のノードプールの アクション 列でクリックします。現在のページの重要事項をお読みください。ページの指示に従って、パラメーターを追加し、対象ノードを選択し、バッチ構成ポリシーを設定してから、送信 をクリックします。

以下の 構成例をご参照ください。

コンテナランタイム構成を削除すると、自動的にデフォルト値に戻ります。

送信後、containerd 構成はノードに対してバッチ処理で適用されます。この処理には時間がかかります。イベントセクションで進捗状況を確認でき、実行を制御できます(例:一時停止、再開、キャンセル)。ノードタスクが失敗した場合は、ノードの問題をトラブルシューティングし、続行 をクリックしてリトライしてください。

すでにアップグレード済みのノードを検証するために一時停止機能を使用できます。一時停止すると、現在構成中のノードは構成の適用を完了します。まだ開始されていないノードは、再開されるまで待機します。構成タスクはできるだけ早く完了してください。7 日以上一時停止されたタスクは自動的にキャンセルされ、関連するイベントおよびログもクリーンアップされます。

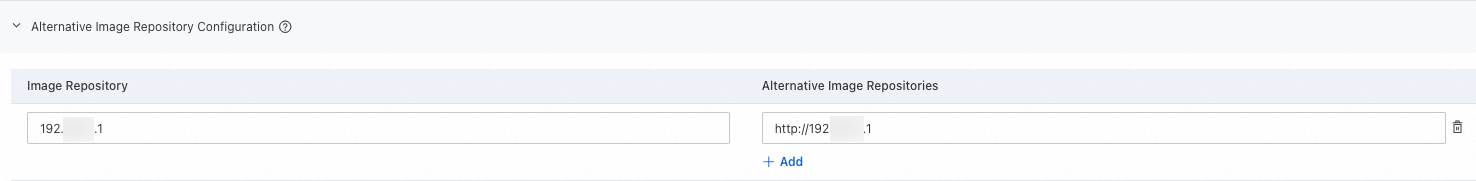

構成例

docker.io の代替イメージリポジトリの設定 | プライベートリポジトリの証明書検証のスキップ | HTTP プライベートイメージリポジトリの設定 |

|

|

|

よくある質問

containerd パラメーターをカスタマイズすると、通常のビジネス運用に影響しますか?

この変更は実行中の Pod には影響しません。変更後に作成された新しい Pod のみに適用されます。この操作はオフピーク時間帯に実施してください。

既存の Pod に新しい構成を適用するには、手動でそれらを再作成してください。

containerd パラメーターをカスタマイズする際に、not match XXXやmust be between XXXといったエラーが発生しました。どのように修正すればよいですか?

主な原因は以下のとおりです。

must be between XXX:パラメーターの値またはフォーマットが無効です。値が有効かどうか(例:フォーマットが正しいか、許容範囲内にあるか)を確認してください。not match XXX:コマンドラインから直接構成ファイルを変更しました。ACK はそのような変更をブロックします。パラメーターを元の値に復元してください。

参照

ノードプールでサポートされている自動 O&M 機能については、「自動 O&M 機能」をご参照ください。

ノード、Pod、containerd、kubelet にエラーが報告された場合や、動作が異常な場合は、「ノードのトラブルシューティング」、「Pod のトラブルシューティング」、および「ノードおよびノードプールに関するよくある質問」をご参照ください。