Perlindungan pemindaian secara otomatis memblokir permintaan akses dari alamat IP yang terkait dengan ancaman otomatis—termasuk pelaku serangan web frekuensi tinggi, sumber penelusuran direktori, pemindai keamanan umum, dan IP yang terdaftar dalam pustaka IP berbahaya Alibaba Cloud.

Prasyarat

Sebelum memulai, pastikan Anda telah:

Instans WAF yang menjalankan edisi Pro atau lebih tinggi.

Website yang sudah ditambahkan ke WAF. Untuk informasi selengkapnya, lihat Tutorial.

Edisi Pro hanya mendukung kebijakan perlindungan pemindaian default. Untuk mengonfigurasi aturan kustom untuk Blocking IPs Initiating High-frequency Web Attacks atau Directory Traversal Prevention, lakukan upgrade ke edisi Business atau lebih tinggi.

Kebijakan perlindungan pemindaian

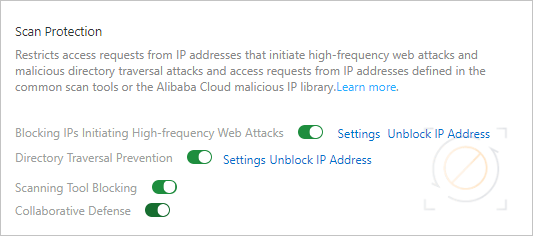

Perlindungan pemindaian mencakup empat kebijakan. Masing-masing dapat diaktifkan atau dinonaktifkan secara independen.

| Kebijakan | Apa yang diblokir | Dapat dikustomisasi | Edisi yang diperlukan |

|---|---|---|---|

| Blocking IPs Initiating High-frequency Web Attacks | IP client yang meluncurkan beberapa serangan web dalam rentang waktu yang dapat dikonfigurasi | Ya | Business atau lebih tinggi |

| Directory Traversal Prevention | IP client yang mengirim volume permintaan tinggi untuk menyelidiki banyak direktori, dengan laju respons 404 yang tinggi | Ya | Business atau lebih tinggi |

| Scanning Tool Blocking | Permintaan yang sesuai dengan sidik jari perilaku pemindai umum: sqlmap, AWVS, Nessus, AppScan, WebInspect, Netsparker, Nikto, dan RSAS | Tidak | Pro atau lebih tinggi |

| Collaborative Defense | IP yang terdaftar dalam pustaka IP berbahaya Alibaba Cloud | Tidak | Pro atau lebih tinggi |

Konfigurasikan perlindungan pemindaian

Masuk ke Konsol WAF.

Pada bilah navigasi atas, pilih kelompok sumber daya dan wilayah tempat instans WAF Anda ditempatkan. Pilih Chinese Mainland atau Outside Chinese Mainland.

Pada panel navigasi kiri, pilih Protection Configurations > Website Protection.

Di bagian atas halaman Website Protection, pilih nama domain dari daftar drop-down Switch Domain Name.

Pada tab Access Control/Throttling, temukan bagian Scan Protection.

Jika ada kebijakan perlindungan pemindaian yang diaktifkan, semua permintaan ke website Anda akan melewati pemeriksaan kebijakan tersebut. Untuk mengecualikan permintaan yang memenuhi kondisi tertentu, konfigurasikan daftar putih untuk Access Control/Throttling. Untuk informasi selengkapnya, lihat Configure a whitelist for Access Control/Throttling.

Aktifkan dan konfigurasikan setiap kebijakan sesuai kebutuhan.

Blocking IPs initiating high-frequency web attacks

Kebijakan ini memantau serangan web dari setiap IP client dalam rentang waktu bergulir. Ketika jumlah serangan dari satu IP melebihi ambang batas yang dikonfigurasi, WAF akan memblokir IP tersebut selama durasi yang ditentukan.

Nyalakan Blocking IPs Initiating High-frequency Web Attacks.

Klik Settings.

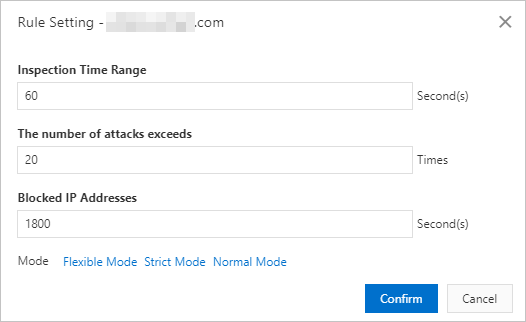

Pada kotak dialog Rule Setting, konfigurasikan parameter berikut:

Sebagai titik awal yang masuk akal, pilih mode bawaan dari bagian Mode. Sesuaikan parameter individual setelah memilih mode jika diperlukan.

Sebagai titik awal yang masuk akal, pilih mode bawaan dari bagian Mode. Sesuaikan parameter individual setelah memilih mode jika diperlukan.Parameter Deskripsi Inspection Time Range Rentang waktu bergulir selama WAF menghitung jumlah serangan web dari setiap IP client. Rentang waktu yang lebih panjang dapat mendeteksi kampanye serangan berkelanjutan dengan laju rendah. The number of attacks exceeds Ambang batas jumlah serangan per IP dalam rentang waktu inspeksi. Ketika satu IP melebihi jumlah ini, WAF memicu pemblokiran. Atur nilai lebih rendah untuk mendeteksi pelaku serangan yang lebih agresif; atur lebih tinggi untuk mengurangi positif palsu dari traffic yang bising namun sah. Blocked IP Addresses Durasi blokir IP setelah ambang batas terlampaui. Durasi yang lebih panjang memberikan perlindungan lebih baik tetapi memperlambat pemulihan IP sah yang salah ditandai. Mode Kapan digunakan Normal Mode Direkomendasikan untuk sebagian besar lingkungan produksi dengan volume serangan biasa Strict Mode Gunakan saat periode aktivitas serangan meningkat atau aktif — menurunkan ambang batas untuk memblokir lebih agresif Flexible Mode Gunakan ketika lingkungan Anda memiliki crawler sah yang agresif atau client otomatis ber-volume tinggi yang memicu positif palsu Klik Confirm.

Untuk membuka blokir IP yang diblokir oleh kebijakan ini, klik Unblock IP Address.

Directory traversal prevention

Kebijakan ini memblokir IP client ketika mengirim volume permintaan tinggi ke banyak direktori berbeda dengan proporsi respons HTTP 404 yang tinggi—pola khas dari pemindaian direktori otomatis. Ketiga kondisi harus terpenuhi secara bersamaan agar pemblokiran dipicu.

Nyalakan Directory Traversal Prevention.

Klik Settings.

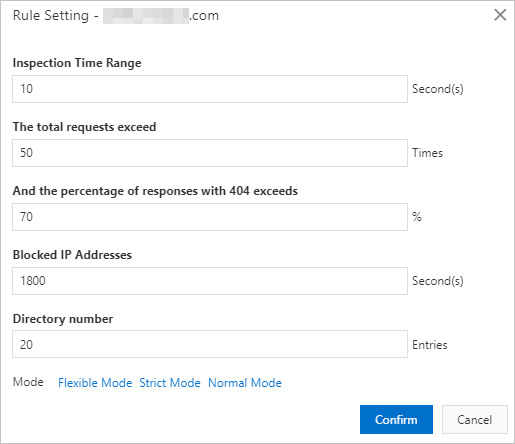

Pada kotak dialog Rule Setting, konfigurasikan parameter berikut:

Pilih mode bawaan dari bagian Mode sebagai titik awal:

Pilih mode bawaan dari bagian Mode sebagai titik awal:Parameter Deskripsi Inspection Time Range Rentang waktu selama WAF mengevaluasi pola permintaan IP client. The total requests exceed Jumlah minimum total permintaan dari satu IP dalam rentang waktu inspeksi. Ini menyaring client ber-volume rendah yang kebetulan mengakses beberapa jalur yang tidak ada. And the percentage of responses with 404 exceeds Proporsi permintaan yang harus mengembalikan HTTP 404. Pengguna sah kadang-kadang mengakses halaman yang tidak ada; laju 404 yang tinggi mengindikasikan probing sistematis. Directory number Jumlah direktori berbeda yang harus diselidiki oleh IP tersebut. Jumlah direktori yang tinggi membedakan penelusuran sistematis dari akses berulang ke satu jalur yang hilang. Blocked IP Addresses Durasi blokir IP setelah semua ambang batas terpenuhi. Mode Kapan digunakan Normal Mode Direkomendasikan untuk sebagian besar lingkungan produksi Strict Mode Gunakan ketika website sedang mengalami serangan penelusuran direktori aktif — memperketat semua ambang batas Flexible Mode Gunakan untuk website yang secara desain memiliki banyak respons 404 sah, seperti REST API dengan jalur resource dinamis Klik Confirm.

Untuk membuka blokir IP yang diblokir oleh kebijakan ini, klik Unblock IP Address.

Scanning tool blocking

WAF mengidentifikasi permintaan dengan mencocokkannya terhadap sidik jari perilaku pemindai yang dikenal. Ketika permintaan sesuai dengan sidik jari pemindai, WAF selalu memblokirnya.

Nyalakan Scanning Tool Blocking untuk mengaktifkan deteksi ini. Matikan untuk menghentikan pemblokiran permintaan yang berasal dari pemindai.

Tidak diperlukan konfigurasi tambahan.

Collaborative defense

WAF memblokir semua permintaan akses dari IP yang terdaftar dalam pustaka IP berbahaya Alibaba Cloud. Ketika permintaan berasal dari IP dalam pustaka ini, WAF memblokirnya.

Nyalakan Collaborative Defense untuk mengaktifkan pemblokiran ini. Matikan untuk menghentikan pemblokiran IP dari pustaka IP berbahaya.

Tidak diperlukan konfigurasi tambahan.

Langkah selanjutnya

Untuk mengecualikan IP atau pola permintaan tertentu dari pemeriksaan perlindungan pemindaian, konfigurasikan daftar putih untuk Access Control/Throttling.