Saat situs web ditambahkan ke Web Application Firewall (WAF), seluruh lalu lintas melewati WAF sebelum mencapai server origin. Namun, jika Alamat IP publik server origin terpapar, penyerang dapat mem-bypass WAF dan mengirim permintaan langsung ke server origin. Untuk mencegah hal ini, konfigurasikan kebijakan access control pada server origin agar hanya menerima lalu lintas dari blok CIDR back-to-origin WAF.

Topik ini menggunakan instance Elastic Compute Service (ECS) di belakang instance Server Load Balancer (SLB) sebagai contoh server origin.

-

Penerusan lalu lintas dimulai segera setelah situs web ditambahkan ke WAF, terlepas dari apakah perlindungan server origin telah dikonfigurasi atau belum.

-

Jika instance ECS dan SLB ditambahkan ke WAF dalam Transparent Proxy Mode, seluruh lalu lintas pada port redirection secara otomatis diarahkan melalui WAF. Penyerang tidak dapat mem-bypass WAF dalam mode ini, sehingga perlindungan server origin tidak diperlukan.

Risiko Kontrol Akses Server Asal

Kebijakan access control yang salah dapat mengganggu layanan. Tinjau risiko berikut sebelum melanjutkan:

-

Semua domain yang dihosting harus ditambahkan ke WAF. Jika ada domain yang dihosting pada instance ECS atau SLB yang tidak ditambahkan ke WAF, penyerang dapat menggunakan domain tersebut untuk mengakses server origin dan memengaruhi layanan semua domain lain pada server yang sama.

-

Failover kluster WAF melewati access control. Jika kluster WAF gagal, lalu lintas akan diteruskan langsung ke server origin untuk menjaga kontinuitas layanan. Jika aturan security group atau daftar putih listener SLB dikonfigurasi hanya untuk mengizinkan lalu lintas dari WAF, server origin menjadi tidak dapat dijangkau selama failover.

-

Blok CIDR back-to-origin berubah seiring waktu. WAF secara berkala memperbarui blok CIDR back-to-origin-nya. Jika blok baru tidak ditambahkan ke aturan security group atau daftar putih listener SLB, error HTTP 5XX dapat terjadi. Periksa Konsol WAF secara berkala untuk pembaruan dan sesuaikan kebijakan access control segera.

-

Hapus kebijakan access control sebelum menonaktifkan WAF. Jika WAF tidak lagi digunakan, hapus semua kebijakan access control server origin sebelum mengalihkan kembali lalu lintas ke server origin. Jika tidak, lalu lintas tidak dapat mencapai server origin dan layanan terganggu.

Prasyarat

Sebelum memulai, pastikan Anda telah memiliki:

-

Instance Alibaba Cloud ECS yang ditambahkan ke instance SLB sebagai server origin. Untuk informasi lebih lanjut, lihat What is ECS dan What is SLB?

-

Semua nama domain yang dihosting pada instance ECS atau SLB telah ditambahkan ke WAF dalam CNAME record mode. Untuk informasi lebih lanjut, lihat Add a domain name to WAF

Periksa apakah alamat IP server origin terpapar

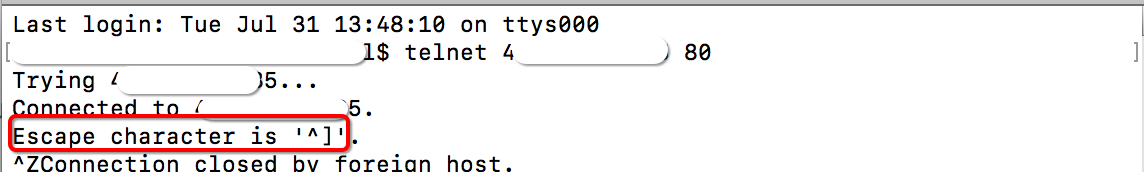

Gunakan Telnet dari host di luar Alibaba Cloud untuk menghubungkan ke alamat IP publik server origin pada port layanannya.

-

Koneksi berhasil: Alamat IP terpapar. Penyerang yang mendapatkan IP ini dapat mem-bypass WAF dan mengirim permintaan langsung ke server origin.

-

Koneksi gagal: Alamat IP tidak terpapar.

Contoh: Uji konektivitas ke server origin pada port 80 dan 8080. Jika kedua koneksi berhasil, alamat IP tersebut terpapar.

Dapatkan blok CIDR back-to-origin WAF

Blok CIDR back-to-origin WAF diperbarui secara berkala. Pantau notifikasi pembaruan dan tambahkan segera blok CIDR baru ke aturan security group dan daftar putih untuk menghindari gangguan layanan.

-

Masuk ke Konsol WAF. Di bilah navigasi atas, pilih kelompok sumber daya dan wilayah (Chinese Mainland atau Outside Chinese Mainland) dari instance WAF.

-

Di panel navigasi kiri, klik Onboarding.

-

Di tab CNAME Record, klik Back-to-origin CIDR Blocks.

-

Di dialog Back-to-origin CIDR Block, klik Copy.

Konfigurasikan aturan security group ECS

Buat dua aturan security group: satu untuk mengizinkan lalu lintas inbound dari blok CIDR back-to-origin WAF, dan satu untuk menolak seluruh lalu lintas inbound lainnya.

Buka pengaturan security group

-

Masuk ke Konsol ECS.

-

Di panel navigasi kiri, pilih Network & Security > Security groups.

-

Di pojok kiri atas bilah navigasi atas, pilih wilayah instance ECS.

-

Temukan security group target dan klik Manage Rules di kolom Operation.

-

Pilih arah aturan:

-

Virtual Private Cloud (VPC): Klik tab Inbound atau Outbound.

-

Jaringan klasik: Klik tab Inbound, Outbound, Internet Ingress, atau Internet Egress.

-

Tambahkan aturan izin untuk traffic WAF

-

Di tab Inbound, klik Add Rule.

-

Konfigurasikan parameter berikut dan klik Save.

Parameter

Description

Authorization policy

Pilih Allow.

Priority

Masukkan 1 (prioritas tertinggi).

Protocol Type

Pilih Custom TCP.

Port number range

Pilih HTTP (80) dan HTTPS (443).

Authorization Object

Tempel blok CIDR back-to-origin WAF.

Description

Contoh: Izinkan lalu lintas inbound dari blok CIDR back-to-origin WAF.

Jika server origin berkomunikasi dengan aplikasi lain pada alamat IP dan port di luar blok CIDR back-to-origin WAF serta port HTTP/HTTPS standar, tambahkan alamat IP dan port tersebut ke aturan security group juga.

Aturan izin memiliki prioritas tertinggi, sehingga seluruh lalu lintas inbound dari blok CIDR back-to-origin WAF diizinkan.

Pastikan semua blok CIDR back-to-origin WAF telah disertakan. Blok CIDR yang terlewat menyebabkan kegagalan akses.

Tambahkan aturan tolak untuk seluruh traffic lainnya

-

Di tab Inbound, klik Add Rule.

-

Konfigurasikan parameter berikut dan klik Save.

Parameter

Description

Authorization policy

Pilih Deny.

Priority

Masukkan 100 (prioritas terendah).

Protocol Type

Pilih Custom TCP.

Port number range

Pilih HTTP (80) dan HTTPS (443).

Authorization Object

Masukkan

0.0.0.0/0. Ini cocok dengan semua blok CIDR.Description

Contoh: Blokir seluruh lalu lintas inbound.

Setelah kedua aturan diterapkan, instance ECS memblokir seluruh lalu lintas inbound kecuali permintaan dari blok CIDR back-to-origin WAF. Seluruh lalu lintas layanan harus melewati WAF sebelum mencapai instance ECS.

Konfigurasikan kebijakan access control SLB

Jika server origin berada di belakang instance SLB, konfigurasikan daftar putih pada listener SLB agar hanya mengizinkan lalu lintas dari WAF.

Contoh berikut menggunakan instance Classic Load Balancer (CLB). Untuk instance Application Load Balancer (ALB), lihat Access control dan sesuaikan langkah-langkahnya.

Buat daftar kontrol akses

-

Masuk ke Konsol CLB.

-

Di bilah navigasi atas, pilih wilayah instance CLB.

-

Di panel navigasi kiri, pilih Classic Load Balancer (CLB) > Access Control.

-

Di halaman Access Control, klik Create ACL.

-

Di panel Create ACL, konfigurasikan parameter berikut dan klik Create.

Parameter

Description

ACL Name

Masukkan nama. Contoh: WAF back-to-origin CIDR blocks.

Add Multiple Addresses/CIDR Blocks and Descriptions

Tempel semua blok CIDR back-to-origin WAF, satu per baris. Daftar yang disalin menggunakan koma sebagai pemisah. Ganti koma dengan jeda baris sebelum menempel.

Konfigurasikan daftar putih listener

-

Di panel navigasi kiri, pilih CLB > Instances.

-

Di halaman Instances, temukan instance target dan klik ID-nya.

-

Di tab Listener, temukan listener yang akan dikonfigurasi. Klik ikon

di kolom Operation, lalu klik Configure ACL. Pilih listener berdasarkan layanan yang dilindungi oleh WAF:

di kolom Operation, lalu klik Configure ACL. Pilih listener berdasarkan layanan yang dilindungi oleh WAF:-

Layanan HTTP: Pilih listener HTTP.

-

Layanan HTTPS: Pilih listener HTTPS.

-

Kedua layanan HTTP dan HTTPS: Pilih kedua listener tersebut.

-

-

Di panel Configure Access Control, aktifkan Enable Access Control dan konfigurasikan parameter berikut.

Parameter

Description

Access Control Mode

Pilih Whitelist: Allows Specified IP Addresses to Access the ALB Instance untuk hanya mengizinkan alamat IP tertentu.

Select ACL

Pilih ACL yang dibuat untuk blok CIDR back-to-origin WAF.

Setelah daftar putih diterapkan, instance CLB hanya menerima lalu lintas inbound dari blok CIDR back-to-origin WAF.

Verifikasi konfigurasi

Setelah mengonfigurasi aturan security group atau daftar putih listener SLB, verifikasi bahwa konfigurasi telah berlaku:

-

Dari host di luar Alibaba Cloud, gunakan Telnet untuk menghubungkan ke server origin pada port 80 dan 8080.

-

Periksa hasilnya:

-

Tidak dapat terhubung pada port 80 atau 8080, tetapi layanan berjalan normal: Konfigurasi telah berlaku. Akses langsung ke server origin diblokir, dan seluruh lalu lintas diarahkan melalui WAF.

-

Masih dapat terhubung: Tinjau kembali aturan security group dan konfigurasi daftar putih SLB untuk entri yang terlewat.

-