Hubungkan Virtual Private Cloud (VPC) Alibaba Cloud ke VPC AWS melalui terowongan IPsec-VPN yang terenkripsi. Anda membuat satu koneksi IPsec-VPN dual-tunnel di Alibaba Cloud dan dua koneksi VPN situs-ke-situs di AWS—satu untuk setiap tunnel—sehingga kedua tunnel tetap aktif dan menyediakan high availability.

Prosedur ini dikenai biaya di kedua platform. Alibaba Cloud mengenakan biaya untuk instance Gateway VPN dan transfer data. AWS mengenakan biaya untuk koneksi VPN situs-ke-situs dan transfer data.

Apa yang akan Anda lakukan

| Langkah | Tindakan | Platform |

|---|---|---|

| 1 | Buat instance Gateway VPN | Alibaba Cloud |

| 2 | Buat customer gateway, virtual private gateway, dan koneksi VPN situs-ke-situs | AWS |

| 3 | Buat customer gateway dan koneksi IPsec-VPN; konfigurasikan rute | Alibaba Cloud |

| 4 | Verifikasi konektivitas dan uji failover | Keduanya |

Perkiraan waktu: 30–60 menit (tidak termasuk penyediaan gateway, yang memerlukan 1–5 menit).

Contoh skenario

Sebuah perusahaan memiliki VPC di wilayah Alibaba Cloud Germany (Frankfurt) dan VPC di wilayah AWS Europe (Frankfurt), serta ingin mengaktifkan komunikasi terenkripsi di antara keduanya.

Perencanaan jaringan

Blok CIDR dari jaringan yang ingin Anda hubungkan tidak boleh tumpang tindih.

Blok CIDR VPC

| Sumber Daya | Blok CIDR VPC | vSwitch/subnet | Zona | Instance IP |

|---|---|---|---|---|

| VPC Alibaba Cloud | 10.0.0.0/16 | vSwitch 1: 10.0.0.0/24 | Zona B | ECS: 10.0.0.223 |

| vSwitch 2: 10.0.10.0/24 | Zona C | |||

| AWS VPC | 192.168.0.0/16 | Subnet: 192.168.10.0/24 | eu-central-1a | EC2: 192.168.10.113 |

Perencanaan blok CIDR BGP

Lewati bagian ini jika Anda hanya berencana menggunakan static routing.

Kedua tunnel di sisi Alibaba Cloud harus menggunakan Local ASN yang sama. ASN BGP peer untuk kedua tunnel dapat berbeda, tetapi disarankan untuk menggunakan ASN BGP peer yang sama untuk keduanya.

| Resource | Koneksi | Tunnel | Blok CIDR tunnel BGP | Alamat IP BGP | Local ASN |

|---|---|---|---|---|---|

| Gateway VPN Alibaba Cloud | Koneksi IPsec-VPN | Tunnel utama | 169.254.116.208/30 | 169.254.116.210 | 65530 |

| Tunnel cadangan | 169.254.214.96/30 | 169.254.214.98 | 65530 | ||

| virtual private gateway AWS | Koneksi VPN Situs-ke-Situs 1 | Tunnel 1 | 169.254.116.208/30 | 169.254.116.209 | 64512 |

| Tunnel 2 | (tidak digunakan) | ||||

| Koneksi VPN Situs-ke-Situs 2 | Tunnel 1 | 169.254.214.96/30 | 169.254.214.97 | ||

| Tunnel 2 | (tidak digunakan) |

Setiap blok CIDR tunnel BGP harus unik dalam satu instance Gateway VPN.

Prasyarat

Sebelum memulai, pastikan Anda telah memiliki:

VPC di wilayah Alibaba Cloud Germany (Frankfurt) dengan minimal dua vSwitch di zona berbeda, serta instance Elastic Compute Service (ECS) yang telah dideploy di dalamnya. Lihat Buat VPC dengan blok CIDR IPv4.

VPC di wilayah AWS Europe (Frankfurt) dengan instance EC2 yang telah dideploy di dalamnya. Lihat platform AWS.

Langkah 1: Buat instance Gateway VPN di Alibaba Cloud

Gateway VPN adalah titik akhir di sisi Alibaba Cloud. Setelah dibuat, sistem akan menetapkan dua alamat IP kepadanya—satu untuk setiap tunnel—yang akan Anda gunakan saat mengonfigurasi sisi AWS.

Masuk ke Konsol Gateway VPN.

Di bilah navigasi atas, pilih Germany (Frankfurt). Gateway VPN harus berada di wilayah yang sama dengan VPC yang ingin Anda hubungkan.

Pada halaman VPN Gateways, klik Create VPN Gateway.

Di halaman pembelian, konfigurasikan pengaturan berikut. Untuk parameter yang tidak tercantum di sini, pertahankan nilai default. Untuk detail selengkapnya, lihat Buat dan kelola instance Gateway VPN.

Setelah instance Gateway VPN dibuat, Anda tidak dapat mengubah vSwitch yang terkait dengannya.

Parameter Deskripsi Nilai contoh Instance Name Nama untuk instance Gateway VPN. VPN Gateway Region Wilayah tempat Gateway VPN berada. Germany (Frankfurt) Gateway Type Jenis instance Gateway VPN. Standard Network Type Jenis jaringan instance Gateway VPN. Public Tunnel Mode tunnel untuk koneksi IPsec-VPN di wilayah ini. Opsi: Dual-tunnel atau Single-tunnel. Dual-tunnel (default) VPC VPC yang akan dikaitkan dengan instance Gateway VPN. VPC di wilayah Alibaba Cloud Germany (Frankfurt) vSwitch vSwitch pertama di VPC. Dalam mode dual-tunnel, sistem membuat antarmuka jaringan elastis (ENI) di setiap vSwitch untuk traffic VPC-ke-IPsec-VPN. Setiap ENI menggunakan satu alamat IP di vSwitch-nya. vSwitch pertama di VPC vSwitch 2 vSwitch kedua di VPC, di zona berbeda. Ini memungkinkan disaster recovery tingkat zona untuk koneksi IPsec-VPN. Untuk wilayah dengan hanya satu zona, Anda dapat memilih vSwitch apa pun — bahkan yang sama dengan vSwitch 1. vSwitch kedua di VPC IPsec-VPN Apakah fitur IPsec-VPN diaktifkan. Default: Enable. Enable SSL-VPN Apakah fitur SSL-VPN diaktifkan. Default: Disable. Disable Klik Buy Now dan selesaikan pembayaran.

Kembali ke halaman VPN Gateways. Tunggu hingga status berubah dari Preparing menjadi Active (1–5 menit). Sistem akan menetapkan dua alamat IP ke instance tersebut: Simpan alamat IP ini—Anda akan menggunakannya di Langkah 2.

Nama Gateway VPN ID instans VPN Gateway Alamat IP Gateway VPN vpn-gw8dickm386d2qi2g**** Alamat IPsec 1 (tunnel aktif): 8.XX.XX.146 Alamat IPsec 2 (tunnel cadangan): 8.XX.XX.74

Langkah 2: Deploy VPN di AWS

Koneksi IPsec-VPN Alibaba Cloud dan AWS mendukung mode dual-tunnel. Namun, AWS secara default mengaitkan kedua tunnel dengan customer gateway yang sama, sedangkan kedua tunnel di sisi Alibaba Cloud memiliki alamat IP berbeda. Untuk membuat pemetaan tunnel satu-ke-satu, buat two separate site-to-site VPN connections on AWS, masing-masing dikaitkan dengan customer gateway berbeda.

Konfigurasikan sisi AWS berdasarkan metode perutean yang Anda gunakan. Untuk langkah-langkah konsol spesifik, lihat dokumentasi AWS.

Gunakan static routing

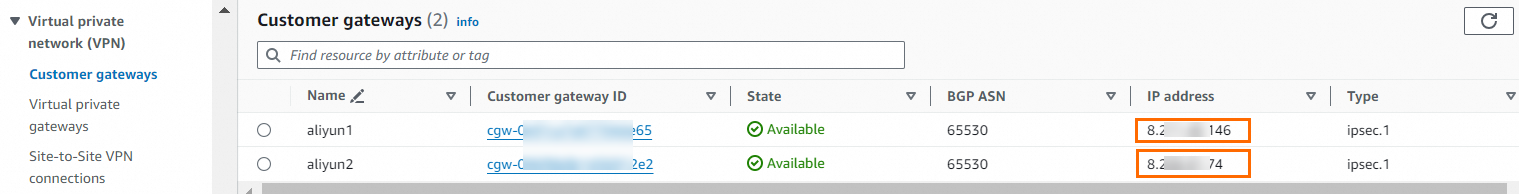

Buat dua customer gateway. Gunakan dua alamat IP instance Gateway VPN Alibaba Cloud sebagai alamat IP customer gateway.

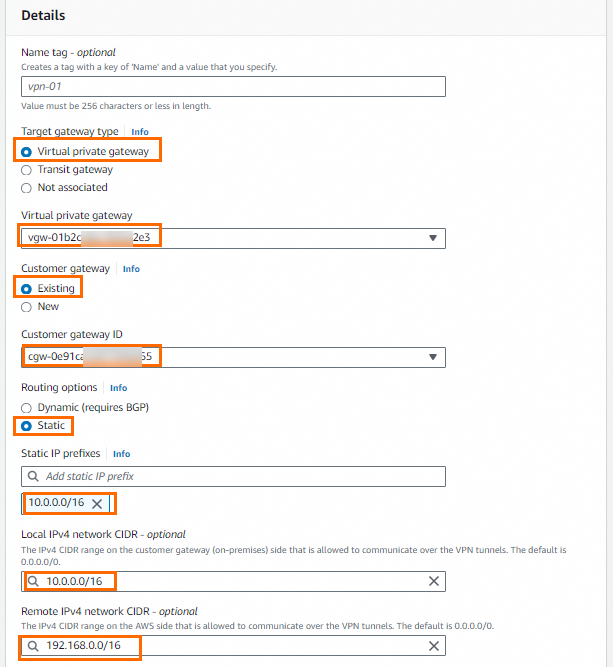

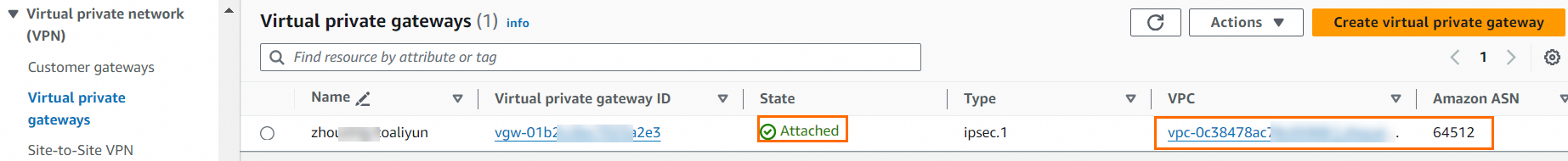

Buat virtual private gateway. Buat virtual private gateway dan sambungkan ke VPC AWS.

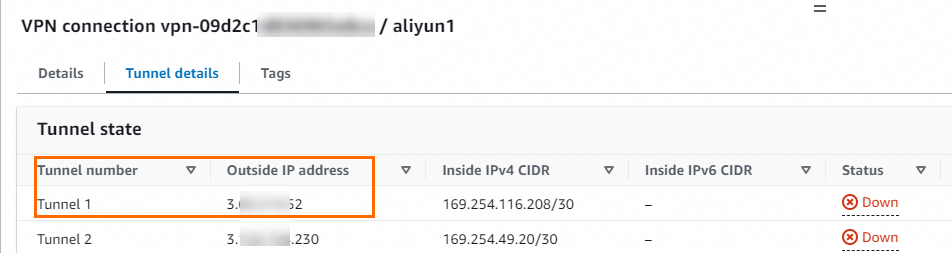

Buat dua koneksi VPN situs-ke-situs. Kaitkan setiap koneksi VPN dengan customer gateway berbeda. Gambar berikut menunjukkan konfigurasi untuk satu koneksi—yang lainnya menggunakan customer gateway kedua dengan pengaturan sisanya yang sama. Pertahankan opsi tunnel pada nilai default. Setelah dibuat, catat alamat IP luar Tunnel 1 untuk setiap koneksi VPN—Anda akan menggunakannya di Langkah 3.

Atur Local IPv4 Network CIDR ke blok CIDR VPC Alibaba Cloud dan Remote IPv4 Network CIDR ke blok CIDR VPC AWS.

Koneksi VPN situs-ke-situs Tunnel Alamat IP luar Alamat IP customer gateway terkait Koneksi VPN Situs-ke-Situs 1 Tunnel 1 3.XX.XX.52 8.XX.XX.146 Koneksi VPN Situs-ke-Situs 2 Tunnel 1 3.XX.XX.56 8.XX.XX.74

Aktifkan propagasi rute. Di tabel rute VPC yang dikaitkan dengan virtual private gateway, aktifkan propagasi rute agar rute dari koneksi VPN situs-ke-situs secara otomatis dipropagasikan ke tabel rute VPC.

Gunakan perutean dinamis BGP

Buat dua customer gateway. Gunakan dua alamat IP instance Gateway VPN Alibaba Cloud sebagai alamat IP customer gateway. Daftarkan Nomor Sistem Otonom BGP (ASN) dari koneksi IPsec-VPN Alibaba Cloud.

Buat virtual private gateway. Buat virtual private gateway, tentukan ASN BGP untuk sisi AWS, lalu sambungkan gateway tersebut ke VPC AWS.

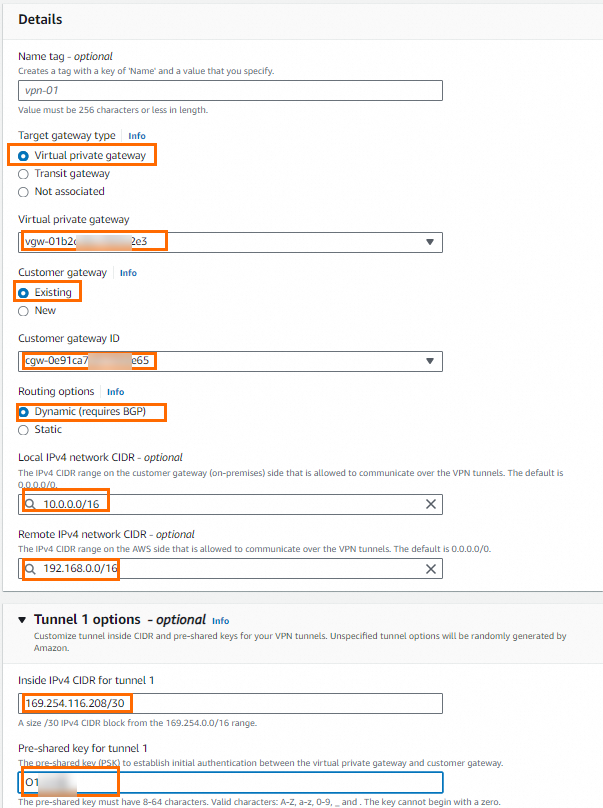

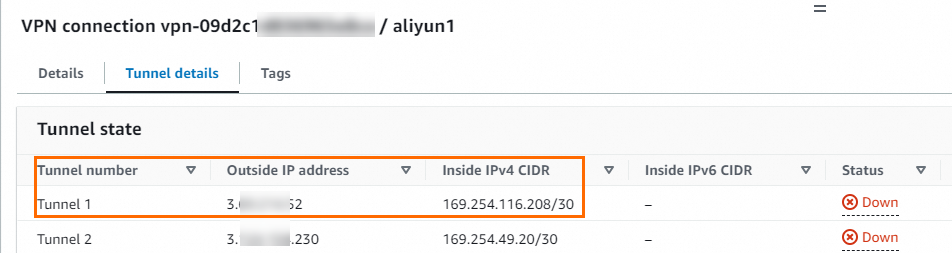

Buat dua koneksi VPN situs-ke-situs. Kaitkan setiap koneksi VPN dengan customer gateway berbeda. Gambar berikut menunjukkan konfigurasi untuk satu koneksi. Untuk koneksi kedua, atur Tunnel 1 Inside IPv4 CIDR ke

169.254.214.96/30; semua pengaturan lainnya sama. Setelah dibuat, lihat detail tunnel untuk mendapatkan alamat IP luar dan alamat IP BGP.Atur Local IPv4 Network CIDR ke blok CIDR VPC Alibaba Cloud dan Remote IPv4 Network CIDR ke blok CIDR VPC AWS.

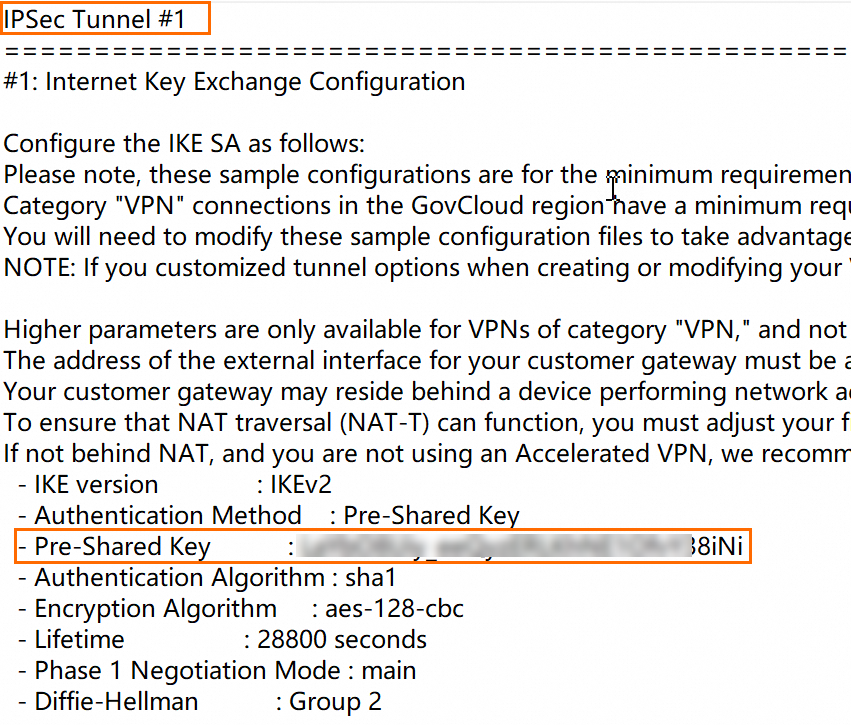

Dapatkan kunci pra-bersama dan alamat IP BGP untuk sisi Alibaba Cloud. Unduh file konfigurasi VPN untuk Gateway VPN Alibaba Cloud dari konsol AWS. File tersebut berisi kunci pra-bersama dan alamat IP BGP yang Anda perlukan untuk Langkah 3. Saat mengunduh, pilih Generic untuk Vendor dan IKEv2 untuk versi IKE. Lihat Unduh file konfigurasi. Lihat kunci pra-bersama: Lihat alamat IP BGP Alibaba Cloud: Alamat IP luar, alamat IP BGP, dan alamat IP customer gateway terkait untuk Tunnel 1 dari setiap koneksi VPN:

Jika Anda menentukan kunci pra-bersama saat membuat koneksi VPN situs-ke-situs, Anda tidak perlu mencarinya di file konfigurasi. Jika Anda menggunakan kunci yang dihasilkan sistem, temukan di file tersebut. Kunci pra-bersama di sisi Alibaba Cloud dan AWS harus sesuai.

Koneksi VPN situs-ke-situs Tunnel Alamat IP luar Alamat IP BGP AWS Alamat IP BGP Alibaba Cloud Alamat IP customer gateway terkait Koneksi VPN Situs-ke-Situs 1 Tunnel 1 3.XX.XX.52 169.254.116.209 169.254.116.210 8.XX.XX.146 Koneksi VPN Situs-ke-Situs 2 Tunnel 1 3.XX.XX.56 169.254.214.97 169.254.214.98 8.XX.XX.74

Aktifkan propagasi rute. Di tabel rute VPC yang dikaitkan dengan virtual private gateway, aktifkan propagasi rute agar rute dari koneksi VPN situs-ke-situs secara otomatis dipropagasikan ke tabel rute VPC AWS.

Langkah 3: Deploy Gateway VPN di Alibaba Cloud

Dengan sisi AWS sudah siap, konfigurasikan sisi Alibaba Cloud untuk menyelesaikan koneksi IPsec-VPN.

Buat customer gateway

Masuk ke Konsol Gateway VPN.

Di panel navigasi kiri, pilih Interconnections > VPN > Customer Gateways.

Di bilah navigasi atas, pilih Germany (Frankfurt). Customer gateway dan Gateway VPN harus berada di wilayah yang sama.

Pada halaman Customer Gateways, klik Create Customer Gateway.

Di panel Create Customer Gateway, konfigurasikan pengaturan berikut lalu klik OK. Buat dua customer gateway menggunakan alamat IP luar Tunnel 1 dari setiap koneksi VPN situs-ke-situs AWS. Untuk parameter yang tidak tercantum di sini, pertahankan nilai default. Lihat Customer gateways.

PentingGunakan hanya alamat IP luar Tunnel 1 dari setiap koneksi VPN situs-ke-situs AWS. Alamat IP luar Tunnel 2 tidak digunakan. Setelah koneksi IPsec-VPN dibuat, Tunnel 2 dari setiap koneksi VPN situs-ke-situs AWS tetap terputus secara default.

Parameter Deskripsi Customer Gateway 1 Customer Gateway 2 Name Nama untuk customer gateway. Customer Gateway 1 Customer Gateway 2 IP Address Alamat IP luar tunnel AWS. 3.XX.XX.52 3.XX.XX.56 ASN ASN BGP dari virtual private gateway AWS. Diperlukan untuk perutean dinamis BGP. 64512 64512

Buat koneksi IPsec-VPN

Di panel navigasi kiri, pilih Interconnections > VPN > IPsec Connections.

Di halaman IPsec Connections, klik Bind VPN Gateway.

Di halaman Create IPsec-VPN Connection, konfigurasikan pengaturan berikut lalu klik OK.

Parameter Deskripsi Nilai contoh IPsec-VPN Connection Name Nama untuk koneksi IPsec-VPN. Koneksi IPsec-VPN Region Wilayah tempat Gateway VPN dideploy. Germany (Frankfurt) Attach a VPN Gateway Instance Gateway VPN yang akan dikaitkan dengan koneksi IPsec-VPN. Gateway VPN (dibuat di Langkah 1) Routing Mode Cara traffic dirutekan melalui tunnel. Destination-based Routing merutekan berdasarkan IP tujuan. Traffic Of Interest Pattern merutekan berdasarkan pasangan IP sumber dan tujuan. Static routing: pilih Traffic Of Interest Pattern (Disarankan). Atur Local Network ke 10.0.0.0/16dan Remote Network ke192.168.0.0/16. Perutean dinamis BGP: pilih Destination-based Routing (disarankan).Effective Immediately Apakah negosiasi IKE dimulai segera setelah konfigurasi. Yes: negosiasi dimulai segera. No: negosiasi dipicu oleh traffic. Yes Enable BGP Apakah akan menggunakan perutean dinamis BGP. Dinonaktifkan secara default. Untuk menggunakan BGP, aktifkan setelah koneksi dibuat dan tambahkan konfigurasi BGP secara terpisah. Disabled (static routing). Aktifkan setelah pembuatan untuk BGP. Tunnel 1 – Customer Gateway Customer gateway untuk tunnel aktif. Customer Gateway 1 Tunnel 1 – Pre-Shared Key Kunci autentikasi untuk tunnel aktif. 1–100 karakter: angka, huruf, dan karakter khusus ` ~!@#$%^&*()_-+={}[]|;:',.<>/?``. Harus sesuai dengan kunci yang dikonfigurasi di tunnel AWS yang terhubung.Sama dengan kunci pra-bersama tunnel AWS Tunnel 1 – Encryption Configurations Pengaturan IKE, IPsec, DPD, dan Penelusuran NAT. Di bawah IKE Configurations, atur SA Life Cycle (seconds) ke 28800. Di bawah IPsec Configurations, atur SA Life Cycle (seconds) ke3600. Pertahankan semua nilai lainnya pada default. Lihat Konfigurasikan koneksi IPsec-VPN.Tunnel 2 – Customer Gateway Customer gateway untuk tunnel cadangan. Customer Gateway 2 Tunnel 2 – Pre-Shared Key Kunci autentikasi untuk tunnel cadangan. Harus sesuai dengan kunci di tunnel AWS yang terhubung. Sama dengan kunci pra-bersama tunnel AWS Tunnel 2 – Encryption Configurations Pengaturan IKE, IPsec, DPD, dan Penelusuran NAT. Sama seperti Tunnel 1: Siklus Hidup SA IKE 28800detik, Siklus Hidup SA IPsec3600detik.Di pesan Created, klik Cancel.

Konfigurasikan rute Gateway VPN

Static routing

Setelah Anda membuat koneksi IPsec-VPN, jika Anda memilih Policy-based Routing untuk Routing Mode, sistem secara otomatis membuat rute berbasis kebijakan di instance Gateway VPN dengan status Unpublished. Publikasikan rute tersebut ke VPC:

Di panel navigasi kiri, pilih Interconnections > VPN > VPN Gateways.

Di bilah navigasi atas, pilih wilayah tempat Gateway VPN berada.

Pada halaman VPN Gateways, klik ID Gateway VPN tersebut.

Di halaman detail, klik tab Policy-based Route Table. Temukan rute tersebut lalu klik Advertise di kolom Actions.

Di kotak dialog Advertise Route, klik OK.

Perutean dinamis BGP

Tambahkan konfigurasi BGP ke koneksi IPsec-VPN.

Di panel navigasi kiri, pilih Interconnections > VPN > IPsec Connections.

Pada halaman IPsec Connections, klik ID koneksi IPsec-VPN tersebut.

Di bagian IPsec Connections, aktifkan Enable BGP. Di kotak dialog BGP Configuration, konfigurasikan pengaturan berikut lalu klik OK.

Parameter

Deskripsi

Nilai

Local ASN

Nomor sistem otonom untuk koneksi IPsec-VPN.

65530

Tunnel 1 – Tunnel CIDR Block

Blok CIDR untuk tunnel aktif.

169.254.116.208/30

Tunnel 1 – Local BGP IP address

Alamat IP BGP untuk tunnel aktif. Harus berada dalam blok CIDR tunnel.

169.254.116.210

Tunnel 2 – Tunnel CIDR Block

Blok CIDR untuk tunnel cadangan.

169.254.214.96/30

Tunnel 2 – Local BGP IP address

Alamat IP BGP untuk tunnel cadangan. Harus berada dalam blok CIDR tunnel.

169.254.214.98

Aktifkan penyebaran rute BGP otomatis untuk Gateway VPN.

Di panel navigasi kiri, pilih Interconnections > VPN > VPN Gateways.

Pada halaman VPN Gateways, temukan instance Gateway VPN tersebut. Di kolom Actions, pilih

> Enable Automatic BGP Propagation.

> Enable Automatic BGP Propagation.Di kotak dialog Enable Automatic BGP Propagation, klik OK.

Langkah 4: Verifikasi konektivitas

Periksa status koneksi VPN

Sebelum menjalankan pengujian end-to-end, pastikan koneksi IPsec-VPN telah terbentuk:

Di Konsol Gateway VPN, buka Interconnections > VPN > IPsec Connections.

Temukan koneksi IPsec-VPN yang telah Anda buat. Pastikan status tunnel menunjukkan Connected.

Jika statusnya bukan Connected, periksa:

Apakah kunci pra-bersama di kedua sisi sesuai.

Apakah nilai Siklus Hidup SA IKE dan Siklus Hidup SA IPsec di kedua sisi sesuai (masing-masing 28800 detik dan 3600 detik).

Aturan grup keamanan dan ACL jaringan di sisi Alibaba Cloud dan AWS mengizinkan lalu lintas antara kedua blok CIDR VPC.

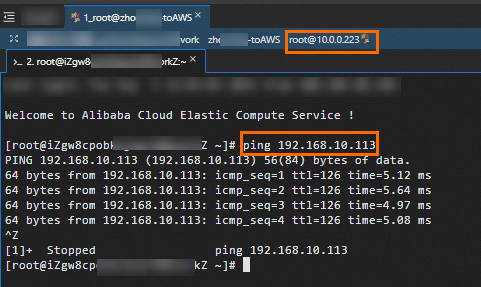

Uji konektivitas end-to-end

Sebelum pengujian, pastikan ACL jaringan dan aturan security group di kedua platform mengizinkan traffic antara kedua VPC.

Masuk ke instance ECS di VPC Alibaba Cloud. Lihat Pilih metode koneksi jarak jauh untuk instance ECS.

Jalankan

pinguntuk mencapai instance EC2 AWS:ping <alamat IP pribadi instance EC2 AWS>Jika instance ECS menerima balasan, kedua VPC dapat berkomunikasi.

Uji failover ketersediaan tinggi

Koneksi IPsec-VPN dual-tunnel menyediakan failover otomatis: jika tunnel aktif gagal, traffic dialihkan ke tunnel cadangan.

Tetap masuk ke instance ECS dan jalankan ping berkelanjutan:

ping <alamat IP pribadi instance EC2 AWS> -c 10000Hentikan tunnel aktif dengan mengubah kunci pra-bersamanya di sisi Alibaba Cloud. Ketidaksesuaian kunci menyebabkan tunnel terputus.

Amati output ping. Setelah gangguan singkat, traffic secara otomatis dilanjutkan melalui tunnel cadangan.

Untuk memantau traffic tunnel, buka tab Monitoring koneksi IPsec-VPN di konsol Alibaba Cloud. Lihat Pantau koneksi IPsec-VPN.

Langkah selanjutnya

Pantau koneksi IPsec-VPN — Siapkan pemantauan dan peringatan untuk kesehatan tunnel.

Buat dan kelola instance Gateway VPN — Kelola Gateway VPN Anda setelah penyiapan.

Konfigurasikan koneksi IPsec-VPN — Ubah parameter enkripsi tunnel.