Topik ini menjelaskan cara menggunakan IPsec-VPN untuk membangun koneksi aman antara dua Virtual Private Cloud (VPC) dalam mode dual-tunnel, sehingga VPC dapat saling mengakses satu sama lain.

Skenario

Gateway VPN tidak mendukung koneksi lintas batas. Saat membuat koneksi IPsec-VPN antara dua VPC, kedua VPC harus berada di daratan Tiongkok atau di luar daratan Tiongkok. Untuk informasi lebih lanjut mengenai wilayah yang termasuk dalam daratan Tiongkok atau di luar daratan Tiongkok, lihat bagian "Koneksi intra-batas" dari topik Apa itu Gateway VPN?.

Jika Anda ingin membuat koneksi antara VPC di daratan Tiongkok dan VPC di luar daratan Tiongkok, disarankan untuk menggunakan Cloud Enterprise Network (CEN). Untuk informasi lebih lanjut, lihat Apa itu CEN?

Jika Anda membuat koneksi IPsec-VPN antara dua VPC yang berada di wilayah berbeda, kualitas koneksi IPsec-VPN bergantung pada kualitas koneksi Internet. Dalam situasi ini, disarankan untuk menggunakan CEN guna menghubungkan VPC. Untuk informasi lebih lanjut, lihat Hubungkan VPC di akun berbeda.

Dalam contoh ini, skenario berikut digunakan: Sebuah perusahaan memiliki dua VPC (VPC1 dan VPC2) di wilayah Jerman (Frankfurt). Instance Elastic Compute Service (ECS) ditempatkan di masing-masing VPC, dengan layanan dijalankan pada instance ECS tersebut. Mengingat perkembangan bisnis, layanan di VPC1 dan VPC2 perlu saling berkomunikasi.

Untuk memastikan keamanan jaringan, perusahaan memutuskan untuk menggunakan gateway VPN guna membangun koneksi IPsec-VPN antara VPC1 dan VPC2. Dengan cara ini, transmisi data antara VPC dienkripsi, dan sumber daya cloud dapat berkomunikasi secara aman melalui koneksi terenkripsi.

Blok CIDR

Anda dapat merencanakan blok CIDR sesuai dengan kebutuhan bisnis Anda. Pastikan bahwa blok CIDR tidak saling tumpang tindih.

Blok CIDR VPC

VPC | Blok CIDR VPC | Alamat IP instance ECS |

VPC1 |

|

|

VPC2 |

|

|

Konfigurasi BGP

Bagian berikut menjelaskan cara mengaktifkan komunikasi antar-VPC menggunakan IPsec-VPN, baik saat rute statis dikonfigurasi maupun saat rute dinamis BGP diaktifkan. Konfigurasi BGP berikut digunakan.

Jika koneksi IPsec-VPN menggunakan rute dinamis BGP, Local ASN dari kedua terowongan harus sama. ASN peer dari kedua terowongan dapat berbeda, namun disarankan untuk menggunakan ASN peer yang sama.

Gateway VPN | Koneksi IPsec-VPN | Terowongan | ASN BGP | Blok CIDR terowongan BGP | Alamat IP BGP |

Gateway VPN 1 | Koneksi IPsec-VPN 1 | Terowongan aktif | 65530 | 169.254.10.0/30 | 169.254.10.1 |

Terowongan cadangan | 65530 | 169.254.20.0/30 | 169.254.20.1 | ||

Gateway VPN 2 | Koneksi IPsec-VPN 2 | Terowongan aktif | 65500 | 169.254.10.0/30 | 169.254.10.2 |

Terowongan cadangan | 65500 | 169.254.20.0/30 | 169.254.20.2 |

Persiapan

Hanya wilayah dan zona berikut yang mendukung mode dual-tunnel.

VPC1 dan VPC2 dibuat di wilayah Jerman (Frankfurt). Instance ECS ditempatkan di VPC, dan layanan dijalankan pada instance tersebut. Untuk informasi lebih lanjut, lihat Buat VPC dengan blok CIDR IPv4.

Anda memahami aturan grup keamanan yang berlaku untuk instance ECS di VPC. Pastikan aturan grup keamanan mengizinkan instance ECS untuk saling berkomunikasi. Untuk informasi lebih lanjut, lihat Lihat aturan grup keamanan dan Tambahkan aturan grup keamanan.

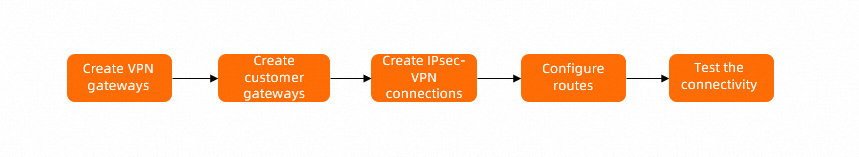

Prosedur

Langkah 1: Buat gateway VPN

Masuk ke Konsol Gateway VPN.

Di bilah navigasi atas, pilih wilayah tempat Anda ingin membuat Gateway VPN.

Dalam contoh ini, wilayah Germany (Frankfurt) dipilih.

CatatanGateway VPN harus berada dalam wilayah yang sama dengan VPC yang ingin Anda asosiasikan dengan Gateway VPN.

Di halaman VPN Gateways, klik Create VPN Gateway.

Di halaman pembelian, konfigurasikan parameter yang diperlukan, klik Buy Now, lalu selesaikan pembayaran.

Parameter

Deskripsi

Name

Masukkan nama untuk gateway VPN. Dalam contoh ini, Gateway VPN 1 digunakan.

Resource Group

Pilih grup sumber daya tempat gateway VPN termasuk. Dalam contoh ini, grup sumber daya default dipilih.

Jika Anda meninggalkan parameter ini kosong, gateway VPN termasuk dalam grup sumber daya default.

Wilayah

Pilih wilayah tempat Anda ingin menerapkan gateway VPN. Dalam contoh ini, Germany (Frankfurt) dipilih.

Gateway Type

Pilih tipe gateway. Dalam contoh ini, Standard dipilih.

Network Type

Pilih tipe jaringan untuk gateway VPN. Dalam contoh ini, Public dipilih.

Tunnels

Secara default, Dual-tunnel dipilih.

VPC

Pilih VPC yang ingin Anda asosiasikan dengan gateway VPN. Dalam contoh ini, VPC1 dipilih.

VSwitch

Pilih vSwitch dari VPC1.

Jika Anda memilih Single-tunnel, Anda hanya perlu menentukan satu vSwitch.

Jika Anda memilih Dual-tunnel, Anda perlu menentukan dua vSwitch.

Setelah fitur IPsec-VPN diaktifkan, sistem akan membuat antarmuka jaringan elastis (ENI) untuk masing-masing dari dua vSwitch sebagai antarmuka untuk berkomunikasi dengan VPC melalui koneksi IPsec-VPN. Setiap ENI menggunakan satu alamat IP di vSwitch.

CatatanSistem secara default memilih vSwitch. Anda dapat mengubah atau menggunakan vSwitch default tersebut.

Setelah gateway VPN dibuat, Anda tidak dapat memodifikasi vSwitch yang terkait dengan gateway VPN. Anda dapat melihat vSwitch yang terkait dengan gateway VPN, zona tempat vSwitch tersebut berada, dan ENI di dalam vSwitch pada halaman detail gateway VPN.

vSwitch 2

Pilih vSwitch lain dari VPC1.

Tentukan dua vSwitch di zona berbeda dalam VPC terkait untuk mengimplementasikan pemulihan bencana lintas zona untuk koneksi IPsec-VPN.

Untuk wilayah yang hanya mendukung satu zona, pemulihan bencana lintas zona tidak didukung. Kami sarankan Anda menentukan dua vSwitch di zona tersebut untuk mengimplementasikan ketersediaan tinggi koneksi IPsec-VPN. Anda juga dapat memilih vSwitch yang sama seperti yang pertama.

Bandwidth Maksimum

Tentukan nilai bandwidth maksimum untuk gateway VPN. Satuan: Mbit/s.

Traffic

Pilih metode penagihan untuk gateway VPN. Nilai default: Pay-by-data-transfer.

Untuk informasi lebih lanjut, lihat Ikhtisar Penagihan.

IPsec-VPN

Tentukan apakah akan mengaktifkan IPsec-VPN. Dalam contoh ini, Enable dipilih.

SSL-VPN

Tentukan apakah akan mengaktifkan SSL-VPN. Dalam contoh ini, Disable dipilih.

Durasi

Pilih siklus penagihan. Nilai default: By Hour.

Service-linked Role

Klik Create Service-linked Role. Sistem secara otomatis membuat peran terkait layanan AliyunServiceRoleForVpn.

Gateway VPN menggunakan peran ini untuk mengakses sumber daya cloud lainnya. Untuk informasi lebih lanjut, lihat AliyunServiceRoleForVpn.

Jika Created ditampilkan, peran terkait layanan telah dibuat dan Anda tidak perlu membuatnya lagi.

Setelah membuat Gateway VPN, lihat Gateway VPN di halaman VPN Gateways.

Setelah pembuatan, status Gateway VPN adalah Preparing. Setelah 1 hingga 5 menit, statusnya akan berubah menjadi Normal. Gateway VPN siap digunakan setelah statusnya menjadi Normal.

Ulangi Sublangkah 3 hingga Sublangkah 4 dari Langkah 1 untuk membuat Gateway VPN bernama Gateway VPN 2 di wilayah Germany (Frankfurt). Asosiasikan VPC2 dengan Gateway VPN 2. Pertahankan konfigurasi lainnya sama seperti pada Gateway VPN 1 untuk Gateway VPN 2.

Tabel berikut menjelaskan informasi tentang Gateway VPN yang dibuat dalam contoh ini.

Gateway VPN

VPC

Alamat IP Gateway VPN

Gateway VPN 1

VPC1

Alamat IP Koneksi IPsec-VPN 1: 47.XX.XX.87

Alamat IP Koneksi IPsec-VPN 2: 47.XX.XX.78

Gateway VPN 2

VPC2

Alamat IP Koneksi IPsec-VPN 1: 47.XX.XX.207

Alamat IP Koneksi IPsec-VPN 2: 47.XX.XX.15

Langkah 2: Buat gateway pelanggan

Di panel navigasi sisi kiri, pilih .

Di bilah navigasi atas, pilih wilayah tempat Anda ingin membuat gateway pelanggan.

CatatanGateway pelanggan dan gateway VPN yang akan dihubungkan harus berada di wilayah yang sama.

Pada halaman Customer Gateway, klik Create Customer Gateway.

Di panel Create Customer Gateway, konfigurasikan parameter berikut, lalu klik OK.

Anda perlu membuat empat gateway pelanggan di wilayah Jerman (Frankfurt) untuk membangun terowongan VPN. Tabel berikut hanya menjelaskan parameter yang perlu dikonfigurasi. Untuk parameter lainnya, gunakan nilai default atau biarkan kosong.

Parameter

Deskripsi

Jerman (Frankfurt)

Jerman (Frankfurt)

Jerman (Frankfurt)

Jerman (Frankfurt)

Name

Masukkan nama untuk gateway pelanggan.

Untuk Gateway Pelanggan 1, gunakan VPN1-Pelanggan1.

Untuk Gateway Pelanggan 2, gunakan VPN1-Pelanggan2.

Untuk Gateway Pelanggan 3, gunakan VPN2-Pelanggan1.

Untuk Gateway Pelanggan 4, gunakan VPN2-Pelanggan2.

IP Address

Masukkan alamat IP gateway peer.

CatatanDalam contoh ini, Gateway VPN 1 dan Gateway VPN 2 bertindak sebagai gateway peer satu sama lain.

Dalam contoh ini, gunakan alamat IP Koneksi IPsec-VPN 1 pada Gateway VPN 2, yaitu 47.XX.XX.207.

Dalam contoh ini, gunakan alamat IP Koneksi IPsec-VPN 2 pada Gateway VPN 2, yaitu 47.XX.XX.15.

Dalam contoh ini, gunakan alamat IP Koneksi IPsec-VPN 1 pada Gateway VPN 1, yaitu 47.XX.XX.87.

Dalam contoh ini, gunakan alamat IP Koneksi IPsec-VPN 2 pada Gateway VPN 1, yaitu 47.XX.XX.78.

ASN

Masukkan ASN dari peer gateway VPN.

Dalam contoh ini, gunakan BGP ASN 65500 dari terowongan aktif Gateway VPN 2.

Dalam contoh ini, gunakan BGP ASN 65500 dari terowongan cadangan Gateway VPN 2.

Dalam contoh ini, gunakan BGP ASN 65530 dari terowongan aktif Gateway VPN 1.

Dalam contoh ini, gunakan BGP ASN 65530 dari terowongan cadangan Gateway VPN 1.

Langkah 3: Buat koneksi IPsec-VPN

Setelah membuat gateway VPN dan gateway pelanggan, Anda dapat membuat koneksi IPsec-VPN untuk menghubungkan gateway VPN ke gateway pelanggan.

Di panel navigasi sisi kiri, pilih .

Di halaman IPsec Connections, klik Bind VPN Gateway.

Di halaman Create Ipsec-vpn Connection (VPN), atur parameter berikut lalu klik OK.

Anda perlu membuat dua koneksi IPsec-VPN di wilayah Jerman (Frankfurt).

Parameter

Deskripsi

Koneksi IPsec-VPN 1

Koneksi IPsec-VPN 2

Name

Masukkan nama untuk koneksi IPsec-VPN.

Contoh ini menggunakan Koneksi IPsec-VPN 1.

Contoh ini menggunakan Koneksi IPsec-VPN 2.

Region

Pilih wilayah tempat VPN Gateway yang akan dikaitkan dengan koneksi IPsec-VPN berada.

Koneksi IPsec-VPN dibuat di wilayah yang sama dengan Gateway VPN.

Dalam contoh ini, Germany (Frankfurt) dipilih.

Dalam contoh ini, Germany (Frankfurt) dipilih.

Resource Group

Pilih grup sumber daya yang mencakup gateway VPN.

Jika parameter ini dibiarkan kosong, sistem akan menampilkan gateway VPN di semua grup sumber daya.

Dalam contoh ini, grup sumber daya default dipilih.

Dalam contoh ini, grup sumber daya default dipilih.

Bind VPN Gateway

Pilih gateway VPN yang ingin diasosiasikan dengan koneksi IPsec-VPN.

Dalam contoh ini, VPN Gateway 1 dipilih.

Dalam contoh ini, VPN Gateway 2 dipilih.

Routing Mode

Pilih mode routing.

CatatanJika Anda ingin menggunakan rute dinamis BGP untuk koneksi IPsec-VPN, disarankan untuk memilih Destination Routing Mode.

Dalam contoh ini, dipilih Destination Routing Mode.

Dalam contoh ini, dipilih Destination Routing Mode.

Effective Immediately

Tentukan apakah pengaturan koneksi IPsec-VPN akan diterapkan secara langsung. Nilai yang valid:

Yes: Negosiasi dimulai segera setelah konfigurasi selesai.

No: Negosiasi terjadi saat ada trafik masuk.

CatatanJika Anda menggunakan VPN Gateway untuk membuat koneksi IPsec-VPN antara dua VPC, disarankan untuk mengatur parameter Effective Immediately ke Yes pada salah satu koneksi IPsec-VPN. Dengan demikian, negosiasi IPsec dapat dimulai segera.

Dalam contoh ini, opsi Yes dipilih.

Dalam contoh ini, nilai No dipilih.

Enable BGP

Jika Anda ingin menggunakan rute BGP untuk koneksi IPsec-VPN, aktifkan Enable BGP. Secara default, Enable BGP dinonaktifkan.

Dalam contoh ini, Enable BGP dinonaktifkan. Anda dapat mengonfigurasi rute dinamis BGP setelah koneksi IPsec-VPN dibuat.

Dalam contoh ini, Enable BGP dinonaktifkan. Anda dapat mengonfigurasi rute dinamis BGP setelah koneksi IPsec-VPN dibuat.

Tunnel 1

Tambahkan konfigurasi VPN untuk Terowongan 1.

Secara default, Terowongan 1 berfungsi sebagai terowongan aktif, sedangkan Terowongan 2 berfungsi sebagai terowongan cadangan. Konfigurasi ini tidak dapat diubah.

Customer Gateway

Pilih gateway pelanggan yang ingin Anda asosiasikan dengan terowongan aktif.

Contohnya, VPN1-Pelanggan1 dipilih.

Contohnya, VPN2-Pelanggan1 dipilih.

Pre-Shared Key

Masukkan kunci pra-berbagi untuk terowongan aktif guna memverifikasi identitas.

Kunci harus memiliki panjang 1 hingga 100 karakter, dan dapat berisi angka, huruf, serta karakter berikut:

~ ' ! @ # $ % ^ & * ( ) _ - + = { } [ ] \ | ; : ' , . < > / ?.Jika Anda tidak menentukan kunci pra-berbagi, sistem akan menghasilkan string acak 16 karakter sebagai kunci pra-berbagi.

PentingKoneksi IPsec-VPN dan perangkat gateway peer harus menggunakan kunci pra-berbagi yang sama. Jika tidak, sistem tidak akan dapat membangun koneksi IPsec-VPN.

Dalam contoh ini, fddsFF123**** digunakan.

Dalam contoh ini, fddsFF123**** digunakan.

Encryption Configuration

Konfigurasikan parameter untuk IKE, IPsec, deteksi peer mati (DPD), dan fitur traversal NAT.

Contoh ini menggunakan nilai default.

Contoh ini menggunakan nilai default.

Tunnel 2

Tambahkan konfigurasi VPN untuk Tunnel 2.

Customer Gateway

Pilih gateway pelanggan yang ingin Anda asosiasikan dengan terowongan cadangan.

Contohnya, VPN1-Pelanggan2 dipilih.

Contohnya, VPN2-Pelanggan2 dipilih.

Pre-Shared Key

Masukkan kunci pra-berbagi untuk terowongan cadangan guna memverifikasi identitas.

Contoh yang digunakan adalah fddsFF456****.

Contoh yang digunakan adalah fddsFF456****.

Encryption Configuration

Konfigurasikan parameter untuk IKE, IPsec, DPD, dan NAT traversal.

Dalam contoh ini, nilai default digunakan.

Dalam contoh ini, nilai default digunakan.

Pada pesan Created, klik OK.

Tabel berikut menjelaskan korelasi antara VPC, VPN Gateway, koneksi IPsec-VPN, dan gateway pelanggan.

VPC

Gateway VPN

Koneksi IPsec-VPN

Terowongan

Gateway pelanggan yang terkait dengan terowongan

VPC1

Gateway VPN 1

Koneksi IPsec-VPN 1

Terowongan aktif

VPN1-Pelanggan1

Terowongan cadangan

VPN1-Pelanggan2

VPC2

Gateway VPN 2

Koneksi IPsec-VPN 2

Terowongan aktif

VPN2-Pelanggan1

Terowongan cadangan

VPN2-Pelanggan2

Langkah 4: Tambahkan rute ke gateway VPN

Berikut ini dijelaskan cara mengonfigurasi rute statis dan rute dinamis BGP untuk koneksi IPsec-VPN dalam mode dual-tunnel. Pilih salah satu mode rute yang sesuai.

Tambahkan rute statis

Dalam contoh ini, digunakan rute berbasis tujuan.

Di panel navigasi sisi kiri, pilih .

Di bilah menu atas, pilih wilayah gateway VPN.

Pada halaman VPN Gateway, temukan gateway VPN yang ingin dikelola, lalu klik ID-nya.

Pada tab Destination-based Route Table, klik Add Route Entry.

Di panel Add Route Entry, konfigurasikan parameter berikut, lalu klik OK.

Tambahkan rute ke Gateway VPN 1 dan Gateway VPN 2. Parameter yang digunakan dijelaskan dalam tabel berikut:

Parameter

Deskripsi

Gateway VPN 1

Gateway VPN 2

Destination CIDR Block

Masukkan blok CIDR tujuan untuk rute.

Dalam contoh ini, digunakan blok CIDR privat 192.168.0.0/16 dari VPC2.

Dalam contoh ini, digunakan blok CIDR privat 10.0.0.0/16 dari VPC1.

Next Hop Type

Pilih tipe hop berikutnya.

Dalam contoh ini, dipilih IPsec Connection.

Dalam contoh ini, dipilih IPsec Connection.

Next Hop

Pilih hop berikutnya.

Dalam contoh ini, dipilih Koneksi IPsec-VPN 1.

Dalam contoh ini, dipilih Koneksi IPsec-VPN 2.

Advertise to VPC

Tentukan apakah akan mengiklankan rute ke VPC yang terkait dengan gateway VPN.

Dalam contoh ini, dipilih Yes.

Dalam contoh ini, dipilih Yes.

Konfigurasikan rute dinamis BGP

Konfigurasikan rute dinamis BGP untuk koneksi IPsec-VPN.

Di panel navigasi sisi kiri, pilih .

Pada halaman IPsec Connections, temukan koneksi IPsec-VPN, lalu klik ID-nya.

Di bagian IPsec Connections, klik Edit di sebelah Enable BGP. Di kotak dialog BGP Configuration, konfigurasikan parameter berikut, lalu klik OK.

Konfigurasikan BGP untuk Koneksi IPsec-VPN 1 dan Koneksi IPsec-VPN 2. Parameter yang digunakan dijelaskan dalam tabel berikut:

Parameter

Deskripsi

Koneksi IPsec-VPN 1

Koneksi IPsec-VPN 2

Local ASN

Masukkan ASN dari koneksi IPsec-VPN.

Dalam contoh ini, digunakan 65530.

Dalam contoh ini, digunakan 65500.

Tunnel 1

Konfigurasikan rute dinamis BGP untuk terowongan aktif.

Konfigurasikan rute dinamis BGP untuk terowongan aktif Koneksi IPsec-VPN 1.

Konfigurasikan rute dinamis BGP untuk terowongan aktif Koneksi IPsec-VPN 2.

Tunnel CIDR Block

Masukkan blok CIDR yang digunakan oleh terowongan IPsec.

Blok CIDR terowongan harus berada dalam 169.254.0.0/16 dengan subnet mask 30, dan tidak boleh 169.254.0.0/30, 169.254.1.0/30, 169.254.2.0/30, 169.254.3.0/30, 169.254.4.0/30, 169.254.5.0/30, 169.254.6.0/30, atau 169.254.169.252/30.

CatatanPada gateway VPN, blok CIDR setiap terowongan harus unik.

Dalam contoh ini, digunakan 169.254.10.0/30.

Dalam contoh ini, digunakan 169.254.10.0/30.

Local BGP IP address

Masukkan alamat IP BGP untuk koneksi IPsec-VPN.

Alamat IP tersebut harus masuk ke dalam blok CIDR terowongan IPsec.

Dalam contoh ini, digunakan 169.254.10.1.

Dalam contoh ini, digunakan 169.254.10.2.

Tunnel 2

Konfigurasikan rute dinamis BGP untuk terowongan cadangan.

Konfigurasikan rute dinamis BGP untuk terowongan cadangan Koneksi IPsec-VPN 1.

Konfigurasikan rute dinamis BGP untuk terowongan cadangan Koneksi IPsec-VPN 2.

Tunnel CIDR Block

Masukkan blok CIDR yang digunakan oleh terowongan IPsec.

Blok CIDR terowongan harus berada dalam 169.254.0.0/16 dengan subnet mask 30, dan tidak boleh 169.254.0.0/30, 169.254.1.0/30, 169.254.2.0/30, 169.254.3.0/30, 169.254.4.0/30, 169.254.5.0/30, 169.254.6.0/30, atau 169.254.169.252/30.

CatatanPada gateway VPN, blok CIDR setiap terowongan harus unik.

Dalam contoh ini, digunakan 169.254.20.0/30.

Dalam contoh ini, digunakan 169.254.20.0/30.

Local BGP IP address

Masukkan alamat IP BGP untuk koneksi IPsec-VPN.

Alamat IP tersebut harus masuk ke dalam blok CIDR terowongan IPsec.

Dalam contoh ini, digunakan 169.254.20.1.

Dalam contoh ini, digunakan 169.254.20.2.

Lakukan langkah-langkah berikut untuk mengaktifkan pengiklanan rute otomatis untuk Gateway VPN 1 dan Gateway VPN 2.

Di panel navigasi sisi kiri, pilih .

Pada halaman VPN Gateways, temukan gateway VPN, arahkan pointer ke ikon

, lalu klik Enable Automatic BGP Propagation di kolom Actions.

, lalu klik Enable Automatic BGP Propagation di kolom Actions.Di pesan Enable Automatic BGP Propagation, klik OK.

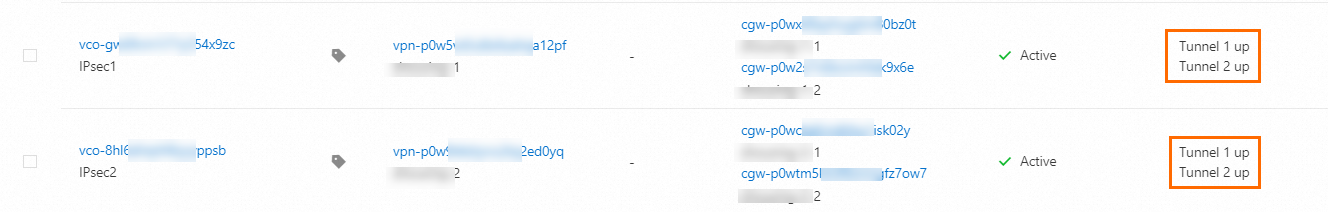

Setelah mengonfigurasi rute, Anda dapat memverifikasi bahwa terowongan tersedia di halaman IPsec Connections.

Langkah 5: Uji konektivitas jaringan

Setelah menyelesaikan langkah-langkah sebelumnya, VPC1 dan VPC2 dapat berkomunikasi satu sama lain. Bagian berikut menjelaskan cara menguji konektivitas antara VPC1 dan VPC2 serta menguji ketersediaan tinggi mode dual-tunnel.

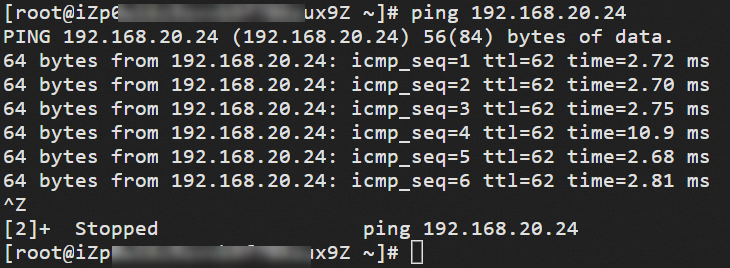

Uji konektivitas jaringan.

Masuk ke ECS1 di VPC1.

Untuk informasi lebih lanjut tentang cara masuk ke instance Elastic Compute Service (ECS), lihat Metode untuk menghubungkan ke instance ECS.

Jalankan perintah ping untuk memeriksa konektivitas dengan alamat IP ECS3 di VPC2.

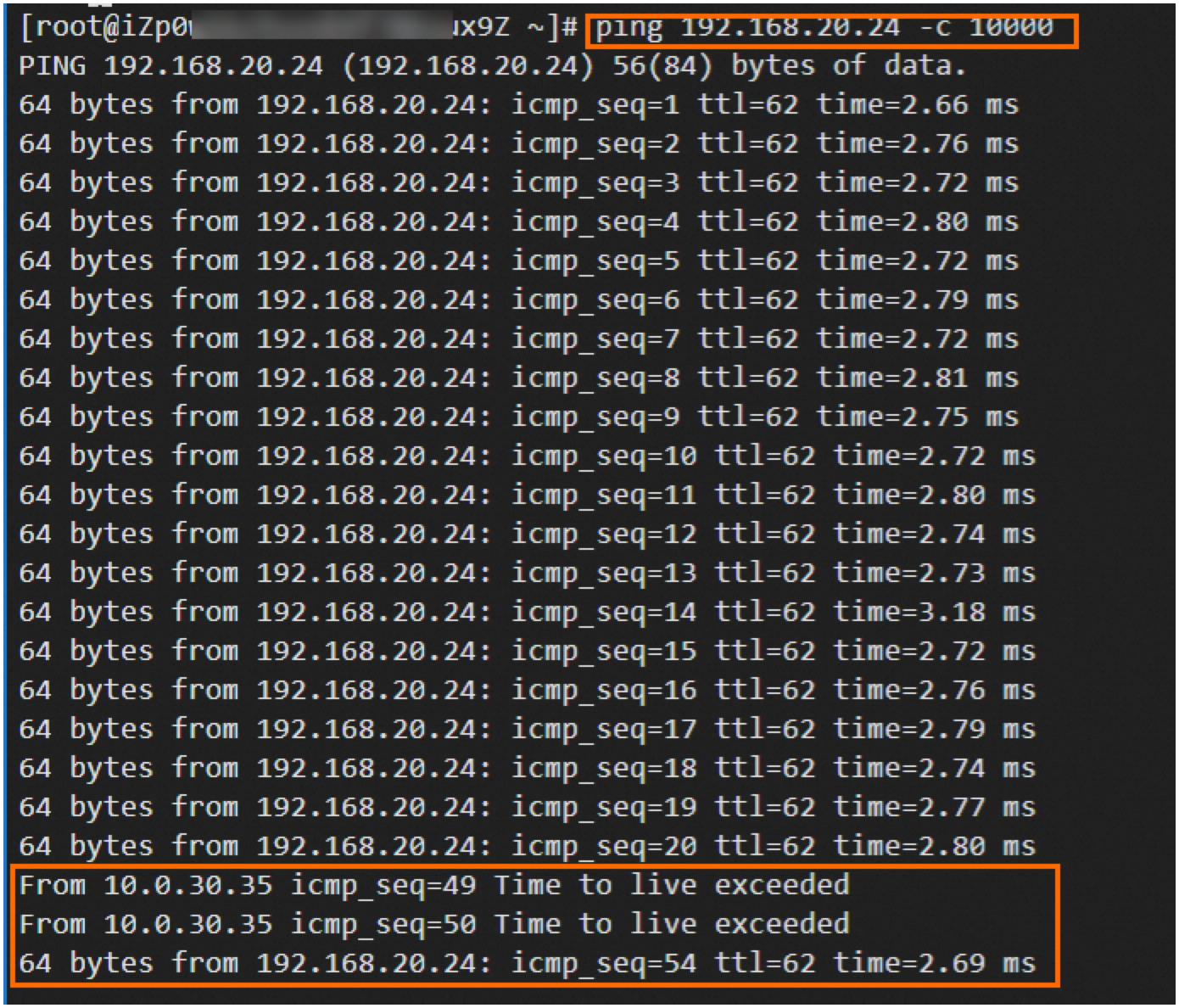

ping <Alamat IP ECS3>Jika Anda menerima paket balasan echo seperti yang ditunjukkan pada gambar berikut, VPC dapat berkomunikasi satu sama lain.

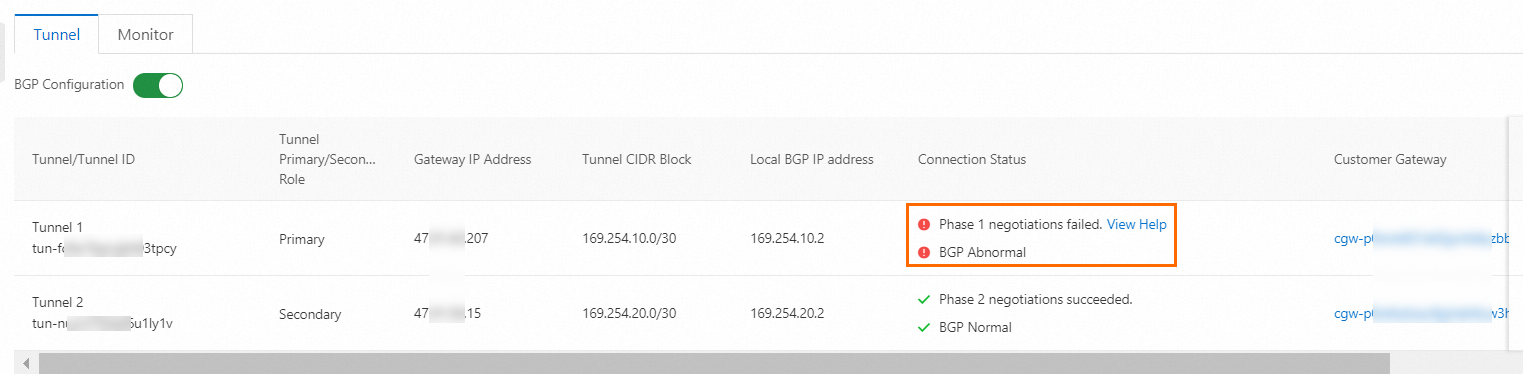

Uji ketersediaan tinggi.

Masuk ke ECS1 di VPC1.

Untuk informasi lebih lanjut tentang cara masuk ke instance Elastic Compute Service (ECS), lihat Metode untuk menghubungkan ke instance ECS.

Jalankan perintah berikut untuk terus mengirimkan paket dari ECS1 ke ECS3.

ping <Alamat IP ECS3> -c 10000Interupsi terowongan aktif Koneksi IPsec-VPN 1.

Dalam contoh ini, terowongan aktif diinterupsi dengan mengubah kunci pra-berbagi terowongan aktif Koneksi IPsec-VPN 1. Saat kedua ujung terowongan aktif menggunakan kunci pra-berbagi yang berbeda, terowongan aktif akan terputus.

Verifikasi bahwa trafik ECS1 sementara terputus dan kemudian dipulihkan, yang menunjukkan bahwa terowongan cadangan mengambil alih saat terowongan aktif terputus.

Catatan

CatatanDalam skenario di mana pusat data berkomunikasi dengan VPC menggunakan koneksi IPsec-VPN dalam mode dual-tunnel, setelah terowongan aktif terputus, trafik dari VPC ke pusat data secara otomatis beralih ke terowongan cadangan. Trafik dari pusat data ke VPC bergantung pada konfigurasi rute pusat data. Jika pusat data tidak mendukung pengalihan trafik ke terowongan cadangan, Anda dapat mengonfigurasi CloudMonitor untuk memantau terowongan aktif. Setelah mendeteksi bahwa terowongan aktif terputus, Anda dapat secara manual mengubah konfigurasi rute pusat data untuk mengalihkan trafik ke terowongan cadangan. Untuk informasi lebih lanjut, lihat Pantau koneksi IPsec-VPN.