Log aliran VPC menangkap lalu lintas inbound dan outbound untuk elastic network interfaces (ENIs). Gunakan log aliran untuk memantau kinerja jaringan, memecahkan masalah konektivitas, dan mengoptimalkan biaya lalu lintas.

Cara kerja log aliran

Log aliran mengumpulkan lalu lintas pada tiga tingkat:

| Jenis resource | Cakupan |

|---|---|

| ENI | Lalu lintas untuk satu elastic network interface. |

| vSwitch | Lalu lintas untuk semua ENI dalam vSwitch, termasuk ENI yang dibuat setelah log aliran diaktifkan. |

| VPC | Lalu lintas untuk semua ENI dalam VPC, termasuk ENI yang dibuat setelah log aliran diaktifkan. |

Sistem mengagregasi data lalu lintas menjadi entri log aliran dalam setiap jendela pengambilan—yang secara default berdurasi 10 menit—lalu mengirimkan entri tersebut ke Simple Log Service. Setiap entri mencatat aliran jaringan 5-tuple dalam jendela pengambilan tertentu: alamat IP sumber, alamat IP tujuan, port sumber, port tujuan, dan protokol.

Contoh berikut menunjukkan dua entri log aliran untuk satu koneksi TCP:

| eni-id | direction | srcaddr | srcport | protocol | dstaddr | dstport | ... |

|---|---|---|---|---|---|---|---|

| eni-xxx | in | 10.0.0.1 | 53870 | 6 | 10.0.0.2 | 80 | ... |

| eni-xxx | out | 10.0.0.2 | 80 | 6 | 10.0.0.1 | 53870 | ... |

Untuk semua field, lihat Deskripsi field log aliran.

Jalur pengumpulan lalu lintas

Untuk mengurangi biaya, kumpulkan lalu lintas hanya dari jalur tertentu, bukan seluruh lalu lintas.

| Jalur | Deskripsi |

|---|---|

| IPv4 Gateway | Lalu lintas ke Internet melalui gateway IPv4 |

| NAT Gateway | Lalu lintas melalui NAT Gateway |

| VPN Gateway | Lalu lintas melalui VPN Gateway |

| Transit Routers (TRs) | Lalu lintas melalui router transit (TR) |

| Gateway Endpoint | Lalu lintas ke layanan Alibaba Cloud melalui gateway endpoint |

| Virtual Border Router (VBR) | Lalu lintas ke sirkuit Express Connect melalui virtual border router (VBR) |

| Express Connect Router (ECR) | Lalu lintas melalui Express Connect Router (ECR) |

| GWLB Endpoint | Lalu lintas melalui endpoint Gateway Load Balancer (GWLB) |

| Internet | Lalu lintas ke Internet |

Classic Load Balancer (CLB) yang menghadap Internet tidak didukung.

Kasus penggunaan

Pemantauan jaringan: Pantau throughput dan kinerja VPC. Analisis tren lalu lintas, pecahkan masalah, serta verifikasi efektivitas security group atau ACL jaringan.

Pengurangan biaya lalu lintas: Identifikasi instance ECS yang menghasilkan volume lalu lintas tinggi. Analisis lalu lintas dari VPC ke wilayah lain, alamat IP publik, atau pusat data lokal.

Analisis keamanan jaringan: Identifikasi alamat IP mencurigakan dan selidiki catatan intrusi selama insiden keamanan.

Prasyarat

Sebelum memulai, selesaikan penyiapan satu kali berikut:

Pada halaman Flow Log, klik Activate Now. Jika Anda telah membuat instans log aliran selama pratinjau publik, Anda tetap harus mengklik Activate Now untuk melihat dan mengelola instans tersebut.

Pada halaman Flow Log, klik Authorize Now, lalu klik Authorize. Tindakan ini akan membuat role Resource Access Management (RAM) bernama

AliyunVPCLogArchiveRoledan kebijakan RAM bernamaAliyunVPCLogArchiveRolePolicy. VPC menggunakan role dan kebijakan ini untuk mengakses Simple Log Service dan mengirimkan log aliran.Aktifkan Simple Log Service di halaman produk Simple Log Service.

Buat log aliran

Konsol

Buka halaman Flow Log di konsol VPC dan klik Create a flow log. Konfigurasikan parameter berikut di panel Create a flow log.

Collection Configuration

Region: Pilih wilayah resource yang ingin dipantau.

Resource Type dan Resource Instance: Atur jenis pengumpulan ke ENI, vSwitch, atau VPC. Jika Anda memilih VPC atau vSwitch, sistem akan memantau lalu lintas untuk semua ENI dalam resource yang dipilih.

Data Transfer Type: Pilih apakah akan menangkap lalu lintas yang diizinkan atau ditolak oleh aturan kontrol akses, seperti aturan security group dan ACL jaringan.

IP Version: Pilih IPv4 untuk hanya menangkap lalu lintas IPv4, atau Dual-stack untuk menangkap lalu lintas IPv4 dan IPv6. Wilayah berikut mendukung IPv6: Tiongkok (Hangzhou), Tiongkok (Shanghai), Tiongkok (Qingdao), Tiongkok (Beijing), Tiongkok (Hohhot), Tiongkok (Shenzhen), Singapura, AS (Silicon Valley), dan AS (Virginia).

Sampling Interval (Minutes): Atur durasi jendela pengambilan. Nilai yang valid: 1, 5, atau 10 menit. Interval yang lebih pendek menghasilkan log lebih sering dan membantu Anda menemukan masalah lebih cepat. Interval yang lebih panjang menghasilkan entri lebih sedikit dan mengurangi biaya, tetapi menyediakan data yang kurang mutakhir. Misalnya, untuk sesi TCP dengan koneksi persisten, jendela pengambilan 1 menit menghasilkan 60 entri per jam, sedangkan jendela 10 menit menghasilkan 6 entri.

Jika beberapa instans log aliran dalam satu VPC mengumpulkan lalu lintas dari ENI yang sama, interval sampling terpendek di antara semua instans digunakan sebagai jendela pengambilan aktual.

Sampling Path: Pilih jalur pengumpulan spesifik untuk mengurangi biaya. Batalkan pilihan opsi default All Scenarios terlebih dahulu. Jalur yang tersedia: IPv4 Gateway, NAT Gateway, VPN Gateway, Transit Routers (TRs), Gateway Endpoint, virtual border router (VBR), Express Connect Router (ECR), Gateway Load Balancer (GWLB) Endpoint, dan lalu lintas ke Internet.

Analysis and Delivery

Pilih satu atau beberapa tujuan pengiriman:

Deliver to Log Service: Pilih proyek dan Logstore. Untuk log aliran pertama, klik Create Project dan Create Logstore untuk mengisolasi data. Untuk menggabungkan beberapa log aliran, pilih Logstore yang sama.

Enable Log Analysis Report: Secara otomatis membuat indeks dan membuat dasbor untuk Logstore. Fitur ini memungkinkan kueri SQL dan analisis visualisasi. Saat diaktifkan, fitur ini dikenai biaya dari Simple Log Service.

Enable NIS Traffic Analysis: Belum tersedia.

Setelah Anda membuat log aliran, pengumpulan lalu lintas dimulai secara otomatis.

API

Sebelum membuat log aliran, aktifkan fitur tersebut dan buat proyek serta Logstore di Simple Log Service:

Panggil OpenFlowLogService untuk mengaktifkan fitur log aliran.

Panggil CreateProject untuk membuat proyek, dan panggil CreateLogStore untuk membuat Logstore.

Kemudian lakukan operasi berikut:

| Operasi | API |

|---|---|

| Buat log aliran | CreateFlowLog |

| Buat indeks (opsional) | CreateIndex |

| Hentikan log aliran | DeactiveFlowLog |

| Mulai log aliran | ActiveFlowLog |

| Hapus log aliran | DeleteFlowLog |

Terraform

Resource: alicloud_log_project, alicloud_log_store, alicloud_vpc_flow_log

# Tentukan wilayah tempat Anda ingin membuat log aliran.

provider "alicloud" {

region = "cn-hangzhou"

}

# Tentukan deskripsi proyek, serta nama Logstore dan log aliran.

variable "name" {

default = "vpc-flowlog-example"

}

# Hasilkan bilangan acak untuk membuat nama proyek.

resource "random_uuid" "example" {

}

# Buat proyek Simple Log Service.

resource "alicloud_log_project" "example" {

project_name = substr("tf-example-${replace(random_uuid.example.result, "-", "")}", 0, 16)

description = var.name

}

# Buat Logstore Simple Log Service.

resource "alicloud_log_store" "example" {

project_name = alicloud_log_project.example.project_name

logstore_name = var.name

shard_count = 3

auto_split = true

max_split_shard_count = 60

append_meta = true

}

# Buat log aliran VPC.

resource "alicloud_vpc_flow_log" "example" {

flow_log_name = var.name

log_store_name = alicloud_log_store.example.logstore_name

description = var.name

traffic_path = ["all"] # Kumpulkan lalu lintas dari semua skenario.

project_name = alicloud_log_project.example.project_name

resource_type = "VPC" # Jenis resource adalah VPC.

resource_id = "vpc-bp1ekmgzch0bo3hxXXXXXX" # ID VPC.

aggregation_interval = "1" # Jendela pengambilan adalah 1 menit.

traffic_type = "All" # Kumpulkan semua lalu lintas, terlepas dari apakah diizinkan atau ditolak oleh kontrol akses.

}Mulai atau hentikan log aliran

Pada halaman Flow Log di konsol VPC, temukan log aliran target dan klik Start atau Stop di kolom Actions.

Setelah Anda menghentikan log aliran, VPC tidak lagi membebankan biaya pembuatan log aliran. Simple Log Service tetap membebankan biaya penyimpanan log aliran yang sudah ada.

Hapus log aliran

Pada halaman Flow Log di konsol VPC, temukan log aliran target dan klik Delete di kolom Actions.

Setelah Anda menghapus log aliran, VPC tidak lagi membebankan biaya pembuatan log aliran. Simple Log Service tetap membebankan biaya penyimpanan log aliran yang sudah ada. Untuk menghentikan semua biaya, hapus Logstore di konsol Simple Log Service.

Analisis log aliran

Analisis kustom melalui Logstore

Buka halaman Flow Log di konsol VPC. Di kolom Simple Log Service untuk log aliran target, klik Logstore untuk membuka halaman detail. Di halaman ini, Anda dapat:

Menampilkan detail entri log aliran di Raw Logs.

Memasukkan pernyataan untuk menanyakan dan menganalisis log aliran.

Analisis menggunakan templat Flow Log Center

Flow Log Center menyediakan templat visualisasi untuk log aliran VPC, termasuk statistik kebijakan VPC, statistik lalu lintas ENI, dan statistik lalu lintas antar-blok CIDR.

Buka Flow Log Center dan klik Add di pojok kanan atas.

Di panel Create Instance, masukkan Instance Name, pilih Project dan Logstore yang berisi log aliran, lalu klik OK.

Klik ID instans di Flow Log Center. Di halaman Flow Log Details, tampilkan dan analisis data log aliran.

Monitoring Center menyediakan dasbor berikut:

| Dasbor | Deskripsi |

|---|---|

| Overview | Tren log aliran yang diterima dan ditolak, lalu lintas inbound dan outbound, total paket dan byte untuk setiap VPC dan ENI, serta distribusi geografis alamat IP sumber dan tujuan. |

| Policy Statistics | Tren koneksi yang diterima dan ditolak berdasarkan 5-tuple (IP sumber, port sumber, jenis protokol, IP tujuan, dan port tujuan). Accept: lalu lintas yang diizinkan oleh security group dan ACL jaringan. Reject: lalu lintas yang ditolak oleh security group dan ACL jaringan. |

| ENI Traffic | Lalu lintas inbound dan outbound untuk ENI. |

| Inter-ECS Traffic | Lalu lintas antar instance ECS. |

| Custom Query | Lihat Panduan memulai kueri dan analisis log. |

Aktifkan analisis antar-domain (opsional)

Di halaman Flow Log Details, klik CIDR Block Settings. Di tab CIDR Block Settings, aktifkan Inter-Domain Analysis.

Setelah Anda mengaktifkan analisis antar-domain, sistem membuat tugas transformasi data yang menghasilkan log aliran VPC dengan detail blok CIDR untuk analisis lalu lintas antar-blok CIDR. Fitur transformasi data ini dikenai biaya.

Simple Log Service menyertakan blok CIDR yang telah ditentukan, seperti yang ditunjukkan pada gambar berikut. Anda juga dapat menambahkan blok CIDR kustom.

Fitur Inter-Domain Analysis menyediakan dasbor berikut:

| Dasbor | Deskripsi |

|---|---|

| Inter-domain Traffic | Lalu lintas antar-blok CIDR. |

| ECS-to-Domain Traffic | Lalu lintas dari instance ECS ke blok CIDR tujuan. |

| Threat Intelligence | Intelijen ancaman mengenai alamat IP sumber dan tujuan. |

| Custom Query | Kueri dan analisis data blok CIDR dalam log aliran VPC. |

Analisis melalui API

Panggil GetLogsV2 untuk menanyakan dan menganalisis log aliran.

Contoh

Identifikasi IP sumber yang mengakses port tertentu

Asumsikan Anda memiliki server web yang dapat diakses dari Internet melalui port 80, dan Anda menggunakan aturan security group untuk membatasi akses dari IP sumber tertentu. Buat log aliran untuk menanyakan IP sumber yang mengakses port 80 dan hitung permintaan yang diizinkan atau ditolak oleh security group.

Langkah 1: Buat log aliran

Untuk Resource Instance, pilih ENI milik server web.

Atur Data Transfer Type ke All Traffic.

Untuk pengiriman, pilih Deliver to Log Service dan Enable Log Analysis Report.

Pertahankan nilai default untuk parameter lainnya.

Langkah 2: Analisis log aliran

Filter IP sumber yang mengakses port 80 dari 10.0.0.1, dan hitung berapa kali setiap IP diizinkan atau ditolak:

dstaddr:10.0.0.1 AND dstport:80 | SELECT -- Filter log di mana alamat IP tujuan adalah 10.0.0.1 dan port tujuan adalah 80.

srcaddr,

SUM(CASE WHEN action = 'ACCEPT' THEN 1 ELSE 0 END) AS accept_count, -- Hitung 1 untuk setiap aksi ACCEPT (diizinkan).

SUM(CASE WHEN action = 'REJECT' THEN 1 ELSE 0 END) AS reject_count -- Hitung 1 untuk setiap aksi REJECT (ditolak).

FROM log

GROUP BY srcaddr -- Kelompokkan berdasarkan alamat IP sumber.

ORDER BY accept_count + reject_count DESC -- Urutkan hasil berdasarkan jumlah total aksi yang diizinkan dan ditolak secara menurun.Hasil

Kolom srcaddr mencantumkan IP sumber yang mengakses port 80. Kolom accept_count dan reject_count menunjukkan jumlah entri yang diizinkan dan ditolak oleh security group dalam rentang waktu kueri.

Lima IP sumber mengakses port 80: 120.26.XX.XX, 121.43.XX.XX, 154.212.XX.XX, 176.65.XX.XX, dan 198.235.XX.XX.

Semua permintaan dari 120.26.XX.XX diizinkan. Semua permintaan dari alamat IP publik lainnya ditolak.

Analisis lalu lintas antar instance ECS

| Item | Instance ECS dalam satu VPC | Instance ECS dalam VPC berbeda |

|---|---|---|

| Diagram |  |  |

| Deskripsi | Tiga instance ECS ditempatkan dalam satu VPC dengan lalu lintas di antara mereka. Gunakan log aliran untuk menganalisis laju dan tren lalu lintas antar instance tersebut. | Dua VPC di wilayah berbeda, masing-masing dengan beberapa instance ECS, dihubungkan melalui koneksi peering VPC. Koneksi peering ditagih berdasarkan metode bayar sesuai penggunaan untuk Cloud Data Transfer (CDT). Biaya transfer data antar-wilayah meningkat signifikan. Gunakan log aliran untuk mengidentifikasi instance ECS yang menghasilkan volume lalu lintas tinggi dan mengurangi biaya. |

| Konfigurasi log aliran | Untuk Resource Instance, pilih ENI yang terkait dengan ECS1. Untuk Analisis dan Pengiriman, pilih Deliver to Log Service dan Enable Log Analysis Report. Pertahankan nilai default untuk parameter lainnya. | Untuk Resource Instance, pilih VPC VPC1. Di bagian Analysis and Delivery, pilih Deliver to Log Service dan Enable Log Analysis Report. Pertahankan nilai default untuk parameter lainnya. |

| Pernyataan kueri | Kueri tren laju lalu lintas antara ECS1 dan instance ECS lainnya: | Kueri tren laju lalu lintas sesi antara kedua VPC: |

Kueri VPC yang sama:

(srcaddr:10.0.0.1 AND dstaddr:10.0.0.*) OR (srcaddr:10.0.0.* AND dstaddr:10.0.0.1) | select --Filter tren lalu lintas antara ECS1 dan instance ECS lainnya.

date_format(from_unixtime(__time__ - __time__% 60), '%H:%i:%S') as time, -- Ubah stempel waktu UNIX ke format waktu yang dapat dibaca.

concat(srcaddr,'->', dstaddr) as src_to_dst, -- Gabungkan pasangan sesi IP dalam format "ip_sumber->ip_tujuan".

sum(bytes*8/60) as bandwidth -- Ubah byte ke bit dan bagi dengan jendela pengambilan 1 menit.

group by time,srcaddr,dstaddr -- Kelompokkan berdasarkan waktu, alamat IP sumber, dan alamat IP tujuan.

order by time asc -- Urutkan berdasarkan waktu secara menaik.

limit 100 -- Tampilkan 100 hasil pertama.Kueri antar-VPC:

(srcaddr:10.0.* AND dstaddr:172.16.*) OR (srcaddr:172.16.* AND dstaddr:10.0.*) | select --Filter sesi antara kedua VPC.

date_format(from_unixtime(__time__ - __time__% 60), '%H:%i:%S') as time, -- Ubah stempel waktu UNIX ke format waktu yang dapat dibaca.

concat(srcaddr,'->', dstaddr) as src_to_dst, -- Gabungkan pasangan sesi IP dalam format "ip_sumber->ip_tujuan".

sum(bytes*8/60) as bandwidth -- Ubah byte ke bit dan bagi dengan jendela pengambilan 1 menit.

group by time,srcaddr,dstaddr -- Kelompokkan berdasarkan waktu, alamat IP sumber, dan alamat IP tujuan.

order by time asc -- Urutkan berdasarkan waktu secara menaik.

limit 100 -- Tampilkan 100 hasil pertama.Hasil

| VPC yang sama | Antar-VPC |

|---|---|

|  |

| Laju lalu lintas dari 10.0.0.1 ke 10.0.0.2 paling tinggi, yaitu sekitar 1,4 Mbps. Laju lalu lintas dari 10.0.0.1 ke 10.0.0.3 sekitar 700 Kbps. Lalu lintas lainnya menyumbang proporsi kecil. | Lalu lintas dari 10.0.0.1 ke 172.16.0.1 menunjukkan lonjakan lalu lintas sekitar 6 Mbps. |

Identifikasi instance ECS berlalu lintas tinggi di balik gateway NAT Internet

Beberapa instance ECS ditempatkan dalam vSwitch yang sama dan mengakses Internet melalui fitur SNAT dari gateway NAT Internet. Lalu lintas NAT ke Internet meningkat signifikan, menyebabkan respons server melambat. Gunakan log aliran untuk mengidentifikasi instance ECS mana yang menghasilkan lalu lintas paling banyak.

Langkah 1: Buat log aliran

Untuk Resource Instance, pilih

vSwitch 2, yaitu vSwitch untuk gateway NAT Internet.Untuk pengiriman, pilih Deliver to Log Service dan Enable Log Analysis Report.

Pertahankan nilai default untuk parameter lainnya.

Langkah 2: Filter jalur lalu lintas tertentu

Untuk memfilter lalu lintas pada jalur tertentu, tentukan kondisi dalam pernyataan kueri:

| Diagram | No. | Metode filter |

|---|---|---|

| 1 | Filter lalu lintas dari instance ECS ke gateway NAT: Atur direction ke in dan srcaddr ke alamat IP pribadi instance ECS. |

| 2 | Filter lalu lintas dari gateway NAT ke Internet: Atur direction ke out dan srcaddr ke alamat IP pribadi gateway NAT. | |

| 3 | Filter lalu lintas dari Internet ke gateway NAT: Atur direction ke in dan dstaddr ke alamat IP pribadi gateway NAT. | |

| 4 | Filter lalu lintas dari gateway NAT ke instance ECS: Atur direction ke out dan dstaddr ke alamat IP pribadi instance ECS. |

Langkah 3: Analisis log aliran

Pada jalur dari instance ECS ke gateway NAT, analisis lalu lintas ke alamat IP publik tertentu:

direction: 'in' and srcaddr: 10.0.0.* and dstaddr: 120.26.XX.XX | select -- Filter log instance ECS yang mengakses alamat IP publik tertentu.

date_format(from_unixtime(__time__ - __time__% 60), '%H:%i:%S') as time, srcaddr, -- Ubah stempel waktu UNIX ke format waktu yang dapat dibaca.

sum(bytes*8/60) as bandwidth -- Ubah byte ke bit dan bagi dengan jendela pengambilan 1 menit.

group by time,srcaddr -- Kelompokkan berdasarkan waktu dan alamat IP sumber.

order by time asc -- Urutkan berdasarkan waktu secara menaik.

limit 100 -- Tampilkan 100 hasil pertama.Kueri umum lainnya

Filter lalu lintas inbound dari alamat IP publik tertentu ke semua instance ECS (jalur gateway NAT ke ECS):

direction: 'out' and dstaddr: 10.0.0.* and srcaddr: 120.26.XX.XX | select -- Filter log instance ECS yang mengakses alamat IP publik tertentu.

date_format(from_unixtime(__time__ - __time__% 60), '%H:%i:%S') as time, -- Ubah stempel waktu UNIX ke format waktu yang dapat dibaca.

dstaddr,

sum(bytes*8/60) as bandwidth -- Ubah byte ke bit dan bagi dengan jendela pengambilan 1 menit.

group by time,dstaddr -- Kelompokkan berdasarkan waktu dan alamat IP tujuan.

order by time asc -- Urutkan berdasarkan waktu secara menaik.

limit 100 -- Tampilkan 100 hasil pertama.Filter lalu lintas outbound dari instance ECS ke semua alamat IP publik (jalur ECS ke gateway NAT):

direction: 'in' and srcaddr: 10.0.0.* | select -- Filter log instance ECS yang mengakses semua alamat IP publik.

date_format(from_unixtime(__time__ - __time__% 60), '%H:%i:%S') as time, -- Ubah stempel waktu UNIX ke format waktu yang dapat dibaca.

concat(srcaddr,'->', dstaddr), -- Gabungkan pasangan sesi IP dalam format "ip_sumber->ip_tujuan".

sum(bytes*8/60) as bandwidth -- Ubah byte ke bit dan bagi dengan jendela pengambilan 1 menit.

group by time,srcaddr,dstaddr -- Kelompokkan berdasarkan waktu, alamat IP sumber, dan alamat IP tujuan.

order by time asc -- Urutkan berdasarkan waktu secara menaik.

limit 100 -- Tampilkan 100 hasil pertama.Hasil

Pada jalur dari instance ECS ke gateway NAT, laju lalu lintas dari 10.0.0.1 (ECS1) ke alamat IP publik 120.26.XX.XX paling tinggi, yaitu sekitar 12 Kbps.

Analisis distribusi lalu lintas sirkuit Express Connect

Perusahaan menggunakan dua VPC di satu wilayah untuk menempatkan layanan berbeda. Perusahaan menghubungkan pusat data lokalnya ke Alibaba Cloud menggunakan sirkuit Express Connect dan CEN. Departemen TI berencana menggunakan log aliran untuk memantau bagaimana lalu lintas dari layanan berbeda dalam VPC menggunakan sirkuit Express Connect untuk perencanaan resource jaringan dan peningkatan kinerja.

Langkah 1: Buat log aliran

Buat dua log aliran yang mengirimkan data ke Logstore yang sama. Konfigurasikan setiap log aliran dengan parameter berikut:

Untuk Resource Instance, di bawah VPC, pilih VPC1 dan VPC2.

Atur Sampling Path ke Traffic Through Transit Routers.

Untuk pengiriman, pilih Deliver to Log Service, pilih Logstore yang sama untuk kedua log aliran, dan pilih Enable Log Analysis Report.

Pertahankan nilai default untuk parameter lainnya.

Langkah 2: Analisis log aliran

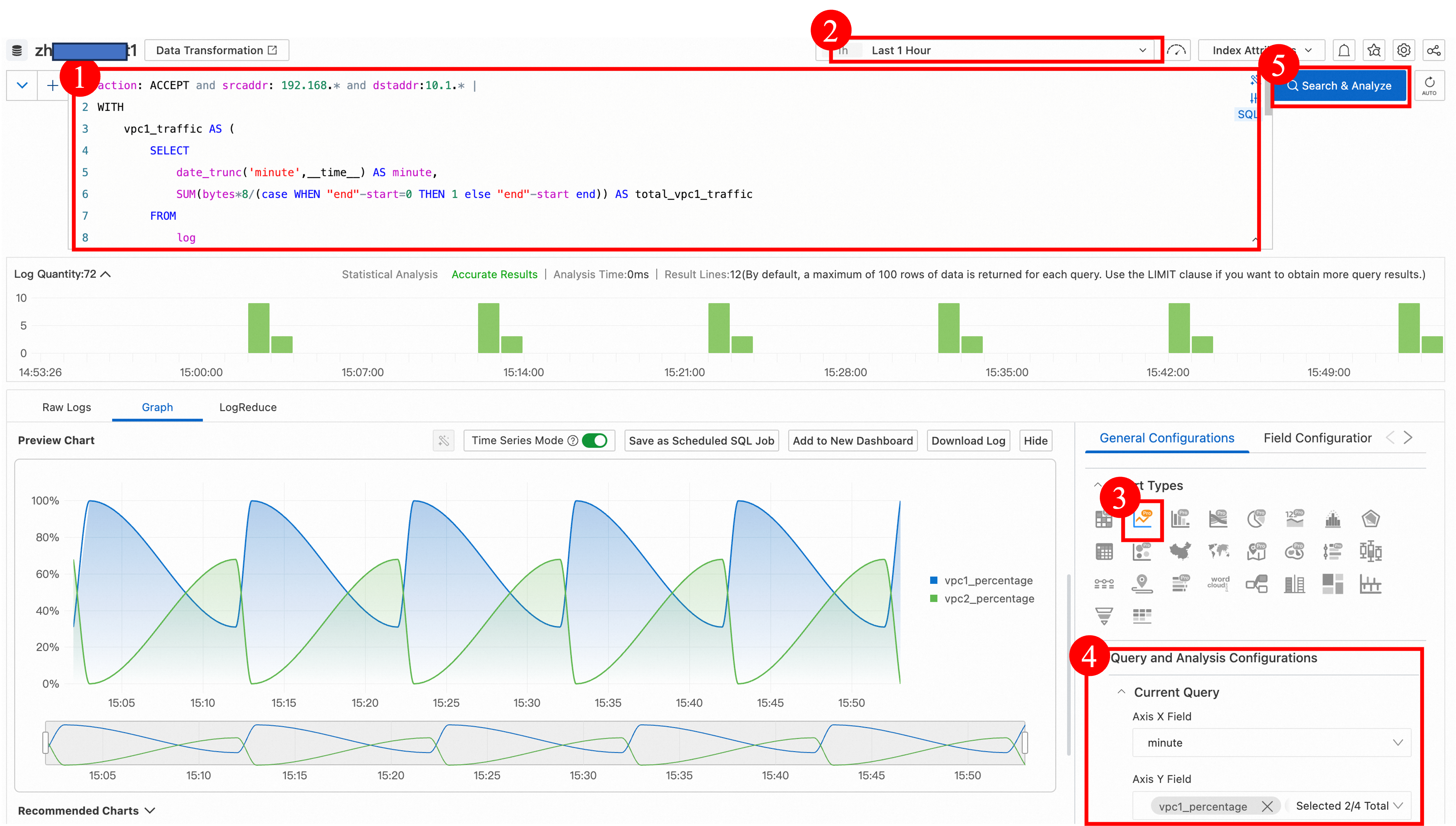

Analisis proporsi lalu lintas dari setiap VPC yang mengalir ke pusat data lokal:

action: ACCEPT and srcaddr: 192.168.* and dstaddr:10.1.* |

WITH

vpc1_traffic AS (

SELECT

date_trunc('minute',__time__) AS minute,

SUM(bytes*8/(case WHEN "end"-start=0 THEN 1 else "end"-start end)) AS total_vpc1_traffic

FROM

log

WHERE

srcaddr LIKE '192.168.20.%'

GROUP BY

date_trunc('minute',__time__)

),

vpc2_traffic AS (

SELECT

date_trunc('minute',__time__) AS minute,

SUM(bytes*8/(case WHEN "end"-start=0 THEN 1 else "end"-start end)) AS total_vpc2_traffic

FROM

log

WHERE

srcaddr LIKE '192.168.10.%'

GROUP BY

date_trunc('minute',__time__)

)

SELECT

COALESCE(vpc1_traffic.minute, vpc2_traffic.minute) AS minute,

(COALESCE(vpc1_traffic.total_vpc1_traffic, 0) * 100/ NULLIF((COALESCE(vpc1_traffic.total_vpc1_traffic, 0) + COALESCE(vpc2_traffic.total_vpc2_traffic, 0)), 0)) AS vpc1_percentage,

(COALESCE(vpc2_traffic.total_vpc2_traffic, 0) * 100/ NULLIF((COALESCE(vpc1_traffic.total_vpc1_traffic, 0) + COALESCE(vpc2_traffic.total_vpc2_traffic, 0)), 0)) AS vpc2_percentage

FROM vpc1_traffic FULL OUTER JOIN vpc2_traffic ON vpc1_traffic.minute = vpc2_traffic.minute

ORDER BY minuteKlik untuk melihat penjelasan pernyataan SQL.

Kondisi filter:

srcaddr: 192.168.* memfilter log dari alamat sumber yang dimulai dengan 192.168.*.dstaddr: 10.1.* memfilter log di mana alamat tujuan dimulai dengan 10.1.*.action: ACCEPT memfilter log di mana nilai fieldactionadalah ACCEPT.

Kueri utama

FULL OUTER JOIN digunakan untuk menggabungkan hasil

vpc1_trafficdanvpc2_trafficberdasarkan fieldminute.Menghitung persentase lalu lintas untuk setiap VPC per menit:

vpc1_percentagemerepresentasikan persentase lalu lintas dari VPC1 dalam total lalu lintas.vpc2_percentagemerepresentasikan persentase lalu lintas dari VPC2 dalam total lalu lintas.

Hasil kueri diurutkan secara menaik berdasarkan

minute.

Subkueri WITH: Pernyataan SQL berisi dua subkueri:

vpc1_trafficdanvpc2_traffic. Berikut penjelasan subkuerivpc1_traffic:Fungsi date_trunc memotong stempel waktu UNIX di field

__time__ke menit terdekat, dan hasilnya diberi aliasminute.Fungsi SUM digunakan untuk menghitung total laju lalu lintas dalam bit/detik selama periode satu menit, dan hasilnya diberi nama

total_vpc1_traffic.Memfilter catatan lalu lintas dengan alamat sumber 192.168.20.*, yaitu blok CIDR VPC1.

Mengelompokkan hasil berdasarkan menit.

Hasil

Selama periode 14.50 hingga 15.50, proporsi lalu lintas dari VPC1 yang mengalir ke pusat data lokal tinggi.

Deskripsi field log aliran

Field yang tidak berlaku menampilkan - sebagai nilainya.

| Field | Deskripsi |

|---|---|

| version | Versi log aliran. Versi semua entri log adalah 1. |

| account-id | ID akun Alibaba Cloud. |

| eni-id | ID ENI. |

| vm-id | ID instance ECS tempat ENI dilampirkan. |

| vswitch-id | ID vSwitch tempat ENI berada. |

| vpc-id | ID VPC tempat ENI berada. |

| type | Jenis lalu lintas: IPv4 atau IPv6. Wilayah berikut mendukung pengumpulan lalu lintas Dual-stack: Tiongkok (Hangzhou), Tiongkok (Shanghai), Tiongkok (Qingdao), Tiongkok (Beijing), Tiongkok (Hohhot), Tiongkok (Shenzhen), Singapura, AS (Silicon Valley), dan AS (Virginia). |

| protocol | Nomor protokol IANA. Nilai umum: 1 (ICMP), 6 (TCP), 17 (UDP). |

| srcaddr | Alamat IP sumber. |

| srcport | Port sumber. |

| dstaddr | Alamat IP tujuan. |

| dstport | Port tujuan. |

| direction | Arah lalu lintas: in (inbound ke ENI) atau out (outbound dari ENI). |

| action | Apakah akses diizinkan oleh security group atau ACL jaringan: ACCEPT atau REJECT. |

| packets | Jumlah paket. |

| bytes | Jumlah byte. |

| start | Waktu saat paket pertama diterima dalam jendela pengambilan. Format: Stempel waktu UNIX. |

| end | Untuk koneksi persisten, waktu saat jendela pengambilan berakhir. Untuk koneksi singkat, waktu saat koneksi ditutup. Format: Stempel waktu UNIX. |

| tcp-flags | Flag TCP dalam bentuk desimal, merefleksikan kombinasi flag (SYN, ACK, FIN, dan lainnya) dalam protokol TCP. Satu entri log aliran dalam jendela pengambilan dapat merepresentasikan beberapa paket TCP. Nilai ini merupakan hasil operasi bitwise OR pada field flag semua paket terkait. Contohnya, jika dua paket memiliki flag SYN (2) dan SYN-ACK (18), flag TCP yang dicatat adalah 18 (2 | 18 = 18). Nilai flag TCP umum: FIN (1), SYN (2), RST (4), PSH (8), SYN-ACK (18), URG (32). Untuk informasi lebih lanjut, lihat RFC 793. |

| log-status | Status catatan log: OK (data dicatat sesuai harapan), NODATA (tidak ada lalu lintas selama jendela pengambilan), SKIPDATA (beberapa entri log aliran dilewati karena volume lalu lintas tinggi atau beban sistem berlebih). |

| traffic_path | Jalur tempat lalu lintas terjadi. Lihat tabel nilai traffic_path. |

Nilai traffic_path

| Nilai | Deskripsi |

|---|---|

| 0 | Lalu lintas yang dikumpulkan di jalur selain yang tercantum di bawah. |

| 1 | Lalu lintas melalui resource lain dalam VPC yang sama. |

| 2 | Lalu lintas jaringan pribadi yang mengakses instance ECS dalam VPC yang sama. |

| 3 | Lalu lintas melalui ENI. |

| 4 | Lalu lintas melalui alamat IP virtual dengan ketersediaan tinggi (HaVip). |

| 5 | Lalu lintas yang mengakses layanan Alibaba Cloud di wilayah yang sama. |

| 6 | Lalu lintas ke layanan Alibaba Cloud melalui gateway endpoint. |

| 7 | Lalu lintas melalui gateway NAT. |

| 8 | Lalu lintas melalui router transit (TR). |

| 9 | Lalu lintas melalui gateway VPN. |

| 10 | Lalu lintas ke jalur sewa melalui virtual border router (VBR). |

| 11 | Lalu lintas yang mengakses VPC di wilayah yang sama melalui CEN Edisi Dasar. |

| 12 | Lalu lintas melalui CEN Edisi Dasar di jalur selain 11, 18, 19, dan 20. Contoh: lalu lintas yang mengakses layanan Alibaba Cloud antar-wilayah atau Cloud Connect Network (CCN) melalui CEN Edisi Dasar. |

| 13 | Lalu lintas ke Internet melalui gateway IPv4. |

| 14 | Lalu lintas ke Internet melalui gateway IPv6. |

| 15 | Lalu lintas ke Internet melalui alamat IP publik. |

| 17 | Lalu lintas melalui koneksi peering VPC. |

| 18 | Lalu lintas yang mengakses VPC antar-wilayah melalui CEN Edisi Dasar. |

| 19 | Lalu lintas yang mengakses VBR di wilayah yang sama melalui CEN Edisi Dasar. |

| 20 | Lalu lintas yang mengakses VBR antar-wilayah melalui CEN Edisi Dasar. |

| 21 | Lalu lintas melalui Express Connect Router (ECR). |

| 22 | Lalu lintas melalui endpoint Gateway Load Balancer (GWLB). |

Contoh entri log aliran

Lalu lintas yang diizinkan

Pada contoh ini, ID akun Alibaba Cloud adalah 1210123456\*\*\*\*\*\* dan versi log aliran VPC adalah 1. Selama interval 1 menit antara pukul 17.10.20 dan 17.11.20 pada 12 Juli 2024, ENI eni-bp166tg9uk1ryf****** mengizinkan lalu lintas outbound berikut:

Alamat sumber 172.31.16.139 dan port 1332 mengirimkan 10 paket ke alamat tujuan 172.31.16.21 dan port 80 melalui TCP (protokol 6). Ukuran total paket adalah 2.048 byte. Status log normal.

{

"account-id": "1210123456******",

"action": "ACCEPT",

"bytes": "2048",

"direction": "out",

"dstaddr": "172.31.16.21",

"dstport": "80",

"end": "1720775480",

"eni-id": "eni-bp166tg9uk1ryf******",

"log-status": "OK",

"packets": "10",

"protocol": "6",

"srcaddr": "172.31.16.139",

"srcport": "1332",

"start": "1720775420",

"tcp-flags": "22",

"traffic_path": "-",

"version": "-",

"vm-id": "1",

"vpc-id": "-",

"vswitch-id": "vpc-bp1qf0c43jb3maz******"

}Lalu lintas yang ditolak

Pada contoh ini, ID akun Alibaba Cloud adalah 1210123456\*\*\*\*\*\* dan versi log aliran VPC adalah 1. Selama interval 10 menit antara pukul 10.20.00 dan 10.30.00 pada 15 Juli 2024, ENI eni-bp1ftp5sm9oszt****** menolak lalu lintas inbound berikut:

Alamat sumber 172.31.16.139 dan port 1332 mengirimkan 20 paket ke alamat tujuan 172.31.16.21 dan port 80 melalui TCP (protokol 6). Ukuran total paket adalah 4.208 byte. Status log normal.

{

"account-id": "1210123456******",

"action": "REJECT",

"bytes": "4208",

"direction": "in",

"dstaddr": "172.31.16.21",

"dstport": "80",

"end": "1721010600",

"eni-id": "eni-bp1ftp5sm9oszt******",

"log-status": "OK",

"packets": "20",

"protocol": "6",

"srcaddr": "172.31.16.139",

"srcport": "1332",

"start": "1721010000",

"tcp-flags": "22",

"traffic_path": "-",

"version": "-",

"vm-id": "1",

"vpc-id": "-",

"vswitch-id": "vpc-bp1qf0c43jb3maz******"

}Tidak ada data

Pada contoh ini, ID akun Alibaba Cloud adalah 1210123456\*\*\*\*\*\* dan versi log aliran VPC adalah 1. Selama periode 3 menit dari pukul 10.52.20 hingga 10.55.20 pada 15 Juli 2024, tidak ada data lalu lintas (NODATA) yang dicatat untuk ENI eni-bp1j7mmp34jlve******.

{

"account-id": "1210123456******",

"action": "-",

"bytes": "-",

"direction": "-",

"dstaddr": "-",

"dstport": "-",

"end": "1721012120",

"eni-id": "eni-bp1j7mmp34jlve******",

"log-status": "NODATA",

"packets": "-",

"protocol": "-",

"srcaddr": "-",

"srcport": "-",

"start": "1721011940",

"tcp-flags": "-",

"traffic_path": "-",

"version": "-",

"vm-id": "1",

"vpc-id": "-",

"vswitch-id": "vpc-bp1qf0c43jb3maz******"

}Entri dilewati

Pada contoh ini, ID akun Alibaba Cloud adalah 1210123456\*\*\*\*\*\* dan versi log aliran VPC adalah 1. Selama periode 3 menit dari pukul 16.20.30 hingga 16.23.30 pada 12 Juli 2024, entri log aliran untuk ENI eni-bp1dfm4xnlpruv****** dilewati (SKIPDATA).

{

"account-id": "1210123456******",

"action": "-",

"bytes": "-",

"direction": "-",

"dstaddr": "-",

"dstport": "-",

"end": "1720772610",

"eni-id": "eni-bp1dfm4xnlpruv******",

"log-status": "SKIPDATA",

"packets": "-",

"protocol": "-",

"srcaddr": "-",

"srcport": "-",

"start": "1720772430",

"tcp-flags": "-",

"traffic_path": "-",

"version": "-",

"vm-id": "1",

"vpc-id": "-",

"vswitch-id": "vpc-bp1qf0c43jb3maz******"

}Penagihan

Komponen penagihan

Biaya log aliran terdiri dari dua komponen:

Biaya log aliran = Biaya pembuatan log aliran + Biaya Simple Log Service

Biaya pembuatan log aliran: Dikenakan oleh VPC sebelum log aliran dikirimkan ke Simple Log Service. Berdasarkan volume log bulanan yang dikumpulkan di setiap wilayah, menggunakan harga bertingkat. Setiap akun Alibaba Cloud menerima kuota gratis 5 GB per bulan di setiap wilayah.

| Volume log bulanan | Harga (USD/GB) |

|---|---|

| 0 TB hingga 10 TB (inklusif) | 0,37 |

| 10 TB hingga 30 TB (inklusif) | 0,185 |

| 30 TB hingga 50 TB (inklusif) | 0,074 |

| Lebih dari 50 TB | 0,037 |

Siklus penagihan dan siklus pembuatan tagihan keduanya 1 jam. Tagihan biasanya dibuat 3 hingga 4 jam setelah siklus penagihan berakhir.

Biaya Simple Log Service: Dikenakan oleh Simple Log Service setelah log aliran dikirimkan. Termasuk biaya penulisan dan penyimpanan data.

Tersedia dua metode penagihan: bayar berdasarkan volume data dan bayar berdasarkan fitur. Jika Anda membuat log aliran di konsol VPC dan memilih untuk membuat Logstore baru, metode penagihan bayar berdasarkan fitur digunakan secara default.

Contoh penagihan

Contoh 1: Anda mengaktifkan log aliran di suatu wilayah pada 1 September 2022. Selama bulan tersebut, 3 GB log dikirimkan ke Simple Log Service. Karena 3 GB berada dalam kuota gratis 5 GB per bulan, total biaya log aliran hanya sama dengan biaya Simple Log Service.

Contoh 2: Anda mengaktifkan log aliran di wilayah Tiongkok (Shanghai) pada 1 September 2022. Selama bulan tersebut, 100 GB log dikirimkan. Biaya pembuatan log aliran adalah (100 - 5) × 0,37 = USD 35,15. Total biaya log aliran adalah USD 35,15 + biaya Simple Log Service.

Contoh 3: Anda mengaktifkan log aliran di wilayah Tiongkok (Beijing) pada 1 September 2022. Selama bulan tersebut, 60 TB log dikirimkan. Biaya pembuatan log aliran dihitung menggunakan harga bertingkat:

| Tingkat | Perhitungan | Biaya (USD) |

|---|---|---|

| 0 TB hingga 10 TB (inklusif) | (10 x 1024 - 5) x 0,37 | 3.786,95 |

| 10 TB hingga 30 TB (inklusif) | 20 x 1024 x 0,185 | 3.788,80 |

| 30 TB hingga 50 TB (inklusif) | 20 x 1024 x 0,074 | 1.515,52 |

| Lebih dari 50 TB | 10 x 1024 x 0,037 | 378,88 |

| Total | 9.470,15 |

Total biaya log aliran adalah USD 9.470,15 + biaya Simple Log Service.

Pembayaran tertunda

Kebijakan pembayaran tertunda

Sistem menghitung rata-rata tagihan selama 24 jam terakhir dan memeriksa apakah saldo akun Anda cukup untuk menutupi perkiraan tagihan selama tiga siklus penagihan berikutnya. Jika saldo akun tidak mencukupi, sistem mengirimkan notifikasi melalui pesan teks dan email.

Log aliran VPC terus menyediakan layanan selama 15 hari setelah pembayaran menjadi tertunda.

Jika jumlah tunggakan tidak dibayar dalam 15 hari setelah pembayaran menjadi tertunda, instans log aliran VPC memasuki status ditangguhkan. Tidak ada operasi yang dapat dilakukan pada instans log aliran dalam status ini.

Kebijakan perpanjangan

Jika Anda mengisi ulang akun Alibaba Cloud dalam 15 hari setelah pembayaran menjadi tertunda, layanan Anda tidak terganggu.

Jika Anda mengisi ulang akun dalam 30 hari setelah pembayaran menjadi tertunda, sistem secara otomatis membayar jumlah tunggakan. Setelah pembayaran selesai, instans log aliran VPC secara otomatis melanjutkan layanan.

Jika jumlah tunggakan tidak dibayar 15 hari setelah log aliran VPC ditangguhkan, log aliran VPC dihapus secara otomatis. Notifikasi email dikirimkan satu hari sebelum penghapusan. Setelah log aliran dihapus, konfigurasi dan datanya hilang permanen dan tidak dapat dipulihkan.

Batasan

Setelah Anda mengaktifkan log aliran, pengambilan lalu lintas pertama untuk ENI yang baru dibuat mungkin tertunda, biasanya kurang dari 10 menit.

Log aliran tidak mendukung pengumpulan lalu lintas multicast.

Wilayah yang didukung

| Area | Wilayah |

|---|---|

| Asia Pasifik - Tiongkok | Tiongkok (Hangzhou), Tiongkok (Shanghai), Tiongkok (Qingdao), Tiongkok (Beijing), Tiongkok (Zhangjiakou), Tiongkok (Hohhot), Tiongkok (Ulanqab), Tiongkok (Shenzhen), Tiongkok (Heyuan), Tiongkok (Guangzhou), Tiongkok (Chengdu), Tiongkok (Hong Kong), dan Tiongkok (Fuzhou - Local Region, Ditutup) |

| Asia Pasifik - Lainnya | Jepang (Tokyo), Korea Selatan (Seoul), Singapura, Malaysia (Kuala Lumpur), Indonesia (Jakarta), Filipina (Manila), dan Thailand (Bangkok) |

| Eropa & Amerika | Jerman (Frankfurt), Inggris (London), AS (Silicon Valley), dan AS (Virginia) |

| Timur Tengah | UEA (Dubai) dan SAU (Riyadh - Partner Region) |

Kuota

| Nama kuota | Deskripsi | Batas default | Cara menambah |

|---|---|---|---|

| vpc_quota_flowlog_inst_nums_per_user | Jumlah instans log aliran yang dapat dibuat oleh pengguna. | 10 | Buka halaman Quota Management atau Quota Center untuk meminta peningkatan kuota. |

FAQ

Berapa lama log aliran VPC disimpan?

Log aliran VPC dikirimkan ke Simple Log Service dan tunduk pada kebijakan retensi datanya.

Jika Anda memilih Enable Log Analysis Report saat membuat log aliran VPC, periode retensi data default untuk Logstore adalah 7 hari.

Tanpa Enable Log Analysis Report, periode retensi default adalah 300 hari.

Anda dapat memeriksa dan mengubah periode retensi data Logstore yang sudah ada di konsol Simple Log Service.