Topik ini membantu Anda melakukan troubleshooting terhadap masalah yang terjadi ketika sertifikat SSL yang diterapkan secara manual tidak berlaku atau situs web dilaporkan tidak aman. Ikuti panduan langkah demi langkah berikut untuk mengidentifikasi dan menyelesaikan kegagalan penerapan.

Langkah-langkah Troubleshooting

-

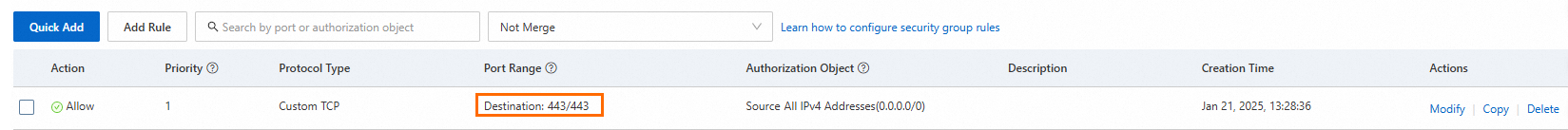

Periksa apakah Port 443 terbuka di server.

-

Jika Anda menggunakan server ECS Alibaba Cloud, buka halaman ECS console Security Groups untuk memeriksa apakah port 443 terbuka. Untuk informasi lebih lanjut tentang cara mengonfigurasi security group, lihat Manage security groups.

-

Jika Anda menggunakan Web Application Firewall (WAF), periksa pengaturan firewall server Anda untuk memastikan tidak memblokir akses eksternal ke port 443. Untuk melakukannya, ikuti langkah-langkah berikut.

-

Masuk ke Web Application Firewall 3.0 console. Dari bilah menu atas, pilih resource group dan region (Chinese Mainland atau Outside Chinese Mainland) untuk instans WAF.

-

Di panel navigasi kiri, klik Onboarding.

-

Pada tab CNAME Record, periksa apakah akses eksternal ke port 443 diizinkan.

-

-

-

Periksa file konfigurasi web server.

-

Periksa apakah nama dan path file sertifikat dalam file konfigurasi sudah benar. Pastikan path penyimpanan sertifikat dan nama file yang ditentukan dalam file konfigurasi sesuai dengan path dan nama file aktual di server. Kode berikut memberikan contoh konfigurasi Nginx:

server { # Port 443 adalah port default untuk HTTPS listen 443 ssl; server_name example.com; # Ganti path berikut dengan path file sertifikat SSL dan kunci privat Anda sendiri ssl_certificate /etc/nginx/ssl/example.com.crt; ssl_certificate_key /etc/nginx/ssl/example.com.key; # Konfigurasi lainnya... } -

Periksa apakah file konfigurasi berhasil disimpan setelah Anda mengubahnya.

-

Beberapa web server, seperti Nginx dan Apache, memerlukan restart layanan agar konfigurasi yang diubah dapat berlaku.

-

Restart layanan Nginx.

sudo nginx -s reload -

Restart layanan Apache.

sudo systemctl restart httpd

-

-

-

Periksa validitas sertifikat.

-

Periksa apakah sertifikat masih dalam periode validitasnya. Untuk melakukannya, ikuti langkah-langkah berikut:

Masuk ke Certificate Management Service console.

Di panel navigasi kiri, pilih Certificate Management > SSL Certificate Management.

-

Pada halaman SSL Certificate Management, Anda dapat menemukan sertifikat yang telah diterapkan dan memeriksa apakah sertifikat tersebut telah kedaluwarsa.

Jika sertifikat telah kedaluwarsa, segera lakukan perpanjangan. Untuk informasi lebih lanjut tentang cara memperpanjang sertifikat komersial, lihat SSL Certificate Renewal and Expiration Handling.

-

Periksa apakah Status sertifikat adalah Issued dan apakah Bound Domains sudah benar.

-

Pastikan sertifikat telah diinstal dengan benar. Ini mencakup penempatan file sertifikat di direktori yang tepat dan konfigurasi bagian sertifikat dalam file konfigurasi web server (misalnya, untuk Nginx atau Apache) agar sertifikat dapat diterapkan.

-

Jika Anda menggunakan self-signed certificate, konfirmasi apakah browser mempercayai sertifikat tersebut.

Contoh berikut menunjukkan cara mengonfirmasi apakah browser mempercayai sertifikat di Google Chrome.

-

Buka situs web yang menggunakan self-signed certificate di browser Anda.

-

Klik ikon

di bilah alamat. Jika browser mempercayai sertifikat, tidak ada ikon peringatan yang ditampilkan. Jika browser tidak mempercayai sertifikat, ikon peringatan merah

di bilah alamat. Jika browser mempercayai sertifikat, tidak ada ikon peringatan yang ditampilkan. Jika browser tidak mempercayai sertifikat, ikon peringatan merah  akan ditampilkan seperti pada gambar berikut.

akan ditampilkan seperti pada gambar berikut.

-

Lihat detail sertifikat. Jika browser tidak mempercayai sertifikat, pesan peringatan akan ditampilkan di jendela informasi sertifikat.

-

-

Jika Anda menggunakan sertifikat komersial, pastikan sertifikat tersebut dikeluarkan oleh CA tepercaya. Jika tidak, browser mungkin akan memblokir koneksi.

Contoh berikut menunjukkan cara menggunakan browser Chrome untuk mengonfirmasi apakah sertifikat non-self-signed dikeluarkan oleh Certificate Authority (CA) tepercaya.

-

Lihat informasi sertifikat:

-

Klik ikon

di sebelah kiri bilah alamat.

di sebelah kiri bilah alamat. -

Klik Connection is secure untuk menampilkan detail koneksi.

-

Klik Certificate (Valid) atau opsi serupa. Jika sertifikat dikeluarkan oleh CA tepercaya, browser akan menunjukkan bahwa sertifikat valid dan tidak menampilkan pesan peringatan.

-

-

Lihat informasi penerbit. Di jendela informasi sertifikat, temukan bidang "Issuer". Konfirmasi common name (CN), nama organisasi (O), dan informasi lainnya untuk memeriksa apakah berisi nama CA terkenal.

-

-

-

Verifikasi resolusi nama domain.

-

Verifikasi bahwa DNS record mengarah ke alamat IP yang benar, terutama jika Anda baru saja mengubah host atau alamat IP.

-

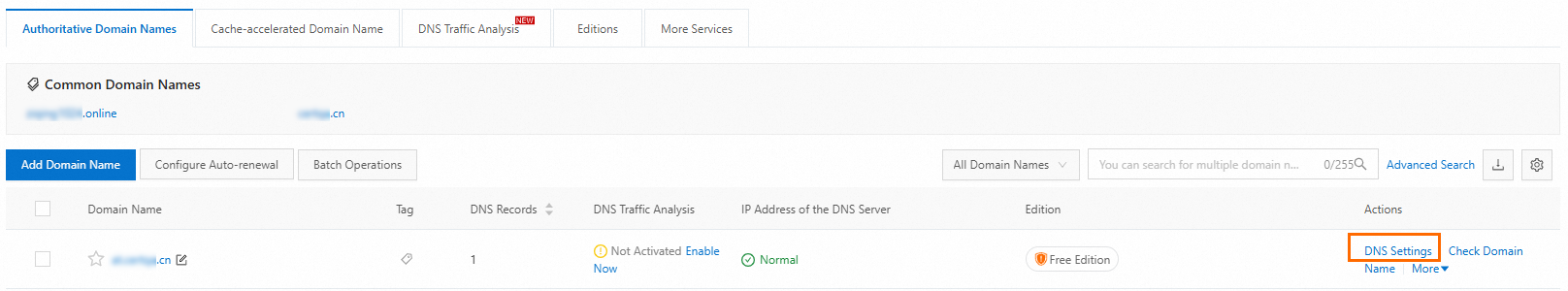

Masuk ke Alibaba Cloud DNS console.

-

Pada halaman Authoritative DNS Resolution, di bawah tab Authoritative Domain Names, klik nama domain yang ingin Anda konfigurasi untuk membuka halaman Settings.

-

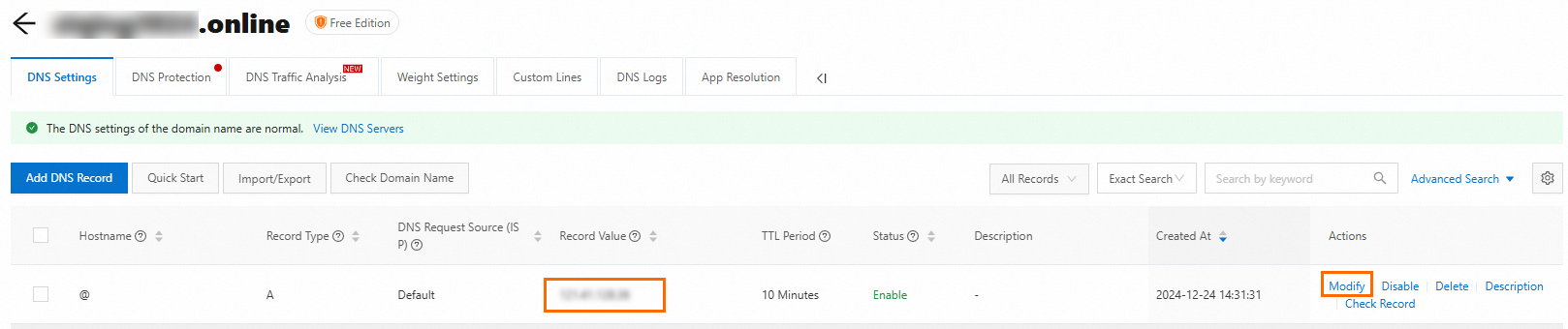

Pada halaman Settings, klik tombol Add Record. Verifikasi bahwa Record Value sesuai dengan alamat IP Anda. Jika tidak sesuai, klik tombol Edit untuk memperbaruinya.

-

-

Jika Anda baru saja mengubah pengaturan resolusi nama domain, perubahan tersebut mungkin memerlukan waktu untuk berlaku. Anda dapat mencoba menghapus cache DNS lokal dan mencoba lagi, atau menunggu hingga perubahan tersebar.

Bagian berikut menjelaskan cara menghapus cache DNS lokal di berbagai sistem operasi:

Windows

-

Buka command prompt. Tekan tombol

Win+R, masukkancmd, lalu tekan Enter. -

Di command prompt, jalankan perintah berikut:

ipconfig /flushdns -

Pesan "Successfully flushed the DNS Resolver Cache." dikembalikan, yang menunjukkan bahwa cache DNS lokal telah dihapus.

macOS

-

Buka aplikasi Terminal.

Tekan tombol

Command+Spaceuntuk membuka Spotlight Search, lalu masukkan "Terminal". -

Di Terminal, jalankan perintah berikut untuk menghapus cache DNS:

# dscacheutil adalah tool command-line untuk berinteraksi dengan layanan caching sistem. sudo dscacheutil -flushcache -

Kemudian, jalankan perintah berikut untuk me-restart proses

mDNSResponderdengan mengirimkan sinyal HUP:# mDNSResponder adalah proses latar belakang yang bertanggung jawab atas layanan DNS. Me-restart proses ini memastikan cache benar-benar dihapus. sudo killall -HUP mDNSResponder -

Jika tidak ada pesan error yang dikembalikan, perintah tersebut berhasil.

CatatanAnda mungkin diminta memasukkan password administrator. Setelah memasukkan password, tekan Enter.

Linux

Di Linux, metode untuk menghapus cache DNS lokal bergantung pada layanan caching DNS yang digunakan oleh sistem. Bagian berikut menjelaskan metode untuk layanan caching DNS umum:

-

systemd-resolvedJika sistem Linux Anda menggunakan

systemd-resolveduntuk mengelola cache DNS, jalankan perintah berikut untuk menghapus cache:sudo systemd-resolve --flush-caches -

nscd(Name Service Cache Daemon)Jika sistem Linux Anda menggunakan

nscduntuk mengelola cache DNS, restart layanannscduntuk menghapus cache:sudo service nscd restartatau:

sudo systemctl restart nscd -

dnsmasqJika sistem Linux Anda menggunakan

dnsmasquntuk mengelola cache DNS, restart layanandnsmasquntuk menghapus cache:sudo service dnsmasq restartatau:

sudo systemctl restart dnsmasq -

BINDJika sistem Linux Anda menggunakan

BIND(Berkeley Internet Name Domain) untuk mengelola cache DNS, jalankan perintah berikut untuk menghapus cache:sudo rndc flush -

NetworkManagerBeberapa distribusi Linux menggunakan

NetworkManageruntuk mengelola pengaturan jaringan, termasuk cache DNS. Restart layananNetworkManageruntuk menghapus cache:sudo service network-manager restartatau:

sudo systemctl restart NetworkManager

CatatanPilih perintah yang sesuai dengan layanan caching DNS yang digunakan sistem Anda. Menjalankan perintah-perintah ini biasanya memerlukan izin administratif, sehingga Anda mungkin perlu menambahkan

sudosebelum perintah. Setelah menghapus cache DNS, sistem akan mengambil informasi resolusi nama domain terbaru dari server DNS. Hal ini dapat membantu menyelesaikan masalah akses jaringan. -

-

-

Hapus cache browser.

-

Browser mungkin menyimpan cache informasi sertifikat SSL lama. Hapus cache browser Anda, lalu kunjungi kembali situs web Anda.

-

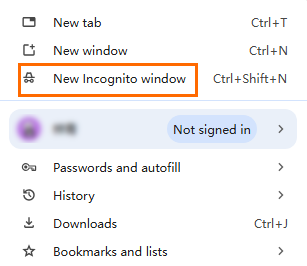

Coba akses situs web Anda dalam mode incognito atau private. Gambar berikut menunjukkan operasi di Google Chrome. Jika Anda menggunakan Microsoft Edge, klik New InPrivate window.

-

-

Verifikasi kelengkapan rantai sertifikat.

Pastikan seluruh rantai sertifikat, termasuk intermediate certificate dan root certificate, lengkap. Browser biasanya memverifikasi rantai sertifikat lengkap dari root certificate hingga server certificate. Rantai sertifikat yang tidak lengkap dapat menyebabkan browser tidak mempercayai sertifikat tersebut.

Catatan-

Root certificate adalah titik awal dari rantai kepercayaan sertifikat dan digunakan untuk memverifikasi keaslian semua sertifikat turunan yang dikeluarkan oleh CA. Root certificate untuk sertifikat SSL yang dikeluarkan oleh CA tepercaya telah dipra-instal di browser web utama (seperti Google Chrome, Mozilla Firefox, dan Microsoft Edge), sistem operasi (seperti Windows dan macOS), serta perangkat seluler yang menjalankan sistem operasi seluler (seperti iOS dan Android). Namun, untuk beberapa klien, seperti aplikasi, klien Java, browser lama, dan perangkat IoT, Anda harus mengunduh dan menginstal root certificate yang sama jenisnya dengan sertifikat server secara manual. Hal ini memastikan klien dapat membuat koneksi HTTPS aman dengan server. Untuk informasi lebih lanjut tentang cara mengunduh root certificate secara manual, lihat Download and install root certificates.

-

Intermediate certificate berada di antara root certificate dan sertifikat entitas akhir (seperti sertifikat SSL) dan dikeluarkan oleh otoritas sertifikat (CA) tingkat atas kepada CA tingkat bawah. Di Layanan Manajemen Sertifikat Alibaba Cloud, file PEM yang Anda unduh berisi server certificate dan intermediate certificate. Server certificate dipasangkan dengan kunci privat (file KEY) untuk memastikan komunikasi HTTPS yang aman. Menggunakan intermediate certificate membantu mengurangi risiko yang terkait dengan root certificate yang langsung mengeluarkan sertifikat SSL. Jika root certificate dicabut, sertifikat yang ditandatangani langsung olehnya tidak lagi dipercaya. Anda dapat menggunakan kunci privat intermediate certificate untuk menandatangani sertifikat SSL, yang mengurangi risiko ini. Untuk informasi lebih lanjut tentang cara mengunduh intermediate certificate, lihat Download SSL Certificate.

Rantai sertifikat yang hilang adalah penyebab umum kegagalan validasi sertifikat SSL. Biasanya, browser PC dapat mengambil intermediate certificate menggunakan tautan URL Authority Information Access (AIA). Namun, beberapa browser Android tidak mendukung fitur ini. Hal ini dapat menyebabkan masalah seperti peringatan sertifikat tidak tepercaya atau situs web tidak dapat diakses. Untuk mengatasinya, gabungkan file rantai sertifikat menjadi satu file berdasarkan struktur rantai sertifikat SSL dan terapkan kembali file tersebut ke server. Saat browser terhubung ke server, browser akan mengunduh sertifikat pengguna dan intermediate certificate, sehingga browser dapat mempercayai sertifikat tersebut. Kode berikut menunjukkan struktur rantai sertifikat SSL:

-----BEGIN CERTIFICATE----- Website certificate -----END CERTIFICATE----- -----BEGIN CERTIFICATE----- CA intermediate certificate -----END CERTIFICATE----- -----BEGIN CERTIFICATE----- CA root certificate -----END CERTIFICATE-----CatatanStruktur rantai sertifikat SSL biasanya berupa website certificate > CA intermediate certificate > CA root certificate. Rantai intermediate certificate juga dapat memiliki beberapa lapisan.

-

Cara melihat rantai sertifikat SSL

Contoh ini menggunakan Google Chrome.

-

Di bilah alamat browser, klik ikon

dan di jendela pop-up, klik Connection is secure.

dan di jendela pop-up, klik Connection is secure. -

Di jendela pop-up Connection is secure, klik Certificate is valid.

-

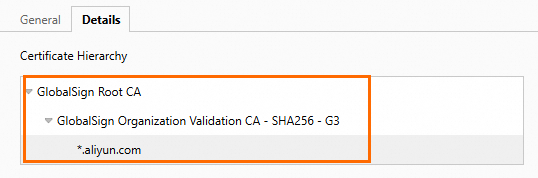

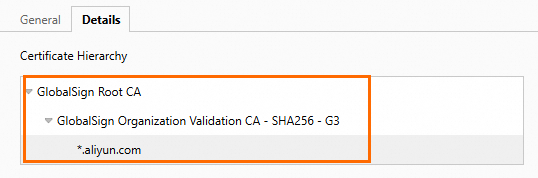

Klik Details dan lihat Certification hierarchy untuk melihat rantai sertifikat SSL. Gambar berikut menunjukkan contohnya:

-

-

Cara melengkapi rantai sertifikat SSL

-

Jika Anda meminta sertifikat dari Alibaba Cloud, unduh kembali file sertifikat tersebut. File yang diunduh berisi rantai sertifikat lengkap.

-

Di sistem operasi Windows, buka sertifikat secara manual, temukan intermediate certificate, dan ekspor dalam format Base64. Kemudian, salin konten yang diekspor ke file sertifikat asli.

-

-

-

Konfirmasi kebenaran kunci privat.

-

Pastikan sertifikat dan kunci privat yang Anda unggah ke web server cocok dan dalam format yang benar.

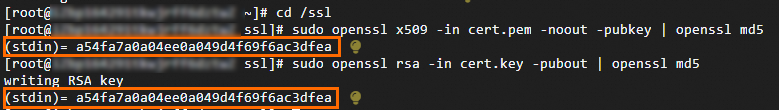

Saat Anda membuat Certificate Signing Request (CSR), kunci privat dibuat. Kunci privat ini harus digunakan bersama sertifikat yang sesuai. Contoh berikut menunjukkan cara memverifikasi bahwa kunci privat cocok dengan sertifikat di sistem Linux:

-

Masuk ke instans ECS Anda dan jalankan perintah berikut untuk masuk ke direktori instalasi sertifikat:

# Jalur /ssl adalah contoh di mana / adalah Direktori root. Ganti dengan direktori instalasi sertifikat Anda yang sebenarnya. cd / ssl -

Jalankan perintah berikut untuk melihat informasi kunci publik sertifikat dan mengambil hash MD5-nya:

# Ganti your_certificate.pem dengan file PEM di direktori sertifikat Elastic Compute Service Anda. sudo openssl x509 -in your_certificate.pem -noout -pubkey | openssl md5 -

Jalankan perintah berikut untuk melihat informasi kunci publik dalam file kunci privat dan mengambil hash MD5-nya:

# Ganti your_private_key.key dengan file kunci privat di direktori sertifikat Elastic Compute Service Anda. sudo openssl rsa -in your_private_key.key -pubout | openssl md5 -

Bandingkan hash MD5 yang dikembalikan oleh kedua perintah tersebut. Jika sama, kunci privat cocok dengan sertifikat.

-

-

Jika kunci privat hilang atau rusak, Anda mungkin perlu membuat ulang kunci privat dan meminta sertifikat baru.

-

-

Periksa kompatibilitas browser.

-

Pastikan format sertifikat dan cipher suite Anda kompatibel dengan browser utama.

Memastikan bahwa format sertifikat dan cipher suite di server kompatibel dengan browser utama merupakan langkah penting dalam mengamankan situs web Anda. Metode berikut dapat membantu memastikan kompatibilitas:

-

Gunakan certificate authority (CA) tepercaya

-

Pilih CA tepercaya untuk menerbitkan sertifikat SSL/TLS Anda. Browser utama secara otomatis mempercayai sertifikat yang dikeluarkan oleh CA tersebut.

-

-

Gunakan format sertifikat yang benar

-

Pastikan sertifikat Anda dalam format X.509. Ini adalah format standar untuk sertifikat SSL/TLS.

Untuk memeriksa apakah sertifikat Anda dalam format X.509, Anda dapat memeriksa konten dan format file sertifikat.

Gunakan tool command-line

openssluntuk melihat konten sertifikat# Ganti /ssl/cert.pem dengan path instalasi sebenarnya dari file sertifikat Anda. sudo openssl x509 -in /ssl/cert.pem -text -nooutJika sertifikat dalam format X.509, perintah ini akan mengembalikan informasi sertifikat terperinci, termasuk versi, nomor seri, algoritma signature, penerbit, periode validitas, dan informasi kunci publik.

Contoh output:

Certificate: Data: Version: 3 (0x2) Serial Number: 01:23:45:67:89:ab:cd:ef:01:23:45:67:89:ab:cd:ef Signature Algorithm: sha256WithRSAEncryption Issuer: C = US, O = DigiCert Inc Validity Not Before: Jan 17 00:00:00 2025 GMT Not After : Jan 17 23:59:59 2026 GMT Subject: CN = example.com Subject Public Key Info: Public Key Algorithm: rsaEncryption RSA Public-Key: (2048 bit) ......Jika perintah ini berhasil dijalankan dan menampilkan informasi sertifikat terperinci, sertifikat Anda dalam format X.509.

-

Gunakan format PEM (biasanya file

.crtatau.pem) untuk menyimpan sertifikat dan rantai intermediate certificate.

-

-

Gunakan cipher suite modern

-

Konfigurasikan server untuk menggunakan cipher suite modern, seperti TLS 1.2 atau TLS 1.3. Versi-versi ini menyediakan keamanan dan kompatibilitas yang lebih baik.

-

Nonaktifkan protokol dan algoritma enkripsi yang tidak aman, seperti SSL 2.0, SSL 3.0, TLS 1.0, TLS 1.1, RC4, dan 3DES.

-

-

-

Uji konektivitas di berbagai browser dan perangkat.

-

-

Pastikan direktori file sertifikat memiliki izin baca yang benar.

Pastikan direktori tempat file sertifikat disimpan memiliki izin baca yang benar sehingga web server dapat mengakses file-file tersebut.

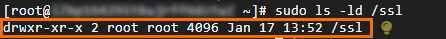

Contoh berikut menunjukkan cara mengonfirmasi apakah direktori file sertifikat memiliki izin baca yang sesuai di server Linux.

-

Jalankan perintah

ls -lduntuk melihat izin direktori.# Ganti path contoh /ssl dengan path instalasi sebenarnya dari file sertifikat Anda. sudo ls -ld /sslPerintah mengembalikan informasi yang mirip dengan berikut:

Catatan

CatatanDaftar berikut menjelaskan bidang izin (misalnya,

drwxr-xr-x):-

Karakter pertama

dmenunjukkan direktori. -

Tiga karakter berikutnya

rwxmenunjukkan izin pemilik: read (r), write (w), dan execute (x). -

Tiga karakter tengah

r-xmenunjukkan izin untuk pengguna dalam grup yang sama: read (r) dan execute (x). -

Tiga karakter terakhir

r-xmenunjukkan izin untuk pengguna lain: read (r) dan execute (x).

-

-

Konfirmasi apakah izin tersebut sesuai.

-

Izin baca: Pastikan pengguna atau layanan terkait memiliki izin baca (r) untuk direktori tersebut.

-

Izin execute: Untuk direktori, izin execute (x) memungkinkan pengguna memasuki direktori tersebut. Misalnya, menggunakan perintah

cd.

-

-

Opsi: Ubah izin.

Untuk mengubah izin, jalankan perintah

chmod:# Ganti path contoh /ssl dengan path instalasi sebenarnya dari file sertifikat Anda. sudo chmod 750 /sslCatatanIzin

750menunjukkan hal berikut:-

Pemilik memiliki izin baca, tulis, dan execute.

-

Pengguna dalam grup yang sama memiliki izin baca dan execute.

-

Pengguna lain tidak memiliki izin apa pun.

-

Langkah-langkah ini membantu Anda mengonfirmasi dan menyesuaikan izin baca direktori di server Linux untuk memastikan keamanan dan fungsionalitas yang tepat.

-

Implementasi situs web bervariasi. Kami menyarankan Anda meninjau file log web server dan aplikasi Anda untuk pesan error terkait SSL guna mengidentifikasi penyebab masalah. Jika Anda masih memiliki pertanyaan, hubungi account manager Anda.