Network Load Balancer (NLB) memungkinkan Anda menambahkan server backend dari wilayah berbeda. Topik ini menjelaskan cara mengonfigurasi instans NLB dan router transit Cloud Enterprise Network (CEN) untuk mendistribusikan permintaan ke server di wilayah lain.

Skenario

Sebuah perusahaan membuat Virtual Private Cloud (VPC) bernama VPC1 di wilayah China (Chengdu). Di VPC1, perusahaan menerapkan instans NLB dan instans Elastic Compute Service (ECS) bernama ECS1. ECS1 digunakan sebagai klien untuk menguji load balancing cross-region. Perusahaan juga membuat VPC bernama VPC2 di wilayah China (Shanghai) dan VPC bernama VPC3 di wilayah China (Qingdao). Instans ECS bernama ECS2 dibuat di VPC2, dan instans ECS bernama ECS3 dibuat di VPC3. Aplikasi yang sama diterapkan pada ECS2 dan ECS3.

Perusahaan ingin menambahkan ECS2 dan ECS3 sebagai server backend ke instans NLB di VPC1 untuk mencapai ketersediaan tinggi cross-region. Diagram arsitektur berikut menunjukkan solusi ini.

Batasan

Batasan server backend

Anda hanya dapat menambahkan server backend dari wilayah lain sebagai tipe IP.

Hanya alamat IP pribadi yang didukung. Anda tidak dapat menambahkan server backend menggunakan alamat IP publik.

Batasan router transit dan VPC

Router transit edisi perusahaan membuat antarmuka jaringan elastis (ENI) pada vSwitch di zona tertentu. ENI ini berfungsi sebagai titik masuk untuk lalu lintas dari VPC ke router transit. Saat membuat VPC, buat setidaknya satu vSwitch di zona yang mendukung router transit edisi perusahaan. Hal ini memungkinkan Anda menghubungkan VPC ke router transit. Untuk informasi lebih lanjut, lihat Wilayah dan zona yang mendukung router transit edisi perusahaan.

Prasyarat

Sebelum memulai, buat resource yang diperlukan seperti yang dijelaskan dalam tabel berikut.

Untuk membuat resource yang diperlukan secara manual, ikuti petunjuk dalam topik-topik berikut:

Buat instans menggunakan wizard. Pastikan security group untuk ECS2 dan ECS3 mengizinkan lalu lintas masuk pada port aplikasi. Dalam contoh ini, port 80 digunakan.

Langkah 1: Hubungkan VPC ke router transit

Masuk ke Konsol Cloud Enterprise Network (CEN), klik ID instans CEN yang telah Anda buat, lalu buka halaman .

Pada kolom Actions instans TR1, klik Create Connection untuk menghubungkan VPC1 ke TR1. Pada halaman Connection with Peer Network Instance, rujuk tabel berikut untuk informasi konfigurasi utama, gunakan nilai default untuk item konfigurasi lainnya, lalu klik OK.

Parameter

Deskripsi

Contoh

Instance Type

Jenis instans jaringan yang akan disambungkan.

Virtual Private Cloud (VPC)

Region

Wilayah tempat instans jaringan diterapkan. Ini adalah wilayah VPC1.

China (Chengdu)

Resource Owner ID

ID akun tempat instans jaringan berada.

Current Account

Networks

VPC yang akan disambungkan ke CEN.

VPC1

vSwitch

vSwitch yang akan disambungkan ke CEN.

A vSwitch in VPC1

Ulangi langkah-langkah sebelumnya untuk menghubungkan VPC2 ke TR2 dan VPC3 ke TR3.

Langkah 2: Buat koneksi antar-wilayah

Masuk ke Konsol Cloud Enterprise Network CEN, klik ID instans, lalu buka halaman .

Klik Create Connection di sebelah kanan instans TR1 untuk membuat koneksi antar-wilayah antara TR1 dan TR2. Rujuk tabel berikut untuk informasi konfigurasi utama dan gunakan nilai default untuk pengaturan lainnya. Setelah konfigurasi selesai, klik OK.

Parameter

Deskripsi

Contoh

Instance Type

Jenis instans jaringan yang akan disambungkan.

Inter-region Connection

Region

Wilayah tempat instans jaringan diterapkan. Ini adalah wilayah TR1.

China (Chengdu)

Peer Region

Wilayah tempat router transit pasangan diterapkan. Anda harus memilih wilayah yang berisi router transit.

China (Shanghai)

Bandwidth Allocation Mode

Anda dapat menggunakan Cloud Data Transfer (CDT) untuk mengurangi biaya traffic antar-wilayah untuk CEN. Kami menyarankan Anda Upgrade ke penagihan CDT. Anda tidak dikenai biaya untuk mengaktifkan CDT. Anda juga dapat memilih paket bandwidth sesuai kebutuhan bisnis Anda.

Pay-By-Data-Transfer

Ulangi langkah-langkah sebelumnya untuk membuat koneksi antar-wilayah antara TR1 dan TR3.

Langkah 3: Konfigurasi grup server NLB

Masuk ke Konsol grup server Network Load Balancer (NLB) di wilayah China (Chengdu) dan klik Create Server Group.

Konfigurasi informasi grup server. Rujuk tabel berikut untuk parameter utama. Gunakan nilai default untuk parameter lainnya. Lalu, klik Create.

Parameter

Deskripsi

Contoh

Server Group Type

Jenis server backend yang akan ditambahkan ke grup server.

IP

Server Group Name

-

test

VPC

VPC tempat grup server berada.

VPC1

Resource Group

Kelompok sumber daya tempat grup server berada.

default resource group

Klik Modify Backend Server di kolom Actions instans grup server, lalu klik Add IP Address.

Tambahkan resource IP. Masukkan alamat IP ECS2 dan ECS3. Lalu, klik Next.

Atur port ke port layanan aplikasi yang diterapkan pada ECS2 dan ECS3 (misalnya, port 80), dan gunakan nilai default untuk pengaturan lainnya. Setelah selesai, klik OK.

Langkah 4: Konfigurasi pendengar NLB

Masuk ke Konsol Network Load Balancer (NLB) untuk wilayah China (Chengdu) dan klik Create Listener di kolom Actions instans target.

Pilih TCP sebagai protokol load balancing dan konfigurasikan port pendengar (misalnya, 80). Klik Next.

Pilih grup server berbasis IP yang telah dikonfigurasi sebelumnya. Klik Next.

Setelah memastikan konfigurasi sudah benar, klik Submit.

Langkah 5: Uji konfigurasi

Terapkan aplikasi uji pada ECS2 dan ECS3:

Masuk ke Konsol instans Elastic Compute Service (ECS) di wilayah China (Shanghai), klik Connect di sebelah kanan instans untuk login jarak jauh ke instans ECS menggunakan Workbench.

Jalankan perintah berikut pada ECS2 untuk menerapkan aplikasi uji.

Masuk ke Konsol Elastic Compute Service (ECS) di wilayah China (Qingdao), klik Connect di sebelah kanan instans, lalu gunakan Workbench untuk login jarak jauh ke instans ECS.

Jalankan perintah berikut pada ECS3 untuk menerapkan aplikasi uji.

Uji ketersediaan dari ECS1:

Masuk ke Konsol Elastic Compute Service (ECS) di wilayah China (Chengdu) dan klik Connect di sebelah kanan instans untuk terhubung menggunakan Workbench.

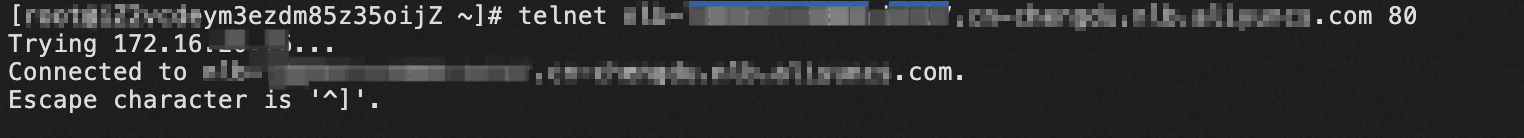

Jalankan perintah

sudo yum install -y telnetuntuk menginstal telnet.Jalankan perintah

telnet <domain name> <port>. Jika pesan Connected to nlb-... muncul, ini menunjukkan bahwa NLB dapat meneruskan permintaan ke server backend.

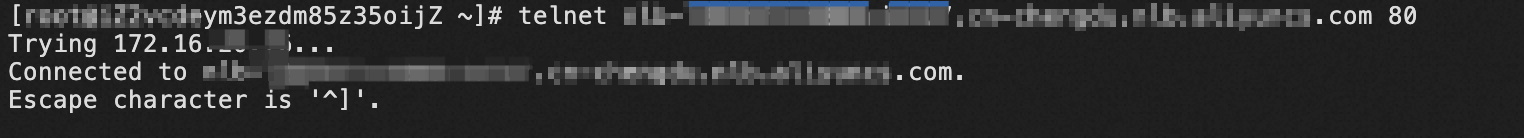

Simulasikan kegagalan:

Pada ECS2, jalankan

systemctl stop nginx.serviceuntuk menghentikan aplikasi.Setelah beberapa menit, jalankan kembali perintah

telnet <Domain name> <Port>pada ECS1. Anda tetap akan menerima pesan respons Connected to nlb-..., seperti yang ditunjukkan pada gambar berikut.

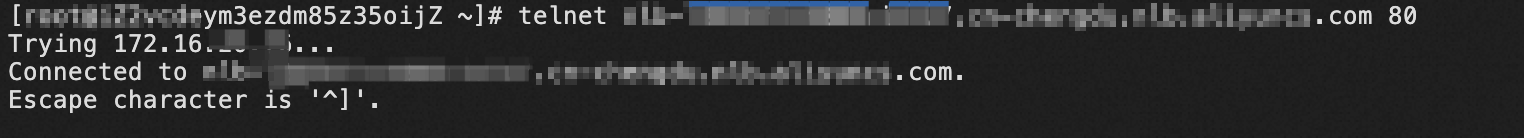

Pada ECS2, jalankan

systemctl start nginx.serviceuntuk menjalankan kembali aplikasi. Pada ECS3, jalankansystemctl stop nginx.serviceuntuk menghentikan aplikasi.Setelah beberapa menit, jalankan kembali perintah

telnet domain_name portpada ECS1. Anda tetap akan menerima pesan respons Connected to nlb-... seperti yang ditunjukkan pada gambar berikut.

Hasil ini menunjukkan bahwa kegagalan satu server backend tidak memengaruhi ketersediaan instans NLB.

Hapus Sumber Daya

Hapus resource CEN dan router transit:

Masuk ke Konsol CEN. Klik ID instans cen-test untuk membuka halaman detail instans.

Hapus instans TR1:

Pada tab , klik ID instans TR1 untuk membuka halaman detail instans TR.

Pada tab Intra-region Connections, klik Detach di sebelah kanan setiap instans dan konfirmasi tindakan tersebut, melepaskan semua instans jaringan yang terhubung di wilayah tersebut.

Pada tab Cross-region Connections, klik Delete di sebelah kanan instans dan konfirmasi penghapusan.

Kembali ke halaman detail instans CEN. Klik Delete di sebelah kanan instans dan konfirmasi untuk menghapus instans TR1.

Ulangi langkah-langkah sebelumnya untuk menghapus instans TR2 dan TR3.

Kembali ke halaman instans CEN dan klik Delete di sebelah kanan instans.

Hapus resource ECS dan security group:

Hapus instans ECS1 dan security group-nya:

Masuk ke Konsol instans Elastic Compute Service (ECS) wilayah China (Chengdu), klik ikon

di sebelah kanan instans ECS1, pilih Release pada jendela yang muncul, lalu segera lepaskan instans dan konfirmasi.

di sebelah kanan instans ECS1, pilih Release pada jendela yang muncul, lalu segera lepaskan instans dan konfirmasi.Masuk ke Konsol security group Elastic Compute Service (ECS) di wilayah China (Chengdu), pilih security group kustom ECS1, lalu klik Delete.

Ulangi langkah-langkah sebelumnya untuk menghapus instans ECS2 dan ECS3 beserta security group-nya masing-masing.

Hapus rekaman DNS.

Untuk informasi lebih lanjut tentang cara menghapus rekaman DNS, lihat Hapus rekaman.

Hapus resource NLB:

Masuk ke Konsol instans Network Load Balancer (NLB) wilayah China (Chengdu), klik

di sebelah kanan instans, lalu pada jendela yang muncul, pilih Release dan konfirmasi.

di sebelah kanan instans, lalu pada jendela yang muncul, pilih Release dan konfirmasi.Masuk ke Konsol grup server Network Load Balancer (NLB) di wilayah China (Chengdu), klik ikon

di sebelah kanan instans, lalu pada jendela yang muncul, pilih Delete dan konfirmasi.

di sebelah kanan instans, lalu pada jendela yang muncul, pilih Delete dan konfirmasi.

Hapus resource VPC:

Masuk ke Konsol Virtual Private Cloud (VPC) untuk wilayah China (Chengdu), klik Delete di sebelah kanan instans, lalu pilih Force Delete untuk menghapus resource VPC dan vSwitch.

Masuk ke Konsol Virtual Private Cloud (VPC) untuk wilayah China (Shanghai), klik Delete di sebelah kanan instans, lalu pilih opsi force delete untuk menghapus resource VPC dan vSwitch.

Masuk ke Konsol VPC untuk wilayah China (Qingdao), klik Delete di sebelah kanan instans, lalu centang opsi forced deletion untuk menghapus VPC dan vSwitch-nya.