Anda dapat menggunakan Gateway Load Balancer (GWLB) untuk mengonfigurasi, memperluas, dan mengelola perangkat virtual jaringan pihak ketiga (NVAs), seperti firewall dan sistem pendeteksian intrusi. Topik ini menjelaskan cara mengonfigurasi instans GWLB dan titik akhir GWLB guna membuat sistem pemeriksaan keamanan bagi traffic IPv4.

Contoh skenario

Untuk meningkatkan keamanan dan keandalan bisnis, suatu perusahaan ingin mengarahkan traffic IPv4 dari Internet ke NVAs untuk pemeriksaan keamanan sebelum meneruskan traffic tersebut ke server aplikasi guna diproses.

Perusahaan tersebut menggunakan GWLB untuk mengelola NVAs, sehingga memastikan traffic diperiksa dan diproses secara ketat sebelum diteruskan ke server aplikasi. Gambar berikut menggambarkan skenario tersebut. Dalam contoh ini, perusahaan membuat VPC bisnis dan VPC keamanan menggunakan Akun Alibaba Cloud di wilayah China (Ulanqab).

VPC bisnis bertanggung jawab menjalankan sistem aplikasi dan dilengkapi Gateway IPv4 untuk mengarahkan lalu lintas melalui Internet ke NVA.

Di dalam VPC bisnis, subnet server aplikasi dan subnet titik akhir GWLB dideploy. Di subnet server aplikasi, server aplikasi Elastic Compute Service (ECS) dideploy dengan layanan aplikasi yang dapat diakses sedang berjalan. Di subnet titik akhir GWLB, sebuah titik akhir GWLB dibuat.

VPC keamanan bertanggung jawab menjalankan NVAs.

Di dalam VPC keamanan, sebuah instans GWLB dibuat. NVAs dimasukkan ke kelompok server backend yang terkait dengan instans GWLB. Layanan titik akhir dibuat di VPC keamanan dengan instans GWLB ditentukan sebagai sumber daya layanan dari layanan titik akhir tersebut.

Koneksi dibuat antara titik akhir GWLB dan layanan titik akhir, yang berada dalam status Connected. Traffic dari Internet dapat diarahkan ke NVAs.

Alur traffic bisnis IPv4 dari klien ke server aplikasi (panah hitam) | Alur traffic bisnis IPv4 dari server aplikasi ke klien (panah biru) |

|

|

Batasan

Satu atau beberapa NVA harus sedang berjalan.

Grup keamanan di kelompok server backend harus mengizinkan traffic UDP pada port 6081.

Layanan titik akhir harus dibuat di wilayah dan zona tempat PrivateLink dan instans GWLB tersedia. Untuk informasi lebih lanjut mengenai wilayah dan zona tempat PrivateLink dan instans GWLB tersedia, lihat Wilayah dan zona yang mendukung PrivateLink dan Wilayah dan zona tempat GWLB tersedia.

Zona tempat titik akhir GWLB dideploy harus merupakan subset dari zona tempat instans GWLB dideploy.

Prasyarat

VPC bisnis dan VPC keamanan telah dibuat. Subnet server aplikasi dan subnet titik akhir GWLB dibuat di Zona B VPC bisnis, dan subnet GWLB dibuat di Zona B VPC keamanan. Untuk informasi lebih lanjut, lihat Buat dan kelola VPC.

Gateway IPv4 telah dibuat, diaktifkan, dan dikaitkan dengan VPC bisnis. Untuk informasi lebih lanjut, lihat Buat dan kelola gateway IPv4.

Tabel rute telah dibuat untuk gateway IPv4, subnet server aplikasi, dan subnet titik akhir GWLB. Untuk informasi lebih lanjut, lihat Buat dan kelola tabel rute.

Server aplikasi ECS dibuat di VPC bisnis, dan layanan aplikasi dideploy pada instans ECS tersebut. Alamat IP publik ditetapkan ke instans ECS jika perlu berkomunikasi melalui Internet. Instans ECS ECS01 dan ECS02 dibuat di Zona B VPC keamanan, dan image NVA dideploy masing-masing pada ECS01 dan ECS02. Kedua instans ECS01 dan ECS02 mendukung fitur Jumbo Frames, karena paket yang dienkapsulasi Geneve memiliki tambahan 68 byte data, yang dapat menyebabkan ukuran paket melebihi 1.500 byte. Untuk informasi lebih lanjut, lihat MTU Jaringan.

Untuk tipe instans ECS yang mendukung Jumbo Frames, lihat Famili instans yang mendukung jumbo frames.

Untuk informasi lebih lanjut tentang pembuatan instans ECS, lihat Launch kustom instans ECS.

Untuk informasi lebih lanjut tentang deployment image NVA, lihat Buat custom image dari instans.

Grup keamanan dibuat untuk server aplikasi ECS, ECS01, dan ECS02, dengan aturan grup keamanan dikonfigurasi sesuai kebutuhan bisnis dan keamanan Anda. Untuk informasi lebih lanjut, lihat Buat grup keamanan.

Prosedur

Langkah 1: Buat instans GWLB

Instans GWLB adalah entitas aktif yang menyediakan layanan GWLB. Untuk menggunakan layanan GWLB, Anda harus terlebih dahulu membuat instans GWLB.

Masuk ke Konsol GWLB.

Di bilah navigasi atas, pilih wilayah tempat instans GWLB dideploy.

Di halaman Instances, klik Create GWLB.

Di halaman Gateway Load Balancer - Alibaba Cloud International Site, konfigurasikan parameter-parameter tersebut.

Tabel berikut hanya menjelaskan parameter utama. Gunakan nilai default untuk parameter lainnya. Untuk informasi lebih lanjut mengenai parameter, lihat Buat dan kelola instans GWLB.

Parameter

Deskripsi

Instance Name

Tentukan nama instans.

VPC

Pilih VPC keamanan.

Region and Zone

Pilih wilayah tempat Anda ingin membuat instans GWLB. Dalam topik ini, China (Ulanqab) dipilih.

Zone

Pilih satu atau beberapa zona. Dalam contoh ini, Ulanqab Zone B dipilih, dan vSwitch dari subnet GWLB dipilih.

IP version

Pilih versi IP. Dalam topik ini, IPv4 dipilih.

Service-linked Role

Pertama kali membuat instans GWLB, klik Create Service-linked Role untuk membuat peran terkait layanan AliyunServiceRoleForGwlb.

CatatanParameter ini hanya ditampilkan saat pertama kali Anda membuat instans GWLB.

Klik Buy Now dan selesaikan pembayaran.

Kembali ke halaman Instances dan pilih wilayah tempat instans GWLB dideploy untuk melihat instans GWLB tersebut.

Langkah 2: Buat kelompok server backend

Untuk memproses permintaan klien yang diteruskan oleh instans GWLB, Anda harus membuat kelompok server dan menambahkan server backend ke dalam kelompok tersebut.

Di panel navigasi kiri, pilih .

Di halaman Server Group, klik Create Server Group.

Di kotak dialog Create Server Group, konfigurasikan parameter dan klik Create.

Tabel berikut hanya menjelaskan parameter utama. Gunakan nilai default untuk parameter lainnya. Untuk informasi lebih lanjut mengenai parameter, lihat Buat dan kelola kelompok server.

Parameter

Deskripsi

Server Group Type

Pilih tipe kelompok server. Dalam contoh ini, Server dipilih.

Server Group Name

Tentukan nama kelompok server.

VPC

Pilih VPC keamanan tempat instans ECS dideploy.

CatatanPilih VPC tempat instans GWLB dideploy.

Scheduling Algorithm

Pilih algoritma penjadwalan. Dalam contoh ini, 5-tuple Hashing dipilih.

Health Check Method

Pilih metode pemeriksaan kesehatan atau nonaktifkan pemeriksaan kesehatan. Dalam contoh ini, TCP dipilih.

Health Check Port

Tentukan port pemeriksaan kesehatan. Dalam contoh ini, 80 ditentukan.

Di pesan The server group is created., klik Add Backend Server.

Di tab Backend Servers pada halaman yang muncul, klik Add Backend Server.

Di panel Add Backend Server, tetapkan Server. Dalam contoh ini, tetapkan Server Type ke ECS/ENI.

Pilih ECS01 dan ECS02 lalu klik OK.

CatatanDalam contoh ini, tetapkan Server Type ke ECS/ENI.

Pastikan image NVA telah dideploy pada server backend dan server backend menggunakan protokol Geneve.

Langkah 3: Konfigurasi listener

Untuk meneruskan paket melalui semua port ke server backend menggunakan protokol Geneve, Anda harus mengonfigurasi listener untuk instans GWLB dan mengaitkan listener tersebut dengan kelompok server backend.

Di panel navigasi kiri, pilih , lalu klik ID instans.

Klik tab Listeners dan klik Create IP Listener.

Di langkah Create IP Listener, tetapkan Server Group Type dan pilih kelompok server yang telah dibuat.

Halaman akan menampilkan daftar server backend. Klik OK.

Langkah 4: Konfigurasi layanan titik akhir

Agar instans GWLB dapat menyediakan layanan, Anda harus membuat layanan titik akhir.

Masuk ke Konsol VPC.

Di halaman Endpoint Service, klik Create Endpoint Service.

Di halaman Create Endpoint Service, konfigurasikan parameter dan klik OK.

Tabel berikut hanya menjelaskan parameter yang relevan dengan topik ini.

Parameter

Deskripsi

Region

Dalam contoh ini, China (Ulanqab) dipilih.

Service Resource Type

Pilih tipe sumber daya layanan yang ingin Anda tambahkan ke layanan titik akhir. Dalam contoh ini, GWLB dipilih.

Select Service Resource

Pilih zona tempat sumber daya layanan tersedia dan pilih sumber daya layanan tersebut.

Dalam contoh ini, Ulanqab Zone B dipilih, dan instans GWLB yang dibuat di Langkah 1: Buat instans GWLB dipilih.

IP Version

Dalam contoh ini, IPv4 dipilih.

Automatically Accept Endpoint Connections

Tentukan apakah layanan titik akhir secara otomatis menerima permintaan koneksi dari titik akhir. Dalam contoh ini, Yes dipilih.

CatatanJika Anda memilih Yes, setelah titik akhir dibuat, layanan titik akhir secara otomatis menerima permintaan koneksi dari titik akhir tersebut.

Service Payer

Dalam contoh ini, Service Consumer dipilih.

Langkah 5: Konfigurasi titik akhir GWLB

Agar instans GWLB dapat berkomunikasi dengan layanan titik akhir, Anda harus membuat titik akhir GWLB.

Masuk ke Konsol Endpoint.

Di tab Endpoints pada halaman Interface Endpoint, klik Create Endpoint.

Di halaman Create Endpoint, konfigurasikan parameter dan klik OK.

Tabel berikut hanya menjelaskan parameter yang relevan dengan topik ini:

Parameter

Deskripsi

Region

Dalam contoh ini, China (Ulanqab) dipilih.

Endpoint Name

Tentukan nama titik akhir.

Endpoint Type

Pilih tipe titik akhir. Dalam contoh ini, GWLB Endpoint dipilih.

Endpoint Service

Dalam contoh ini, Select Service dipilih dan layanan titik akhir yang dibuat di Langkah 4: Konfigurasi layanan titik akhir dipilih.

VPC

Pilih VPC tempat titik akhir dideploy. Dalam contoh ini, VPC bisnis dipilih.

Zones and vSwitches

Pilih zona tempat sumber daya layanan dari layanan titik akhir dideploy dan pilih vSwitch di zona tersebut. Sistem secara otomatis membuat endpoint elastic network interface (ENI) di vSwitch tersebut.

Dalam contoh ini, Ulanqab Zone B dipilih, dan vSwitch dari subnet titik akhir GWLB dipilih.

IP Version

Dalam contoh ini, IPv4 dipilih.

CatatanPastikan koneksi titik akhir dari layanan titik akhir berada dalam status Connected.

Langkah 6: Konfigurasi rute

Untuk mengarahkan lalu lintas jaringan ke titik akhir GWLB, Anda harus mengonfigurasi rute.

Masuk ke Konsol VPC.

Di panel navigasi kiri, klik Route Tables.

Di bilah navigasi atas, pilih wilayah tempat tabel rute tersebut berada.

Di halaman Route Tables, klik ID tabel rute yang ingin Anda modifikasi.

CatatanTabel rute yang harus dimodifikasi mencakup tabel rute gateway IPv4, tabel rute untuk subnet server aplikasi, dan tabel rute untuk subnet titik akhir GWLB. Modifikasi satu per satu.

Di tab Route Entry List pada halaman System Route, klik tab System Route dan lihat rute yang dibuat oleh sistem.

Rute yang ditujukan ke Blok CIDR vSwitch dari VPC tempat tabel rute tersebut berada secara otomatis ditambahkan oleh sistem ke tabel rute kustom. Rute ini digunakan untuk komunikasi antar sumber daya cloud di dalam vSwitch tersebut.

Modifikasi rute sistem: Untuk gateway IPv4, di tab , temukan rute sistem yang ingin Anda modifikasi lalu klik Modify di kolom Actions. Di kotak dialog Modify Route Entry, konfigurasikan parameter dan klik OK. Rute ini kemudian akan muncul di tab Custom Route. Parameter tersebut dijelaskan di bawah ini.

Parameter

Deskripsi

Destination CIDR Block

Menampilkan blok CIDR tujuan traffic. Destination CIDR Block tidak dapat dimodifikasi. Dalam contoh ini, 192.168.2.0/24 ditampilkan.

Name

Tentukan nama rute baru.

Next Hop Type

Pilih tipe lompatan berikutnya. Dalam contoh ini, GWLB Endpoint dipilih.

GWLB Endpoint

GWLB Endpoint yang dibuat di Langkah 5: Konfigurasi titik akhir GWLB dipilih.

Tambahkan rute kustom: Untuk tabel rute subnet server aplikasi dan subnet titik akhir GWLB, klik tab Custom Route, klik Add Route Entry, tetapkan Destination CIDR Bock dan Next Hop, lalu klik OK. Tetapkan parameter sebagai berikut:

Untuk tabel rute subnet server aplikasi, Destination CIDR Block ditetapkan ke 0.0.0.0/0, dan Next Hop ditetapkan ke GWLB Endpoint.

Untuk tabel rute subnet titik akhir GWLB, Destination CIDR Block ditetapkan ke 0.0.0.0/0, dan Next Hop ditetapkan ke IPv4 Gateway.

Konfigurasi tabel rute untuk gateway IPv4

Tabel rute gateway IPv4 harus berisi entri yang mengarahkan traffic yang ditujukan ke server aplikasi ke titik akhir GWLB. Tabel berikut menjelaskan konfigurasi tabel rute yang diperlukan untuk gateway IPv4 dalam contoh ini. Konfigurasi ini hanya sebagai referensi.

Destination CIDR Block

Next Hop

Type

192.168.5.0/24

local

system route entry

192.168.2.0/24

GWLB endpoint

custom route entry

Konfigurasi untuk tabel rute subnet server aplikasi

Tabel rute subnet server aplikasi harus berisi entri yang mengarahkan seluruh traffic dari server aplikasi ke titik akhir GWLB. Tabel berikut menjelaskan konfigurasi yang diperlukan untuk tabel rute subnet server aplikasi dalam contoh ini. Konfigurasi ini hanya sebagai referensi.

Destination CIDR Block

Next Hop

Type

192.168.2.0/24

local

system route entry

192.168.5.0/24

local

system route entry

0.0.0.0/0

GWLB endpoint

custom route entry

Konfigurasi untuk tabel rute subnet titik akhir GWLB

Tabel rute subnet titik akhir GWLB harus mengarahkan traffic yang dikembalikan dari NVAs ke tujuan akhir. Untuk traffic dari Internet, rute lokal memastikan traffic tersebut mencapai server aplikasi. Untuk traffic dari server aplikasi, Anda harus menambahkan entri yang mengarahkan seluruh traffic ke gateway IPv4. Tabel berikut menjelaskan konfigurasi yang diperlukan untuk tabel rute subnet titik akhir GWLB dalam contoh ini. Konfigurasi ini hanya sebagai referensi.

Destination CIDR Block

Next Hop

Type

192.168.2.0/24

local

system route entry

192.168.5.0/24

local

system route entry

0.0.0.0/0

IPv4 gateway

custom route entry

Langkah 7: Verifikasi hasil

Uji konektivitas server

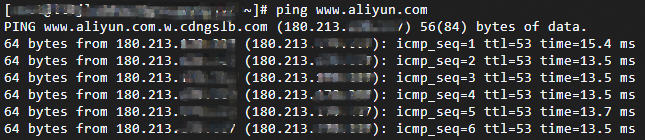

Masuk ke server aplikasi ECS dan uji aksesnya ke Internet dengan menjalankan perintah berikut:

ping www.aliyun.com

Jika output berisi informasi mengenai traffic dari server aplikasi ke Internet dan traffic tersebut terus bertambah selama periode waktu tertentu, berarti server aplikasi telah terhubung ke Internet dan pengujian berhasil.

Output-nya sebagai berikut:

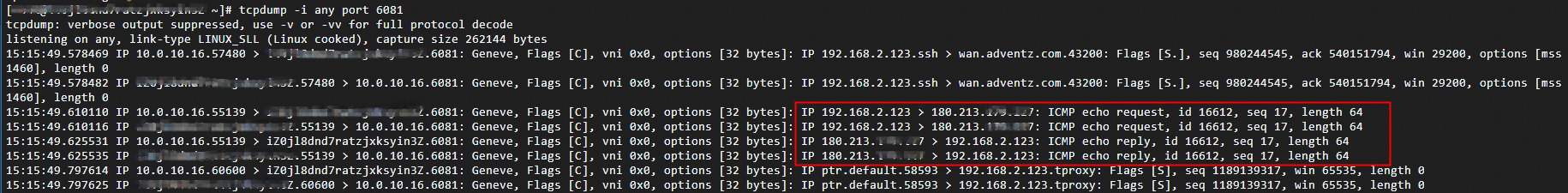

Uji lalu lintas melalui pemeriksaan keamanan

Masuk ke ECS01 atau ECS02 dan tangkap semua paket pada port 6081 dengan menjalankan perintah berikut:

tcpdump -i any port 6081

Jika output berisi informasi mengenai permintaan dan tanggapan dari server aplikasi ECS, berarti GWLB telah mengarahkan traffic ke NVAs untuk pemeriksaan keamanan dan pengujian berhasil.

Output-nya sebagai berikut:

Referensi

Ikhtisar produk

Panduan pengguna