Application Load Balancer (ALB) memungkinkan Anda mengonfigurasi sertifikat SM2 dan kebijakan keamanan TLS kustom yang mencakup paket sandi SM. Fitur ini memungkinkan browser yang kompatibel dengan SM mengakses layanan Anda secara aman melalui Transport Layer Cryptography Protocol (TLCP), sehingga mencapai komunikasi terenkripsi HTTPS yang mematuhi standar kriptografi nasional Tiongkok serta memenuhi persyaratan kepatuhan Multi-Level Protection Scheme (MLPS) Level 3 untuk sektor seperti keuangan dan pemerintahan.

Lingkup

Fitur sertifikat SM tidak diaktifkan secara default. Buka Quota Center untuk mengajukan kuota hak istimewa.

Anda telah mendaftarkan nama domain kustom. Topik ini menggunakan instans ALB yang dideploy di wilayah China (Shanghai). Oleh karena itu, Anda harus menyelesaikan Pendaftaran ICP untuk nama domain tersebut.

Anda telah membeli atau mengunggah sertifikat SM2 di Certificate Management Service. Sertifikat tersebut harus sesuai dengan nama domain kustom yang telah memiliki Pendaftaran ICP.

Anda telah membuat virtual private cloud (VPC) bernama

VPC1di wilayah China (Shanghai). Anda juga telah membuat vSwitch bernamaVSW1di Zona E dan vSwitch bernamaVSW2di Zona F.

Prosedur

1. Buat instans ECS dan deploy layanan

Buat instans ECS dengan konfigurasi berikut.

Instance Name: ECS01

Region: China (Shanghai)

VPC:

VPC1vSwitch:

VSW1Image: Alibaba Cloud Linux 3.2104 LTS 64-bit

Sambungkan ke instans ECS01. Jalankan perintah berikut untuk mendeploy layanan Nginx.

sudo yum install -y nginx sudo systemctl start nginx echo "Hello from ECS backend" | sudo tee /usr/share/nginx/html/index.htmlTambahkan aturan masuk ke security group instans ECS untuk mengizinkan traffic masuk. Pastikan aturan tersebut memiliki prioritas tinggi.

Authorization Policy: Allow

Protocol: Custom TCP

Source: Pilih

IPv4, lalu pilihThis VPC CIDR block.Destination (This Instance): Pilih

Port, lalu pilihHTTP (80).

Untuk informasi selengkapnya, lihat Create an instance on the Custom Launch tab, Connect to an ECS instance, dan Add security group rules.

2. Buat instans ALB

Masuk ke ALB console, pilih wilayah China (Shanghai), lalu klik Create ALB.

Pada halaman pembelian, lengkapi konfigurasi berikut dan klik Buy Now.

Instance Network Type: Pilih Internet.

VPC: Pilih

VPC1.Zone: Pilih Shanghai Zone E dan Shanghai Zone F. Kemudian, pilih masing-masing

VSW1danVSW2, lalu pilih Assign EIP.IP Version: Pilih IPv4.

Edition (Instance Fee): Pilih Standard.

Pada halaman Confirm Order, konfirmasi detail konfigurasi instans dan klik Activate Now.

3. Buat server group dan tambahkan server backend

Di Server Group console, pastikan wilayah China (Shanghai) telah dipilih, lalu klik Create Server Group.

Konfigurasikan server group berdasarkan informasi berikut dan klik Create.

Untuk Server Group Type, pilih Server Type.

Server Group Name: Masukkan

sg-nginx.VPC: Pilih

VPC1.Backend Server Protocol: Pertahankan nilai default

HTTP.

Pada dialog The server group is created, klik Add Backend Server. Pilih

ECS01dan klik Next. Pada langkah Ports/Weights, atur Port server ke80dan klik OK.

4. Buat kebijakan keamanan TLS yang mencakup paket sandi SM

Saat menggunakan sertifikat SM, Anda harus menggunakan kebijakan keamanan TLS kustom yang mencakup paket sandi SM. Kebijakan sistem default tidak menyertakan paket sandi SM.

Pada panel navigasi kiri di ALB console, klik TLS Security Policy. Pada tab Custom Policy, klik Create Custom Policy.

Pada panel yang muncul, atur Name kebijakan menjadi

gm-tls-policy. Atur Minimum Version ke TLS 1.0 and Later. Pada bagian Cipher Suite, pindahkanECC-SM2-WITH-SM4-SM3ke kotak terpilih di sebelah kanan, lalu klik Create.

ECC-SM2-WITH-SM4-SM3merupakan alias untukECC-SM2-SM4-CBC-SM3danECC-SM2-SM4-GCM-SM3.

5. Buat listener HTTPS dan konfigurasikan sertifikat SM

Di ALB console, klik ID instans target untuk membuka halaman Instance Details. Pada tab Listener, klik Create Listener.

Pada langkah Configure Listener, atur Listener Protocol ke HTTPS dan atur Listener Port ke

443. Lalu, klik Next.Pada langkah Configure SSL Certificate, pilih sertifikat SM yang telah disiapkan. Daftar sertifikat menampilkan tipe algoritma.

SM2menunjukkan sertifikat SM. Atur TLS Security Policy kegm-tls-policy, lalu klik Next.Pada langkah Select Server Group, pilih server group

sg-nginx, lalu klik Next.Pada langkah Configuration Review, konfirmasi konfigurasi dan klik Submit.

Setelah mengonfigurasi sertifikat SM, Anda harus memilih kebijakan keamanan TLS kustom yang mencakup paket sandi SM. Jika tidak, klien tidak dapat mengakses layanan.

6. Konfigurasikan resolusi nama domain

Arahkan nama domain kustom Anda ke nama DNS instans ALB dengan menambahkan Rekaman CNAME. Hal ini memungkinkan klien mengakses instans ALB melalui nama domain kustom Anda.

Topik ini menggunakan Alibaba Cloud DNS sebagai contoh. Jika nama domain Anda tidak didaftarkan di Alibaba Cloud, Anda harus terlebih dahulu menambahkan nama domain ke konsol Alibaba Cloud DNS.

Di ALB console, salin Domain Name instans target.

Masuk ke Alibaba Cloud DNS console. Pada kolom Actions nama domain target, klik Settings. Pada halaman Settings, klik Add Record.

Tambahkan Rekaman CNAME dengan informasi berikut dan klik OK.

Record Type: Pilih CNAME.

Hostname: Masukkan awalan nama domain, misalnya

sm2. Jika nama domain kustom Anda adalahexample.com, maka nama domain untuk mengakses instans ALB adalahsm2.example.com.Query Source dan TTL: Pertahankan nilai default.

Record Value: Masukkan nama DNS instans ALB.

Pada dialog Change Resource Record Confirmation yang muncul, konfirmasi informasi Rekaman DNS dan klik OK.

7. Uji dan verifikasi

sm2.example.comadalah contoh nama domain. Saat melakukan pengujian, gantilah dengan nama domain aktual yang dikonfigurasi pada Langkah 6. Pastikan Rekaman DNS telah berlaku.Untuk mengakses website yang menggunakan sertifikat SM, Anda memerlukan browser yang mendukung algoritma SM. Topik ini menggunakan browser ZOS sebagai contoh.

Verifikasi SM HTTPS

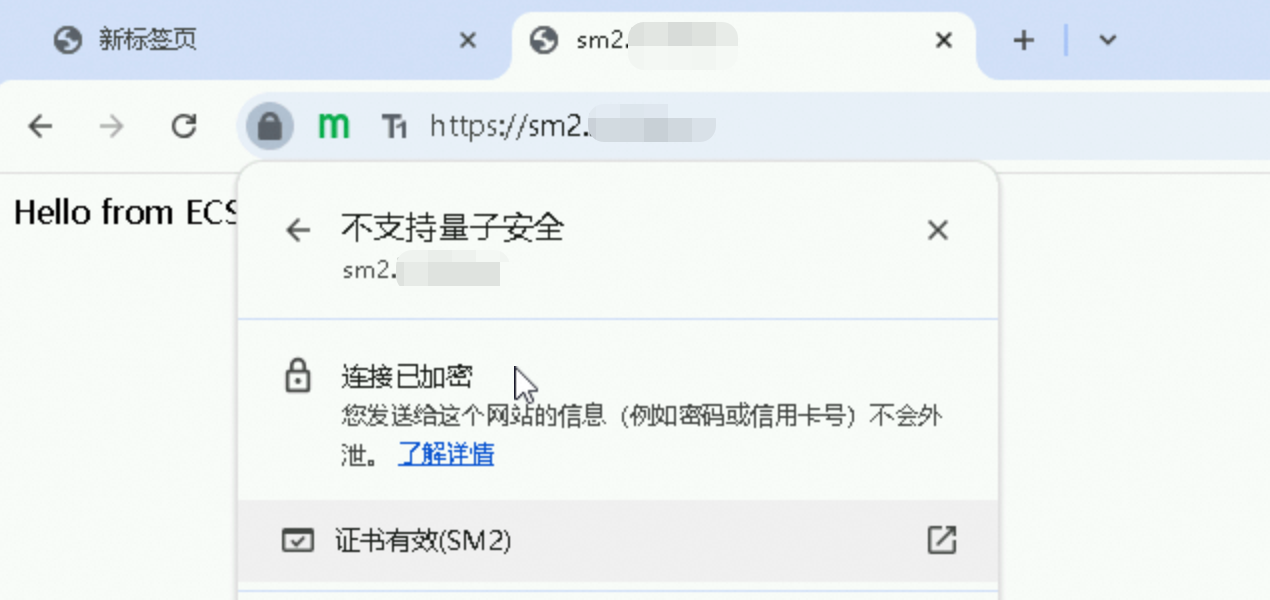

Pada bilah alamat browser ZOS, masukkan https://sm2.example.com lalu tekan Enter. Setelah halaman dimuat, klik ikon gembok di sebelah kiri bilah alamat untuk melihat informasi sertifikat. Jika tipe sertifikat ditampilkan sebagai SM2, konfigurasi SM HTTPS berfungsi dengan benar.

Informasi lebih lanjut

Batasan

Hanya instans ALB yang ditingkatkan yang mendukung sertifikat SM. Fitur ini tidak didukung pada instans ALB yang dibuat sebelum peningkatan. Anda dapat menggunakan kloning instans ALB untuk memigrasikan layanan secara manual dari instans ALB yang ada ke instans ALB yang ditingkatkan.

Hanya instans ALB edisi Standard dan yang diaktifkan WAF yang mendukung sertifikat SM. Edisi Basic dan Advanced tidak mendukung sertifikat SM.

Sertifikat SM tidak mendukung otentikasi timbal balik. Sertifikat CA tidak mendukung tipe SM2.

Penagihan

Instans ALB: ALB mendukung metode penagihan pay-as-you-go dan subscription. Untuk informasi selengkapnya, lihat Billing overview of ALB.

Instans ECS: Untuk informasi selengkapnya, lihat Billing overview of ECS. Jika Anda membuat instans ECS untuk tujuan pengujian, buatlah instans pay-as-you-go dengan spesifikasi rendah dan rilis setelah pengujian selesai untuk menghindari biaya yang tidak perlu.

Biaya nama domain dan resolusi DNS: Selain biaya nama domain yang dikenakan oleh penyedia nama domain Anda, Anda juga harus membayar biaya resolusi DNS publik otoritatif saat mengonfigurasi resolusi DNS di Alibaba Cloud.

FAQ

Mengapa browser yang kompatibel dengan SM gagal mengakses layanan dan menampilkan error SSL handshake?

Pastikan paket sandi SM

ECC-SM2-WITH-SM4-SM3telah dipilih dalam kebijakan keamanan TLS kustom.Pastikan listener dikaitkan dengan kebijakan keamanan TLS kustom yang mencakup paket sandi SM tersebut.