Security Center memindai gambar kontainer Anda untuk mendeteksi kerentanan sistem, kerentanan aplikasi, risiko dasar (baseline), sampel berbahaya, file sensitif, dan risiko dalam instruksi pembuatan gambar. Topik ini memandu Anda melalui alur kerja lengkap: mengonfigurasi cakupan pemindaian, memicu pemindaian, dan memantau progres tugas.

Prasyarat

Sebelum memulai, pastikan Anda telah:

Mengaktifkan fitur Container Image Scan dan membeli otorisasi Container Image Scan yang mencukupi. Untuk informasi lebih lanjut, lihat Aktifkan fitur Container Image Security Scan.

Memiliki instans Container Registry Enterprise Edition atau repositori gambar pribadi yang terhubung. Untuk informasi lebih lanjut, lihat Buat instans Container Registry Enterprise Edition dan Tambahkan repositori gambar.

Jika instans Container Registry Enterprise Edition Anda menggunakan virtual private cloud (VPC), pilih vSwitch di zona yang didukung dalam wilayah yang didukung. Untuk daftar lengkapnya, lihat Wilayah dan zona yang didukung.

Cara kerja

Security Center mendukung dua mode pemindaian dan enam kategori deteksi risiko.

Mode pemindaian:

| Mode | Deskripsi |

|---|---|

| Pemindaian manual | Dipicu segera dengan mengklik Scan Now. Semua jenis gambar yang terhubung ke Security Center dipindai kecuali Anda mempersempit cakupannya. |

| Pemindaian periodik | Berjalan secara otomatis berdasarkan siklus pemindaian yang Anda konfigurasi. Berlaku untuk pemindaian kerentanan, baseline, sampel berbahaya, dan file sensitif. Pemindaian gambar runtime kontainer tidak mendukung mode periodik. |

Kedua mode menggunakan konfigurasi cakupan pemindaian yang sama. Konfigurasikan cakupan terlebih dahulu, lalu pilih kapan akan menjalankannya.

Apa yang dideteksi oleh Security Center:Masuk ke Konsol Security Center.

| Kategori deteksi | Deskripsi | Mode yang didukung |

|---|---|---|

| Kerentanan sistem dan aplikasi | CVE pada paket OS, middleware, aplikasi web, dan database | Manual, periodik |

| Risiko baseline | Kesalahan konfigurasi terhadap tolok ukur keamanan | Manual, periodik |

| Sampel berbahaya | Trojan penambang, program backdoor, dan malware lainnya | Manual, periodik |

| File sensitif | Kredensial aplikasi, sertifikat, kunci, dan AccessKey penyedia cloud dalam layer gambar | Manual, periodik |

| Risiko instruksi pembuatan gambar | Risiko keamanan dalam instruksi Dockerfile | Manual, periodik |

| Risiko gambar runtime kontainer | Kerentanan dalam gambar yang berjalan di kontainer aktif | Hanya manual |

Model konsumsi kuota:

Security Center mengidentifikasi gambar berdasarkan nilai digest-nya. Jika digest gambar tidak berubah antar pemindaian, hanya pemindaian pertama yang mengonsumsi satu unit kuota. Ketika digest berubah — artinya gambar telah dibangun ulang atau diperbarui — pemindaian berikutnya akan mengonsumsi satu unit kuota tambahan.

Setiap tugas pemindaian memiliki timeout tetap selama 4 jam. Jika suatu tugas mencakup lebih banyak repositori daripada yang dapat dipindai dalam jangka waktu tersebut, repositori yang tersisa akan dilewati. Tentukan repositori yang Anda perlukan sebelum memulai pemindaian, dan tingkatkan laju Throttling untuk repositori Harbor agar tidak melebihi batas waktu.

Langkah 1: Konfigurasikan cakupan pemindaian

Pengaturan cakupan pemindaian berlaku untuk pemindaian manual maupun periodik.

Masuk ke atau Konsol Pusat Keamanan. Di pojok kiri atas, pilih wilayah aset yang ingin Anda lindungi: Daratan Tiongkok atau Luar Daratan Tiongkok.

Di panel navigasi kiri, pilih Protection Configuration > Container Protection > Container Image Scan.

Di pojok kanan atas halaman Container Image Scan, klik Scan Settings.

Di panel Scan Settings, klik tab fitur yang ingin Anda konfigurasi.

Bagian berikut mencakup setiap tab.

Konfigurasikan parameter pemindaian

Di tab Scan Configuration, atur parameter berikut:

| Parameter | Deskripsi |

|---|---|

| Consumed quota/Purchased quota | Jumlah pemindaian yang telah dilakukan versus total yang dibeli. Jika kuota hampir habis, klik Scale Out untuk membeli tambahan. |

| Scan Cycle | Frekuensi pemindaian periodik. Pengaturan ini tidak berpengaruh pada pemindaian manual. |

| Scan Scope | Repositori gambar yang akan disertakan. Klik Manage, pilih repositori di kotak dialog Image Management, lalu klik OK. Secara default, Automatically Adds New Image Repositories For Scan diaktifkan — repositori baru secara otomatis ditambahkan ke cakupan pemindaian periodik. Klik ikon |

| Scan Time Range | Memindai gambar berdasarkan waktu pembaruan lokal terakhirnya. Jika waktu pembaruan tidak tersedia, waktu pembuatan lokal digunakan. Misalnya, dengan memilih Last 7 Days, gambar yang terakhir diperbarui lebih dari 7 hari lalu akan dikecualikan — status tugas akan ditampilkan sebagai berhasil, tetapi dengan 0 pemindaian berhasil. |

| Vulnerability Retention Period | Lama hasil pemindaian periodik disimpan. Security Center secara otomatis menghapus hasil yang lebih tua dari periode ini. |

Kelola repositori gambar

Klik tab Image Repository untuk melihat repositori yang terhubung:

Tipe acr dan defaultAcr: Instans Container Registry Enterprise Edition yang disinkronkan secara otomatis dari Akun Alibaba Cloud Anda. Repositori ini tidak dapat dihapus dari daftar.

Tipe harbor, quay, dan gitlab: Repositori pribadi yang telah Anda hubungkan secara manual.

Dari tab ini Anda dapat:

Tambahkan repositori: Klik Add Image Repository untuk menghubungkan repositori pribadi yang belum ada dalam daftar. Untuk informasi lebih lanjut, lihat Tambahkan repositori gambar.

Hapus repositori: Di kolom Actions untuk repositori target, klik Remove, lalu klik OK.

Atur throttling Harbor: Untuk repositori Harbor, klik Edit di kolom Actions dan atur laju Throttling (jumlah gambar yang dipindai per jam, default: 10). Tingkatkan nilai ini jika Anda memiliki banyak gambar dan perlu semuanya dipindai dalam jendela 4 jam. Misalnya, repositori Harbor dengan 200 gambar pada laju default 10 per jam membutuhkan waktu 20 jam — melebihi timeout, sehingga banyak gambar tidak akan dipindai. Mengatur nilainya menjadi 200 mengurangi waktu tersebut menjadi 1 jam.

Pantau progres sinkronisasi: Klik Task Management di pojok kanan atas dan periksa tab Container Asset Synchronization dan Image Asset Synchronization untuk memastikan repositori siap sebelum menjalankan pemindaian.

Konfigurasikan pemeriksaan baseline

Di panel Scan Settings, klik tab Baseline Configuration Management.

Klik Manage di sebelah kanan Configuration Scope.

Di panel Baseline Check Scope, pilih baseline yang akan diperiksa, lalu klik Confirm.

Baseline Access Key Plaintext Storage dan Password Leakage sesuai dengan sakelar AccessKey Leak Detection dan Password Leak Detection di tab Baseline Configuration Management. Memilihnya di sini secara otomatis mengaktifkan sakelar yang sesuai — tidak diperlukan konfigurasi terpisah.

Setelah dikonfigurasi, baseline yang dipilih akan diperiksa setiap kali Anda menjalankan pemindaian manual atau saat pemindaian periodik dimulai.

Konfigurasikan pemindaian gambar runtime kontainer

Pemindaian gambar runtime kontainer mendeteksi kerentanan dalam gambar yang berjalan di kontainer aktif. Hanya pemindaian manual yang didukung.

Di panel Scan Settings, klik tab Container Runtime Image Scan.

Klik Configure Scan Scope. Di kotak dialog, pilih kluster dan nama aplikasi yang akan dipindai, lalu klik OK.

Klik Scan Now untuk segera memulai pemindaian.

Setelah pemindaian selesai, buka Task Management > Container Runtime Image Scan untuk melihat progres, lalu periksa tab Image Vulnerability Risk di halaman Container Image Scan untuk melihat kerentanan yang terdeteksi.

Konfigurasikan pemindaian file sensitif

Security Center dapat mendeteksi data sensitif dalam layer gambar, termasuk file konfigurasi aplikasi yang berisi kredensial tertanam, sertifikat dan kunci, token otentikasi, serta AccessKey dari penyedia cloud.

Pemindaian file sensitif hanya bersifat statis — deteksi runtime tidak didukung.

Di panel Scan Settings, klik tab Sensitive File Scan Settings.

Klik Manage di sebelah kanan Configuration Scope.

Di panel Sensitive File Scan Settings, pilih item pemeriksaan yang akan disertakan.

Aktifkan sakelar deteksi file sensitif.

Saat diaktifkan, pemindaian file sensitif dijalankan bersamaan dengan pemindaian kerentanan dan baseline — baik saat mengklik Scan Now maupun selama pemindaian periodik.

Konfigurasikan daftar putih file berisiko

Jika peringatan file sensitif tertentu, risiko instruksi pembuatan, atau sampel berbahaya dianggap wajar atau dapat diterima, tambahkan ke daftar putih. Security Center akan berhenti menghasilkan peringatan untuk item yang masuk daftar putih.

Daftar putih diisi dari peringatan yang Anda abaikan di tab Malicious Image Sample, Sensitive Image File, dan Image Build Command Risks. Anda tidak dapat mengonfigurasi daftar putih sebelum menjalankan pemindaian pertama.

Di panel Scan Settings, klik tab At-risk File Whitelist Configuration.

Di tab Sensitive File, Container Build, atau Malicious Sample, temukan tipe peringatan target dan:

Edit: Klik Edit di kolom Actions, lalu atur cakupan daftar putih menjadi All Image Repositories atau Current Image Repository Only.

Hapus: Klik Delete di kolom Actions untuk menghapus tipe peringatan dari daftar putih. Security Center akan kembali mendeteksi dan memberikan peringatan terhadap risiko tersebut.

Konfigurasikan perbaikan kerentanan otomatis

Security Center dapat secara otomatis memperbaiki kerentanan sistem dalam repositori gambar Container Registry Enterprise Edition (ACR Enterprise Edition).

Di panel Scan Settings, klik tab Image Risk Fixing Configuration.

Klik sakelar Fixing Configuration untuk mengaktifkan perbaikan otomatis.

Atur parameter berikut:

Parameter Deskripsi Fixing Period Seberapa sering Security Center menerapkan perbaikan. Fixing Scope Repositori gambar mana dalam instans ACR Enterprise Edition Anda yang akan diperbaiki. Time Range Hanya gambar yang diperbarui dalam periode ini yang diperbaiki. Jika gambar belum pernah diperbarui, waktu pembuatannya digunakan. Misalnya, dengan memilih 7 Days, hanya gambar yang diperbarui dalam 7 hari terakhir yang menerima perbaikan.

Setelah diaktifkan, Security Center menerapkan perbaikan saat pemindaian manual dijalankan atau saat tugas pemindaian periodik dimulai. Untuk memeriksa status remediasi, buka Task Management > Image Remediation.

Konfigurasikan daftar putih kerentanan

Untuk mengecualikan kerentanan tertentu dari pemindaian, tambahkan ke daftar putih kerentanan. Security Center akan berhenti menghasilkan peringatan untuk kerentanan yang masuk daftar putih.

Di panel Scan Settings, klik tab Vulnerability Whitelist Settings.

Kelola aturan daftar putih:

Buat aturan: Klik Create Rule, lalu konfigurasikan cakupan daftar putih dan jenis kerentanan yang berlaku.

Edit aturan: Klik Edit di kolom Actions untuk memperbarui Rule Scope, Image Selection, atau Note.

Hapus aturan: Klik Delete di kolom Actions. Security Center akan kembali mendeteksi dan memberikan peringatan terhadap kerentanan tersebut.

Klik ikon

di pojok kanan atas panel Scan Settings untuk menutupnya.

di pojok kanan atas panel Scan Settings untuk menutupnya.

Langkah 2: Jalankan pemindaian keamanan gambar

Dengan cakupan pemindaian yang telah dikonfigurasi, jalankan pemindaian secara manual atau andalkan jadwal periodik.

Pada pemindaian pertama, Security Center secara otomatis membuat titik akhir balik (reverse endpoint) di VPC yang dikonfigurasi untuk gambar Anda. Titik akhir ini memungkinkan Security Center mengakses instans Container Registry Enterprise Edition Anda di dalam VPC. Jangan menghapusnya. Untuk detailnya, lihat Titik akhir balik yang dibuat secara otomatis.

Jalankan pemindaian segera

Masuk ke Konsol Security CenterKonsol Security Center. Di sudut kiri atas, pilih wilayah: Chinese Mainland atau Outside Chinese Mainland.Masuk ke Konsol Security Center.

Di panel navigasi kiri, pilih Protection Configuration > Container Protection > Container Image Scan.

Klik Scan Now.

Di kotak dialog Quick Scan, semua jenis gambar yang terhubung dipilih secara default. Batalkan pilihan jenis yang tidak ingin disertakan, lalu klik OK. Hanya jenis yang telah dikonfigurasi di Security Center yang muncul di kotak dialog ini.

Jenis gambar Apa yang dipindai acr Instans Container Registry Enterprise Edition yang dibuat di Konsol Container Registry harbor, quay, gitlab Repositori pribadi yang telah Anda hubungkan ke Security Center Container Gambar runtime kontainer, berdasarkan pengaturan cakupan pemindaian runtime kontainer Anda

Hasil pemindaian muncul dalam waktu sekitar satu menit. Muat ulang halaman untuk melihat daftar risiko terbaru.

Konfigurasikan pemindaian periodik

Masuk ke Konsol Security CenterKonsol Security Center. Di pojok kiri atas, pilih wilayah: Chinese Mainland atau Outside Chinese Mainland.Masuk ke Konsol Security Center.

Di panel navigasi kiri, pilih Protection Configuration > Container Protection > Container Image Scan.

Di pojok kanan atas, klik Scan Settings.

Di tab Scan Configuration, atur Scan Cycle, lalu tutup panel Scan Settings.

Security Center menjalankan pemindaian secara otomatis berdasarkan siklus yang Anda atur, menggunakan konfigurasi cakupan pemindaian lengkap dari Langkah 1.

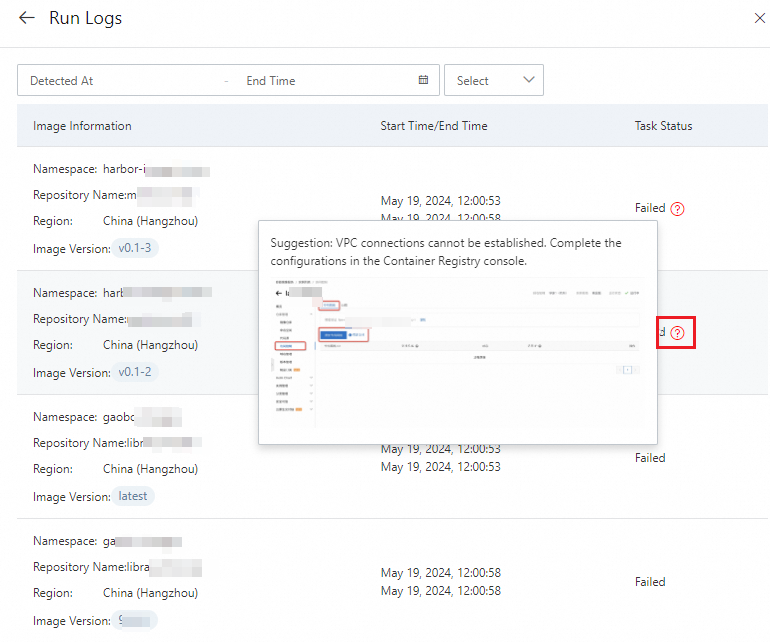

Langkah 3: Pantau progres pemindaian

Di pojok kanan atas halaman Container Image Scan, klik Task Management.

Di panel Task Management, klik tab Image Scan.

Tinjau progres dan status setiap tugas. Klik Details di kolom Actions untuk melihat log eksekusi — termasuk gambar mana yang gagal dan alasan kegagalannya.

Langkah selanjutnya

Setelah pemindaian selesai, tinjau dan tangani risiko yang terdeteksi. Untuk informasi lebih lanjut, lihat Tinjau dan tangani risiko gambar yang terdeteksi.

Lampiran

Deskripsi titik akhir balik yang dibuat secara otomatis

Saat Anda menjalankan pemindaian keamanan gambar untuk pertama kalinya, Security Center secara otomatis membuat titik akhir balik di VPC yang dikonfigurasi untuk gambar tersebut. Titik akhir ini memungkinkan layanan Security Center mengakses instans Container Registry Enterprise Edition Anda di dalam VPC. Untuk latar belakang cara kerja titik akhir balik, lihat Cara kerja.

Jangan menghapus titik akhir ini. Titik akhir ini tidak dikenai biaya dan tidak memengaruhi produk Alibaba Cloud lainnya.

Jika tidak ada pemindaian keamanan gambar yang dijalankan di VPC selama satu bulan, titik akhir balik akan dihapus secara otomatis. Pemindaian berikutnya akan membuat titik akhir baru secara otomatis — tidak diperlukan tindakan apa pun.

Wilayah dan zona yang didukung

Tabel berikut mencantumkan wilayah dan zona yang didukung untuk VPC dan vSwitch yang digunakan oleh instans Container Registry Enterprise Edition dengan fitur pemindaian keamanan gambar. Jika VPC dan vSwitch yang dikonfigurasi tidak ada dalam daftar ini, pemindaian gambar tidak tersedia untuk instans tersebut.

Cloud publik

| Nama wilayah | ID wilayah | Zona yang didukung | Nama zona | ID zona |

|---|---|---|---|---|

| Tiongkok (Qingdao) | cn-qingdao | 2 | Zona Qingdao B | cn-qingdao-b |

| Zona Qingdao C | cn-qingdao-c | |||

| Tiongkok (Beijing) | cn-beijing | 10 | Zona Beijing C | cn-beijing-c |

| Zona Beijing D | cn-beijing-d | |||

| Zona Beijing E | cn-beijing-e | |||

| Zona Beijing F | cn-beijing-f | |||

| Zona Beijing G | cn-beijing-g | |||

| Zona Beijing H | cn-beijing-h | |||

| Zona Beijing I | cn-beijing-i | |||

| Zona Beijing J | cn-beijing-j | |||

| Zona Beijing K | cn-beijing-k | |||

| Zona Beijing L | cn-beijing-l | |||

| Tiongkok (Zhangjiakou) | cn-zhangjiakou | 3 | Zona Zhangjiakou A | cn-zhangjiakou-a |

| Zona Zhangjiakou B | cn-zhangjiakou-b | |||

| Zona Zhangjiakou C | cn-zhangjiakou-c | |||

| Tiongkok (Hohhot) | cn-huhehaote | 2 | Zona Hohhot A | cn-huhehaote-a |

| Zona Hohhot B | cn-huhehaote-b | |||

| Tiongkok (Ulanqab) | cn-wulanchabu | 3 | Zona Ulanqab A | cn-wulanchabu-a |

| Zona Ulanqab B | cn-wulanchabu-b | |||

| Zona Ulanqab C | cn-wulanchabu-c | |||

| Tiongkok (Hangzhou) | cn-hangzhou | 7 | Zona Hangzhou B | cn-hangzhou-b |

| Zona Hangzhou F | cn-hangzhou-f | |||

| Zona Hangzhou G | cn-hangzhou-g | |||

| Zona Hangzhou H | cn-hangzhou-h | |||

| Zona Hangzhou I | cn-hangzhou-i | |||

| Zona Hangzhou J | cn-hangzhou-j | |||

| Zona Hangzhou K | cn-hangzhou-k | |||

| Tiongkok (Shanghai) | cn-shanghai | 8 | Zona Shanghai A | cn-shanghai-a |

| Zona Shanghai B | cn-shanghai-b | |||

| Zona Shanghai E | cn-shanghai-e | |||

| Zona Shanghai F | cn-shanghai-f | |||

| Zona Shanghai G | cn-shanghai-g | |||

| Zona Shanghai L | cn-shanghai-l | |||

| Zona Shanghai M | cn-shanghai-m | |||

| Zona Shanghai N | cn-shanghai-n | |||

| Tiongkok (Shenzhen) | cn-shenzhen | 4 | Zona Shenzhen C | cn-shenzhen-c |

| Zona Shenzhen D | cn-shenzhen-d | |||

| Zona Shenzhen E | cn-shenzhen-e | |||

| Zona Shenzhen F | cn-shenzhen-f | |||

| Tiongkok (Heyuan) | cn-heyuan | 2 | Zona Heyuan A | cn-heyuan-a |

| Zona Heyuan B | cn-heyuan-b | |||

| Tiongkok (Guangzhou) | cn-guangzhou | 2 | Zona Guangzhou A | cn-guangzhou-a |

| Zona Guangzhou B | cn-guangzhou-b | |||

| Tiongkok (Chengdu) | cn-chengdu | 2 | Zona Chengdu A | cn-chengdu-a |

| Zona Chengdu B | cn-chengdu-b | |||

| Tiongkok (Hong Kong) | cn-hongkong | 3 | Zona Hong Kong B | cn-hongkong-b |

| Zona Hong Kong C | cn-hongkong-c | |||

| Zona Hong Kong D | cn-hongkong-d | |||

| Singapura | ap-southeast-1 | 3 | Zona Singapura A | ap-southeast-1a |

| Zona Singapura B | ap-southeast-1b | |||

| Zona Singapura C | ap-southeast-1c | |||

| Malaysia (Kuala Lumpur) | ap-southeast-3 | 3 | Zona Kuala Lumpur A | ap-southeast-3a |

| Zona Kuala Lumpur B | ap-southeast-3b | |||

| Zona Kuala Lumpur C | ap-southeast-3c | |||

| Indonesia (Jakarta) | ap-southeast-5 | 3 | Zona Jakarta A | ap-southeast-5a |

| Zona Jakarta B | ap-southeast-5b | |||

| Zona Jakarta C | ap-southeast-5c | |||

| Filipina (Manila) | ap-southeast-6 | 1 | Zona Manila A | ap-southeast-6a |

| Thailand (Bangkok) | ap-southeast-7 | 2 | Zona Bangkok A | ap-southeast-7a |

| Zona Bangkok B | ap-southeast-7b | |||

| Jepang (Tokyo) | ap-northeast-1 | 3 | Zona Tokyo A | ap-northeast-1a |

| Zona Tokyo B | ap-northeast-1b | |||

| Zona Tokyo C | ap-northeast-1c | |||

| Korea Selatan (Seoul) | ap-northeast-2 | 2 | Zona Seoul A | ap-northeast-2a |

| Zona Seoul B | ap-northeast-2b | |||

| AS (Silicon Valley) | us-west-1 | 2 | Zona Silicon Valley A | us-west-1a |

| Zona Silicon Valley B | us-west-1b | |||

| AS (Virginia) | us-east-1 | 2 | Zona Virginia A | us-east-1a |

| Zona Virginia B | us-east-1b | |||

| Jerman (Frankfurt) | eu-central-1 | 3 | Zona Frankfurt A | eu-central-1a |

| Zona Frankfurt B | eu-central-1b | |||

| Zona Frankfurt C | eu-central-1c | |||

| Inggris (London) | eu-west-1 | 2 | Zona London A | eu-west-1a |

| Zona London B | eu-west-1b |

Finance Cloud

| Nama wilayah | ID wilayah | Kota | Zona yang didukung | Nama zona | ID zona |

|---|---|---|---|---|---|

| Tiongkok (Shanghai) Finance Cloud | shanghai-finance-1 | Shanghai | 4 | Zona Tiongkok (Shanghai) Finance Cloud F | cn-shanghai-finance-1f |

| Zona Tiongkok (Shanghai) Finance Cloud G | cn-shanghai-finance-1g | ||||

| Zona Tiongkok (Shanghai) Finance Cloud K | cn-shanghai-finance-1k | ||||

| Zona Tiongkok (Shanghai) Finance Cloud Z | cn-shanghai-finance-1z | ||||

| Tiongkok (Shenzhen) Finance Cloud | cn-shenzhen-finance-1 | Shenzhen | 2 | Zona Tiongkok (Shenzhen) Finance Cloud D | cn-shenzhen-finance-1d |

| Zona Tiongkok (Shenzhen) Finance Cloud E | cn-shenzhen-finance-1e | ||||

| Tiongkok (Beijing) Finance Cloud (Invitational Preview) | cn-beijing-finance-1 | Beijing | 2 | Zona Tiongkok (Beijing) Finance Cloud (Invitational Preview) K | cn-beijing-finance-1k |

| Zona Tiongkok (Beijing) Finance Cloud (Invitational Preview) L | cn-beijing-finance-1l |

Gov Cloud

| Nama wilayah | ID wilayah | Kota | Zona yang didukung | Nama zona | ID zona |

|---|---|---|---|---|---|

| Tiongkok (Beijing) Gov Cloud 1 | cn-north-2-gov-1 | Beijing | 3 | Zona Tiongkok (Beijing) Gov Cloud 1 B | cn-north-2-gov-1b |

| Zona Tiongkok (Beijing) Gov Cloud 1 C | cn-north-2-gov-1c | ||||

| Tiongkok (Beijing) Gov Cloud 1 Zona D | cn-north-2-gov-1d |