Manajemen Kerentanan mengotomatiskan penemuan, penilaian, dan perbaikan kerentanan keamanan pada server Anda. Fitur ini membantu mengelola risiko keamanan serta mengurangi permukaan serangan sistem dengan mencakup sistem operasi (OS), Sistem Manajemen Konten Web (Web-CMS), dan berbagai aplikasi. Dengan pemindaian otomatis dan perbaikan, solusi ini menggantikan metode penambalan manual tradisional, menjadikannya ideal untuk mengelola kluster server berskala besar.

Kasus penggunaan

Manajemen kerentanan terus-menerus dan otomatis untuk server bisnis kritis

Skenario: Server bisnis kritis memerlukan pemindaian harian dan perbaikan tepat waktu untuk menjaga layanan tetap aman dan stabil.

Edisi yang Berlaku: Advanced, Enterprise, atau Ultimate.

Fitur: Mendukung satu pemindaian kerentanan periodik otomatis per hari dan perbaikan tanpa batas. Fitur ini juga mendukung pemindaian kerentanan manual untuk menangani insiden keamanan mendadak.

Perlindungan dasar untuk server non-inti atau lingkungan pengembangan

Skenario: Anda memerlukan deteksi dan perbaikan dasar untuk sejumlah kecil server (kurang dari 10) atau untuk lingkungan pengembangan dan pengujian, sambil menjaga biaya tetap rendah.

Edisi yang Berlaku: Anti-virus, dengan opsi untuk Membeli perbaikan kerentanan sesuai kebutuhan.

Fitur: Mendukung satu pemindaian kerentanan periodik otomatis setiap dua hari, memenuhi kebutuhan dasar. Saat Anda perlu memperbaiki kerentanan, Anda dapat menggunakan model bayar sesuai penggunaan atau membeli paket perbaikan untuk manajemen fleksibel.

Tanggapi dan selidiki kerentanan kritis yang baru diungkapkan dengan cepat

Skenario: Saat kerentanan utama (seperti Log4j2) diungkapkan, Anda perlu segera menentukan apakah salah satu aset server terpengaruh.

Edisi yang Berlaku: Enterprise atau Ultimate.

Fitur: Gunakan pemindaian kerentanan manual untuk segera menjalankan pemindaian komprehensif pada semua atau sebagian server Anda. Hasil pemindaian memberikan informasi kerentanan terperinci dan saran remediasi resmi untuk perbaikan manual.

Fitur inti

Pemindaian kerentanan

Pemindaian Kerentanan mendukung dua metode: pemindaian kerentanan manual dan pemindaian kerentanan otomatis periodik.

Perbandingan | Pemindaian kerentanan manual | Pemindaian kerentanan otomatis periodik |

Metode pemicu | Pengguna memulai pemindaian sesuai permintaan dari Konsol. | Sistem secara otomatis menjalankan pemindaian pada interval yang dijadwalkan berdasarkan kebijakan yang telah ditentukan. |

Frekuensi pemindaian | Tidak tetap; ditentukan oleh pengguna. | Edisi Lanjutan, Perusahaan, dan Ultimate: Secara default setiap hari. Edisi Dasar dan edisi lainnya: Secara default setiap dua hari. |

Kasus penggunaan | • Tanggapan darurat: Selidiki kerentanan risiko tinggi yang baru diungkapkan dengan cepat. • Verifikasi pasca-perubahan: Verifikasi keamanan sistem segera setelah menerapkan aplikasi atau pembaruan baru. | • Pemeriksaan rutin: Untuk pemantauan kerentanan terus-menerus dan otomatis guna memenuhi persyaratan kepatuhan. • Manajemen terpusat: Terima laporan kerentanan untuk semua aset secara berkala tanpa intervensi manual. |

Perbaikan kerentanan

Pusat Keamanan menyediakan kemampuan Perbaikan Satu-Klik yang secara otomatis menerapkan patch untuk membantu menyelesaikan masalah keamanan dengan cepat.

Application Vulnerability dan Urgent Vulnerability tidak mendukung Perbaikan Satu-Klik dari konsol. Anda harus masuk ke server dan memperbaikinya secara manual, mengikuti saran dalam detail kerentanan.

Aturan Perhitungan Perbaikan Kerentanan

Unit Minimum: Berhasil memperbaiki satu Pemberitahuan Keamanan pada satu server dihitung sebagai satu perbaikan.

PentingSatu Pemberitahuan Keamanan mungkin berisi beberapa CVE terkait. Memperbaiki pemberitahuan tersebut dihitung hanya sebagai 1 perbaikan, terlepas dari berapa banyak CVE yang termasuk di dalamnya.

Jumlah Perbaikan Kerentanan = Σ (Jumlah Pemberitahuan Keamanan dengan status "Diperbaiki" pada setiap server)

PentingPerbaikan hanya dihitung setelah server di-restart dan statusnya berubah menjadi "Diperbaiki". Perbaikan gagal tidak dihitung.

Contoh:

Jika Anda berhasil memperbaiki 10 Pemberitahuan Keamanan berbeda pada masing-masing 5 server:

Total perbaikan kerentanan = 5 server × 10 Pemberitahuan Keamanan = 50 perbaikan

Prioritas Perbaikan Kerentanan

Saat kerentanan ada, sistem penilaian kerentanan Alibaba Cloud (berdasarkan CVSS dan dikombinasikan dengan skenario serangan cloud dunia nyata) membantu memprioritaskan perbaikan. Sistem ini mempertimbangkan tingkat keparahan kerentanan, kematangan eksploitasi, risiko ancaman, dan cakupan aset yang terpengaruh.

Skor Urgensi Remediasi Kerentanan = Skor Kerentanan Alibaba Cloud × Faktor Waktu × Faktor Lingkungan × Faktor Pentingnya Aset.

Skor Kerentanan Alibaba Cloud: Mengevaluasi tingkat keparahan bawaan kerentanan.

Faktor Waktu: Mempertimbangkan faktor dinamis seperti tanggal pengungkapan kerentanan dan prevalensi metode eksploitasi (nilai dari 0 hingga 1).

Faktor Lingkungan: Menilai kemampuan dieksploitasi kerentanan dalam lingkungan server, seperti apakah terhubung ke internet publik (nilai disesuaikan secara dinamis).

Faktor Pentingnya Aset: Menyesuaikan prioritas berdasarkan pengaturan pentingnya aset (Penting: 1.5, Umum: 1, Uji: 0.5).

Prioritas Perbaikan dan Saran:

Prioritas

Skor Urgensi Remediasi

Deskripsi

Saran Remediasi

Tinggi

13.5 atau lebih tinggi

Dapat dieksploitasi dengan mudah oleh penyerang jarak jauh yang tidak terotentikasi, mengakibatkan kompromi sistem (misalnya, eksekusi kode sembarang) tanpa interaksi pengguna. Sering digunakan oleh cacing dan ransomware.

Perbaiki secepat mungkin

Sedang

7.1 hingga 13.5

Berpotensi mengkompromikan kerahasiaan, integritas, atau ketersediaan sumber daya. Biasanya mencakup kerentanan dengan peringkat resmi tinggi tetapi belum terbukti dapat dieksploitasi.

Dapat diperbaiki nanti

Rendah

Di bawah 7.1

Kemungkinan sukses dieksploitasi sangat rendah atau tidak ada risiko nyata jika dieksploitasi. Umum dalam bug kode sumber atau kerentanan dengan dampak kecil pada kepatuhan atau kinerja bisnis.

Dapat ditunda

Khusus

-

Kerentanan Mendesak dan Kerentanan Web-CMS: Kerentanan risiko tinggi yang dikonfirmasi oleh insinyur keamanan Alibaba Cloud. Kami sarankan Anda memperbaikinya secepat mungkin. Saat faktor lingkungan tidak dapat diperoleh karena masalah jaringan, saran mungkin menampilkan "Dapat ditunda."

Perbaiki secepat mungkin

Aturan deteksi dan kebijakan manajemen data

Jadwal pembaruan aturan

Untuk mencakup Pemberitahuan Keamanan baru dari vendor OS, Pusat Keamanan secara teratur memperbarui aturan deteksi kerentanannya.

Pembaruan kerentanan mungkin tertunda selama hari libur umum.

Sistem Linux:

Kerentanan risiko tinggi: Aturan deteksi ditambahkan dalam waktu 48 jam setelah pengumuman vendor OS.

Kerentanan CVE: Aturan deteksi ditambahkan dalam waktu 14 hari setelah pengumuman vendor OS.

Sistem Windows: Aturan deteksi kerentanan CVE ditambahkan dalam waktu 48 jam setelah pengumuman Microsoft.

Kebijakan retensi data

Untuk memastikan kinerja sistem yang efisien, Pusat Keamanan secara otomatis membersihkan data kerentanan yang usang.

Kerentanan Aktif:

Jika status kerentanan (misalnya, Diperbaiki, Perbaikan Gagal, Diabaikan, Belum Diperbaiki, Memperbaiki, Memverifikasi) tidak berubah selama satu tahun, sistem secara otomatis menghapus catatan kerentanan tersebut.Kerentanan Tidak Valid:

Sistem secara otomatis menghapus catatan kerentanan jika statusnya tetap Invalid lebih lama dari periode retensi yang ditentukan dalam Retain Invalid Vulnerabilities For di bawah Vulnerability Settings.

Penagihan

Pusat Keamanan menawarkan dua model penagihan untuk fitur pemindaian dan perbaikan kerentanannya: Langganan dan Bayar Sesuai Penggunaan. Untuk detail lebih lanjut, lihat Ikhtisar Penagihan.

Untuk mengaktifkan pemindaian dan perbaikan kerentanan, Anda harus mengaitkan server Anda dengan edisi atau tingkat perlindungan setelah pembelian. Untuk instruksi, lihat Kelola kuota keamanan host dan kontainer.

Langganan: Beli edisi atau layanan bernilai tambah Vulnerability Fixing.

Bayar Sesuai Penggunaan: Beli Host and Container Security atau fitur pasca-bayar Vulnerability Fixing.

Cakupan fitur yang didukung bervariasi menurut model, seperti yang ditunjukkan dalam tabel di bawah ini:

Model Layanan | Edisi Layanan / Tingkat Perlindungan | Cakupan Pemindaian Manual | Cakupan Pemindaian Otomatis Periodik | Kemampuan Perbaikan Kerentanan |

Langganan | Edisi Perusahaan, Edisi Ultimate | Semua | Semua | Mendukung perbaikan kerentanan Linux, Windows, dan Web-CMS. |

Edisi Lanjutan | Semua kerentanan kecuali Application Vulnerability. | Semua kerentanan kecuali Application Vulnerability. | Mendukung perbaikan kerentanan Linux dan Windows. | |

Edisi Dasar, Edisi Bernilai Tambah, Edisi Anti-virus | Hanya Urgent Vulnerability. | Linux Software Vulnerability, Windows System Vulnerability, Web-CMS Vulnerability. | Penting Untuk mengaktifkan Perbaikan Satu-Klik, Anda harus membeli layanan bernilai tambah Vulnerability Fix secara terpisah. Untuk instruksi, lihat Beli Perbaikan Kerentanan (Langganan) dan Aktifkan Perbaikan Kerentanan (Bayar sesuai penggunaan). Setelah pembelian, mendukung perbaikan kerentanan Linux dan Windows. | |

Bayar sesuai penggunaan | Perlindungan Host, Perlindungan Host dan Kontainer | Semua | Semua | |

Tidak Dilindungi, Anti-Virus | Hanya Urgent Vulnerability. | Linux Software Vulnerability, Windows System Vulnerability, Web-CMS Vulnerability. |

Mulai menggunakan

Beli dan aktifkan Manajemen Kerentanan: Beli Pusat Keamanan.

Kaitkan server Anda dengan edisi atau tingkat perlindungan: Kelola lisensi.

Pindai kerentanan: Pindai kerentanan.

Lihat dan tangani kerentanan: Lihat dan tangani kerentanan.

Perbaiki kegagalan: Perbaiki masalah yang menyebabkan kegagalan perbaikan kerentanan.

FAQ

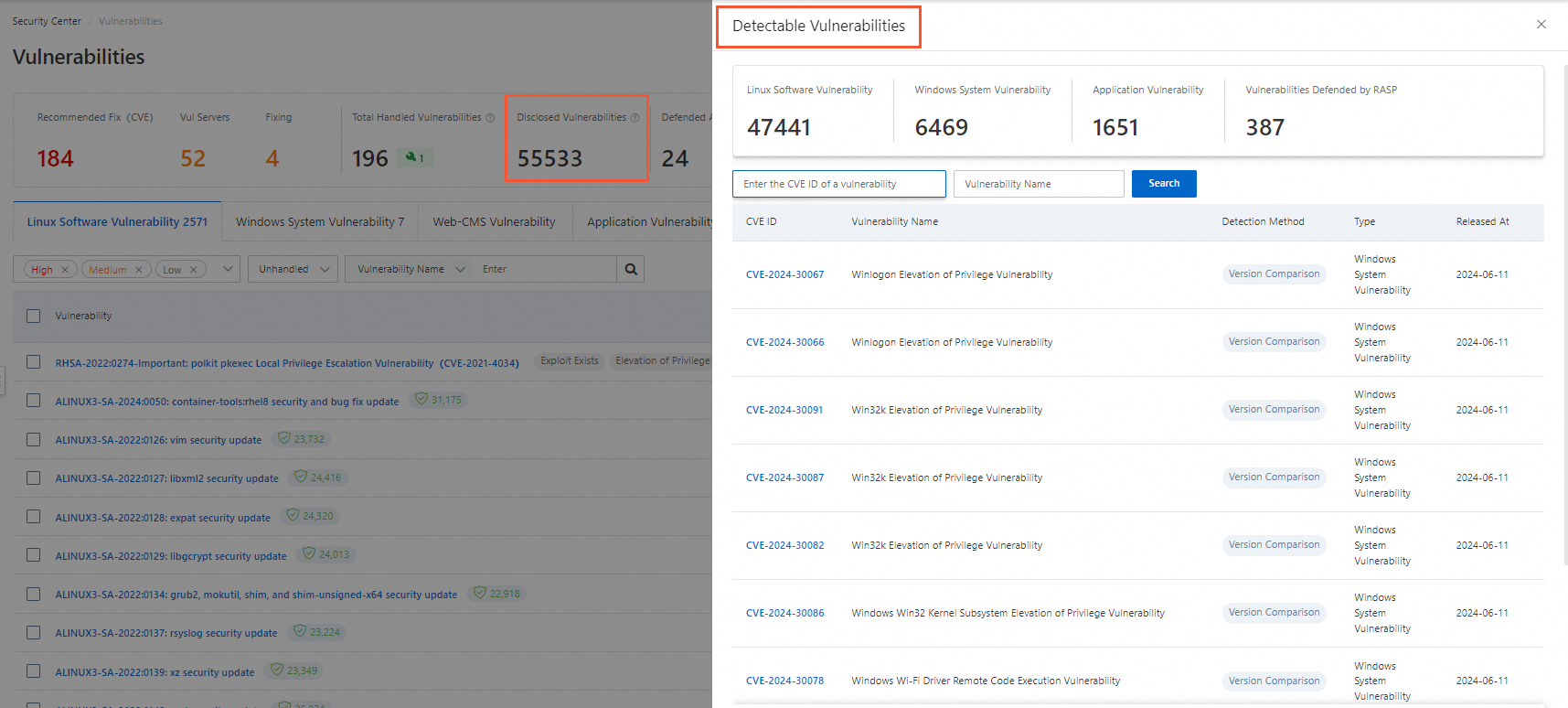

Bagaimana cara melihat kerentanan yang dapat dideteksi?

Di halaman Vulnerabilities, klik nomor di bagian Disclosed Vulnerabilities untuk melihat daftar kerentanan yang didukung.

Lampiran

Sistem operasi yang didukung untuk pemindaian dan perbaikan kerentanan

Jenis OS | Versi |

Windows Server |

|

CentOS |

|

Red Hat |

|

Ubuntu |

|

Alibaba Cloud Linux |

|

Anolis OS |

|

Debian |

Catatan Hanya pemindaian yang didukung; perbaikan tidak didukung. |

SUSE | |

Kylin | Kylin Advanced Server OS V10 |

Dukungan kerentanan OS yang telah mencapai akhir masa pakai

Untuk sistem operasi yang telah mencapai Akhir Masa Pakai (EOL), Pusat Keamanan tidak lagi mendukung pemindaian, deteksi, atau perbaikan Kerentanan Perangkat Lunak Linux dan Kerentanan Sistem Windows yang diungkapkan setelah tanggal EOL.

Pemindaian dan perbaikan untuk Kerentanan Web-CMS, Kerentanan Aplikasi, Kerentanan Darurat, dan fitur lainnya dari Pusat Keamanan tidak terpengaruh.

Versi OS | Tanggal Resmi Akhir Masa Pakai (EOL) | Tanggal Akhir Dukungan Patch |

Windows Server 2003 | 14 Juli 2015 | 14 Juli 2015 |

Windows Server 2008 | 14 Januari 2020 | 14 Januari 2020 |

Windows Server 2008 R2 | 14 Januari 2020 | 14 Januari 2020 |

Windows Server 2008 SP2 | 14 Januari 2020 | 14 Januari 2020 |

Windows Server 2012 | 10 Oktober 2023 | 10 Oktober 2023 |

Windows Server 2012 R2 | 10 Oktober 2023 | 10 Oktober 2023 |

Ubuntu 12.04 LTS | 28 April 2017 | 28 April 2017 |

Ubuntu 14.04 LTS | April 2019 | April 2019 |

Ubuntu 16.04 LTS | April 2021 | April 2021 |

Ubuntu 18.04 LTS | April 2023 | April 2023 |

CentOS 5 | 31 Maret 2017 | 31 Maret 2017 |

CentOS 6 | 30 November 2020 | 30 November 2020 |

CentOS 8 | 31 Desember 2021 | 31 Desember 2021 |

Red Hat 5 | 31 Maret 2017 | 31 Maret 2017 |

Red Hat 6 | 30 November 2020 | 30 November 2020 |