Security Center menyediakan fitur keamanan seperti pencegahan perilaku host berbahaya, anti-ransomware, dan pencegahan koneksi web shell. Anda dapat mengonfigurasi fitur-fitur ini untuk melindungi server Anda. Topik ini menjelaskan fitur perlindungan host yang tersedia dan cara mengonfigurasinya.

Pertahanan proaktif

Pengenalan fitur

Fitur pertahanan proaktif Security Center secara otomatis memblokir virus umum, koneksi jaringan berbahaya, dan koneksi web shell. Fitur ini juga menggunakan umpan (bait) untuk menangkap ransomware. Tabel berikut menjelaskan kemampuan pertahanan proaktif.

Feature | Supported editions | Description |

Malicious Host Behavior Prevention | Anti-virus, Advanced, Enterprise, dan Ultimate | Fitur Malicious Host Behavior Prevention secara otomatis memblokir dan menghapus virus jaringan umum. Virus tersebut mencakup ransomware utama, Trojan DDoS, program penambangan, trojan, program berbahaya, backdoor, dan cacing. Setelah Anda membeli edisi Anti-virus atau edisi Security Center yang lebih tinggi, fitur Malicious Host Behavior Prevention diaktifkan secara default. Semua server Anda ditambahkan ke cakupan deteksi fitur ini. Catatan Virus tipe infeksi adalah program berbahaya tingkat lanjut. Badan virus tersebut menulis kode berbahaya ke dalam file program normal untuk dieksekusi. Hal ini menyebabkan banyak program normal terinfeksi dan terdeteksi sebagai host. Virus tipe infeksi dapat merusak proses sistem. Menghentikan proses sistem dapat menimbulkan risiko terhadap stabilitas sistem. Oleh karena itu, Security Center tidak secara otomatis mengkarantina virus tipe infeksi. Anda harus menangani virus tersebut secara manual. |

Anti-ransomware (Bait Capture) | Anti-virus, Advanced, Enterprise, dan Ultimate | Fitur ini menyediakan umpan (bait) untuk menangkap jenis ransomware baru. Fitur ini menggunakan analisis perilaku virus untuk secara otomatis memulai pertahanan terhadap ransomware baru. File umpan yang dikonfigurasi oleh Security Center pada server Anda hanya digunakan untuk menangkap jenis ransomware baru. File tersebut tidak mengganggu layanan Anda. Anda dapat membuka halaman , klik tab CWPP, lalu atur Alert Type menjadi Precision Defense untuk melihat ransomware yang telah dihapus. |

Webshell Prevention | Enterprise dan Ultimate | Setelah Anda mengaktifkan fitur ini, Security Center secara otomatis memblokir koneksi mencurigakan yang dipicu oleh webshell yang dikenal dan mengkarantina file terkait. Anda dapat melihat peringatan dan file yang dikarantina terkait di halaman , pada tab Cloud Workload Protection Platform (CWPP). Untuk informasi selengkapnya, lihat Evaluate and handle security alerts dan Evaluate and handle security alerts. Catatan Setelah Anda membeli edisi Enterprise atau Ultimate, Security Center mengaktifkan fitur Webshell Prevention secara default dan menambahkan semua server Anda ke cakupan deteksinya. |

Malicious Network Behavior Prevention | Advanced, Enterprise, dan Ultimate | Setelah Anda mengaktifkan fitur ini, Security Center memblokir perilaku jaringan antara server Anda dan sumber berbahaya yang telah diungkapkan untuk meningkatkan keamanan server. |

User Experience Optimization in Proactive Defense | Enterprise dan Ultimate | Setelah Anda mengaktifkan fitur ini, Security Center mengumpulkan data Kdump server untuk analitik keamanan jika server mati secara tak terduga atau kemampuan pertahanannya hilang. Hal ini membantu meningkatkan kemampuan perlindungan keamanan Security Center secara berkelanjutan. |

Jika semua fitur dalam bagian Proactive Defense dinonaktifkan, Security Center hanya mengirim peringatan keamanan saat mendeteksi virus. Anda harus menangani peringatan terkait virus tersebut secara manual di konsol. Aktifkan semua fitur dalam bagian Proactive Defense untuk memperkuat keamanan server Anda. Untuk informasi selengkapnya tentang cara menangani peringatan keamanan, lihat Evaluate and handle security alerts.

Aktifkan kemampuan pertahanan

Masuk ke Security Center console.

Di panel navigasi sebelah kiri, pilih . Di pojok kiri atas konsol, pilih wilayah aset yang ingin Anda lindungi: Chinese Mainland atau Outside Chinese Mainland.

Di tab , aktifkan Malicious Host Behavior Prevention, Anti-ransomware (Bait Capture), Webshell Prevention, dan Malicious Network Behavior Prevention di bagian Proactive Defense.

Setelah Anda mengaktifkan semua sakelar di bagian Proactive Defense, Security Center melindungi server Anda dari berbagai ancaman, termasuk perilaku host berbahaya, ransomware, koneksi web shell abnormal, dan akses dari sumber berbahaya.

Klik Manage di sebelah kanan jenis pertahanan proaktif. Pilih server tempat Anda ingin menerapkan pencegahan virus atau perilaku berbahaya, lalu klik OK.

Setelah Anda mengaktifkan layanan Malicious Host Behavior Prevention, Anti-ransomware (Bait Capture), Webshell Prevention, dan Malicious Network Behavior Prevention, Security Center secara otomatis memblokir program dan proses terkait eksekusi virus serta memutus koneksi abnormal.

(Opsional) Centang kotak User Experience Optimization in Proactive Defense.

Mencentang User Experience Optimization in Proactive Defense membantu Security Center memperoleh data keamanan saat terjadi gangguan pada server, sehingga meningkatkan perlindungan keamanan Anda. Kami menyarankan Anda memilih opsi ini.

Langkah selanjutnya

Di halaman , buka tab CWPP untuk melihat virus yang secara otomatis diblokir oleh fitur pertahanan proaktif dalam daftar peringatan Proactive Defense for Containers. Anda perlu mengatur kondisi pencarian ke Handled dan memilih Precision Defense untuk Alert Type.

Setelah Anda mengaktifkan fitur Malicious Host Behavior Prevention, Anti-ransomware (Bait Capture), dan Webshell Prevention, beberapa program mungkin salah dilaporkan sebagai ancaman atau gagal dikarantina.

Jika file dikarantina akibat positif palsu, Anda dapat memulihkannya dari kotak karantina file. Untuk informasi selengkapnya, lihat Evaluate and handle security alerts.

Anda dapat mengisolasi secara manual event yang gagal diisolasi di halaman pada tab Cloud Workload Protection Platform (CWPP). Untuk informasi selengkapnya, lihat Evaluate and handle security alerts.

Deteksi web shell

Fitur deteksi web shell menggunakan mesin deteksi eksklusif untuk memindai server web dan direktori web guna mencari web shell dan program trojan. Fitur ini menggabungkan mekanisme deteksi statis dan dinamis secara berkala serta menyediakan fitur karantina manual satu klik. Klien Security Center hanya melakukan deteksi web shell setelah Anda mengaktifkan fitur tersebut untuk server. Berikut ini kemampuan deteksi dan penanganannya:

Menjalankan deteksi statis dengan memindai seluruh direktori web setiap hari pada tengah malam. Deteksi dinamis dipicu ketika terjadi perubahan pada file direktori web.

Mendukung konfigurasi cakupan aset untuk deteksi web shell.

Mendukung isolasi, pemulihan, dan pengabaian file webshell yang terdeteksi.

Edisi Free hanya mendukung beberapa jenis deteksi WebShell. Edisi berbayar lainnya dari Security Center mendukung semua jenis deteksi WebShell. Untuk deteksi WebShell yang lebih komprehensif, tingkatkan ke edisi Anti-virus, Advanced, Enterprise, atau Ultimate. Untuk informasi selengkapnya tentang cara peningkatan, lihat Upgrade and downgrade.

Konfigurasikan sakelar deteksi web shell

Secara default, Security Center mengaktifkan deteksi web shell untuk semua server yang telah menginstal klien Security Center. Kami menyarankan Anda mengaktifkan deteksi web shell untuk semua server yang menyediakan layanan web publik. Jika server Anda berada di jaringan internal yang sepenuhnya terisolasi, ikuti langkah-langkah berikut untuk menonaktifkan deteksi web shell pada server tersebut.

Masuk ke Security Center console.

Di panel navigasi sebelah kiri, pilih . Di pojok kiri atas konsol, pilih wilayah tempat aset Anda berada: Chinese Mainland atau Outside Chinese Mainland.

Pilih tab , lalu di bagian Webshell Detection and Removal, klik Manage.

Di panel Configure Servers for Webshell Detection and Removal, hapus centang pada server yang ingin Anda nonaktifkan deteksi web shell-nya, lalu klik OK.

Penanganan peringatan deteksi web shell

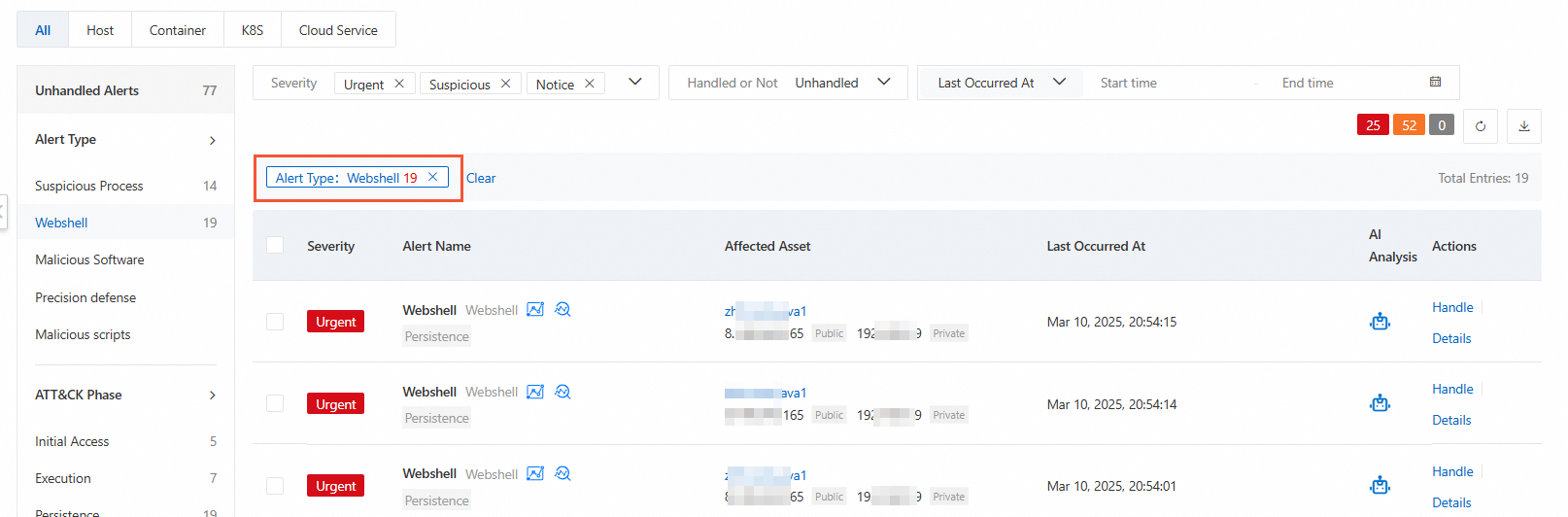

Setelah Anda mengaktifkan deteksi webshell untuk server Anda, Security Center menampilkan peringatan terhadap ancaman keamanan seperti file webshell di tab Agentless Detection pada halaman . Anda dapat membuka tab CWPP untuk melihat dan menangani peringatan bertipe Webshell. Jika Anda tidak menangani peringatan webshell, hal tersebut dapat menimbulkan ancaman serius terhadap aset Anda. Kami menyarankan Anda segera menangani peringatan tersebut.

Penanganan satu klik untuk peringatan web shell tidak didukung di Edisi Free Security Center. Jika Anda menggunakan Edisi Anti-virus atau edisi yang lebih tinggi, Anda dapat mengkarantina file web shell yang terdeteksi dengan satu klik di konsol. Untuk informasi selengkapnya, lihat Evaluate and handle security alerts.

Deteksi ancaman adaptif

Fitur deteksi ancaman adaptif dinonaktifkan secara default. Anda harus mengaktifkannya secara manual. Setelah Anda mengaktifkan fitur ini, jika Security Center mendeteksi ancaman berisiko tinggi (peringatan berisiko tinggi) pada server Anda, mode peringatan ketat akan diaktifkan secara otomatis pada klien server Anda selama tujuh hari. Mode peringatan ketat mengaktifkan semua aturan dan mesin keamanan untuk memberikan peringatan terhadap setiap intrusi mencurigakan dan potensi ancaman. Hal ini memungkinkan deteksi aktivitas peretas yang lebih komprehensif.

Security Center secara otomatis mengaktifkan mode peringatan ketat untuk server Anda selama tujuh hari. Jika Anda secara manual mengatur mode perlindungan untuk server selama periode ini, Security Center tidak akan secara otomatis menonaktifkan mode peringatan ketat setelah tujuh hari. Server akan terus menggunakan mode perlindungan yang Anda atur secara manual.

Batasan versi

Batasan versi

Langganan yang diperlukan: Enterprise atau Ultimate. Jika Anda menggunakan edisi lain, Anda harus upgrade.

CatatanAtur edisi perlindungan server agar sesuai dengan edisi yang Anda beli. Untuk informasi selengkapnya, lihat Attach a protection edition to a server.

Layanan pay-as-you-go: Metode penagihan ini diperlukan untuk Host and Container Security. Untuk mengaktifkan layanan ini, lihat Purchase.

CatatanTingkat perlindungan server harus diatur ke Host Protection atau Host and Container Protection. Untuk informasi selengkapnya, lihat Attach a protection level to a server.

Aktifkan deteksi ancaman adaptif

Masuk ke Security Center console.

Di panel navigasi sebelah kiri, pilih . Di pojok kiri atas konsol, pilih wilayah tempat aset yang ingin Anda lindungi berada: Chinese Mainland atau Outside Chinese Mainland.

Pilih tab , lalu aktifkan sakelar Proactive Defense for Containers di bagian Adaptive Threat Detection Capability.

CatatanJika Anda belum memberikan otorisasi kepada Security Center untuk mengakses resource cloud Anda, lengkapi otorisasi terlebih dahulu sesuai petunjuk di halaman. Operasi ini memberikan otorisasi kepada Security Center untuk mengakses resource cloud Anda. Setelah otorisasi berhasil, layanan Resource Access Management secara otomatis membuat peran terkait layanan untuk layanan Authorization for Security Center Service-linked Role. Security Center menggunakan peran ini untuk mengakses resource cloud Anda di produk lain dan memberikan perlindungan keamanan. Untuk informasi selengkapnya, lihat Service-linked roles for Security Center.

Pengaturan peringatan

Security Center menyediakan berbagai mode peringatan untuk peringatan server guna memenuhi kebutuhan keamanan Anda dalam berbagai skenario. Secara default, Security Center mengaktifkan Balanced Mode untuk semua server yang terhubung. Dalam mode ini, yang didasarkan pada pengujian komprehensif oleh pakar Alibaba Cloud, lebih banyak risiko mencurigakan terdeteksi sambil mempertahankan tingkat positif palsu yang rendah.

Ubah mode peringatan

Jika Anda memerlukan deteksi yang lebih ketat untuk server Anda, Anda dapat mengubah mode peringatan server menjadi Strict Mode.

Dalam Strict Mode, Alibaba Cloud mendeteksi lebih banyak perilaku mencurigakan dan menghasilkan lebih banyak peringatan. Namun, mode ini memiliki risiko positif palsu yang lebih tinggi. Gunakan mode ini dengan hati-hati selama periode dukungan acara besar.

Masuk ke Security Center console.

Di panel navigasi sebelah kiri, pilih . Di pojok kiri atas konsol, pilih wilayah tempat aset yang ingin Anda lindungi berada: Chinese Mainland atau Outside Chinese Mainland.

Pilih , lalu di bagian Alert Settings, klik Manage di sebelah kanan Strict Mode.

Pilih server yang ingin Anda aktifkan Strict Mode-nya, lalu klik OK.

Referensi

Untuk membuat aturan pertahanan perilaku berbahaya yang berbeda untuk server yang berbeda, Anda dapat menggunakan fitur malicious behavior defense Security Center.