Saat peringatan keamanan muncul, setiap menit yang dihabiskan untuk triase manual meningkatkan tingkat paparan Anda. Aturan respons otomatis di Agentic SOC menutup celah tersebut: setiap aturan mendefinisikan kondisi pemicu dan satu atau beberapa aksi, lalu sistem menjalankan aksi-aksi tersebut segera setelah peringatan atau event yang sesuai diterima—tanpa intervensi manual. Hal ini memperpendek mean time to respond (MTTR) dan memungkinkan tim keamanan Anda fokus pada analisis ancaman kompleks alih-alih triase rutin.

Kasus penggunaan umum:

Blokir alamat IP berbahaya segera setelah peringatan WAF dihasilkan, sebelum serangan meningkat.

Tetapkan pemilik dan tingkatkan level risiko secara otomatis ketika beberapa peringatan digabung menjadi event keamanan dengan tingkat keparahan tinggi.

Nonaktifkan notifikasi peringatan berulang untuk IP yang diketahui aman dengan menambahkannya ke daftar putih secara otomatis.

Cara kerja

Setiap peringatan atau event masuk melewati pipeline empat langkah:

Masuknya data — Security Center menerima peringatan dari produk cloud seperti WAF dan AEGIS, lalu menggabungkan peringatan terkait menjadi event keamanan.

Pencocokan aturan — Mesin respons mengevaluasi semua aturan yang diaktifkan terhadap Trigger dan Filter Condition yang Anda konfigurasikan.

Eksekusi aksi — Saat suatu aturan cocok, sistem menjalankan semua aksi yang dikonfigurasikan secara berurutan, tunduk pada kebijakan Silence Rule.

Pencatatan hasil — Semua aksi otomatis dicatat di Response Center untuk audit dan pelacakan.

Konsep utama

| Konsep | Deskripsi |

|---|---|

| Entity | Target dari aksi respons. Entity adalah informasi kunci yang diekstraksi dari peringatan atau event: alamat IP, hash MD5 file, atau nama proses. |

| Playbook | Alur kerja otomatis yang telah ditentukan sebelumnya. Saat suatu aturan cocok, sistem menjalankan playbook untuk melakukan operasi respons kompleks pada entity tersebut. |

| Predefined rule | Kebijakan respons bawaan yang disediakan oleh sistem. Aktifkan langsung dari halaman produk. Anda dapat melihat konfigurasinya tetapi tidak dapat mengedit atau menghapusnya. |

| Custom rule | Aturan yang Anda buat sesuai kebutuhan bisnis, dengan konfigurasi pemicu dan aksi yang fleksibel. |

Buat aturan respons otomatis

Setelah Anda membuat dan mengaktifkan aturan, Agentic SOC mencocokkannya dengan event keamanan baru. Saat terjadi kecocokan, sistem menjalankan aksi yang dikonfigurasikan secara otomatis.

Prasyarat

Sebelum memulai, pastikan Anda memiliki:

Akses ke konsol Security Center dengan izin untuk mengonfigurasi Agentic SOC

Playbook yang telah dipublikasikan (bawaan atau kustom) jika aturan Anda akan menggunakan Run Playbook

Langkah 1: Buka Response Orchestration

Buka konsol Security Center - Agentic SOC - Response Orchestration. Di pojok kiri atas, pilih wilayah tempat aset Anda berada: Tiongkok daratan atau Di luar Tiongkok daratan.

Langkah 2: Mulai pembuatan aturan

Pada tab Automatic Response Rule, klik Create Rule.

Untuk membuat aturan dengan cepat, pilih aturan bawaan atau kustom yang sudah ada lalu klik Copy di kolom Actions.

Langkah 3: Konfigurasikan informasi dasar

Rule Name — Gunakan nama yang mencerminkan skenario, objek, dan aksi. Contohnya: MiningProgram_Process_AutoTerminate.

Trigger — Pilih metode pemicu berdasarkan kapan Anda ingin aturan dijalankan.

| Metode pemicu | Kapan dijalankan | Aksi yang didukung |

|---|---|---|

| Alert Trigger | Segera saat satu peringatan dihasilkan | Run Playbook dan Add Alert to Whitelist |

| Event Occurrence | Pertama kali beberapa peringatan digabung menjadi event keamanan | Semua aksi tingkat event dan eksekusi playbook |

| Event Update | Saat peringatan baru dikaitkan dengan event yang sudah ada, memperbarui waktu kemunculannya | Semua aksi tingkat event dan eksekusi playbook |

Langkah 4: Tetapkan kondisi filter

Kondisi filter menentukan nilai bidang yang harus cocok agar aturan dijalankan. Bidang yang tersedia bergantung pada Trigger yang Anda pilih. Klik Add Condition atau Add Group untuk menyusun logika Anda.

Logika kondisi:

Dalam satu grup — Tetapkan beberapa kondisi dengan logika AND atau OR.

Antar grup — Tetapkan beberapa grup kondisi dengan logika AND atau OR.

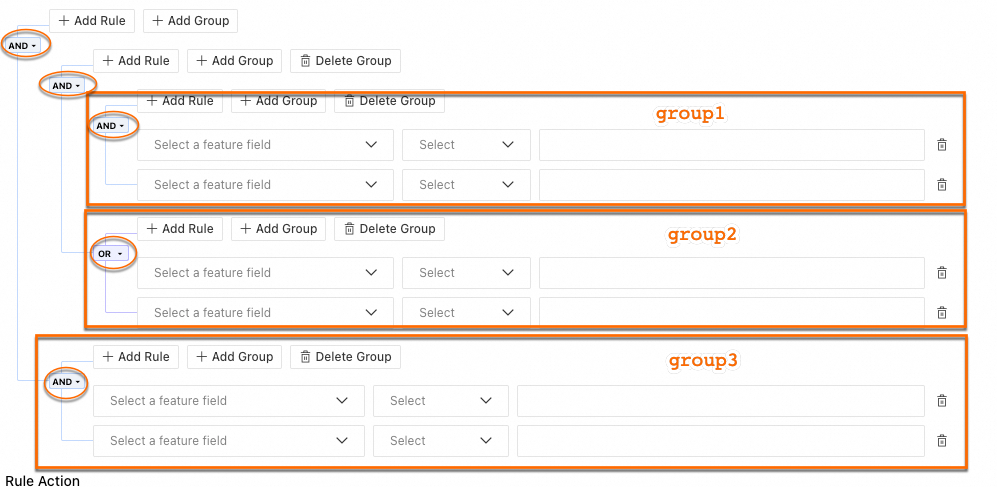

Contohnya, jika Anda memiliki tiga grup dengan hubungan group1 AND group2 OR group3:

group1menggunakan logika AND secara internal.group2menggunakan logika OR secara internal.group3menggunakan logika AND secara internal.

Kondisi yang didukung:

| Kondisi | Deskripsi |

|---|---|

= | Sama dengan |

<> | Tidak sama dengan |

contains | String berisi |

not contains | String tidak berisi |

in | Ada dalam daftar nilai. Pisahkan beberapa nilai dengan koma, contohnya: condi1,condi2 |

not in | Tidak ada dalam daftar nilai. Pisahkan beberapa nilai dengan koma, contohnya: condi1,condi2 |

is null | Merupakan string kosong. "", null, dan NULL semuanya dianggap sebagai string kosong |

is not null | Bukan string kosong |

regexp | Sesuai dengan ekspresi reguler |

not regexp | Tidak sesuai dengan ekspresi reguler |

in ip dataset | Ada dalam set data IP |

not in ip dataset | Tidak ada dalam set data IP. Konfigurasikan set data di Agentic SOC > Agentic SOC > Integration Center > Observation List sebelum memilihnya |

in dataset | Ada dalam set data |

not in dataset | Tidak ada dalam set data |

Langkah 5: Konfigurasikan aksi aturan

Di area Rule Action, klik Add untuk mengonfigurasi satu atau beberapa aksi. Saat aturan dijalankan, Agentic SOC menjalankan semua aksi secara berurutan terhadap entity yang cocok.

Jika Anda menambahkan beberapa aksi aturan, semuanya dijalankan secara berurutan setiap kali aturan dijalankan.

Ketersediaan aksi berdasarkan pemicu:

| Aksi | Alert Trigger | Event Occurrence / Event Update |

|---|---|---|

| Run Playbook | Ya | Ya |

| Add Alert to Whitelist | Ya | Tidak |

| Change Incident Status | Tidak | Ya |

| Change Risk Level | Tidak | Ya |

| Use Recommend Playbook | Tidak | Ya |

| Modify Owner | Tidak | Ya |

| Add event tag | Tidak | Ya |

| Delete event tag | Tidak | Ya |

Detail aksi:

Run Playbook — Menjalankan playbook yang dipilih secara otomatis saat aturan dijalankan.

Mendukung Predefined Playbook dan Custom Playbook yang telah dipublikasikan.

Hanya playbook yang node Start-nya dikonfigurasi dengan jenis parameter output tertentu yang dapat ditautkan ke aturan. Jenis entity yang didukung: IP entity, file entity, process entity, container entity, domain name entity, host entity, dan security alert.

Parameter Deskripsi Entity (misalnya IP berbahaya atau proses berbahaya) Default-nya Automatically Obtain dan tidak dapat diubah. Agentic SOC mengambil informasi entity dari log peringatan atau event yang masuk. Destination Account Akun Alibaba Cloud yang menjalankan playbook. Pilih System automatic acquisition untuk menggunakan akun yang diidentifikasi dalam objek entity, atau Custom untuk menentukan UID Alibaba Cloud saat ini (akun root) atau akun anggota yang dikelola oleh manajemen keamanan multi-akun. Effect Periode validitas untuk aksi playbook berbasis IP. Misalnya, jika playbook memblokir IP selama 7 hari, IP tersebut secara otomatis dibuka blokirnya setelah 7 hari. Jika menambahkan IP ke daftar putih selama 7 hari, IP tersebut secara otomatis dilepas setelah 7 hari. Jika memantau IP selama 7 hari, pemantauan berhenti setelah 7 hari. Add Alert to Whitelist — Menekan notifikasi lebih lanjut untuk peringatan yang cocok.

Untuk peringatan Cloud Workload Protection Platform (CWPP), statusnya secara otomatis diperbarui menjadi Automatically Add to Whitelist.

Untuk peringatan Agentic SOC, bidang Add to Whitelist diperbarui menjadi Yes.

Peringatan yang sesuai dengan aturan daftar putih ini tidak lagi dikaitkan dengan event.

Use Recommend Playbook — Sistem merekomendasikan playbook bawaan berdasarkan informasi peringatan dan entity. Misalnya, untuk entity IP yang diekstraksi dari peringatan WAF, sistem merekomendasikan playbook untuk memblokir alamat IP di WAF. Lihat semua playbook bawaan di tab Predefined Playbook.

Change Incident Status — Secara otomatis menyesuaikan status event saat aturan dijalankan.

Change Risk Level — Secara otomatis menyesuaikan level risiko event saat aturan dijalankan.

Modify Owner — Menetapkan pemilik ke event secara otomatis. Penetapan ini dicatat di Activity Log pada tab Response Activity di halaman detail event.

Add event tag / Delete event tag — Secara otomatis menambahkan atau menghapus tag tertentu dari event untuk mempermudah kategorisasi dan penyaringan.

Urutan eksekusi aturan dan Silence Rule:

Urutan — Saat beberapa aturan dijalankan pada event yang sama, aksi dijalankan sesuai urutan yang ditentukan oleh Order. Sistem menjalankan semua aksi aturan secara berurutan, dan aksi terakhir menimpa hasil aksi sebelumnya.

Silence Rule — Untuk entity yang sama, playbook yang sama dijalankan paling banyak sekali per menit.

Langkah 6: Aktifkan aturan

Aturan dinonaktifkan secara default setelah dibuat. Pada halaman daftar aturan, klik ikon ![]() di kolom Enabling Status untuk mengaktifkannya.

di kolom Enabling Status untuk mengaktifkannya.

Lihat catatan pemrosesan

Setelah mengaktifkan aturan, periksa hasil eksekusinya di salah satu tempat berikut:

Disposal Center — Buka Agentic SOC > Disposal Center untuk melihat detail pemrosesan.

Detail playbook — Buka halaman detail playbook untuk melihat catatan eksekusi historis.

Playbook Execution Records — Buka Agentic SOC > SOAR > Playbook Execution Records untuk melihat semua eksekusi playbook.

Terapkan di lingkungan produksi

Uji sebelum menggunakan aksi berisiko tinggi. Sebelum mengaktifkan aturan yang memblokir alamat IP atau menghapus file, validasi logika pemicu menggunakan aksi berisiko rendah. Pastikan aturan dijalankan pada event yang diharapkan sebelum beralih ke aksi berisiko tinggi.

Rencanakan urutan aturan untuk menghindari konflik. Saat beberapa aturan bertindak pada event yang sama, sistem menjalankan aksi secara berurutan dan aksi terakhir menimpa aksi sebelumnya. Tinjau urutan aturan Anda setiap kali aturan memodifikasi bidang event yang sama.

Gunakan ekspresi reguler dengan hati-hati. Di Filter Condition, pola regexp yang tidak efisien dapat memengaruhi kinerja pencocokan aturan dalam skala besar.

FAQ

Mengapa aturan saya tidak dijalankan?

Periksa empat hal berikut secara berurutan:

Status aturan — Pastikan aturan diaktifkan di halaman daftar aturan.

Kondisi filter — Coba longgarkan kondisinya atau sementara ganti aksinya dengan yang tidak berisiko seperti Add event tag untuk memverifikasi apakah aturan cocok.

Nilai bidang — Pastikan nilai bidang aktual dalam peringatan atau event benar-benar sesuai dengan yang Anda tetapkan di kondisi filter. Perhatikan spasi dan perbedaan huruf kapital/kecil.

Silence Rule — Jika aturan baru saja dijalankan untuk entity dan playbook yang sama, Silence Rule mungkin sedang menekannya. Playbook yang sama dijalankan paling banyak sekali per menit per entity.

Eksekusi playbook saya gagal. Bagaimana cara memecahkan masalahnya?

Mulailah dari log eksekusi. Buka Response Center atau halaman Historical Execution Records untuk playbook guna menemukan detail error. Lalu periksa:

Izin akun — Pastikan akun tujuan (atau peran RAM-nya) memiliki izin yang diperlukan untuk operasi playbook, seperti membuat aturan security group VPC atau mengkarantina file.

Parameter entity — Pastikan informasi entity dari peringatan pemicu lengkap dan dapat diteruskan sebagai parameter yang valid ke playbook.