Dokumen ini menjelaskan fitur manajemen otentikasi dari aplikasi SASE, yang membantu Anda masuk dan menggunakan aplikasi dengan lebih mudah serta aman. Fitur ini mendukung manajemen identitas yang fleksibel, kebijakan masuk otomatis, serta integrasi dengan penyedia identitas (IdP) perusahaan seperti Okta, Azure Active Directory (AD), dan sistem yang dikembangkan sendiri untuk menerapkan Single Sign-On (SSO) ke aplikasi SASE melalui protokol OpenID Connect (OIDC), sehingga memberikan pengalaman akses yang mulus dan lebih aman.

Skenario

Perusahaan Anda terhubung ke beberapa aplikasi, masing-masing dengan sumber identitas yang berbeda, sehingga pengguna harus masuk ke aplikasi SASE menggunakan sumber identitas yang sesuai.

Perusahaan Anda mengelola pengguna melalui sumber otentikasi OIDC dan ingin menggunakannya untuk semua aplikasi yang kompatibel dengan OIDC, termasuk aplikasi SASE.

Dalam lingkungan di mana titik akhir perusahaan dikelola secara terpusat, administrator TI ingin karyawan dapat masuk secara otomatis saat membuka SASE App tanpa memasukkan kredensial secara manual. Ini meningkatkan efisiensi dan pengalaman pengguna.

Prasyarat

Anda harus membuat dan mengaktifkan sumber identitas sebelum mengaktifkan status otentikasinya. Untuk informasi selengkapnya, lihat Sinkronisasi identitas.

Untuk menggunakan protokol OIDC guna memperluas sumber identitas Protokol Akses Direktori Ringan (LDAP), Anda harus terlebih dahulu terhubung ke sumber identitas LDAP dan mengaktifkannya. Untuk praktik terbaik dalam menghubungkan ke LDAP, lihat Akses Pengguna LDAP yang Aman dengan SASE.

CatatanKarena sumber otentikasi OIDC tidak memiliki kemampuan struktur organisasi, Anda harus mengaitkannya dengan sumber identitas yang memiliki kemampuan tersebut.

SASE App yang diinstal pada titik akhir perusahaan harus versi 4.8.5 atau lebih baru.

Membuat sumber otentikasi ekstensi

Sumber otentikasi ekstensi mendukung OIDC dan otentikasi perangkat. Otentikasi OIDC menggunakan alur kode otorisasi standar OIDC untuk otentikasi federasi. Setiap IdP yang mendukung SSO melalui alur ini—seperti Okta, Azure AD, atau sistem yang dikembangkan sendiri—dapat bertindak sebagai IdP untuk SASE, memungkinkan pengguna masuk ke aplikasi SASE. Untuk otentikasi perangkat, Anda dapat mengunggah informasi perangkat; bila dikombinasikan dengan kebijakan bebas masuk, hal ini memungkinkan masuk klien secara otomatis.

Masuk ke Konsol Secure Access Service Edge.

Di panel navigasi di sebelah kiri, pilih .

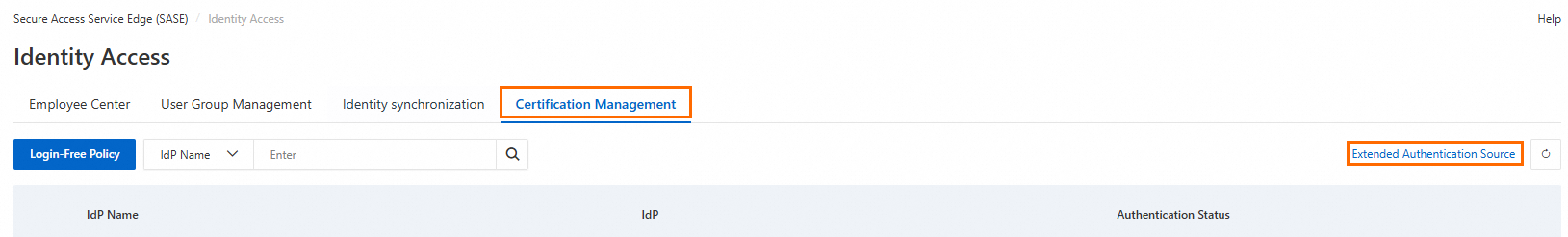

Pada tab Authentication Management, klik Extended Authentication Source.

Di halaman Extended Authentication Source, klik Add Extended Authentication Source.

Di panel Add, tambahkan sumber otentikasi ekstensi sesuai dengan deskripsi dalam tabel berikut.

Item Konfigurasi

Deskripsi

Authentication Source Name

Nama sumber identitas ekstensi.

Nama harus memiliki panjang 2 hingga 100 karakter dan dapat berisi karakter Cina, huruf, angka, tanda hubung (-), dan garis bawah (_).

Description

Deskripsi konfigurasi.

Deskripsi ini muncul sebagai judul masuk di klien SASE untuk membantu Anda mengidentifikasi sumber identitas selama masuk.

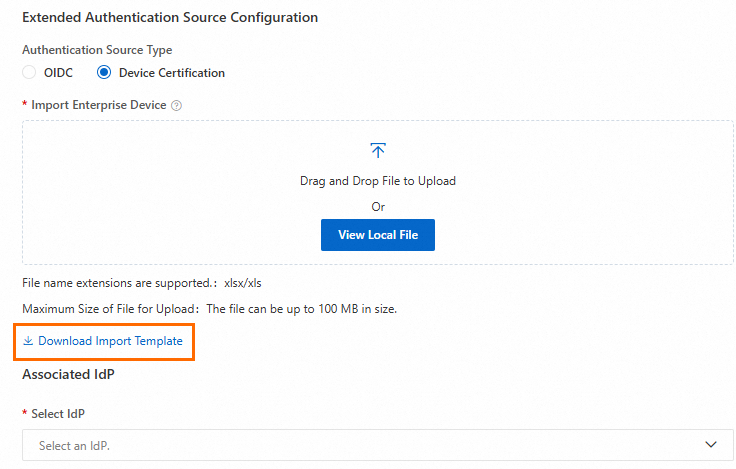

Atur Authentication Source Type menjadi OIDC atau Device Authentication. Otentikasi perangkat digunakan untuk fitur bebas masuk klien.

OIDC

Authorization Mode: Nilai default-nya adalah Authorization Code dan tidak dapat diubah.

Client ID: Pengenal untuk permintaan yang dikirim ke SASE. Ini adalah pengenal aplikasi di IdP Anda.

Client Secret: Kunci untuk permintaan yang dikirim ke SASE. Ini adalah kunci aplikasi di IdP Anda.

PentingJaga kerahasiaan Rahasia Klien. Jika Anda mencurigai telah terjadi pelanggaran, hapus kunci lama dan tambahkan yang baru untuk rotasi.

Scopes: Cakupan yang disertakan saat meminta endpoint otorisasi. Mereka mewakili cakupan otorisasi yang diminta.

Issuer: Titik akhir penemuan Penerbit OIDC. Uraikan titik akhir penemuan untuk secara otomatis memperoleh informasi titik akhir.

Device Authentication

Klik Download Import Template dan isi informasi perangkat yang akan menggunakan fitur bebas masuk (Nama, Nomor Telepon, Email, Alamat MAC Perangkat, SN Perangkat, dan Nama Host Perangkat).

Seret file atau klik untuk menelusuri file lokal untuk mengunggah template ke SASE.

Associated IdP

Jenis sumber identitas terkait yang dapat Anda pilih bergantung pada tipe sumber otentikasi.

Tipe OIDC: Pilih sumber LDAP yang telah dibuat. Hanya sumber LDAP yang didukung.

Tipe otentikasi perangkat: Pilih sumber identitas yang telah dibuat.

Klik OK.

Jika Anda memilih OIDC sebagai tipe sumber otentikasi, Anda juga harus menyalin nilai SASE Authorization Callback RedirectURI dan mengonfigurasikannya di layanan OIDC Anda.

Konfigurasikan kebijakan bebas masuk dan masuk ke klien

Setelah mengaktifkan fitur bebas masuk klien, pengguna dapat menjalankan klien tanpa perlu masuk. Perangkat yang tidak terhubung ke sumber identitas akan dikaitkan dengan identitas anonim. Kebijakan perlindungan data dan mitigasi titik akhir tetap berlaku.

Masuk ke Konsol Secure Access Service Edge.

Di panel navigasi sebelah kiri, pilih .

Pada tab Authentication Management, klik Single Sign-On Policy.

Pada panel Client Auto-Sign-In Policy, aktifkan kebijakan, konfigurasikan cakupan bebas masuk, dan lihat perangkat yang dikenai kebijakan tersebut.

Item Konfigurasi

Deskripsi

Enable Client Auto-Sign-In

Mengaktifkan kebijakan bebas masuk klien.

Scope of Automatic Sign-In

All Devices: Mengacu pada semua perangkat dalam daftar titik akhir platform, termasuk perangkat perusahaan yang diimpor secara manual. Setelah kebijakan berlaku, perangkat-perangkat ini terhubung dengan identitas anonim tanpa memerlukan proses masuk. Anda harus mengaktifkan otentikasi sumber identitas kustom. Di panel navigasi sebelah kiri, pilih untuk melihat informasi titik akhir perusahaan.

Authenticated Devices: Mengacu pada semua perangkat yang telah dikonfigurasi otentikasi perangkatnya dalam sumber otentikasi ekstensi. Setelah kebijakan berlaku, perangkat-perangkat ini terhubung menggunakan identitas pemiliknya tanpa memerlukan proses masuk.

Automatic Sign-In Status

Perangkat yang saat ini dikenai kebijakan tersebut. Anda dapat mengklik jumlah perangkat untuk menuju ke halaman Terminals dan melihat informasi perangkat yang terkena kebijakan.

Klik OK.

Pada tab Authentication Management, aktifkan sumber identitas kustom.

CatatanSetelah Anda mengaktifkan SASE, sumber identitas kustom akan dibuat secara otomatis. Untuk membuat sumber identitas kustom, lihat Konfigurasikan sumber identitas SASE.

Jika perusahaan Anda menggunakan sumber identitas arsitektur perusahaan, Anda juga harus mengaktifkan sumber identitas tersebut.

Jika perusahaan Anda menggunakan sumber otentikasi ekstensi OIDC, Anda juga harus mengaktifkan sumber otentikasi tersebut pada tab Authentication Management.

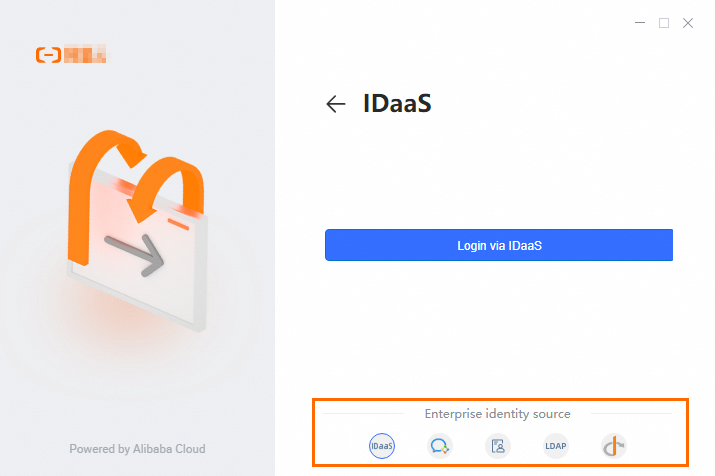

Di perangkat dalam ruang lingkup bebas masuk, unduh dan instal SASE App.

Buka SASE App, masukkan identitas verifikasi perusahaan, lalu klik Confirm. Aplikasi SASE akan masuk secara otomatis.

Aktifkan status otentikasi

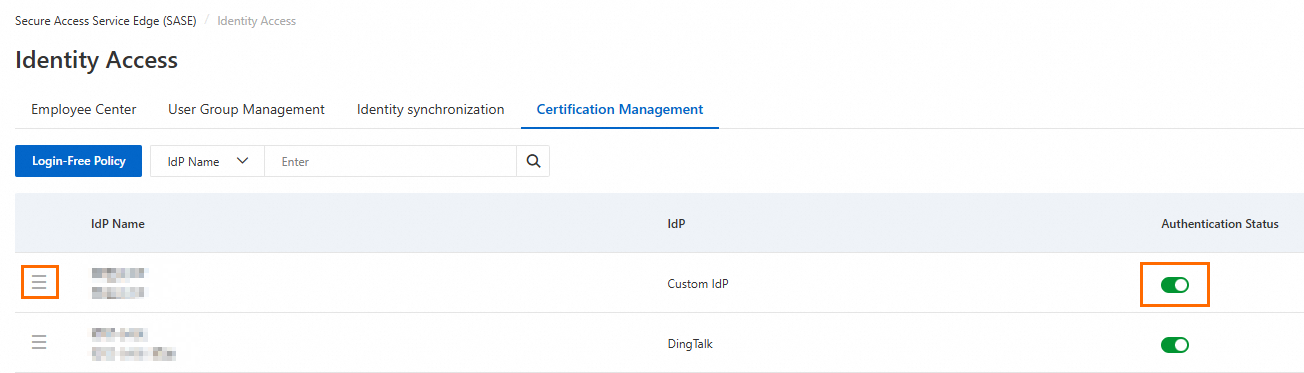

Sumber identitas dan sumber otentikasi ekstensi OIDC yang Anda buat ditampilkan dalam daftar. Anda dapat mengelola status otentikasi sumber identitas dan menyesuaikan urutan tampilannya pada halaman masuk aplikasi SASE.

Pada tab Authentication Management, temukan sumber identitas yang telah Anda buat.

Di kolom Authentication Status, nyalakan sakelar untuk mengaktifkan status otentikasi.

Anda dapat menyesuaikan urutan tampilan sumber identitas di halaman masuk SASE App.

Penyesuaian dapat dilakukan dengan menyeret ikon

Penyesuaian dapat dilakukan dengan menyeret ikon  di sisi kiri daftar.

di sisi kiri daftar.

Anda hanya dapat menyesuaikan urutan tampilan untuk sumber identitas yang status otentikasinya diaktifkan.

Anda dapat menggunakan sumber identitas untuk masuk ke SASE App hanya jika status otentikasinya diaktifkan.

Referensi

Untuk membuat grup pengguna di luar struktur organisasi perusahaan Anda, lihat Manajemen Grup Pengguna.

Untuk informasi lebih lanjut tentang operasi bebas masuk klien, lihat Praktik Terbaik untuk Bebas Masuk Klien SASE.