Untuk mengelola grup sumber daya menggunakan identitas RAM (pengguna atau peran RAM), Anda harus melampirkan kebijakan izin yang sesuai ke identitas tersebut. Topik ini menjelaskan cara mengelola grup sumber daya dengan menggunakan pengguna RAM.

Ikhtisar

Kebijakan izin dikelompokkan ke dalam beberapa jenis. Untuk memberikan pengguna RAM izin penuh terkait grup sumber daya, seperti mengelola grup, melihat sumber daya di dalamnya, dan mengatur otorisasi berbasis grup, semua jenis kebijakan tersebut harus dilampirkan. Namun, sebaiknya gunakan prinsip Hak Istimewa Minimal dengan hanya memberikan izin yang diperlukan demi memastikan keamanan akses.

Kebijakan untuk Mengelola Grup Sumber Daya: Memungkinkan pengguna RAM melakukan operasi seperti membuat, menghapus, memodifikasi, dan melihat grup sumber daya.

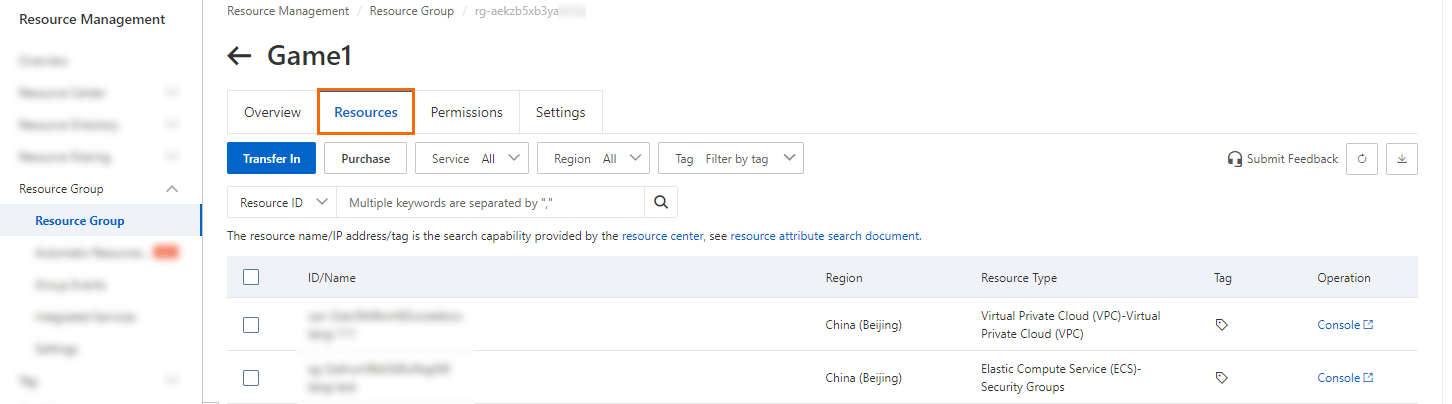

Kebijakan untuk Melihat Sumber Daya dalam Grup Sumber Daya: Memungkinkan pengguna RAM melihat sumber daya dalam grup sumber daya di tab Resources pada halaman detail grup sumber daya.

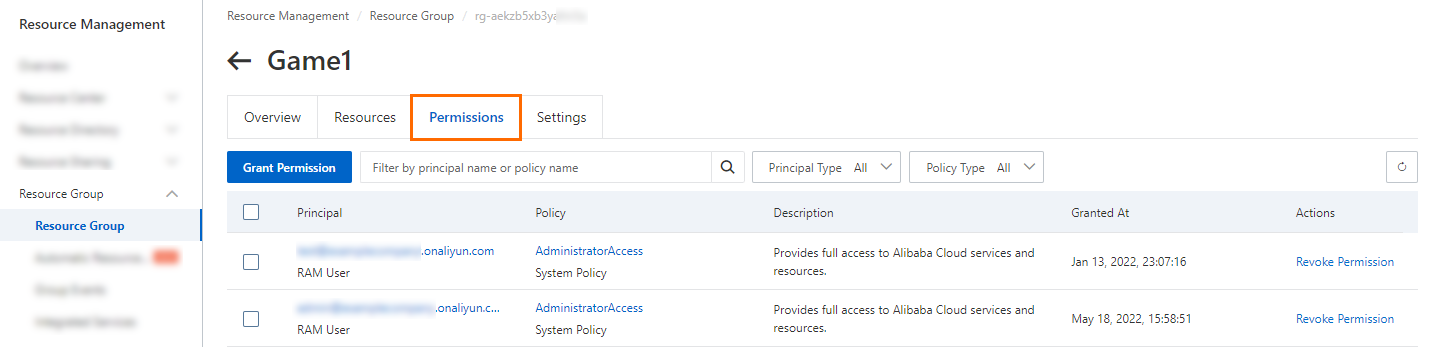

Kebijakan untuk Mengelola Otorisasi Berbasis Grup Sumber Daya: Memungkinkan pengguna RAM mengelola izin berbasis grup sumber daya di tab Permissions pada halaman detail grup sumber daya, termasuk melihat, menambah, dan mencabut izin.

Kebijakan untuk mengelola grup sumber daya

Kebijakan yang digunakan untuk memberikan izin pengelolaan pada grup sumber daya

Untuk memberikan pengguna RAM izin mengelola grup sumber daya, lampirkan kebijakan berikut. Kebijakan ini memungkinkan pengguna RAM melakukan semua operasi baca dan tulis pada grup sumber daya, seperti membuat, menghapus, memodifikasi, dan melihat grup. Kebijakan ini cocok untuk administrator grup sumber daya.

Dalam kebijakan berikut, elemen Action mencakup ram:TagResources, ram:UntagResources, dan ram:ListTagResources. Ini berarti identitas RAM dapat menambahkan tag, menghapus tag, dan melihat tag pada sumber daya seperti grup sumber daya, pengguna RAM, dan peran RAM. Harap berhati-hati saat menggunakan kebijakan ini.

{

"Version": "1",

"Statement": [

{

"Effect": "Allow",

"Action": [

"ram:*ResourceGroup*",

"ram:*AssociatedTransfer*",

"ram:LookupResourceGroupEvents",

"resourcemanager:*ResourceGroup*",

"resourcemanager:*AutoGrouping*",

"ram:TagResources",

"ram:UntagResources",

"ram:ListTagResources"

],

"Resource": "*"

}

]

}Kebijakan yang digunakan untuk memberikan izin baca-saja pada grup sumber daya

Jika pengguna RAM hanya memerlukan izin baca-saja pada grup sumber daya, lampirkan kebijakan berikut.

{

"Version": "1",

"Statement": [

{

"Effect": "Allow",

"Action": [

"ram:GetResourceGroup*",

"ram:ListResourceGroup*",

"ram:ListAssociatedTransferSetting",

"ram:LookupResourceGroupEvents",

"resourcemanager:GetResourceGroup*",

"resourcemanager:ListResourceGroup*",

"resourcemanager:GetAutoGrouping*",

"resourcemanager:ListAutoGrouping*",

"ram:ListTagResources"

],

"Resource": "*"

}

]

}Kebijakan untuk melihat sumber daya dalam grup sumber daya

Untuk memungkinkan pengguna RAM melihat sumber daya dalam grup sumber daya di tab Resources pada halaman detail grup sumber daya, berikan izin baca-saja pada sumber daya tersebut.

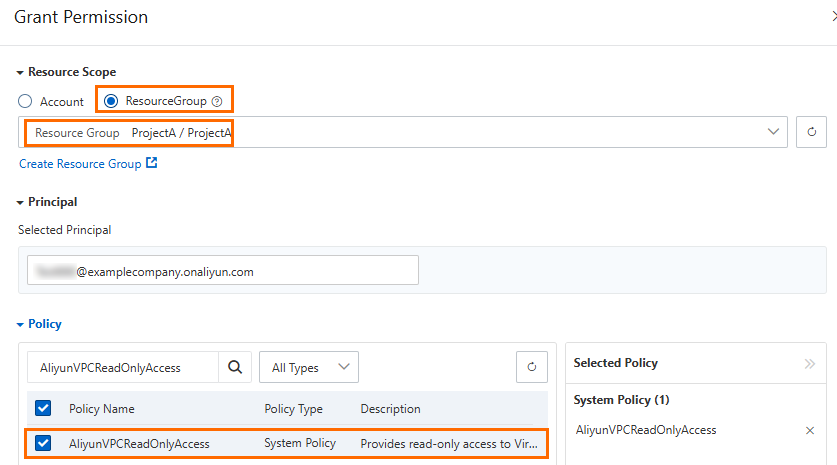

Contoh 1: Jika pengguna RAM hanya perlu melihat virtual private cloud (VPC) dalam grup sumber daya ProjectA, lampirkan kebijakan AliyunVPCReadOnlyAccess ke pengguna RAM di tingkat grup sumber daya ProjectA.

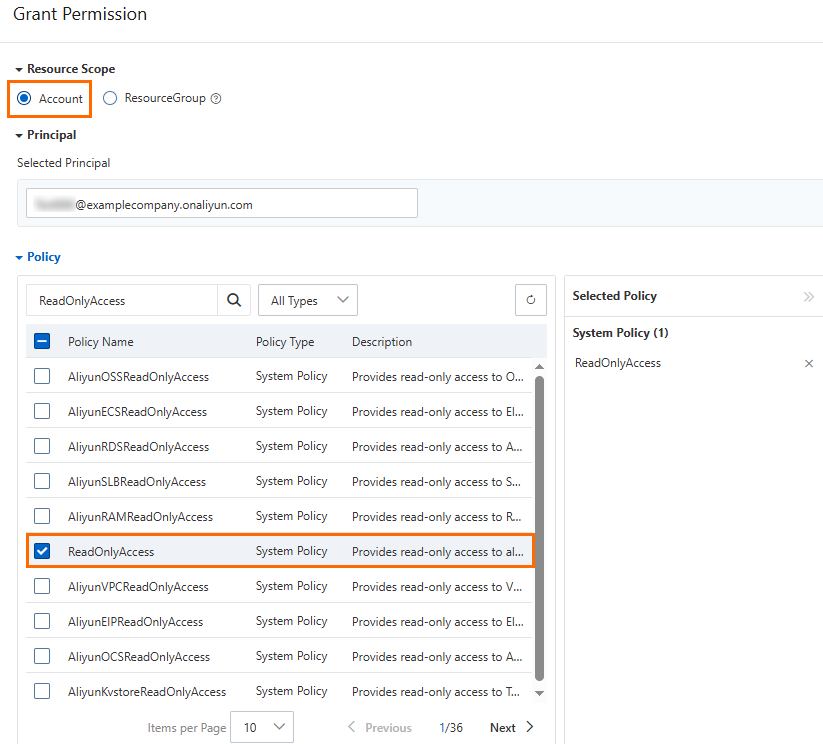

Contoh 2: Untuk memungkinkan pengguna RAM melihat semua sumber daya dalam semua grup sumber daya di akun saat ini, lampirkan kebijakan sistem ReadOnlyAccess ke pengguna RAM di tingkat akun.

Kebijakan untuk mengelola otorisasi berbasis grup sumber daya

Untuk memungkinkan pengguna RAM mengelola izin berbasis grup sumber daya (seperti melihat, memberikan, dan mencabut izin) di tab Permissions pada halaman detail grup sumber daya, lampirkan kebijakan berikut. Kebijakan ini cocok untuk administrator izin RAM.

Dalam kebijakan berikut, elemen Action mencakup ram:AttachPolicy, ram:DetachPolicy, dan ram:ListPolicyAttachments, serta elemen Resource mencakup *. Ini berarti identitas RAM dapat melihat, mencabut, dan memberikan izin kepada identitas RAM lainnya di lingkup grup sumber daya apa pun atau lingkup akun. Operasi ini merupakan operasi berisiko tinggi. Harap berhati-hati saat melampirkan kebijakan ini.

{

"Version": "1",

"Statement": [

{

"Effect": "Allow",

"Action": [

"ram:AttachPolicy",

"ram:DetachPolicy",

"ram:ListPolicyAttachments",

"ram:ListPolicies",

"ram:ListUsers",

"ram:ListGroups",

"ram:ListRoles"

],

"Resource": "*"

}

]

}