ApsaraDB RDS untuk SQL Server mendukung tiga jenis akun database: istimewa, standar, dan global read-only. Topik ini menjelaskan kapan masing-masing jenis digunakan dan cara membuatnya di Konsol.

Pilih jenis akun

| Jenis akun | Izin pada database yang sudah ada | Izin pada database baru | Batas instans |

|---|---|---|---|

| Privileged | Secara otomatis diberikan db_owner pada semua database saat pembuatan | Tidak memiliki akses; berikan secara manual melalui Konsol | 1 per instance |

| Standard | Tidak memiliki izin secara default; berikan izin baca/tulis, read-only, atau owner per database saat pembuatan | Tidak memiliki akses; berikan secara manual | Tidak terbatas |

| Global read-only | Secara otomatis diberikan akses read-only pada semua database saat pembuatan (tidak termasuk master dan rdscore (jika ada)) | Secara otomatis diberikan akses read-only | 2 per instans |

Kapan menggunakan masing-masing jenis:

Privileged account: Gunakan sebagai akun administrasi utama Anda. Akun ini secara otomatis mendapatkan akses

db_ownerpada semua database yang sudah ada, sehingga cocok untuk tugas-tugas DBA di seluruh instans.Standard account: Gunakan untuk koneksi aplikasi atau akses berbasis role. Tetapkan izin per database dan per role (baca/tulis, read-only, atau owner) sesuai prinsip least privilege.

Global read-only account: Gunakan untuk beban kerja yang banyak membaca seperti analitik, pelaporan, atau pemantauan. Akun ini secara otomatis mencakup semua database saat ini dan yang akan datang tanpa memerlukan otorisasi per database.

Prasyarat

Sebelum memulai, pastikan Anda telah memiliki:

Instans ApsaraDB RDS untuk SQL Server yang sedang Berjalan

Akun istimewa atau akun superuser (izin SA) sebagai akun pertama pada instans — akun standar dan global read-only hanya dapat dibuat setelah akun tersebut tersedia

(Hanya untuk akun global read-only) Instans yang menjalankan SQL Server 2016 atau versi lebih baru pada family instans General-purpose atau dedicated instance

Buat akun

Buka halaman Instances. Di bilah navigasi atas, pilih Wilayah tempat instans RDS Anda berada. Klik ID instans.

Di panel navigasi kiri, klik Accounts.

Klik Create Account dan isi parameter sesuai jenis akun Anda.

Privileged account

| Parameter | Deskripsi |

|---|---|

| Database account | Masukkan nama yang dimulai dengan huruf dan diakhiri dengan huruf atau angka. Nama dapat berisi huruf kecil, angka, dan garis bawah (_). Hindari kata kunci. |

| Account type | Pilih Privileged Account. Hanya satu akun istimewa yang diizinkan per instans. |

| New password | 8–32 karakter. Harus mencakup minimal tiga dari berikut ini: huruf kapital, huruf kecil, angka, dan karakter khusus (!@#$%^&*()_+-=). |

| Confirm password | Masukkan ulang password. |

| Apply password policy | (Opsional) Lampirkan password policy untuk mengatur periode validitas dan meningkatkan keamanan. |

| Description | (Opsional) Maksimal 256 karakter. |

Standard account

| Parameter | Deskripsi |

|---|---|

| Database account | Masukkan nama yang dimulai dengan huruf dan diakhiri dengan huruf atau angka. Nama dapat berisi huruf kecil, angka, dan garis bawah (_). Hindari kata kunci. |

| Account type | Pilih Standard Account. |

| Authorize database | (Opsional) Berikan akses akun ke satu atau beberapa database. Di daftar Unauthorized databases, pilih database, klik |

| New password | 8–32 karakter. Harus mencakup minimal tiga dari berikut ini: huruf kapital, huruf kecil, angka, dan karakter khusus (!@#$%^&*()_+-=). |

| Confirm password | Masukkan ulang password. |

| Apply password policy | (Opsional) Lampirkan password policy untuk mengatur periode validitas dan meningkatkan keamanan. |

| Description | (Opsional) Maksimal 256 karakter. |

Global read-only account

| Parameter | Deskripsi |

|---|---|

| Database account | Masukkan nama yang dimulai dengan huruf dan diakhiri dengan huruf atau angka. Nama dapat berisi huruf kecil, angka, dan garis bawah (_). Hindari kata kunci. |

| Account type | Pilih Global Read-Only Account. Dua akun global read-only diizinkan per instans. Setelah dibuat, akun secara otomatis diberikan akses read-only ke semua database yang sudah ada dan database yang ditambahkan nanti. |

| New password | 8–32 karakter. Harus mencakup minimal tiga dari berikut ini: huruf kapital, huruf kecil, angka, dan karakter khusus (!@#$%^&*()_+-=). |

| Confirm password | Masukkan ulang password. |

| Apply password policy | (Opsional) Lampirkan password policy untuk mengatur periode validitas dan meningkatkan keamanan. |

| Description | (Opsional) Maksimal 256 karakter. |

Klik OK. Setelah halaman dimuat ulang, akun akan muncul dalam daftar akun.

Referensi perilaku izin

Setiap jenis akun berperilaku berbeda ketika database ditambahkan, dihapus, atau dibuat ulang. Memahami hal ini membantu Anda menghindari masalah akses yang tidak terduga.

Privileged account

| Skenario | Perilaku |

|---|---|

| Akun dibuat | Secara otomatis diberikan db_owner pada semua database yang sudah ada. |

| Database baru ditambahkan | Tidak memiliki akses. Ubah cakupan izin akun untuk memberikan db_owner pada database baru. |

| Akun dihapus | Menghapus akun dan semua izinnya secara permanen. |

| Akun dibuat ulang | Secara otomatis diberikan db_owner pada semua database yang sudah ada, terlepas dari nama akun yang digunakan. Database baru tetap memerlukan pembaruan izin secara manual. |

Standard account

| Skenario | Perilaku |

|---|---|

| Akun dibuat | Tidak memiliki izin kecuali Anda mengotorisasi database saat pembuatan. |

| Database baru ditambahkan | Tidak memiliki akses. Tambahkan database secara manual dan atur izinnya. |

| Akun dihapus | Menghapus akun dan semua izinnya secara permanen. Koneksi aplikasi yang menggunakan akun ini akan gagal — segera perbarui kredensial aplikasi Anda. |

| Akun dibuat ulang dengan nama yang sama | Dimulai tanpa izin. Izin asli tidak dipulihkan. Otorisasi ulang database secara manual. |

Global read-only account

| Skenario | Perilaku |

|---|---|

| Akun dibuat | Secara otomatis diberikan akses read-only ke semua database yang sudah ada. Tidak memiliki akses ke database sistem master atau rdscore (jika ada). |

| Database baru ditambahkan | Secara otomatis diberikan akses read-only. Tidak perlu tindakan manual. |

| Akun dihapus | Menghapus akun dan semua izin read-only-nya secara permanen. |

| Akun dibuat ulang | Secara otomatis diberikan akses read-only ke semua database yang sudah ada. Database baru juga secara otomatis dicakup. |

Praktik keamanan terbaik

Gunakan password yang kuat. Tetapkan password kompleks dan ganti secara berkala. Terapkan password policy untuk menerapkan aturan kedaluwarsa.

Terapkan prinsip least privilege. Buat akun berdasarkan role bisnis dan berikan hanya izin yang dibutuhkan oleh masing-masing role. Jika akses tulis tidak diperlukan, gunakan izin read-only.

Hindari penggunaan akun istimewa dalam aplikasi. Gunakan akun standar dengan izin terbatas untuk koneksi aplikasi.

FAQ

Apakah akun yang dibuat pada instans primary dapat digunakan pada instans read-only?

Bagaimana cara membuat akun tanpa persyaratan kompleksitas password?

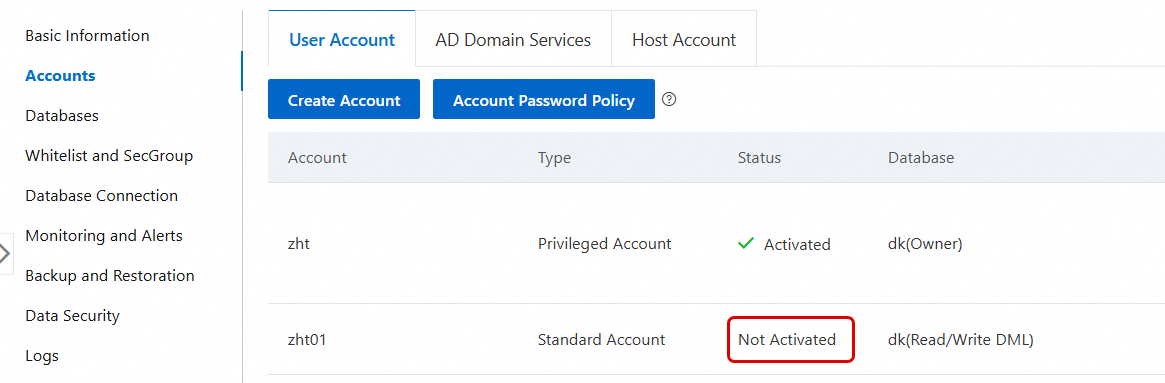

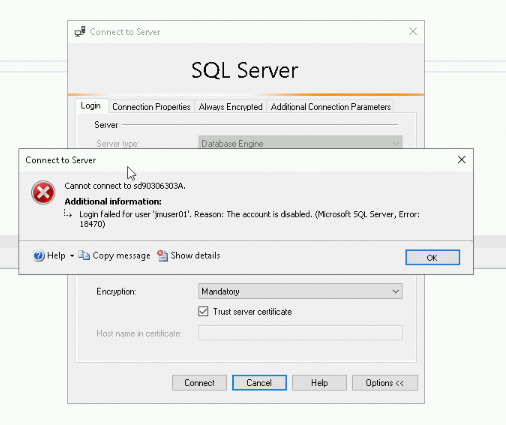

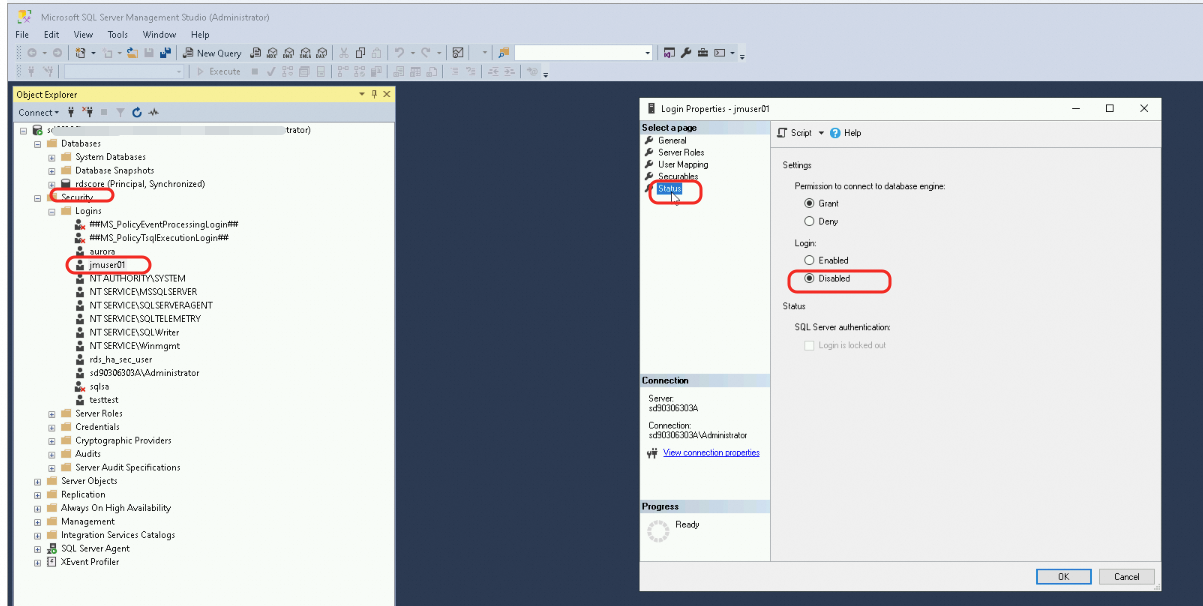

Mengapa akun saya ditampilkan sebagai Inactive dan mengembalikan "The account is disabled."?

Mengapa CreateAccount mengembalikan AccountLimitExceeded?

Langkah selanjutnya

Buat akun database dengan izin SA menggunakan Konsol.

Ubah izin akun setelah menambahkan database baru.

Buat akun melalui API: CreateAccount.

Hapus akun melalui API: DeleteAccount.