Enkripsi cloud disk melindungi data pada instans ApsaraDB RDS untuk MariaDB dengan mengenkripsi setiap data disk di tingkat penyimpanan blok. Bahkan jika data cadangan bocor, data tersebut tidak dapat didekripsi tanpa kunci yang sesuai. Snapshot yang dibuat dari instans terenkripsi akan secara otomatis dienkripsi, dan tidak diperlukan perubahan pada aplikasi.

Fitur ini tidak dikenai biaya tambahan. Operasi baca dan tulis pada disk terenkripsi tidak menimbulkan biaya tambahan.

Prasyarat

Sebelum memulai, pastikan Anda telah:

Membuat instans RDS yang sedang dalam proses pembuatan — enkripsi cloud disk tidak dapat diaktifkan setelah instans dibuat.

Instans yang dibuat dalam mode standar

Membuat kunci berdasarkan versi MariaDB instans — lihat Buat CMK.

Pilih tipe kunci

Tipe kunci yang dapat Anda gunakan bergantung pada versi MariaDB dan tipe instans.

| Versi MariaDB | Tipe instans | Tipe kunci yang didukung |

|---|---|---|

| 10.3 | Any | Hanya Customer master key (CMK) |

| 10.6 | Tujuan umum | Hanya kunci layanan yang dikelola oleh ApsaraDB RDS |

| 10.6 | Spesifikasi khusus | Kunci layanan yang dikelola oleh ApsaraDB RDS, atau CMK |

Service key: Dikelola oleh ApsaraDB RDS, berlaku permanen, dan dibuat otomatis saat Anda memilih Default Service CMK di Konsol. Spesifikasi kuncinya adalah Aliyun_AES_256. Rotasi kunci dinonaktifkan secara default — untuk mengaktifkannya, beli fitur rotasi kunci di Konsol Key Management Service (KMS). Lihat Konfigurasikan rotasi kunci.

Untuk instans MariaDB 10.6, gunakan kunci layanan yang dikelola oleh ApsaraDB RDS. Kunci ini berlaku permanen dan menghilangkan risiko instans terkunci akibat penghapusan kunci yang tidak disengaja.

Aktifkan enkripsi cloud disk

Saat membuat instans RDS, konfigurasikan parameter Storage Type, pilih Disk Encryption, lalu konfigurasikan parameter Key. Untuk langkah-langkah lengkap pembuatan, lihat Buat instans ApsaraDB RDS untuk MariaDB.

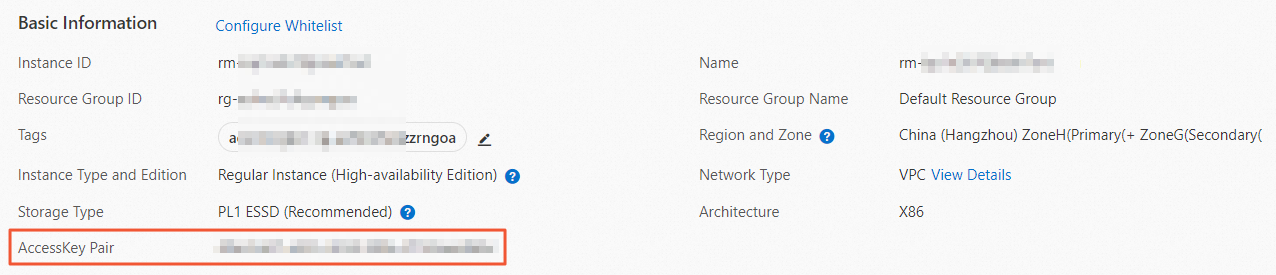

Setelah instans dibuat, lihat kunci yang digunakan untuk enkripsi disk di halaman Basic Information instans.

Verifikasi enkripsi

Buka halaman Instances. Di bilah navigasi atas, pilih wilayah tempat instans berada. Temukan instans tersebut dan klik ID-nya.

Pada bagian Basic Information, periksa apakah parameter AccessKey Pair muncul. Jika muncul, enkripsi cloud disk telah diaktifkan.

Batasan

Enkripsi cloud disk tidak dapat dinonaktifkan setelah diaktifkan.

Enkripsi cloud disk tidak mengganggu bisnis Anda dan tidak memerlukan perubahan pada aplikasi.

Jika Anda membuat instans baru dari snapshot terenkripsi menggunakan cloud disk, enkripsi cloud disk akan secara otomatis diaktifkan untuk instans baru tersebut.

Jika akun Key Management Service (KMS) Alibaba Cloud Anda mengalami tunggakan, cloud disk tidak dapat didekripsi. Pastikan akun KMS Anda tetap aktif. Lihat Apa itu KMS?

Jika kunci KMS yang digunakan untuk enkripsi dinonaktifkan atau dihapus, instans RDS akan dikunci dan menjadi tidak dapat diakses. Operasi berikut akan diblokir: backup, perubahan spesifikasi instans, kloning, restart, alih bencana ketersediaan tinggi, dan modifikasi parameter.

Lihat kunci layanan di KMS

Di Konsol KMS, buka Keys di panel navigasi kiri dan klik tab Default Key. Jika kolom Key Usage menampilkan Service Key, kunci tersebut dikelola oleh layanan Alibaba Cloud. Alias kunci layanan yang dikelola oleh ApsaraDB RDS adalah alias/acs/rds. Jika tidak ada kunci yang terdaftar, berarti belum ada kunci layanan yang dibuat di wilayah tersebut — kunci tersebut akan dibuat secara otomatis saat Anda mengaktifkan enkripsi cloud disk dan memilih Default Service CMK selama pembuatan instans.

Referensi API

| Operasi | Deskripsi |

|---|---|

| CreateDBInstance | Membuat instans |