Peran Resource Access Management (RAM) dengan penyedia identitas (IdP) sebagai entitas tepercayanya memungkinkan Single Sign-On (SSO) berbasis peran antara IdP perusahaan Anda dan Alibaba Cloud. Pengguna dari IdP tepercaya dapat mengasumsikan peran RAM ini.

Buat peran RAM untuk SAML IdP

Untuk menerapkan SSO berbasis peran menggunakan Security Assertion Markup Language (SAML) 2.0, Anda harus membuat peran RAM untuk SAML IdP.

Prasyarat

SAML IdP telah dibuat. Untuk informasi selengkapnya, lihat Kelola SAML IdP.

Prosedur

Masuk ke Konsol RAM sebagai administrator RAM.

Di panel navigasi sebelah kiri, pilih .

Pada halaman Roles, klik Create Role.

Di pojok kanan atas halaman Create Role, klik Switch to Policy Editor.

Tentukan SAML IdP di editor.

Editor mendukung mode visual editor dan JSON.

Visual editor

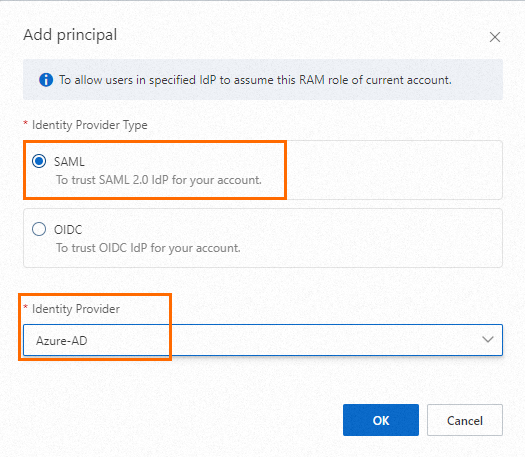

Pada bagian Principal, tentukan SAML IdP.

Script editor

Pada elemen

Principal, tentukan SAML IdP di bidangFederateddan konfigurasikan elemenCondition.{ "Version": "1", "Statement": [ { "Effect": "Allow", "Principal": { "Federated": "acs:ram::100*******0719:saml-provider/Azure-AD" }, "Action": "sts:AssumeRole", "Condition": { "StringEquals": { "saml:recipient": [ "https://signin.alibabacloud.com/saml-role/sso" ] } } } ] }

Tetapkan kondisi di editor.

Tabel berikut mencantumkan kunci kondisi spesifik layanan yang didukung.

Condition key

Description

Required

Example

saml:recipientPenerima Pernyataan SAML. Alibaba Cloud memeriksa nilai ini untuk memastikan bahwa Alibaba Cloud adalah penerima yang dituju.

Ya

Nilai tetap:

https://signin.alibabacloud.com/saml-role/ssoPada kotak dialog Create Role, masukkan Role Name lalu klik OK.

Buat peran RAM untuk OIDC IdP

Untuk menerapkan SSO berbasis peran menggunakan OpenID Connect (OIDC), Anda harus membuat peran RAM untuk OIDC IdP.

Prasyarat

OIDC IdP telah dibuat. Untuk informasi selengkapnya, lihat Buat OIDC IdP.

Prosedur

Masuk ke Konsol RAM sebagai administrator RAM.

Di panel navigasi sebelah kiri, pilih .

Pada halaman Roles, klik Create Role.

Di pojok kanan atas halaman Create Role, klik Switch to Policy Editor.

Tentukan OIDC IdP di editor.

Editor mendukung mode visual editor dan JSON.

Visual editor

Pada bagian Principal, tentukan OIDC IdP.

Script editor

Pada elemen

Principal, tentukan OIDC IdP di bidangFederateddan konfigurasikan elemenCondition.{ "Version": "1", "Statement": [ { "Effect": "Allow", "Principal": { "Federated": "acs:ram::100*******0719:oidc-provider/xiyun****" }, "Action": "sts:AssumeRole", "Condition": { "StringEquals": { "oidc:iss": [ "https://dev-xxxxxx.okta.com" ], "oidc:aud": [ "0oa294vi1vJoClev****" ] } } } ] }

Tetapkan kondisi di editor.

Tabel berikut mencantumkan kunci kondisi spesifik layanan yang didukung.

Condition key

Description

Required

Example

oidc:issPenerbit. Anda hanya dapat mengasumsikan peran RAM jika bidang iss token OIDC yang ingin Anda gunakan untuk mengasumsikan peran RAM memenuhi kondisi ini.

Penyedia identitas OIDC. Bidang `iss` dalam token OIDC harus sesuai dengan kondisi ini agar dapat mengasumsikan peran. Operator kondisi harus `StringEquals`. Nilainya harus berupa URL issuer yang Anda tentukan untuk OIDC IdP. Hal ini memastikan hanya token dari IdP tepercaya yang dapat mengasumsikan peran.

Ya

https://dev-xxxxxx.okta.com

oidc:audAudiens. Anda hanya dapat mengasumsikan Peran RAM jika bidang aud dari token OIDC yang ingin Anda gunakan untuk mengasumsikan Peran RAM memenuhi kondisi ini.

Audience OIDC. Bidang `aud` dalam token OIDC harus sesuai dengan kondisi ini agar dapat mengasumsikan peran. Operator kondisi harus `StringEquals`. Nilainya dapat berupa satu atau beberapa client ID yang Anda konfigurasikan untuk OIDC IdP. Hal ini memastikan hanya token untuk client ID tertentu yang dapat mengasumsikan peran.

Ya

0oa294vi1vJoClev****

oidc:subSubjek. Anda hanya dapat mengasumsikan peran RAM jika bidang sub token OIDC yang ingin Anda gunakan untuk mengasumsikan peran RAM memenuhi kondisi ini.

Subjek OIDC. Bidang `sub` dalam token OIDC harus sesuai dengan kondisi ini agar dapat mengasumsikan peran. Anda dapat menggunakan operator kondisi String apa pun. Anda dapat menentukan hingga 10 subjek sebagai nilai kondisi. Kondisi ini membatasi lebih lanjut identitas mana yang dapat mengasumsikan peran. Kondisi ini bersifat opsional.

Tidak

00u294e3mzNXt4Hi****

Pada kotak dialog Create Role, masukkan Role Name lalu klik OK.

Langkah selanjutnya

Peran RAM yang baru dibuat tidak memiliki izin secara default. Anda harus memberikan izin kepada peran RAM tersebut. Untuk informasi selengkapnya, lihat Berikan izin kepada peran RAM.