Topik ini menjelaskan cara menggunakan Resource Access Management (RAM) untuk membatasi alamat IP yang diizinkan mengakses resource Alibaba Cloud guna meningkatkan keamanan data.

Skenario

Sebuah perusahaan telah membeli berbagai jenis resource Alibaba Cloud, termasuk instans Elastic Compute Service (ECS), instans ApsaraDB RDS, instans Server Load Balancer (SLB), dan bucket Object Storage Service (OSS). Untuk menjamin keamanan layanan dan data, perusahaan hanya ingin mengizinkan akses ke resource tersebut dari alamat IP tertentu.

Dalam kasus ini, Anda dapat membuat kebijakan kustom sesuai kebutuhan bisnis, lalu membuat RAM user dan menyambungkan kebijakan kustom tersebut ke RAM user tersebut. Dengan demikian, RAM user hanya dapat mengakses resource Alibaba Cloud dari alamat IP yang ditentukan dalam kebijakan kustom.

Prosedur

Dalam contoh ini, RAM user diizinkan mengakses instans ECS hanya dari alamat IP 192.0.2.0/24 dan 203.0.113.2.

Buat kebijakan kustom sebagai RAM user yang memiliki hak administratif.

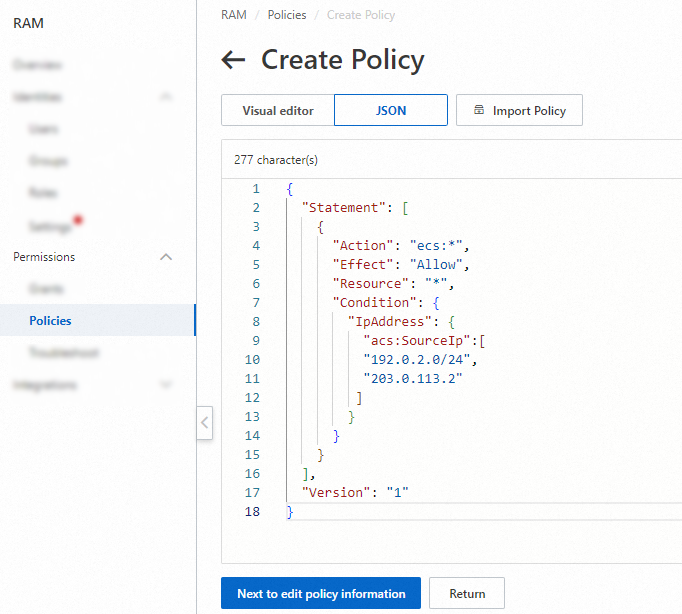

Masuk ke RAM console, pilih di panel navigasi sebelah kiri, lalu klik Create Policy. Pada halaman Create Policy, klik tab Visual editor atau JSON untuk membuat kebijakan kustom. Untuk informasi selengkapnya, lihat Create custom policies.

Kode contoh berikut menunjukkan isi kebijakan:

{ "Statement": [ { "Action": "ecs:*", "Effect": "Allow", "Resource": "*", "Condition": { "IpAddress": { "acs:SourceIp":[ "192.0.2.0/24", "203.0.113.2" ] } } } ], "Version": "1" }CatatanAlamat IP dalam kode di atas hanya untuk referensi. Anda dapat mengubah nilai elemen

acs:SourceIpmenjadi alamat IP aktual.Buat RAM user sebagai RAM user yang memiliki hak administratif.

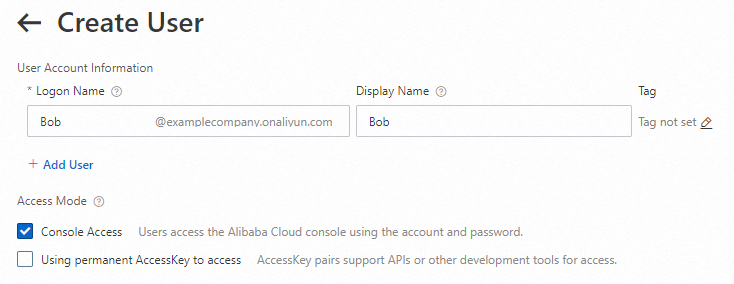

Di panel navigasi sebelah kiri, pilih dan klik Create User untuk membuat RAM user. Untuk menjamin keamanan akun, kami menyarankan agar Anda hanya memilih satu mode akses untuk RAM user tersebut sehingga RAM user untuk individu terpisah dari RAM user untuk program. Untuk informasi selengkapnya, lihat Create a RAM user.

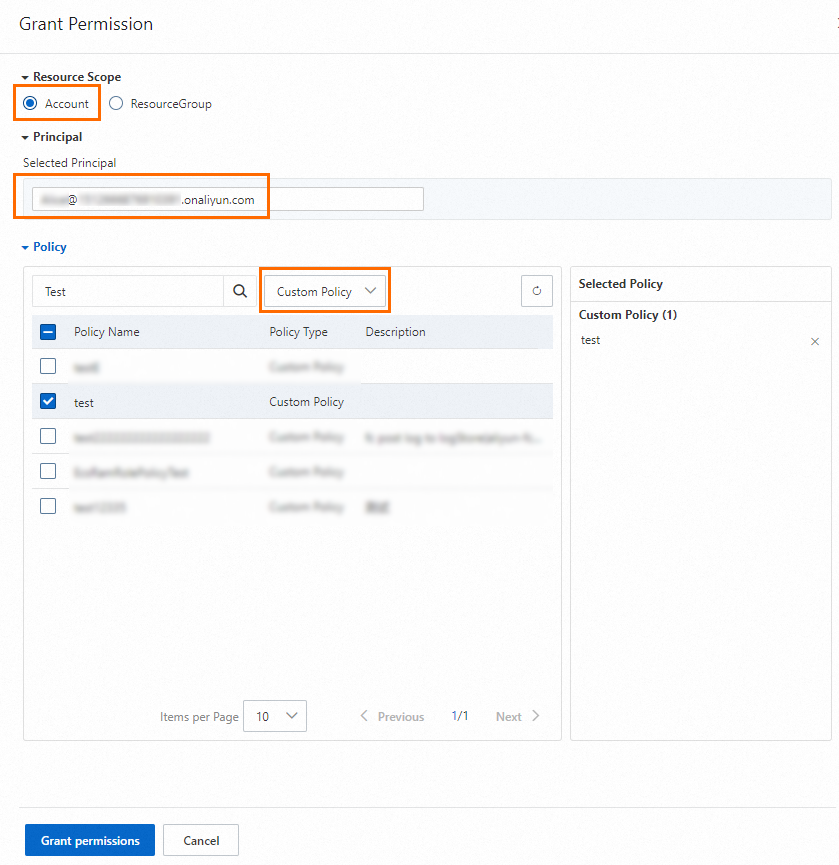

Sambungkan kebijakan kustom ke RAM user sebagai RAM user yang memiliki hak administratif.

Pada halaman Users, temukan RAM user yang telah Anda buat dan sambungkan kebijakan kustom tersebut ke RAM user tersebut. Untuk informasi selengkapnya, lihat Grant permissions to a RAM user.

Gunakan RAM user untuk mengakses instans ECS dan periksa apakah kebijakan kustom tersebut berlaku.

Jika RAM user dapat mengakses instans ECS dari alamat IP

192.0.2.0/24dan203.0.113.2yang ditentukan dalam kebijakan kustom, serta tidak dapat mengakses instans ECS dari alamat IP lainnya, maka kebijakan kustom tersebut berlaku.

FAQ

Apa yang harus saya lakukan jika kebijakan tidak berlaku?

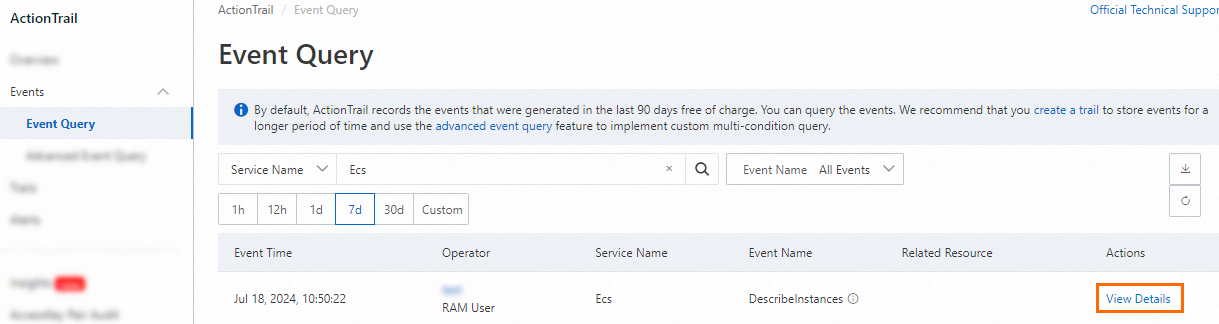

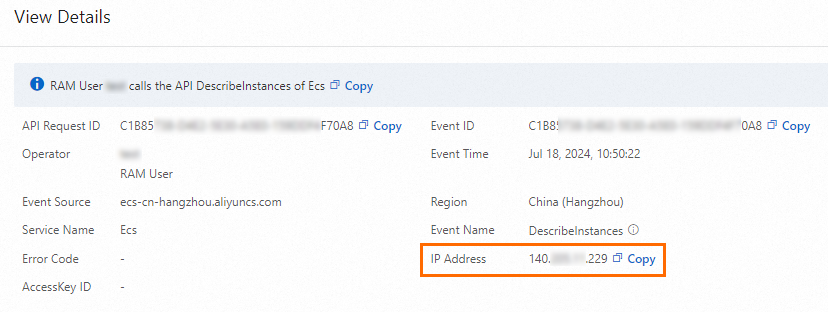

Jika kebijakan tidak berlaku setelah Anda menyambungkannya ke RAM user, kemungkinan alamat IP yang ditentukan dalam kebijakan tersebut salah. Jika resource yang ditentukan dalam kebijakan tersebut adalah layanan Alibaba Cloud yang terintegrasi dengan ActionTrail, lihat event terkait di ActionTrail console. Di panel detail event, peroleh alamat IP sumber dari mana RAM user menginisiasi permintaan tersebut. Kemudian, ubah alamat IP dalam isi kebijakan dan periksa kembali apakah kebijakan tersebut sudah berlaku.

Referensi

Topik ini menjelaskan cara mengizinkan alamat IP tertentu untuk mengakses resource Alibaba Cloud dengan menentukan nilai elemen

IpAddressdalam kebijakanAllow. Anda juga dapat menentukan nilai elemenNotIpAddressdalam kebijakanDeny. Untuk informasi selengkapnya mengenai contoh kebijakan, lihat Control access to Alibaba Cloud resources based on IP address.Untuk informasi selengkapnya mengenai elemen kebijakan seperti

Effect,Action,Resource, danCondition, lihat Policy elements.Untuk informasi selengkapnya mengenai cara melihat event di ActionTrail console, lihat Use the event query feature to query events.

Jika Anda ingin menggunakan Terraform untuk kontrol akses, Anda dapat menggunakan Terraform Explorer dan menjalankan kode dari Terraform Explorer. Untuk informasi selengkapnya, kunjungi Terraform Explorer.